Русские Блоги

Во-первых, основная концепция VLAN

В традиционном коммутаторе Ethernet все пользователи находятся в одном широковещательном домене. Когда сеть большая, количество широковещательных пакетов резко возрастает. Когда число широковещательных пакетов составляет 30% от общего числа, эффективность передачи сети будет значительно сокращается, особенно когда определенное сетевое устройство выходит из строя, оно будет продолжать отправлять широковещательные сообщения в сеть, что приводит к широковещательному шторму, а сетевое взаимодействие парализуется.Так как решить эту проблему?

Для решения этой проблемы мы можем использовать метод разделения широковещательных доменов. Есть два способа разделения широковещательных доменов:

Использование физического разделения имеет множество недостатков, из-за которых конструкция LAN не является гибкой. Например: пользователи, подключенные к одному коммутатору, могут быть разделены только на одну и ту же сеть, но не могут быть разделены на несколько разных сетей.

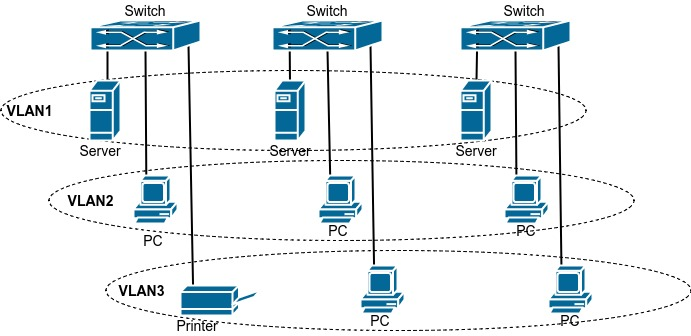

Появление VLAN добавляет гибкости дизайну локальных сетей, так что сетевые администраторы больше не ограничиваются географическим положением пользователей при разделении рабочих групп. VLAN может быть реализована на коммутаторе или между коммутаторами. Его можно разделить по местоположению, роли или отделу пользователей сети, как показано на рисунке:

В зависимости от использования и управления VLAN VLAN делятся на два типа:

(1) Статическая VLAN

Статическая VLAN, также известная как VLAN на основе портов, в настоящее время является наиболее распространенным способом реализации VLAN.

Статическая VLAN должна четко указать, к какой VLAN принадлежит порт коммутатора. Это требует ручной настройки администратором сети. Когда пользовательский хост подключен к порту коммутатора, он также назначается соответствующей VLAN;

(2) Динамическая VLAN

Существует множество способов реализации динамических VLAN, и наиболее распространенный способ реализации динамических VLAN основан на MAC-адресах.

Динамическая VLAN на основе MAC-адреса автоматически назначается соответствующей VLNA в соответствии с MAC-адресом хоста.Преимущества этого метода разделения VLAN: при перемещении физического местоположения пользователя VLAN не будет перераспределена. Недостаток: все пользователи во время инициализация Должна быть настроена, задача настройки очень тяжелая!

Диапазон VLAN, как показано на рисунке:

Есть также некоторые процессы инкапсуляции VLAN, которые здесь подробно не рассматриваются!

Во-вторых, характеристики гибридного интерфейса

Гибридный интерфейс как уникальный атрибутный интерфейс коммутаторов Huawei имеет следующие основные особенности:

Роль гибридного интерфейса в основном отражается в:

Примечание:Двухуровневое решение всегда лучше трехуровневого, потому что эффективность второго уровня выше, чем эффективность третьего. Фактически, чем выше задействованный уровень, тем ниже эффективность!

Три, принцип работы гибридного интерфейса

Гибридный интерфейс может гибко управлять добавлением и удалением тегов VLAN кадров данных на интерфейсе. Например, когда устройство на противоположном конце интерфейса является коммутатором, вы можете настроить интерфейс так, чтобы определенные кадры данных VLAN проходили через интерфейс с тегами VLAN, в то время как другие VLAN отправляются без тегов VLAN. В случае, если устройство на противоположном конце интерфейса является хостом, кадры данных, отправляемые на эти интерфейсы, могут быть настроены так, чтобы не передавать какие-либо теги VLAN.

Принцип работы гибридного интерфейса включает три атрибута интерфейса, а именно:

Что касается функциональных характеристик, то список без тегов и PVID в гибридном интерфейсе используются для реализации функции доступа, а список тегов используется для реализации функции магистрали. Но дело не только в этом, потому что гибридный интерфейс более гибкий, чем интерфейс доступа и интерфейс магистрали, и подходит для различных сценариев.

(1) Инкапсулируйте 802.1Q в соответствии с PVID

Когда сеть изолирована VLAN, трафик можно разделить на два типа:

Принцип работы PVID: В нормальных условиях трафик, отправляемый и принимаемый оконечным устройством, является немаркированным трафиком. Когда коммутатор получает тегированный трафик, он идентифицирует свой идентификатор VLAN с помощью тега 802.1Q, но когда коммутатор получает немаркированный трафик, он выполняет инкапсуляцию 802.1Q для трафика на основе PVID интерфейса.

В оборудовании Huawei различные типы интерфейсов имеют PVID по умолчанию, как показано на рисунке:

Принципиальная схема PVID-маркировки фрейма данных, поступающего в коммутатор, выглядит следующим образом:

(2) Пересылка согласно списку без тегов и списку тегов

Гибридный интерфейс коммутатора принимает или отправляет данные на основе списка без тегов и списка тегов, и его принцип работы следующий:

Роль списка без тегов при отправке данных, как показано на рисунке:

Роль списка тегов при отправке данных, как показано на рисунке:

Базовый принцип гибридного интерфейса, отправляющий кадры данных, и соответствующая блок-схема обработки следующие:

И гибридный интерфейс, и интерфейс магистрали могут помечать разные сети VLAN, а также передавать трафик нескольких сетей VLAN; но гибридный интерфейс может разрешать отправку нескольких пакетов из разных сетей VLAN без тегирования, в то время как интерфейс магистрали разрешает только пакеты VLAN по умолчанию. Текст не будет помечен при отправке.

Эти три типа интерфейсов могут сосуществовать на коммутаторе Ethernet, но интерфейс магистрали и гибридный интерфейс нельзя переключать напрямую.Это означает, что его можно сначала установить как интерфейс доступа, а затем установить как интерфейс другого типа.

В-четвертых, сценарий применения гибридного интерфейса.

Гибридный интерфейс отправляет и получает данные на основе трех атрибутов и анализирует свой рабочий процесс на основе понимания его принципа работы. За счет настройки гибридного интерфейса достигаются следующие требования:

Схема эксперимента выглядит следующим образом:

Увидев экспериментальные требования и карту экспериментальной топологии, вы должны сначала спланировать, какую информацию о VLAN следует добавить в список без тегов и список тегов для реализации функции!

Если вы понимаете, как работают PVID, список отмены тегов и список тегов, вы можете добавить, какие сети VLAN следует заполнять, в список без тегов и список тегов.Это один из методов.

Примечание:Обычно PVID интерфейса по умолчанию равен 1, а список без тегов по умолчанию содержит VLAN 1. Если вы дополнительно устанавливаете номер PVID для интерфейса, вы также должны поместить номер в список тегов или список без тегов, иначе связь не будет возможный.

(1) Гибридная конфигурация

1. Настройте IP-адрес оконечного устройства.

2. Создайте VLAN2, VLAN3 и VLAN10 на коммутаторе S1 и коммутаторе S2 соответственно.

3. Настройте гибридные интерфейсы на коммутаторах S1 и S2.

Конфигурация коммутатора S1 следующая:

Конфигурация переключателя S2 следующая:

4. Проверьте сетевое соединение.

Тест ПК1 выглядит следующим образом:

Тест PC3 выглядит следующим образом:

Экспериментальные потребности выполнены!

Есть много способов добиться такого спроса, например:

Первый:

Вы можете настроить себя согласно способу, изображенному на рисунке!

Второй тип:

Вы можете настроить его самостоятельно по рисунку! Но особых требований к интерфейсу между переключателями нет!

———————— На этом статья завершается, спасибо за чтение ————————

Mikrotik – настраиваем VLAN (Trunk, Access и Hybrid порты) и STP

Научиться настройке MikroTik можно на онлайн курсе по оборудованию этого производителя. Автор курса является сертифицированным тренером MikroTik. Подробней Вы можете прочитать в конце статьи.

Любое устройство RouterOS с трафиком, проходящим через центральный процессор, работает как маршрутизатор 3 уровня и по умолчанию пересылает пакеты между всеми подключенными сетями. Чтобы внести изменения в процесс пересылки необходимо использовать ACL или брандмауэр.

VLAN (узнать, что такое виртуальная частная сеть, вы можете перейдя по ссылке) абстрагирует идею локальной сети (LAN), предоставляя возможность для подсетей подключения к данным организации. Сетевые коммутаторы могут поддерживать несколько независимых сегментов виртуальных сетей, создавая 2 уровня 2 (канала передачи данных). VLAN связана с широковещательным доменом. Обычно он состоит из одного или нескольких коммутаторов Ethernet.

Порт доступа (access port / untagged) предназначен для приема/передачи пакетов без маркировки. Обычно это порт, к которому вы подключаете такие устройства, как серверы, клиентские компьютеры, принтеры и телефоны.

Магистральный порт (trunk port / tagged) обычно используется для подключения к L2 коммутаторам. Маршрутизатор принимает и пересылает пакеты из разных VLAN. Маркированные кадры от нескольких абонентов приходят на один порт.

Гибридный порт (hybrid port) будет разрешать как нетегированные, так и маркированные пакеты на одном и том же порту. Это может быть использовано для клиента, которому нужны как обычные нетегированные интернет-данные, так и отдельная защищенная сеть VLAN. Например, настольный телефон с подключенным компьютером через встроенный switch.

Благодаря виланам можно контролировать и сегментировать широковещательные запросы в сети. Транкинг виртуальных частных сетей позволяет передавать маркированный трафик между разными сегментами сети, сконфигурированными с помощью VLAN.

Благодаря транкам обеспечивается связь точка-точка между двумя сетевыми устройствами, к которых подключены устройства из более, чем одного VLAN сегмента. С помощью trunk соединений VLAN вы можете распространить настройки сегментации по всей сети. Большинство коммутаторов поддерживают протокол IEEE 802.1Q.

Настраиваем VLAN – пример 1 – магистральные (trunk) порты и порты доступа (access)

Роутерборды компании Микротик с чипами коммутации Atheros могут быть использованы для 802.1Q Trunking.

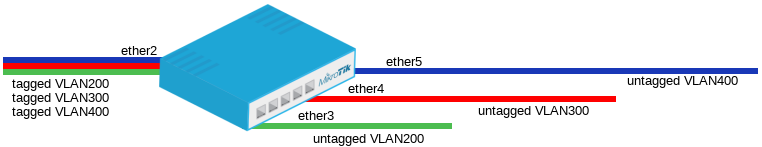

В данном примере ether3, ether4 и ether5 интерфейсы портов доступа (access), в то время как ether2 является магистральным портом (trunk). Идентификаторы VLAN для каждого порта доступа: ether3 — 200, ether4 — 300, ether5 — 400.tra

Параметр «vlan-mode=secure» обеспечивает точное следование таблице VLAN.

Параметр «vlan-header=always-strip» для портов доступа убирает заголовок VLAN из кадра когда он покидает чип коммутации.

Параметр «vlan-header=add-if-missing» для магистрального порта добавляет заголовок VLAN к немаркированным кадрам.

Параметр «Default-vlan-id» определяет какой VLAN ID добавляется к немаркированному входящему трафику для порта доступа.

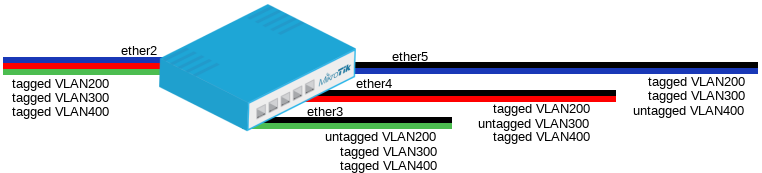

Настраиваем VLAN – пример 2 – магистральные (trunk) порты и гибридные порты доступа (hybrid)

Гибридные порты VLAN, которые могут пересылать как маркированный, так и немаркированный трафик поддерживаются только некоторыми гигабитными чипами коммутации (QCA8337, AR8327)

Параметр «Vlan-mode=secure» обеспечит строгое следование таблице VLAN.

Параметр «Default-vlan-id» определит VLAN на порту для немаркированного входящего трафика.

Для гигабитных чипов коммутации использование параметра «vlan-mode=secure» позволяет игнорировать параметр «vlan-header». Элементы таблицы VLAN управляют процессом маркирования исходящего трафика и работают на всех портах как «vlan-header=leave-as-is».

Это означает, что приходящий маркированный трафик уходит также маркированным, только кадры с параметром «default-vlan-id» демаркируются на выходе из порта.

Управление IP конфигурацией

В этом примере мы разберем одну из возможных конфигураций управляющего IP-адреса. Управляющий IP будет доступен только через магистральный порт, и он будет иметь отдельный VLAN с идентификатором 99.

Протокол Spanning Tree

Начиная с RouterOS v6.38 Роутерборды поддерживают протоколы Spanning Tree, на портах сконфигурированных для коммутации с помощью аппаратной коммутации. Чтобы включить эту функцию создайте интерфейс моста и добавьте мастер-порт к нему.

Видеоинструкция

MikroTik: куда нажать, чтобы заработало?

При всех своих достоинствах, есть у продукции компании MikroTik один минус – много разобщенной и далеко не всегда достоверной информации о ее настройке. Рекомендуем проверенный источник на русском языке, где все собрано, логично и структурировано – видеокурс « Настройка оборудования MikroTik ». В курс входит 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект. Все материалы остаются у вас бессрочно. Начало курса можно посмотреть бесплатно, оставив заявку на странице курса. Автор курса является сертифицированным тренером MikroTik.

Vlan hybrid что это

Создание и удаление vlan на коммутаторах huawei

Создание vlan на коммутаторах huawei

Удаление vlan на коммутаторах huawei

Настройка портов коммутаторов huawei в режиме access, trunk и hybrid

Настройка портов коммутаторов huawei в режиме acess port

Задаем номер vlan, по умолчанию на порту используется vlan-id = 1.

Настройка портов коммутаторов huawei в режиме trunk port

Добавляем номера vlan в trunk через пробел или диапазон vlan используя to (Пример 100 to 200).

При необходимости можно изменить и default vlan (нетегированную) на другую.

Настройка портов коммутаторов huawei в режиме hybrid port

Добавляем номера тегированных vlan.

Добавляем номера нетегированных vlan.

Добавляем pvid для нетегированной vlan, по умолчанию используется pvid = 1

P.S. По умолчанию на коммутаторах huawei S2300 и S5300 тип работы интерфейса стоит hybrid.

Просмотр настроек портов и vlan на коммутаторах huawei

Просмотр всех созданных vlan

Просмотр детальной информации по конкретной vlan на коммутаторах huawei

Просмотр состояния интерфейса на коммутаторах huawei

Просмотр настроек интерфейса на коммутаторах huawei

Также настройки интерфейса можно посмотреть используя команду display this из режима конфигурирования интерфейса.

На этом все. Всем пока.

1″ :pagination=»pagination» :callback=»loadData» :options=»paginationOptions»>

Hybrid port на коммутаторах Huawei. Часть 1

Часть 1 (ссылка на вторую часть)

С другой стороны, гибридные интерфейсы также можно использовать для развертывания IP-подсетей на основе VLAN. Ниже мы рассмотрим настройку гибридного интерфейса для нескольких сценариев использования.

1. Гибридный интерфейс используется для подключения к ПК.

На приведенном выше рисунке компьютер PC1 подключен к интерфейсу GE0/0/1 коммутатора SW1. Теперь настроим интерфейс GE0/0/1 коммутатора SW1 следующим образом:

[SW1] interface GigabitEthernet 0/0/1

[SW1-GigabitEthernet0/0/1] port link-type hybrid

Приведенная выше команда используется для настройки интерфейса как hybrid. Возьмем в качестве примера коммутатор S5300. По умолчанию интерфейс имеет гибридный тип, а для VLAN 1 выбран вариант PVID (VLAN по умолчанию) и разрешена сквозная передача. (Параметр port hybrid untagged vlan 1 настроен по умолчанию.) Следовательно, в этом сценарии компьютер PC1 и коммутатор SW1 могут обмениваться данными, если на коммутаторе SW1 задан IP-адрес 192.168.10.0/24 для Vlanif1. В данном случае считается, что компьютер PC1 относится к сети VLAN 1.

Если мы хотим отнести компьютер PC1 к сети VLAN 10, настройка изменится следующим образом:

[SW1] interface GigabitEthernet 0/0/1

[SW1-GigabitEthernet0/0/1] port link-type hybrid

[SW1-GigabitEthernet0/0/1] port hybrid pvid vlan 10

[SW1-GigabitEthernet0/0/1] port hybrid untagged vlan 10

[SW1] interface Vlanif 10

[SW1-Vlanif10] ip address 192.168.10.3 24

В описанной выше настройке команда port hybrid pvid vlan 10 изменяет PVID интерфейса на 10, чтобы нетегированный кадр, отправленный с компьютера PC1 и принятый интерфейсом, считался кадром из сети VLAN 10. Команда port hybrid untagged vlan 10 добавляет интерфейс к VLAN 10, чтобы позволить кадру, отправленному с компьютера PC1, попасть через GE0/0/1 на коммутатор. Кроме того, эта команда позволяет коммутатору отправлять кадры VLAN 10 с порта GE0/0/1 без тегов. Следовательно, после завершения вышеупомянутой настройки компьютер PC1 считается принадлежащим сети VLAN 10 и может отправлять ping-запросы на IP-адрес интерфейса vlanif10 коммутатора SW1: 192.168.10.3.

Стоит отметить, что после того как кадр, отправленный с компьютера PC1, приходит на коммутатор SW1, SW1 прозрачно пересылает кадр данных, отправленный с GE0/0/15, наличие тега зависит от настройки интерфейса GE0/0/15.

2. Гибридный интерфейс используется для подключения к коммутатору.

На приведенном выше рисунке коммутаторы SW1 и SW2 подключены к компьютерам PC1 и PC2 соответственно. Мы настраиваем GE0/0/1 на двух коммутаторах в качестве интерфейсов доступа и добавляем их к сети VLAN 10. Затем настраиваем GE0/0/15 на коммутаторе SW1 как интерфейс между коммутаторма и разрешаем сквозную передачу VLAN 10.

[SW1-GigabitEthernet0/0/15] port link-type trunk

[SW1-GigabitEthernet0/0/15] port trunk allow-pass vlan 10

Далее переходим к интерфейсу GE0/0/15 на коммутаторе SW2. Допустим, используется гибридный тип (типы интерфейсов коммутаторов на обоих концах канала связи обычно одинаковы). Поскольку интерфейс (GE0/0/15 на SW1) отправляет кадр сети VLAN 10 в режиме тег, интерфейс GE0/0/15 на SW2 также должен обрабатывать данные VLAN 10 в режиме тег:

[SW2-GigabitEthernet0/0/15] port link—type hybrid

[SW2-GigabitEthernet0/0/15] port hybrid tagged vlan 10

Команда port hybrid tagged vlan 10 используется для добавления GE 0/0/15 к сети VLAN 10 и сквозной передачи кадров VLAN в тегированном режим.

Далее рассмотрим другую ситуацию:

Коммутатор SW1 подключен к сетям VLAN 10, 20 и 1000. Теперь интерфейс GE0/0/15 на коммутаторе SW1 настраивается следующим образом:

[SW1-GigabitEthernet0/0/15] port link-type trunk

[SW1-GigabitEthernet0/0/15] port trunk allow-pass vlan 10 20 1000

[SW1-GigabitEthernet0/0/15] port trunk pvid vlan 1000

Когда коммутатор SW1 отправляет кадр через GE0/0/15, он использует тегированный кадр для VLAN 10 и VLAN 20 и нетегированный для VLAN 1000. Допустим, коммутатор SW2 подключен к SW1 с гибридным интерфейсом. Настройка должна выполняться так:

[SW2-GigabitEthernet0/0/15] port link—type hybrid

[SW2-GigabitEthernet0/0/15] port hybrid tagged vlan 10 20

[SW2-GigabitEthernet0/0/15] port hybrid pvid vlan 1000

[SW2-GigabitEthernet0/0/15] port hybrid untagged vlan 1000

01. VLAN

Стандарт IEEE 802.1Q определяет процедуру передачи трафика VLAN.

Основная идея технологии VLAN заключается в том, что большая локальная сеть может быть динамически разделена на отдельные широковещательные области, удовлетворяющие различным требованиям, каждый VLAN представляет собой отдельный широковещательный домен.

Благодаря этим функциям технология VLAN предоставляет следующие возможности:

— Повышение производительности сети;

— Сохранение сетевых ресурсов;

— Оптимизация сетевого управления;

— Снижение стоимости сети;

— Повышение безопасности сети;

Ethernet-порт коммутатора может работать в трех режимах: Access, Trunk и Hybrid, каждый режим имеет различный метод обработки при передаче кадров с тэгом или без.

Порт в режиме Access относится только к одному VLAN, обычно используется для подключения конечных устройств, таких как персональный компьютер или WI-FI маршрутизатор в квартире или офисе.

Порт в режиме Trunk относится к нескольким VLAN и может принимать и отправлять кадры одновременно в нескольких VLAN. Обычно используется для соединения коммутаторов.

Порт в режиме Hybrid, также как и Trunk, относится к нескольким VLAN и может принимать и отправлять кадры одновременно в нескольких VLAN. Может использоваться как для подключения персональных компьютеров, так и для соединения коммутаторов.

Ethernet-порты в режимах Hybrid и Trunk могут принимать данные одним, но отправляют разными способами: Hybrid порт может отправлять пакеты в нескольких VLAN в нетэгированном виде, в то время как Trunk может отправлять трафик в нескольких VLAN только с тэгом, за исключением nativeVLAN.

1.2. Конфигурация VLAN

1. Создание и удаление VLAN

Команда

Описание

! В режиме глобальной конфигурации

Cоздание VLAN, вход в режим конфигурирования VLAN

2. Назначение и удаление имени VLAN

Команда

Описание

! В режиме конфигурации VLAN

Назначение имени VLAN

Удаление имени VLAN

3. Назначение портов коммутатора для VLAN

Команда

Описание

no switchport interface

! В режиме конфигурации VLAN

Добавление портов коммутатора во VLAN

Удаление портов коммутатора из VLAN

4. Выбор типа порта коммутатора

Команда

Описание

! В режиме конфигурации порта

Установка текущего порта в режим Trunk, Access или Hybrid

5. Настройка порта в режиме Trunk

Команда

Описание

switchport trunk allowed vlan

no switchport trunk allowed vlan

! В режиме конфигурации порта

Добавление VLAN в Trunk

Вернуть значение по-умолчанию

switchport trunk native vlan

no switchport trunk native vlan

! В режиме конфигурации порта

установка PVID для интерфейса

возвращение значений по-умолчанию

6. Настройка порта в режиме Access

Команда

Описание

switchport access vlan

no switchport access vlan

! В режиме конфигурации порта

Добавление текущего порта в определенный VLAN.

Вернуть значение по-умолчанию

7. Настройка порта в режиме Hybrid

Команда

Описание

switchport hybrid allowed vlan

no switchport hybrid allowed vlan

! В режиме конфигурации порта

Создание/удаление VLAN, вход в режим конфигурирования VLAN

switchport hybrid native vlan

no switchport hybrid native vlan

! В режиме конфигурации порта

установка PVID для интерфейса

возвращение значений по-умолчанию

8. Включение/выключение vlan ingress rules глобально

Команда

Описание

vlan ingress enable

no ingress disable

! В режиме конфигурации порта

Включение VLAN ingress rules

выключение VLAN ingress rules

9. Настройка private vlan

Команда

Описание

! В режиме конфигурации VLAN

Настройка текущего vlan в качестве Private VLAN.

Возвращение настроек по-умолчанию

10. Настройка ассоциаций private vlan

Команда

Описание

private vlan association

no private vlan association

! В режиме конфигурации VLAN

Выбрать vlan для ассоциации с private vlan

1.3. Пример конфигурации VLAN

Сценарий:

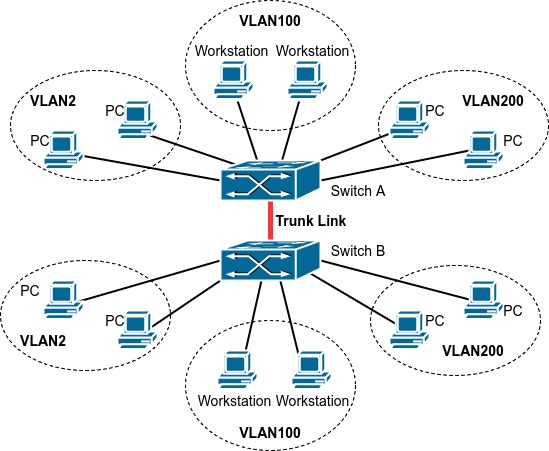

Представленная на рисунке 19.2, сеть разделена на 3 VLAN: VLAN2, VLAN100, VLAN200 по используемым приложениям, а также по соображениям безопасности. Эти VLAN расположены в разных локациях: A и B. Каждый из двух коммутаторов размещен в своей локации. Устройства в разных локациях могут быть объединены виртуальную локальную сеть, если трафик будет передаваться между коммутаторами A и B.

пункт конфигурации

описание

Коммутатор A и B: порт 2-4

Коммутатор A и B: порт 5-7

Коммутатор A и B: порт 8-10

Коммутатор A и B: порт 11

Соедините порты в режиме trunk на коммутаторах A и B друг с другом, подключите остальные сетевые устройства к соответствующим портам.

1.3.1. Пример конфигурации Hybrid порта

Сценарий:

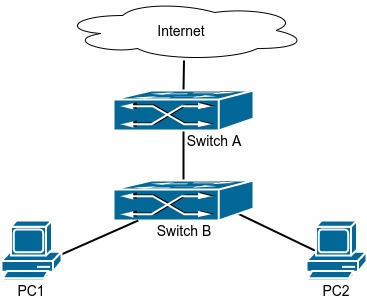

ПК 1 подключен к интерфейсу Ethernet 1/0/7 Коммутатора “Switch B”, ПК2 подключен к интерфейсу Ethernet 1/0/9 коммутатора “Switch B”, интерфейс Ethernet 1/0/10 “Switch A” подключен к порту Ethernet 1/0/10 коммутатора “Switch B”

Для безопасности ПК1 и ПК2 не должны иметь возможность взаимодействовать друг с другом, но должны иметь доступ к сетевым ресурсам, находящимся за “Switch A”.

Необходимо настроить коммутаторы следующим образом:

Порт

PVID

VLAN, которые может пропускать