Zbetcheckin tracker что это

Security list for fun and profit

| Name | URL |

|---|---|

| Android | https://github.com/ashishb/android-security-awesome |

| Curated list of awesome lists | https://github.com/sindresorhus/awesome ⭐ |

| Fuzzing | https://github.com/secfigo/Awesome-Fuzzing |

| Hacking list | https://github.com/Hack-with-Github/Awesome-Hacking ⭐ ⭐ ⭐ |

| Honeypots | https://github.com/paralax/awesome-honeypots ⭐ |

| Incident response | https://github.com/meirwah/awesome-incident-response/ ⭐ ⭐ |

| Indicators of compromise | https://github.com/sroberts/awesome-iocs |

| Info sec | https://github.com/rmusser01/Infosec_Reference |

| Malware analysis | https://github.com/rshipp/awesome-malware-analysis/ ⭐ ⭐ ⭐ |

| Personal Security | https://github.com/Lissy93/personal-security-checklist |

| Red team | https://github.com/yeyintminthuhtut/Awesome-Red-Teaming |

| Reversing | https://github.com/fdivrp/awesome-reversing |

| Security | https://github.com/sbilly/awesome-security |

| Threat intelligence | https://github.com/hslatman/awesome-threat-intelligence |

| Web | https://github.com/qazbnm456/awesome-web-security/ https://github.com/infoslack/awesome-web-hacking |

| Name | URL |

|---|---|

| General cheat sheets | http://www.cheat-sheets.org/ ⭐ |

| Owasp series | https://github.com/OWASP/CheatSheetSeries ⭐ ⭐ |

| Packet life | http://packetlife.net/library/cheat-sheets/ |

| Penetration test | https://highon.coffee/blog/penetration-testing-tools-cheat-sheet/ |

| Pentest monkey | http://pentestmonkey.net |

| SANS Forensic | https://digital-forensics.sans.org/community/cheat-sheets |

| Security Onion | https://github.com/Security-Onion-Solutions/security-onion/wiki/Cheat-Sheet |

| Zeltser’s cheat sheets list | https://zeltser.com/cheat-sheets/ |

| Name | URL |

|---|---|

| Awesome CTF | https://github.com/apsdehal/awesome-ctf ⭐ ⭐ |

| CTFd platform | https://github.com/CTFd/CTFd ⭐ |

| CTF PAD | https://github.com/StratumAuhuur/CTFPad |

| CTF TIME | https://ctftime.org/ |

| Mellivora platform | https://github.com/Nakiami/mellivora ⭐ |

| Platform list | https://github.com/We5ter/Awesome-Platforms/blob/master/CTF-Platforms.md |

| https://www.reddit.com/r/securityctf | |

| Tools list | https://github.com/Laxa/HackingTools |

| Tools list | https://github.com/zardus/ctf-tools |

| Write-ups | https://github.com/ctfs |

| Name | URL |

|---|---|

| Code beautifier | http://codebeautify.org/ |

| Converter | https://github.com/koczkatamas/koczkatamas.github.io |

| Cyber Chef | https://gchq.github.io/CyberChef/ 🍴 ⭐ ⭐ ⭐ |

| JSUnpack | https://github.com/urule99/jsunpack-n |

| JSBeautifier | http://jsbeautifier.org/ ⭐ |

| Jjencode | http://utf-8.jp/public/jjencode.html |

| JS deobfuscate | https://github.com/sevzero/honeybadger |

| VB code beautifier | http://www.vbindent.com/ |

Domain name Research / Analysis / Reputation 📉

Exploits and vulnerabilities 🚪

Will be reorganized

| Name | URL |

|---|---|

| Chkrootkit | https://packages.debian.org/en/jessie/chkrootkit |

| Command collection | https://github.com/tuwid/GNU-Linux-OpsWiki |

| Debsecan | https://packages.debian.org/en/jessie/debsecan |

| GNU/Linux containers | https://github.com/Friz-zy/awesome-linux-containers#security |

| GNU/Linux executable walkthrough | https://i.imgur.com/q5nyHp7.png |

| GNU/Linux post exploitation | https://github.com/mubix/post-exploitation/wiki/Linux-Post-Exploitation-Command-List ⭐ |

| GNU/Linux workstation | https://github.com/lfit/itpol/blob/master/linux-workstation-security.md ⭐ ⭐ |

| Kernel exploitation | https://github.com/xairy/linux-kernel-exploitation |

| Lynis | https://packages.debian.org/en/jessie/lynis |

| RE 101 | https://github.com/michalmalik/linux-re-101 |

| RKhunter | https://packages.debian.org/en/jessie/rkhunter ⭐ |

| Securing debian | https://www.debian.org/doc/manuals/securing-debian-howto/ch10.en.html ⭐ |

| Vulnerability scanner | https://github.com/future-architect/vuls |

IP Research / Analysis / Investigation

| Name | URL |

|---|---|

| Abuse IP DB | https://www.abuseipdb.com/ |

| BGP Toolkit | http://bgp.he.net/ ⭐ |

| Bing dork | ip:$IP |

| Black List Alert | http://www.blacklistalert.org/ |

| Black List Check | http://whatismyipaddress.com/blacklist-check/ |

| Check host | http://check-host.net/ |

| FireHOL IP list | https://github.com/firehol/blocklist-ipsets ⭐ |

| Google dork | «$IP» |

| Host file | https://hosts-file.net/ |

| IP void | http://www.ipvoid.com/ |

| Multi RBL | http://multirbl.valli.org/lookup/ ⭐ |

| Nirsoft country IP | http://www.nirsoft.net/countryip/ |

| Project Honeypot | https://www.projecthoneypot.org/search_ip.php |

| RIPE stat | https://stat.ripe.net/ |

| Spamhaus | https://www.spamhaus.org/lookup/ |

| Virus total | https://www.virustotal.com/gui/search/$IP |

| Whatch Guard | http://www.reputationauthority.org/ |

| Name | URL |

|---|---|

| Biggest db leaks | https://cdn.databases.today/ |

| Breach alarm | https://breachalarm.com/ |

| Darknet leaks | https://darknetleaks.ru/archive/leaked/dumps/ |

| Hacked emails | https://hacked-emails.com/ |

| Have I been pwned | https://haveibeenpwned.com/ |

| Isithacked | http://www.isithacked.com |

| Leakedin | http://www.leakedin.com/ |

| Siph0n | https://twitter.com/datasiph0n |

| Zone-H | https://zone-h.org/ |

| Name | URL |

|---|---|

| Awesome lockpicking | https://github.com/meitar/awesome-lockpicking |

| Lock pick guide | http://lockpickguide.com ⭐ |

| Bosnianbill video | https://www.youtube.com/user/bosnianbill/videos ⭐ |

| Lock lab | https://lock-lab.com/ |

| Lock wiki | http://www.lockwiki.com/ |

| Name | URL |

|---|---|

| 10 Minute Mail | http://10minutemail.com |

| DNSBL | https://en.wikipedia.org/wiki/DNSBL |

| DKIM validator | http://dkimvalidator.com/ |

| Email recon | https://github.com/laramies/theHarvester |

| Get air mail | http://en.getairmail.com/ |

| Google Phishing quiz | https://phishingquiz.withgoogle.com/ ⭐ 📧 📊 |

| Gophish | https://github.com/gophish/gophish |

| Mailinator | https://www.mailinator.com/ # https://gist.github.com/nocturnalgeek/1b8fa44283314544c487 |

| Mailnesia | http://mailnesia.com/ |

| Mailcatch | http://mailcatch.com/ |

| Mxtoolbox | http://www.mxtoolbox.com/ |

| Open phish | https://openphish.com/ ⭐ |

| Openresolver JP | http://www.openresolver.jp/en/ |

| Phishing Framework | https://github.com/pentestgeek/phishing-frenzy |

| Phish tank | http://www.phishtank.com/ ⭐ |

| SimplyEmail | https://github.com/killswitch-GUI/SimplyEmail |

| Spam DB | http://www.dnsbl.info/dnsbl-database-check.php |

| Spam encode secret | http://spammimic.com/encode.cgi |

| SpeedPhish Framework | https://github.com/tatanus/SPF |

| Yop mail | http://www.yopmail.com/ |

Malicious traffic detection 🚦

| Name | URL |

|---|---|

| 10 strategies cyber ops center | pr-13-1028-mitre-10-strategies-cyber-ops-center.pdf |

| Awesome threat detection | https://github.com/0x4D31/awesome-threat-detection |

| Maltrail | https://github.com/stamparm/maltrail |

| Packetbeat | https://www.elastic.co/products/beats/packetbeat |

| p0f | http://lcamtuf.coredump.cx/p0f3/ |

| Tsusen | https://github.com/stamparm/tsusen |

Malware / Botnet sources 👼

| Name | URL |

|---|---|

| Zeltser’s list | https://zeltser.com/automated-malware-analysis/ |

| Cuckoo Sandbox | https://www.cuckoosandbox.org/ |

| Mastiff | https://github.com/KoreLogicSecurity/mastiff |

| Fastir | https://github.com/SekoiaLab/Fastir_Collector |

| SysAnalyser | https://github.com/dzzie/SysAnalyzer |

| Viper | https://github.com/viper-framework/viper |

| REMnux | http://zeltser.com/remnux/ |

| Zeltser analysis | http://zeltser.com/reverse-malware/automated-malware-analysis.html |

| Manalyze | https://github.com/JusticeRage/Manalyze |

| Quarkslab IRMA | http://irma.quarkslab.com/ |

| Dorothy2 | https://github.com/m4rco-/dorothy2 |

| F-Secure see | https://github.com/F-Secure/see |

| Noriben | https://github.com/Rurik/Noriben |

| Malheur | https://github.com/rieck/malheur |

| Drakvuf | https://github.com/tklengyel/drakvuf |

| Zero Wine Tryouts | http://zerowine-tryout.sourceforge.net/ |

| RFI sandbox | https://monkey.org/ |

Вы уже чипированы, просто не знаете об этом!

Выяснилось, что многие государственные мобильные приложения сливают информацию о нас третьим лицам, а большинство трекеров, которые используются для отслеживания действий пользователей, принадлежат компаниям США (Google, Microsoft, Facebook и др.).

Американские платформы вписались в наш государственный стандарт. Информация о нас может стать достоянием гласности.

Что такое трекеры и как они работают?

Для начала нужно пояснить, что трекер (tracker) это фрагмент кода, который используется для отслеживания ваших действий. Вы заходите на какой-то сайт или в приложение, а трекер или набор трекеров сохраняются на вашем устройстве, это может быть компьютер, ноутбук или смартфон. Трекеров может быть произвольное количество, некоторые разработчики одновременно используют 30 трекеров, другие пользуются всего одним.

Вы наверняка слышали как минимум об одном известном типе трекеров – файлах cookie. Вы открываете сайт и видите объявление о том, что требуется загрузка cookies для его корректной работы. Если вы нажимаете «подтвердить» или «согласиться», то даете зеленый свет всем трекерам на этом сайте.

При этом нужно понимать, что не все трекеры одинаково вредны. Некоторые из них используют владельцы сайтов, чтобы оценить, сколько читателей его посещают и из каких регионов и так далее.

Однако есть и другие трекеры, главная цель которых нарисовать ваш цифровой портрет. Трекер собирает информацию о том, сколько пользователю лет, где он проживает, что читает, чем интересуется и так далее. Эту информацию можно обработать и продать рекламщикам.

Кроме рекламщиков интерес к такой информации проявляют различные компании и даже правительство.

Какие приложения «следят» за нами?

Трекеры, которые собирают такого рода личную информацию, относят к небезопасным, и уважающие себя ресурсы не должны их использовать. Особенно это касается государственных приложений. Но, как выясняется, за этим никто особенно не следит. По крайней мере, это выяснили в АНО «Информационная культура».

На первом месте (со знаком минус) Госуслуги Москвы – приложение использует 9 небезопасных трекеров.

Следом идут «Московский транспорт» и «Активный гражданин», у них по 8 трекеров.

На последнем месте приложение парка «Зарядье». Вот вы погуляли по парку, скачали приложение и даже не подозреваете, что закачали на свое устройство 6 небезопасных разрешений.

Используя разрешение приложения, трекеры получают доступ, например, к камере смартфона, этим очень часто грешит приложение «Госуслуги». Оно может передать изображение с камеры вашего телефона куда-то на внешний сервис, в первую очередь, конечно, на свой, но может быть и на сторонний.

Важно, что при этом речь не идет о каких-то частных приложениях, типа «Тиндер», который просто напичкан небезопасными трекерами. Был проведён анализ именно государственных сервисов, но как оказалось и они нечисты.

Трекеры-шпионы не просто передают информацию о нас на какие-то наши серверы, которые расположены внутри России и строго охраняются, данные утекают за рубеж. Большая часть разрешений принадлежит компаниям юрисдикции США – 86%.

Эти данные не только обрабатываются, они хранятся, так как приложения зарубежные, сами эти приложения размещаются на зарубежных серверах, что фактически является нарушением Федерального закона «О персональных данных».

Что такое трекер для трафика, зачем он нужен и как его настроить (на примере платформы BYYD)

Зачем нужен трекинг

Трекинг позволяет грамотно распределить бюджет и не тратить его на неэффективные источники и рекламные кампании. Этот вопрос особенно важен, если кампания объемная — используются разные гео-таргетинги, операторы сотовой связи, модели устройств и другие параметры настройки. В таких условиях важно анализировать результаты и принимать решения, что изменить и донастроить прямо сейчас.

В этом и помогает трекинг.

Что отслеживают трекеры

Самые разные показатели:

Данные отображаются в одном интерфейсе, поэтому легко, например, скрыть нежелательный контент, определить геоточку, в которой пользователи наилучшим образом реагируют на рекламу, или вообще отключить рекламные площадки, которые работают в минус.

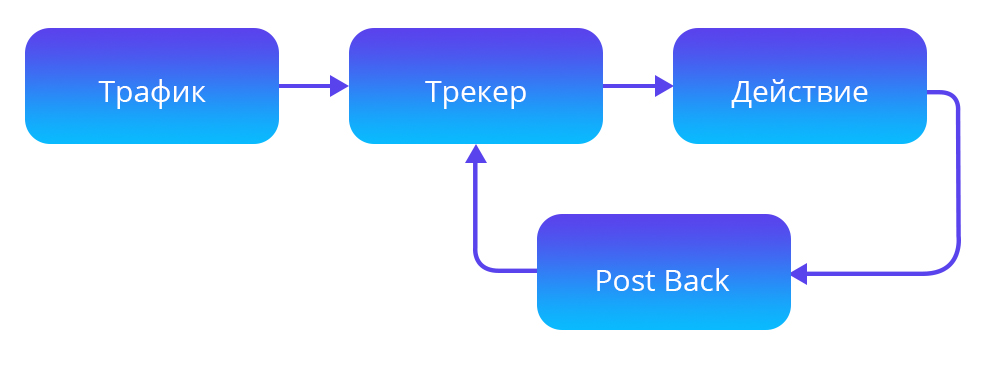

Принцип работы трекеров

Если обобщить, то трекинговые сервисы как бы пропускают трафик через себя, и в процессе собирают данные о показах, кликах и других действиях, преобразуя их в понятный вид.

Схема работы трекера

Трафик пропускается через трекер и, когда происходит событие (реклама отображается в приложении или пользователь кликает по ней), в трекер возвращается эта информация в виде post back-команды. Таким образом происходит фиксация количества различных показателей.

Кроме того, многие трекеры позволяют собирать и сегментировать данные аудитории, 1st * и 3rd ** party, а также проводить анализ аудитории и эффективности рекламных кампаний.

* 1st party данные с сайта рекламодателя — визиты, отдельные страницы, конверсии.

** 3st party данные — сегменты аудитории по полу, возрасту и т.д.

Виды трекеров

BYYD и трекеры

Мы в BYYD постоянно работаем с трекерами, так как стремимся к тому, чтобы рекламные кампании были максимально прозрачными для заказчиков.

Более того, при необходимости, мы предоставляем трекер Gemius бонусом под наши размещения.

Для оптимизации трекерных кампаний, мы используем динамический параметр

Важно настроить передачу данного параметра из трекерной ссылки в исходную.

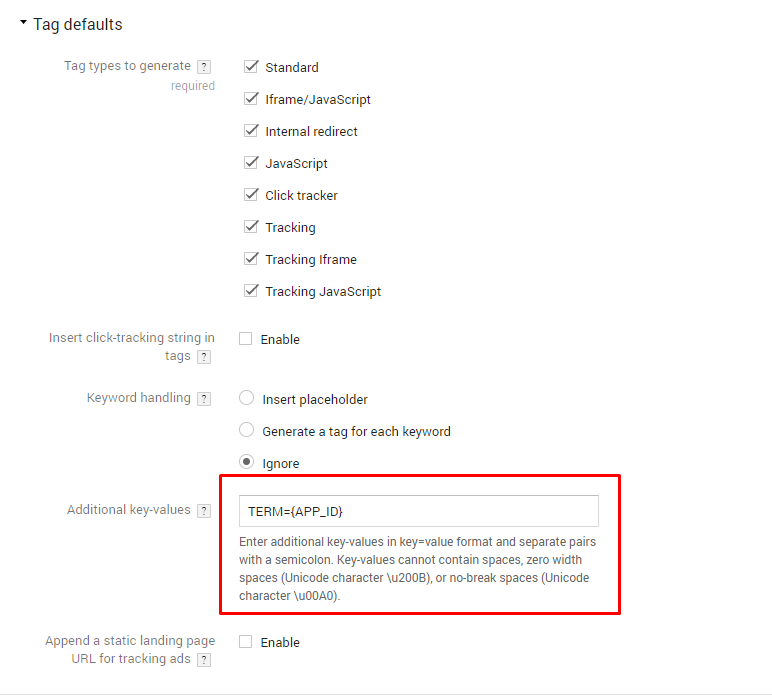

Пример настройки для Doubleclick

Задача: передать динамический параметр

Шаг 1. Настройка итоговой ссылки внутри Campaign Manager

На уровне Placement открываем Tag defaults и делаем следующую настройку:

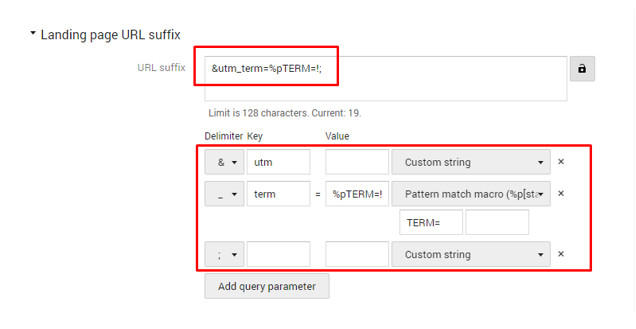

Шаг 2. Настройка передачи динамического параметра в итоговый URL

Переходим в настройки на уровне Ad, открываем Landing Page URL suffix и делаем следующие настройки:

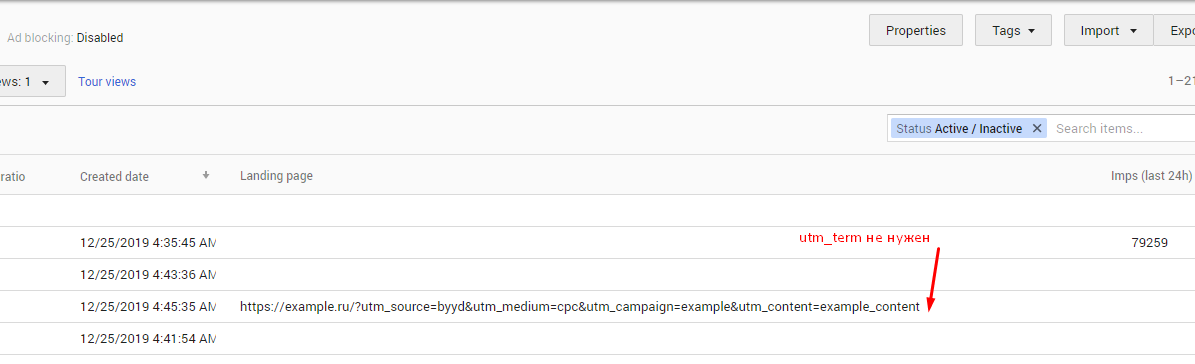

Важно. Не указывайте параметр utm_term=

Пример набора, который вы должны отправить в BYYD:

Ссылка с utm-меткой:

Impression Tag (пиксель на показ):

Click Tag (кликовая ссылка):

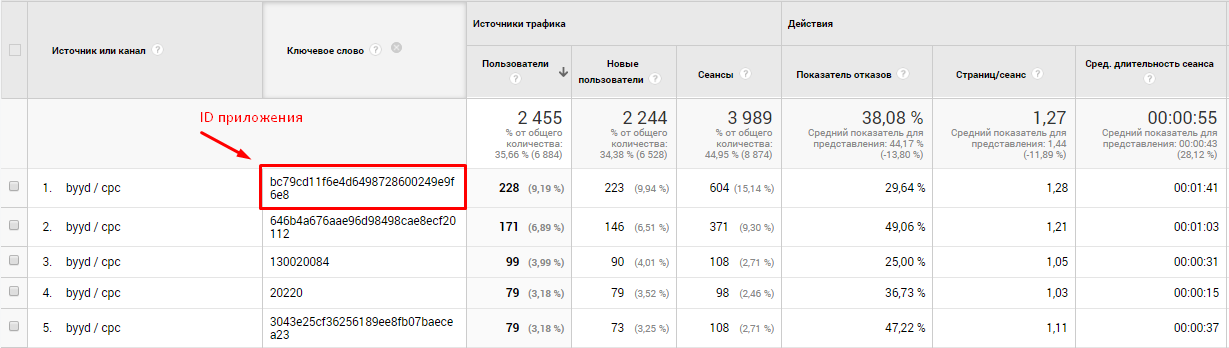

Скопируйте Click Tag в адресную строку браузера, перейдите по ней. Должен сработать переход на указанный вами сайт. Если вы все сделали правильно, то в адресной строке вы должны увидеть ссылку с utm_term=

В дальнейшем при подготовке отчета по ключевому слову в Analytics или Метрике вы увидите ID приложения и статистику по нему.

Инструкцию подготовили коллеги из агентства Starlink.

Как узнать, кто вас отслеживает в интернете

И снова, здравствуйте!

Вы когда-нибудь искали продукт и сталкивались с рекламой того же самого продукта на совершенно независимом веб-сайте?

Это пример того, как компании отслеживают вас в интернете и таргетированную рекламу в действии.

Таргетированная реклама — это то место, где рекламные сети отслеживают ваши действия в интернете.

Затем эти сети могут использовать эту информацию для нацеливания на вас очень конкретной персонализированной рекламы.

Таргетированная реклама в интернете начинает казаться слишком целевой?

Есть способы помешать этим сетям шпионить за каждым вашим шагом!

Здесь мы покажем вам, как заблокировать межсайтовое отслеживание в Safari, Chrome, Mozilla Firefox и Opera.

Что такое межсайтовое отслеживание?

Межсайтовое отслеживание — это организации, отслеживающие ваши перемещения по множеству веб-сайтов.

Затем эти сети могут использовать эти данные для создания профиля пользователя, который обычно включает все продукты, которые вы недавно просматривали в интернете.

Вот почему вы можете просмотреть продукт на одном веб-сайте, а затем встретить рекламу этого же продукта на совершенно другом веб-сайте.

Если вы начинаете чувствовать, что за вами наблюдают, вы можете предпринять шаги, чтобы уменьшить межсайтовое отслеживание.

В зависимости от вашего выбора веб-браузера и веб-сайтов, которые вы посещаете, эти методы могут не блокировать каждую рекламную сеть.

Однако они ограничивают объем информации, к которой имеют доступ эти рекламные сети, что может только положительно повлиять на вашу конфиденциальность в интернете.

Узнайте, кто именно вас отслеживает, с помощью отчета о конфиденциальности Safari

Браузер Apple Safari дает вам возможность заблокировать межсайтовое отслеживание.

Он также имеет «Отчет о конфиденциальности», в котором отображаются все сайты и агентства, которые собирают информацию о вас.

Прежде чем блокировать эти трекеры, вы можете узнать, какие именно сайты отслеживают вас в интернете и собирают информацию о вас.

Вооружившись этой информацией, вы можете решить, что межсайтовое отслеживание не является большой проблемой для ваших конкретных привычек просмотра, или вы можете решить полностью избегать определенных веб-сайтов.

Чтобы получить доступ к отчету о конфиденциальности Safari:

Вы также можете проверить, насколько навязчивым является тот или иной веб-сайт, перейдя на соответствующий веб-сайт и выбрав значок щита, который появляется рядом с адресной строкой Safari.

Затем вы можете выбрать «Трекеры на этой веб-странице», и Safari отобразит список всех трекеров, которые активны на этой конкретной веб-странице.

После просмотра всех веб-сайтов и агентств, которые отслеживают вас, если вы хотите заблокировать эти трекеры:

Safari теперь не позволит этим трекерам следить за вами во всемирной паутине.

Блокируйте трекеры с расширением Chrome Ghostery

Когда вы просматриваете веб-страницы, Chrome может отправлять веб-сайтам запрос не собирать и не отслеживать данные о ваших просмотрах.

Важно отметить, что это запрос, поэтому нет гарантии, что каждый веб-сайт выполнит его.

К сожалению, Chrome не предоставляет информацию о веб-сайтах, которые отслеживают вас в интернете.

Тем не менее, мы по-прежнему рекомендуем включить эту функцию, поскольку она может помочь минимизировать количество веб-сайтов, отслеживающих ваши перемещения в интернете:

Теперь Chrome будет отправлять запрос «Не отслеживать» на каждый посещаемый вами веб-сайт.

Поскольку это всего лишь запрос, вы можете предпринять дополнительные шаги для защиты своей конфиденциальности в интернете.

Ghostery — это расширение Chrome, которое позволяет просматривать и блокировать онлайн-трекеры.

После установки Ghostery вы можете просмотреть все трекеры, которые активны на определенном сайте:

Повторите этот процесс для каждого сайта, который вы посещаете, и вы заметите значительное сокращение количества целевых объявлений.

Включите улучшенную защиту от отслеживания Mozilla Firefox

Firefox имеет функцию улучшенной защиты от отслеживания, которая может блокировать все межсайтовые трекеры, определенные функцией Disconnect.

Эта функция также может сохранить вашу конфиденциальность в интернете, блокируя трекеры социальных сетей, отпечатки пальцев и криптомайнеры, что делает ее отличным универсальным средством для пользователей интернета, заботящихся о безопасности.

Расширенная защита от отслеживания должна быть включена по умолчанию.

Однако вы можете проверить, активен ли он для вашей конкретной установки Firefox, перейдя на любой веб-сайт.

Затем нажмите маленький значок щита, который появляется рядом с адресной строкой Firefox — вы должны увидеть сообщение, подтверждающее, что Enhanced Tracking Protection включена.

Если Enhanced Tracking Protection не включена, мы рекомендуем активировать ее:

Подобно Chrome, Firefox может отправлять запрос «Не отслеживать».

Пока вы находитесь в меню «Конфиденциальность и безопасность», вы можете рассмотреть возможность активации функции Mozilla «Do Not Track».

Opera: как блокировать трекеры и делать исключения

Когда вы впервые установили Opera, у вас была возможность заблокировать трекеры.

Если вы не воспользовались предложением Opera тогда, вы можете начать блокировать трекеры сейчас:

Чтобы сделать исключение для одного или нескольких веб-сайтов:

Добавьте и повторите для всех сайтов, которые вы хотите добавить в список исключений.

И в заключении

Никто не любит чувствовать, что за ним наблюдают!

Теперь, когда вы знаете, кто отслеживает вас в интернете, вы можете приступить к этим действиям.

Вы также можете переключиться на эти ориентированные на конфиденциальность браузеры, чтобы защитить свою конфиденциальность.