3 простых шага по исправлению ошибок XINSIDE.EXE

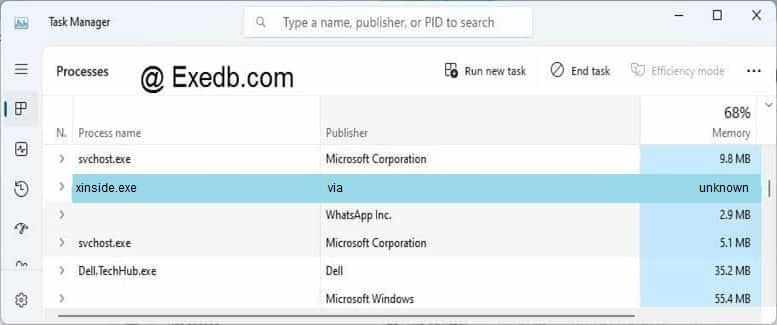

Файл xinside.exe из via является частью xinside. xinside.exe, расположенный в Unknown file path с размером файла unknown байт, версия файла Unknown version, подпись not found.

В вашей системе запущено много процессов, которые потребляют ресурсы процессора и памяти. Некоторые из этих процессов, кажется, являются вредоносными файлами, атакующими ваш компьютер.

Чтобы исправить критические ошибки xinside.exe,скачайте программу Asmwsoft PC Optimizer и установите ее на своем компьютере

1- Очистите мусорные файлы, чтобы исправить xinside.exe, которое перестало работать из-за ошибки.

2- Очистите реестр, чтобы исправить xinside.exe, которое перестало работать из-за ошибки.

3- Настройка Windows для исправления критических ошибок xinside.exe:

Всего голосов ( 181 ), 115 говорят, что не будут удалять, а 66 говорят, что удалят его с компьютера.

Как вы поступите с файлом xinside.exe?

Некоторые сообщения об ошибках, которые вы можете получить в связи с xinside.exe файлом

(xinside.exe) столкнулся с проблемой и должен быть закрыт. Просим прощения за неудобство.

(xinside.exe) перестал работать.

xinside.exe. Эта программа не отвечает.

(xinside.exe) — Ошибка приложения: the instruction at 0xXXXXXX referenced memory error, the memory could not be read. Нажмитие OK, чтобы завершить программу.

(xinside.exe) не является ошибкой действительного windows-приложения.

(xinside.exe) отсутствует или не обнаружен.

XINSIDE.EXE

Проверьте процессы, запущенные на вашем ПК, используя базу данных онлайн-безопасности. Можно использовать любой тип сканирования для проверки вашего ПК на вирусы, трояны, шпионские и другие вредоносные программы.

процессов:

Cookies help us deliver our services. By using our services, you agree to our use of cookies.

What is xInsIDE.exe?

XInsIDE.exe file information

The process known as JMB36X IDE Setup belongs to software unknown by JMicron Technology (www.jmicron.com).

Important: Some malware camouflages itself as xInsIDE.exe, particularly when located in the C:\Windows or C:\Windows\System32 folder. Therefore, you should check the xInsIDE.exe process on your PC to see if it is a threat. We recommend Security Task Manager for verifying your computer’s security. This was one of the Top Download Picks of The Washington Post and PC World.

Score

User Comments

Summary: Average user rating of xInsIDE.exe: based on 18 votes with 13 user comments. 10 users think xInsIDE.exe is essential for Windows or an installed application. 5 users think it’s probably harmless. One user thinks it’s neither essential nor dangerous. One user suspects danger. One user thinks xInsIDE.exe is dangerous and recommends removing it. One user is not sure about it.

Best practices for resolving xInsIDE issues

A clean and tidy computer is the key requirement for avoiding problems with xInsIDE. This means running a scan for malware, cleaning your hard drive using 1 cleanmgr and 2 sfc /scannow, 3 uninstalling programs that you no longer need, checking for Autostart programs (using 4 msconfig) and enabling Windows’ 5 Automatic Update. Always remember to perform periodic backups, or at least to set restore points.

проверил авторан и обнаружил xInsIDE.exe

c:windowsIE4 Error Log.txt

c:windowssvchost.ini

.

(((((((((((((((((((((((((((((((((((((((( Find3M Report ))))))))))))))))))))))))))))))))))))))))))))))))))))

.

2009-01-23 15:57 644 —-a-w c:documents and settingsAdminApplication Dataaldea.dat

2009-01-23 14:56 202,040 —-a-w c:windowssystem32PnkBstrB.exe

2009-01-23 14:51

w c:program filesSpeedFan

2009-01-22 19:07 137,688 —-a-w c:windowssystem32driversPnkBstrK.sys

2009-01-16 11:43

d—h—w c:program filesInstallShield Installation Information

2008-12-26 09:36

w c:program filesESET

2008-12-19 09:02 66,872 —-a-w c:windowssystem32PnkBstrA.exe

2008-12-19 09:02 22,328 —-a-w c:documents and settingsAdminApplication DataPnkBstrK.sys

2008-12-19 09:02 2,250,024 —-a-w c:windowssystem32pbsvc.exe

2008-12-14 12:30

w c:documents and settingsAdminApplication DataInstallShield

2008-12-09 13:52

w c:documents and settingsAdminApplication DataAuslogics

2008-12-09 12:41

w c:documents and settingsAdminApplication DataESET

2008-12-09 12:40

w c:documents and settingsAll UsersApplication DataESET

2008-12-09 11:15

w c:program filesAuslogics

2008-12-06 17:00

w c:documents and settingsAdminApplication DataQIP.Online

2008-11-23 12:50

2007-11-27 15:16 578560 5231f1983829611637e9493105e84751 c:windowssystem32user32.dll

2007-11-27 15:37 360576 6ebeae64113900f24318b02d3a87c112 c:windowssystem32driverstcpip.sys

2007-11-27 18:16 2158592 159e42007b9030b3dfe525251d4f5585 c:windowssystem32ntkrnlpa.exe

2007-11-25 17:15 2278912 61a3571d0a6550623405bb4103f4cca5 c:windowssystem32ntoskrnl.exe

2007-11-27 15:15 1608704 16577d75e24b75c7d34fd955f8f9b732 c:windowsexplorer.exe

2007-11-27 15:15 30208 ba72689de7721cc6a4414c5c92b43302 c:windowssystem32ctfmon.exe

2007-11-27 15:16 80216 796678ab414abd87b2d5c4baeb236859 c:windowssystem32wuauclt.exe

.

((((((((((((((((((((((((((((((((((((( Reg Loading Points ))))))))))))))))))))))))))))))))))))))))))))))))))

.

.

*Note* empty entries & legit default entries are not shown

REGEDIT4

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftInternet ExplorerToolbar]

«<3041d03e-fd4b-44e0-b742-2d9b88305f98>»= «c:program filesAskBarDisbarbinaskBar.dll» [2008-11-18 333192]

[HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerToolbarWebbrowser]

«<3041D03E-FD4B-44E0-B742-2D9B88305F98>»= «c:program filesAskBarDisbarbinaskBar.dll» [2008-11-18 333192]

[HKEY_CURRENT_USERSOFTWAREMicrosoftWindowsCurrentVersionRun]

«LClock»=»c:program filesLClocklclock.exe» [2004-09-19 65536]

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun]

«UnlockerAssistant»=»c:program filesUnlockerUnlockerAssistant.exe» [2008-05-02 15872]

«Ai Nap»=»c:program filesASUSAI SuiteAiNapAiNap.exe» [2007-04-09 1423360]

«RivaTunerStartupDaemon»=»c:program filesRivaTuner v2.11RivaTuner.exe» [2008-09-16 2715648]

«egui»=»c:program filesESETESET Smart Securityegui.exe» [2008-08-18 1447168]

«ATIPTA»=»atiptaxx.exe» [2007-03-28 c:windowssystem32atiptaxx.exe]

«ATIModeChange»=»Ati2mdxx.exe» [2008-09-24 c:windowssystem32Ati2mdxx.exe]

[HKEY_USERS.DEFAULTSoftwareMicrosoftWindowsCurrentVersionRun]

«VistaIcon»=»c:program filesVistaDriveIconVistaDrv.exe» [2007-07-02 132608]

[HKEY_USERS.DEFAULTSoftwareMicrosoftWindowsCurrentVersionRunOnce]

«IE7_011″=»shell32» [X]

«ZZZZ2_FirstLogonSetting»=»advpack.dll» [2007-11-27 c:windowssystem32advpack.dll]

«IE7_012″=»advpack.dll» [2007-11-27 c:windowssystem32advpack.dll]

c:documents and settingsAdminѓ« ў®Ґ ¬ҐоЏа®Ја ¬¬лЂўв®§ Јаг§Є

SpeedFan.lnk — c:program filesSpeedFanspeedfan.exe [2008-11-21 3835904]

[HKEY_LOCAL_MACHINEsoftwaremicrosoftwindowscurrentversionpoliciessystem]

«DisableStatusMessages»= 1 (0x1)

[HKEY_CURRENT_USERsoftwaremicrosoftwindowscurrentversionpoliciesexplorer]

«NoThumbnailCache»= 1 (0x1)

«NoSMConfigurePrograms»= 1 (0x1)

[HKEY_USERS.defaultsoftwaremicrosoftwindowscurrentversionpoliciesexplorer]

«NoThumbnailCache»= 1 (0x1)

«NoSMConfigurePrograms»= 1 (0x1)

[HKEY_LOCAL_MACHINEsoftwaremicrosoftsecurity center]

«FirewallOverride»=dword:00000001

«UpdatesDisableNotify»=dword:00000001

«UpdatesOverride»=dword:00000001

«AntiVirusDisableNotify»=dword:00000001

«AntiVirusOverride»=dword:00000001

servicessharedaccessparametersfirewallpolicystandardprofile]

«EnableFirewall»= 0 (0x0)

servicessharedaccessparametersfirewallpolicystandardprofileAuthorizedApplicationsList]

«%windir%\system32\sessmgr.exe»=

«%windir%\Network Diagnostic\xpnetdiag.exe»=

«c:\Program Files\Microsoft Office\Office12\OUTLOOK.EXE»=

«c:\Program Files\QIP\qip.exe»=

«c:\Program Files\SiSoftware\SiSoftware Sandra Pro Home 2007.SP1\sandra.exe»=

«c:\Program Files\SiSoftware\SiSoftware Sandra Pro Home 2007.SP1\RpcSandraSrv.exe»=

«c:\Program Files\SiSoftware\SiSoftware Sandra Pro Home 2007.SP1\Win32\RpcDataSrv.exe»=

«d:\Games\CD4\iw3mp.exe»=

«d:\Games\FarCray\Far Cry 2\bin\FarCry2.exe»=

«d:\Games\FarCray\Far Cry 2\bin\FC2Launcher.exe»=

«d:\Games\FarCray\Far Cry 2\bin\FC2Editor.exe»=

«c:\WINDOWS\system32\PnkBstrA.exe»=

«c:\WINDOWS\system32\PnkBstrB.exe»=

«c:\Program Files\uTorrent\uTorrent.exe»=

servicessharedaccessparametersfirewallpolicystandardprofileGloballyOpenPortsList]

«3389:TCP»= 3389:TCP:*:Disabled:@xpsp2res.dll,-22009

servicessharedaccessparametersfirewallpolicystandardprofileIcmpSettings]

«AllowInboundEchoRequest»= 1 (0x1)

R0 pe3agvgb;Gothic3 Environment Driver (pe3agvgb);c:windowssystem32driverspe3agvgb.sys [2007-11-14 64624]

R0 ps7agvgb;Gothic3 Synchronization Driver (ps7agvgb);c:windowssystem32driversps7agvgb.sys [2007-11-14 68216]

R0 sfdrv02;FrontLine Environment Driver (v2);c:windowssystem32driverssfdrv02.sys [2006-09-11 67960]

R0 sfsync05;FrontLine Synchronization Driver (v5);c:windowssystem32driverssfsync05.sys [2006-08-11 59776]

R3 AtcL001;NDIS Miniport Driver for Attansic L1 Gigabit Ethernet Controller;c:windowssystem32driversatl01_xp.sys [2007-12-24 38656]

R4 ekrn;Eset Service;c:program filesESETESET Smart Securityekrn.exe [2008-08-18 468224]

S1 SysTool;SysTool Overclocking Utility;c:windowssystem32driversSysTool.sys [2006-11-10 24064]

S3 NVKEYUSB;Guardant Stealth I/II USB Key;c:windowssystem32DRIVERSNVKEYUSB.SYS —> c:windowssystem32DRIVERSNVKEYUSB.SYS [?]

S4 pr2agvgb;Gothic3 Drivers Auto Removal (pr2agvgb);c:windowssystem32pr2agvgb.exe svc —> c:windowssystem32pr2agvgb.exe svc [?]

S4 sfrem02;FrontLine Drivers Auto Removal (v2);c:windowssystem32sfrem02.exe svc —> c:windowssystem32sfrem02.exe svc [?]

— Other Services/Drivers In Memory —

*NewlyCreated* — PNKBSTRB

*NewlyCreated* — SRSERVICE

*NewlyCreated* — UJE5NDEZ

*NewlyCreated* — UTE5NDEZ

*Deregistered* — uje5ndez

*Deregistered* — ute5ndez

.

Contents of the ‘Scheduled Tasks’ folder

2009-01-20 c:windowsTasksAppleSoftwareUpdate.job

— c:program filesApple Software UpdateSoftwareUpdate.exe [2007-08-29 13:57]

.

— — — — ORPHANS REMOVED — — — —

HKU-Default-Run-Punto Switcher — c:program filesPunto Switcherps.exe

HKLM-Explorer_Run-csrcs — c:windowssystem32csrcs.exe

.

uStart Page = about:blank

mStart Page = about:blank

IE: &Экспорт в Microsoft Excel — c:progra

2Office12EXCEL.EXE/3000

IE: Закачать ВСЕ при помощи Download Master — c:program filesDownload Masterdmieall.htm

IE: Закачать при помощи Download Master — c:program filesDownload Masterdmie.htm

IE: <<8DAE90AD-4583-4977-9DD4-4360F7A45C74>— c:program filesDownload Masterdmaster.exe

TCP:

FF — ProfilePath — c:documents and settingsAdminApplication DataMozillaFirefoxProfilesggxgvs9g.default

FF — plugin: c:program filesMozilla Firefoxpluginsnpagent.dll

FF — plugin: c:program filesMozilla FirefoxpluginsnpFoxitReaderPlugin.dll

FF — plugin: c:program filesMozilla Firefoxpluginsnpqtplugin8.dll

FF — plugin: c:program filesQuickTimePluginsnpqtplugin8.dll

.

catchme 0.3.1367 W2K/XP/Vista — rootkit/stealth malware detector by Gmer, http://www.gmer.net

Rootkit scan 2009-01-23 20:27:24

Windows 5.1.2600 Service Pack 2 NTFS

scanning hidden processes …

scanning hidden autostart entries …

scanning hidden files …

scan completed successfully

hidden files: 0

DLLs Loaded Under Running Processes

— — — — — — — > ‘winlogon.exe'(1484)

c:windowssystem32SETUPAPI.dll

c:windowssystem32Ati2evxx.dll

c:windowssystem32cscui.dll

c:windowssystem32COMRes.dll

— — — — — — — > ‘lsass.exe'(1540)

c:windowssystem32setupapi.dll

.

Completion time: 2009-01-23 20:28:18

ComboFix-quarantined-files.txt 2009-01-23 17:28:16

Pre-Run: 3 666 800 640 байт свободно

Post-Run: 3,658,182,656 байт свободно

filecheck .ru

Вот так, вы сможете исправить ошибки, связанные с xInsIDE.exe

Информация о файле xInsIDE.exe

Процесс принадлежит программе неизвестно от JMicron Technology (www.jmicron.com).

Описание: xInsIDE.exe не является важным для Windows и часто вызывает проблемы. XInsIDE.exe находится в подпапках C:\Windows. Известны следующие размеры файла для Windows 10/8/7/XP 36,864 байт (67% всех случаев), 43,632 байт или 43,608 байт.

У процесса есть видимое окно. Процесс начинает работать вместе с Windows (Смотрите ключ реестра: MACHINE\Run ). Это не файл Windows. Нет информации по файлу. Поэтому технический рейтинг надежности 28% опасности.

Важно: Некоторые вредоносные программы маскируют себя как xInsIDE.exe, особенно, если они расположены в каталоге c:\windows или c:\windows\system32. Таким образом, вы должны проверить файл xInsIDE.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Лучшие практики для исправления проблем с xInsIDE

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

xInsIDE сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Windows UAC не перестаёт удивлять, или Как обнаружить инсайдера

Всем привет! Уверен, что вы наслышаны о недочетах технологии Windows UAC, однако относительно недавно появились подробности любопытной уязвимости, эксплуатация которой дает возможность непривилегированному пользователю максимально повысить привилегии. В Jet CSIRT мы не оставили этот случай без внимания, ведь для любой команды мониторинга и реагирования на инциденты ИБ уязвимости класса Privilege Escalation представляют особый интерес. Под катом — описание уязвимости, способы детекта и защиты.

Детали уязвимости

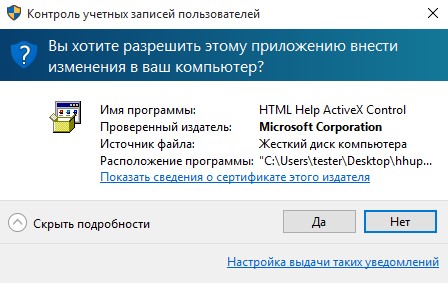

Исследователь Eduardo Braun Prado из команды Zero Day Initiative обнаружил уязвимость локального повышения привилегий в компоненте Windows Certificate Dialog, которая возникает из-за некорректной обработки пользовательских привилегий. Уязвимость позволяет повысить привилегии пользователя до максимально возможных SYSTEM и обойти все защитные механизмы ОС Windows. Это происходит при эксплуатации механизма Windows UAC, когда пользователь взаимодействует с компонентом Безопасного рабочего стола (Secure Desktop), открыв диалог запуска файла от имени Администратора.

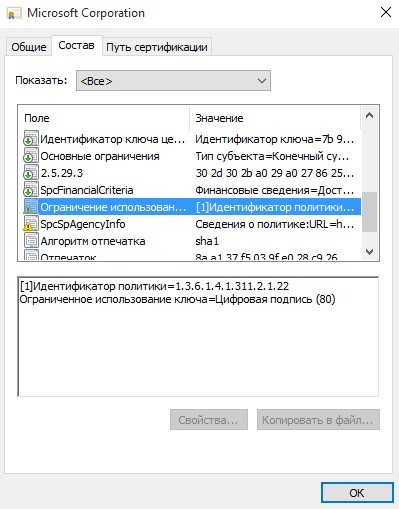

В чем суть уязвимости? Сертификат исполняемого файла содержит необязательное численное поле «Идентификатор политики» в формате Microsoft-specific object identifier (OID).

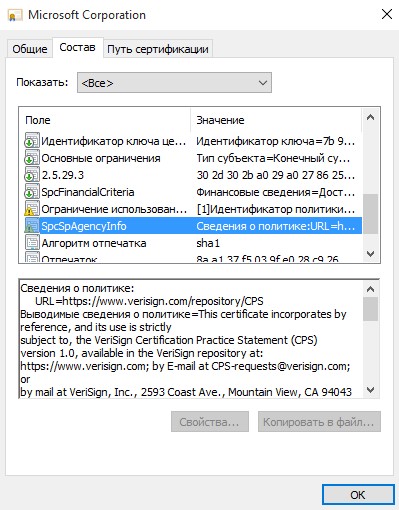

Заголовочный файл Wintrust.h определяет это поле как SPC_SP_AGENCY_INFO_OBJID. Хотя его назначение слабо документировано, скорее всего, оно анализируется при открытии окна с деталями сертификата. При представлении данного поля в корректном формате поле Issued by («Кем выдано») будет отображено в виде гиперссылки со значением, взятым из атрибута SpcSpAgencyInfo.

При клике по ссылке c полем Issued by откроется браузер Internet Explorer с правами SYSTEM. Родительским процессом для него будет выступать процесс consent.exe. Он также выполняется с максимальными привилегиями, и именно в его контексте запускается диалог UAC. Соответственно, далее появляется возможность запуска произвольного файла (cmd.exe, powershell.exe) из меню браузера с унаследованными правами SYSTEM.

В качестве PoC для демонстрации эксплуатации уязвимости (видео приведено ниже) исследователь предложил использовать утилиту HTML Help ActiveX Control, сертификат которой обладает описанными выше особенностями.

При этом существует возможность подписать любой исполняемый файл подобным образом, например, с помощью powershell командлета Set-AuthenticodeSignature. Предварительно потребуется создать самоподписанный сертификат корневого удостоверяющего центра и конечный сертификат средствами утилиты makecert из набора Windows SDK. Инструкция приведена по ссылке.

Уязвимость получила идентификатор CVE-2019-1388 и CVSS 7.8. Ей оказались подвержены все версии ОС от Windows 7 до Windows Server 2019. После установки патча поле Issued by в деталях сертификата перестает отображаться как гиперссылка.

Массовая эксплуатация этой уязвимости маловероятна ввиду трудности автоматизации. Ведь для реализации атаки на ее основе пользователю потребуется выполнить немало действий — от открытия окна с сертификатом исполняемого файла до запуска командной строки через интерфейс Internet Explorer. Поэтому наиболее вероятный сценарий атаки может быть связан с действиями внутреннего нарушителя.

Как обнаружить

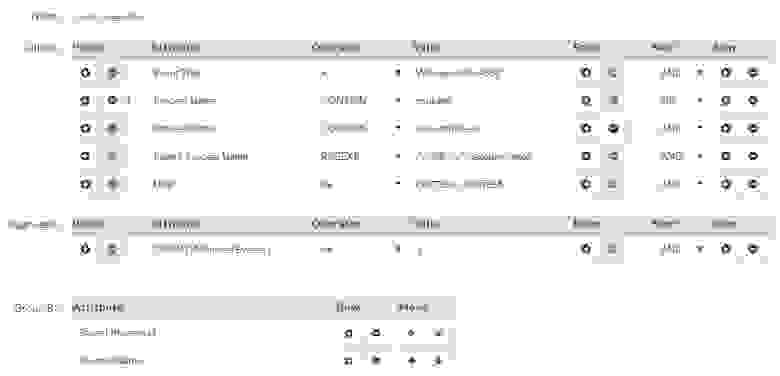

Для обнаружения эксплуатации уязвимости на платформах Windows x64 мы в Jet CSIRT используем в SIEM-системе правило корреляции, отслеживающее цепочку событий (на контролируемом узле предварительно необходимо включить аудит запуска процессов посредством соответствующей групповой политики либо использовать утилиту Sysmon от Sysinternals):

Детализация условия запуска consent.exe

Детализация условия запуска IEx64

Детализация условия запуска IEx86

Детализация условия запуска cmd.exe, powershell.exe

Исследователь Florian Roth выложил Sigma-правило для обнаружения попытки эксплуатации данной уязвимости. Однако из-за ограничений языка с помощью правила можно выявлять только событие запуска Internet Explorer с правами SYSTEM и родительским процессом consent.exe без последующего детектирования запуска командных интерпретаторов. Отследить цепочку нужных событий при соблюдении описанных выше условий (1-5) средствами Sigma не представляется возможным, из-за чего мы вынуждены были разработать собственное правило.

Как защититься

1. Установить патч Microsoft от 12 ноября для соответствующей версии ОС.

2. Если патч для устранения данной уязвимости установить нельзя, стоит воспользоваться: