Что такое затирание свободного места на диске и зачем это нужно? Лучшие программы

Многие пользователи считают, что если переместить файл в корзину, а затем очистить ее, то вся информация будет удалена. Однако это вовсе не так. На жестком диске сохраняется место под эти файлы на тот случай, если пользователь когда-нибудь захочет их восстановить. Именно в таком случае может потребоваться затирание диска.

Что это значит и для чего нужно

Затирание диска представляет собой процедуру, во время которой все данные, удаленные предварительно через корзину, а также их следы уничтожаются безвозвратно, без возможности восстановления. Делается это путем перезаписи ячеек жесткого диска.

Зачем может потребоваться зачистить диск? Довольно часто такую чистку делают в коммерческих и государственных структурах с целью обезопасить данные от посторонних лиц.

Но иногда даже обычные пользователи могут прибегать к зачистке по различным причинам:

Как удалить данные без возможности восстановления

Существует несколько методов, которые помогут безвозвратно удалить файлы:

Есть ли разница между HDD и SSD

Еще один способ уничтожать файлы безвозвратно – использовать SSD вместо HDD. Сегодня диски SSD встречаются все чаще, ведь они отличаются высокой скоростью и надежностью. SSD представляет собой современный твердотельный накопитель, в котором отсутствуют движущиеся элементы (как в HDD).

Сегодня в SSD используется два вида памяти, а также два вида интерфейсов, которые позволяют подключить такое хранилище к ПК (SATA и ePCI). В случае с интерфейсом SATA скорость чтения данных достигает 500–600 Мб/сек., а в случае с ePCI – 600 Мб/сек. – 1 Гб/сек.

Скорость чтения/записи данных магнитных дисков составляет 60–100 Мб/сек.

Можно ли зачистить вручную

Зачистить диск вручную можно, однако для этого потребуется много времени. Быть уверенным на все 100% в том, что никакой информации не сохранилось, можно только в одном случае – если каждая ячейка жесткого диска будет перезаписана.

Для этого можно провести полное форматирование или переустановить операционную систему, при этом отформатировав диски и изменив их разделы. Тем не менее такие операции трудоемкие и могут затянуться даже не на десятки часов. Именно поэтому лучше всего использовать для подобных целей специальные программы.

Как затереть с помощью специальных программ?

Сегодня существует огромное количество программ, которые помогут быстро стереть жесткий диск и избавить от всех ненужных файлов и данных. Пользователь может свободно скачать их в интернете и начать применять.

Обзор лучших бесплатных программ для безвозвратного удаления данных

Рассмотрим лучшие бесплатные программы-шредеры для полного стирания данных с жесткого диска:

Видео-обзор на программы для безвозвратного удаления информации на диске:

Зная, как правильно зачистить жесткий диск от удаленной информации, можно не бояться того, что кто-то воспользуется личными данными. Применяйте специальное программное обеспечение, которое находится в широком доступе, и не переживайте о своей безопасности.

Полноценное удаление данных

Пользователи и компании, желающие продать или подарить использованный жесткий диск отдельно или вместе с компьютером либо выбросить поврежденные диски, должны в первую очередь полностью очистить диск. Удаление данных с дисков — процесс безвозвратного удаления данных, находящихся на них. Существует два типа очистки жестких дисков — физическое стирание данных и уничтожение данных

Когда в компании или дома требуется обновить компьютер, мы стараемся сохранить более-менее пригодные рабочие комплектующие, а от нерабочих или устаревших избавляемся. И важно не забывать, что в этом случае также необходимо уничтожить и данные! Неоднократно в новостях рассказывалось о том, как конфиденциальные данные были восстановлены из купленных на вторичном рынке жестких дисков.

Многие полагают, что если невозможно использовать жесткий диск в силу его неработоспособности, то, значит, и данные с него прочесть нельзя. Но это не так, и даже сломанной жесткий диск по-прежнему является лазейкой для нарушения информационной безопасности.

Жесткий диск состоит из набора магнитных пластин, которые содержат сектора, нечитаемые напрямую с помощью операционной системы. Когда файл удаляется, операционной системой фактически удаляется лишь указатель на него в памяти. Область, содержащая удаленные данные, помечается как свободное пространство, и, следовательно, пока новый файл не будет записан на это место, данные можно будет прочитать. Для восстановления и чтения удаленных данных используется специальное программное обеспечение. С его помощью осуществляется поиск секторов, содержащих любые данные удаленных файлов, а затем они восстанавливаются. Сделать это не слишком сложно, и, более того, в Интернете можно найти бесплатное программное обеспечение для восстановления данных. Здесь следует учесть, что программное обеспечение для восстановления данных на физически поврежденных секторах дисков не работает и что мы не можем использовать данное программное обеспечение без операционной системы.

Вот почему мы не можем полагать себя в безопасности, если просто выбрасываем поврежденные диски. Когда мы считаем, что диск сломался, надо помнить что фактически становится неисправным только какая-либо из микросхем или механические части внутри диска. А пластины, где хранятся все файлы, по-прежнему работоспособны, потому что диск находится в жестком футляре и пластины не имеют ни механических, ни электрических частей. Эксперты-криминалисты используют только пластины для восстановления удаленных файлов на сломанных дисках. Но при желании и не слишком опытный специалист в этом случае сможет восстановить файлы, потому что описания процедур восстановления вручную удаленных файлов распространены в Интернете.

Что делать?

Физическая очистка

Самый быстрый вариант — размагничивание диска. Для этого можно задействовать специальные устройства, предназначенные для гарантированного уничтожения данных на магнитных носителях в конце срока их эксплуатации в целях обеспечения безопасности хранения и предупреждения утечки информации. В качестве примера могу упомянуть устройство «Лавина» производства украинской компании «Эпос».

В данном устройстве используется физический метод уничтожения данных, базирующийся на воздействии на накопитель мощного электромагнитного импульса. В результате все магнитные домены носителя однородно намагничиваются до состояния насыщения. Это приводит к исчезновению магнитных переходов, в которых кодируется записанная на носителе информация. Таким образом, полное разрушение исходной магнитной структуры носителя приводит к гарантированному уничтожению всех данных, когда-либо хранившихся на нем.

Автономный многофункциональный прибор EPOS DiskMaster Portable позволяет работать со всеми жесткими дисками с интерфейсами PATA, SATA, еSATA независимо от производителя, модели и емкости. Все операции выполняются с максимально возможной скоростью, которую поддерживает накопитель (скорость передачи данных до 8 Гбайт/мин). В отличие от программных средств с аналогичной функциональностью, прибор обеспечивает копирование и уничтожение данных в скрытой области жестких дисков НРА (Host Protected Area), а также на жестких дисках с дефектами на поверхностях.

Подобного рода уничтожители информации также выпускают компании Detector systems, «Инфосекьюр» и другие.

Физическое уничтожение диска — метод надежного удаления данных. Это предпочтительный метод уничтожения данных при сбое других методов или при серьезном повреждении жесткого диска. Физическое уничтожение жестких дисков является быстрым и наиболее эффективным методом безопасного удаления данных, но при этом сам жесткий диск, естественно, в дальнейшем использоваться уже не будет.

Программная очистка данных

Программная очистка данных — процесс необратимого удаления данных, сохранившихся в области, логически считающейся свободным пространством, с использованием особых методов удаления данных. Процесс происходит во время загрузки компьютера, но после того, как загружается операционная система. Это рекомендуемый метод, если предполагается продать, подарить или повторно использовать диск.

Вот первая тройка программного обеспечения для очистки жестких дисков:

Программное обеспечение для очистки данных превосходно работает на дисках, не имеющих плохих секторов. Оно не может стереть информацию на поврежденных дисках. Для эффективного уничтожения данных необходимо повторить процесс стирания данных по меньшей мере трижды. Полный цикл стирания может занять несколько часов или дней в зависимости от емкости диска.

Darik’s Boot and Nuke (DBAN)

Программное обеспечение Darik’s Boot and Nuke (DBAN) можно загрузить по адресу http://sourceforge.net/projects/dban/files/dban/dban-2.2.6/dban-2.2.6_i586.iso/download. Здесь вы получите загружаемый образ ISO, который впоследствии можно записать на компакт-диск и, загрузившись с него, выбрать жесткий диск для удаления данных. Далее включите компьютер, жесткие диски которого хотите очистить, убедившись, что он будет загружаться с привода для компакт-дисков, а затем вставьте компакт-диск с DBAN.

1. Если вы корректно загрузитесь, то увидите экран приветствия и приглашение boot: _ (экран 1).

.jpg) |

| Экран 1. Окно Darik’s Boot and Nuke |

2. Нажмите Enter и перейдите в интерактивный режим DBAN, см. экран 2. Если ваш диск содержит конфиденциальную информацию или важные для бизнеса данные, то перейдите к пункту 3, иначе пропустите его и перейдите к шагу 4.

.jpg) |

| Экран 2. Disks and Partition |

3. Нажмите клавишу «М» для ручного выбора метода очистки и выберите Gutmann Wipe, затем нажмите Enter. Этот метод рекомендуется для удаления конфиденциальных данных. При методе Gutmann Wipe осуществляется 35 проходов по жесткому диску (экран 3).

.jpg) |

| Экран 3. Выбор метода удаления Gutmann Wipe |

4. Проследите, чтобы изображение на экране соответствовало приведенному на экране 4.

.jpg) |

| Экран 4. Выбор диска для удаления данных по Gutmann Wipe |

5. Нажмите клавишу «Пробел» для перехода к экрану запуска процесса удаления данных (экран 5).

.jpg) |

| Экран 5. Экран запуска процесса удаления данных |

6. Убедитесь, что вы выбрали нужный диск (раздел) для удаления данных. Если все нормально, нажмите клавишу F10 для начала процесса удаления (экран 6).

.jpg) |

| Экран 6. Процесс удаления данных |

Весь процесс удаления данных может занять до 12 часов.

DiskWipe

Disk Wipe — это бесплатное приложение для Windows, предназначенное для гарантированного уничтожения данных, не требующее установки. Утилиту Disk Wipe можно загрузить по адресу http://www.diskwipe.org/. С Disk Wipe вы можете стереть все содержимое диска и сделаете невозможным восстановление данных. Disk Wipe позволяет удалить данные как с раздела, так и со всего жесткого диска, используя алгоритмы Dod 5220-22.M, US Army, Peter Guttman. Поддерживаются интерфейсы S-ATA (SATA), IDE (E-IDE), SCSI, USB, FIREWIRE (экран 7).

.jpg) |

| Экран 7. Окно Disk Wipe |

CCleaner

CCleaner — это бесплатная программа для оптимизации компьютера, совмещающая в себе модуль очистки системы, удаляющий все ненужные и временные файлы, и полнофункциональный модуль очистки реестра. CCleaner чистит следующие компоненты системы:

Дополнительные функции позволяют очистить:

CCleaner не только удаляет старые файлы и другие данные стандартных компонентов Windows, но и позволяет производить очистку временных файлов и списков последних документов во многих других программах: Firefox, Opera, Safari, Media Player, eMule, Kazaa, Google Toolbar, Netscape, Microsoft Office, Nero, Adobe Acrobat Reader, WinRAR, WinAce, WinZip и других.

CCleaner использует модуль очистки реестра для обнаружения различных проблем и несоответствий в системе. Он проверяет расширения файлов, элементы управления ActiveX, ClassIDs, ProgIDs, программу удаления, общие DLL, шрифты, ссылки файлов помощи, пути приложений, значки, неправильные ярлыки.

Кроме того, предоставляется функция безвозвратного удаления файлов с несколькими циклами перезаписи, что не позволяет восстановить их никаким способом (экран 8).

Как показано на экране 8, для безопасного затирания свободного места на диске можно использовать следующие алгоритмы:

.jpg) |

| Экран 8. Невосстановимое стирание с помощью CCleaner |

Вы можете выбрать для себя оптимальный алгоритм затирания свободного пространства, исходя из требований скорости/безопасности.

Нельзя забывать и о встроенном средстве невосстановимого стирания из состава операционной системы. Команда

обеспечивает невосстановимое стирание свободного места в выбранном каталоге; она существует в семействе Windows начиная с версии Windows 2000. Однако следует учесть, что в данном случае осуществляется быстрое стирание.

На самом деле удалять данные без возможности восстановления совсем несложно. Важно понимать достоинства и недостатки выбранного подхода к удалению (программное или аппаратное). Программное стирание позволяет вам использовать диски повторно, однако отнимает массу времени и может использоваться лишь на рабочих жестких дисках. Аппаратное осуществляется намного быстрее, позволяет обрабатывать нерабочие (нечитаемые) диски. Однако при применении на рабочих дисках всегда есть вероятность из-за слишком сильного магнитного импульса сделать так, что диски выйдут из строя навсегда.

Таким образом, необходимо ориентироваться на оба подхода, так как только их сочетание может принести гарантированный успех. Кроме того, исключительно важно просто не забывать о необходимости удалять данные регулярно!

Владимир Безмалый (vladb@windowslive.com) — специалист по обеспечению безопасности, имеет звания MVP Consumer Security, Microsoft Security Trusted Advisоr

Поделитесь материалом с коллегами и друзьями

Мы часто и много говорим о защите информации. Рассуждаем на темы защиты от вирусов, троянов. Рассматриваем различное программное обеспечение и сравниваем его между собой. Используем кейлоггеры, сетевые экраны, используем криптографию и различные системы паролей. Но информация, как бы мы ее ни защищали такими способами, иногда все же просачивается в чужие руки. Один из способов получения конфиденциальной (и секретной) информации заключается в восстановлении ее с отформатированных дисков, на которых эта информация ранее находилась.

Многие знают, что ни переформатирование, ни форматирование дисков не обеспечивают полноценного удаления хранившейся на таких носителях информации. Если разобраться в процессе переформатирования, то окажется, что этот процесс уничтожает ссылки на разделы в таблице разделов диска, не затрагивая при этом самих данных. Можно найти множество программ (когда-то очень полезной программой была Tiramisu), которые помогут восстановить казалось бы окончательно утраченные данные, в том числе после случайного переформатирования диска.

Не полностью уничтожает данные и форматирование носителей данных, в том числе и низкоуровневое. Да, обычными программами после подобной процедуры вы, возможно, и не восстановите информацию, но ведь существуют и иные, не программные методы. Например, использование технологии магнитной микроскопии. Длительно? Дорого? Безусловно. Но информация порой стоит значительно больше затраченных на ее восстановления средств и времени. (Этот способ может быть использован даже для дисков, чьи пластины были подвергнуты механическому воздействию.)

Очистку можно проводить как для физического диска, так и для логического раздела. Для облегчения работы в программе реализованы специальные мастеры, которые шаг за шагом проводят пользователя по всем этапам подготовки к выполнению задачи.

Теперь немного о работе с дисковыми разделами. Как уже отмечалось, в программе реализованы возможности создания, удаления, форматирования логических разделов, присвоение и удаление букв разделов, проверка поверхности. Но есть некоторые ограничения при создании разделов. В частности, текущая версия программы не может создавать новые разделы на динамических дисках. Поддерживаются только жесткие диски, использующие DOS-схему разбиения диска (в Windows 2000 и XP такие диски называются основными дисками). Соответственно, действуют и ограничения, накладываемые DOS-схемой.

Видишь данные? Нет. Вот и я не вижу, а они есть. Уничтожаем данные на SSD-накопителях, да ещё и скорость восстанавливаем

Любой из нас сталкивался с ситуацией, когда требовалось восстановить данные, будь то что-либо не особо важное или же, наоборот, критически необходимое для достижения определённых целей. Но немногие пользователи задавали себе вопрос: «А что, если кто-то восстановит мои личные данные на моём накопителе?», — а ведь правильный вопрос! Сегодня мы поговорим о методе удаления данных Secure Erase, а также узнаем о его достоинствах и недостатках.

Но, для начала, проясним ситуацию. Этот материал ориентирован на обычных (не важно – новичков или продвинутых) пользователей, которые решили по тем или иным причинам безвозвратно удалить данные с него или же попытаться восстановить скоростные показатели накопителя, если они стали заметно опускаться до заметно низших показателей, чем заявлено (при этом, SLC-кеширование и другие «официальные» причины снижения скоростей в данном случае мы не рассматриваем, так как это уже аппаратные особенности накопителей). Суть проблемы, которую может решить Secure Erase, может заключаться и в том, что накопитель стал медленно работать – записывать и считывать данные. Причин может быть достаточно много и часть из них связана с аппаратной составляющей, а часть – с программной. Твердотельные накопители разительно отличаются в обслуживании от классических HDD, поэтому простое удаление данных или же форматирование накопителя не означает действительно сброс ячейки – перед записью их требуется очистить, что замедляет процесс записи новых данных. По идее, таких проблем быть не должно, ведь существует TRIM – команда очистки помеченных на удаление данных в ячейках при простое системы, чтобы мы этого не заметили. Эта команда работает только с SATA накопителями форм-фактора 2.5” и M.2. Для накопителей, подключаемых к шине PCIe (M.2 или PCIe на материнской плате) существует аналог – Deallocate. Но бывает так, что данные функции отключены по каким-либо причинам — ошибка работы ОС, ошибка пользователя в настройке диска через стороннее ПО, использование нестандартных сборок ОС с неизвестными программными компонентами. И в скором времени диск начнёт работать заметно медленнее, что будет видно даже «на глаз» без каких-либо замеров производительности бенчмарками.

И пара слов для тех, кто посчитает данный материал инструкцией к действиям в рамках организаций, где удаление данных необходимо как класс. Для защиты информации, относящейся к критически важной, как для серьезных организаций, опасающихся за сохранность данных, так и для предприятий государственного сектора, работающего со сведениями, составляющими государственную тайну, на носителях информации, как правило, должны применяться комплексы защиты (программные и/или аппаратные), построенные на криптографической защите данных с использованием отечественного ГОСТ 28147-89, удовлетворяющие нормативно методическим документам регуляторов. Всё дело в том, что в России на данный момент нет действительно эффективного алгоритма полного удаления данных с твердотельных накопителей, а ГОСТ P50739-95 ориентирован на НЖМД (HDD в простонародье) для этого не совсем подходит. Наберёмся терпения — о наших и не наших стандартах немного позже. Это надо было обязательно рассказать, но со страшными формулировками в данном материале мы завязываем. Ну или почти 🙂

Почему данные удаляются не сразу?

Любой из нас когда-то думал, а, возможно, думает и сейчас, что, нажав кнопку «Удалить» и затем «Очистить корзину», выбранные файлы будут удалены. Но на самом деле это не совсем так и сейчас мы поясним почему. Алгоритмы работы HDD построены таким образом, что, когда вы удаляете какой-либо файл, на самом деле операционная система удаляет ссылку на него из таблицы файловой системы. Это словно удалить ярлык с рабочего стола – в таком случае программа или игра остаётся на месте и к ней всё равно можно получить доступ. Все же когда-то по просьбе родителей удаляли ярлык CS или другой любимой игры с фразой «всё, игра удалена»? Так и тут — файл физически остаётся на носителе, но до тех пор, пока на его место не будет записан новый. Хотя, даже после этого информацию можно восстановить, изучив магнитные поля на поверхности диска, но это уже совсем другая история… Как вы уже догадались, безопасное стирание HDD проходило очень просто — абсолютно каждый сектор жёсткого диска перезаписывался нулями и единицами, а также их комбинациями очень много раз. При чём, чем больше — тем лучше! Эта процедура занимает много времени. Очень много времени. Именно поэтому такой способ не подходит для моментального и безвозвратного удаления данных, если вдруг к вам наведается группа захвата. Здесь нужны радикальные методы вроде моментального физического уничтожения… Не суть, разговор не об этом.

С SSD всё совсем иначе. В отличие от HDD, у SSD более сложные алгоритмы работы по распределению данных. Один из примеров того, как данные остаются нетронутыми, связан с управлением ими в SSD. Сделано это для того, чтобы износ ячеек памяти был хотя бы примерно равномерным, ведь они обладают ограниченным «сроком жизни». Когда вы редактируете документ и сохраняете изменения, они не перезаписывают исходные данные. Вместо этого твердотельные накопители записывают новое содержимое в пустой блок данных, а затем обновляет логическую карту, чтобы указать новое местоположение. Это оставляет место, в котором исходные данные на SSD, помечены как свободные, но фактические данные остаются нетронутыми. Со временем данные, помеченные как свободные, могут быть удалены, но до тех пор они могут быть восстановлены. Собственно, это также является причиной замедления консьюмерских накопителей, о чём было сказать чуть выше. То, как контроллер флэш-памяти управляет распределением данных, в значительной степени не гарантируют, что метод, применяемый в стирании HDD, полностью перезапишет все ячейки памяти SSD.

Стандарты, стандарты, стандарты… Актуальны ли?

Secure Erase признан Национальным Институтом Стандартов и Технологий США (NIST) как эффективный и безопасный способ удовлетворения юридических требований к санации данных.

ATA Secure Erase является частью спецификации ANSI ATA. В случаях её правильной реализации, стирает всё содержимое диска на аппаратном уровне, а не с помощью программных средств.

ATA Secure Erase (SE) создан для контроллеров в SSD. Контроллер SSD сбрасывает все ячейки памяти, делая их пустыми. По сути, этот способ восстанавливает SSD до заводского состояния, не только удаляя данные, но и возвращая первоначальную производительность. При правильной реализации этот стандарт будет обрабатывать всю память, включая области обслуживания и защищённые сектора.

NAVSO P-5239-26 Wipe Method — самый распространенный в мире стандарт утилизации родом из Министерства обороны США. Алгоритм выполнения, следующий:

— первый проход – записывается указанный символ (например, ноль);

— второй проход — записываются обратные данные (ноль заменяется единицей);

— третий проход — запись случайной последовательности.

Данный метод минимизирует остаточную намагниченность и делает возможность восстановления спец. средствами крайне проблематичной. Ага, речь-то уже не про SSD, верно?

Немецкий стандарт VSITR. Алгоритм выполнения проходит в 7 полных циклов перезаписи:

— записать 0;

— записать 1;

— записать 0;

— записать 1;

— записать 0;

— записать 1;

— записать случайные данные.

Получается, что на данный момент времени конкретно для твердотельных накопителей нормативных документов не существует или они недоступны для публики.

Чем сложнее система, тем проще ее сломать.

Казалось бы, SSD накопители обладают нетривиальной системой работы, поэтому и схема полного уничтожения данных тоже должна быть не самой простой. Но на самом деле всё обстоит совсем не так. В любом SSD есть контроллер, который является “мозгом” накопителя. Он не просто говорит системе, куда записывать данные, но и умело шифрует информацию, проходящую через него, а ключ хранит у себя. Если удалить (точнее – заменить) данный ключ, то вся информация превратится в беспорядочный набор единиц и нулей — расшифровать её будет невозможно никаким образом (по крайней мере до тех пор, пока не будут созданы такие вычислительные мощности и средства, которые позволят подобрать этот ключ). Всего одно достаточно простое со стороны пользователя действие может решить проблему безопасного стирания данных. Данный способ является самым быстрым и эффективным.

Если совместить два метода (замену ключа и сброс ячеек), то получится идеальный алгоритм получения абсолютно стерильного диска в состоянии его максимальной производительности. Это, во-первых, решает ту проблему, которую мы подняли в самом начале статьи, а, во-вторых, может нам помочь ответить на вопрос о степени износа накопителя. Важно заметить, что некоторые диски с встроенным шифрованием при получении команды безопасной очистки могут выполнить только один алгоритм — это зависит от настройки контроллера производителем. Если «сбросить» ваш SSD и сравнить фактическую производительность с заявленной, то вы получите ответ на этот вопрос. Данная процедура никак не повлияет на износ диска, что очень важно. Заметим, что эти действия предназначены именно для анализа состояния диска, но долговременного прироста скорости чтения/записи добиться не получится из-за особенности работы SSD дисков – ситуация может зависеть как от модели накопителя, так и от микропрограммы контроллера. И обязательно надо отметить, что далеко не все накопители поддерживают шифрование. В таком случае контроллер просто производит сброс ячеек.

Особенности очистки SSD с интерфейсом NVM Express

Вся вышеперечисленная информация описывала работу с магнитными дисками на основе интерфейсов ATA/SATA, а также SSD на основе интерфейса SATA – 2.5” или М.2 устройствами, которые наиболее распространены сейчас на рынке. А вот современный высокоскоростной интерфейс NVMe — кое-что другое. SSD с таким интерфейсом могут быть выполнены в виде M.2 плат и PCI-Express плат (похожие на небольшие видео или звуковые карты – кому как больше нравится). Интерфейс NVM Express (NVMe) — это спецификация интерфейса логического устройства для доступа к энергонезависимой памяти, подключённой через шину PCI Express. «NVM» выступает в качестве инициализатора для энергонезависимой памяти, которая обычно является флэш-памятью в виде SSD. NVM Express, как интерфейс логического устройства, был спроектирован с нуля, чтобы максимизировать выгоду из низкой задержки и внутреннего параллелизма устройств хранения на основе флэш-памяти, отражая параллельность современных процессоров, платформ и приложений. Диски такого типа не поддерживают стандартные команды, но, поскольку, как говорилось ранее, проблема не нова, разработчики при проектировании таких накопителей учитывали это, поэтому все (или почти все) SSD обладают в своём арсенале команду на запуск алгоритмов Secure Erase.

К слову, последняя спецификация NVMe добавляет новые команды, которые могут очистить каждый нанометр диска (шинный кэш и т.д.). Единственной проблемой остаётся софт, который должен уметь работать с дисками данного типа.

Когда нужно стереть всё. Но как?

Спецификации, алгоритмы, сложные названия, это, конечно, очень интересно. Но мы хотим стереть свой диск! Что для этого нужно сделать?

Начнём с грустного. Грустного для пользователей Mac OS. Проблема заключается в том, что по большей части ни одна из утилит, выпускаемых производителями твердотельных накопителей, которые поддерживают Secure Erase Unit или Format NVM, не работает на Mac, поэтому для проведения данной процедуры придется подключить свой диск к системе под управлением Windows, Linux или DOS.

Все крупные производители SSD предоставляют утилиты для работы со своими решениями, а найти их можно на официальных сайтах. Также можно использовать бесплатные и платные решения, которые тоже подходят для удаления данных, но функционируют на основе упомянутых выше стандартов, так как никто кроме разработчиков SSD не знает аппаратную составляющую настолько, чтобы правильно с ней работать, а также создать универсальное средство для всех существующих SSD. Для примера мы возьмём накопители Kingston UV500 и А1000, обладающие интерфейсам SATA и NVMe, соответственно.

Сначала добавим, что выполнить очистку накопителя из функционирующей на нём операционной системы не выйдет. Собственно, логично и ничего удивительного. Но мало ли…

Для демонстрации процессов удаления и восстановления данных подготовим испытуемый A1000. Закинем на него набор фотографий, видео и разного софта как в архивах, так и в виде исполняемых файлов.

Что обычно делают пользователи, когда хотят «удалить» данные с диска? Например, перед его продажей. Правильно, форматируют его с настройками по умолчанию.

А что может сделать новый владелец накопителя? Снова верно – проверить своё приобретение на предмет всяческих интересностей. Как можно заметить, данные в отличном состоянии!

И на их восстановление потребовалось очень мало времени (если оба накопителя быстрые):

Теперь многие знают, что надо удалять данные правильно. Сделать это можно несколькими способами, но существуют некоторые ограничения. К примеру, в Windows 8 и новее твердотельные накопители работают в таком режиме, что выполнить Secure Erase просто так не выйдет. Если с 2.5” накопителями ещё можно бороться (для снятия «лока» надо при включённой системе с загруженной операционной системой отключить именно кабель питания от накопителя, а через несколько секунд подключить его), то с M.2 решениями так сделать не выйдет. Аналогично и с NVMe M.2 SSD. У Kingston есть программа SSD Manager, которая обладает всем необходимым функционалом для мониторинга состояния накопителей или их обслуживания, включая Secure Erase. Собственно, при использовании в ОС Windows 10, программа говорит нам что надо сделать, чтобы разблокировать накопитель и безвозвратно удалить хранящиеся на нём данные.

Можно воспользоваться системой с Windows 7 – в ней всё должно работать корректно, если, конечно, не используется непонятная «сборка» от народных умельцев с неизвестно насколько рабочими драйверами SATA контроллера материнской платы. Ещё один вариант, если функция Secure Erase в Kingston SSD Manager недоступна вне зависимости от ваших действий — использовать USB док-станцию для подключения вашего накопителя. Тогда сразу никаких проблем – функция доступна без каких-либо проблем. Накопитель виден в системе.

Здесь нам надо выбрать подключённый диск, нажать кнопку Secure Erase и ввести последние 4 символа серийного номера нашего накопителя.

Процесс не занимает много времени, поэтому вскоре можно начать пользоваться диском снова.

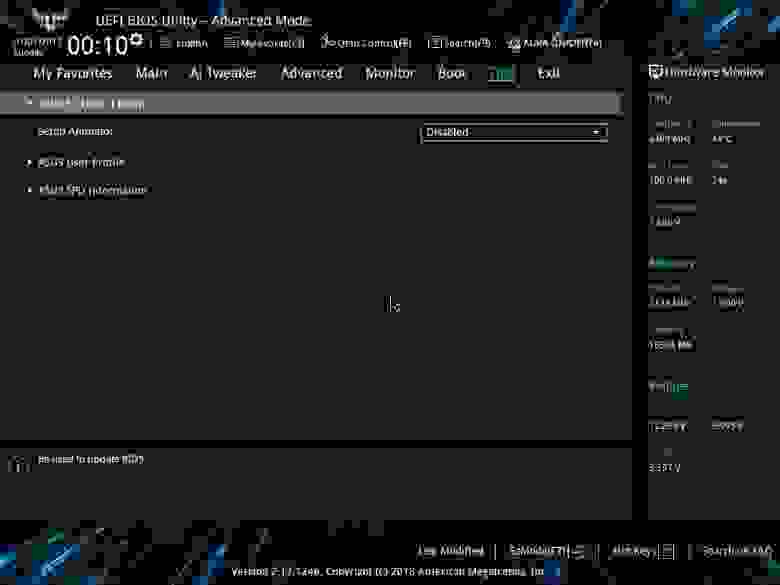

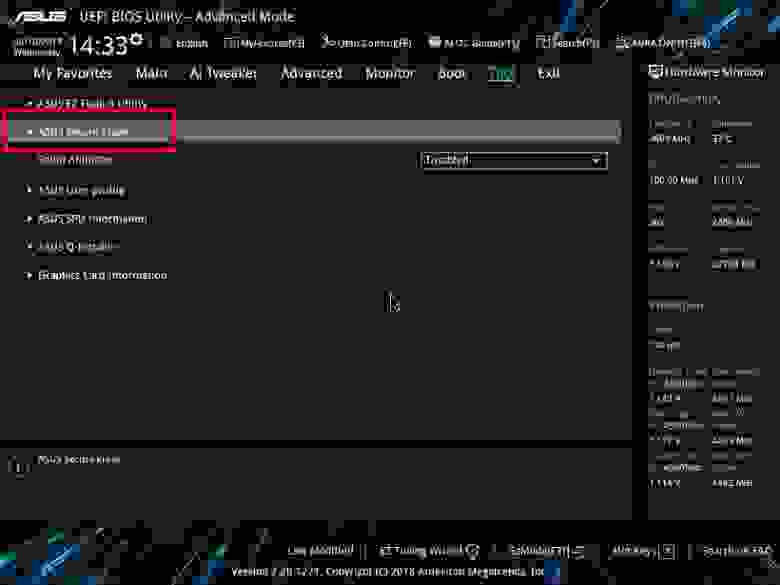

Ещё один вариант запуска Secure Erase – из BIOS материнских плат, если такой функционал реализован их производителем. Обычно, программа находится в соответствующем разделе. К примеру, некоторые модели плат не обладают подобной возможностью

Но в немалом количестве моделей программа готова прийти вам на помощь:

В ней мы видим список подключённых дисков и их статусы.

Чтобы получить статус Ready для SATA накопителей требуется отключить и подключить их питание без выключения общего питания системы, о чём мы сказали чуть ранее. Затем надо перезапустить утилиту SSD Secure Erase. Видим, что статус поменялся на Ready.

Для NVMe дисков перед выполнением очистки требуется выбрать размер сектора.

И потом нас спросят хотим ли мы очистить накопитель.

И ещё раз – а действительно ли? Ведь процесс необратимый.

Через некоторое время задача будет выполнена. Останется лишь выключить или перезагрузить систему, а накопитель будет в состоянии «как из магазина».

Теперь уже на накопителе найти ничего не получится.

Даже если использовать функцию углублённого анализа.

Теперь рассмотрим вариант, который можно использовать в случае, если под рукой нет системы с Windows 7 или материнской платы со встроенной программой зачистки. Обратимся к бесплатному программному обеспечению. Восстановить скорость накопителя таким способом не выйдет (или выйдет, но не так, как если бы это был «тот самый» Secure Erase), но данные ваши уже никто не восстановит.

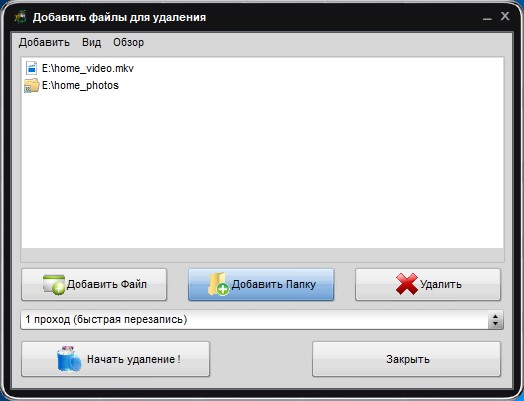

Первая программа — Secure Eraser от компании ASCOMP Software. Её интерфейс максимально прост. Сначала добавляем файлы и папки в список на удаление.

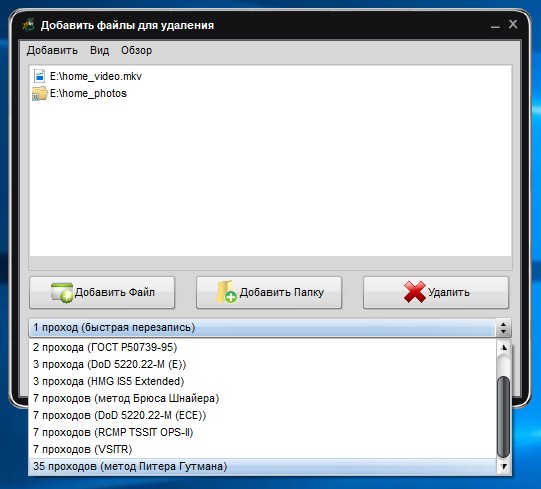

Затем выбираем алгоритм удаления данных.

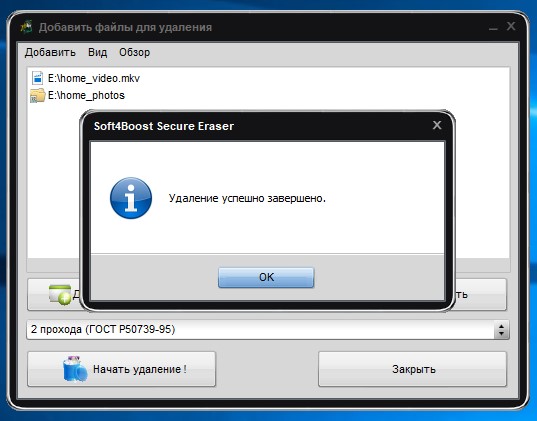

И запускаем процесс удаления. Остаётся только подождать некоторое время, которое зависит от количества удаляемых данных и выбранного алгоритма.

После завершения процесса удаления программа выводит отчёт о проделанной работе.

Ещё одна программа — Soft4Boost Secure Eraser. Это чрезвычайно простая в использовании программа, где от вас требуется минимум действий. Сначала выбираем файлы и папки, которые хотим уничтожить.

Затем алгоритм удаления данных

А останется только запустить процесс и дождаться его окончания.

И познакомимся с ещё одной программой – Eraser. Эта программа обладает достаточно богатым набором возможностей, таких как очистка разделов или дисков целиком, очистка незанятого пространства на диске, определённых файлов или папок, а также создания расписания для всего вышеперечисленного.

Для удаления тех или иных данных требуется создать задачу с определёнными параметрами.

Мы создали задачу по удалению данных со всего накопителя. К примеру, это актуально перед продажей SSD.

Скорость процесса очистки варьируется в зависимости от выбранного метода. Но быстрым не является ни один вариант. Но тут ничего не поделаешь – для полного уничтожения данных требуется время.

И, всё-таки, очень кратко ознакомимся с ещё одной программой, но функция Secure Erase доступна только в платной её версии. Речь идёт о AOMEI Partition Assistant. Программа обладает богатейшим функционалом по работе с накопителями, но нас интересует только функция очистки диска. Примечательно, что в Windows 10 (а также 8 или 8.1) данная функция недоступна, что подтверждается соответствующим всплывающим окном.

Программа также позволяет удалить данные в соответствии с выбранным алгоритмом, после чего восстановить их будет невозможно.

Что дальше?

Собственно, ничего. Теперь вы можете быть спокойны – ваши личные данные, которые хранились на накопителе, восстановить не получится. А ещё восстановятся скоростные показатели диска до практически заявленных (идеальными они никогда не будут, как ни крути). Возможное снижение производительности в будущем ожидаемо, если не решить проблему с TRIM/Deallocate. Поэтому, хоть Secure Erase и действенный способ, но он убирает лишь симптомы, а болезнь остаётся. Обязательно следует проверить наличие новых прошивок для накопителя, драйверов для материнской платы или же использовать «чистую» операционную систему, а не сборку от народных умельцев. Кроме того, рекомендуется использовать для работы с накопителем программное обеспечение, разработанное производителем, иначе снова будет шанс что-то «сломать», особенно если лезть в такие настройки, как включение или отключение сервисных функций типа TRIM, что позволяют некоторые «раскрученные» инструменты в сети.

А ещё сегодня мы убедились в нескольких моментах. Первый: самый безопасный и быстрый метод удаления данных – использование фирменного программного обеспечения от производителя. Всю малину портят Windows 8/8.1/10, в которых этот функционал недоступен или же доступен после плясок с бубном, но решение найти можно, о чём мы и поведали. Второй: использование встроенной в материнскую плату функции Secure Erase вполне имеет право на жизнь. Здесь всё проще простого – никаких ограничений, несколько кликов мышью или нажатий клавиш клавиатуры и диск девственно чист. И третий: использование стороннего программного обеспечения для удаления данных. Это не совсем то, в чём заключается суть функции Secure Erase на уровне контроллера/прошивки, но результат будет примерно идентичным. Правда, с заметно возросшим временем выполнения задачи, а именно — очистки. Данный способ не подходит для восстановления скорости накопителя вместо команды TRIM или первых двух способов, а лишь позволяет безвозвратно уничтожить информацию. Удаляйте свои личные данные правильно и спите спокойно!

Для получения дополнительной информации о продуктах HyperX и Kingston обращайтесь на сайты компаний.