What is winexcel.exe? Is it Safe or a Virus? How to remove or fix it

What is winexcel.exe?

winexcel.exe is an executable file that is part of the Winsteps program developed by Winsteps.com. The software is usually about 32.22 MB in size.

Is winexcel.exe safe, or is it a virus or malware?

The first thing that will help you determine if a particular file is a legitimate Windows process or a virus, is the location of the executable itself. For example, a process like winexcel.exe should run from and not elsewhere.

If the «Verified Signer» status of a process is listed as «Unable to Verify», you should take a moment look at the process. Not all good Windows processes have a Verified Signature label, but neither do any of the bad ones.

The most important facts about winexcel.exe:

If you had any difficulties with this executable, you should determine if it’s trustworthy before deleting winexcel.exe. To do this, find this process in Task Manager.

Find its location (it should be in C:\Winsteps) and compare the size etc with the above facts.

If you suspect that you may be infected with a virus, then you must attempt to fix it immediately. To delete the winexcel.exe virus, you should download and install a full security application like Malwarebytes. Note that not all tools can detect every type of malware, so you may need to try several options before you’re successful.

Can I remove or delete winexcel.exe?

You should not delete a safe executable file without a valid reason, as this may affect the performance of any associated programs that use that file. Be sure to keep your software and programs up to date to avoid future problems caused by corrupted files. With regard to software functionality issues, check driver and software updates more often, so there is little or no risk of such problems occurring.

According to various sources online, 1% of people remove this file, so it may be harmless, but it is recommended that you check the trustworthiness of this executable yourself to determine if it is safe or a virus. The best diagnosis for these suspicious files is a complete system analysis with Reimage. If the file is classified as malicious, these applications will also delete winexcel.exe and get rid of the associated malware.

However, if it is not a virus and you need to delete winexcel.exe, then you can uninstall Winsteps from your computer using its uninstaller, which should be located at: «C:\Winsteps\Winsteps-uninstall.exe» «/C:C:\Winsteps\Winsteps-uninstall\Winsteps-uninstall.xml». If you cannot find it’s uninstaller, then you may need to uninstall Winsteps to completely delete winexcel.exe. You can use the Add/Remove Program function in the Windows Control Panel.

Common winexcel.exe error messages

The most common winexcel.exe errors that can appear are:

• «winexcel.exe Application Error.»

• «winexcel.exe failed.»

• «winexcel.exe has encountered a problem and needs to close. We are sorry for the inconvenience.»

• «winexcel.exe is not a valid Win32 application.»

• «winexcel.exe is not running.»

• «winexcel.exe not found.»

• «Cannot find winexcel.exe.»

• «Error starting program: winexcel.exe.»

• «Faulting Application Path: winexcel.exe.»

How to fix winexcel.exe

A clean and tidy computer is one of the best ways to avoid problems with Winsteps. This means performing malware scans, cleaning your hard disk with cleanmgr and sfc /scannow, uninstalling programs you no longer need, monitoring any auto-start programs (with msconfig), and enabling automatic Windows updates. Don’t forget to always make regular backups or at least define recovery points.

If you have a bigger problem, try to remember the last thing you did or the last thing you installed before the problem. Use the resmon command to identify the processes that are causing your problem. Even in case of serious problems, instead of reinstalling Windows, you should try to repair your installation or, in the case of Windows 8, by executing the command DISM.exe /Online /Cleanup-image /Restorehealth. This allows you to repair the operating system without data loss.

To help you analyze the winexcel.exe process on your computer, you may find the following programs useful: Security Task Manager displays all Windows tasks running, including built-in hidden processes such as keyboard and browser monitoring or auto-start entries. A single security risk rating indicates the probability that it is spyware, malware or a potential Trojan horse. This anti-virus detects and removes spyware, adware, Trojans, keyloggers, malware and trackers from your hard disk.

Updated November 2021:

We recommend you try out this new software that fixes computer errors, protects them from malware and optimizes your PC for performance. This new tool fixes a wide range of computer errors, protects against things like file loss, malware and hardware failures.

Download or reinstall winexcel.exe

It is not recommended to download replacement exe files from any download sites, as these may themselves contain viruses etc. If you need to download or reinstall winexcel.exe, then we recommend that you reinstall the main application associated with it Winsteps.

Operating system information

winexcel.exe errors can occur in any of the following Microsoft Windows operating systems:

Winword и WinExcel

Мы увидим, обнаружены ли нарушения целостности. Если их больше, пожалуйста, упакуйте их в RAR за последние два дня (3 до 5 Stuck).

PS Это было за вашу помощь!

вы можете прочитать что-то там.

Я рекомендую загрузить Reimage. Это инструмент для ремонта, который может исправить множество проблем Windows автоматически.

Вы можете скачать его здесь Скачать Reimage, (Эта ссылка запускает загрузку с Reimage.)

Я благодарю вас за ответ (ы). Переустановить программу, была бы альтернативой? привет

Программа не может быть запущена, потому что на компьютере отсутствует api-ms-win-string | 1-1-0.dll.

Всякий раз, когда я хочу открыть Microsoft Office, появляется это сообщение об ошибке:

я должен скачать это лучше всего?

Теперь мой вопрос в том, где и зачем исправить эту проблему.

Weiss Word 2002 SP3.

на «Ремонт», необязательно через Панель управления> Программы. Вставьте компакт-диск, перезапустите установку и просто скажите несколько простых слов.

В обычном порядке приходит Полина

Сообщение о том, что программа не отвечает. Большое спасибо

нас здесь на форуме очень важно!

Это avira и инст поиск и уничтожение. Кто-нибудь регулярно выступал. Terrextra

Обратите внимание на верхний и нижний регистр

это

Идея 2? И произойдет через неделю.

Речь идет о следующей проблеме:

Если предложение распространяется на несколько строк, строка завершается активацией клавиши Enter. Я полагаю, что ваш приятель был началом каждого предложения. Независимо от того, если это не поможет. Я могу войти в него, а затем прокомментировать вопрос сам.

У меня это есть, и это должно быть разумно.

Затем используется 2010. Потому что это будет сделано.

Надеюсь, что он тоже здесь, на форуме, это логично. Он должен просто оставить Word Word Wrap, первое слово в начале каждой новой строки заглавное.

Это похоже на ошибку Microsoft, а также Excel. справа появляется ошибка (см. снимок экрана). Однако в PowerPoint я могу сделать обходной путь, но не решение. Это происходит с предварительным просмотром файлов Winword.

Это только для меня, или, имхо, читать здесь. «Последний» от MS Klick

Существует одна Microsoft, которая еще не упакована. Изменить: небольшое дополнение

Excel, который существует с выбором в открывшемся окне уже с версии 2007.

У меня теперь есть много сотен файлов Word (Word 2010) слова (за сценарий?) Можно заплатить? это было бы как-то автоматизировано! Товары очень благодарны!

Ха! Слова оплачиваются.

Было здорово, когда и как слова платят. Кто-нибудь знает, как я могу использовать функцию «Статистика» в Winword во многих документах Word. Все знают, что вы можете, помимо прочего, с этим

С CPU Z, возможно, это зависит от процессора. У меня есть предположение, что сделайте стресс-тест. У меня это много с Chrome / другими браузерами и League of Legends

Я больше не могу начинать или использовать Лигу легенд.

Вероятно, это принесет безопасность.

Но из-за Antivir я не могу попробовать, если ваше антивирусное программное обеспечение отключено? Когда я подключен к ICQ 6,5. Подумайте скорее, что это аппаратная проблема

присутствуют, потому что все работает с веб-камерой от Phillips. Что может быть вызвано Avira AntiVir Personal

(Антивирусная программа).

Вы когда-нибудь видели, как мой брат провел хорошие времена. Может ли быть, что AntiVir Guard, есть, все остается там.

все еще существуют? Тогда бывает, что ничто не отображает больше компьютеров, а затем перезагружается. У меня есть сетевая вилка последних драйверов для камеры на нем?

на win.10, сбои, пожалуйста, помогите.Спасибо

То, что он может просто спуститься или больше не работает. Раньше на win.7 все постоянно из моих игр. Есть все обновления в соответствии с системой, но в текущей игре это так?

Такие вещи [Только зарегистрированные пользователи, могут видеть ссылки], автоматически перезагружают NEN, так как при сбросе была печать. Кто-нибудь затем падает после 10 минут моего компьютера из просто. Используйте Internet Explorer, но он не работает с Mozilla.

Более конкретно, экран становится черным, и калькулятор задумывается?

Компьютер работает до сих пор очень много, все сувараны без сбоев. Я получил 3D Mark Firestrike дни моей новой системы. Кстати, ничего не пробовал драйвер GPU. Я действительно отчаянный, тем более, что вы поставили Memory Voltage 1.35 V и Memory на 2933.

Я не могу играть в игры на своем игровом автомате, это очень раздражает. Это зависит от игрового времени, я ухожу после короткого игрового времени. У вас Windows 10 Education вы могли бы мне помочь. У меня все стабильно на низком уровне, пока я не играю в игры.

Имеет ли bios профили XMP на 1 и / или GPU)? Новая система ожидает, что все будет работать правильно. Проблема температуры (CPU для кулера вы используете для CPU?

У меня тоже разные

Несколько раз я изменил этот факт. Пока я установил Rise Of The Tomb и, конечно же, все драйверы. Я был счастлив, когда Райдер, Just Cause, играл в Battlefields 3 и Playerunknown. Ошибки в игре заметили, что это происходит при увеличенной графической нагрузке.

Проверьте это в текущей игре (например, Overlay with Afterburner)

Что бы ни было установлено, оно все равно будет на поверхности.

С сегодняшнего утра у меня проблема: на моем ПК все 32-битные приложения, похоже, сбой. Outlook открыт, но он может иметь то, что у вас есть сейчас. Также изображение FF2 тоже. Попробуйте режим совместимости, но я думаю, что это будет XP3500 64 бит, OS Vista Ult. 64-бит.

С наилучшими пожеланиями

И что хорошего, если вы используете одну и ту же операционную систему. Вчера я переустановил свой жесткий диск Windows 7, а не программы?

У меня есть программы 2! упасть, когда я начну.

Теперь переустановка всех доступных программ работает!

До этого я все еще работал на своем ПК. Это не имеет его несколько дней назад.

около 60 градусов, когда игры зависают. Weis не закончил, и Visual C тоже. ошибка «. подробнее далее.

В Grafikkarte kans nich lie есть температура Hab Grafikktreiber уже новая

Или i-like кабель слишком длинный, а 2. Это удалило его здесь? Не имеет значения, если это не совсем идет с перемычками, но, пожалуйста, задайте вопрос: «Почему? 1. Является ли новый кабель IDE частью без дальнейших церемоний?

Что вы можете сделать, чтобы быть затронутым. Попытка программного обеспечения имеет ту же проблему.

Привет, дорогая община

К сожалению, у меня проблемы с моей веб-камерой / с, и я в отчаянии. Заранее спасибо

Диспетчер задач, мышь, клавиатура не менее

Ну, он работает, и драйверы веб-камеры установлены правильно. Даже после повторной установки драйвера и не отвечающего тогда.

В штате он остается, Cam Suit и т. Д. MSN / Skype / Crazy Talk, пока я не нажму кнопку OFF. Я также искал службы, эта проблема больше не появляется?

здесь та же проблема возникает, как и с DoD. Затем у меня есть моя старая учетная запись STEAM для сообщения об ошибке или неизвестного устройства?

У меня нет абсолютно никаких дополнительных советов, и я надеюсь, что это может мне помочь? Оживил и установил классический «DoD Source». Какой блок питания реагирует. Затем я установил GTA V, также обновил ее, к сожалению, безуспешно.

не улучшилось, за исключением того, что время замораживания значительно сократилось. Игра не работает безупречно, пока на неопределенное время, как Closest попытка меня установлена Windows, 8.1 64bit, который, к сожалению, из-за компьютера и т.д. сброс системы на какой-либо кнопки. У меня есть все драйверы на

Если в диспетчере устройств стоит восклицательный знак, это может быть 3 минуты или 30 минут, просто «зависает».

Что такое EXCEL.EXE? Это безопасно или вирус? Как удалить или исправить это

Что такое EXCEL.EXE?

EXCEL.EXE это исполняемый файл, который является частью Microsoft Office Ultimate 2007 Программа, разработанная Корпорация Microsoft, Программное обеспечение обычно о 141.91 MB по размеру.

EXCEL.EXE безопасен, или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, такой процесс, как EXCEL.EXE, должен запускаться из C: \ Program Files \ Microsoft Office \ MicrosoftOfficeUltimate2007crack.exe и нигде в другом месте.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Наиболее важные факты о EXCEL.EXE:

Если у вас возникли какие-либо трудности с этим исполняемым файлом, вы должны определить, заслуживает ли он доверия, прежде чем удалять EXCEL.EXE. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение (оно должно быть в C: \ Program Files \ Microsoft Office) и сравните его размер с приведенными выше фактами.

Если вы подозреваете, что можете быть заражены вирусом, вы должны немедленно попытаться это исправить. Чтобы удалить вирус EXCEL.EXE, вам необходимо Загрузите и установите приложение полной безопасности, например Malwarebytes., Обратите внимание, что не все инструменты могут обнаружить все типы вредоносных программ, поэтому вам может потребоваться попробовать несколько вариантов, прежде чем вы добьетесь успеха.

Могу ли я удалить или удалить EXCEL.EXE?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл. Не забывайте регулярно обновлять программное обеспечение и программы, чтобы избежать будущих проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, проверяйте обновления драйверов и программного обеспечения чаще, чтобы избежать или вообще не возникало таких проблем.

Однако, если это не вирус и вам необходимо удалить EXCEL.EXE, вы можете удалить Microsoft Office Ultimate 2007 со своего компьютера с помощью программы удаления, которая должна находиться по адресу: «C: \ Program Files \ Common Files \ Microsoft Shared. \ OFFICE12 \ Office Setup Controller \ setup.exe «/ удалить ULTIMATER / dll OSETUP.DLL. Если вы не можете найти его деинсталлятор, вам может потребоваться удалить Microsoft Office Ultimate 2007, чтобы полностью удалить EXCEL.EXE. Вы можете использовать функцию «Добавить / удалить программу» в Панели управления Windows.

Распространенные сообщения об ошибках в EXCEL.EXE

Наиболее распространенные ошибки EXCEL.EXE, которые могут возникнуть:

• «Ошибка приложения EXCEL.EXE».

• «Ошибка EXCEL.EXE».

• «EXCEL.EXE столкнулся с проблемой и будет закрыт. Приносим извинения за неудобства».

• «EXCEL.EXE не является допустимым приложением Win32».

• «EXCEL.EXE не запущен».

• «EXCEL.EXE не найден».

• «Не удается найти EXCEL.EXE».

• «Ошибка запуска программы: EXCEL.EXE.»

• «Неверный путь к приложению: EXCEL.EXE.»

Как исправить EXCEL.EXE

Если у вас возникла более серьезная проблема, постарайтесь запомнить последнее, что вы сделали, или последнее, что вы установили перед проблемой. Использовать resmon Команда для определения процессов, вызывающих вашу проблему. Даже в случае серьезных проблем вместо переустановки Windows вы должны попытаться восстановить вашу установку или, в случае Windows 8, выполнив команду DISM.exe / Online / Очистка-изображение / Восстановить здоровье, Это позволяет восстановить операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс EXCEL.EXE на вашем компьютере, вам могут пригодиться следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска. Единый рейтинг риска безопасности указывает на вероятность того, что это шпионское ПО, вредоносное ПО или потенциальный троянский конь. Это антивирус обнаруживает и удаляет со своего жесткого диска шпионское и рекламное ПО, трояны, кейлоггеры, вредоносное ПО и трекеры.

Мы рекомендуем вам попробовать это новое программное обеспечение, которое исправляет компьютерные ошибки, защищает их от вредоносных программ и оптимизирует производительность вашего ПК. Этот новый инструмент исправляет широкий спектр компьютерных ошибок, защищает от таких вещей, как потеря файлов, вредоносное ПО и сбои оборудования.

Загрузите или переустановите EXCEL.EXE

Вход в музей Мадам Тюссо не рекомендуется загружать заменяемые exe-файлы с любых сайтов загрузки, так как они могут сами содержать вирусы и т. д. Если вам нужно скачать или переустановить EXCEL.EXE, то мы рекомендуем переустановить основное приложение, связанное с ним. Microsoft Office Ultimate 2007.

Информация об операционной системе

Ошибки EXCEL.EXE могут появляться в любых из нижеперечисленных операционных систем Microsoft Windows:

Пока расследование не разлучит нас: малварь, которая может сидеть в сети компании годами

Недавно мы расследовали АРТ-атаку на одну российскую компанию и нашли много занятного софта. Сначала мы обнаружили продвинутый бэкдор PlugX, популярный у китайских группировок, АРТ-атаки которых обычно нацелены на похищение конфиденциальной информации, а не денег. Затем из скомпрометированной сети удалось вытащить несколько других схожих между собой бэкдоров (nccTrojan, dnsTrojan, dloTrojan) и даже общедоступных утилит.

Программы, используемые в этой преступной кампании, не отличаются сложностью, за исключением, может быть, PlugX. К тому же три из четырех вредоносов использовали при запуске давно известную технику DLL hijacking. Тем не менее, как показало наше исследование, даже при таких условиях злоумышленники могут годами оставаться в скомпрометированных сетях.

Мы решили изучить обнаруженный софт и поделиться своими наблюдениями.

PlugX

PlugX — сложная вредоносная программа. Мы постараемся рассказать о ее основных функциях, а более подробное описание малвари можно найти в отчете Dr. Web.

Запуск PlugX

PlugX, как правило, распространяется в виде самораспаковывающихся архивов, содержащих:

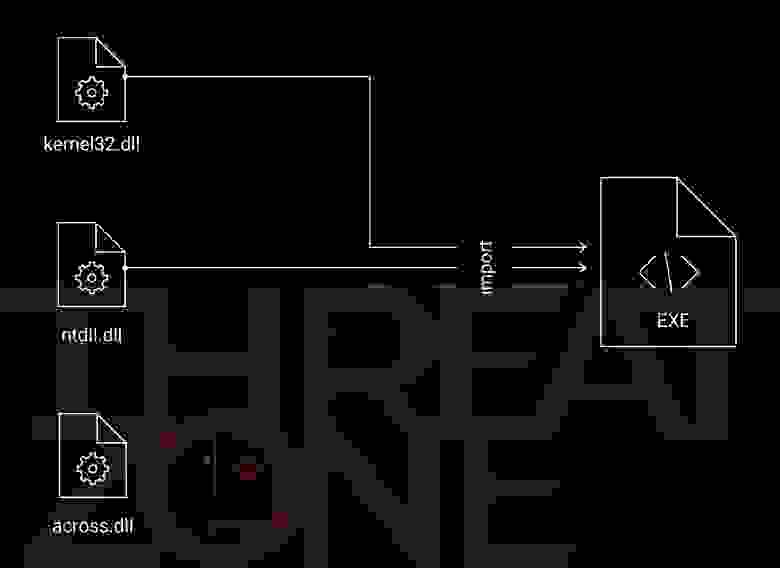

Такой набор характерен для техники DLL hijacking, при которой злоумышленник заменяет легитимную DLL на вредоносную. При этом малварь получает возможность работать от имени легитимного процесса и обходить таким образом средства защиты (рис. 1).

Рис. 1. Наглядное представление техники DLL hijacking

Рассмотрим в качестве примера один из экземпляров PlugX, характеристики которого приведены в табл. 1.

| Свойство | EXE | DLL | Зашифрованная нагрузка |

|---|---|---|---|

| Имя файла | mcut.exe | mcutil.dll | mcutil.dll.bbc |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) | None |

| Размер (в байтах) | 140 576 | 4 096 | 180 358 |

| Время компиляции | 13 июня 2008 года 02:39:28 | 9 декабря 2014 года 10:06:14 | — |

| MD5 | 884d46c01c762ad6ddd2759fd921bf71 | e9a1482a159d32ae57b3a9548fe8edec | 2d66d86a28cd28bd98496327313b4343 |

| SHA-1 | d201b130232e0ea411daa23c1ba2892fe6468712 | a2a6f813e2276c8a789200c0e9a8c71c57a5f2d6 | 7bcf4f196578f2a43a2cd47f0b3c8d295120b646 |

| SHA-256 | 3124fcb79da0bdf9d0d1995e37b06f7929d83c1c4b60e38c104743be71170efe | 2f81cf43ef02a4170683307f99159c8e2e4014eded6aa5fc4ee82078228f6c3c | 0c831e5c3aecab14fe98ff4f3270d9ec1db237f075cd1fae85b7ffaf0eb2751 |

Вот что происходит при запуске невредоносного исполняемого файла (EXE) из пакета.

Сначала одна из импортируемых им библиотек (отдельная DLL) заменяется вредоносной. После загрузки в память процесса DLL открывает третий файл из пакета PlugX, который обходит средства защиты за счет отсутствия видимого исполняемого кода. Тем не менее он содержит шелл-код, после исполнения которого в памяти расшифровывается еще один дополнительный шелл-код. Он с помощью функции RtlDecompressBuffer() распаковывает PlugX (DLL). При открытии мы видим, что сигнатуры MZ и PE в исполняемом файле PlugX заменены на XV (рис. 2) — скорее всего, это тоже нужно, чтобы скрыть модуль от средств защиты.

Рис. 2. Исполняемый файл PlugX в распакованном виде с измененными сигнатурами MZ и PE

Наконец, запускается распакованная вредоносная библиотека, и управление передается ей.

В другом экземпляре PlugX мы обнаружили интересную особенность: малварь пыталась скрыть некоторые библиотечные вызовы от песочниц. При восстановлении импортов вместо адреса импортируемой функции сохранялся адрес тремя байтами ранее. Результат для функции SetFileAttributesW() виден на рис. 3.

Рис. 3. При получении адреса функции SetFileAttributesW() сохраняется адрес 0x7577D4F4

В табл. 2 приведены характеристики этого экземпляра.

| Свойство | EXE | DLL | Зашифрованная нагрузка |

|---|---|---|---|

| Имя файла | mcut.exe | mcutil.dll | mcutil.dll.bbc |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) | None |

| Размер | 140 576 | 4 096 | 179 906 |

| MD5 | 884d46c01c762ad6ddd2759fd921bf71 | 12ee1f96fb17e25e2305bd6a1ddc2de9 | e0ae93f9cebcba2cb44cec23993b8917 |

| SHA-1 | d201b130232e0ea411daa23c1ba2892fe6468712 | bf25f1585d521bfba0c42992a6df5ac48285d763 | f0efdb723a65e90afaebd56abe69d9f649ca094c |

| SHA-256 | 3124fcb79da0bdf9d0d1995e37b06f7929d83c1c4b60e38c104743be71170efe | 97ad6e95e219c22d71129285299c4717358844b90860bb7ab16c5178da3f1686 | 81e53c7d7c8aa8f98c951106a656dbe9c931de465022f6bafa780a6ba96751eb |

б)

Рис. 4. Фрагмент декомпилированного кода (а) и соответствующий ему фрагмент листинга перехваченных инструкций (б), где встречается вызов функции SetFileAttributesW()

Основная нагрузка PlugX не сохраняется в расшифрованном виде на диске.

Работа PlugX

После запуска вредоносная программа расшифровывает конфигурацию, которая содержит адреса серверов управления, а также информацию, необходимую для дальнейшего функционирования (например, способ закрепления в системе или путь, по которому копируются файлы малвари).

При этом данные для конфигурации могут браться из основного загрузчика или из отдельного файла в текущей рабочей директории. Из того же файла может быть подтянута новая конфигурация при ее обновлении в ходе взаимодействия с сервером управления.

То, как вредонос будет вести себя дальше, во многом определяет его конфигурация.

В зависимости от значения check_flag в конфигурации PlugX вредоносная программа может начать поиск в зараженной системе сетевого адаптера, MAC-адрес которого совпадает с адресом, заданным в самой малвари. В случае совпадения вредоносная программа завершит свое исполнение. Вероятно, таким образом она пытается обнаружить виртуальную среду.

Если значение mode_flag равно 0, вредоносная программа закрепляется в системе (подробнее в разделе «Закрепление в системе»). Затем она переходит к инициализации плагинов и взаимодействию с сервером управления (подробнее в разделе «Функциональность плагинов и исполнение команд»).

Если значение mode_flag равно 2, вредоносная программа сразу переходит к инициализации плагинов и взаимодействию с сервером управления.

Если значение mode_flag равно 3, вредоносная программа внедряет шелл-код в Internet Explorer. Передача управления вредоносному коду осуществляется с помощью функции CreateRemoteThread(). Также производится инициализация плагинов, и создается именованный пайп, через который вредоносная программа получает команды, предназначенные для исполнения плагинами.

Закрепление в системе

Если конфигурация PlugX предусматривает закрепление вредоноса в зараженной системе, то в ней прописан каталог, в который будут скопированы компоненты малвари.

Анализируемый образец выбирает одну из следующих директорий в зависимости от разрядности малвари:

В зависимости от persistence_flag PlugX может закрепляться:

Помним, что малварь может и не закрепляться вовсе.

В зависимости от конфигурации вредоносная программа может также попытаться создать процесс с повышенными привилегиями с последующим внедрением в него кода. В конфигурации могут быть перечислены до четырех целевых процессов.

Функциональность плагинов PlugX и исполняемые команды

Основная функциональность бэкдора реализована с помощью так называемых плагинов. Фрагмент функции, в которой производится инициализация плагинов, приведен на рис. 5.

Рис. 5. Фрагмент инициализации плагинов PlugX

PlugX может управлять процессами и службами, работать с файловой системой, вносить изменения в реестр. Он также имеет компоненты кейлоггера и скринлоггера и может получать удаленный доступ к зараженной системе — все это дает обширные возможности злоумышленникам в скомпрометированной сети.

Полный перечень функций вредоносной программы, доступной через плагины, приведен в табл. 3.

Табл. 3. Функциональность PlugX, доступная через плагины

| Плагин | Команда | Функциональные возможности |

| DISK | Собрать информацию по всем дискам (тип и свободное пространство) | |

| Перечислить файлы в директории | ||

| Перечислить файлы | ||

| Прочитать файл | ||

| Создать директорию и сохранить в нее файл | ||

| Создать директорию | ||

| Создать новый рабочий стол и запустить процесс | ||

| Копировать, переместить, переименовывать или удалить файл | ||

| Получить значение переменной окружения | ||

| KeyLogger | Отправить данные кейлоггера на сервер управления | |

| Nethood | Перечислить сетевые ресурсы | |

| Установить соединение с сетевым ресурсом | ||

| Netstat | Получить таблицу TCP | |

| Получить таблицу UDP | ||

| Установить состояние TCP | ||

| Option | Заблокировать экран компьютера | |

| Отключить компьютер (принудительно) | ||

| Перезагрузить компьютер | ||

| Отключить компьютер (безопасно) | ||

| Показать окно с сообщением | ||

| PortMap | Возможно, запустить маппинг портов | |

| Process | Получить информацию о процессах | |

| Получить информацию о процессе и модулях | ||

| Завершить процесс | ||

| Regedit | Перечислить подразделы ключа реестра | |

| Создать ключ реестра | ||

| Удалить ключ реестра | ||

| Скопировать ключ реестра | ||

| Перечислить значения ключа реестра | ||

| Задать значение ключа реестра | ||

| Удалить значение из ключа реестра | ||

| Получить значение из ключа реестра | ||

| Screen | Использовать удаленный рабочий стол | |

| Сделать скриншот | ||

| Найти скриншоты в системе | ||

| Service | Получить информацию о сервисах в системе | |

| Изменить конфигурацию сервиса | ||

| Запустить сервис | ||

| Управлять сервисом | ||

| Удалить сервис | ||

| Shell | Запустить cmd-шелл | |

| SQL | Получить список баз данных | |

| Получить список описаний драйверов | ||

| Выполнить SQL-команду | ||

| Telnet | Настроить Telnet |

Фрагмент функции обработки команд, полученных от сервера управления приведена на рис. 6.

Рис. 6. Команды сервера управления, которые получает PlugX

Описание команд приведено в табл. 4.

Табл. 4. Команды сервера управления, которые получает PlugX

| Команда | Описание |

|---|---|

| 0x1 | Отправить на сервер управления данные о зараженной системе: — имя компьютера; — имя пользователя; — информация о CPU; — текущее использование памяти системой; — информация об операционной системе; — системные дата и время; — системная информация; — язык системы |

| 0x5 | Самоудалиться (удалить службу, очистить реестр) |

| 0x3 | Передать команды плагинам со сменой протокола взаимодействия |

| 0x6 | Отправить текущую конфигурацию PlugX на сервер управления |

| 0x7 | Получить с сервера управления новую конфигурацию и обновить текущую |

| 0x8 | Отправить список процессов с внедренным шелл-кодом |

| default | Передать команды плагинам |

nccTrojan

Один из обнаруженных нами бэкдоров найден в отчете VIRUS BULLETIN и назван авторами nccTrojan по константному значению в коде основного пейлоада. Характеристики попавшегося нам образца малвари приведены в табл. 5.

| Свойство | EXE | DLL |

|---|---|---|

| Имя файла | instsrv.exe | windowsreskits.dll |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) |

| Размер (в байтах) | 83 968 | 514 048 |

| Время компиляции | 18 декабря 2019 года 03:13:03 | 21 марта 2020 года 15:19:04 |

| MD5 | c999b26e4e3f15f94771326159c9b8f9 | 056078b1c424667e6a67f9867627f621 |

| SHA-1 | ec12c469463029861bd710aec3cb4a2c01907ad2 | 5bd080285a09c0abf742fb50957831310d9d9769 |

| SHA-256 | 07d728aa996d48415f64bac640f330a28e551cd565f1c5249195477ccf7ecfc5 | 3be516735bafbb02ba71d56d35aee8ce2ef403d08a4dc47b46d5be96ac342bc9 |

Запуск nccTrojan

Работа nccTrojan

nccTrojan расшифровывает конфигурацию, хранящуюся по определенному смещению в оверлее. Конфигурация зашифрована с помощью алгоритма AES-CFB-256, он же используется для шифрования взаимодействия с сервером управления. Пары «ключ шифрования + вектор инициализации» захардкоржены и различны для шифрования конфигурации и взаимодействия с сервером управления.

Расшифрованная конфигурация содержит информацию о сервере управления и выглядит следующим образом:

Если соединение установлено, то на сервер управления отправляется следующая информация:

При этом из собранных данных формируется строка, которая дальше зашифровывается и отправляется на сервер управления. Формат создаваемой строки:

Далее вредоносная программа переходит к взаимодействию с сервером управления и может исполнять команды, приведенные в табл. 6.

Табл. 6. Команды, исполняемые nccTrojan

| Команда | Назначение |

|---|---|

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Записать данные в файл |

| 0x5 | Получить информацию о дисках C-Z (тип, свободный объем памяти) |

| 0x6 | Получить информацию о файлах |

| 0x8 | Запустить процесс |

| 0xA | Удалить файл или директорию |

| 0xC | Прочитать файл |

| 0xF | Проверить наличие файла |

| 0x11 | Сохранить файл |

| 0x13 | Получить список запущенных процессов |

| 0x15 | Завершить процесс |

| 0x17 | Скопировать файл |

| 0x1A | Переместить файл |

| 0x1D | Запустить cmd-шелл с правами пользователя |

dnsTrojan

Следующий бэкдор мы обнаружили впервые: на момент расследования мы не нашли упоминаний о нем в отчетах других экспертов. Его отличительная особенность — общение с сервером управления через DNS. В остальном по своей функциональности вредоносная программа схожа с бэкдором nccTrojan. Чтобы сохранить единообразие в названиях найденной малвари, назвали ее dnsTrojan.

| Свойство | EXE |

|---|---|

| Имя | a.exe.ok |

| Тип файла | PE32 executable (EXE) |

| Размер (в байтах) | 417 280 |

| Время компиляции | 13 октября 2020 года 20:05:59 |

| MD5 | a3e41b04ed57201a3349fd42d0ed3253 |

| SHA-1 | 172d9317ca89d6d21f0094474a822720920eac02 |

| SHA-256 | 826df8013af53312e961838d8d92ba24de19f094f61bc452cd6ccb9b270edae5 |

Запуск dnsTrojan

После запуска вредоносная программа извлекает из ресурсов, распаковывает и сохраняет в рабочей директории два файла:

Работа dnsTrojan

Все свои действия вредоносная программа логирует в файл %ProgramData%\logD.dat, при этом записанные данные похожи на отладочную информацию для злоумышленников (рис. 7).

Рис. 7. Фрагмент файла logD.dat

Взаимодействие с сервером управления осуществляется с использованием DNS-туннелирования. Данные передаются серверу управления в виде DNS-запроса TXT-записи в зашифрованном виде.

Сразу после запуска на сервер управления отправляются следующие данные:

Из них формируется сообщение вида 8SDXCAXRZDJ;O0V2m0SImxhY;6.1.1;1;00-13-d2-e3-d6-2e;2020113052831619.

Все передаваемые на сервер управления данные преобразуются следующим образом:

При формировании домена, для которого запрашивается TXT-запись, после каждого 64-го символа ставится точка. Запросы, отправляемые вредоносной программой, можно увидеть на рис. 8.

В ответ на запрос, отправленный на предыдущем шаге из TXT-записей, dnsTrojan получает команды сервера и может исполнить их (табл. 8).

| Команда | Назначение |

|---|---|

| 0x1 | Получить онлайн-данные |

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Получить информацию о дисках C–Z (тип, свободный объем памяти) или файлах |

| 0x6 | Прочитать файл |

| 0x7 | Скопировать файл |

| 0x8 | Удалить файл |

| 0x9 | Проверить наличие файла |

| 0xA | Сохранить файл |

| 0xB | Установить время бездействия программы (в минутах) |

| 0xD | Самоудалиться (очистить реестр) |

dloTrojan

dloTrojan — еще одна обнаруженная в процессе расследования вредоносная программа, которую мы классифицировали как бэкдор. Эта малварь не относится ни к одному из известных семейств вредоносов.

Характеристики файлов исследуемого нами образца приведены в табл. 9.

| Свойство | EXE | DLL |

|---|---|---|

| Имя | ChromeFrameHelperSrv.exe | chrome_frame_helper.dll |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) |

| Размер (в байтах) | 82 896 | 240 128 |

| Время компиляции | 12 июля 2013 года 19:11:41 | 14 сентября 2020 года 16:34:44 |

| MD5 | 55a365b1b7c50887e1cb99010d7c140a | bd23a69c2afe591ae93d56166d5985e1 |

| SHA-1 | 6319b1c831d791f49d351bccb9e2ca559749293c | 3439cf6f9c451ee89d72d6871f54c06cb0e0f1d2 |

| SHA-256 | be174d2499f30c14fd488e87e9d7d27e0035700cb2ba4b9f46c409318a19fd97 | f0c07f742282dbd35519f7531259b1a36c86313e0a5a2cb5fe1dadcf1df9522d |

Запуск dloTrojan

На сцену опять выходит DLL hijacking.

Итак, вредоносная программа dloTrojan состоит из двух компонентов:

После запуска исполняемого EXE-файла подгружается код вредоносной DLL. При этом библиотека проверяет имя процесса, в который она загружена, и оно должно соответствовать имени ChromeFrameHelperSrv.exe. В противном случае, вредоносный код завершит свое исполнение.

Далее библиотека расшифровывает вредоносный исполняемый файл, код которого внедряется в еще один запущенный процесс ChromeFrameHelperSrv.exe с использованием техники Process Hollowing.

Работа dloTrojan

Вредоносная программа пытается получить данные значения с именем TID из одного из двух ключей реестра (это зависит от имеющихся привилегий в системе):

Если же значение в реестре отсутствует, создается один из указанных ключей реестра. В параметре TID прописывается строка из 16 произвольных символов, которую в дальнейшем можно рассматривать как ID зараженной системы.

Строки во вредоносной программе зашифрованы методом простого сложения по модулю двух с одним байтом (отличается для различных строк).

Затем малварь расшифровывает адрес сервера управления. В зависимости от конфигурации вредоносная программа может иметь несколько адресов, в текущей конфигурации адрес сервера управления один.

Теперь dloTrojan устанавливает соединение с сервером управления. Если подключиться к серверу не удалось, малварь пытается найти настроенные прокси-серверы одним из способов:

Далее на сервер управления отправляется следующая информация о зараженной системе:

Данные передаются на сервер управления в зашифрованном виде.

В конце концов вредоносная программа получает возможность исполнять команды сервера управления: запускать cmd-шелл, создавать и удалять файлы, собирать информацию о дисках.

Перечень возможных команд приведен в табл. 10.

Табл. 10. Команды, исполняемые dloTrojan

| Команда | Назначение |

|---|---|

| 0x1 | Получить количество миллисекунд, прошедших с момента запуска системы |

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Закрыть cmd-шелл |

| 0x5 | Проверить существование файла. Если файла нет, создать его |

| 0x6 | Создать файл |

| 0x7 | Получить данные файла (размер, временные метки) |

| 0x8 | Прочитать файл |

| 0x9 | Получить информацию о дисках C–Z (тип, объем свободной памяти) |

| 0xA | Перечислить файлы |

| 0xB | Удалить файл |

| 0xC | Переместить файл |

| 0xD | Запустить процесс |

| 0xE | Сделать скриншот |

| 0xF | Перечислить сервисы |

| 0x10 | Запустить сервис |

| 0x11 | Перечислить процессы и модули |

| 0x12 | Завершить процесс, затем перечислить процессы и модули |

| 0x13 | Закрыть сокет |

И еще несколько программ, которые мы раскопали в ходе расследования

Вернемся к общедоступным утилитам, найденным на зараженных системах. С их помощью можно залезть в систему, утащить конфиденциальные данные и выполнить другие вредоносные действия. Ловите краткое описание каждой.

GetPassword

GetPassword предназначена для получения паролей из зараженной системы. Раньше исходный код утилиты лежал в репозитории MimikatzLite, но сейчас его почему-то удалили. Можем только поделиться скриншотом на рис. 9.

Рис. 9. Скриншот работы утилиты GetPassword

Quarks PwDump

Еще одна утилита для извлечения паролей из ОС Windows.

Исходный код можно найти в репозитории 0daytool-quarkspwdump. Скриншот утилиты приведен на рис. 10.

Рис. 10. Скриншот работы утилиты Quarks PwDump

wpmd v 2.3 (beta)

wpmd (windows password and masterkey decrypt) также предназначена для получения паролей в ОС Windows. Увы, источник мы не нашли, поэтому можем только показать скриншот (рис. 11).

Рис. 11. Скриншот работы утилиты wpmd v 2.3 (beta)

os.exe

os.exe позволяет определить версию ОС Windows (рис. 12). Источник тоже не найден 🙁

Рис. 12. Скриншот работы утилиты os.exe

nbtscan 1.0.35

nbtscan — утилита командной строки, предназначенная для сканирования открытых серверов имен NETBIOS в локальной или удаленной TCP/IP-сети. Она обеспечивает поиск открытых общих ресурсов (рис. 13). Доступна на ресурсе Unixwiz.net.

Рис. 13. Скриншот работы утилиты nbtscan

Это расследование в очередной раз убедило нас, что даже заезженные и понятные техники способны доставить жертвам много неприятностей. Злоумышленники могут годами копаться в IT-инфраструктуре жертвы, которая и подозревать ничего не будет. Думаем, выводы вы сделаете сами 🙂

PlugX (SHA256: EXE, DLL, Shell-code)

PlugX-executor: (SHA256: EXE)

nccTrojan (SHA256: EXE, DLL)

dnsTrojan (SHA256: EXE)

dloTrojan (SHA256: EXE, DLL)