В этой статье я вам расскажу с какими угрозами можно столкнуться, используя пиратские активаторы для активации Windows и Office. Думаю, вы и сами хорошо понимаете, что любая программа активатор несет в себе смысл взлома, только этого уже достаточно что бы антивирусы относились к таким утилитам с подозрением.

И активаторы для Microsoft не являются исключением, я акцентирую ваше внимание на том, что если даже антивирус видит угрозу, то это еще не означает что активатор заражен. Но все же рекомендую относится к таким программам с осторожностью, тем более что на этом сайте есть очень надежный активатор для любой версии Windows и Office, без каких либо претензий со стороны антивирусов.

Но так же здесь вы можете наткнуться на активаторы воспринимающиеся как угроза, возможно и ложная, но использовать только на свой страх и риск.

Какие угрозы встречаются чаще всего в активаторах Microsoft:

Личный совет от меня, если ваш ПК не связан с деньгами и работой то можете смело юзать любую программу активатор и взламывать все что вам вздумается, в противном случае лучше скачайте уже проверенный, безопасный активатор, а все подозрительные обходите стороной, во избежание кражи личной информации.

К стате устанавливая не лицензионный Windows вы уже рискуете потерять личные данные, ведь кто знает, чего там напичкал автор сборки.

Вывод таков если у вас есть аккаунты связанные с заработком в интернете, то рекомендую использовать если не лицензионный софт, то хотя бы пользуйтесь антивирусами и все угрозы обходите стороной.

Антивирус ругается на репак от механиков.

20 Oct 2017 в 19:54

20 Oct 2017 в 19:54 #1

UPD этой игры нету в стиме, да и если бы была, то она не за 2 часа проходиться (чтоб возврат сделать), ну и не долго, что не пожалеть на нее деньги.

20 Oct 2017 в 19:57 #2

Антивирус ругается на кряк, такое часто бывает, и многие просят отключать антивирус при установке

тут есть три выхода

1) отключить антивирус

2) купить лицензию

3) не играть

20 Oct 2017 в 20:00 #3

Антивирус ругается на кряк, такое часто бывает, и многие просят отключать антивирус при установке

тут есть три выхода

1) отключить антивирус

2) купить лицензию

3) не играть

это еденичный случай, сколько качал игры от механиков такого не было никогда

20 Oct 2017 в 20:00 #4

20 Oct 2017 в 20:03 #5

это еденичный случай, сколько качал игры от механиков такого не было никогда

Если есть возможно найти расположение конкретного файла, на который ругается авира, то просто залей его на вирустотал, и посмотри, сколько антивирусов на него ругаются. Если касперский, др веб, или нод32 к нему норм относятся, то можно установить

20 Oct 2017 в 20:06 #6

хорошо, возможно попробую, но просто охренеть, и нод, и касперский, и док веб говорят что троян, понимаешь мою реакцию?

upd чекнул на вирус тотал

20 Oct 2017 в 20:07 #7

Отключи антивирус

20 Oct 2017 в 20:07 #8

хорошо, возможно попробую, но просто охренеть, и нод, и касперский, и док веб говорят что троян, понимаешь мою реакцию?

20 Oct 2017 в 20:10 #9

Это как сюда, исполняемый файл засунуть.

20 Oct 2017 в 20:11 #10

Это как сюда, исполняемый файл засунуть.

хорошо, возможно попробую, но просто охренеть, и нод, и касперский, и док веб говорят что троян, понимаешь мою реакцию?

upd чекнул на вирус тотал

Да все если на вирустотал все ругаются уже можно не чекать итак все понятно.

22 Oct 2017 в 14:54 #12

Удали антивирус. Ставишь винду 10 на нее нет вирусов. Максимум залетит майнер, который легкой обнаружить и удалишь потом

22 Oct 2017 в 14:58 #13

22 Oct 2017 в 15:03 #14

UPD этой игры нету в стиме, да и если бы была, то она не за 2 часа проходиться (чтоб возврат сделать), ну и не долго, что не пожалеть на нее деньги.

Это троян. Не вздумай запускать, у меня один раз так все сохраненные пароли с браузера украли, потом заьопся менять их.

Так что лучше другой репак скачать.

Trojan-Dropper.Win32.Agent.rek: «легальный» руткит

В заметке описывается драйвер, который загружается вирусом, рассмотренным в предыдущей части. Драйвер работает на уровне ядра операционной системы, и обеспечивает «привилегированное» прикрытие основной функциональности трояна, которая работает в режиме пользователя (авторское название компоненты — winnt32.dll. Подробнее о ней см. habrahabr.ru/blog/virus/43787.html).

Краткое описание.

Программа представляет собой nt-драйвер (так же известны, как legacy-драйвера, то есть не связанные ни с каким физическим устройством). Является руткитом: используя механизмы ядра ОС, лишает другие программы доступа к некоторым файлам и ключам реестра.

Детектируется касперским как Trojan-Dropper.Win32.Agent.rek. Размер 27548 байтов.

Лирическое отсутпление. «Обычный» руткит может использовать недостатки в реализации ОС для сокрытия объектов: файлов, сетевых соединений, и так далее вплоть до секторов жесткого диска. Для этого в простейшем случае делается перехват системного вызова. Системный вызов по сути — это вызов функции, а вызов функции — это передача управления по указанному адресу. Руткит записывает по этому адресу свой код, который трансформирует результат оригинальной функции. К примеру, проверяет, пытается ли кто-то открывать файл с телом вируса, и возвращает какой-нибудь код ошибки, например «доступ заперещен».

Справочник говорит следующее: The IoRegisterFsRegistrationChange routine registers a file system filter driver’s notification routine to be called whenever a file system registers or unregisters itself as an active file system.

В структуре DEVICE_OBJECT, описывающей устройство, драйвер заменяет обработчик запроса IRP_MJ_CREATE на свой. Запрос IRP_MJ_CREATE генерируется изнутри NtCreateFile при открытии файла. Новый обработчик сравнивает запрошенное имя с именем файла собственно драйвера (которое задается дроппером в форме Wwwdd.sys, например Jer24.sys), и, в случае совпадения, возвращает код ошибки STATUS_ACCESS_DENIED.

Ключи реестра

Обращение к ключам реестра реализованно не менее легально: используя функцию CmRegisterCallback, драйвер подписывается на уведомление о всех обращениях к реестру. Стоит ли говорить о том, как начинает тормозить компьютер?

A driver calls CmRegisterCallback to register a RegistryCallback routine, which is called every time a thread performs an operation on the registry.

При обращении к ключам реестра:

HKLM\System\CurrentControlSet\Sevices\DRIVER-NAME

HKLM\System\ControlSet001\Sevices\DRIVER-NAME

HKLM\System\ControlSet002\Sevices\DRIVER-NAME

HKLM\System\CurrentControlSet\Control\SafeBoot\Minimal\DRIVER-NAME

HKLM\System\CurrentControlSet\Control\SafeBoot\Network\DRIVER-NAME

HKLM\System\ControlSet001\Control\SafeBoot\Minimal\DRIVER-NAME

HKLM\System\ControlSet001\Control\SafeBoot\Minimal\DRIVER-NAME

HKLM\System\ControlSet002\Control\SafeBoot\Network\DRIVER-NAME

HKLM\System\ControlSet002\Control\SafeBoot\Network\DRIVER-NAME

драйвер возвращает код ошибки STATUS_ACCESS_DENIED.

Запрет на удаление файла:

Запрет на удаление ключа реестра:

Вот система передает руткиту информацию о CDFS:

Вывод.

В невидимой борьбе вирусов с антивирусами, когда все на свете перехватыватся и переперехватывается, используемый данным руткитом метод легален, а поэтому наиболее опасен. Со своей большой колокольни могу предположить, что снять такой хук на практике нереально. Либо перехватывать собственно процедуры регистрации таких уведомлений (типа CmRegisterCallback), запретив вызывать ее кому не попадя.

С другой стороны, грань, разделюящая вирусы и антивирусы, становится все тоньше и терерь едва заметна. Они используют одинаковые механизмы для сокрытия данных или отслеживания работы обычных программ. И, кстати, шаги к этому совершаются больше темной стороной.

Срыв масштабной хакерской атаки на пользователей Windows в России: часть 2

Совсем недавно мы предотвратили массовую атаку с применением трояна Dofoil, целью которой была установка вредоносного ПО для майнинга криптовалют на сотни тысяч компьютеров. С помощью поведенческого мониторинга, моделей машинного обучения и многоуровневой системы защиты антивирусная программа Windows Defender смогла эффективно выявить и заблокировать атаку в течение несколько миллисекунд.

Сегодня мы еще подробнее расскажем о самой атаке, путях заражения и поделимся временно́й шкалой. Заглядывайте под кат!

Сразу после обнаружения атаки мы смогли определить, откуда именно совершается огромное количество попыток установить вредоносное ПО. Как правило, троян Dofoil (также известный как Smoke Loader) распространяется самыми разными способами, включая спам-сообщения и наборы эксплойтов. Для атаки, которая началась 6 марта, использовалась другая схема: большинство вредоносных файлов создавалось процессом mediaget.exe.

Этот процесс относится к MediaGet, BitTorrent-клиенту, соответствующему классификации семейств потенциально нежелательных приложений. Пользователи часто используют приложение MediaGet для поиска и загрузки программ и мультимедийных файлов с сайтов с сомнительной репутацией. Использование таких приложений для файлообмена повышает риск загрузки вредоносных программ.

Однако, изучив атаку, мы пришли к выводу, что заражение криптомайнером Dofoil не связано с загрузкой torrent-файлов. Ранее мы не наблюдали такую схему в других файлообменных приложениях. Процесс mediaget.exe всегда записывал образцы Dofoil в папку %TEMP% с именем my.dat. Наиболее часто источником заражения был файл %LOCALAPPDATA%\MediaGet2\mediaget.exe (SHA-1: 3e0ccd9fa0a5c40c2abb40ed6730556e3d36af3c).

Рекомендуемые материалы: статистические данные об атаке, полезные сведения и данные о реагировании Windows Defender см. в статье Срыв масштабной хакерской атаки на пользователей Windows в России.

Временная шкала осуществленной атаки

Всестороннее изучение атаки Dofoil, предпринятой 6 марта, показало, что это была тщательно спланированная кампания, которая готовилась злоумышленниками с середины февраля. Для осуществления задуманного злоумышленники сначала распространили вирус через обновление программы MediaGet, которую пользователи установили на свои компьютеры. Временная шкала ниже отображает основные события в рамках атаки Dofoil.

Рис. 1. Временная шкала атаки через MediaGet

Заражение обновления программы MediaGet

Процесс заражения обновления для MediaGet, которое в итоге привело к массовой атаке, описано в следующей схеме. Доверенное приложение mediaget.exe загружает исполняемый файл update.exe и запускает его на компьютере для установки нового экземпляра mediaget.exe. Новый экземпляр приложения mediaget.exe имеет все те же функции, что и подлинный, однако при этом в нем предусмотрена лазейка.

Рис. 2. Процедура заражения файла обновления

Вся процедура установки инфицированного файла обновления отслеживается сервисом Windows Defender ATP. Следующее дерево процессов показывает, как процесс mediaget.exe внедряет зараженный подписанный файл update.exe.

Рис. 3. Обнаружение вредоносного процесса обновления в Windows Defender ATP

Зараженный файл update.exe

Загруженный update.exe представляет собой пакетный файл InnoSetup SFX, в который встроен зараженный трояном файл mediaget.exe. При запуске этот исполняемый файл внедряет зараженную трояном неподписанную версию приложения mediaget.exe.

Рис. 4. Данные сертификата зараженного файла update.exe

Update.exe подписан сторонним разработчиком ПО, не связанным с MediaGet (вполне вероятно, что эта компания является жертвой злоумышленников). Исполняемый файл содержит код, подписанный другим сертификатом, задача которого — просто передать такое же требование о подтверждении подписи, как и в исходном файле mediaget.exe. Код обновления выполняет проверку данных сертификата, подтверждая, что он является действительным и подписан надлежащим образом. Если сертификат подписан, он проверяет, совпадает ли значение хэша со значением, полученным от хэш-сервера в инфраструктуре mediaget.com. На следующей иллюстрации показан фрагмент кода, который выполняет проверку действительных подписей для файла update.exe.

Рис. 5. Код обновления mediaget.exe

Зараженный трояном файл mediaget.exe

Зараженный трояном файл mediaget.exe, распознанный антивирусом Windows Defender AV как Trojan:Win32/Modimer.A, выполняет те же функции, что и исходный файл, однако он не подписан и имеет лазейку. Этот вредоносный двоичный код на 98 % совпадает с исходным двоичным кодом MediaGet. Согласно следующим данным PE, в исполняемом файле указаны другие данные PDB и иной путь файла.

Рис. 6. Сравнение путей PDB подписанного и зараженного трояном исполняемого файла

При запуске вредоносной программы создается список серверов управления и контроля (C&C).

Рис. 7. Список серверов C&C

Первое обращение к серверу C&C происходит спустя один час после запуска программы.

Рис. 8. Таймер начала подключения к серверу C&C

Вредоносная программа выбирает один из четырех серверов C&C. Программа использует протокол HTTP для обмена данными управления и контроля.

Рис. 9. Подключение к серверу C&C

Код лазейки собирает сведения о системе и отправляет их на сервер C&C через POST-запрос.

Рис. 10. Сведения о системе

Сервер C&C возвращает на клиент различные команды. Следующий ответ содержит команды HASH, IDLE и OK. Команда IDLE задает ожидание процесса в течение определенного периода (в секундах, например — 7200 секунд = 2 часа) до повторного обращения к серверу C&C.

Рис. 11. Команды управления и контроля

Одна из команд лазейки — RUN, которая получает URL-адрес из командной строки сервера C&C. Затем вредоносное ПО загружает файл с URL-адреса, сохраняет его в папку %TEMP%\my.dat и запускает его.

Рис. 12. Код обработки команды RUN

Эта команда RUN использовалась для распространения трояна Dofoil, начиная с 1 марта, и в рамках атаки, предпринятой 6 марта. Дерево процессов оповещения Windows Defender ATP демонстрирует обмен данными между вредоносным процессом mediaget.exe и goshan.online, одним из подтвержденных серверов C&C. После этого программа внедряет и запускает файл my.dat (Dofoil), который в итоге ведет к компоненту CoinMiner.

Рис. 13. Dofoil, процесс загрузки и выполнения CoinMiner

Рис. 14. Дерево процессов системы оповещения Windows Defender ATP

В рамках атаки троян Dofoil использовался для доставки вредоносной программы CoinMiner, задача которой — использовать ресурсы компьютеров пользователей для майнинга криптовалют в пользу злоумышленников. Троян Dofoil при атаке использовал изощренные приемы внедрения вредоносного кода в адресное пространство процессов, механизмы обеспечения устойчивости и методы уклонения от обнаружения. Windows Defender ATP успешно обнаруживает такое поведение на всех этапах заражения.

Рис. 15. Обнаружение внедрения процесса Dofoil в Windows Defender ATP

Мы сообщили о результатах наших исследований разработчикам MediaGet, чтобы помочь им грамотно проанализировать инцидент.

Мы также рассказали владельцам сертификата о том, как их сертификат подписи кода используется злоумышленниками в файле update.exe (отпечаток: 5022EFCA9E0A9022AB0CA6031A78F66528848568).

Защита от вирусных атак в режиме реального времени

Тщательно спланированная и заранее подготовленная кампания с применением Dofoil, обнаруженная 6 марта, представляет собой яркий пример многоуровневой вирусной кибератаки, которые сегодня происходят все чаще. При совершении типовых киберпреступлений теперь используются все более сложные приемы, которые ранее ассоциировались с более изощренными кибератаками. Windows Defender Advanced Threat Protection (Windows Defender ATP) предоставляет расширенный набор инструментов безопасности нового поколения, которые обеспечивают защиту клиентов в реальном времени от самых разных видов атак.

Корпоративные клиенты, использующие антивирус Windows Defender AV, активировавшие функцию защиты от потенциально ненадежных приложений, были защищены от ПО MediaGet, зараженного трояном, которое оказалось источником вирусной атаки 6 марта.

Windows Defender AV обеспечил надежную защиту клиентов от атак с применением Dofoil. Технологии поведенческого мониторинга и анализа выявили необычный механизм стойкости Dofoil и сразу же отправили соответствующий сигнал в облачную службу защиты, где многочисленные модели машинного обучения мгновенно блокировали большинство обнаруженных угроз при их появлении.

Всесторонний анализ атаки также показал, что расширенные библиотеки обнаружения в Windows Defender ATP помечали вредоносное поведение Dofoil на всех этапах заражения. К вредоносному поведению можно отнести внедрение кода, методы защиты от обнаружения и внедрение компонентов для майнинга криптовалют. Специалисты по безопасности могут использовать платформу Windows Defender ATP для обнаружения атак и эффективного реагирования на них. Windows Defender ATP также предоставляет встроенные инструменты защиты Windows Defender AV, Windows Defender Exploit Guard и Windows Defender Application Guard, обеспечивая безупречное управление системой безопасности на всех уровнях.

Что такое Win32: Adware-gen?

После установки Win32: Adware-gen начинает отображать нежелательную рекламу, когда вы просматриваете Интернет с помощью браузера. Этот тип рекламного программного обеспечения не ограничивается показом рекламы, но также может перенаправлять вас на другие вредоносные веб-сайты и постоянно отображать всплывающие рекламные объявления.

Как только ваш компьютер заражен Win32: Adware-gen, он сразу же начнет вести себя злонамеренно. В дополнение к отображению нежелательных рекламных объявлений, Win32: Adware-gen может попросить вас установить ложные обновления программного обеспечения или предоставить вашу личную и конфиденциальную информацию для сбора.

Кроме того, рекламные программы, такие как Win32: Adware-gen, также могут изменять настройки вашего браузера. Браузеры, зараженные Win32: Adware-gen, часто изменяют свои настройки по умолчанию нежелательным образом. В крайних случаях Win32: Adware-gen может нанести очень серьезный ущерб вашей системе, манипулируя реестром Windows и настройками безопасности на вашем компьютере.

Win32: Adware-gen Подробнее

Что такое Adware?

Рекламное программное обеспечение приносит доход его разработчику, автоматически отображая рекламу в пользовательском интерфейсе программного обеспечения или на экране, который появляется на лице пользователя в процессе установки. Вы также можете открывать новые вкладки, видеть изменения на своей домашней странице, видеть результаты поиска, о которых вы никогда не слышали, или даже перенаправляться на сайт NSFW.

Как Win32: Adware-gen попал на мой компьютер?

Win32: Adware-gen иногда интегрируется в бесплатное программное обеспечение (бесплатное программное обеспечение), которое пользователь скачал откуда-то. После установки пользователь может продолжить использование программного обеспечения в рекламных целях или приобрести бесплатную версию программного обеспечения.

Помимо замены рекламы вашей и вывода денег из поисковых систем, рекламное ПО также будет появляться с еще более сомнительными предложениями, например, с просьбой установить «обновление» для Adobe Flash. Все это для чего-то, что покупатель мог бесплатно скачать с нужного сайта. Разработчик бесплатного программного обеспечения не получает никакой части дохода; фактически, их репутация, вероятно, была повреждена.

Каковы симптомы Win32: Adware-gen?

Если вы подозреваете, что ваш компьютер заражен рекламным ПО, найдите любой из следующих признаков:

Как удалить Win32: Adware-gen?

Отключиться от интернета

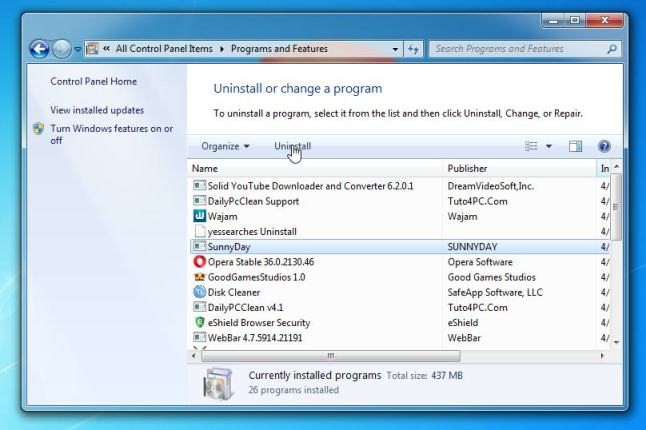

Удалите все вредоносные программы из Windows

На этом этапе мы попытаемся выявить и удалить все вредоносные программы, которые могут быть установлены на вашем компьютере.

В следующем окне сообщения подтвердите процесс удаления, нажав Да, затем следуйте инструкциям по удалению программы.

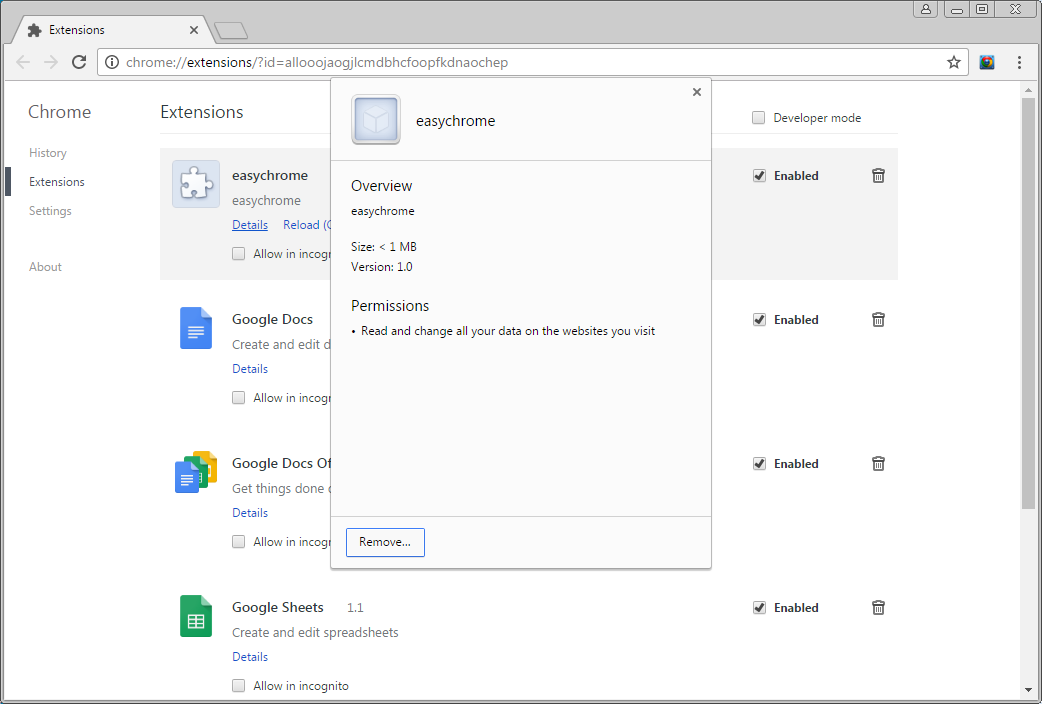

Чистый Win32: Adware-gen из вашего браузера

Даже если вышеуказанный шаг сработал для вас, есть вероятность, что рекламное ПО уже заразило ваш браузер, и удаление программы не избавит от рекламы. Чтобы очистить браузер, просто перезагрузите его поисковую систему (если она изменилась) и найдите расширения или надстройки, которые вы не можете распознать.

Для сброса поисковой системы:

Для поиска расширения или надстройки рекламного ПО я рекомендую использовать сторонний инструмент, который отображает все расширения и плагины всех ваших браузеров в одном окне, включая скрытые.

Использовать антишпионскую программу

Наконец, вам, безусловно, нужно антишпионская программа который работает в фоновом режиме вашего компьютера. Вам нужна программа, которая может обнаруживать и перехватывать шпионское ПО, когда оно пытается проникнуть в ваш компьютер; он также должен уметь сканировать ваш компьютер на наличие шпионского ПО и изолировать его. Обязательно обновляйте свою антишпионскую программу новыми ежедневными или еженедельными «файлами определений», чтобы она работала эффективно. Никогда не стоит оставлять свой компьютер незащищенным и открытым для шпионского или рекламного ПО.