HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Как определить тип файервола веб приложений (WAF)

Что такое WAF (файервол веб приложений)

WAF, Web Application Firewall — файервол веб приложений, иногда переводится как «файловый файервол», это программа, которая анализирует поступающие на веб-сервер запросы и на основе правил отфильтровывает те из них, которые могут быть потенциально опасными для веб сайта.

Благодаря использованию WAF, невозможно эксплуатировать уязвимости веб сайта, поскольку запросы с полезной нагрузкой не доходят до веб-сервера и веб приложения, они отбрасываются файерволом веб приложений.

Почему использование WAF не гарантирует защиту сайта

На самом деле, с WAF (как и с многими другими решениями для безопасности), не всё так просто. Для того, чтобы WAF был эффективен, он должен быть правильно настроен. Некоторые WAF после установки просто ничего не делают, поскольку в них отключены все правила фильтрации.

С точки зрения WAF, идеальная «защита» это когда ни один запрос не может попасть на веб-сервер — нет клиентов, нет опасности. И если просто включить все правила WAF, то веб-сервер может перестать работать, поскольку почти все веб запросы будут считаться «потенциально опасными».

Конечно, эти две крайности не устраивает веб мастеров и им нужно найти баланс, когда веб-сайт ещё работает и WAF тоже всё ещё эффективен. Решений WAF уже сотни и все они сильно различаются. Настройка некоторых из них сводится к включению и отключению в веб интерфейсе фильтруемых категорий угроз. Для настройки некоторых из них нужно редактировать текстовые файлы, в которых опасные запросы описаны собственным языком WAF.

Чтобы максимально строго настроить правила WAF, нужно активировать правила, которые запрещали бы всё, кроме необходимых типов запросов к веб-серверу. Чтобы это сделать, нужно, во-первых, хорошо понимать работу защищаемого веб-сайта, что ему нужно, а что нет; а, во-вторых, хорошо понимать типы атак, способы их эксплуатации и работу настраиваемого WAF. Всё это сложно и, как можно догадаться, такой идеальный вариант встречается редко.

Именно поэтому у тестера на проникновение всё ещё есть шанс, даже если сайт защищён с помощью файервола веб приложений. Но, бесспорно, WAF всегда усложняет задачи аудита безопасности сайта.

Различные WAF имеют различные наборы фильтров и в разной степени подвержены методикам обхода фильтрации. По этой причине нужно уметь определять, какая веб защита используется на сайте. Именно этому и посвящена данная статья — мы познакомимся с несколькими инструментами, предназначенными для обнаружения WAF, определения их типа (производителя) и поиска возможных способов обхода фильтрации WAF.

Инструкции по установке рассматриваемых программ вы найдёте на карточках каждого инструмента, ссылки на которые также будут даны.

Несколько сайтов для наших тестов, каждый из которых использует файловый файервол:

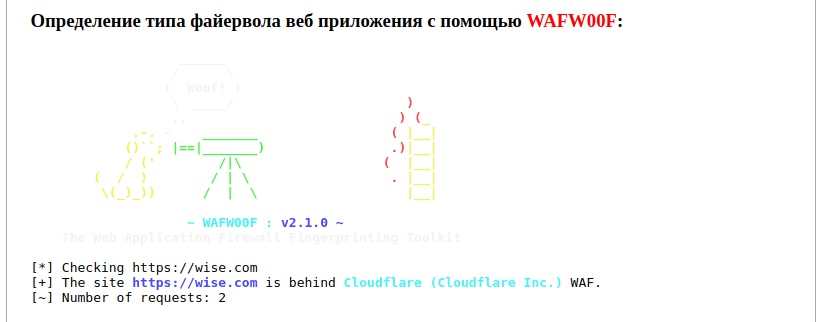

WAFW00F

Программа wafw00f очень быстро и точно определяет тип WAF для указанного сайта. Из дополнительных функций у wafw00f имеются следующие:

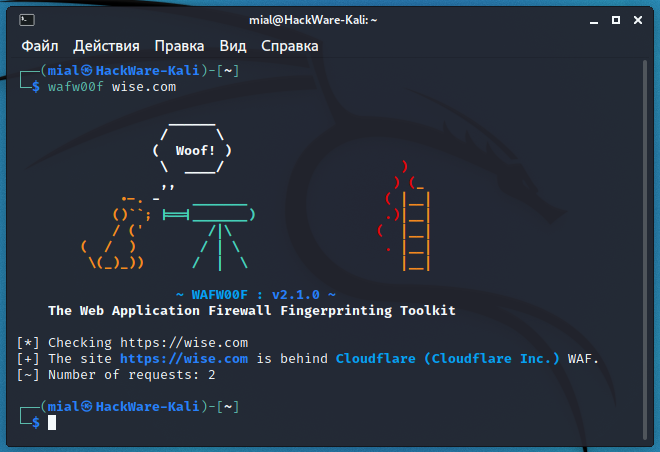

Использование программы очень простое — просто укажите домен сайта, для которого вы хотите узнать WAF:

Строка «Number of requests» показывает количество сделанных запросов — хватило всего двух. В результате был выявлен WAF Cloudflare.

Если вы считаете, то идентификация защиты веб приложений по отпечаткам неточная, то добавьте опцию -a, в результате WAFW00F не остановится после первого совпадения, а проверит по всем отпечаткам:

Для отправки запросов через прокси используйте опцию -p, после которой укажите данные прокси — SOCKS и аутентификация поддерживаются, примеры правильно указанных параметров прокси:

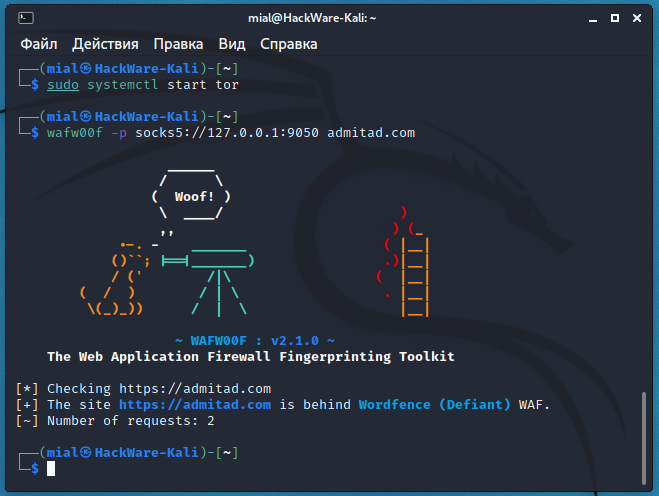

В следующей команде в качестве прокси используется сеть Tor:

Не смотря на медлительность сети Tor, идентификация веб защиты (которой оказалась Wordfence от производителя Defiant) прошла очень быстро и потребовала всего два запроса.

Цели для идентификации веб защиты можно собрать в файл. При запуске программы можно указать файл со списком целей, поддерживаются форматы csv, json или text. Для csv и json, требуется колонка или элемент с именем «url». Формат текстового файла: 1 URL на одну строку.

С помощью опции -t вы можете указать какой именно WAF вы хотите найти, особенно полезной эта опция должна быть с -i:

Кстати, вывести полный список поддерживаемых файерволов веб-приложений вы можете командой:

Обратите внимание в каком формате указывается искомый WAF. Если у вас есть сомнения, как правильно указать WAF, то перейдите на страницу https://github.com/EnableSecurity/wafw00f/tree/master/wafw00f/plugins, найдите там файл с нужным вам WAF и откройте его. Найдите строку, начинающуюся на NAME, например:

В данном случае именем является ‘ACE XML Gateway (Cisco)‘.

Программа очень быстрая и простая, хорошо выявляет WAF. Но из-за того, что невозможно поменять User-Agent, иногда программа не способна идентифицировать веб защиту по той причине, что сервер отвергает запросы этого инструмента с дефолтным User-Agent.

Из нашего небольшого списка тестовых сайтов этой программой удалось определить тип WAF для двух из четырёх.

identYwaf

identityYwaf — ещё одна простая в использовании, но эффективная программа. По аналогии с предыдущим, это инструмент идентификации, который может распознавать тип веб-защиты (например, WAF) основываясь на ответе сервера. Более того, данный инструмент делает дополнительные запросы, чтобы определить, против каких категорий уязвимости настроен WAF. Закончив сканирование, инструмент даёт оценку (в процентах) сложности эксплуатации уязвимостей (если они имеются).

В настоящее время данная программа умеет определять более 80 различных продуктов защиты (например, aeSecure, Airlock, CleanTalk, CrawlProtect, Imunify360, MalCare, ModSecurity, Palo Alto, SiteGuard, UrlScan, Wallarm, WatchGuard, Wordfence и так далее), при этом база знаний постоянно расширяется.

identityYwaf выполняет проверку двумя способами:

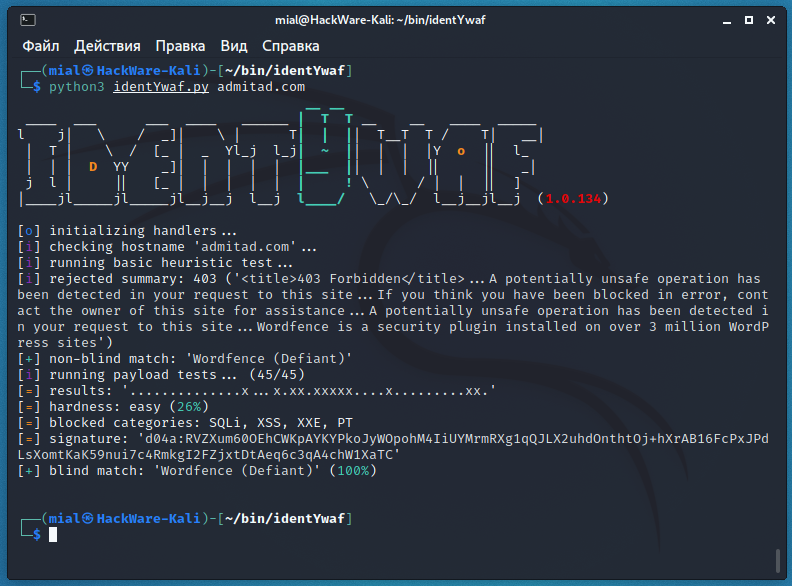

Пример сканирования файервола веб приложений:

Изучим вывод программы.

Определён тип веб защиты не-слепым методом, это Wordfence от Defiant:

Всего было выполнено 45 тестов с различной полезной нагрузкой (неопасные запросы, которые очень похожи на запросы для эксплуатации уязвимостей):

Результат представлен в виде диаграммы, в которой точка — это не заблокированная полезная нагрузка (отсутствие защиты против данной атаки), а крестик — это блокировка от WAF в ответ на присланную полезную нагрузку):

Сложность эксплуатации потенциальных атак — простая:

Заблокированные категории атак:

Финальное решение на основе слепого метода идентификации и его вероятность:

Обратите внимание на большее количество блокируемых полезных нагрузок, категорий и как результат более высокую сложность эксплуатации потенциальных уязвимостей:

Не-слепой метод идентифицировал веб защиту как CloudFlare, слепой метод в целом пришёл к такому же выводу:

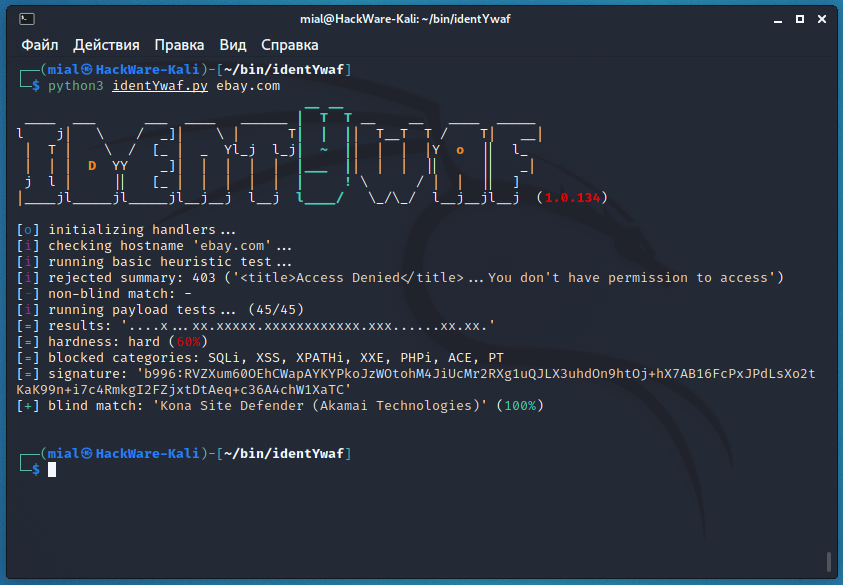

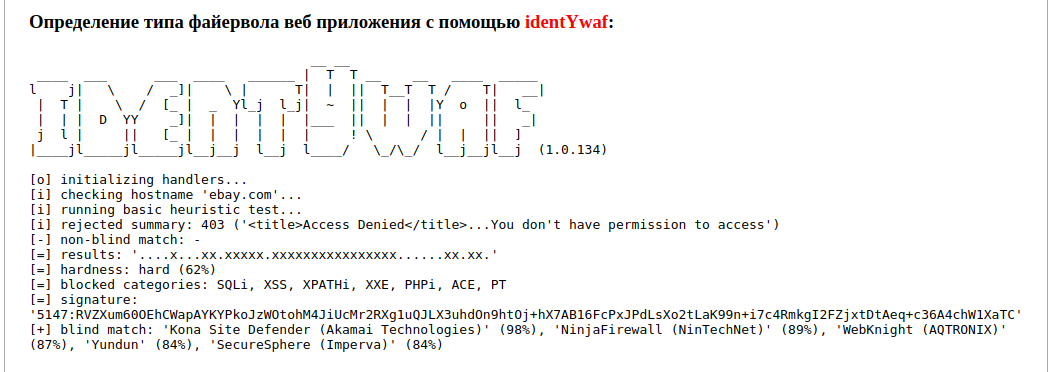

Утилита WAFW00F не смогла определить веб защиту сайта ebay.com, посмотрим, справится ли identYwaf:

Этот пример наглядно показывает преимущество двух независимых методов идентификации WAF:

Неинформативное сообщение « Access Denied …You don’t have permission to access» не позволило идентифицировать WAF по отпечаткам.

Но проверки с помощью разнообразных типов полезной нагрузки позволили идентифицировать веб защиту как Kona Site Defender, производитель Akamai Technologies:

Также была собрана информация о правилах блокировки, какие именно категории уязвимостей фильтруются:

Если вы хотите изменить Пользовательский Агент на случайный, то добавьте опцию —random-agent:

Если вы хотите, чтобы полезная нагрузка отправлялась методом POST, то добавьте опцию —post:

С помощью опции —proxy=ПРОКСИ вы можете указать адрес HTTP прокси (например, «http://127.0.0.1:8080»). Но в моих тестах не удалось использовать SOCKS прокси (сеть Tor).

Но с помощью программы Privoxy эта проблема решается (подробности настройки Privoxy смотрите по указанной ссылке).

Вы также можете установить время таймаута (ожидания ответа) и интервал времени между запросами (по умолчанию отсутствует), подробности об этих опциях вы найдёте на странице https://kali.tools/?p=6669.

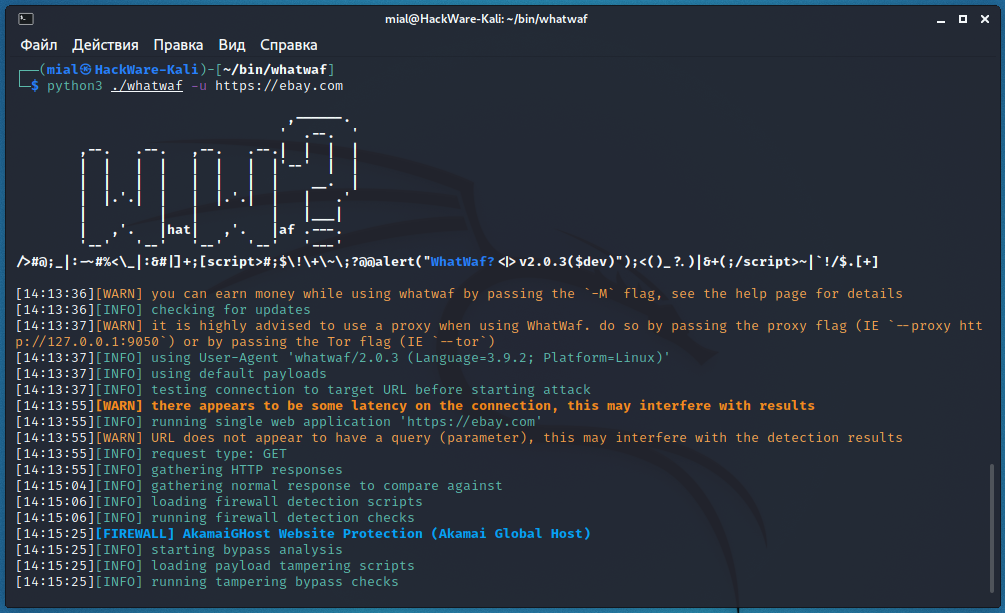

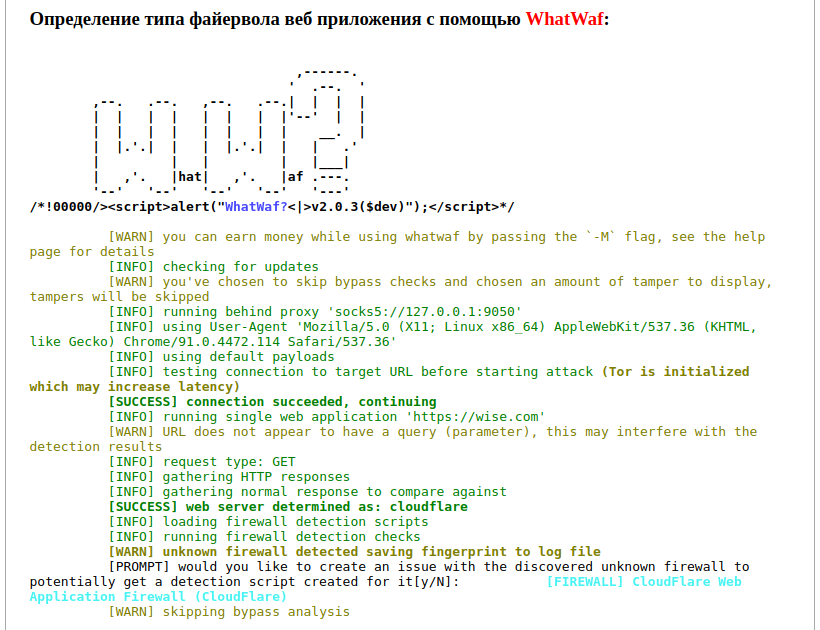

WhatWaf

WhatWaf — это усовершенствованный инструмент обнаружения защиты веб приложений, цель которого — дать вам ответ на вопрос: «применяется ли на веб-сервере WAF и какой именно?». В процессе своей работы WhatWaf определяет наличие и вид файервола веб приложений и пытается обнаружить методы обхода для указанного файервола на указанной цели.

Данный инструмент может определить более 70+ различных файерволов веб приложений и пробует более 30+ различных техник обхода

Программа WhatWaf является самой гибкой в настройке, полный список опций вы найдёте в карточке программы: https://kali.tools/?p=6683

Обратите внимание, что в качестве URL вы можете указывать адрес страницы с параметрами (например, https://hackware.ru/?p=16287). Причём это даже рекомендуется — параметры будут использоваться для передачи полезной нагрузки, что позволит точнее определить способы обхода WAF.

Также обратите внимание, что перед URL указывается протокол http или https. Дело в том, что программа по умолчанию использует HTTP, а все современные сайты, особенно за WAF, используют HTTPS. Поэтому протокол нужно указывать явно. Имеется опция —force-ssl которая, судя по описанию, делает так, что программа начинает по умолчанию применять HTTPS, но в моих тестах эта опция не работала.

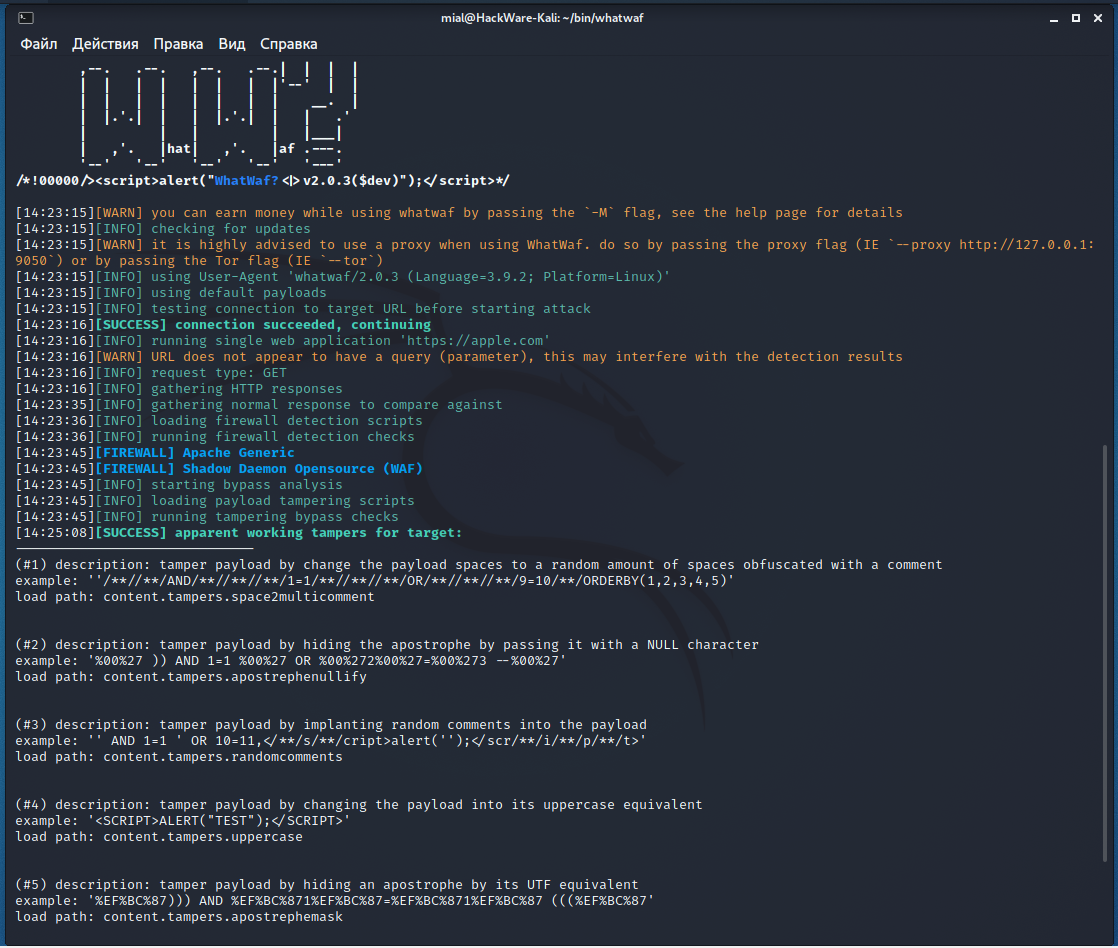

Первое, что бросается в глаза, это долгая работа данной утилиты. Дело в том, что WhatWaf не просто пытается определить веб защиту, но и ищет способы обхода файервола веб приложений. Способы обхода заключаются в использовании скриптов вмешательства (тамперов), которые модифицируют полезную нагрузку так, что с одной стороны она (практически) не теряет функциональности, но при этом она перестаёт обнаруживаться фильтрами веб защиты, которые обычно работают на основе поиска по регулярным выражениям. Примеры работы тамперов: замена пробелов на знаки плюс, вставка ненужных комментариев или ничего не значащих символов, замена пробела на несколько пробелов, кодирование или двойное кодирование в URL кодировку, изменение регистра символов, вставка бессмысленных тегов и прочее.

В строке FIREWALL указан обнаруженный файервол веб приложений:

Рассмотрим результат следующего сканирования:

В строках FIREWALL мы видим возможные системы веб защиты:

перечислены обнаруженные способы обхода фильтров файервола веб приложений.

Если вам нужно только узнать тип WAF и вы хотите пропустить проверку обходов, то используйте опцию —skip:

Если вы хотите указать множество целей, то сохраните их в файл (один URL на строку) и запустите программу с опцией -l:

Вы можете изменить USER-AGENT. Это можно сделать опцией —ra (в этом случае будет выбран случайный USER-AGENT):

Либо с помощью опции —pa вы можете указать определённый Пользовательский Агент:

WhatWaf поддерживает работу через прокси, для этого имеется опция —proxy:

Имеется несколько опций специально для сети Tor. С помощью опции —check-tor вы можете проверить подключение к Tor:

Но в моём случае эта опция работала некорректно, она всё время показывала сообщение «[WARN] it appears Tor is not configured properly» (Tor настроен неправильно), при этом WhatWaf прекрасно работала через Tor.

Имеется специальная опция —tor для анонимных сканирований:

Подразумевается, что служба tor прослушивает порт 9050, если у вас другая конфигурация, то используйте опцию -tP чтобы указать свой собственный порт.

Опция -W делает так, что утилита дополнительно пытается определить версию веб-сервера.

Чтобы просмотреть кэшированные результаты предыдущих сканирований, запустите утилиту с опцией -uC:

Для обновления программы перейдите в папку с ней и выполните

Онлайн сервис выявление файловых файерволов

Я собрал все рассмотренные инструменты на странице одного онлайн сервиса определения типа WAF (файервола веб приложений): https://suip.biz/ru/?act=wafw00f

Вам достаточно только ввести имя домена интересующего вас сайта и сервис последовательно выполнить сканирование каждой программой.

Удалось даже сохранить цветной вывод для двух утилит (существует много разнообразных экранированных последовательностей для окрашивания вывода в терминале, поэтому перевод цвета из Bash в HTML не всегда тривиальная задача).

В целом удобно сравнивать результаты сканирования сразу всех трёх инструментов.

Что такое WAF и кому от него плохо?

Поспорим о вкусах с женой

Что такое WAF и кому от него плохо?

Поспорим о вкусах с женой

Не секрет, что наши увлечения и хобби зачастую идут вразрез с таковыми окружающих нас людей. И ладно если речь идет о соседях снизу – достаточно бывает просто сделать потише, но вот как быть с собственной семьей, если она на дух не переносит ваше увлечение аудиотехникой и домашним кинотеатром?

Итак, для начала расшифруем английскую аббревиатуру WAF. Она обозначает шутливый термин, придуманный в свое время западными журналистами – Wife Acceptance Factor, то есть фактор одобрения дражайшей супругой внешнего вида вашей системы или ее отдельных компонентов. Постепенно это выражение вошло в обиход и стало обозначать шансы для того или иного оборудования оказаться у вас в доме, если вы живете в семье. Хорошо, если у вас есть возможность выделить под свое хобби отдельный особняк или хотя бы подвал. А что делать тем, кто вынужден занимать своими колонками и усилителями полезное пространство, на котором можно было бы расположить, к примеру, комод?

При этом нужно понимать, что те компоненты и колонки, которые легко были бы одобрены супругами аудиофилов во времена появления данного термина в 1940-е годы, сегодня повергают большинство дам в полуобморочное состояние. И дело тут вовсе не во врожденном уродстве аудиоаппаратуры, просто навязанные модой и СМИ вкусы зачастую оказываются сильнее инстинкта сохранения семьи. В результате страдают обе половины – мужская вынуждена идти на компромиссы с технической точки зрения, а женская все равно страдает от самого факта присутствия в доме предмета, занимающего почти все свободные мысли супруга, как бы тот ни выглядел (предмет, а не супруг).

Необходимо также осознать, что лукавство термина WAF заключается в том, что его максимальное значение в 100% означает вовсе не идеальную с точки зрения дизайна вещь – кто сказал, что у вашей жены вкус лучше, чем у дизайнеров, разрабатывавших внешний вид усилителя? Нет, идеальная с точки зрения WAF аппаратура – это ее полное отсутствие, ну разве что за исключением телевизора. И поэтому попытки сделать аудиотехнику приемлемой для женского взгляда все равно обречены на провал, поскольку оценивает супруга вовсе не технику, а проводящего с ней все свое свободное время мужа.

Как же быть и что делать? По-хорошему, надо бросать либо увлечение аудиофилией, либо семью, если они не способны ужиться вместе. Однако на наш взгляд, проблема гораздо глубже, чем просто присутствие в доме «некрасивой» техники, и ее не решить так, как это стараются сделать производители. То есть сделать колонки похожими на цветок жимолости, а усилители – на капли росы. Тем более что в истории дизайна аудиотехники встречаются совершенно уникальные вещи, такие как творения Дитера Рамса, но даже они неспособны удовлетворить недовольных своей семейной жизнью дам.

Граф-вегетарианец был исключительно прав в своем наблюдении – «Все счастливые семьи похожи друг на друга, каждая несчастливая семья несчастлива по-своему». Подставьте вместо акустических систем или бесконечных полок с винилом рыбалку или выпиленную лобзиком модель болида F1 – и выяснится, что у иных хобби дело с WAF обстоит еще хуже, чем у Hi-Fi. В счастливых семьях препятствием к любви не являются ни разбросанные по комнате провода, ни случайно помятый ребенком динамик. Кстати, в наблюдаемых мною счастливых аудиофильских семьях дети обычно ценят то, что дорого их родителям, будь то папин Hi-Fi или мамины вазы, если видят проявление взаимного уважения между предками.

Поэтому любое обсуждение того, насколько новый AV-ресивер или колонки подходят к дизайну помещения, нужно переводить в плоскость того, насколько вы с супругой подходите друг другу. И если на данный вопрос ответ положительный, то и усилитель подойдет к обоям, никуда не денется. В противном же случае не подойдет никакой…

Обзор рынка защиты веб-приложений (WAF) в России и в мире

В статье подробно рассматривается безопасность веб-приложений в контексте применения Web Application Firewall (WAF): откуда возникла потребность, как появился новый класс продуктов, какие принципы заложены в их работу. В материале также проанализирован мировой и российский рынки и рассмотрены основные игроки.

Введение

Проблема безопасности веб-приложений в последнее десятилетие обсуждается повсюду. C ростом популярности интернет-сервисов этот вопрос вырос в устойчивый тренд, который диктует рынку свои условия. Под его влиянием меняются отраслевые стандарты, на рынок выходят новые игроки, а существующие расширяют компетенции и выпускают новые решения.

Средства защиты веб-приложений

На сегодняшний день высокая стоимость информации, обрабатываемая в процессинге веб-приложений, в совокупности с угрозой взлома увеличивает риски информационной безопасности компаний. В этих условиях встает закономерный вопрос: что предпринять для защиты веб-приложений?

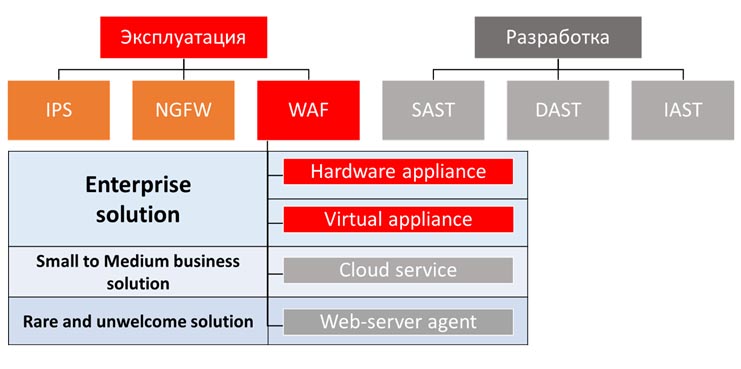

Контрмеры можно внедрять на двух этапах жизни приложения —разработки и эксплуатации. На этапе разработки — это различные инструменты тестирования безопасности: статический, динамический, интерактивный анализ. Если говорить о безопасности уже эксплуатируемого приложения, то здесь предлагается использовать наложенные средства защиты — системы предотвращения вторжений, межсетевые экраны следующего поколения (Next Generation Firewall, сокращенно NGFW), а также средства фильтрации трафика прикладного уровня, специально ориентированные на веб-приложения (Web Application Firewall, сокращенно — WAF). Применение Web Application Firewall традиционно считается наиболее эффективным подходом к защите веб-ресурсов. Одним из основополагающих факторов здесь служит узкоспециализированная разработка.

WAF может быть реализован как облачный сервис, агент на веб-сервере или специализированное железное или виртуальное устройство. Развитие рынка WAF пока складывается так, что облачный сервис востребован в среднем и малом бизнесе, а для крупного бизнеса обычно приобретается отдельное устройство. WAF как модуль веб-сервера так и остался, по сути, в зачаточном состоянии и больше подходит для энтузиастов, чем для бизнес-задач.

Однако несмотря на нацеленность производителей WAF на защищенность узкопрофильной области, каждый из них имеет свое видение и подход к защите частных инфраструктур. Тем самым грамотный подбор средства защиты является решающим моментом, ведь от того, насколько хорошо подходит средство для конкретной инфраструктуры, зависит его конечная эффективность.

Рисунок 1. Доступные методы защиты

Происхождение WAF

Зачем же потребовалось выводить Web Application Firewall в отдельный класс устройств? Ведь по сути решение может вписаться в класс продуктов Application Firewall. Тут же появляется вопрос: почему появилась приставка Web, которая так все поменяла, хотя и до этого средства экранирования поддерживали протоколы HTTP/HTTPs? Ответ на эти вопросы кроется в модели OSI, которая группирует закономерности, протоколы и механизмы для каждого из семи уровней по типу межсетевого взаимодействия.

Традиционно считается, что прикладной уровень — это последний уровень модели и выше него располагаются только данные конечных приложений, которые не могут быть формализованы и сгруппированы. Однако с развитием стандартов представления информации прикладными сервисами уже можно говорить о том, что, частично, данные, которыми оперируют определенные группы приложений, хорошо формализуются, и правила их представления, по сути, являются некими проприетарными протоколами или, упрощенно говоря, закономерностями.

Таким образом, можно говорить о появлении нового уровня межсетевого взаимодействия, который скрыт для классических межсетевых экранов прикладного уровня. Новый класс устройств — Web Application Firewall — характеризуется способностью понимать группы протоколов и зависимостей, свойственных для веб-приложений, которые строятся над прикладными протоколами http/https.

Принцип работы WAF

Классическое размещение WAF в сети — в режиме обратного прокси-сервера, перед защищаемыми веб-cерверами. В зависимости от производителя могут поддерживаться и другие режимы работы — например, прозрачный прокси-сервер, мост или даже пассивный режим, когда продукт работает с репликацией трафика.

После установки WAF и пуска продуктивного трафика сразу же начинает работу основной компонент защиты — машинное обучение, в ходе которого составляется эталонная модель коммуникации с объектом защиты, и таким образом формируется «белый» список допустимых идентификаторов доступа. На данный момент в веб-приложениях используются три типа идентификатора доступа: HTTP-параметры (в представлениях типа: Raw, XML, JSON), идентификатор ресурса (URL, URN), идентификатор сессии (cookie). Задача WAF состоит в определении допустимых значений идентификаторов для веб-приложения. Из определенных значений впоследствии будет состоять эталонная (позитивная) модель. Включение конкретных значений идентификатора в модель осуществляется на основе применения математико-статистического алгоритма, который с помощью выборки продуктивного трафика оценивает эти значения как допустимые.

Когда все ресурсы веб-приложения добавлены в позитивную модель, администратор системы должен убедиться в отсутствии значимого количества ложно-позитивных срабатываний и переключить систему в режим блокировки.

Помимо машинного обучения в набор функций WAF обычно входят следующие типовые механизмы защиты:

Приоритетом для производителя WAF является сфокусированность собственных исследовательских центров на генерации обновлений политик безопасности для своих устройств с учетом актуальных угроз веб-приложениям. Так появляются, например, сигнатуры атак, присущие для конкретных веб-фреймворков и систем контроля контента или проприетарные механизмы защиты от XSS и SQL-инъекций.

Тенденции развития WAF

Если говорить о тренде развития WAF, то, оглядываясь на наиболее успешные продукты и практический опыт, можно говорить о том, что рынок с большой вероятностью поделится на две части. Первая группа производителей будет продвигать коробочные решения для обеспечения безопасности без дополнительных затрат. Коробочный подход уже успешно зарекомендовал себя на рынке безопасности, так как не каждая служба ИБ на предприятии готова выделять отдельного человека или команду людей, которые будут следить за безопасностью публикуемых веб-приложений.

Другая же часть рынка сконцентрируется на клиентах, нуждающихся в пополнении арсенала средств превентивной защиты веб-приложений, как например:

Мировой рынок WAF

Первым значимым драйвером рынка WAF стало обновление стандарта безопасности индустрии платежных карт PCI DSS в части требования 6.6 в 2008 году. В результате обновления у сертифицирующихся организаций появилась альтернатива при обеспечении информационной безопасности своих веб-приложений: организация может сама выбирать — либо поддерживать бизнес-процессы по анализу защищенности веб-приложений, либо устанавливать WAF. Новый вариант стандарта и определил первые ключевые требования для систем экранирования веб-приложений. Выполнение данных требований до сих пор актуально для разработчиков, так как стандарт особенно важен в финансовой и банковской сферах.

Общие требования к современному Web Application Firewall:

Но несмотря на столь значимый импульс к развитию рынка WAF еще в 2008 году, первый бюллетень компании Gartner вышел только в 2014 году, чем ознаменовал новый виток конкурентной борьбы на рынке. В 2015 году вышел второй отчет, который позволил сравнивать достижения и позиции компаний относительно друг друга во времени. В исследование Gartner попали 16 наиболее значительных продуктов рассматриваемого рынка. Результат исследования представлен в виде так называемого магического квадранта, который является двунаправленной диаграммой. По оси абсцисс расположена шкала полноты видения, а по оси ординат — шкала возможностей. Совокупность показателей определяет позицию в квадранте каждого из производителей относительно других участников на рынке.

Рисунок 2. Магический квадрант Gartner по WAF, 2014 год

Рисунок 3. Магический квадрант Gartner по WAF, 2015 год

В первую очередь стоит обратить внимание на компании F5 и Imperva, которые являются историческими лидерами данного рынка и показывают лучшие результаты продаж на глобальном рынке. Далее идут Citrix и Barracuda Networks, которые наиболее близки к лидерам рынка и имеют достаточный потенциал для будущего роста (который, к сожалению, они не смогли реализовать в 2014 году, практически не изменив позиции, согласно отчету Gartner за 2015 год).

Обширные ресурсы компаний Imperva и F5 позволяют им первым разрабатывать новые технологии и завоевывать популярность среди профессионального сообщества. Накапливаемый ими передовой опыт позитивно влияет на весь рынок WAF в целом.

Компании Citrix и Barracuda Networks получили широкое признание на рынке благодаря качественным продуктам, а также существующим каналам продаж. Такое положение дел позволяет им отступить от гартнеровского определения нишевого игрока и считаться «рабочими лошадками» рынка WAF.

Также важно отметить, что в зависимости от широты продуктовой линейки производителей можно разделить на два типа относительно стратегии продаж. Первые позиционируют WAF как самостоятельное устройство для защиты информации в веб-приложениях, не приоритезируя возможный смежный функционал из-за фокуса на кибербезопасности веб-приложений. Вторые компании вместо того, чтобы конкурировать исключительно на рынке Web Application Firewall, убеждают клиентов в необходимости докупки этого функционала в качестве дополнения к своему другому инфраструктурному продукту, который себя уже зарекомендовал.

Из ранее рассмотренных глобальных компаний к первому типу относится только Imperva, но это не значит, что этот тип компаний находится в меньшинстве. Наоборот, общее количество таких компаний больше, но из-за свойственной им проблематики они так и остаются нишевыми игроками. Сложность в том, что им сложнее развиваться, так как конкурсы на комбинированные системы (например, WAF плюс балансировщик) для них оказываются труднодоступными, потому что клиенту удобнее работать с «единым поставщиком» для всей инфраструктуры.

Отдельно стоит упомянуть компанию Positive Technologies. Этот российский производитель, вышедший на рынок только в 2014 году с классическим Web Application Firewall под названием PT Application Firewall, уже в 2015 году появился в отчете Gartner, сразу попав в квадрант визионеров.

Российский рынок WAF

Если говорить о позициях международных производителей на российском рынке, то такие признанные компании, как Imperva, F5, Citrix и Barracuda Networks хорошо представлены на рынке и делят его пропорционально долям на глобальном рынке. А вот менее крупные зарубежные производители практически не представлены на российском рынке за исключением компаний Trustwave, Radware и Fortinet. Последняя в недавнем прошлом достигла временного успеха в среднем и крупном российском бизнесе. Связано это в первую очередь с тем, что в 2013 и 2014 году европейский регион обладал наименьшей долей на рынке WAF, поэтому небольшие зарубежные компании не стремятся тратить свои ресурсы на развитие каналов продаж в этом регионе, тогда как крупные корпорации уже обладают ими.

Если говорить о позициях местных игроков российского рынка WAF, то можно уверенно заявлять, что они есть и движутся в правильном направлении. Местные производители умеют находить общий язык со своей целевой аудиторией, из-за чего позиции продукта укрепляются. Некоторые даже пытаются найти выход на зарубежные рынки. Так, например, российская компания Wallarm, выпустившая одноименный WAF, продолжает наращивать свои позиции и находить новых клиентов.

Компания Positive Technologies, вышедшая на рынок в 2014 году со своим WAF под названием PT Application Firewall, имеет сильную и амбициозную команду разработчиков, которая полна новых идей и решимости воплотить их в своем продукте. Также важно отметить ту работу, которая компания проводит для популяризации средств WAF: аналитические исследования по веб-безопасности, обучающие материалы и курсы, организация пилотных проектов и особый упор на качество технической поддержки. Тем самым Positive Technologies приобретает возможность продавать продукты даже тем клиентам, которые упускали оценку рисков публикуемых веб-приложений и не задумывались о WAF.

На фоне того, что на Европейский регион приходится меньшая часть мирового рынка WAF, становление двух новых зрелых продуктов на российском рынке и даже попадание одного из них в визионеры Gartner — однозначно отличная тенденция, при сохранении которой Россия сможет послужить драйвером роста европейского доли на мировом рынке. Рассмотрим подробнее наиболее заметные продукты на нашем рынке.

Обзор продуктов

Imperva

Компания Imperva сфокусирована на безопасности данных, то есть на защите тех элементов инфраструктуры, где обрабатываются критичные данные: базы данных, файлообменные системы, веб-приложения. Отличительной чертой при разворачивании систем защиты от Imperva является наличие выделенного сервера управления (функции администрирования и фильтрации не могут быть задействованы на одном устройстве), таким образом создается масштабируемый каркас для будущих инсталляций.

В составе компании работает собственный аналитический центр Application Defense Center, который постоянно отслеживает современные угрозы и выпускает обновления для политик безопасности своих устройств. Имеется свой репутационный сервис.

F5 Networks

Компания F5 Networks широко известна на рынке информационных технологий своими решениями по гарантированной доставке приложений. Компания имеет высокую репутацию в части производства программного обеспечения и подбора подходящей аппаратной платформы. Их решения обычно уже развернуты перед серверами в ЦОДах для балансировки нагрузки и отказоустойчивости между ЦОДами.

На рынке безопасности веб-приложений компания представлена сразу двумя продуктами, которые могут быть активированы на существующей платформе F5 BIG-IP. Это классический Web Application Firewall — Application Security Manager, и модуль Access Policy Manager, реализующий такие функции, как Sign-on центр, разграничение доступа внутри приложения, внедрение аутентификация и авторизации, модификация трафика и др.

Barracuda Networks

Компания обладает уверенными позициями на рынке e-mail- и веб-защиты. Помимо этого, Barracuda Networks занимается организацией систем балансировки нагрузки сервера и архивации сообщений.

Продукт Barracuda Web Application Firewall — это система поддержания безопасности веб-приложений и интернет-сайтов. Предоставляет надежную защиту от хакеров, использующих уязвимости протоколов или приложений в целях кражи данных, повреждения сервисов или искажения внешнего вида и информации сайта.

Citrix

Citrix — признанная компания на рынке виртуализации и гарантированной доставки приложений, но помимо данных рынков Citrix активно развивает все направления, связанные с потребностями корпоративных клиентов. Citrix реализует решения, соответствующие современным трендам информационных технологий, опираясь при этом на классическую модель построения частных облаков.

Защита веб-приложений является одним из приоритетных направлений компании, так на базе решения по гарантированной доставке приложений Citrix представляет свой WAF — NetScaler Application Firewall. Данный продукт является классическим и успешно реализует накопленный опыт индустрии защиты веб-приложений с помощью фильтрации. Продукт можно приобрести отдельно или в комплексе с балансировщиком нагрузки на основе единой платформы Citrix NetScaler.

Positive Technologies

Компания Positive Technologies — российская компания, профессионально ориентированная на информационную безопасность корпоративных сетей. Компания широко известна в области аудита и консультационных услуг для информационных систем, в том числе и на международном рынке. Имеет серьезную экспертизу по части аналитики, публикует отраслевые отчеты и проводит крупнейшую в России конференцию по практическим аспектам ИБ. Помимо предоставления своих услуг компания занимается разработкой собственных средств защиты информации — например, ей принадлежит известная в России система контроля защищенности корпоративной сети MaxPatrol.

В 2014 году компания выпустила в свет продукт Application Firewall, разработка которого велась совместно с группой исследователей веб-безопасности. В основу продукта лег специальный математико-статический алгоритм, основанный на цепях Маркова. Алгоритм реализует машинное обучение с целью составления максимально эффективной эталонной модели веб-приложения.

По заверениям разработчиков, их проприетарный алгоритм обладает наилучшими свойствами по обучаемости среди конкурентов. Повышенный уровень защиты обеспечивается за счет специальных предобученных шаблонов для различных отраслей бизнеса: интернет-банкинг, ERP (SAP), телеком, СМИ и порталы массового самообслуживания.

Wallarm

Wallarm — российский стартап, разработавший систему безопасности для веб-приложений. Компания основана группой специалистов, ранее занимавшихся профессиональным аудитом безопасности для интернет-компаний. В команде изначально работали так называемые «белые хакеры», сотрудничающие с крупнейшими компаниями в России и Европе. С момента венчурных инвестиций в 2013 году, проект уже получил признание в стези защиты сложных приложений с частными обновлениями и используется для защиты десятков ведущих компаний рунета с миллионами пользователей. Популярностью пользуется объединенное решение с сервисом для предотвращения DDoS-атак Qrator Labs.

Wallarm отходит от понятия классического Web Application Firewall, объединяя привычную защиту веб-приложения от атак с непрерывным поиском в нем уязвимостей. Компания решила пересмотреть взгляд на данный класс средств защиты и разработала концепцию, учитывающую последние тренды ИТ и ИБ. В итоге получился продукт-сервис, который не требует от клиента трудозатрат на интеграцию и поддержания решения, предоставляя при этом актуальную аналитику состояния защищенности через дружественный веб-интерфейс.

Выводы

Рынок Web Application Firewall несмотря на свою долголетнюю историю все еще находится на этапе раннего развития. Об этом свидетельствуют такие факты, как: большое количество игроков, у которых не получается развить каналы продаж, большая доля связных продаж, активность малочисленных компаний и стартапов. Связано это в первую очередь с тем, что последнее десятилетие проблематика защиты веб-приложений была полностью отдана разработчикам, считалось, что никто кроме разработчика не сможет устранить те самые ошибки, которые и приводят к появлению уязвимостей.

Такой подход имел успех, пока организация обслуживала только одно или два веб-приложения и могла закрывать издержки по обеспечению процесса анализа исходного кода для каждого из приложений. Но сегодня большой бизнес содержит десятки и даже сотни веб-приложений, из которых только меньшая часть является собственной разработкой. При таких обстоятельствах говорить о полноценной защите, к сожалению, не приходится.

Необходима более масштабируемая мера, которой и является Web Application Firewall. С ростом объемов этого рынка все больше технологических компаний и независимых исследователей будут обращать внимание на данный класс устройств, что приведет к новым технологическим прорывам, новым сильным игрокам и популяризации использования WAF.