Разное

Часть 2

Сбор основной информации о маршрутизации

Команда show version предоставляет сведения о базовой аппаратной конфигурации системы, а также номер версии программного обеспечения, имена и источники конфигурационных файлов вместе с образом загрузки.

Router#sh version

Cisco Internetwork Operating System Software

IOS ™ 2500 Software (C2500-JS-L), Version 12.0(8), RELEASE SOFTWARE (fcl)

Copyright (c) 1986-1999 by cisco Systems, Inc.

Compiled Mon 29-Nov-99 14:52 by kpma

. Image text-base: Ox0305lC3C, data-base: 0x00001000

ROM: System Bootstrap, Version ll.O(lOc), SOFTWARE

BOOTFLASH: 3000 Bootstrap Software (IGS-BOOT-R), Version ll.O(lOc),

RELEASE SOFTWARE (fcl)

RouterA uptime is 5 minutes (маршрутизатор А работает 5 минут)

System restarted by power-on (система перезапущена по включению питания)

System image file is «flash:c2500-js-Ll20-8.bin» (файл образа системы)

cisco 2522 (68030) processor (revision N) with 14336K/2048K bytes of memory, (процессор cisco 2522 (68030) обновление N с 14336К/2048К байтами памяти)

Processor board ID 15662842, with hardware revision 00000003 (идентификатор процессорной платы 15662842 при аппаратном обновлении 00000003)

Bridging software. (программное обеспечение для функций моста)

SuperLAT software (copyright 1990 by Meridian Technology Corp).

TN3270 Emulation software. (программное обеспечение эмуляции TN3270)

Basic Rate ISDN software, Version 1.1. (программное обеспечение базового уровня ISDN версии 1.1)

1 Ethernet/IEEE 802.3 interface(s)

2 Serial network interface(s)

8 Low-speed serial(sync/async) network interface(s)

1 ISDN Basic Rate interface(s)

32K bytes of non-volatile configuration memory. (32 Кбайта в энергонезависимой памяти конфигурации)

16384 К bytes of processor board System flash (Read ONLY) (16384 Кбайта в системной памяти флэш процессорной платы для режима «только чтение»)

Configuration register is 0x2102 (конфигурационный регистр 0x2102)

С помощью команды show version можно узнать, как долго работает маршрутизатор, как он был перезапущен, имя исполняемого файла IOS, версии процессора и аппаратного обеспечения, а также размер памяти DRAM. Кроме того, указано значение в конфигурационном регистре.

Установка паролей

Для защиты маршрутизатора Cisco используются пять паролей. Первые два пароля служат для установки разрешенного пароля, который защищает привилегированный режим. Пароль запрашивается у пользователя после ввода команды enable. Остальные три пароля служат для настройки паролей для доступа пользователя через консольный порт, вспомогательный порт и по протоколу Telnet.

Разрешенные пароли

Для установки разрешенного пароля необходимо находиться в режиме глобального конфигурирования.

Define enable action if no TACACS servers respond

Last-resort (крайний случай) Используется после установки аутентификации через сервер tacacs, который недоступен. Этот режим позволяет администратору даже в этом случае войти в систему маршрутизатора. Однако подобный режим недоступен при работающем сервере tacacs.

Password (пароль) Служит для установки разрешенного пароля (enable password) в устаревших системах с версиями до 10.3. Не используется, если установлен разрешенный секрет (enable secret).

Secret (секрет) Новый шифрованный пароль. После установки перекрывает действие разрешенного пароля.

Use-tacacs (использовать tacacs) Указывает маршрутизатору на аутентификацию через сервер tacacs. Это удобно, когда приходится обслуживать десятки и сотни маршрутизаторов. Как иначе изменить пароль на 200 маршрутизаторах? Сервер tacacs позволяет однократно изменить пароль, который будет действовать на все устройства.

Router(config)#enable secret todd

Router(config)#enable password todd

The enable password you have chosen is the same as your enable secret. This is not recommended. Re-enter the enable password, (выбранный разрешенный пароль совпадает с разрешенным секретом. Это не рекомендуется. Введите другой разрешенный пароль)

При попытке ввода одинакового разрешенного пароля и разрешенного секрета выводится вежливое предупреждение о недопустимости такого выбора. Однако при повторном вводе того же самого пароля, он будет установлен в маршрутизаторе даже при совпадении с разрешенным секретом. Между тем, пароли не работают одновременно. В новых маршрутизаторах (а не в старых унаследованных) можно не беспокоиться об использовании разрешенного пароля.

Пароли пользовательского режима присваиваются командой line.

Aux (вспомогательный) Служит для установки пароля пользовательского режима для вспомогательного порта. Обычно применяется для настройки в маршрутизаторе параметров модема, но может служить и для доступа к консоли.

Console (консоль) Служит для установки пароля консоли пользовательского режима. Vty (виртуальный терминал) Служит для установки в маршрутизаторе пароля Telnet. Если такой пароль не установлен, то по умолчанию использование Telnet запрещено.

Для настройки паролей пользовательского режима сначала конфигурируется нужная линия (line), а затем вводится команда login или no login для вывода из маршрутизатора приглашения аутентификации.

Вспомогательный пароль

Router#config t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#line aux 0

Router(config-line)#login

Router(config-line)#password todd

Важно помнить о команде login, иначе вспомогательный порт не выведет приглашения для аутентификации.

Пароль консоли

% Unrecognized command, ( нераспознанная команда )

Router(config-line)#exit

Router(config)#line console 0

Router(config-line)#login

Router(config-line)#password todd1

Поскольку существует только один консольный порт, доступен вариант line console 0.

Другие команды консольного порта

Существует еще несколько важных команд для консольного порта, которые следует запомнить.

Команда exec-timeout О О устанавливает в ноль время тайм-аута консольного сеанса EXEC (т.е. тайм-аут запрещен). Можно разыграть своих коллег по работе, установив тайм-аут в значение О 1, что приведет к прерыванию терминального сеанса через каждую секунду! Избежать прерывания сеанса в этом случае позволит постоянное нажатие клавиши «стрелка вниз» при вводе изменения времени тайм-аута другой рукой.

Команда logging synchronous должна была бы быть установлена по умолчанию, но этого не сделано. Команда запрещает вывод консольных сообщений, которые прерывают ввод команд в консольном режиме. Это упростит чтение и ввод сообщений в маршрутизатор.

Примеры упомянутых команд:

Router(config)#line con 0

Router(config-line)#exec-timeout?

Router(config-line)#exec-timeout 0 0

Router(config-line)#logging synchronous

Пароль Telnet

Для установки пароля пользовательского режима при доступе по Telnet к маршрутизатору служит команда line vty. Маршрутизаторы, которые не исполняют версию Enterprise операционной системы Cisco IOS, по умолчанию имеют пять линий VTY (от 0 до 4). Однако в версии Enterprise таких линий намного больше — 198 (0 — 197). Проще всего узнать количество линий с помощью вопросительного знака.

Router(config-line)#line vty 0 197

Router(config-line)#login

Если попытаться установить сеанс Telnet с маршрутизатором, не имеющим заданных паролей для линий VTY, то будет получено сообщение об ошибке «подключение прервано, поскольку не установлен пароль». Можно указать маршрутизатору на разрешение подключений по Telnet без пароля, использовав команду no login.

Router(config-line)#line vty 0 197

Router(config-line)#no login

(После настройки IP-адреса маршрутизатора можно использовать программу Telnet для конфигурирования и проверки устройства вместо выполнения этих операций через консольный порт. Для запуска программы Telnet следует ввести в командной строке telnet (в DOS или Cisco).

Шифрование паролей

По умолчанию шифруется только пароль разрешенного секрета. Можно вручную установить режим- шифрования для пользовательского режима и разрешенного пароля. Заметим, что выполнение в маршрутизаторе команды show running-config позволяет увидеть все пароли за исключением разрешенного секрета.

Router # sh run

[листинг сокращен]

enable password toddl

[ листинг сокращен ]

line con 0

password toddl

login

line aux 0

password todd

login

Iine vty 0 4

password todd2

login

Iinevty 5 197

password toddZ

login

Router#

Для шифрования паролей вручную следует выполнить команду service password-encryption. Пример шифрования пароля вручную:

Router#config t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#service password-encryption

Router(config)#enable password todd

Router(config)#line vty 0 197

Router(config-line)#login

Router(config-line)#password todd2

Router(config-line)#line con 0

Router(config-line)#login

Router(config-tine)#password toddl

Router(config-line)#line aux 0

Router(config-line)#login

Router(config-line)#password todd

Router(config-line)#exit

Router(config)#no service password-encryption

Router(config)# /v Z

Баннеры

В маршрутизаторе Cisco допускается установка баннера (banner — приветственное сообщение), чтобы выводить его во время регистрации (входа) пользователя в систему маршрутизатора или администрирования этого устройства во время сеанса Telnet, например, баннер может выводить дополнительную справочную информацию (обычно баннеры изменяют для того, чтобы вид баннера по умолчанию не позволил злоумышленнику определить тип и модель обнаруженного в сети устройства, — Прим, пер.). Еще одной причиной изменения баннера является добавление предупреждения о защите для пользователей, обращающихся к устройству удаленно по объединенной сети. Доступны четыре разных баннера (в переводе на русский язык):

с текст_баннера с, где ‘с’ является символом-разделителем

Установка баннера для ЕХЕС-процесса

Установка баннера Message of the Day (ежедневного сообщения)

Чаще всего используется баннер Message of the Day, который выводится всем людям, подключающимся (в том числе по коммутируемым линиям) к маршрутизатору по Telnet, вспомогательному порту или консольному порту.

Router(config)#banner motd #

Sized to be in Acme.com network, then you must disconnect immediately

Router(config)# A Z

Router#

00:25:12: %SYS-5-CONFIG_I: Configured from console by console

Router#exit

Router con0 is now available

Press RETURN to get started.

If you are notauthorized to be in Acme.com network, then you must disconnect immediately. (если вы не авторизованы в сети Acme.com, то будете немедленно отключены)

Routeг>

Показанный баннер сообщает, что для подключения к маршрутизатору нужно пройти авторизацию. В противном случае произойдет отключение. Следует отметить использование разделителя. Можно применять любойсимвол, который укажет маршрутизатору на завершение сообщения. Следовательно, разделитель нельзя использовать в тексте баннера. Кроме того, для указания на завершение сообщения следует сначала нажать Return, затем ввести разделитель, а далее снова нажать Return. Если сделать иначе, то баннер тоже будет создан, но когда используются несколько баннеров, то они будут объединены в одно однострочное сообщение.

Другие типы баннеров:

Баннер Exec Можно настроить баннер активизации линии (line-activation, exec) для вывода при создании процесса EXEC (например, для активизации линии или для входного подключения к линии VTY).

Входной баннер (incoming banner) Можно настроить баннер для вывода на терминале, подключенном по обратной линии Telnet. Этот баннер полезен для сообщения пользователю инструкций по использованию обратной процедуры Telnet.

Баннер регистрации (login banner) Можно настроить баннер регистрации для вывода на всех подключенных терминалах. Этот баннер появляется после баннера MOTD, но перед приглашением регистрации (входа в систему). Баннер регистрации нельзя отменить для отдельной линии. Для полного отказа от баннера регистрации следует удалить его командой по banner login.

Интерфейсы маршрутизатора

Конфигурация интерфейсов является наиважнейшей процедурой маршрутизатора. Без интерфейсов маршрутизатор бесполезен. Конфигурация интерфейсов должна взаимодействовать с другими устройствами. Среди конфигурационных параметров интерфейса: адрес сетевого уровня, тип носителя, полоса пропускания и другие административные характеристики. Разные маршрутизаторы используют различные методы выбора интерфейсов. Например, ниже показана команда для маршрутизатора серии 2522 с 10-ю последовательными интерфейсами (от 0 до 9):

Serial interface number

После этого следует выбрать конфигурируемый интерфейс, затем мы попадаем в конфигурацию этого интерфейса. Например, команда выбора последовательного порта 5:

Router(config)#int serial 5

Router(config)-if)#

Маршрутизатор 2522 имеет один порт Ethernet lOBaseT. Ввод interface ethernet 0 начнет настройку этого интерфейса.

Ethernet interface number

Router(config)#int ethernet 0

Router(config-if)#

Маршрутизатор серии 2500 имеет фиксированную конфигурацию, т.е. после покупки нельзя изменить состав этого устройства. Для настройки интерфейса нужно всегда использовать присвоенный интерфейсу порядковый номер. Однако маршрутизаторы серий 2600, 3600, 4000 и 7000 применяют физические слоты и номера портов для вставки в слоты съемных модулей. Например, в маршрутизаторе 2600 для конфигурирования нужно ввести interface type slot/port:

Для установки типа подключения служит команда media-type. Однако обычно этот тип определяется автоматически.

Router(config)#int fa 0/0

Mil Use Mil connector

Включение интерфейса

Router#sh inte 0

Ethernet0 is administratively down, line protocol is down

Включение интерфейса командой no shutdown:

Router#config t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#int e0

Router(config-if)#no shutdown

Router(config-if)# ^ Z

00:57:08: %LINK-3-UPDOWN: Interface Ethernet0, changed state to up

00:57:09: %LINEPROTO-5-UPDOWN: Line protocol on Interface Ethernet0, changed state to up

Router#sh int e0

Ethernet0 is up, line protocol is up

Настройка IP-адреса интерфейса

He обязательно использовать протокол IP в маршрутизаторе, однако он применяется во всех маршрутизаторах. Для настройки IP-адреса интерфейса служит команда ip address в режиме конфигурирования интерфейса.

Router(config)#int e0

Router(config-if)#ip address 172.16.10.2 255.255.255.0

Router(config-if)#no shut

He забудьте включить интерфейс командой no shut. Например, проверить включение можно с помощью команды show interface eO. Она покажет состояние данного интерфейса (выключен или включен административно). Команда show running-config тоже покажет выключенные интерфейсы.

Если требуется добавить интерфейсу второй адрес подсети, следует применить команду secondary. Если ввести другой IP-адрес и нажать Enter, то будет заменен существующий IP-адрес и маска подсети. Для добавления второго IP-адреса используйте команду secondary.

Router(config-if)#ip address 172.16.20.2 255.255.255.0 secondary

Router(config-if)# A Z

Проверить конфигурирование обоих адресов интерфейса можно с помощью команды show running-config (сокращенная форма: sh run).

Router#sh run

interface Ethernet0

ip address 172.16.20.2 255.255.255.0 secondary

ip address 172.16.10.2 255.255.255.0

Карты VIP

7000(config)#interface ethernet 2/0/0

Команды последовательного интерфейса

Для настройки последовательного интерфейса нужно знать его особенности. Интерфейс подключается к устройству типа CSU/DSU, которое обеспечивает тактовую частоту в линии. Однако если в лабораторной среде используется конфигурации «один к одному», то только один участник соединения должен предоставлять тактовую частоту. Это может быть оконечное кабельное устройство DCE. Маршрутизатор Cisco по умолчанию является устройством DTE, поэтому необходимо явно указать интерфейсу на предоставление тактовой частоты, если этот интерфейс работает в режиме ВСЕ. Настройка последовательного интерфейса на режим ВСЕ выполняется командой clock rate (уровень тактовой частоты).

Установка тактовой частоты в интерфейсе не приведет ни к каким поломкам, но нужно знать, что команда clock rate предполагает значение в битах в секунду.

Кроме того, следует знать о команде bandwidth. Любой маршрутизатор Cisco поставляется с установленной в последовательных интерфейсах полосой пропускания для линии ТГ(т.е. скорости 1.544 Мбит/с). Однако это никак не влияет на скорость пересылки данных по линии. Значение полосы пропускания используется в протоколах маршрутизации IGRP, EIGRP и OSPF для вычисления наилучшей стоимости пути к удаленной сети. Если применяется маршрутизация RIP, то значение полосы пропускания не учитывается.

Bandwidth in kilobits

Router(config-if)#bandwidth 64

В отличие от команды clock rate, команда bandwidth устанавливает значение в килобитах.

Имена хостов

Для установки имени хоста в маршрутизаторе служит команда hostname. Это имя действует локально, т.е. не учитывается во время просмотра маршрутизатором имен в объединенной сети.

Router#config t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#hostname todd

todd(config)#hostname Atlanta

Atlanta (config)#

Хотя кажется, что лучше выбрать для имени хоста собственное имя,рекомендуется именовать маршрутизаторы по географическому признаку.

Описание

Установка описания интерфейса поможет администратору, но, как и имя хоста, описание действует только локально. В нем можно указать дополнительные характеристики интерфейса, например номер цепи.

Atlanta (config)#int e0

Atlanta (config-if)#description Sales Lan

Atlanta (config-if)#int s0

Atlanta (config-if)#desc Wan to Miami circuit:6fdda4321

Atlanta #sh run

[ листинг сокращен ]

interface Ethernet0

description Sales Lan

ip address 172.16.10.30 255.255.255.0

no ip directed-broadcast

[ листинг сокращен ]

interface Serial0

description Wan to Miami circuit:6fdda4321

no ip address

no ip directed-broadcast

no ip mroute-cache

Atlanta #sh int e0

Ethernet0 is up, line protocol is up

Hardware is Lance, address is 0010.7be8.25db (bia 0010.7be8.25db)

Description: Sales Lan

[ листинг сокращен ]

Atlanta #sh intsO

SerialO is up, line protocol is up

Hardware is HD64570

Description: Wan to Miami circuit:6fdda4321

[листинг сокращен]

Atlanta#

Просмотр и сохранение конфигурации

Router#copy run start

Destination filename [startup-config]?return

Warning: Attempting to overwrite an NVRAM configuration previously written by a different version of the system image. (предупреждение: попытка перезаписать в NVRAM конфигурацию, записанную из другой версии образа системы)

Overwrite the previous NVRAM configuration?[confirm]return (перезаписать предыдущую конфигурацию в NVRAM)

Building configuration. (построение конфигурации)

Обратите внимание, что сообщение говорит о попытке записи поверх старой конфигурации startup-config. Операционная система IOS была обновлена до версии 12.8, но при последнем сохранении файла использовалась версия 11.3.

Для просмотра файла используйте команду show running-config или show startup-config в привилегированном режиме. Команда sh run (краткая форма show running-config) укажет на просмотр текущей конфигурации.

Router#sh run

service timestamps debug uptime

service timestamps log uptime

no service password-encryption

Router#sh start

Using 4850 out of 32762 bytes

service timestamps debug uptime

service timestamps log uptime

no service password-encryption

Можно удалить файл startup-config командой erase startup-config. После этого выводится ошибка при попытке просмотра файла конфигурации запуска (startup-config).

Router#erase startup-config

Erasing the nvram filesystem will remove all files! Continue? [confirm]

Erase of nvram: complete ;

Router#sh start

%% Non-volatile configuration memory is not present ( нет энергонезависимой памяти конфигурации )

Router #

Проверка конфигурации

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Сетевые устройства могут работать в режимах, которые подразделяются на три большие категории.

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

Первая и основная категория- это передача данных (плоскость данных, data plane). Это режим работы коммутатора по передаче кадров, генерируемых устройствами, подключенными к коммутатору. Другими словами, передача данных является основным режимом работы коммутатора.

Защита коммутатора через CLI

По умолчанию коммутатор Cisco Catalyst позволяет любому пользователю подключиться к консольному порту, получить доступ к пользовательскому режиму, а затем перейти в привилегированный режим без какой-либо защиты. Эти настройки заданы в сетевых устройствах Cisco по умолчанию и, если у вас есть физический доступ к устройству, то вы спокойно можете подключиться к устройству через консольный порт или USB, используя соответствующий кабель и соответственно производить различные настройки.

Однако не всегда имеется физический доступ к коммутатору и тогда необходимо иметь доступ к устройствам для удаленного управления, и первым шагом в этом процессе является обеспечение безопасности коммутатора так, чтобы только соответствующие пользователи могли получить доступ к интерфейсу командной строки коммутатора (CLI).

Настройка парольного доступа к коммутатору Cisco

В данной части рассматривается настройка безопасности входа для коммутатора Cisco Catalyst.

Защита CLI включает защиту доступа в привилегированный режим, поскольку из этого режима злоумышленник может перезагрузить коммутатор или изменить конфигурацию.

Защита пользовательского режима также важна, поскольку злоумышленники могут видеть настройки коммутатора, получить настройки сети и находить новые способы атаки на сеть.

Особенно важно, что бы все протоколы удаленного доступа и управления, чтобы IP-настройки коммутатора были настроены и работали.

Для того чтобы получить удаленный доступ по протоколам Telnet и Secure Shell (SSH) к коммутатору, необходимо на коммутаторе настроить IP-адресацию.

Чуть позже будет показано, как настроить IPv4-адресацию на коммутаторе.

В первой части статьи будут рассмотрены следующие вопросы защиты входа:

Защита пользовательского и привилегированного режима с помощью простых паролей.

Получить полный доступ к коммутатору Cisco можно только через консольный порт.

В этом случае, настройки по умолчанию, позволяют получить доступ сначала к режиму пользователя, а затем можно перейти в привилегированный режим без использования паролей.

А вот по протоколам удаленного доступа Telnet или SSH получить доступ даже к режиму пользователя невозможно.

Настройки по умолчанию идут у совершенно нового коммутатора, но в производственной среде необходимо обеспечить безопасный доступ через консоль, а также включить удаленный вход через Telnet и/или SSH, чтобы была возможность подключаться ко всем коммутаторам в локальной сети.

Можно организовать доступ к сетевому оборудованию с использованием одного общего пароля.

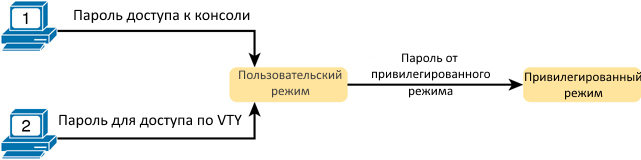

Как видно из рисунка 1, на коммутаторах Cisco стоит защита привилегированного режима (enable) с помощью еще одного общего пароля, задаваемый командой enable password. Системный администратор, подключающийся к CLI коммутатора попадает в режим пользователя и далее, вводит команду enable.

Эта команда запрашивает у пользователя пароль входа в привилегированный режим; если пользователь вводит правильный пароль, IOS перемещает пользователя в привилегированный режим.

Пример 1. Пример входа в коммутатор из консоли, когда пароль консоли и пароль привилегированного режима были заранее установлены. Предварительно пользователь запустил эмулятор терминала, физически подключил ноутбук к консольному кабелю, а затем нажал клавишу Enter, чтобы войти в коммутатор.

В примере показаны пароли в открытом виде, как если бы они были набраны в обычном текстовом редакторе (cisco), а также команда enable, которая перемещает пользователя из пользовательского режима в привилегированный режим (enable). В реальности же IOS скрывает пароли при вводе, чтобы никто не смог увидеть их.

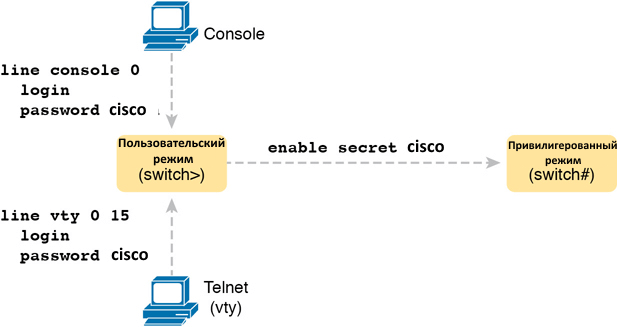

Чтобы настроить общие пароли для консоли, Telnet и привилегированного режима (enable), необходимо ввести несколько команд. На рис. 2 показан порядок задания всех трех паролей.

В старых версиях, для задания пароля на привилегированный режим, использовалась команда password. В современных IOS применяется два режима задания пароля: password и secret.

Рекомендуется использовать команду secret, так как она наиболее безопасна по сравнению с password.

Для правильной настройки защиты коммутатора Cisco паролями необходимо следовать по шагам, указанным ниже:

Шаг 1. Задайте пароль на привилегированный режим командой enable secret password-value

Шаг 2. Задайте пароль на доступ по консоли

Шаг 3. Задайте пароль на терминальные подключения vty (Telnet)

Пример 3 показывает результирующую конфигурацию в коммутаторе, выводимой командой show running-config. Выделенный текст показывает новую конфигурацию. Часть листинга было удалено, что бы сконцентрировать ваше внимание на настройке пароля.

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer