Vnet ip что это

Система CENTUM VP состоит из четырех компонент, выполняющих функции эксплуатации и контроля, инжиниринга, управления и система сетевой связи.

Система может быть гибко сконфигурирована, чтобы соответствовать требованиям больших и малых предприятий в самых различных отраслях промышленности.

Кроме того, интеграция с системами противоаварийной защиты (ПАЗ) ProSafe-RS, системами управления на базе сети STARDOM, и различными поколениями систем CENTUM расширяют область применения системы. Система CENTUM VP также управляет активами предприятия с помощью Менеджера Ресурсов КИП (Plant Resource Manager = PRM ).

Станция Оператора ( HIS )

В Станции Оператора (HIS) системы CENTUM VP используется самая последняя версия операционной системы Windows и коммерчески доступные аппаратные средства. Для консоли оператора опционально предлагается специализированная клавиатура. Пользователи могут выбрать вариант на основе настольного ПК либо консольную версию станции оператора (HIS), с широкоформатными либо стандартными мониторами.

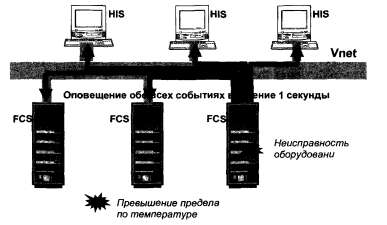

Во всех окнах используется универсальная цветовая схема. Данные для контроля на Станции Оператора (HIS) обновляются с односекундным интервалом. Для станции оператора так же предлагается централизованная система управления сигнализациями (CAMS for HIS).

Станция Инжиниринга (ENG)

Инженерная станция (ENG) использует те же аппаратные и программные средства, что и Станция Оператора (HIS), но также имеет и инженерное ПО, например, графическая среда разработки и программы ПИД регулирования и управления последовательностью операций, предназначенные для конфигурирования системы CENTUM VP на основании индивидуальных требований технических средств предприятия.

Станция Управления (FCS)

Производимая исключительно компанией Yokogawa, станция управления системы CENTUM VP (FCS) продолжает традиции высокой операционной готовности и надежности системы CENTUM. Имеются модели, для монтажа в стойку и в шкафном исполнении.

Унифицированная шлюзовая станция ( UGS )

Унифицированная шлюзовая станция (UGS) работает в качестве интерфейса, позволяя системе CENTUM VP осуществлять связь с системами управления на сетевой основе STARDOM, и с подсистемами других разработчиков, например, Modbus RTU (Удаленные терминалы), Блоки Modbus/TCP, Блоки EtherNet/IP, блоки OPC DA (Доступ к данным), и интеллектуальные электронные устройства (IED). Система использует протокол EC 61850 (МЭК 61850), который широко применяется в энергетической отрасли.

Маршрутизатор связи глобальной сети (WAC)

Маршрутизатор связи глобальной сети (WAC) позволяет выполнять соединения между доменами Vnet/IP в глобальной сети (WAN).

Станция Управления (FCS) и контроллеры системы безопасности (SCS), распределенные по всей области (сети), могут отслеживаться и контролироваться с использованием общедоступной сети или сети спутниковой связи без потери в надежности и безопасности.

Преобразователь шины (BCV)

Преобразователь шины (BCV) служит в качестве интерфейса для маршрутизатора шины V net, позволяя ему подсоединяться к нескольким сетям управления. Преобразователь шины (BCV) может использоваться для подсоединения унаследованных систем серии CENTUM к системе CENTUM VP, что является экономичным решением, позволяющим пользователю продолжать использование унаследованной системы при выполнении поэтапного обновления до системы CENTUM VP.

Управляющая сеть Vnet/IP

Сеть Vnet/IP, является управляющей сетью Ethernet, имеющей скорость 1 Гб/с, с резервированной конфигурацией шины, соответствующей стандартам IEEE802.3 и IEC 61784-2 Ed.2.0, которая обеспечивает детерминированную, надежную и безопасную связь.

Цифровые сети (Digital Fieldnetworks)

Система CENTUM VP поддерживает FOUNDATION™ fieldbus, HART, PROFIBUS-DP, DeviceNet, Modbus, Modbus/TCP, и Ethernet/IP. Она предоставляет пользователям свободу выбора устройств КИП, руководствуясь применением, возможностями, надежностью и ценами, независимо от протоколов связи. Предоставляя доступ к большому числу данных процесса из интеллектуальных устройств КИП, система позволяет выполнять профилактическое и диагностическое техобслуживание для активов предприятия, а также операции усовершенствованного управления.

Контроллер системы безопасности (SCS) системы ProSafe-RS

Контроллер системы безопасности (SCS) системы ProSafe-RS это – контроллер противоаварийной защиты (ПАЗ), который переводит предприятие в безопасное состояние при возникновении аварийных условий. Полностью интегрированный с системой CENTUM VP, он имеет сертификацию TÜV для приложений SIL3.

Компания Yokogawa сформулировала основную политику безопасности для своих изделий в области промышленной автоматизации (IA), которая ставит своей целью защиту целостности пользовательских информационных активов, относящихся к производству, при этом поддерживая функциональность своих продуктов. Конкретная политика безопасности и применяемые стандарты создают базу для защиты наших системных продуктов.

Vnet ip что это

Vnet — средство Xen, позволяющее объединять виртуальные мосты на различных хост-системах между собой. Аналогично тому как VLAN’ы в реальных коммутаторах объединяются между собой с помощью каналов, передающих тэгированный трафик.

Содержание

[править] Общая информация

Пользовательские домены Xen не обязательно должны работать на одной хост-системе. Они могут мигрировать между несколькими хост-системами, причём процесс миграции для стороннего наблюдателя в идеале должен быть абсолютно незаметным. С другой стороны, в пределах хост-системы, домены могут быть соединены с помощью виртуальных мостов в сеть произвольной топологии. Необходимо, чтобы виртуальная сеть работала одинаково вне зависимости от того, на какой хост-системе сейчас находится тот или иной пользовательский домен.

Такого результата можно добиться с помощью распределённых мостов. Распределённый мост может быть представлен мостами на нескольких хост-системах. При поступлении пакета по любому из интерфейсов распределённого моста, он должен попадать на все остальные виртуальные мосты, входящие в этот распределённый мост.

Распределённые мосты в Xen реализуются с помощью vnet’ов.

[править] Что такое vnet?

Xen предоставляет поддержку сетей для доменов с помощью, так называемых, vnet’ов.

Изнутри vnet больше всего похож на коммутатор с поддержкой VLAN’ов: пакеты передаются на интерфейсы исходя из их vnet id. Пакеты vnet передающиеся по сети помечаются идентификаторами vnet id, точно также как пакеты в тегированных каналах, передающиеся между коммутаторами, помечаются VLAN ID. После того как пакет приходит, из него убирается vnet id, и этот пакет передаётся на соответствующий интерфейс.

[править] Различия между VLAN и vnet

На первый взгляд может показаться, что всё что делают vnet’ы можно сделать с помощью обычных VLAN’ов и мостов. В действительности между ними есть несколько принципиальных отличий:

[править] Альтернативы

Альтернатив, которые бы могли заменить Vnet’ы полностью, не существует. Однако, в некоторых случаях, можно обойтись без Vnet’ов, используя другие технологии.

[править] VLANы

Если хост-системы Xen соединяются между собой коммутируемой сетью, с поддержкой тегированного трафика 802.1Q, можно обойтись без VNET’ов. Для этого нужно подключить каждую хост-систему транковым каналом и поднять на этих хост-системах VLAN-интерфейсы. VLAN-интерфейсы нужно подключить к соответствующим виртуальным мостам.

Подробнее о настройке VLAN’ов в Linux:

[править] Средства передачи тегированного трафика

Если хост-системы не соединяются с помощью коммутируемой сети, с поддержкой VLAN’ов, альтернатив у Vnet практически нет.

Можно попробовать добиться передачи тегированного трафика между хост-системами двумя способами:

[править] Использование vnet

Поддержка vnet включена в xm и в xend. Команда

Список vnets, о которых знает xend, можно получить командой:

Другие команды по управлению vnet’ами доступны через программу vn, входящую в дистрибутив vnet.

Формат конфигурационного файла vnet такой:

Пробелы не имеют существенного значения.

Интерфейсы и мосты, которые использует vnet, видны по командам ifconfig и brctl show.

[править] Пример

Предположим, содержимое файла vnet97.sxp выглядит так:

Как только домен стартанул, его интерфейс должен быть виден в выводе команды brctl show в портах vnet97.

Для получения наивысшей производительности стоит уменьшить MTU доменных интерфейсов, смотрящих в vnet, до 1400. Это можно сделать, например, с помощью команды ‘ifconfig eth0 mtu 1400 или установив строку MTU=1400 в файле ifcfg-eth0. После этого может понадобиться удалить кэшированные файлы для интерфейса eth0 в каталоге /etc/sysconfig/networking. Vnet’ы будут работать в любом случае, но производительность может пострадать от IP-фрагментации, вызванной инкапсуляцией vnet’ов и выходом за пределы аппаратного MTU.

[править] Инсталляция поддержки vnet

Vnet реализуется модулем ядра, и модуль должен быть загружен до того как буду использоваться vnet’ы. Это можно сделать до старта xend вручную с помощью команды vn insmod или же настроить xend вызывать скрипт network-vnet, указав в конфигурационном файле /etc/xend/xend-config.sxp строку:

Этот скрипт загружает модуль ядра с помощью insmod, а затем вызывает скрипт network-bridge.

Код vnet по умолчанию не компилируется и не устанавливается. Для того чтобы откомпилировать код и установить его на текущей системе, нужно вызвать make install в корне дерева исходников vnet, tools/vnet/. Также можно установить vnet в инсталляционный каталог с помощью make dist. Подробности об этом можно найти в Makefile в каталоге исходных текстов.

По умолчанию модуль vnet создаёт интерфейсы vnif0002, vnif0003 и vnif0004. Проверить работают vnet’ы или нет можно так: настроить на них IP-адреса и попробовать их с помощью ping. Например, для машин hostA и hostB:

Реализация vnet использует IP-multicast для обнаружения интерфейсов vnet, поэтому все машины, на которых есть vnet’ы, должны быть доступны по multicast’у. Сетевые коммутаторы часто сконфигурированы так, что бы не ретранслировать multicast пакеты, это означает что все машины, использующие vnet, должны быть в том же сегменте сети на канальном уровне, за исключением случая, когда сконфигурирован vnet forwarding.

Проверить покрытие multicast можно пропинговав multicast-адрес vnet:

Должны прийти ответы от всех машин, на которых работает модуль vnet. Посмотреть передаются ли и принимаются ли пакеты vnet можно просматривая трафик UDP на порту vnet:

Если многоадресные (multicast) пакеты не передаются между хостами, multicast forwarding можно настроить с помощью vn. Предположим, есть хост hostA с адресом 10.10.0.100 и hostB с адресом 10.11.0.100, и multicast forwarding между ними не выполняется. Настройка передачи между хостами выполняется с помощью vn:

[править] Вопросы и ответы

Вопрос: Может ли один виртуальный интерфейс принадлежать нескольким vnet’ам одновременно?

Если нужно чтобы домен получал доступ сразу к нескольким vnet’ам, нужно сделать у него несколько сетевых интерфесов, точно также как для того чтобы компьютеру получить доступ к нескольким сетям, ему нужно сделать несколько сетевых карт.

Вопрос: Можно ли включить мост в несколько vnet’ов?

Ответ: Vnet’ы реализованы с помощью специального vnet-интерфейса, пакеты попадающие на этот интерфейс туннелируются в многоадресные IP-пакеты. Vnet-интерфейс соединяется с виртуальным интерфейсом с помощью моста. К одному мосту должен подключаться только один vnet-интерфейс.

Вопрос: Как выполняется управление ключами для режимов безопасности auth и conf?

В качестве message transform используется IPSEC ESP. Ключи и шифры в настоящий момент жёстко зашиты.

Сейчас используется своя собственная реализация IPSEC ESP, но в итоге она будет заменена на реализацию из ядра Linux. Это связано с тем, что поддержка IPSEC появилась ещё в Xen 1.0, и тогда не было возможности использовать IPSEC в Linux, нужно было писать свой собственный.

Вопрос: Какие режимы безопасности сейчас есть?

Ответ: Сейчас есть три режима: none, auth и conf. В режиме none безопасность vnet’ов вообще не обеспечивается; в auth используется HMAC; в conf используется ESP+HMAC, шифр AES-CBC-128 и жёстко зашитые ключи.

Вопрос: Как можно различить другой правильный Xen-хост, на котором работают Vnet’ы, и злонамеренный замаскировавшийся хост, который угадал vnetid и настройки безопасности?

Ответ: Поскольку используются жёстко зашитые ключи (hard-coded keys), пока что никак. Если бы IPSEC использовался как следует, этой проблемы бы не было: или хосты бы использовали одинаковую SA (и следовательно, оба знали shared secret), или с помощью IKE они обсуждали бы договаривались о сертификатах и SA. Если использовать vnet’ы без дополнительных средств повышения безопасности, предотвратить спуфинг невозможно.

[править] Дополнительная информация

Страница составлена на основании материалов списков рассылки Xen и руководства пользователя Xen:

О средствах передачи тегированного Ethernet-трафика через IP-сеть можно прочитать здесь:

Протоколы Internet-мудрецов

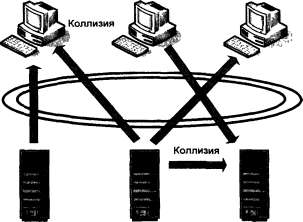

Протокол CSMA/CD изначально создавался для конторских применений, не ориентированных на работу в жестко детерминированном реальном времени. И строго говоря, он не годится для систем управления технологическими процессами, поскольку технически невозможно гарантировать точное время отклика на событие (см. рис. 1.31).

Гарантированного интервала времени для завершения передачи не существует.

Charles Е. Spurgeon в своей книге «Ethernet: The Definitive Guide», O’Relly and Associates, 2000, приводит блестящую аналогию. Он пишет, что работа протокола CSMA/CD проистекает как товарищеский ужин в темной комнате:

«Каждый из сидящих за столом должен дослушать говорящего, прежде чем заговорит сам (Carrier Sense). Как только появляется просвет в разговоре, каждый из присутствующих имеет равные шансы сказать что-нибудь (Multiple Access). Если два человека начинают говорить одновременно, они тут же обнаруживают этот факт, и прекращают разговор (Collision Detection)».

Переведем на язык Ethernet:

Каждый из интерфейсов должен дождаться того момента, когда канал освободится, и только тогда он может начать передачу. Если кто-то другой уже осуществляет передачу, то в канале появляется признак, называемый носителем

Все интерфейсы Ethernet равны в своей способности посылать сообщения в сеть. Никто не может иметь более высокий приоритет по отношению к кому-либо другому. Именно это подразумевает множественный доступ (Multiple Access).

Поскольку прохождение сигнала по сети требует времени, первый бит переданного пакета не может достичь всех узлов одновременно. Следовательно, вполне реальной становится ситуация, когда два интерфейса решают, что сеть свободна, и начинают передачу в одно время.

Когда это происходит, Ethernet распознает «коллизию» (или «ситуацию» в понимании Льва Давидовича Ландау), останавливает передачу, и проводит ее повторно. Называется все это Collision Detect. Протокол CSMA/CD сконструирован для прямого доступа к общему каналу так, чтобы все станции имели возможность воспользоваться сетью. После каждой передачи очередного пакета, станции используют протокол CSMA/CD для определения, какая из станций воспользуется каналом следующей.

TCP/IP (Transmission Control Protocol / Internet Protocol).

Базовый протокол Интернета TCP отвечает за предоставление данных для передаваемых пакетов, и сборки их в пункте назначения. Протокол IP отвечает за доставку пакетов от источника к получателю. Когда TCP и IP встраиваются в приложения более высокого уровня, такие как HTTP, FTP, Telnet и т.д., то термином TCP/IP обобщается весь набор этих протоколов. Условная схема передачи сообщения иллюстрируется на диаграмме рис. 1.32.

Хотя протокол TCP/IP обычно ассоциируется с сетью Интернет, он может использоваться и в локальных сетях (ЛВС). В этом случае при невысокой загруженности магистрали он обеспечивает приемлемую скорость передачи данных.

Однако в последнее время протокол TCP/IP стал использоваться в качестве транспортного протокола для обмена информацией между узлами гибридных систем автоматизированного управления технологическими процессами.

Общий цикл сканирования сети. Для того чтобы доступ к ресурсам сети осуществлялся корректно, все сетевые интерфейсы должны иметь возможность отвечать на события в течение вполне определенного интервала времени.

Цикл сканирования складывается из времени получения сигнала и времени выдачи управляющего воздействия. Этот временной отрезок называется общим циклом сканирования системы (round trip time).

Максимально возможная длительность цикла сканирования должна быть жестко ограничена с тем, чтобы каждый узел сети гарантированно получал и выдавал сообщения в течение заданного интервала времени.

Чем больше некоторый сегмент сети, тем больше времени требуется для передачи сообщений. Общее требование к конфигурации сети состоит в том, что заданный цикл работы сети должен соблюдаться при любых обстоятельствах, независимо от размера и сочетания сегментов. Руководства по конфигурации определяют правила комбинации сегментов с повторителями (repeaters), чтобы соблюсти временные ограничения для сети в целом.

Если спецификации по длине и комбинации сегментов не соблюдаются, синхронизация сети нарушается, компьютеры не могут общаться в требуемых временных пределах, и могут вообще прекратить взаимодействие.

Более сложные сети, построенные на разнородных сетевых ресурсах, строятся в соответствии с правилами построения мультисегментных конфигураций по стандарту Ethernet. Эти правила включают ограничения на общее количество сегментов и повторителей, которое может быть в сети для соблюдения временных ограничений на цикл сканирования.

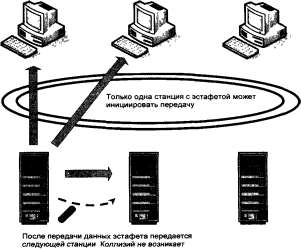

Протокол с эстафетной передачей ISO 8802-4/IЕЕЕ 802.4.

Передача эстафеты осуществляется по следующим правилам(рис. 1.33):

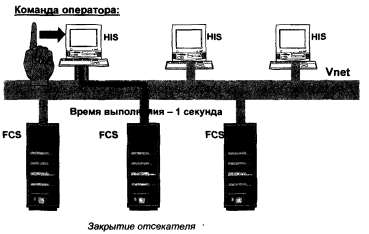

Существует яркий пример многолетнего успешного применения этого протокола. В системах семейства Centum фирмы Йокогава используется протокол Vnet (ISO 8802-4/IEEE 802.4) с эстафетной передачей сообщений. Centum гарантирует односекундный цикл взаимодействия всех станций системы (см. рис. 1.34, 1.35).

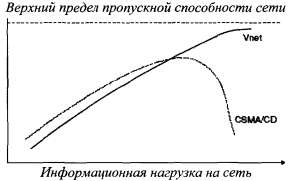

Коммуникационный протокол Vnet. Детерминированный протокол с эстафетной передачей систем семейства Centum, соответствующий стандарту ISO 8802-4/IEEE 802.4, носит название Vnet. Для уменьшения нагрузки на сеть используется метод управления по событиям. Передаче подлежат тэги и данные. Пакеты данных не подвергаются компрессии, поэтому упрощается программное обеспечение, и соответственно возрастает его надежность.

Во многих гибридных системах управления используются различные модификации протокола Ethernet на основе Carrier Sense Multiple Access with Collision Detection (CSMA/CD), соответствующие стандарту ISO 8802-3/IEEE 802.3. Сущность его сводится к тому, что каждый узел сети отслеживает загрузку линии, и осуществляет передачу только тогда, когда определяет, что линия свободна.

Если из-за того, что другой узел также требует линию для передачи, возникает коллизия, то оба узла прекращают передачу. Чтобы избежать повторной коллизии оба пережидают некоторое произвольное количество времени перед следующей попыткой передачи.

В результате нагрузка на сеть возрастает, а реальная пропускная способность по сравнению с потенциальной пропускной способностью существенно уменьшается (см. рис. 1.36).

Чтобы уменьшить нагрузку на сеть, используется компрессия данных. Однако компрессия и декодирование в свою очередь увеличивает нагрузку процессоров. Это естественно сказывается на надежности и собственно самих данных, и человеко-машинного интерфейса, и станций управления.

Протоколы Ethernet (CSMA/CD) и его интернетовские надстройки типа TCP/IP вполне применимы для офисных приложений, когда вероятность коллизий невелика. Но для систем управления технологическими процессами, где предъявляются жесткие требования к циклу сканирования и безусловному выполнению функций реального времени, исследование ограничений на их применение в реальных приложениях должно быть проведено очень тщательно.

Поэтому когда преподносится, что некая гибридная система с сетевым протоколом Ethernet TCP/IP способна включать 100 контроллеров, 60 рабочих станций, 30,000 сигналов ввода-вывода и 50,000 архивируемых тэгов, но не говорится, каков при этом гарантированный цикл сканирования всей этой прорвы оборудования и информации, остается только руками развести.

Vnet ip что это

Система может быть гибко сконфигурирована, чтобы соответствовать требованиям больших и малых предприятий в самых различных отраслях промышленности.

Кроме того, интеграция с системами противоаварийной защиты (ПАЗ) ProSafe-RS, системами управления на базе сети STARDOM, и различными поколениями систем CENTUM расширяют область применения системы. Система CENTUM VP также управляет активами предприятия с помощью Менеджера Ресурсов КИП (Plant Resource Manager = PRM ).

Станция Оператора ( HIS )

В Станции Оператора (HIS) системы CENTUM VP используется самая последняя версия операционной системы Windows и коммерчески доступные аппаратные средства. Для консоли оператора опционально предлагается специализированная клавиатура. Пользователи могут выбрать вариант на основе настольного ПК либо консольную версию станции оператора (HIS), с широкоформатными либо стандартными мониторами.

Во всех окнах используется универсальная цветовая схема. Данные для контроля на Станции Оператора (HIS) обновляются с односекундным интервалом. Для станции оператора так же предлагается централизованная система управления сигнализациями (CAMS for HIS).

Станция Инжиниринга (ENG)

Инженерная станция (ENG) использует те же аппаратные и программные средства, что и Станция Оператора (HIS), но также имеет и инженерное ПО, например, графическая среда разработки и программы ПИД регулирования и управления последовательностью операций, предназначенные для конфигурирования системы CENTUM VP на основании индивидуальных требований технических средств предприятия.

Станция Управления (FCS)

Производимая исключительно компанией Yokogawa, станция управления системы CENTUM VP (FCS) продолжает традиции высокой операционной готовности и надежности системы CENTUM. Имеются модели, для монтажа в стойку и в шкафном исполнении.

Унифицированная шлюзовая станция ( UGS )

Унифицированная шлюзовая станция (UGS) работает в качестве интерфейса, позволяя системе CENTUM VP осуществлять связь с системами управления на сетевой основе STARDOM, и с подсистемами других разработчиков, например, Modbus RTU (Удаленные терминалы), Блоки Modbus/TCP, Блоки EtherNet/IP, блоки OPC DA (Доступ к данным), и интеллектуальные электронные устройства (IED). Система использует протокол EC 61850 (МЭК 61850), который широко применяется в энергетической отрасли.

Маршрутизатор связи глобальной сети (WAC)

Маршрутизатор связи глобальной сети (WAC) позволяет выполнять соединения между доменами Vnet/IP в глобальной сети (WAN).

Станция Управления (FCS) и контроллеры системы безопасности (SCS), распределенные по всей области (сети), могут отслеживаться и контролироваться с использованием общедоступной сети или сети спутниковой связи без потери в надежности и безопасности.

Преобразователь шины (BCV)

Преобразователь шины (BCV) служит в качестве интерфейса для маршрутизатора шины V net, позволяя ему подсоединяться к нескольким сетям управления. Преобразователь шины (BCV) может использоваться для подсоединения унаследованных систем серии CENTUM к системе CENTUM VP, что является экономичным решением, позволяющим пользователю продолжать использование унаследованной системы при выполнении поэтапного обновления до системы CENTUM VP.

Управляющая сеть Vnet/IP

Сеть Vnet/IP, является управляющей сетью Ethernet, имеющей скорость 1 Гб/с, с резервированной конфигурацией шины, соответствующей стандартам IEEE802.3 и IEC 61784-2 Ed.2.0, которая обеспечивает детерминированную, надежную и безопасную связь.

Цифровые сети (Digital Fieldnetworks)

Система CENTUM VP поддерживает FOUNDATION™ fieldbus, HART, PROFIBUS-DP, DeviceNet, Modbus, Modbus/TCP, и Ethernet/IP. Она предоставляет пользователям свободу выбора устройств КИП, руководствуясь применением, возможностями, надежностью и ценами, независимо от протоколов связи. Предоставляя доступ к большому числу данных процесса из интеллектуальных устройств КИП, система позволяет выполнять профилактическое и диагностическое техобслуживание для активов предприятия, а также операции усовершенствованного управления.

Контроллер системы безопасности (SCS) системы ProSafe-RS

Контроллер системы безопасности (SCS) системы ProSafe-RS это – контроллер противоаварийной защиты (ПАЗ), который переводит предприятие в безопасное состояние при возникновении аварийных условий. Полностью интегрированный с системой CENTUM VP, он имеет сертификацию TÜV для приложений SIL3.

Компания Yokogawa сформулировала основную политику безопасности для своих изделий в области промышленной автоматизации (IA), которая ставит своей целью защиту целостности пользовательских информационных активов, относящихся к производству, при этом поддерживая функциональность своих продуктов. Конкретная политика безопасности и применяемые стандарты создают базу для защиты наших системных продуктов.