Виртуализация vSphere, Hyper-V, Xen и Red Hat

Более 5540 заметок о виртуализации, виртуальных машинах VMware, Microsoft и Xen, а также Kubernetes

Таблица отличий решений для сетевой виртуализации VMware NSX-T и NSX-V

NSX-T предназначен для гибридных окружений, как в смысле поддержки разных гипервизоров (ESXi и KVM), так и в плане поддержки облачных инфраструктур (например, AWS). Решение NSX-V разработано специально для виртуальной среды VMware vSphere и использует виртуальные коммутаторы vSphere Distributed Switch (vDS). Оба решения могут быть использованы под одной лицензией, что дает пользователям гибкость при выборе нужного типа развертывания.

Давайте взглянем на сравнительную таблицу двух версий решений VMware NSX, где собраны основные ключевые отличия:

| Возможность | VMware NSX-V | VMware NSX-T |

|---|---|---|

| Поддержка гипервизора | Только VMware ESXi | Поддержка vSphere, OpenStack, Kubernetes, KVM, Docker и рабочих нагрузок Amazon AWS |

| Требования к серверу vCenter | vCenter обязателен | vCenter опционален |

| Развертывание NSX Manager | Только как виртуальная машина на ESXi | Как виртуальная машина на ESXi или KVM |

| Работа NSX Manager | Один NSX Manager может работать только с одним vCenter | Один NSX Manager for NSX-T может работать с одним или несколькими vCenter одновременно |

| Операционная система для NSX Manager | Photon OS | Ubuntu |

| Отказоустойчивость NSX Manager | Только один NSX Manager для NSX-V | До трех узлов NSX Manager для NSX-T в кластере |

| Оверлей протокол | VXLAN | GENEVE |

| Управление продуктом | Через vSphere Client | Через веб-браузер по ссылке |

| Тип окружения | Только на площадке клиента | На площадке клиента или в облаке, при этом поддерживаются гибридные окружения с несколькими гипервизорами и bare-metal нагрузками без виртуализации. Есть поддержка cloud-native приложений. |

| Тип виртуального коммутатора | Используется vDS (vSphere Distributed Switch) | Используется N-VDS, а также Open vSwitch (OVS) для хостов KVM |

| Режимы репликации логических коммутаторов | Unicast, Multicast, Hybrid | Unicast (two-tier или head) |

| Развертывание контроллеров | NSX Manager использует внешние контроллеры NSX Controllers для развертывания | NSX Manager NSX-T использует встроенный контроллер в рамках одного виртуального модуля (Virtual Appliance) |

| Вариант развертывания NSX Edge | Только как виртуальная машина на ESXi | Как ВМ на ESXi или как физический сервер |

| Лицензирование | Одинаковая лицензия для обоих продуктов | |

| Размер MTU | 1600 или больше для VXLAN | 1700 или больше для GENEVE |

| Терминология маршрутизации | Distributed Logical Router (DLR) для трафика east-west, Edge Service Gateway (ESG) для north-south | Tier-1 Logical Router для трафика east-west, Tier-0 Logical Router для north-south |

| Привязка физических NIC | Адаптеры контролируются со стороны vDS | Адаптеры контролируются со стороны узла NSX-T Transport node и назначаются к N-VDS |

| Поддержка Kubernetes | Отсутствует | Есть, через NSX-T container plugin (NCP) |

| Двухъярусная распределенная маршрутизация | Не поддерживается | Поддерживается |

| Интеграция со сторонними решениями для анализа трафика | Есть (антивирусы, IDS/IPS и т.п.) | Нет |

| Схема IP-адресации для сетевых сегментов | Нужно делать вручную | Автоматическое назначение между Tier-0 и Tier-1 |

| Типы транспортных зон (Transport Zone) | Один тип | Два типа (Overlay и VLAN) |

| Управление и настройка | Через плагин к vCenter, управление через vSphere Client | Через HTML5-интерфейс в браузере |

| Число VIB-пакетов, устанавливаемых на ESXi | 1 или 2, в зависимости от версии | Более 20 |

| Интеграция с VMware Identity Manager (vIDM) | Отсутствует | Есть возможность интеграции с ролевой моделью доступа (RBAC) |

| Миграция на другой тип NSX | Перейти на NSX-V с NSX-T нельзя | Есть утилита для миграции с NSX-V на NSX-T |

Ну и вот обзорное видео об основных отличиях NSX-T и NSX-V:

Модернизация сети с помощью VMware NSX-T

Методы создания и развертывания приложений изменились. Современные приложения работают в нескольких облаках, используя такие разнородные вычислительные платформы, как контейнеры, виртуальные машины и аппаратные среды. В условиях частых выпусков и быстрого развертывания приложений необходимо обеспечить соответствующую адаптивность сети для поддержки приложений при использовании любых вычислительных ресурсов.

Благодаря архитектуре на основе API, встроенной распределенной системе безопасности и оптимизированным процессам VMware NSX-T — уникальное решение, подходящее для этой сложной среды и предоставляющее возможности публичного облака в частном облаке.

Преимущества перехода на VMware NSX-T

Обеспечьте возможности публичного облака в локальной среде благодаря облачным сетям, системе безопасности и централизованным сетевым процессам, которые предоставляет решение NSX Federation.

Обеспечьте развертывание комплексных сетевых возможностей, включая распределенные коммутацию и маршрутизацию, брандмауэр, балансировку нагрузки, NAT, управление IP-адресами и многое другое как для виртуальных машин, так и для контейнеров.

Обеспечьте надежную защиту от горизонтального распространения угроз благодаря средствам управления безопасностью уровня 7 с сохранением состояния, включая IDS/IPS и анализ безопасности с помощью NSX Intelligence.

Упростите администрирование и автоматизацию сети благодаря декларативной модели политик и оптимизации условий работы пользователей.

Готовы к переходу? Давайте приступим

VMware и наши партнеры помогут вам оценить среду на соответствие обязательным требованиям к сети перед переходом.

Перенесите зоны управления и рабочих нагрузок на имеющемся оборудовании с помощью Migration Coordinator или на новом оборудовании.

Проверьте новую среду NSX-T и очистите среду NSX for vSphere (NSX-V) после успешного завершения перехода.

В центре внимания: переход на VMware NSX-T

Ускорение перехода

Ускорьте переход на новое решение. Воспользуйтесь симулятором перехода, чтобы ознакомиться с интерфейсом Migration Coordinator, выполнить предварительные проверки, осуществить переход на NSX-T и убедиться в его успешности.

Переход на средство VMware для расширенной балансировки нагрузки

Получите подробное руководство по переходу на VMware NSX Advanced Load Balancer.

Migration Coordinator в действии

Migration Coordinator — это средство, встроенное в NSX Manager, которое автоматизирует локальный переход с NSX-V на NSX-T.

Подробные сведения о переходе с помощью режима обслуживания

В версии NSX-T 3.0 средство Migration Coordinator предоставляет автоматизированный режим обслуживания, в котором используется vMotion для сокращения простоев при переходе.

Переход на VMware NSX-T Data Center

Получите подробное руководство с реальными примерами перехода с NSX for vSphere на NSX-T.

NSX-T расширяет возможности виртуализации и обеспечения безопасности сети

Advanced Solutions, компания группы DXC Technology, развернула NSX-T, чтобы обеспечить поддержку решений для программно-определяемых сетей нового поколения

«Мы развернули NSX-T в первую очередь для того, чтобы обеспечить поддержку платформы для программно-определяемых сетей нового поколения. »

— Дэн Дин (Dan Deane), руководитель по решениям в Advanced Solutions

NSX-T расширяет возможности виртуализации и обеспечения безопасности сети

Компания Ceridian повысила уровень безопасности приложений и сети с помощью решений VMware

«Репутация любого поставщика решений SaaS в отношении безопасности данных очень важна для потенциальных заказчиков. Благодаря решениям VMware компания Ceridian продолжает занимать лидирующую позицию в области безопасности, что способствует привлечению новых заказчиков».

— Уоррен Перлман (Warren Perlman), ИТ-директор компании CERIDIAN

Ключевые вопросы о переходе на VMware NSX-T

Как перейти с NSX-V на NSX-T?

Заказчики обычно используют один из трех вариантов в зависимости от своих требований: 1) автоматизированный локальный переход на имеющихся узлах с помощью NSX Migration Coordinator; 2) параллельное использование сред NSX-V и NSX-T при развертывании новых рабочих нагрузок в NSX-T; 3) миграция всех имеющихся рабочих нагрузок в среду NSX-T, развернутую на новом оборудовании.

Как перенести имеющиеся балансировщики нагрузки, развернутые на базе NSX, в VMware NSX Advanced Load Balancer?

Инструменты для миграции будут предоставлены заказчикам, использующим средства балансировки нагрузки на платформе NSX for vSphere или NSX-T, для перехода на VMware NSX Advanced Load Balancer. Дополнительные сведения см. на странице Переход на средство расширенной балансировки нагрузки. Заказчикам рекомендуется перенести балансировщики нагрузки, развернутые на платформе NSX for vSphere, непосредственно в VMware NSX Advanced Load Balancer.

Какая версия NSX for vSphere необходима для перехода на NSX-T с помощью Migration Coordinator?

Чтобы использовать Migration Coordinator для перехода с NSX for vSphere на NSX-T, необходимо решение NSX-V 6.4.4 или более поздней версии.

Нужно ли покупать дополнительные лицензии для миграции среды с NSX-V на NSX-T?

Нет, NSX Data Center продается как единый набор лицензий, обеспечивающий доступ и к NSX Data Center for vSphere (NSX-V), и к NSX-T Data Center (NSX-T), что защищает ваши инвестиции в NSX.

Я хочу оценить NSX-T. Где можно найти дополнительную информацию?

На портале пробных версий продукта VMware NSX-T содержатся техническая документация, демонстрации установки и учебные модули, которые помогут вам оценить NSX-T. Дополнительные сведения о продукте доступны на странице NSX Data Center.

Можно ли добавить NSX-T в имеющуюся среду NSX-V?

Некоторые заказчики предпочитают использовать NSX-T вместе с NSX-V. Эти решения можно использовать параллельно и даже подключать к одному экземпляру vCenter, если рабочие нагрузки находятся в разных кластерах. vRealize Automation и vRealize Network Insight поддерживают параллельное использование NSX-V и NSX-T. VMware Cloud Foundation поддерживает параллельное использование в отдельных зонах рабочих нагрузок.

Платформа виртуализации сети NSX Data Center

Управляйте всей сетью как единым целым из единой консоли с помощью VMware NSX Data Center.

Повышение скорости, адаптивности и безопасности сети

Адаптивность за счет автоматизации

Обеспечьте автоматизированную инициализацию служб сети одним нажатием кнопки благодаря реализации всего стека уровней 2–7 в ПО. Повысьте уровень гибкости и масштабируемости.

Согласованность процессов в многооблачной среде

Обеспечьте согласованность политик сети и безопасности в частных и публичных облаках с помощью единой консоли управления независимо от того, где запущены приложения: в ВМ, контейнере или аппаратном компоненте.

Встроенная система безопасности

Обеспечьте гибкую защиту с помощью сегментации сети и микросегментации вплоть до уровня отдельных рабочих нагрузок. Создавайте контекстно-зависимые политики безопасности и используйте системы по обнаружению и предотвращению вторжений для защиты от распространения угроз в горизонтальном трафике.

Сокращение капитальных и операционных расходов

Сэкономьте до 35% за счет консолидации функций сети и системы безопасности на одной платформе. Сократите операционные расходы за счет упрощения процессов и оптимизации потоков трафика.

Сценарии использования

Модель безопасности нулевого доверия

Заблокируйте важные приложения, создайте логическую зону DMZ в ПО и сократите площадь атаки в среде виртуальных рабочих мест благодаря возможностям сегментации в NSX. Модель безопасности нулевого доверия теперь можно эффективно применять в средах частных и публичных облаков.

Ускоренное предоставление приложений

Ускорьте предоставление приложений с помощью схем для автоматизации инициализации служб сети и безопасности и управления ими согласованно во всех средах и облаках. Вы также можете предоставлять инфраструктуру как код.

Расширение сетей между облаками

Обеспечьте поддержку сценариев использования многооблачных сред — от удобного расширения ЦОД до объединения нескольких ЦОД в пулы, — чтобы повысить мобильность рабочих нагрузок. Оптимизируйте эксплуатацию многооблачных сред благодаря согласованности служб сети и системы безопасности.

Управление контейнерами как ВМ

Предоставьте полный стек интегрированных служб сети и безопасности для приложений в контейнерах и микрослужб, чтобы управлять такими приложениями так же, как ВМ. Используйте встроенные контейнерные сетевые службы для Kubernetes, микросегментацию и комплексные возможности мониторинга для микрослужб.

Модернизация с помощью расширенной балансировки нагрузки

Модернизируйте свои ЦОД, обеспечив автоматизацию программно-определяемых сетей и внедрив программные балансировщики нагрузки, чтобы сократить совокупную стоимость владения более чем на 50%. Трансформируйте устаревшие балансировщики нагрузки F5 или Citrix в полностью программные решения.

Связанные ресурсы

Виртуализация сети для «чайников»

Изучите основы нового подхода к сети для размещенных в облаке распределенных приложений.

Основные компоненты NSX

Узнайте о новейших возможностях NSX, которые обеспечивают расширенную защиту от распространения угроз в горизонтальном трафике с помощью встроенной системы.

Исследование общего экономического воздействия (Forrester)

Чтобы оценить преимущества и объем инвестиций в виртуализацию сети, компания Forrester опросила пять заказчиков, использующих NSX Data Center.

Связанные продукты

NSX Cloud

Сеть и система безопасности для гибридного облака

vRealize Network Insight

Визуализация сети с ориентацией на приложения

NSX Distributed IDS/IPS

Программное решение по обнаружению и предотвращению вторжений

NSX Intelligence

Модуль распределенной аналитики, встроенный в NSX

NSX Service-defined Firewall

Внутренний брандмауэр 7-го уровня

Вопросы и ответы

VMware NSX — это платформа виртуализации и обеспечения безопасности сети, позволяющая реализовать программный подход к созданию и эксплуатации сети, охватывающий центры обработки данных, облака и платформы приложений — виртуальную облачную сеть.

Решение VMware NSX доступно для лицензирования в нескольких редакциях: Standard, Professional, Advanced, Enterprise Plus и Remote Office/Branch Office. Все редакции можно скачать в виде единого образа. Для активации определенных функций требуются соответствующие лицензионные ключи. Чтобы получить дополнительные сведения, см. технический проспект или скачайте бесплатную пробную версию.

VMware NSX воспроизводит модель сети программным образом, обеспечивая возможность за несколько секунд создать любую сетевую топологию — от базовой до сложной многоуровневой — независимо от оборудования. Это решение помогает разместить сетевые службы и систему безопасности ближе к среде выполнения приложений.

Network Virtualization Platform NSX Data Center

Manage the entire network as a single entity from a single pane of glass with VMware NSX Data Center.

Gain Network Speed, Agility and Security

Agility Through Automation

Bring one-click provisioning to your network by running a complete L2-L7 stack in software with automated provisioning. Access powerful flexibility and scale.

Consistent Multi-Cloud Operations

Manage consistent networking and security policies across private and public clouds from a single pane of glass, regardless of where your applications run—VM, container or bare metal.

Intrinsic Security

Deliver granular protection with network segmentation and micro-segmentation to the individual workload. Create context-aware security policies and leverage IDS/IPS to defend against lateral threats.

Lower CapEx and OpEx

Save up to 35% by consolidating networking and security functions on a single platform. Slash OpEx through simplified operations and optimized traffic flows.

Use Cases

Zero-Trust Security

Lock down critical apps, create a logical DMZ in software, and reduce the attack surface of a virtual desktop environment using the segmentation capabilities in NSX. Zero-trust security is now attainable and efficient in private and public cloud environments.

Accelerate Application Delivery

Speed app delivery with blueprints to automate the provisioning and management of networking and security services—consistently across all sites and clouds. You can also deliver infrastructure as code.

Extend Networking Across Clouds

Enable multi-cloud use cases ranging from seamless data center extension, to multi-DC pooling, to rapid workload mobility. Streamline your multi-cloud operations with consistent networking and security.

Manage Containers Like VMs

Provide integrated, full-stack networking and security for your containerized apps and microservices, just like your VMs. Leverage native container networking for Kubernetes, micro-segmentation and end-to-end observability for microservices.

Modernize with Advanced Load Balancing

Update your data centers with SDN automation and software load balancers, while enjoying TCO savings of over 50%. Transform your legacy load balancers from F5 or Citrix to 100% software solutions.

Related Resources

Network Virtualization for Dummies

Learn the basics of a new approach to networking for cloud-hosted, distributed apps.

NSX Quick Start Guide

Discover how easy it is to get network virtualization set up in your environment.

Forrester: Total Economic Impact

To understand the benefits and costs of investing in network virtualization, Forrester interviewed five customers using NSX Data Center.

Related Products

NSX Cloud

Hybrid cloud networking and security

vRealize Network Insight

App-centric network visibility

NSX Distributed IDS/IPS

Software-based IDS/IPS solution

NSX Intelligence

Distributed analytics engine native to NSX

NSX Service-Defined Firewall

Layer 7 internal firewall

Frequently Asked Questions

VMware NSX is a network virtualization and security platform that enables the virtual cloud network, a software-defined approach to networking that extends across data centers, clouds and application frameworks.

VMware NSX is available for licensing in multiple editions: Standard, Professional, Advanced, Enterprise Plus, and Remote Office/Branch Office. It’s available as a single download image with license keys required to enable specific functionality for each edition. For more information, see the datasheet or download a free trial.

VMware NSX reproduces the entire network model in software, enabling any network topology—from simple to complex multitier networks—to be created and provisioned in seconds, independent of underlying hardware. It brings networking and security closer to the application wherever it’s running.

VMware NSX-T Data Center 3.1: Разворот с нуля

Продукт NSX-T создавался как программно-определяемая организация виртуальных сетей для сред VMware и дружественных экосистем. Виртуальные сети декларируются вендором как целое самодостаточное направление виртуализации – масштабное и чрезвычайно полезное с точки зрения своей функциональности. И сегодня мы будем учиться базовым принципам их разворота.

Предваряя нижеследующее, рекомендуем обязательно ознакомиться с общими принципами дизайна NSX-T, изложенными в статье «Дизайн VMware NSX-T Data Center 3.1», и разобраться в соответствующей терминологии. А обо всех требованиях и подготовительных процессах будет рассказано здесь.

Также рассмотрим по отдельности рабочие процессы инсталляции NSX-T Data Center 3.1 для vSphere, KVM и Bare Metal Server.

Требования и совместимость

Перед тем, как приступать к практике разворота виртуальных сетей, стоит проверить исходные данные своих лицензий на совместимость с решением, а также узнать обо всех конфигурационных минимумах и максимумах, требованиях к топологии, чтобы реализация ранее намеченного генерального дизайна прошла успешно.

Системные требования к развороту NSX Manager и транспортных нод

Учитывая, что глобальная концепция виртуализации сетей опирается на деление всей их плоскости на гипотетические уровни (управления, контроля и данных), ее реализация упирается в использование двух типов нод: NSX Manager и транспортных.

NSX Manager

Любой разворот с нуля виртуальных сетей начинается с организации уровня управления и контроля, то есть – с инсталляции нод NSX Manager. Их в дальнейшем можно будет объединять в кластеры (трех-нодовые и только такие) для НА. Ноды NSX Manager могут ставиться только на поддерживаемые продуктом версии 3.1 хосты:

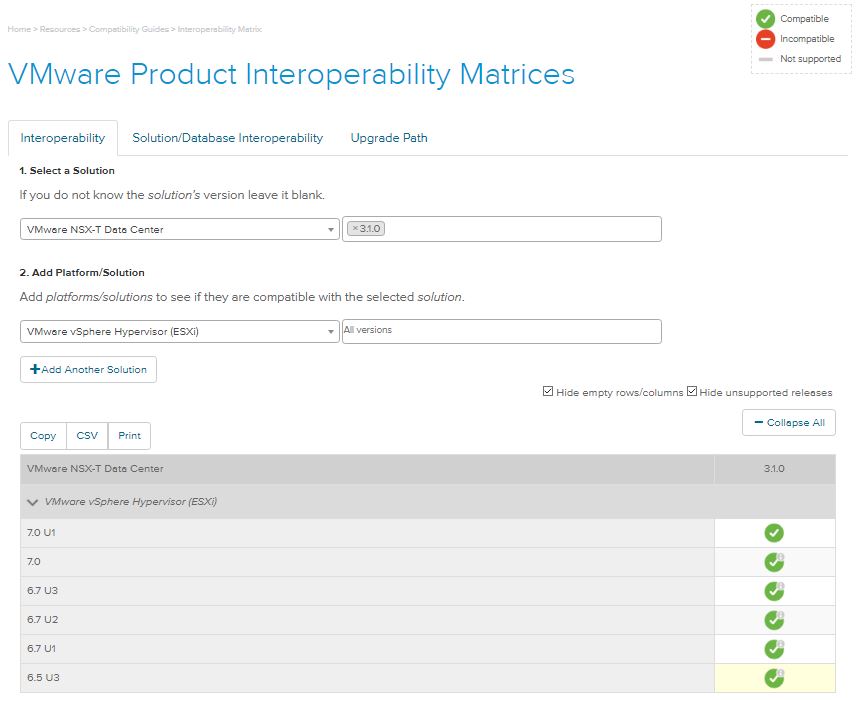

Совместимость с версией гипервизора, по традиции, проверяем в «VMware Product Interoperability Matrices».

По vSphere ESXi это:

Важно! Функции авто-разворота и профили хостов поддерживаются исключительно в версиях vSphere 6.7 U1 и свежее.

Для KVM – RHEL 7.7 и Ubuntu 18.04.2 LTS.

Важно! На RHEL и Ubuntu команда «yum update» апдейтит версию ядра, которая не должна быть старше 4.19.х и рушит совместимость с NSX-T Data Center. Следует отключить автоматическое обновление ядра при использовании этой команды. После запуска «yum install» следует убедиться, что NSX-T Data Center поддерживает версию ядра.

С целью разворота NSX Manager устанавливается соответствующий Аppliance, доступный, в зависимости от будущих своих задач, в трех размерах:

Под него подготавливается shared-хранилище и хост(ы) со статическим IP-адресом (можно поменять после инсталляции), исключительно IPv4, а его имя не должно содержать запрещенных символов, таких как «_», «.» и т.д. Если вы пропустите такое имя, разворот автоматически его поменяет на «nsx-manager». Освежить в памяти информацию по не валидным именам виртуальной инфраструктуры можно здесь и здесь.

Лимиты конфигурации NSX Management Cluster

Как уже отмечалось, всего нод NSX Manager может быть только три. Полезной в разработке дизайна будет и информация о существующих максимумах в организации сети (L2/L3, файерволлинг, Load Balancing, служба самоанализа гостевых структурных единиц и сети, агрегация в облако, а также федерация). Руководствоваться ограничениями из таблиц лимитов.

Транспортные ноды

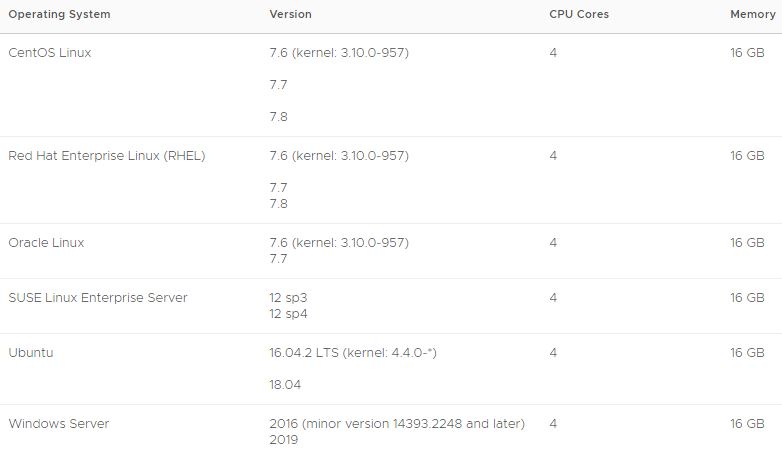

Поддерживаемые хостами транспортных нод гипервизоры:

Совместимость с версией гипервизора снова проверяем в «VMware Product Interoperability Matrices». Поддерживаемая версия CentOS Linux KVM – 7.7/8.2, RHEL KVM – 7.7/8.2, SUSE Linux Enterprise Server KVM – 12 SP4, Ubuntu KVM — 18.04.2 LTS, 20.04 LTS.

По vSphere ESXi – все аналогично NSX Manager.

Требования к аппаратной части:

| Гипервизор | CPU | Память, Гб |

| vSphere | 4 | 16 |

| CentOS Linux KVM | 4 | 16 |

| RHEL KVM | 4 | 16 |

| SUSE Linux Enterprise Server KVM | 4 | 16 |

| Ubuntu KVM | 4 | 16 |

NSX Edge

Так как ВМ и bare-metal форм-факторы NSX Edge имеют ряд кардинальных отличий, требования по подготовке к их установке также отличаются.

NSX Edge ВМ

Перед инсталляцией ВМ Edge-нод, следует убедиться в следующем:

Разворот виртуальных машин Edge-нод может производиться в таких размерах (системные требования к каждому приведены в таблице):

| Размер | Память, Гб | vCPU | Диск, Гб | Версия аппаратного оборудования | Примечания |

| Small | 4 | 2 | 200 | 11+ | Для лабораторий и концептуальных демонстраций. L7-правила не реализованы на Т1-шлюзе |

| Medium | 8 | 4 | 200 | 11+ | Продакшен-среды с балансировкой нагрузки |

| Large | 32 | 8 | 200 | 11+ | Продакшен-среды с балансировкой нагрузки. |

| Extra Large | 64 | 16 | 200 | 11+ | Продакшен-среды с балансировкой нагрузки. |

Отдельно стоит выделить требования к CPU при развороте ВМ Edge-нод:

NSX Edge bare-metal

Для разворота bare-metal Edge-ноды, нужно иметь, минимум, 32 Гб памяти, 8 CPU и 200 Гб дискового пространства. Рекомендовано по best practice: 256 Гб памяти, 24 CPU и 200 Гб дискового пространства.

Для поддержки DPDK необходимо следующее:

Совместимость с аппаратной частью следует проверять на этой странице.

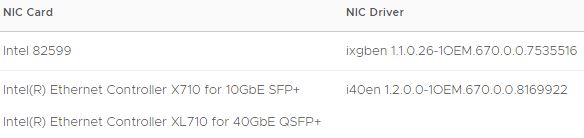

Требования к сетевому адаптеру:

Системные требования к Bare Metal Server

Перед установкой Bare Metal Server следует убедиться, что:

В разрезе операционных систем требования к их версиям и аппаратной части следующие:

Требования к NIC хоста гипервизора и задержке

Убедиться в поддержке NIC-карт версией ESXi, на которой запущен NSX-T Data Center, можно в VCG, выбрав под «I/O Device Type» — «Network», и опционально, чтобы использовать GENEVE-инкапсуляцию, под «Features» — «GENEVE options». Также если необходимо применять Enhanced Data Path, выбираем «N-VDS Enhanced Data Path».

Обязательно следует загрузить поддерживаемые NIC драйвера со страницы загрузок VMware для соответствующих карт, если нужен Enhanced Data Path:

Максимальная задержка между всеми NSX Manager в кластере – 10 мс. Максимальная задержка между NSX Manager и транспортными нодами – 150 мс.

Требования к хранилищу

Рекомендовано устанавливать NSX Manager на хранилище общего доступа. Обязательно настроить на хранилище НА, чтобы избежать переноса файловой системы менеджера в режим «только для чтения» при некоторых событиях или сбоях.

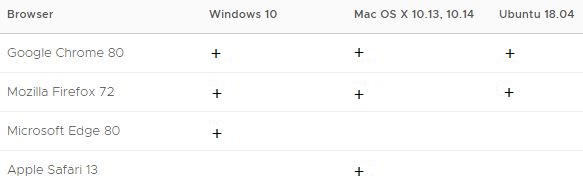

Требования к браузеру

С NSX Manager совместимы следующие браузеры в разрезе желаемых ОС:

Важно! Internet Explorer не поддерживается.

Еще несколько замечаний к выбору браузера:

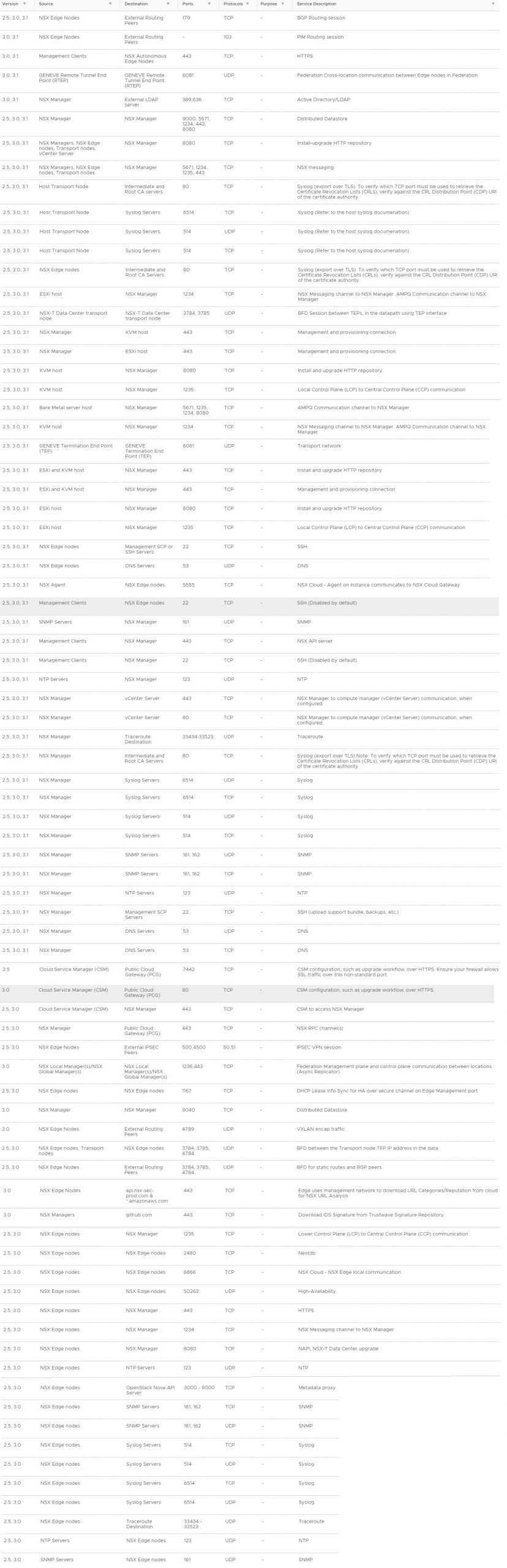

Порты и протоколы

Система портов и протоколов обеспечивают связь от ноды к ноде в NSX-T Data Center, при этом пути должны быть защищены и аутентифицированы. Место хранения учетных данных применяется для установки факта взаимной аутентификации.

Порты и протоколы следует открыть и на физическом файерволе, и на файерволе хоста гипервизора. Список нужных портов и протоколов с описанием связанной службы:

По умолчанию все сертификаты являются самоподписанными. GUI и API северного направления, а также приватные ключи могут быть замещены СА-подписанными сертификатами.

Существуют внутренние демоны, общающиеся через петли или сокеты доменов UNIX:

Важно! Для доступа к нодам NSX-T Data Center необходимо включить на них SSH.

Случай с портами и протоколами при развороте NSX Cloud в данном гайде не рассматривается. В планах выпустить серию статей по cloud-решениям VMware – там и будет подробно про это рассказано.

Подготовка к инсталляции NSX-T Data Center 3.1

Когда все требования по совместимости, аппаратные и прочие, перечисленные выше, соблюдены, а необходимые порты и протоколы открыты и сконфигурированы, можно приступать непосредственно к подготовке виртуальных сетей.

Подготовка к инсталляции NSX-T Data Center в vSphere

Если будем работать со средой vSphere, какой-то специфической подготовки, кроме описанных выше шагов, не требуется, так как подразумевается, что мы имеем дело с сопоставимой версией ПО, организованными хранилищами и прочими аспектами. О том, как проапдейтить свою vSphere и ее компоненты до последней версии, мы писали в статье «Инсталляция и разворот VMware vSphere 7.0».

Особенности установки NSX-T Data Center на Bare Metal Server

Стоит привести пару замечаний по поводу подготовки к инсталляции NSX-T Data Center на Bare Metal Server. Некоторые процедуры разворота могут потребовать разрешения командой «sudo». Как и в случае KVM, нужно будет проинсталлировать сторонние пакеты на физический сервер.

Кроме того, для разворотов на Bare Metal Server следует обеспечить доступность PXE-сервера в среде. Он устанавливается любой из Linux-дистрибутивов, и должен обладать двумя интерфейсами – один для внешней коммуникации, и другой для обеспечения IP DHCP и TFTP-сервисов. Подробно его подготовка будет расписана ниже – в разделе про разворот NSX-T Data Center на Bare Metal Server.

Инсталляция сторонних пакетов на физический сервер

:

Подготовка к инсталляции NSX-T Data Center на KVM

Что же касается KVM, вначале следует подготовить его среду, установив сам KVM.