ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Что такое LAN и чем отличается от WAN?

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

Видео: разница между LAN и WAN?

В контексте домашнего использования, в LAN порты роутера подключаются пользовательские устройства: компьютеры, ноутбуки, телевизоры, игровые консоли нового поколения чтобы, играть в Red Dead Redemption 2, отличная игра кстати, и прочие домашние радости, которым нравится для стабильной работы подключаться к сети через кабель.

А с точки зрения корпоративного использования, в LAN находятся рабочие станции сотрудников, принтеры, сканеры и сервера. Кстати, в офисной сети существует множество локальный сетей, которые, как правило, делят по назначению: отдельный LAN для бухгалтерии, свой LAN для продаж, операционного департамента, отдельную сеть делают для принтеров и серверов.

В корпоративном использовании, WAN подключение, это подключение к глобальной сети провайдера. Это может быть сеть, которая связывает офисы компании в Москве и Владивостоке, а может быть подключение к интернету на большом корпоративном маршрутизаторе.

С точки зрения модели OSI, ключевые отличия LAN от WAN кроются на физическом и канальном уровне. В LAN царит стандарт Ethernet, а в WAN, например, живут такие стандарты как Frame Relay, HDLC или PPP (Point-to-Point-Protocol).

Итоговая разница

Закрепим и подытожим все ключевые различия между LAN и WAN:

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Русские Блоги

Разница между LAN, WAN, WLAN, WiFi

Я чувствую, что эти концепции сбивают людей с толку и сбивают с толку. Ниже приводится наиболее распространенный маршрутизатор, объясняющий эти концепции.

Как следует из названия, LAN относится к группе компьютеров, соединенных между собой несколькими компьютерами в определенной области. Обычно в пределах нескольких километров. Локальная сеть может реализовывать такие функции, как управление файлами, совместное использование программного обеспечения, совместное использование принтеров, планирование в рабочих группах, услуги электронной почты и факсимильной связи. Локальная сеть является закрытой и может состоять из двух компьютеров в офисе или из тысяч компьютеров в компании.

Когда дело доходит до маршрутизаторов, наша общая сеть представляет собой сеть LAN, и пользователи общаются и передают файлы в этой сети.

Часто используемые сценарии LAN:

1. Подключите сетевой кабель компьютера, который необходимо вставить в порт LAN маршрутизатора.

2. Вторичная маршрутизация обычно выполняется от порта LAN вышестоящей маршрутизации.

Как правило, порт LAN маршрутизатора будет отличаться от порта WAN цветом, изображенным на картинке. Как правило, количество портов LAN будет больше, чем портов WAN.

WAN: используется для подключения к внешнему IP-адресу, обычно относящемуся к исходящему, для пересылки IP-пакетов данных из внутреннего интерфейса LAN.

В основном каждый маршрутизатор имеет порт WAN, и, конечно, есть особые случаи, такие как маршрутизатор-коты.

Сценарии применения WAN:

1. Входящий сетевой кабель от кота нужно воткнуть в WAN порт роутера.

2. Дополнительный маршрутизатор, сетевой кабель верхнего уровня подключен к WAN-порту дополнительного маршрутизатора.

Как правило, маршрутизаторы имеют один порт WAN, а также есть маршруты для нескольких портов WAN.

WLAN, полное название Wireless LAN, беспроводная локальная сеть.

В отличие от LAN, данные WLAN передаются посредством электромагнитных волн, что обычно называется воздушной передачей. WLAN использует электромагнитные волны для отправки и получения данных в воздухе без необходимости использования кабеля.

WLAN использует для связи диапазон частот радиовещания ISM (промышленный, научный, медицинский). Стандарт WLAN 802.11a использует полосу частот 5 ГГц и поддерживает максимальную скорость 54 Мбит / с, тогда как стандарты 802.11b и 802.11g используют полосу частот 2,4 ГГц, которая поддерживает максимальные скорости 11 Мбит / с и 54 Мбит / с соответственно. Последний 11AC неожиданно достиг 1,3 Гбит / с.

объясните по простому чем отличается VLAN от LAN

Shaman

на основе одной физической сети, поднять несколько виртуальных.

VLAN — главный механизм для создания логической топологии сети, не зависящей от её физической топологии.

Допустим, хост host1.3 подключён к свичу A, хост host2.3 к свичу B, хост host1.1 тоже к свичу B, но при этом host1.3 и host2.3 в настройках свичей отнесены к зоне с VLAN а host1.1 к зоне с VLAN В результате host1.3 и host2.3 видят друг друга, хотя подключены к разным свичам A и B, котому что их пакеты свичи A и B передают между собой с добавлением к Ethernet-пакетам тега VLAN а host1.1 и host2.3 подключены к одному и тому же свичу B, но друг друга всё равно не видят, потому что в его настройках они отнесены к разным зонам, с VLAN id 1 и 3 соответственно, и на другие свичи их пакеты передаются тоже с соответствующими тегами.

Порты свичей можно настроить так, чтобы тегированные пакеты пропускались через них, к этим портам проще всего подключать другие аналогично настроенные свичи, но можно подключать и обычные компьютеры. В последнем случае администратор на этой машине может настроить себе через один и тот же кабель доступ к разным VLAN, создав на ней виртуальные интерфейсы для каждого VLAN id.

Простейший, наверное, случай (скрытого) использования VLAN имеет место в обычных домашних роутерах, которых есть встроенный свич, допустим, на 5 внешних портов, но при этом один из них обозначен как WAN и не сообщается с другими четырьмя, обозначенными как LAN. На самом деле, как правило все пять портов физически одинаковы, просто при загрузке свич программно настраивается так, что порты LAN приписаны к одному VLAN, а порт WAN – к другому. В результате линукс на роутере видит все порты, но прямой доступ WAN LAN через свич мимо программных фильтров на роутере заблокирован.

P.S.

Более того, если в том же роутере есть ещё и вай-фай, то он объединяется мостом с тем из VLAN, который отвечает за локалку. В результате компьютеры, подключённые к роутеру хоть проводом, хоть вай-фаем, видят друг друга и находятся в одном и том же диапазоне IP, но не видят провайдера за портом WAN. То есть физически у роутера есть две не связанных между собой сети – Wi-Fi и Ethernet, но логически Ethernet разделяется на два разных VLAN, один из которых (LAN) объединяется с Wi-FI в логическую домашнюю сеть, а второй (WAN) полностью изолируется, через него роутер подключается к интернету по PPPoE, PPTP или L2TP, после чего пускает туда хосты из домашней сети через NAT.

Кстати, VLAN существует ТОЛЬКО на втором уровне модели OSI (L2 коротко) и терминируется на первом же L3 интерфейсе (т.е. имеющим IP адрес).

Логически это выглядит как несколько не связанных друг с другом сетей.

© 2006-2021, Русскоязычное сообщество Arch Linux.

Название и логотип Arch Linux ™ являются признанными торговыми марками.

Linux ® — зарегистрированная торговая марка Linus Torvalds и LMI.

Локальные сети, беспроводные сети, глобальные сети, интернет и оборудование Ubiquiti

Любое устройство, выступающее в качестве точки доступа, с помощью которой данные передаются по сети, называется мобильным узлом (Node).

Сеть передачи данных (сокр. LAN) — группа взаимосвязанных узлов, обычно находящихся в пределах единого физического местоположения.

Сетевые администраторы настраивают, контролируют и управляют локальной сетью путем присвоения сетевых адресов.

После получения сетевого адреса для установки связи узел представляется в качестве хоста (локальный узел связи).

Хотя локальные узлы имеют общие адресные характеристики, трафик каждого узла определяется его уникальным сетевым адресом.

В целом, сетевой коммутатор — устройство, которое увеличивает размеры локального сегмента или LAN.

Локальные узлы подключаются к портам коммутатора для обмена данными в пределах узла.

Группа международных стандартов IEEE 802, включающая интерфейсы 802.2 и 802.3 рассматривает технологии LAN в мельчайших подробностях.

Узлы, поддерживающие беспроводную радио связь, называются станциями.

Беспроводная динамическая сеть (Ad-hoc) представляет станции в качестве независимых от локальной инфраструктуры коммуникационных систем.

В отличие от LAN, беспроводная локальная сеть (WLAN) позволяет беспроводным клиентам подключаться и обмениваться данными с помощью точки доступа через локальную сеть. В качестве таких клиентов выступают устройства, увеличивающие размеры локальной сети посредством сообщения о существовании беспроводного сегмента.

IEEE 802.11 описывает стандарты технологии беспроводной локальной сети, такие как 802.11r для быстрого перемещения или 802.11ac — пятое поколение Wi-Fi.

Шлюзы или коммутаторы располагаются на границе между локальной и глобальной сетями.

По сравнению с коммутаторами, которые транспортируют трафик внутри локальной сети, роутеры отвечают за перемещение данных локального узла между LAN и WAN, а также между различными локальными сетями.

Интернет (синоним WAN) — это глобальная система роутеров, которая принадлежит и обслуживается различными интернет-провайдерами или ISPs. Они вместе предоставляют сетевому трафику возможность достичь своего места назначения.

Интернет-провайдеры используют оборудование линеек airMAX, airFiber, EdgeMAX или других платформ Ubiquiti для построения широкополосных интернет-сетей. IT администраторы работают с продуктами UniFi для управления, масштабирования и мониторинга сетей LAN, WLAN и WAN для корпоративных пользователей в таких отраслях как образование, правительство, сфера обслуживания и многое другое.

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

VLAN для начинающих. Общие вопросы

Прежде чем продолжить сделаем краткое отступление о работе локальных сетей. В данном контексте мы будем говорить об Ethernet-сетях описанных стандартом IEEE 802.3, куда входят всем привычные проводные сети на основе витой пары. Основой такой сети является коммутатор (свич, switch), который работает на втором уровне сетевой модели OSI (L2).

Коммутатор анализирует заголовки каждого входящего кадра и заносит соответствие MAC-адреса источника в специальную MAC-таблицу, после чего кадр, адресованный этому узлу, будет направляться сразу на определенный порт, если МАС-адрес получателя неизвестен, то кадр отправляется на все порты устройства. После получения ответа коммутатор привяжет MAC-адрес к порту и будет отправлять кадры только через него.

Как мы уже говорили выше, к широковещанию прибегает сам коммутатор, когда получает кадр MAC-адрес которого отсутствует в MAC-таблице, а также узлы сети, отправляя кадры на адрес FF:FF:FF:FF:FF:FF, такие кадры будут доставлены всем узлам сети в широковещательном сегменте.

А теперь вернемся немного назад, к доменам коллизий и вспомним о том, что в нем может передаваться только один кадр одновременно. Появление широковещательных кадров снижает производительность сети, так как они доставляются и тем, кому надо и тем, кому не надо. Делая невозможным в это время передачу целевой информации. Кроме того, записи в MAC-таблице имеют определенное время жизни, по окончании которого они удаляются, что снова приводит к необходимости рассылки кадра на все порты устройства.

Чем больше в сети узлов, тем острее стоит проблема широковещания, поэтому широковещательные домены крупных сетей принято разделять. Это уменьшает количество паразитного трафика и увеличивает производительность, а также повышает безопасность, так как ограничивает передачу кадров только своим широковещательным доменом.

Как это можно сделать наиболее простым образом? Установить вместо одно коммутатора два и подключить каждый сегмент к своему коммутатору. Но это требует покупки нового оборудования и, возможно, прокладки новых кабельных сетей, поэтому нам на помощь приходит технология VLAN.

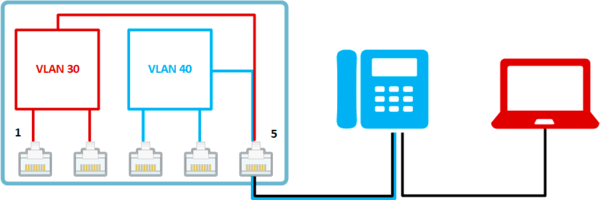

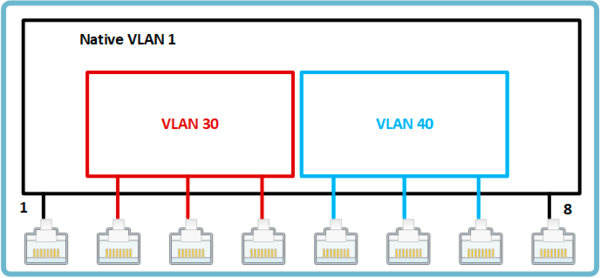

Давайте рассмотрим, как работает коммутатор с виртуальными сетями. В нашем примере мы возьмем условный 8-портовый коммутатор и настроим на нем три порта на работу с одним VLAN, а еще три порта с другим.

Каждый VLAN обозначается собственным номером, который является идентификатором виртуально сети. Порты, которые не настроены ни для какого VLAN считаются принадлежащими Native VLAN, по умолчанию он обычно имеет номер 1 (может отличаться у разных производителей), поэтому не следует использовать этот номер для собственных сетей. Порты, настроенные нами для работы с VLAN, образуют как-бы два отдельных виртуальных коммутатора, передавая кадры только между собой. Каким образом это достигается?

В порт, принадлежащий определенному VLAN, могут быть отправлены только пакеты с тегом, принадлежащим этому VLAN, остальные будут отброшены. Фактически мы только что разделили единый широковещательный домен на несколько меньших и трафик из одного VLAN никогда не попадет в другой, даже если эти подсети будут использовать один диапазон IP. Для конечных узлов сети такой коммутатор нечем ни отличается от обычного. Вся обработка виртуальных сетей происходит внутри.

Такие порты коммутатора называются портами доступа или нетегированными портами (access port, untagged). Обычно они используются для подключения конечных узлов сети, которые не должны ничего знать об иных VLAN и работать в собственном сегменте.

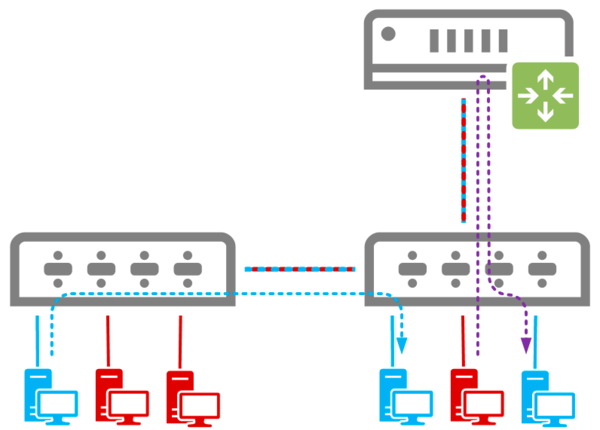

А теперь рассмотрим другую картину, у нас есть два коммутатора, каждый из которых должен работать с обоими VLAN, при этом соединены они единственным кабелем и проложить дополнительный кабель невозможно. В этом случае мы можем настроить один или несколько портов на передачу тегированного трафика, при этом можно передавать как трафик любых VLAN, так и только определенных. Такой порт называется магистральным (тегированным) или транком (trunk port, tagged).

Так как кадр 802.1Q отличается от обычного Ehternet-кадра, то работать с ним могут только устройства с поддержкой данного протокола. Если на пути тегированного трафика попадется обычный коммутатор, то такие кадры будут им отброшены. В случае доставки 802.1Q кадров конечному узлу сети такая поддержка потребуется от сетевой карты устройства. Если на магистральный порт приходит нетегированный трафик, то ему обычно назначается Native VLAN.

Все кадры, попадающие с порта доступа в коммутатор, получают тег с VLAN ID 40 и могут покинуть коммутатор только через порты, принадлежащие этому VLAN или транк. Таким образом любые широковещательные запросы не уйдут дальше своего VLAN. Получив ответ узел сети формирует кадр и отправляет его адресату. Далее в дело снова вступают коммутаторы, сверившись с MAC-таблицей они отправляют кадр в один из портов, который будет либо принадлежать своему VLAN, либо будет являться магистральным. В любом случае кадр будет доставлен по назначению без использования маршрутизатора, только через коммутаторы.

Совсем иное дело, если узел одного из VLAN хочет получить доступ к узлу другого VLAN. В нашем случае узел из красной сети (VLAN ID 30) хочет получить доступ к узлу синей сети (VLAN ID 40). Узел источник знает IP-адрес адресата и также знает, что этот адрес не принадлежит его сети. Поэтому он формирует IP-пакет на адрес основного шлюза сети (роутера), помещает его в Ethernet-кадр и отправляет на порт коммутатора. Коммутатор добавляет к кадру тег с VLAN ID 30 и доставляет его роутеру.

Роутер получает данный кадр, извлекает из него IP-пакет и анализирует заголовки. Обнаружив адрес назначения, он сверяется с таблицей маршрутизации и принимает решение куда отправить данный пакет дальше. После чего формируется новый Ethernet-кадр, который получает тег с новым VLAN ID сети-получателя в него помещается IP-пакет, и он отправляется по назначению.

Таким образом любой трафик внутри VLAN доставляется только с помощью коммутаторов, а трафик между VLAN всегда проходит через маршрутизатор, даже если узлы находятся в соседних физических портах коммутатора.

Говоря о межвлановой маршрутизации нельзя обойти вниманием такие устройства как L3 коммутаторы. Это устройства уровня L2 c некоторыми функциями L3, но, в отличие от маршрутизаторов, данные функции существенно ограничены и реализованы аппаратно. Этим достигается более высокое быстродействие, но пропадает гибкость применения. Как правило L3 коммутаторы предлагают только функции маршрутизации и не поддерживают технологии для выхода во внешнюю сеть (NAT) и не имеют брандмауэра. Но они позволяют быстро и эффективно осуществлять маршрутизацию между внутренними сегментами сети, в том числе и между VLAN.

Маршрутизаторы предлагают гораздо большее число функций, но многие из них реализуются программно и поэтому данный тип устройств имеет меньшую производительность, но гораздо более высокую гибкость применения и сетевые возможности.

При этом нельзя сказать, что какое-то из устройств хуже, каждое из них хорошо на своем месте. Если мы говорим о маршрутизации между внутренними сетями, в том числе и о межвлановой маршрутизации, то здесь предпочтительно использовать L3 коммутаторы с их высокой производительностью, а когда требуется выход во внешнюю сеть, то здесь нам потребуется именно маршрутизатор, с широкими сетевыми возможностями.

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал: