ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Настройка VLAN на коммутаторах Huawei

виртуальная локальная сеть

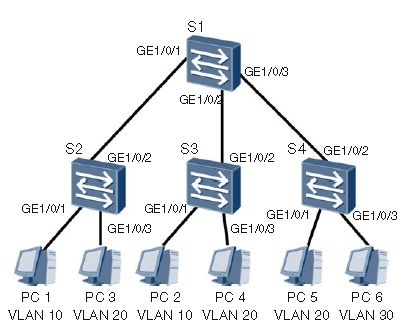

В компании есть три независимых отдела, использующих технологию VLAN (Virtual Local Area Network). На рисунке 1 показано, что ПК 1 и ПК 2 принадлежат одному отделу (VLAN 10), ПК 3, ПК 4 и ПК 5 принадлежат другому отделу (VLAN 20), а ПК 6 принадлежит другому отделу (VLAN 30).

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

Порядок настройки

Приступим

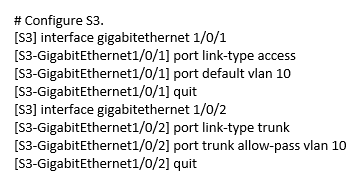

Далее в качестве примера конфигурации используется VLAN 10.

Теперь вы должны добавить порты в VLAN 10, так как вновь созданные порты не содержат VLAN.

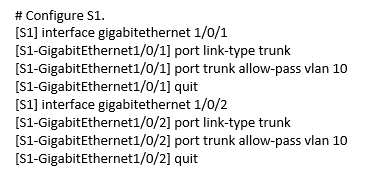

После настройки VLAN запустите команду display port vlan, чтобы просмотреть конфигурации VLAN и типы портов на коммутаторе. В качестве примера посмотрим настройки S2.

Из выходных данных команды видно, что GE1/0/1 на S2 был настроен как Access порт и добавлен в VLAN 10, а GE1/0/2 на S2 был настроен как Trunk порт и позволяет кадрам из VLAN 10 проходить через него, указывая, что команды конфигурации VLAN вступили в силу на GE1/0/1 и GE1/0/2 коммутатора S2. Вы можете применить аналогичные команды для настройки VLAN 20 и VLAN 30.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Vlan batch huawei что это

Продукты, решения и услуги для организаций

Настройка присвоения VLAN на базе интерфейсов

Поддерживаемые продукты и версии

Этот пример относится к CE12800, CE6800 и CE5800 по версии V100R001C00 или более поздней версии.

Требования к сети

Для обеспечения защиты связи и предотвращения штормов широковещательными пакетами администратору требуется, чтобы серверы, передающие одну и ту же услугу, и серверы, передающие разные услуги, были изолированы.

Figure 2-16 Сетевое взаимодействие VLAN на основе интерфейса

Анализ требований

Настройте присвоение VLAN на базе интерфейсов на SwitchA и SwitchB и выделите интерфейсы, соединяющие серверы, передающие одну услугу, для одной сети VLAN, чтобы серверы разных сетей VLAN не могли взаимодействовать на уровне 2, а серверы одной VLAN могли взаимодействовать на уровне 2.

План конфигурации выглядит следующим образом:

Procedure

Проверка конфигурации

Server1 и Server2 находятся в одном сегменте сети, например, 192.168.100.0/24; Server3 и Server4 находятся в одном сегменте сети, например, 192.168.200.0/24.

Server1 и Server2 могут выполнять операции ping друг для друга, но не могут выполнять операции ping для Server3 и Server4. Server3 и Server4 могут выполнять операции ping друг для друга, но не могут выполнять операции ping для Server1 и Server2.

[FAQ] Базовая настройка коммутаторов и маршрутизаторов Huawei

Basic

system view – входит в режим конфигурирования

quit – возвращает на уровень назад

Настройка доступа по консоли

set authentication password cipher

Настройка доступа по Telnet

user-interface vty 0 4 – задаем количество одновременных виртуальных сессий

authentication-mode password – задаем способ аутентификации ( по паролю, либо aaa )

Spanning Tree Protocol

stp enable – активируем stp, команду можно давать глобально, либо на определенных интерфейсах

stp disable – деактивирует stp, команду можно давать глобально, либо на определенных интерфейсах

stp root primary – указываем кто будет рутом в топологии

stp root secondary – указываем второго по приоритету после рута

stp priority — указываем приоритет оборудования в топологии ( стандартное значение 32768 )

stp pathcost-standard — задаем способ расчета стоимости портов ( стандартный – dot1t )

— указываем приоритет порта ( стандартное значение 128 )

stp port cost — указываем стоимость порта

display stp brief – показать информацию о stp

display stp instance 0 brief

RSTP

stp bpdu-protection – оборудование выключает edged—port на интерфейсе, если тот получит bpdu

stp root-protection – команда дается на designated портах, при получении лучшего bpdu порт коммутатора отбросит его

stp edged-port enable – команда дается на портах, к которым подключено конечное оборудование ( порт не будет принимать участие в расчете stp топологии ).

stp bpdu-filter enable – порт не будет принимать и отправлять bpdu ( используется в паре с предыдущей командой ).

MSTP

stp region-configuration – вход в режим конфигурации mstp

instance vlan to – привязываем нужные виланы к определенному инстансу ( например, instance 1 vlan 1 to 10 )

active region-configuration – активируем конфигурацию mstp региона

display stp region-configuration – показать информацию о mstp

Маршрутизация

Static routing

ip route-static 192.168.1.0 255.255.255.0 gigabitethernet 0/0/1

ip route-static 192.168.1.0 24 10.1.1.1

RIP

version 2 – задаем версию rip ( по умолчанию стоит версия 1 )

network – задаем какую сеть объявлять через процесс rip

default-route originate – анонсируем маршрут по умолчанию через rip

undo summary – выключем суммирование маршрутов

Следующие команды даются на интерфейсе:

rip metricin — устанавливаем стоимость на порту для входящих маршрутов

rip metricout — устанавливаем стоимость на порту для исходящих маршрутов

rip poison-reverse – механизм защиты от петель

rip split horizon – механизм защиты от петель, по умолчанию включен на оборудовании

Ограничение распространения маршрутной информации

undo rip output – интерфейс не будет объявлять о маршрутах

undo rip input – интерфейс не будет принимать входящие сообщения о маршрутах

silent-interface — команда дается в процессе rip, интерфейс не передает информацию о маршрутах, но принимает и заносит в таблицу маршрутизации ( команда имеет бОльший приоритет, чем две предыдущие ).

Authentification RIP:

VLAN Mapping Configuration Commands

port vlan-mapping ingress

Function

The port vlan-mapping ingress command configures VLAN mapping in the inbound direction.

The undo port vlan-mapping ingress command cancels the configuration.

By default, VLAN mapping is valid for both inbound and outbound directions.

Format

port vlan-mapping ingress

undo port vlan-mapping ingress

Parameters

Views

GE interface view, XGE interface view, Eth-Trunk interface view, port group view

Default Level

2: Configuration level

Usage Guidelines

Usage Scenario

After the port vlan-mapping vlan vlan-id1 [ to vlan-id2 ] map-vlan vlan-id3 [ remark-8021p 8021p-value ] command is used on an interface, vlan-id1 [ to vlan-id2 ] is mapped to vlan-id3 in the inbound direction, and vlan-id3 is mapped to vlan-id1 [ to vlan-id2 ] in the outbound direction.

Outbound VLAN mapping cannot be used with a traffic policy. You can run the port vlan-mapping ingress command to configure VLAN mapping in the inbound direction. The interface configured with VLAN mapping maps vlan-id1 [ to vlan-id2 ] to vlan-id3 in the inbound direction, and does not map vlan-id3 to vlan-id1 [ to vlan-id2 ] in the outbound direction.

Prerequisites

Precautions

To make VLAN mapping take effect in the inbound direction only, configure the port vlan-mapping ingress and port vlan-mapping vlan map-vlan commands in sequence. To delete the VLAN mapping configuration, delete the port vlan-mapping vlan map-vlan and port vlan-mapping ingress commands in sequence.

Example

# Configure VLAN mapping in the inbound direction on GE 0/0/1 to map VLAN 100 in received frames to VLAN 10.

port vlan-mapping vlan map-vlan

Function

The port vlan-mapping vlan map-vlan command enables the interface to map single tags of packets.

The undo port vlan-mapping command cancels the interface to map single tags of packets.

By default, the interface does not map tags of packets.

Format

port vlan-mapping vlan vlan-id1 [ to vlan-id2 ] map-vlan vlan-id3 [ remark-8021p 8021p-value ]

undo port vlan-mapping < all | vlan vlan-id1 [ to vlan-id2 ] [ map-vlan vlan-id3 ]>

Parameters

vlan vlan-id1 [ to vlan-id2 ]

map-vlan vlan-id3

Specifies the VLAN ID in the mapped tag.

remark-8021p 8021p-value

Specifies the re-marked 802.1p priority of the mapped tag.

The 802.1p priority is specified by a 3-bit PRI (priority) field in an 802.1Q packet. When congestion occurs on a switch, packets with a higher priority are sent first.

If the parameter remark-8021p is configured, the interface changes the 802.1p priority in the packet to the value of 8021p-value specified by users.

The value is an integer that ranges from 0 to 7. A larger value indicates a higher priority.

Specifies all VLAN mapping entries configured on the interface.

Views

GE interface view, XGE interface view, Eth-Trunk interface view, port group view

Default Level

2: Configuration level

Usage Guidelines

Usage Scenario

VLAN mapping, also called VLAN translation, implements communication between different VLANs. VLAN mapping takes effect after outbound interfaces on a switch forward the packets received by inbound interfaces. This command allows an interface to map the VLAN ID in a tagged packet to an S-VLAN ID.

After the port vlan-mapping vlan vlan-id1 [ to vlan-id2 ] map-vlan vlan-id3 [ remark-8021p 8021p-value ] command is used on an interface, vlan-id1 [ to vlan-id2 ] is mapped to vlan-id3 in the inbound direction, and vlan-id3 is mapped to vlan-id1 [ to vlan-id2 ] in the outbound direction.

Precautions

VLAN mapping can be configured only on a trunk or hybrid interface, and the interface must be added to the translated VLAN in tagged mode.

When N:1 VLAN mapping is configured (VLAN IDs can be incontiguous before mapping), the interface needs to be added to these VLANs in tagged mode, and the VLAN specified by map-vlan cannot be a VLAN corresponding to a VLANIF interface.

If VLAN mapping and DHCP are configured on the same interface, it is recommended to add the interface to the original VLANs (VLANs before mapping) in tagged mode.

N:1 VLAN mapping takes effect only when the packets with original VLANs are sent first. In this case, if packets are sent from the S-VLAN first, the C-VLAN to be mapped cannot be determined because no ACL entry is generated. As a result, the packets are discarded.

N:1 VLAN mapping is not supported in a stack scenario.

A maximum of 16 original VLAN IDs can be specified on an interface.

If the VLANs before and after mapping are the same, return packets may fail to be forwarded. To solve the problem, map the VLAN to itself. For example, packets with VLAN 10 and VLAN 20 (before mapping) need to be sent to the network side and S-VLAN 20 (after mapping) is assigned to users, run the port vlan-mapping vlan 10 map-vlan 20 command. To ensure that return packets are correctly forwarded, run the port vlan-mapping vlan 20 map-vlan 20 command.

Example

# Configure VLAN mapping on the GE 0/0/1 and map VLAN 100 of a received packet to VLAN 10 before the packet is forwarded.

Vlan batch huawei что это

Продукты, решения и услуги для организаций

Настройка объекта VPN для передачи пакетов услуг

Поддерживаемые продукты и версии

Этот пример относится к CE12800, CE6800 и CE5800 по версии V100R001C00 или более поздней версии, CE7800 по версии V100R003C00 или более поздней версии и CE8800 по версии V100R006C00.

Требования к сети

Как показано на Figure 2-33, серверы в зоне обслуживания должны иметь доступ к интернету. Сервер данных и видеосервер в зоне обслуживания подключаются к маршрутизатору шлюза через коммутатор доступа SwitchB и базовый коммутатор SwitchA и взаимодействуют с интернетом через маршрутизатор шлюза.

Брандмауэр подключается к базовому коммутатору SwitchA в режиме байпаса, чтобы обеспечить безопасность обмена данными между серверами и интернетом. В этом случае весь трафик, проходящий через SwitchA, перенаправляется в брандмауэр через объект VPN. Брандмауэр фильтрует трафик для обеспечения безопасности внутренних и внешних сетей.

Figure 2-33 Настройка объекта VPN для передачи пакетов услуг

Table 2-10 описывает сетевой план устройств, показанный в Figure 2-33.

VLAN, к которой принадлежит сервер: VLAN 100

VLAN, к которой принадлежит сервер: VLAN 100

VLAN, к которой принадлежит 10GE1/0/1: VLAN 100

VLAN, к которой принадлежит 10GE2/0/2: VLAN 102 и VLAN 103

VLAN, к которой принадлежит 10GE3/0/3: VLAN 101

IP-адрес VLANIF 100: 10.10.10.1/24

IP-адрес VLANIF 101: 202.10.20.193/24

IP-адрес VLANIF 102: 192.168.10.1/24

IP-адрес VLANIF 103: 192.168.11.1/24

VLAN, к которой принадлежит 10GE1/0/1: VLAN 100

VLAN, к которой принадлежит 10GE1/0/2: VLAN 100

VLAN, к которой принадлежит 10GE1/0/3: VLAN 100

План конфигурации

План конфигурации выглядит следующим образом:

Procedure

# Создайте VLAN 100 на SwitchB.

# Добавьте 10GE1/0/1, 10GE1/0/2 и 10GE1/0/3 на SwitchB в сеть VLAN 100.

# На SwitchA создайте VLAN 100 (соединенную с SwitchB), VLAN 101 (соединенную с маршрутизатором шлюза), а также сети VLAN 102 и 103 (подключенные к брандмауэру).

# Для интерфейсов 10GE1/0/1, 10GE2/0/2 и 10GE3/0/3 SwitchA задайте тип trunk, затем добавьте эти интерфейсы в сети VLAN.

# Создайте объект VPN vrf1.

# Свяжите объект VPN vrf1 с VLANIF 100 и VLANIF 102 для предоставления доступа абонентам VPN.

# Настройте статические маршруты.

Проверка конфигурации

Выполните команду display ip vpn-instance interface для просмотра информации об интерфейсе объекта VPN.