User assist history что это

Те, кто сохраняют снимки реестра и сравнивают их со снимками, сохранёнными через некоторое время,

обратили внимание на ключ UserAssist, данные в подключах которого, имеющие подозрительный вид,

постоянно изменяются и добавляются.

Ранние статьи про UserAssist:

I was recently poking around my Windows registry, looking for a way to modify an explorer menu, when I happened upon a few suspicious keys.

. I did not like this at all! At first, I thought I might have been infected by a trojan or something.

But I found that in fact, EXPLORER.EXE is the program that writes these keys.

. The EXE had not been modified from the Windows 2000 Service Pack 2 verison I had archived, which means it was probably not infected.

I then checked my other computer, also running Windows 2000 SP2, and the same keys exist also with a bunch of entries (although fewer, because I use that computer less).

So at this point I am reasonably sure this activity is done soley by Microsoft.

. Microsoft’s products are known for archiving large amounts of personal data for no apparent reason.

This includes internet addresses visited, local files accessed, email addresses, and so on.

But I’ve personally never found such a large database of this type information before now.

Storing info about internet history and recent documents makes sense, because all of this information is used to help the user access recently used information.

But I see absolutely no reason for this huge registry database of information.

That’s Microsoft for you.

The Count keys are a couple of lesser known and rather mysterious registry keys that are used to log some of your online and offline activity. This leads one to believe that these are «spyware» keys but it’s important to realize that these keys are also used by legitimate sources — both online and offline. Installing hardware, software, making system changes and even just rebooting your computer usually adds entries to the Count keys. And even online, many sites you consider trustworthy may add info to these keys when you visit them. Over time, this key can become quite inflated and not even deleting all your History, Cookies and Temp files will clear the Count entries.

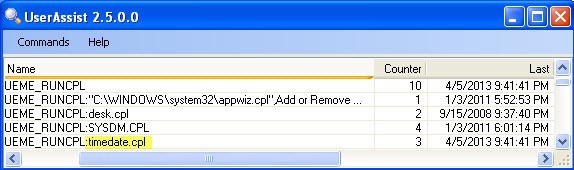

The UserAssist utility displays a table of programs executed on a Windows machine, complete with running count and last execution date and time.

Windows Explorer maintains this information in the UserAssist registry entries.

Журнал со статьёй Windows Box: Windows 7 UserAssist Registry Keys by Didier Stevens (можно свободно скачать)

Into The Boxes — Digital Forensics and Incident Response Magazine

Отключение UserAssist в системах до Vista:

Отключение UserAssist в Vista (и далее?)

| | От: | wildwind |

| Дата: | 12.12.10 17:10 | |

| Оценка: |

Здравствуйте, SergeCpp, Вы писали:

SC>Те, кто сохраняют снимки реестра и сравнивают их со снимками, сохранёнными через некоторое время,

Сергей, к чему здесь этот феерический ссылкоспам? Дидье попросил вас попиарить его блог? Вроде у него и так статистика неплохая.

Непонятно также, какое отношение к предмету обсуждения имеют «безопасность», «слежение за пользователем», «подозрительный вид» и другие желтые фразы. Я полагал, что истерией «винда следит за нами!» все переболели уже давно, в начале 2000-x. Вы еще нет?

P.S. Хотя комментарии к «основной статье» почитать прикольно.

| | От: | anonim12345 |

| Дата: | 12.12.10 23:24 | |

| Оценка: | +1 | |

| | От: | kochetkov.vladimir | https://kochetkov.github.io |

| Дата: | 13.12.10 11:32 | ||

| Оценка: | 15 (2) | ||

Здравствуйте, wildwind, Вы писали:

W>Непонятно также, какое отношение к предмету обсуждения имеют «безопасность», «слежение за пользователем», «подозрительный вид» и другие желтые фразы.

W>Я полагал, что истерией «винда следит за нами!» все переболели уже давно, в начале 2000-x. Вы еще нет?

Данные желтые фразы являются вполне устоявшейся терминологией. Не стоит так открыто демонстрировать отсутствие каких-либо познаний в предметной области computer forensics. К безопасности это имеет самое непосредственное отношение: CF — это отдельное направление ИБ, направленное в т.ч. на изучение способов реконструкции интересующих событий по информации, получаемой с исследуемых ИС. «Винда следит за вами» здесь совершенно непричем, речь идет как раз об извлечении информации о приложениях, когда-либо запускавшихся в системе, минуя предназначенный для сбора этой информации стандартный механизм протоколирования (аудит отслеживания процессов, в подсистеме журналирования).

То, что к примеру, в неаккуратно написанном приложении, используемые пароли могут в открытом виде попасть в файл подкачки еще не говорит о том, что винда собирает пароли пользователей. Но это также не говорит и о том, что пароли оттуда извлечь нельзя. То, что MS IE хранит историю посещений в index.dat, не значит, что он следит за пользователем, но это не мешает тем же сотрудникам правоохранительных органов, получать из него подробнейший лог посещений сайтов за весьма длительный период (с момента установки системы, насколько я помню).

Причем здесь истерия? Тот, для кого конфиденциальность этой информации не является существенной, может и не париться по этому поводу. Тот, кто заинтересован в обеспечении ее конфиденциальности (или наоборот, ее извлечении из исследуемой системы), имеет возможность получить из исходного поста исчерпывающую информацию по данному вопросу.

| | От: | wildwind |

| Дата: | 13.12.10 21:23 | |

| Оценка: |

Здравствуйте, kochetkov.vladimir, Вы писали:

W>>Непонятно также, какое отношение к предмету обсуждения имеют «безопасность», «слежение за пользователем», «подозрительный вид» и другие желтые фразы.

W>>Я полагал, что истерией «винда следит за нами!» все переболели уже давно, в начале 2000-x. Вы еще нет?

KV>Данные желтые фразы являются вполне устоявшейся терминологией.

Насчет «безопасность» согласен, термин вполне устоявшийся. А «слежение за пользователем», «подозрительный вид» — тоже?

KV>Не стоит так открыто демонстрировать отсутствие каких-либо познаний в предметной области computer forensics.

Почему? Пробелов в знаниях не следует стыдиться, по-моему.

KV>К безопасности это имеет самое непосредственное отношение: CF — это отдельное направление ИБ, направленное в т.ч. на изучение способов реконструкции интересующих событий по информации, получаемой с исследуемых ИС.

В таком понимании, пожалуй, да, к безопасности отношение имеет. Обычно «безопасность» понимают в другом, общеупотребительном смысле. Может сложиться впечатление, что знание данного механизма в Windows как-то поможет сделать систему более безопасной, защищенной от нежелательных воздействий или «исследователей». А это не так.

KV>»Винда следит за вами» здесь совершенно непричем, речь идет как раз об извлечении информации о приложениях, когда-либо запускавшихся в системе, минуя предназначенный для сбора этой информации стандартный механизм протоколирования (аудит отслеживания процессов, в подсистеме журналирования).

KV>То, что к примеру, в неаккуратно написанном приложении, используемые пароли могут в открытом виде попасть в файл подкачки еще не говорит о том, что винда собирает пароли пользователей. Но это также не говорит и о том, что пароли оттуда извлечь нельзя. То, что MS IE хранит историю посещений в index.dat, не значит, что он следит за пользователем, но это не мешает тем же сотрудникам правоохранительных органов, получать из него подробнейший лог посещений сайтов за весьма длительный период (с момента установки системы, насколько я помню).

Прекрасные аргументы в пользу того, что акцент на «слежение за пользователем» в исходном посте (SergeCpp) совершенно излишен, и является как раз «желтым». Спасибо.

У меня к вам вопрос в тему. Может ли информация, полученная из таких вот мест в системе, то есть «минуя предназначенный для сбора этой информации стандартный механизм протоколирования», то есть достоверность которой подтвердить нельзя; может ли такая информация быть использована как доказательство чего-либо:

а) при внутреннем расследовании инцидента;

б) в суде?

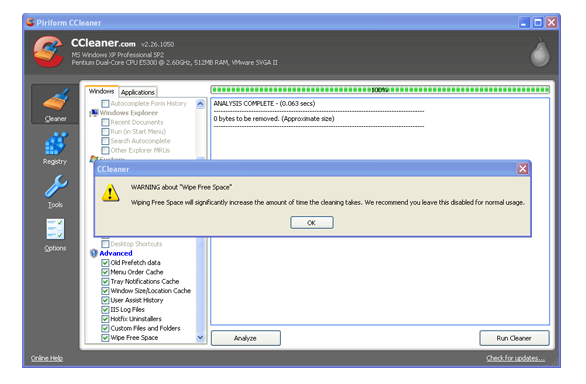

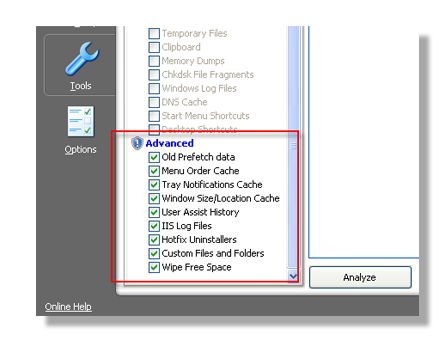

CCleaner’s advanced options – should you risk it?

So you’ve listened to the warnings and read the horror stories, but you’ve still come back for more. You must be a brave soul, because CCleaner‘s advanced options are pretty scary.

I’ll say it again, while CCleaner will positively shout it – don’t use the Advanced options unless you are very, very sure that you know what you are doing. These options are precisely the tools that could do some serious damage to your system if used wrongly. Bearing this in mind, let’s go through what some of these Advanced bits actually do.

Advanced

Old Prefetch Data – this is actually a controversial option. Pre-fetch files are basically parts of programs that Windows caches (‘pre-fetches’) so they are easily accessible when needed. Some people argue that over time the function becomes overcrowded, hence the need to delete. Others argue that Windows deletes them automatically, so there is no need. Nobody seems to be able to agree, so this one is completely in your own hands.

Menu Order Cache – this is where Windows stores information about the items that appear or have appeared in your Start menu. As CCleaner warns, any custom preferences will be reset, although nothing will actually be removed.

Tray Notifications Cache – again, where Windows stores information about the items that appear or have appeared in the Tray Menu. If you have any special set-up, it will be reset.

User Assist History – this will clear recently-used programs from the Start Menu. Clearing it accidentally can be irritating, but not fatal.

IIS Log Files – IIS stands for Internet Information Services. It’s a Microsoft service for Windows users’ internet services. Like many log files, theses are not something that the average user is very interested in, but they can be useful for bug fixing.

Hotfix Uninstallers – hotfixes are also known as patches. The uninstallers exist in case you install a patch that causes problems and you need to remove it. If you are confident that the hotfix they refer to is ok, there’s no real need for the uninstaller.

Wipe Free Space – for peace of mind. This feature is for anyone interested in security. When you delete files from your disk, much of the space they occupied retains data from those files but is effectively re-allocated as ‘free’ space. In other words, deleting a file doesn’t get rid of all its data, it just says ‘this space can now be considered free’. Wipe Free Space works by overwriting these areas of your disk, thus making it much harder to extract data about deleted files. It’s in Advanced, however, because it can take really long time to complete; some online accounts even point to 6 hours or more!

So what’s the final verdict? The first step is to make sure you know what an option does before you choose it. Secondly, only select the advanced options once you’ve decided to use them and then uncheck them when you’ve finished – don’t leave them ticked. The vast majority of the fixes only need to be performed once, and having them as the default option can slow your computer down and increase the risk of you erasing something you didn’t mean to.

[Перевод] Расследование манипуляций с панелью управления. Часть 1

Всем привет! Сегодня предлагаем вашему вниманию перевод статьи «Control Panel Forensics: Evidence of Time Manipulation and More…», автор Chad Tilbury трудился спецагентом в Офисе специальных расследовнаий ВВС США, а после этого стал заниматься проблемами пиратства в Американской Ассоциации Кинопрокатчиков. О расследованиях компьютерных преступлений этот парень знает не из учебников. Итак, начнем!

Панель управления — давно известный инструмент Windows, позволяющий изменять огромное количество настроек системы. Использование панели управления может быть ограничено с помощью Групповых политик, но в любом случае, некоторые элементы панели доступны для большинства учетных записей (для внесения некоторых изменений необходимы права администратора). В ходе расследования мы можем провести аудит использования панели управления для того, чтобы идентифицировать широкий спектр действий пользователей, таких как:

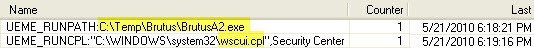

Доступ к центру поддержки (этот апплет в англ.версии называется Security Center) сам по себе не является особенно интересным. Но необходимо учитывать, что этот апплет был открыт сразу же после запуска известного инструмента для подбора паролей на роутерах. Как говорится, почувствуйте разницу!

Краткий обзор Панели управления

Сбор доказательств запуска апплета

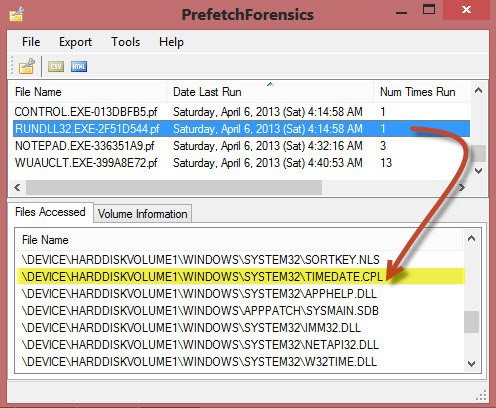

Механизм Windows Prefetch

Механизм Windows Prefetch отслеживает выполнение приложений. В отличие от обычных приложений, апплеты не оставляют файлы *.pf в папке C:\Windows\prefetch. Можно предположить, что файл «Control.exe» предоставит нам доказательство запуска апплета, но к сожалению – его prefetch-файл (если он существует) свидетельствует только о том, что Панель управления была открыта. Для того, чтобы выяснить, какой из апплетов запускался, нам надо рыть более глубоко! При запуске апплета создается ссылка в prefetch-файле для процесса RunDLL32.exe. Множественные ссылки в prefetch-файлах процесса RunDLL32.exe, указывающие на один и тот же апплет, говорят о том, что апплет запускался различными способами. Такие ссылки могут создаваться в результате работы алгоритма вычисления хеш-функции механизма Windows Prefetch, который отлично описан в блоге компании Hexacorn.

Prefetch-файл для процесса RunDLL32.exe также может содержать ссылку на апплет (но не всегда — в зависимости от апплета и от того, каким процессом был порожден его вызов). Поиск таких ссылок в prefetch-файлах процессов RunDLL32 и DLLHost – это трудоемкое занятие, но у нас не зря отмечаются праздник весны и труда , обещаю вознаграждение в виде полезной информации – вы получите время первого и последнего запусков апплета в системе, а также узнаете, сколько раз апплет был запущен.

На рисунке чуть ниже мы видим, что информация, добытая из файла RUNDLL32.EXE-2F51D544.pf, свидетельствует о том, что апплет «Дата и время» был запущен минимум один раз, 6 апреля 2013 в 04:14:58 UTC.

Во время исследования prefetch-файлов процесса RunDLL32 я рекомендую внимательно следить также за различными системными приложениями, например, за плагинами MMC (COMPMGMT.MSC). Отличный инструмент для исследования prefetch-файлов был создан Марком Воаном (Mark Woan).

Реестр Windows: Userassist (только XP/Vista)

Prefetch-файлы являются более-менее надежными уликами, но их существенный недостаток в том, что они никак не связывают действия, произведенные в системе с учетной записью пользователя. Ключ «userassist», содержащийся в кусте реестра NTUSER.dat (NTUSER.DAT\Software\Microsoft\Windows\Current\Version\Explorer\UserAssist), позволяет нам восполнить этот пробел.

На рисунке изображена запись об использовании Панели управления, сделанная в системе Windows XP. Необходимо обратить внимание на префикс “UEME_RUNCPL”, с которого начинается каждая строчка. Это идентификатор, используемый в системах XP и Vista для обозначения действий, связанных именно с выполнением апплетов Панели управления. В нашем случае мы видим, что пользователь запускал четыре разных апплета, всего 10 раз. Последний раз апплет был запущен 4 мая 2013г в 21:41:41. Инструмент для сбора доказательств UserAssist был разработан Дидье Стивенсом.

С выходом Windows 7 механизм UserAssist претерпел существенные изменения. Сбор надежных доказательств запуска апплетов не поддерживается в системах Windows7|8, вместо этого мы можем использовать т.н. списки переходов (jumplists), источник информации, содержащий следы запуска апплетов в современных ОС.

Об этом мы поговорим в следующей части.

История запуска программ и процессов в реестре Windows

Во время проведения компьютерно-криминалистической экспертизы операционной системы Windows важно понять, когда и каким образом был запущен определенный процесс. Чтобы идентифицировать эту деятельность, мы можем извлечь из целевой системы набор артефактов, полезных для сбора доказательств выполнения определенной программы.

Мы уже рассказывали как узнать какие программы запускались на компьютере. В той статье мы касались истории запуска программ в реестре Windows, но акцент больше ставили на программах. В сегодняшней статье я расскажу про ветки и ключи реестра в которых сохраняется история запуска программ и процессов Windows.

UserAssist

Каждая запущенная GUI-программа Windows оставляет историю в ключе реестра:

Этот ключ содержит два подраздела GUID (запуск исполняемого файла CEBFF5CD, запуск файла ярлыков F4E57C4B): каждый подраздел поддерживает список системных объектов, таких как программы, ярлыки и апплеты панели управления, к которым пользователь обратился.

Значения реестра в этих подразделах зашифрованы не лучшим образом. Используется шифрование ROT-13, которое заменяет один символ другим, расположенным в 13 позиции от него в таблице ASCII.

Все значения кодируются ROT-13:

BAM — это служба Windows, которая контролирует активность фоновых приложений. Эта служба существует только в новых версиях в Windows 10 начиная с обновления Fall Creators 1709.

Служба сохраняет историю запуска исполняемых файлов. Среди которой: полный путь к исполняемому файлу, который был запущен в системе, дату (время последнего исполнения), и его расположение. История запуска исполняемых файлов находится здесь:

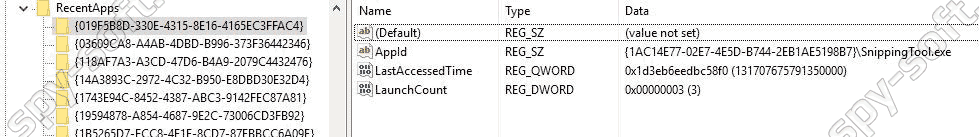

RecentApps

Запуск последних программ отслеживается и сохраняется в ключе RecentApps:

Каждый ключ GUID — это запущенное ранее приложение.

ShimCache

База данных совместимости приложений Windows используется операционной системой для определения возможных проблем совместимости приложений с исполняемыми файлами и отслеживает имя файла исполняемого файла, размер файла, время последнего изменения.

Последние 1024 программы, выполненные в операционной системе Windows, можно найти в этом ключе:

Для более подробного анализа ShimCache вы можете использовать инструмент ShimCacheParser.py.

Списки переходов

Панель задач Windows 7-10 (список переходов) спроектирована таким образом, чтобы пользователи могли быстро получить доступ к элементам, которые они часто или недавно использовали.

Данные, хранящиеся в папке:

где каждый будет иметь уникальный файл, добавленный с AppID связанного приложения.

Файлы списков переходов AutomaticDestinations представляют собой OLE Compound Files, содержащие несколько потоков, из которых:

Каждый из шестнадцатеричных нумерованных потоков содержит данные, аналогичные данным Windows Shortcut: данные могут быть извлечены и проанализированы с помощью анализатора LNK, например lnk-parse.

Prefetch

Файлы предварительной выборки Windows предназначены для ускорения процесса запуска приложения. Файлы Prefetch хранятся здесь»

и содержит имя исполняемого файла, список DLL Unicode, используемый этим исполняемым файлом, количество попыток выполнения исполняемого файла и временную метку, указывающую на последний запуск программы.

В этой папке хранится информация для последних 128 исполняемых файлов на Win7 и 1024 на Windows8 и Windows 10.

Файл предварительной выборки может анализироваться и анализироваться с использованием таких инструментов, как PeCMD

User assist history что это

Здравствуйте, SergeCpp, Вы писали:

SC>Те, кто сохраняют снимки реестра и сравнивают их со снимками, сохранёнными через некоторое время,

Сергей, к чему здесь этот феерический ссылкоспам? Дидье попросил вас попиарить его блог? Вроде у него и так статистика неплохая.

Непонятно также, какое отношение к предмету обсуждения имеют «безопасность», «слежение за пользователем», «подозрительный вид» и другие желтые фразы. Я полагал, что истерией «винда следит за нами!» все переболели уже давно, в начале 2000-x. Вы еще нет?

P.S. Хотя комментарии к «основной статье» почитать прикольно.

| | От: | wildwind |

| Дата: | 13.12.10 21:23 | |

| Оценка: |

Здравствуйте, kochetkov.vladimir, Вы писали:

W>>Непонятно также, какое отношение к предмету обсуждения имеют «безопасность», «слежение за пользователем», «подозрительный вид» и другие желтые фразы.

W>>Я полагал, что истерией «винда следит за нами!» все переболели уже давно, в начале 2000-x. Вы еще нет?

KV>Данные желтые фразы являются вполне устоявшейся терминологией.

Насчет «безопасность» согласен, термин вполне устоявшийся. А «слежение за пользователем», «подозрительный вид» — тоже?

KV>Не стоит так открыто демонстрировать отсутствие каких-либо познаний в предметной области computer forensics.

Почему? Пробелов в знаниях не следует стыдиться, по-моему.

KV>К безопасности это имеет самое непосредственное отношение: CF — это отдельное направление ИБ, направленное в т.ч. на изучение способов реконструкции интересующих событий по информации, получаемой с исследуемых ИС.

В таком понимании, пожалуй, да, к безопасности отношение имеет. Обычно «безопасность» понимают в другом, общеупотребительном смысле. Может сложиться впечатление, что знание данного механизма в Windows как-то поможет сделать систему более безопасной, защищенной от нежелательных воздействий или «исследователей». А это не так.

KV>»Винда следит за вами» здесь совершенно непричем, речь идет как раз об извлечении информации о приложениях, когда-либо запускавшихся в системе, минуя предназначенный для сбора этой информации стандартный механизм протоколирования (аудит отслеживания процессов, в подсистеме журналирования).

KV>То, что к примеру, в неаккуратно написанном приложении, используемые пароли могут в открытом виде попасть в файл подкачки еще не говорит о том, что винда собирает пароли пользователей. Но это также не говорит и о том, что пароли оттуда извлечь нельзя. То, что MS IE хранит историю посещений в index.dat, не значит, что он следит за пользователем, но это не мешает тем же сотрудникам правоохранительных органов, получать из него подробнейший лог посещений сайтов за весьма длительный период (с момента установки системы, насколько я помню).

Прекрасные аргументы в пользу того, что акцент на «слежение за пользователем» в исходном посте (SergeCpp) совершенно излишен, и является как раз «желтым». Спасибо.

У меня к вам вопрос в тему. Может ли информация, полученная из таких вот мест в системе, то есть «минуя предназначенный для сбора этой информации стандартный механизм протоколирования», то есть достоверность которой подтвердить нельзя; может ли такая информация быть использована как доказательство чего-либо:

а) при внутреннем расследовании инцидента;

б) в суде?