Usb write access что это

USB drives are a big concern for corporate organizations and employers. Employees armed with a USB drive can easily copy or move data from the office computer to their removable drives. Another big concern is the virus or Trojan which may accidentally creep into the office computer because someone plugged in a USB drive and tried to run or install a software application.

To deal with unwanted virus or Trojans in USB drives, you should disable the autorun when any removable drive is plugged into the computer. However, to make sure that no one else is able to copy-paste files or documents to their USB drives from the office computer, you have to enable write protection on all removable parts of your system.

If you want to disable write access to USB ports such that the users are not able to write any data to the thumb drive but can read data from it, follow the steps mentioned below:

How to Disable Write Access to USB Drives, Removable Drive

The procedure involves modifying the Windows registry so it’s recommended to back up the registry in case something goes wrong (in 99% cases it won’t). The following registry trick works for Windows XP, Windows Vista and Windows7:

1. Type regedit in the search box of the Windows start menu or from Start > Run

2. This will open Windows registry editor, navigate to the following key

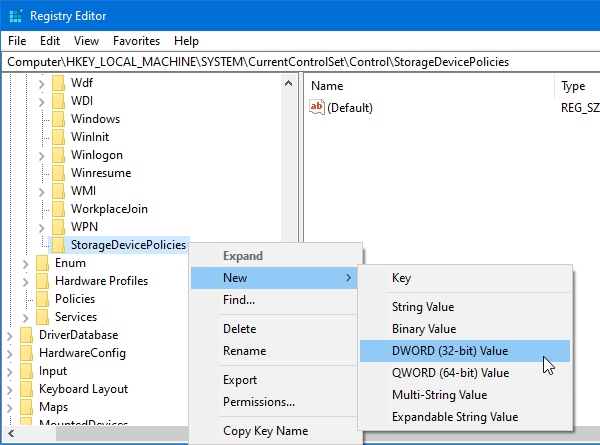

3. Right-click on the right pane and create a new key, name it as StorageDevicePolicies.

4. Click the newly created key and create a New DWORD value (32 bit). Name it as WriteProtect.

5. Double click on the key and set the value data to 1.

6. Restart the computer for the changes to take effect.

That’s it, now no one can copy or transfer files from the computer to the USB drive. The USB drive is now Read only and anyone trying to copy data to the USB drive will see the following error message:

Disable the Write protection from USB Drives

If you want to disable the write protection settings, simply navigate to the above registry key and delete the WriteProtect registry entry. You may also change the value to 0. This will save you time and effort if you want to enable the write protection at a later time.

If you don’t want to manually edit the registry, download the following files and double click them to enable or disable write protection in USB ports:

Download Registry Files

Software to Enable, Disable or password Protect USB Drives

There may be a situation when you would want to restrict access to USB drives occasionally. Maybe you are using the computer yourself and want to copy some files to your removable drive. In such cases modifying the Windows registry every now and then is not a very smart option.

You can use Budulock – software which can completely disable the USB flash drive of your system. You can also password protect the USB drive and other important folders of your system.

I think Budulock is a nice option when you are not sure when you want to disable the USB drive from unwanted access. Just set up a password and prevent other users from copying or moving data to their removable drives.

More Tips:

1. How to hide files and folders in USB drives

2. How to Encrypt the content of a USB Drive

Управление USB портами (включение, отключение) – обзор способов

Приветствую!

Отключение USB портов может понадобиться в самых различных целях и сценариях. Одной из наиболее часто встречающихся причин отключения ЮСБ порта или портов можно назвать предотвращение «утечки» каких-либо важных и конфиденциальных данных с компьютера. Также стоит отметить и безопасность (зловредное программное обеспечение, вирусы никто не отменял), которая повышается, если отключить возможность подключения каких-либо съёмных накопителей (флеш-дисков, портативных HDD и иных устройств, имеющих интерфейс USB).

Мы рассмотрим множество актуальных способов, которые позволят ограничить использование USB портов на стационарном компьютере или ноутбуке.

Содержание:

Управление работой USB через BIOS

Этот способ позволяет эффективно отключить работу всех USB портов на компьютере или ноутбуке. Однако стоит учесть, что при этом будет отключена работа периферии, что подключена к USB портам. И если у вас подключена клавиатура с мышкой через USB порт, то при использовании данного способа оные перестанут работать.

Найдя их, следует воспользоваться переключателем напротив и выбрать пункт Disabled (Отключить).

На изображении ниже показано, как это может примерно выглядеть.

Выключаем или включаем USB через групповую политику

Данный способ хорош тем, что отключается возможность работы с подключаемыми съёмными носителями через USB, однако периферия при этом не затрагивается. Если у вас подключён принтер, клавиатура, мышка и т.д., то оные так и будут продолжать работать после проведённой манипуляции.

Однако стоит отметить, что инструмент групповой политики присутствует не во всех версиях Windows. Если при попытке его открыть вы видите сообщение об ошибке, то переходите к следующему способу, а именно через реестр. Он аналогичен.

И в правой части окна среди прочих будет располагаться пункт с именем Съемные диски: Запретить чтение – осуществите двойной клик по нему.

Отключение или включение USB через реестр

Как и предыдущий способ, оный так же не затрагивает работу периферии. Отключается только возможность работы со съёмными накопителями.

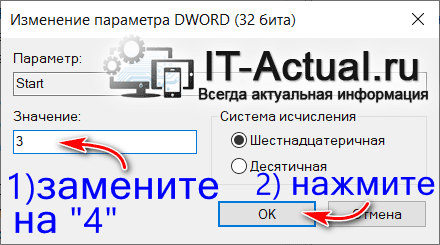

И далее в правой части окна следует осуществить двойной клик мышкой по пункту с именем Start.

Если в будущем вам необходимо будет вернуть возможность работы со съёмными накопителями, что подключается через USB, то осуществите описанную процедуру и впишите первоначальное значение, а именно цифру 3.

Надстройка управления доступом к USB с использованием программ

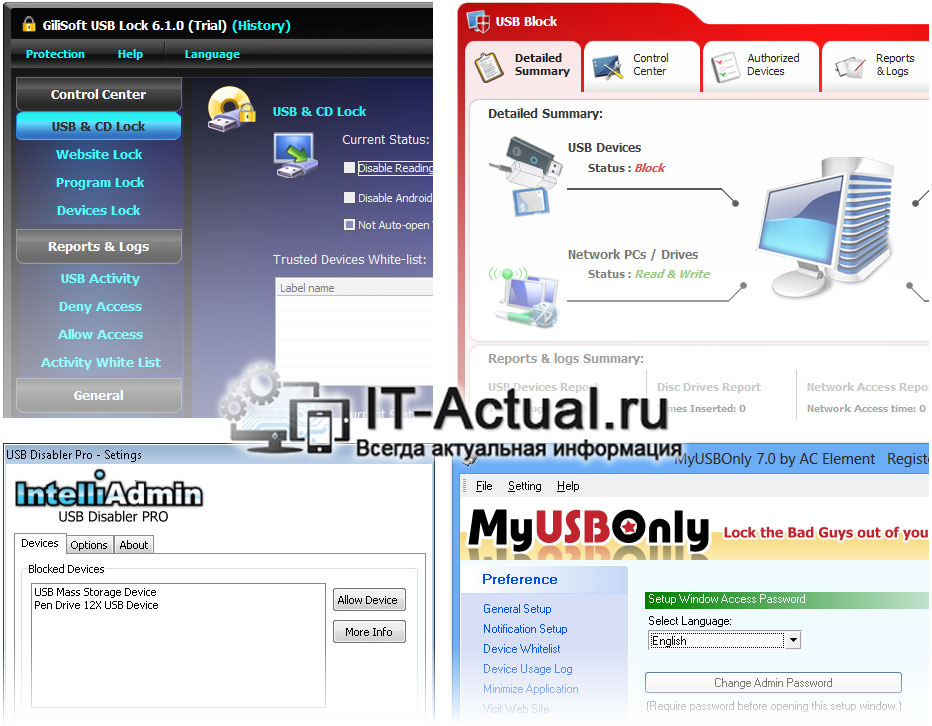

Существует целый ряд программ, ограничивающих работу для подключаемых USB носителей данных.

Среди таковых можно отметить: USB Block, USB Disabler Pro, MyUSBOnly, Gilisoft USB Lock. Всё они обладают англоязычным интерфейсом, возможностью настройки «белого списка» подключаемых накопителей и некоторыми другими возможностями.

Приведённые решения не являются бесплатными, но если необходимо ограничить доступ к USB на компьютерах в организации, то данный вариант можно рассмотреть.

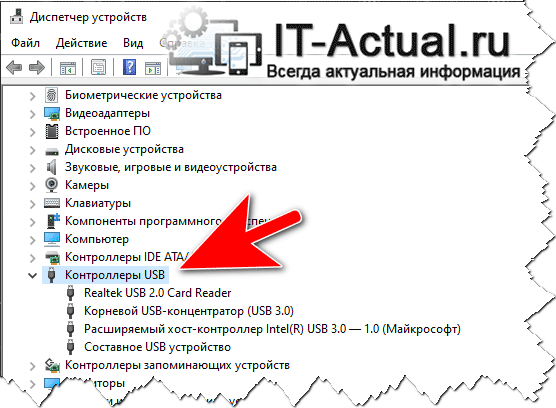

Управление работой USB портов через диспетчер устройств

Данный способ не является универсальным, всё зависит от аппаратной реализации конкретного USB контроллера, что установлен в компьютер или ноутбук. В некоторых случаях даже после отключения всех указанных пунктов, работа того или иного USB порта может сохраняться.

И да, отключение USB таким способом приведёт и к отключению работы подключенной периферии (мышка, клавиатура, принтер и т.д.). Будьте внимательны.

В данном списке отобразятся аппаратные элементы, отвечающие за работу USB. Наведите мышку, кликните правой клавишей и в отобразившемся меню выберите Отключить устройство.

Проделайте аналогичную процедуру со всеми находящимися там пунктами.

Аппаратное отключение USB

В данном случае речь идёт об отключении USB кабеля на материнской плате, который отвечает за подключение USB портов на лицевой стороне системного блока.

USB порты сзади, которые непосредственно размещены на материнской плате, отключить таким способом, естественно, не получится.

То же касается и ноутбуков.

Деинсталляция драйвера USB для отключения работы

Данный способ не является рациональным. Это связанно с тем, что впоследствии операционная система восстанавливает удалённые драйвера (обычно после перезагрузки компьютера), т.к. видит, что физически компонент в системе присутствует.

Более того, если удалить драйвер, то нарушается работа всех подключенных USB устройств.

В свою очередь, Вы тоже можете нам очень помочь.

Просто поделитесь статьей в социальных сетях и мессенджерах с друзьями.

Поделившись результатами труда автора, вы окажете неоценимую помощь как ему самому, так и сайту в целом. Спасибо!

Защита от записи на USB-накопители информации

SET WSHShell = CreateObject(«WScript.Shell»)

WSHShell.RegWrite «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\StorageDevicePolicies\WriteProtect», «00000001», «REG_DWORD»

или

SET WSHShell = CreateObject(«WScript.Shell»)

WSHShell.RegWrite «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR\Start», «00000004», «REG_DWORD»

UPD. Также, для отключение USB можно воспользоваться следующим методом: (за метод спасибо damnet) (данный метод работает если USB-устройство хранения данных еще не установлено в компьютер.)

1. Назначте пользователю или группе запрещающие права на следующие файлы:

%SystemRoot%\Inf\Usbstor.pnf

%SystemRoot%\Inf\Usbstor.inf

Для этого во вкладке Безопасность файла ставим галочка напротив Полный доступ — Запретить, жмем применить.

2. Назначте для этих файлов запрещающие права учетной записи SYSTEM.

Для удобства в переключении режимов доступа к USB storage device сворганил небольшую програмку USBWriteProtect. Кому нужно можете использовать в свое удовольствие. Скачать тут place.ifolder.ru/15535906

В дальнейшем планирую нарастить функционал программы, но будет это не скоро.

UPD. Для программы требуется Microsoft Visual C++ 2005 Redistibutable Package.

Для уверенности что Windows ничего все-таки не ухитряется записать на USB-диск — программу протестировал:

1. Считаем контрольную сумму USB-диска с NTFS-разделом

md5sum /dev/sdb

215820fe569e57201c9b02b1fb37a272

2. Подключаем к компьютеру Windows XP с режимом работы с флешками readonly

3. Просматриваем файлы и катологи на флешке, работаем с другими приложениями.

4. Отключаем диск и проверяем контрольную сумму

md5sum /dev/sdb

215820fe569e57201c9b02b1fb37a272

5. Ура! Радуемся, readonly режим работает.

6. Подключаем к компьютеру Windows XP со стандартным режимом работы с флешками (write read)

7. Практически сразу отключаем диск и проверяем контрольную сумму

md5sum /dev/sdb

db9c636c35b352dbf024a73cd195c84f

8. А Windows таки успел нам данные модифицировать )))

Запрет использования USB накопителей с помощью групповых политик (GPO) Windows

При подключении нового USB устройства к компьютеру, Windows автоматически определяет устройство и устанавливает подходящий драйвер. В результате пользователь практически сразу может использовать подключенное USB устройство или накопитель. В некоторых организациях для предотвращения утечки конфиденциальных данных и заражения компьютеров вирусами, возможность использования переносных USB накопителей (флешки, USB HDD, SD-карты и т.п) блокируют из соображений безопасности. В этой статье мы покажем, как с помощью групповых политик (GPO) заблокировать возможность использования внешних USB накопителей в Windows, запретить запись данных на подключенные флешки и запуск исполняемых файлов.

Настройка групповых политик управления доступом к внешним USB носителям в Windows

Во всех версиях Windows, начиная с Windows 7, вы можете гибко управлять доступом к внешним накопителям (USB, CD / DVD и др.) с помощью групповых политик (мы не рассматриваем радикальный способ отключения USB портов через настройки BIOS). Возможно программное запретить использование только USB накопителей. При этом вы можете использовать другие USB устройства такие как мышь, клавиатура, принтер и т.д, которые не определяются как съемный диск.

Групповые политики блокировки USB устройств будут работать, если инфраструктура вашего домена Active Directory соответствует следующим требованиям:

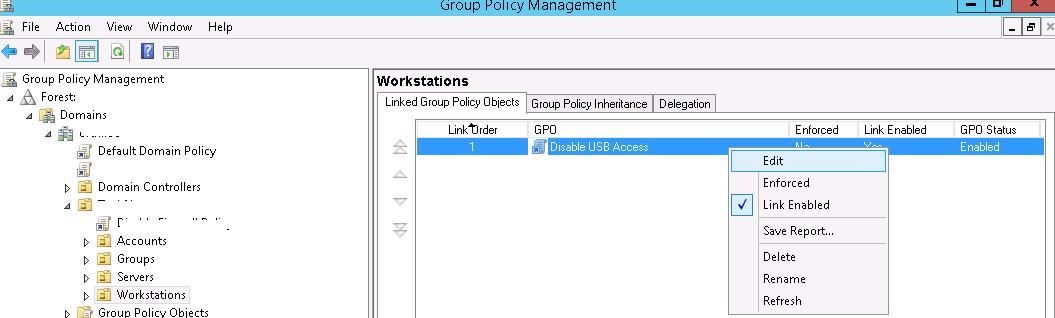

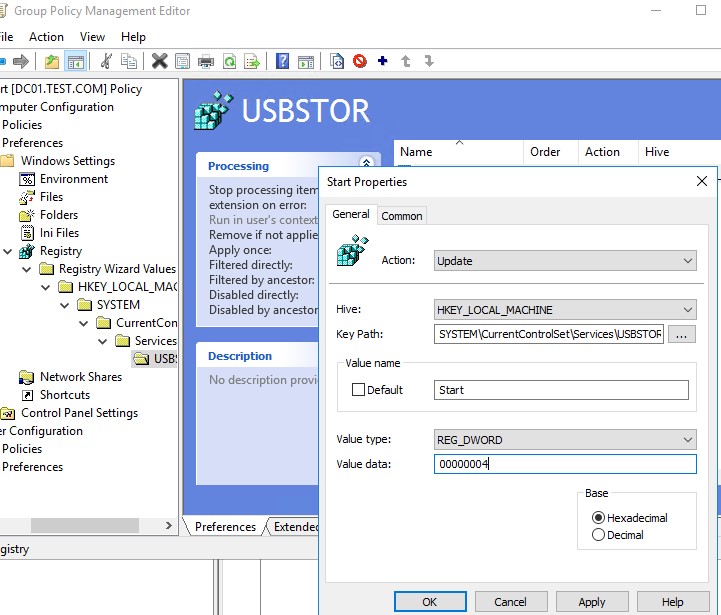

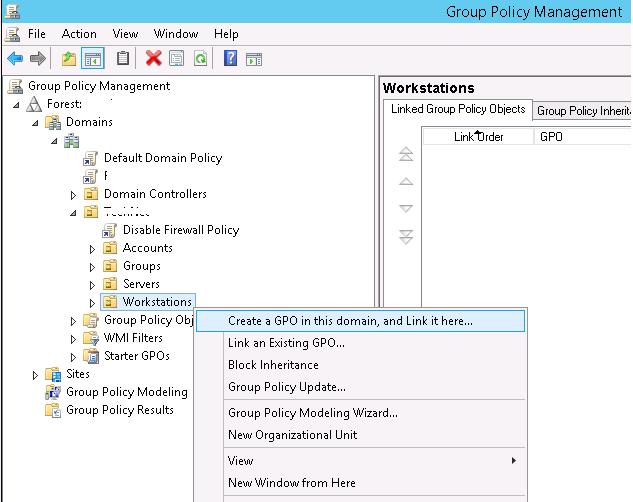

Итак, мы планируем запретить использование USB накопителей на всех компьютерах в определенном контейнере (OU) домена (можно применить политику запрета использования USB ко всему домену, но это затронет в том числе сервера и другие технологические устройства). Предположим, мы хотим распространить действие политики на OU с именем Workstations. Для этого, откройте консоль управления доменными GPO (gpmc.msc) и, щелкнув ПКМ по OU Workstations, создайте новую политику (Create a GPO in this domain and Link it here).

Перейдите в режим редактирования GPO (Edit).

Настройки блокировки внешних запоминающих устройства есть как в пользовательском, так и в компьютерных разделах GPO:

Если нужно заблокировать USB накопители для всех пользователей компьютера, нужно настроить параметры в разделе “Конфигурация компьютера”.

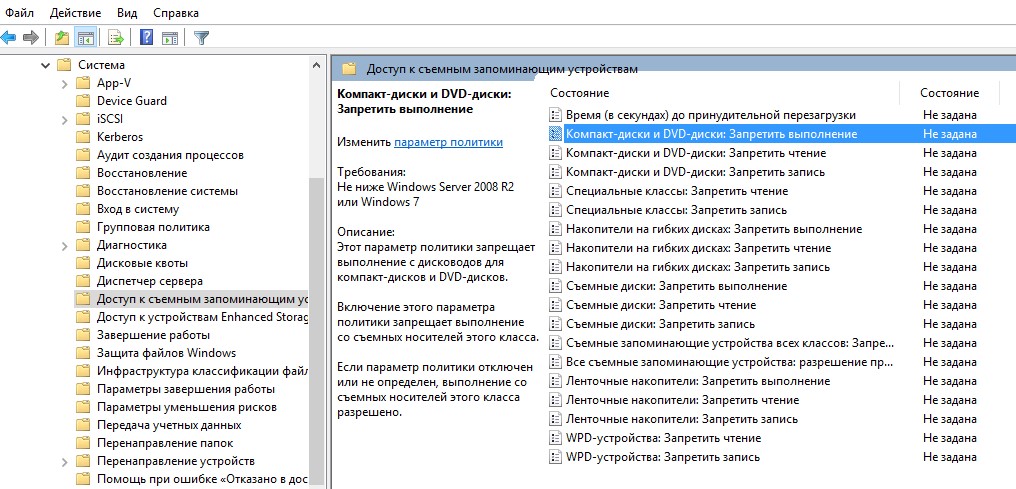

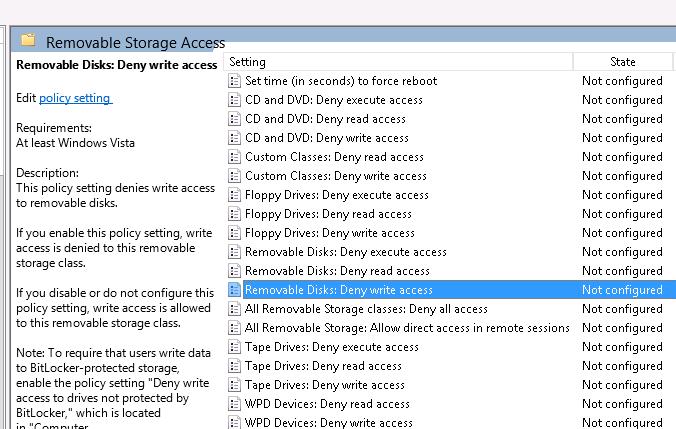

В разделе “Доступ к съемным запоминающим устройствам” (Removable Storage Access) есть несколько политик, позволяющих отключить возможность использования различных классов устройств хранения: CD/DVD дисков, флоппи дисков (FDD), USB устройств, ленты и т.д.

Как вы видите, для каждого класса устройств вы можете запретить запуск исполняемых файлов (защита от вирусов), запретить чтение данных и запись/редактирование информации на внешнем носителе.

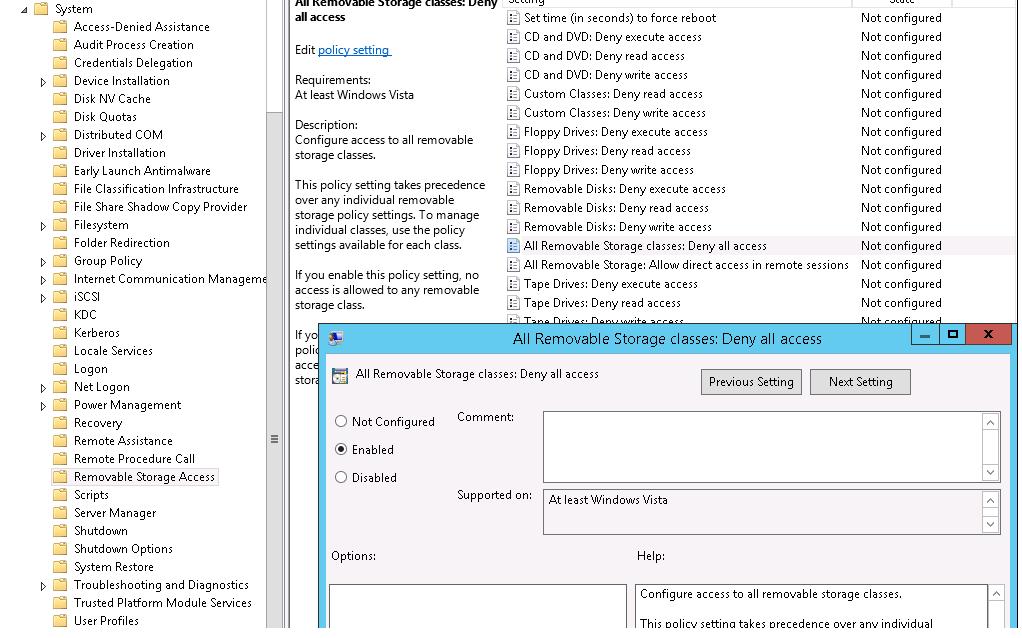

Максимальная ограничительная политика — All Removable Storage Classes: Deny All Access (Съемные запоминающие устройства всех классов: Запретить любой доступ) – позволяет полностью заблокировать доступ с компьютера к любым типам внешних устройств хранения. Чтобы включить эту политику, откройте ее и переведите в состояние Enable.

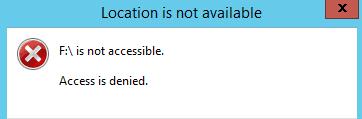

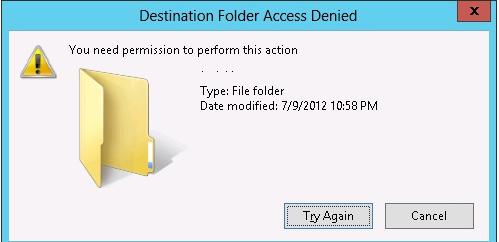

После активации политики и обновления ее на клиентах (gpupdate /force) внешние подключаемые устройства (не только USB устройства, но и любые внешние накопители) будут определять ОС, но при попытке их открыть появится ошибка доступа:

В этом же разделе политик можно настроить более гибкие ограничения на использование внешних USB накопителей.

К примеру, чтобы запретить запись данных на USB флешки, и другие типы USB накопителей, достаточно включить политику Removable Disk: Deny write access (Съемные диски: Запретить запись).

В этом случае пользователи смогут читать данные с флешки, но при попытке записать на нее информацию, получат ошибку доступа:

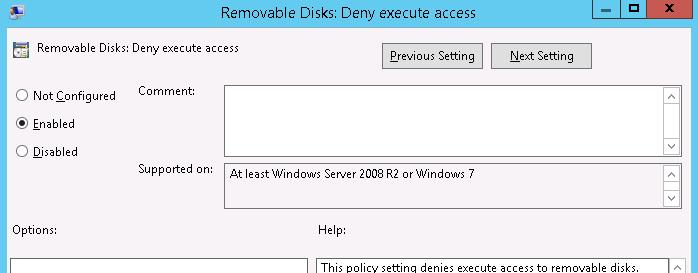

С помощью политики Removable Disks: Deny execute access (Съемные диски: Запретить выполнение) можно запретить запуск с USB дисков исполняемых файлов и файлов сценариев.

Как заблокировать USB накопители только определенным пользователям?

Довольно часто необходимо запретить использовать USB диски всем пользователям компьютера, кроме администраторов (или другие исключения в политики блокировки USB накопителей).

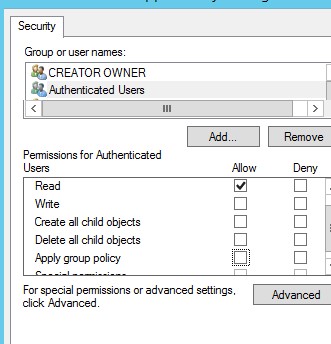

Проще всего это реализуется с помощью использования Security Filtering в GPO. Например, запретить применять политику блокировки USB к группе администраторов домена.

Может быть другая задача — нужно разрешить использование внешних USB накопителей всем, кроме определённой группы пользователей. Создайте группу безопасности “Deny USB” и в настройках безопасности политики добавить эту группу. Для этой группы выставите разрешения на чтение и применение GPO, а у группы Authenticated Users или Domain Computers оставить только разрешение на чтение (сняв галку у пункта Apply group policy).

Гибкое управление доступом к USB накопителям через реестр и GPO

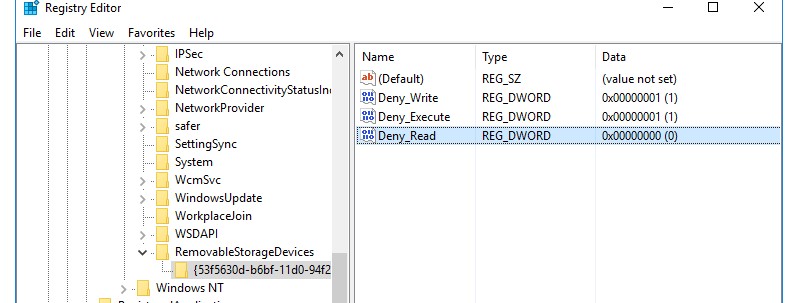

Более гибко управлять доступом к внешним устройствам можно с помощью настройки параметров реестра, которые задаются рассмотренными выше политиками через механизм Group Policy Preferences (GPP). Всем указанным выше политикам соответствуют определенные ключи реестра в ветке HKLM (или HKCU) \SOFTWARE\Policies\Microsoft\Windows\RemovableStorageDevices (по умолчанию этого раздела в реестре нет).

Чтобы включить ту или иную политику нужно создать в указанном ключе новую ветку с именем класса устройств, доступ к которым нужно заблокировать (столбец 2) и параметром REG_DWORD с типом ограничения Deny_Read (запрет чтения), Deny_Write (запрет записи) или Deny_Execute (запрет выполнения).

Если значение параметра равно 1— ограничение активно, если 0 – запрет использования данного класса устройств не действует.

| Имя политики | Подветка с именем Device Class GUID | Имя параметра реестра |

| Floppy Drives: Deny read access | Deny_Read | |

| Floppy Drives: Deny write access | Deny_Write | |

| CD and DVD: Deny read access | Deny_Read | |

| CD and DVD: Deny write access | Deny_Write | |

| Removable Disks: Deny read access | Deny_Read | |

| Removable Disks: Deny write access | Deny_Write | |

| Tape Drives: Deny read access | Deny_Read | |

| Tape Drives: Deny write access | Deny_Write | |

| WPD Devices: Deny read access | <6AC27878-A6FA-4155-BA85-F98F491D4F33> | Deny_Read |

| WPD Devices: Deny write access | <6AC27878-A6FA-4155-BA85-F98F491D4F33> | Deny_Write |

Указанные ключи реестра и параметры можно создать вручную. На скриншоте ниже я создал ключ RemovableStorageDevices, а в нем подраздел с именем . С помощью REG_DWORD параметров я запретил запись и запуск исполняемых файлов с USB накопителей.

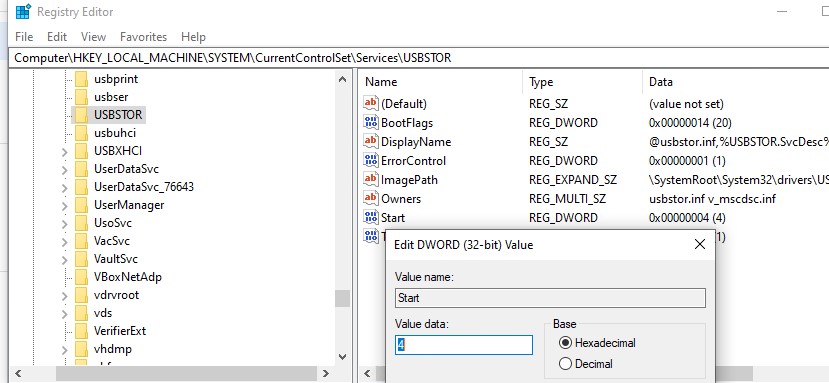

Полное отключение USB Storage Driver через реестр

Вы можете полностью отключить драйвер USBSTOR (USB Mass Storage Driver), который необходим для корректного определения и монтирования USB устройств хранения.

На отдельно стоящем компьютере вы можете отключить этот драйвер, изменив значение параметра Start (тип запуска) с 3 на 4. Можно это сделать через PowerShell командой:

Перезагрузите компьютер и попробуйте подключить USB накопитель. Теперь он не должен появиться в проводнике или консоли управления дисками, а в диспетчере устройств вы увидите ошибку установки драйвера устройства.

С помощью Group Policy Preferences вы можете отключить запуск драйвера USBSTOR на компьютерах домена. Для этого нужно внести изменения в реестр через GPO.

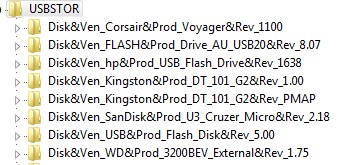

Разрешить подключение только определенной USB флешки

С помощью определённой настройки реестра можно разрешить подключение только определённой (одобренной) USB флешки к компьютеру. Вкратце рассмотрим, как это можно настроить.

При подключении любого USB накопителя к компьютеру, драйвер USBSTOR устанавливает устройство и создает в ветке реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR отдельную ветку. в которой содержится информация о накопителе (например, Disk&Ven_Kingstom&Prod_DT_1010_G2&Rev_1.00 ).

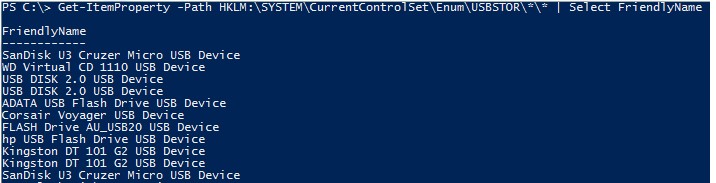

Get-ItemProperty –Path HKLM:\SYSTEM\CurrentControlSet\Enum\USBSTOR\*\*| select FriendlyName

Вы можете удалить все разделы реестра для подключенных ранее USB флешек, кроме тех, которые вам нужны.

Затем нужно изменить разрешения на ветку реестра USBSTOR так, чтобы у всех (в том числе (SYSTEM и администраторов) были только права на чтение. В результате при подключении любой USB накопителя, кроме разрешенного, Windows не сможет установить устройство.

Управление внешними запоминающими устройствами в Windows 7

Контроль использования информации, перемещаемой за периметр локальной сети компании, — одна из главных задач службы информационной безопасности. С каждым годом эта работа все усложняется.

Резко возросло число всевозможных USB-накопителей и их объем (диски в 4 Гбайт уже давно не редкость); переносные MP3-плейеры с жестким диском, фотоаппараты, мобильные телефоны — все они имеют большой объем памяти. Рынок таких устройств демонстрирует экспоненциальный рост, при этом размеры устройств становятся все меньше, а производительность и объем переносимых данных — все больше.

Постоянно увеличиваются инвестиции в межсетевые экраны, разрабатываются все новые способы шифрования данных, различные средства и технологии контроля для защиты данных. Однако не стоит забывать, что все эти меры не способны остановить попытки хищения данных со стороны собственных сотрудников, приносящих на работу флэш-диски и скачивающих на них конфиденциальную информацию. Все эти технологии не в состоянии воспрепятствовать обиженным сотрудникам, которые вполне могут использовать USB-устройства для загрузки вредоносной программы в сеть. Именно поэтому и был разработан целый класс программного обеспечения контроля сменных носителей. И начиная с операционной системы Windows Vista компания Microsoft встраивает в операционные системы возможность управлять использованием внешних запоминающих устройств с помощью локальных (групповых) политик. В данной статье мы попытаемся разобраться, как управлять внешними устройствами с помощью политик Windows 7.

Установка контроля над использованием сменных носителей в Windows 7

Для использования режима контроля над применением внешних носителей в Windows 7 администратор должен задействовать групповые (локальные) политики. При помощи групповых политик он может указать конкретные устройства, использование которых на данном компьютере разрешено.

Управление с помощью ID устройства

Предположим, что сотруднику приказом выделен флэш-диск А, но из дома он может принести еще и флэш-диск В. Средствами групповых политик в Windows 7 можно сделать так, что флэш-диск А работать будет, а при включении флэш-диска В сотрудник получит сообщение о том, что он нарушает политику безопасности. Давайте рассмотрим подробнее, как это осуществить.

Каждое устройство, использующее USB-порт, обладает так называемым уникальным цифровым идентификатором. То есть для создания списка разрешенных устройств нам вначале нужно получить идентификаторы (ID) этих устройств.

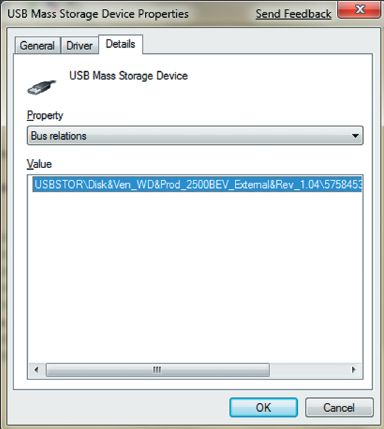

Для получения соответствующего ID устройства подсоедините его к USB-порту, дождитесь, пока система опознает его, и запустите диспетчер устройств Device Manager. В появившемся списке устройств раскройте узел Universal Serial Bus controllers и выберите USB Mass Storage Device. Для вызова контекстного меню нажмите правую клавишу и выберите пункт Properties. Затем выберите Details. В раскрывающемся списке Property укажите пункт Bus relations (см. экран 1).

Скопируйте значение параметра в любой текстовый редактор. Вы получите строку типа USBSTOR\Disk&Ven_WD&Prod_2500BEV_External&Rev_1.04\575845323038443536353234&0.

Из полученной строки нужно выделить подстроку 575845323038443536353234 от последнего символа \ до &. Это и будет искомое имя устройства.

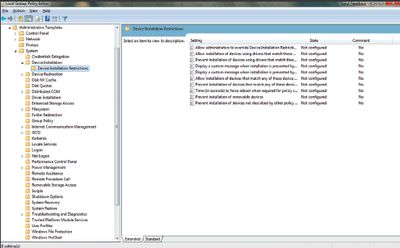

После получения уникального ID устройства можно перейти к настройке групповых политик. Для настройки групповых политик в режиме командной строки запустите команду gpedit.msc. В появившемся окне групповых политик выберите Computer Configuration — Administrative Templates — System — Device Installation (экран 2).

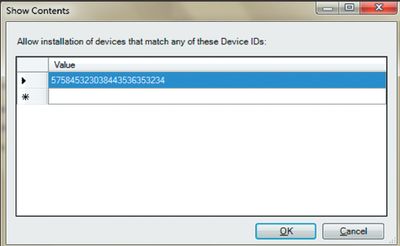

Далее выберите настройку Allow installation of devices that mach any of these device IDs () и, чтобы разрешить установку в открывшемся окне, добавьте или удалите ID устройства (экран 3).

После создания списка разрешенных устройств нужно запретить установку всех остальных, включив настройку Prevent installation of devices not described by other policy settings.

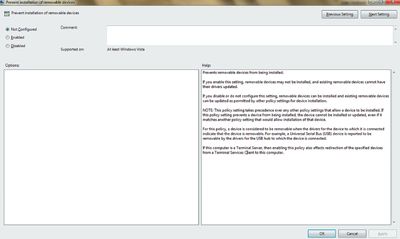

Вместе с тем стоит учесть, что теперь вы сможете запретить установку сменных носителей вообще. Для этого служит правило, приведенное на экране 4.

Данное правило политики препятствует установке сменных устройств. Существующие сменные устройства не смогут при этом обновлять свои драйверы. Данное правило имеет приоритет по отношению к любым другим параметрам настройки политики установки сменных устройств. Для этого правила признаком того, что устройство является сменным, служит драйвер устройства, с которым оно связано.

Вместе с тем администратор может создать «черный» список устройств, которые не могут быть установлены на данном компьютере, включив настройку Prevent installation of devices that match any of these devices IDs.

Текст, введенный в окне правила Display a custom message when installation is prevent by policy (balloon text), определяет сообщение, которое пользователь видит в окне уведомления в случае, если политика запрещает установку устройства. Этот текст будет отображен как основной текст сообщения, выводимого Windows всякий раз, когда установка устройства будет запрещаться политикой. Заголовок окна уведомления может быть настроен и с помощью настройки Display a custom message when installation is prevent by policy (balloon title).

Однако не стоит забывать, что в Windows 7 существуют и другие возможности управления сменными носителями информации, в частности с помощью шифрования.

Шифрование сменных носителей информации

Шифрование сменных носителей в Windows 7 может быть осуществлено несколькими способами. Наиболее простой способ — это шифрование USB-диска в том случае, если он отформатирован под NTFS. В такой ситуации шифрование осуществляется аналогично шифрованию жесткого диска.

Однако некоторые из правил групповой политики шифрования могут быть использованы именно для управления сменными носителями. Например, с помощью правила Provide the unique identifiers for your organization вы сможете задать уникальное название вашей организации, а затем использовать это поле для управления сменными носителями. Данное правило политики позволит создавать уникальные идентификаторы для каждого нового диска, принадлежащего организации и защищаемого с помощью BitLocker. Данные идентификаторы хранятся как первое и второе поля идентификатора. Первое поле идентификатора позволит установить уникальный идентификатор организации на диски, защищенные BitLocker. Этот идентификатор будет автоматически добавляться к новым дискам, защищаемым BitLocker, и может быть обновлен для существующих дисков, зашифрованных с помощью BitLocker при использовании программного обеспечения командной строки Manage-BDE.

Второе поле идентификатора используется в комбинации с правилом политики «Запрет доступа на сменные носители, не защищенные BitLocker» и может использоваться для управления сменными дисками в компании. В нем хранится список идентифицирующих полей вашей или других внешних организаций. Комбинация этих полей может использоваться для определения, принадлежит ли диск вашей организации. В случае если значение данного правила не определено или отключено, поля идентификации не требуются. Поле идентификации может иметь длину до 260 символов.

Removable Data Drives

Рассмотрим еще вкратце правила групповой политики, относящиеся к шифрованию сменных дисков.

Control use of BitLocker on removable drives. С помощью данного правила групповой политики вы сможете управлять шифрованием BitLocker на сменных дисках. Вы можете указать, с помощью каких параметров настройки пользователи смогут настраивать BitLocker.

В частности, для разрешения выполнения мастера установки шифрования BitLocker на сменном диске необходимо выбрать «Allow users to apply BitLocker protection on removable data drives». Если вы укажете «Allow users to suspend and decrypt BitLocker on removable data drives», то пользователь сможет расшифровать ваш сменный диск или приостановить шифрование.

Если данное правило не настроено, то пользователи могут применять BitLocker на съемных носителях. Если оно отключено, пользователи не смогут задействовать BitLocker на съемных дисках.

Configure use of smart cards on removable data drives. С помощью данной установки политики вы сможете определить, можно ли использовать смарт-карты для аутентификации пользователя и доступа его к сменным дискам на данном компьютере.

Deny write access to removable drives not protected BitLocker. С помощью данного правила политики вы можете запретить запись на сменные диски, не защищенные BitLocker. В таком случае все сменные диски, не защищенные BitLocker, будут доступны только для чтения.

Если будет выбрана настройка «Deny write access to devices configured in another organization», запись будет доступна только на сменные диски, принадлежащие вашей организации. Проверка производится по двум полям идентификации, определенным согласно правилу групповой политики «Provide the unique identifiers for your organization». Если вы отключили данное правило или оно не сконфигурировано, то все сменные диски будут доступны и по чтению, и по записи. Учтите, что это правило можно отменить параметрами настройки политики User Configuration\Administrative Templates\System\Removable Storage Access. Это правило будет проигнорировано, если правило «Removable Disks: Deny write access» будет разрешено.

Allow access to BitLocker-protected removable data drives from earlier versions of Windows. Это правило определяет, могут ли сменные диски, отформатированные под FAT, быть разблокированы и просмотрены на компьютерах под управлением Windows 2008, Windows Vista, Windows XP SP3 Windows XP SP2.

Если данное правило разрешено или не настроено, то сменные диски с файловой системой FAT могут быть разблокированы и просмотрены на компьютерах под управлением Windows 2008, Windows Vista, Windows XP SP3 и Windows XP SP2. При этом диски будут доступны только для чтения. Если оно заблокировано, то соответствующие сменные диски не могут быть разблокированы и просмотрены на компьютерах под управлением Windows 2008, Windows Vista, Windows XP SP3 и Windows XP SP2. Данное правило не относится к дискам, отформатированным под NTFS.

Configure password complexity requirements and minimum length. Данное правило политики определяет, должны ли сменные диски, заблокированные с помощью BitLocker, быть разблокированы с помощью пароля. Если же вы позволите применять пароль, можно будет установить требования к его сложности и минимальную длину пароля. Стоит учесть, что в этом случае требования сложности должны совпадать с требованиями политики паролей Computer Configuration\Windows Settings\Security Settings\Account Policies\Password Policy\.

Choose how BitLocker-protected removable drives can be recovered. Данное правило позволяет выбрать способ восстановления сменных дисков, защищенных BitLocker. Кроме того, правила использования сменных носителей могут быть заданы в разделе групповой политики Computer Configuration — Administrative Templates –System — Device Installation — Device Installation Restrictions.

Prevent installation of removable devices. Запрет установки сменных устройств. Это правило политики имеет приоритет по отношению к любым другим параметрам настройки политики, которые позволяют устанавливать устройства.

Таким образом, сегодня можно управлять не только перечнем устройств и классов устройств, которые можно подключить к компьютеру, но и тем, можно ли считывать данные и записывать их на сменные носители.