Ui32 exe что это

Содержание:

1. Регистрация

Регистрация бесплатна. Заполните форму по ссылке http://www.apritch.myby.co.uk/uiv32.htm или напишите письмо (текст письма см. ниже. Адрес своей электронной почты, позывной, имя и фамилию впишите свои) и ждите ответа. Ответ должен прийти в течение 24 часов.

Я получил из Новой Зеландии от ZL1AMW Alan@wallace.net.nz следующий ответ:

Hi Sergey Chuchanov

UI-VIEW32 Registration

Thanks for your registration request. You must enter the details exactly as listed in this email.

Your details are:

Callsign: UA3IRS

Name : Sergey Chuchanov

Your Reg. No. for current versions of UI-View : XXXXXXXXXXXXXXX [1]

This Reg. No. may be needed for future versions: XXXXXXXXXXXXX (UI-View will tell you when you need to use it.)

UI-View32 and WinPack are not Freeware nor Shareware but, Donationware.

Following the wishes of the author of Winpack and Ui-View32, the late Roger G4IDE, you are requested to make a donation to cancer research when registering.

There are many ways to contribute, through the internet or through telephone donations.

2. Инсталляция

Распакуйте и проинсталлируйте дистрибутив программы UI-View32 v.2.03. [ DownLoad: 5.148 MB ]. Скриншоты при инсталляции будут такими, см. ниже Рис. 01 и 02.

Рис.01

При завершении инсталляции вы должны увидеть следующее сообщение от автора программы о том, что ваша регистрация прошла и удачно завершена.

Рис.02

Рис.03

3. Настройка

Рис.04

Рис.05

Рис.06

Переместитесь в конец этого файла и впишите там в секции [APRS_Servers] следующие строки:

[APRS_Servers]

SERVER1=ahubswe.net:14580

SERVER2=france.aprs2.net:14580

SERVER3=russia.aprs2.net:14580

SERVER4=ukraine.aprs2.net:14580

В поле ‘ Extra log-on text ‘ впишите параметры вашего фильтра.

Мой пример фильтра следующий: filter p/ISS/R/U/LY/YL/ES/EU/EW/ER/4X/4Z/

Фильтр вы можете настроить по своему усмотрению. О настройке параметров фильтрации загляните в эти статьи:

4. Старт

Рис.07

При подключении вы должны ответить утвердительно или нет на следующее сообщение:

Рис.08

Завершающим аккордом подключения вы должны увидить шесть зеленых прямоугольников по центру в верхней части карты программы UI-View32. Это говорит о том, что соединение с серверами APRS состоялось и вы можете наслаждаться работой в APRS.

Рис.09

5. Работа с короткими сообщениями

Для корректной работы с короткими сообщениями в интернет, чтобы корреспонденты APRS получали от вас эти самые сообщения впишите большую букву ‘I’ в следующие поля:

Рис.10

6. Исключения

[EXCLUDED]

CALLSIGN1=BYU

CALLSIGN2=BYZ*

CALLSIGN3=ER-*

CALLSIGN4=ERA*

CALLSIGN5=ERA2*

CALLSIGN6=ERF

CALLSIGN7=ERL*

CALLSIGN8=ERT

CALLSIGN9=ESTCRT*

CALLSIGN10=EUGENE

CALLSIGN11=EUR*

CALLSIGN12=EWX*

CALLSIGN13=LYNDHURST

CALLSIGN14=LYTTLE

CALLSIGN15=R-3*

CALLSIGN16=RAFT*

CALLSIGN17=RAH*

CALLSIGN18=RAMEY

CALLSIGN19=RANCHO*

CALLSIGN20=RATON

CALLSIGN21=RAVEN

CALLSIGN22=RBERRY

CALLSIGN23=RCC

CALLSIGN24=RCCM*

CALLSIGN25=RCCVM*

CALLSIGN26=RCGT*

CALLSIGN27=RCHFLD

CALLSIGN28=RDMN*

CALLSIGN29=READTHIS

CALLSIGN30=REC*

CALLSIGN31=RED

CALLSIGN32=REFER*

CALLSIGN33=REL*

CALLSIGN34=RESCUE*

CALLSIGN35=REV*

CALLSIGN36=REX*

CALLSIGN37=RG-*

CALLSIGN38=RGI*

CALLSIGN39=RGL*

CALLSIGN40=RGN*

CALLSIGN41=RIN

CALLSIGN42=RINGLE*

CALLSIGN43=RIW*

CALLSIGN44=RJFK

CALLSIGN45=RJTT

CALLSIGN46=RK-*

CALLSIGN47=RKUN*

CALLSIGN48=RLX*

CALLSIGN49=RNK*

CALLSIGN50=ROAAIR

CALLSIGN51=ROARS*

CALLSIGN52=ROBERT*

CALLSIGN53=ROCKWY

CALLSIGN54=ROCKY*

CALLSIGN55=RODMAN*

CALLSIGN56=ROL*

CALLSIGN57=ROSKILDE

CALLSIGN58=ROSLDG

CALLSIGN59=ROSWEL

CALLSIGN60=ROT*

CALLSIGN61=ROVER

CALLSIGN62=ROVER*

CALLSIGN63=ROW*

CALLSIGN64=ROXY*

CALLSIGN65=RPT*

CALLSIGN66=RRSKI

CALLSIGN67=RSC*

CALLSIGN68=RU-*

CALLSIGN69=RVRHTS*

CALLSIGN70=RW-4*

CALLSIGN71=UBA*

CALLSIGN72=UBUTTE

CALLSIGN73=UC-*

CALLSIGN74=UCAP*

CALLSIGN75=UCM*

CALLSIGN76=UHMA*

CALLSIGN77=UHO*

CALLSIGN78=UIBB*

CALLSIGN79=UID*

CALLSIGN80=ULM1*

CALLSIGN81=ULM3

CALLSIGN82=UNCMNO

CALLSIGN83=UNION

CALLSIGN84=UNKA*

CALLSIGN85=UNKNOWN

CALLSIGN86=UNR*

CALLSIGN87=UOFU

CALLSIGN88=UPW*

CALLSIGN89=UQA

CALLSIGN90=USA*

CALLSIGN91=USEA*

CALLSIGN92=USERY*

CALLSIGN93=USNA-*

CALLSIGN94=USPOK*

CALLSIGN95=UTAHCO*

CALLSIGN96=UWBY

CALLSIGN97=UWSV

Рис.11

7. Полезные ссылки

Статья не закончена. Продолжение следует.

[ 26.02.2011 12:44 ] Updated

[ 04.03.2006 ] Сергей UA3IRS

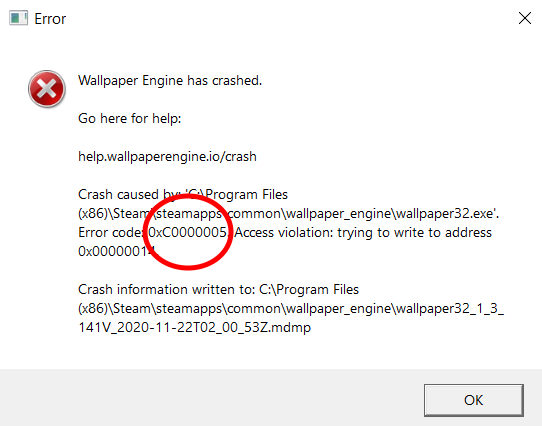

# Аварийное завершение работы Wallpaper Engine

Wallpaper Engine — тщательно тестируемая и хорошо продуманная программа с миллионами пользователей, поэтому сбои достаточно редко бывают вызваны именно внутренними ошибками. Если в сообщении об аварийном завершении работы упомянуты файлы .dll, пожалуйста, пройдитесь по приведенному ниже списку и попробуйте найти конкретный файл .dll, который приводит к сбоям в вашем случае:

Согласно отчетам от пользователей, практически во всех случаях аварийного завершения работы причиной сбоя являются неисправные драйверы видеокарты, антивирусы или ошибки в других неисправных программах, которые дестабилизируют работу компьютера.

# Аварийное завершение работы Wallpaper Engine: быстрое решение

Если вы не уверены, что стало причиной сбоя в работе Wallpaper Engine, пожалуйста, проведите чистую переустановку драйверов видеокарты. Это значит, что сначала нужно удалить драйверы и после их полной деинсталляции заново установить последнюю версию. Некоторые драйверы предлагают опцию «Выполнить чистую установку» в разделе расширенных настроек. Обязательно выберите эту опцию, чтобы автоматически удалить все остаточные файлы, связанные с неисправными драйверами. Последние версии драйверов от основных производителей видеокарт можно скачать по ссылкам:

Если у вас установлен антивирус, обязательно добавьте Wallpaper Engine в исключения в его настройках (этот пункт не касается Windows Defender). В некоторых случаях после этого бывает необходимо переустановить Wallpaper Engine, поскольку антивирус может нарушать целостность некоторых файлов или блокировать их без возможности восстановления. Убедитесь, что ваш антивирус игнорирует каталог wallpaper_engine и в особенности все exe-файлы:

Также обязательно проведите проверку целостности файлов Wallpaper Engine с помощью Steam:

В особых случаях вам может потребоваться удалить Wallpaper Engine и вручную удалить каталог wallpaper_engine, а затем переустановить приложение, задав перед этим менее строгие настройки антивируса.

# Аварийное завершение работы после гибернации / спящего режима

Если Wallpaper Engine аварийно завершает работу после гибернации системы, это значит, что у Windows возникают сложности с одновременным восстановлением драйверов видеокарты и Wallpaper Engine. Гибернация в Windows — не самый надежный процесс. Чтобы обойти эту проблему, включите в Wallpaper Engine опцию Безопасный старт после гибернации. С ней после гибернации системы Wallpaper Engine пытается автоматически перезапуститься, не рассчитывая на правильную работу Windows.

# Wallpaper Engine has crashed / Код ошибки «0xC0000005»

Это сообщение об ошибке чаще всего вызвано антивирусными программами или неисправными драйверами. Если вы используете антивирусную программу, то, скорее всего, именно она является причиной такого сбоя, даже если сообщений об активности приложения не появлялось. Настройте антивирус таким образом, чтобы он игнорировал каталог установки wallpaper_engine и все важные исполняемые файлы Wallpaper Engine. Более подробную информацию см. в разделе «Аварийное завершение работы Wallpaper Engine: быстрое решение» выше.

Если у вас не установлена антивирусная программа, переустановите все важные драйверы и попробуйте переключиться на 64-разрядную версию Wallpaper Engine (или 32-разрядную версию, если вы уже использовали 64-разрядную).

В некоторых случаях это также может быть вызвано тем, что другие приложения влияют на работу Wallpaper Engine. Это касается приложений, которые встраивают код в Wallpaper Engine или каким-либо образом значительно изменяют установку Windows.

# Сбои Wallpaper Engine, вызванные сторонними программами

# KERNELBASE.dll / ntdll.dll

В данном случае сбой произошел в самом ядре Windows. Обычно причиной подобного сбоя являются антивирусные программы или неисправные драйверы видеокарты. Подробную информацию по решению этой проблемы см. в разделе «Быстрое решение» выше. Также подобный сбой может быть вызван неисправностями в самой системе. Восстановить потенциально неисправные файлы Windows можно с помощью средства проверки системных файлов Microsoft:

# d3d11.dll

В данном случае сбой произошел в DirectX. Обычно причиной подобного сбоя являются антивирусные программы или неисправные драйверы видеокарты. Подробную информацию по решению этой проблемы см. в разделе «Быстрое решение» выше. Также подобный сбой может быть вызван неисправностями в самой системе. Восстановить потенциально неисправные файлы Windows можно с помощью средства проверки системных файлов Microsoft:

# mfplat.dll

В данном случае сбой произошел в Windows Media Foundation. Причиной подобного сбоя могут быть неисправные драйверы видеокарты, но чаще проблема связана с неисправными или отсутствующими видеокодеками в системе. В этом видео мы рассказываем, как устранить такие сбои:

# AudioSes.dll

В данном случае сбои в работе обычно бывают вызваны проблемами в самой системе Windows. Попробуйте переустановить последнюю версию драйверов звуковой карты — это может решить проблему. Кроме того, попробуйте на вкладке Производительность настроек Wallpaper Engine для опции Другое приложение воспроизводит аудио выбрать значение Продолжать работу.

# atiumdag.dll / atiumd64.dll

Обратите внимание Перед переустановкой установите флажок «Выполнить чистую установку» или удалите текущую версию драйверов вручную. Если драйверы на вашем компьютере неисправны, важно полностью удалить их перед установкой новой версии.

# nvwgf2umx.dll / nvwgf2um.dll

В работе драйверов Nvidia происходят сбои. Перейдите на сайт Nvidia, загрузите последнюю версию драйверов и установите ее:

Обратите внимание Перед переустановкой установите флажок «Выполнить чистую установку» или удалите текущую версию драйверов вручную. Если драйверы на вашем компьютере неисправны, важно полностью удалить их перед установкой новой версии.

# igdumd64.dll / igd10umd64.dll / igdumdx32.dll / igd10umd32.dll

В работе драйверов Intel происходят сбои. Перейдите на сайт Intel, загрузите последнюю версию драйверов и установите ее:

# RZChromaSDK.dll / RzChromaSDK64.dll

В данном случае сбой произошел в Razer Chroma, которая является частью Razer Synapse. Обычно причиной является неправильная установка Razer Synapse. В большинстве случаев чистая переустановка Razer Synapse устраняет следующие типы сбоев:

Чистая переустановка всего программного обеспечения Razer

Убедитесь, что программа Wallpaper Engine выключена при переустановке Razer Synapse.

Повторная установка не решает проблему

Если проблема не решена переустановкой Razer Synapse, причина может быть во внутренних ошибках Razer Synapse. Ранее они возникали из-за дефектных обновлений Razer Synapse. Попробуйте отключить плагин LED-подсветки («iCUE & Chroma SDK») в разделе Плагины в настройках Wallpaper Engine до тех пор, пока эта проблема не будет устранена в будущем обновлении Razer Synapse.

Если сбои не исчезнут даже после чистой переустановки Razer Synapse, пожалуйста, обратитесь в службу поддержки Razer напрямую и сообщите об этом. Если вам не смогли помочь, обратитесь к нам за техподдержкой: мы проанализируем эти сбои и также направим отчет команде разработчиков Razer Synapse, однако Razer должен быть основным контактным лицом для решения этой проблемы.

# MMDEvAPI.dll

Сбои подобного типа происходят по причине неисправности ПО, обрабатывающего на вашем компьютере звук. Обычно аварийное завершение работы связано с программами для улучшения качества звука, которые предустанавливаются на многие ноутбуки. Подобные программы часто приводят к сбоям в работе системы, поскольку плохо взаимодействуют с Windows. Поищите на вашем компьютере программы Sonic Studio и Nahimic и обновите их. Если вы не найдете обновлений для этих программ, их можно просто удалить, поскольку они не являются необходимыми для нормального воспроизведения звука.

# fraps32.dll

Сбой был вызван Fraps — программой для подсчета количества кадров в секунду (FPS) и захвата видео с экрана. Обновления для Fraps не выпускались с 2013 года, и в целом эта программа очень сильно устарела. Пожалуйста, воспользуйтесь альтернативными программами: к аварийному завершению работы приводит ошибка в Fraps, которая, возможно, никогда не будет исправлена, поскольку разработка этой утилиты заброшена.

# Crash error 0xc000007b

Это сообщение означает, что один из модулей Windows был поврежден. Обычно в таких случаях оказывается неисправен сам DirectX. Попробуйте вручную удалить эти файлы:

Затем установите их заново с помощью инструмента установки DirectX 9: C:\Program Files (x86)\Steam\steamapps\common\wallpaper_engine_CommonRedist\DirectX\Jun2010\dxsetup.exe (точное расположение файлов будет зависеть от того, где у вас находится каталог установки wallpaper_engine).

Если вы ошибка продолжает возникать, это значит, что поврежден еще и другой модуль DirectX. Обычно это указывает на более серьезные проблемы в самой системе Windows, без исправления которых Wallpaper Engine работать не будет.

Что такое UI.exe? Это безопасно или вирус? Как удалить или исправить это

Что такое UI.exe?

UI.exe это исполняемый файл, который является частью SLOW-PCfighter Программа, разработанная SPAMfighter ApS., Программное обеспечение обычно о 19.4 MB по размеру.

UI.exe безопасно, или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, такой процесс, как UI.exe, должен запускаться из C: \ Program Files \ fighters \ slow-pcfighter \ slow-pcfighter64.exe и нигде в другом месте.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Наиболее важные факты о UI.exe:

Если у вас возникли какие-либо трудности с этим исполняемым файлом, вы должны определить, заслуживает ли он доверия, перед удалением UI.exe. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение (оно должно быть в C: \ Program Files \ Fighters \ SLOW-PCfighter \) и сравните его размер с приведенными выше фактами.

Если вы подозреваете, что можете быть заражены вирусом, вы должны немедленно попытаться это исправить. Чтобы удалить вирус UI.exe, вы должны Загрузите и установите приложение полной безопасности, например Malwarebytes., Обратите внимание, что не все инструменты могут обнаружить все типы вредоносных программ, поэтому вам может потребоваться попробовать несколько вариантов, прежде чем вы добьетесь успеха.

Могу ли я удалить или удалить UI.exe?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл. Не забывайте регулярно обновлять программное обеспечение и программы, чтобы избежать будущих проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, проверяйте обновления драйверов и программного обеспечения чаще, чтобы избежать или вообще не возникало таких проблем.

Распространенные сообщения об ошибках в UI.exe

Наиболее распространенные ошибки UI.exe, которые могут возникнуть:

• «Ошибка приложения UI.exe».

• «Ошибка UI.exe».

• «UI.exe столкнулся с проблемой и должен быть закрыт. Приносим извинения за неудобства».

• «UI.exe не является допустимым приложением Win32».

• «UI.exe не запущен».

• «UI.exe не найден».

• «Не удается найти UI.exe».

• «Ошибка запуска программы: UI.exe».

• «Неверный путь к приложению: UI.exe.»

Как исправить UI.exe

Если у вас возникла более серьезная проблема, постарайтесь запомнить последнее, что вы сделали, или последнее, что вы установили перед проблемой. Использовать resmon Команда для определения процессов, вызывающих вашу проблему. Даже в случае серьезных проблем вместо переустановки Windows вы должны попытаться восстановить вашу установку или, в случае Windows 8, выполнив команду DISM.exe / Online / Очистка-изображение / Восстановить здоровье, Это позволяет восстановить операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс UI.exe на вашем компьютере, вам могут пригодиться следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска. Единый рейтинг риска безопасности указывает на вероятность того, что это шпионское ПО, вредоносное ПО или потенциальный троянский конь. Это антивирус обнаруживает и удаляет со своего жесткого диска шпионское и рекламное ПО, трояны, кейлоггеры, вредоносное ПО и трекеры.

Мы рекомендуем вам попробовать это новое программное обеспечение, которое исправляет компьютерные ошибки, защищает их от вредоносных программ и оптимизирует производительность вашего ПК. Этот новый инструмент исправляет широкий спектр компьютерных ошибок, защищает от таких вещей, как потеря файлов, вредоносное ПО и сбои оборудования.

Загрузите или переустановите UI.exe

Вход в музей Мадам Тюссо не рекомендуется загружать заменяемые exe-файлы с любых сайтов загрузки, так как они могут сами содержать вирусы и т. д. Если вам нужно скачать или переустановить UI.exe, мы рекомендуем переустановить основное приложение, связанное с ним. SLOW-PCfighter.

Информация об операционной системе

Ошибки UI.exe могут появляться в любых из нижеперечисленных операционных систем Microsoft Windows:

Пока расследование не разлучит нас: малварь, которая может сидеть в сети компании годами

Недавно мы расследовали АРТ-атаку на одну российскую компанию и нашли много занятного софта. Сначала мы обнаружили продвинутый бэкдор PlugX, популярный у китайских группировок, АРТ-атаки которых обычно нацелены на похищение конфиденциальной информации, а не денег. Затем из скомпрометированной сети удалось вытащить несколько других схожих между собой бэкдоров (nccTrojan, dnsTrojan, dloTrojan) и даже общедоступных утилит.

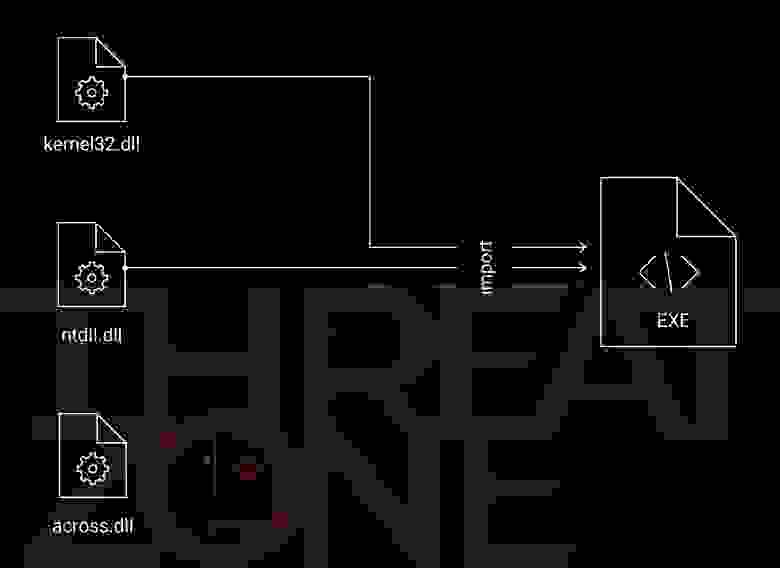

Программы, используемые в этой преступной кампании, не отличаются сложностью, за исключением, может быть, PlugX. К тому же три из четырех вредоносов использовали при запуске давно известную технику DLL hijacking. Тем не менее, как показало наше исследование, даже при таких условиях злоумышленники могут годами оставаться в скомпрометированных сетях.

Мы решили изучить обнаруженный софт и поделиться своими наблюдениями.

PlugX

PlugX — сложная вредоносная программа. Мы постараемся рассказать о ее основных функциях, а более подробное описание малвари можно найти в отчете Dr. Web.

Запуск PlugX

PlugX, как правило, распространяется в виде самораспаковывающихся архивов, содержащих:

Такой набор характерен для техники DLL hijacking, при которой злоумышленник заменяет легитимную DLL на вредоносную. При этом малварь получает возможность работать от имени легитимного процесса и обходить таким образом средства защиты (рис. 1).

Рис. 1. Наглядное представление техники DLL hijacking

Рассмотрим в качестве примера один из экземпляров PlugX, характеристики которого приведены в табл. 1.

| Свойство | EXE | DLL | Зашифрованная нагрузка |

|---|---|---|---|

| Имя файла | mcut.exe | mcutil.dll | mcutil.dll.bbc |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) | None |

| Размер (в байтах) | 140 576 | 4 096 | 180 358 |

| Время компиляции | 13 июня 2008 года 02:39:28 | 9 декабря 2014 года 10:06:14 | — |

| MD5 | 884d46c01c762ad6ddd2759fd921bf71 | e9a1482a159d32ae57b3a9548fe8edec | 2d66d86a28cd28bd98496327313b4343 |

| SHA-1 | d201b130232e0ea411daa23c1ba2892fe6468712 | a2a6f813e2276c8a789200c0e9a8c71c57a5f2d6 | 7bcf4f196578f2a43a2cd47f0b3c8d295120b646 |

| SHA-256 | 3124fcb79da0bdf9d0d1995e37b06f7929d83c1c4b60e38c104743be71170efe | 2f81cf43ef02a4170683307f99159c8e2e4014eded6aa5fc4ee82078228f6c3c | 0c831e5c3aecab14fe98ff4f3270d9ec1db237f075cd1fae85b7ffaf0eb2751 |

Вот что происходит при запуске невредоносного исполняемого файла (EXE) из пакета.

Сначала одна из импортируемых им библиотек (отдельная DLL) заменяется вредоносной. После загрузки в память процесса DLL открывает третий файл из пакета PlugX, который обходит средства защиты за счет отсутствия видимого исполняемого кода. Тем не менее он содержит шелл-код, после исполнения которого в памяти расшифровывается еще один дополнительный шелл-код. Он с помощью функции RtlDecompressBuffer() распаковывает PlugX (DLL). При открытии мы видим, что сигнатуры MZ и PE в исполняемом файле PlugX заменены на XV (рис. 2) — скорее всего, это тоже нужно, чтобы скрыть модуль от средств защиты.

Рис. 2. Исполняемый файл PlugX в распакованном виде с измененными сигнатурами MZ и PE

Наконец, запускается распакованная вредоносная библиотека, и управление передается ей.

В другом экземпляре PlugX мы обнаружили интересную особенность: малварь пыталась скрыть некоторые библиотечные вызовы от песочниц. При восстановлении импортов вместо адреса импортируемой функции сохранялся адрес тремя байтами ранее. Результат для функции SetFileAttributesW() виден на рис. 3.

Рис. 3. При получении адреса функции SetFileAttributesW() сохраняется адрес 0x7577D4F4

В табл. 2 приведены характеристики этого экземпляра.

| Свойство | EXE | DLL | Зашифрованная нагрузка |

|---|---|---|---|

| Имя файла | mcut.exe | mcutil.dll | mcutil.dll.bbc |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) | None |

| Размер | 140 576 | 4 096 | 179 906 |

| MD5 | 884d46c01c762ad6ddd2759fd921bf71 | 12ee1f96fb17e25e2305bd6a1ddc2de9 | e0ae93f9cebcba2cb44cec23993b8917 |

| SHA-1 | d201b130232e0ea411daa23c1ba2892fe6468712 | bf25f1585d521bfba0c42992a6df5ac48285d763 | f0efdb723a65e90afaebd56abe69d9f649ca094c |

| SHA-256 | 3124fcb79da0bdf9d0d1995e37b06f7929d83c1c4b60e38c104743be71170efe | 97ad6e95e219c22d71129285299c4717358844b90860bb7ab16c5178da3f1686 | 81e53c7d7c8aa8f98c951106a656dbe9c931de465022f6bafa780a6ba96751eb |

б)

Рис. 4. Фрагмент декомпилированного кода (а) и соответствующий ему фрагмент листинга перехваченных инструкций (б), где встречается вызов функции SetFileAttributesW()

Основная нагрузка PlugX не сохраняется в расшифрованном виде на диске.

Работа PlugX

После запуска вредоносная программа расшифровывает конфигурацию, которая содержит адреса серверов управления, а также информацию, необходимую для дальнейшего функционирования (например, способ закрепления в системе или путь, по которому копируются файлы малвари).

При этом данные для конфигурации могут браться из основного загрузчика или из отдельного файла в текущей рабочей директории. Из того же файла может быть подтянута новая конфигурация при ее обновлении в ходе взаимодействия с сервером управления.

То, как вредонос будет вести себя дальше, во многом определяет его конфигурация.

В зависимости от значения check_flag в конфигурации PlugX вредоносная программа может начать поиск в зараженной системе сетевого адаптера, MAC-адрес которого совпадает с адресом, заданным в самой малвари. В случае совпадения вредоносная программа завершит свое исполнение. Вероятно, таким образом она пытается обнаружить виртуальную среду.

Если значение mode_flag равно 0, вредоносная программа закрепляется в системе (подробнее в разделе «Закрепление в системе»). Затем она переходит к инициализации плагинов и взаимодействию с сервером управления (подробнее в разделе «Функциональность плагинов и исполнение команд»).

Если значение mode_flag равно 2, вредоносная программа сразу переходит к инициализации плагинов и взаимодействию с сервером управления.

Если значение mode_flag равно 3, вредоносная программа внедряет шелл-код в Internet Explorer. Передача управления вредоносному коду осуществляется с помощью функции CreateRemoteThread(). Также производится инициализация плагинов, и создается именованный пайп, через который вредоносная программа получает команды, предназначенные для исполнения плагинами.

Закрепление в системе

Если конфигурация PlugX предусматривает закрепление вредоноса в зараженной системе, то в ней прописан каталог, в который будут скопированы компоненты малвари.

Анализируемый образец выбирает одну из следующих директорий в зависимости от разрядности малвари:

В зависимости от persistence_flag PlugX может закрепляться:

Помним, что малварь может и не закрепляться вовсе.

В зависимости от конфигурации вредоносная программа может также попытаться создать процесс с повышенными привилегиями с последующим внедрением в него кода. В конфигурации могут быть перечислены до четырех целевых процессов.

Функциональность плагинов PlugX и исполняемые команды

Основная функциональность бэкдора реализована с помощью так называемых плагинов. Фрагмент функции, в которой производится инициализация плагинов, приведен на рис. 5.

Рис. 5. Фрагмент инициализации плагинов PlugX

PlugX может управлять процессами и службами, работать с файловой системой, вносить изменения в реестр. Он также имеет компоненты кейлоггера и скринлоггера и может получать удаленный доступ к зараженной системе — все это дает обширные возможности злоумышленникам в скомпрометированной сети.

Полный перечень функций вредоносной программы, доступной через плагины, приведен в табл. 3.

Табл. 3. Функциональность PlugX, доступная через плагины

| Плагин | Команда | Функциональные возможности |

| DISK | Собрать информацию по всем дискам (тип и свободное пространство) | |

| Перечислить файлы в директории | ||

| Перечислить файлы | ||

| Прочитать файл | ||

| Создать директорию и сохранить в нее файл | ||

| Создать директорию | ||

| Создать новый рабочий стол и запустить процесс | ||

| Копировать, переместить, переименовывать или удалить файл | ||

| Получить значение переменной окружения | ||

| KeyLogger | Отправить данные кейлоггера на сервер управления | |

| Nethood | Перечислить сетевые ресурсы | |

| Установить соединение с сетевым ресурсом | ||

| Netstat | Получить таблицу TCP | |

| Получить таблицу UDP | ||

| Установить состояние TCP | ||

| Option | Заблокировать экран компьютера | |

| Отключить компьютер (принудительно) | ||

| Перезагрузить компьютер | ||

| Отключить компьютер (безопасно) | ||

| Показать окно с сообщением | ||

| PortMap | Возможно, запустить маппинг портов | |

| Process | Получить информацию о процессах | |

| Получить информацию о процессе и модулях | ||

| Завершить процесс | ||

| Regedit | Перечислить подразделы ключа реестра | |

| Создать ключ реестра | ||

| Удалить ключ реестра | ||

| Скопировать ключ реестра | ||

| Перечислить значения ключа реестра | ||

| Задать значение ключа реестра | ||

| Удалить значение из ключа реестра | ||

| Получить значение из ключа реестра | ||

| Screen | Использовать удаленный рабочий стол | |

| Сделать скриншот | ||

| Найти скриншоты в системе | ||

| Service | Получить информацию о сервисах в системе | |

| Изменить конфигурацию сервиса | ||

| Запустить сервис | ||

| Управлять сервисом | ||

| Удалить сервис | ||

| Shell | Запустить cmd-шелл | |

| SQL | Получить список баз данных | |

| Получить список описаний драйверов | ||

| Выполнить SQL-команду | ||

| Telnet | Настроить Telnet |

Фрагмент функции обработки команд, полученных от сервера управления приведена на рис. 6.

Рис. 6. Команды сервера управления, которые получает PlugX

Описание команд приведено в табл. 4.

Табл. 4. Команды сервера управления, которые получает PlugX

| Команда | Описание |

|---|---|

| 0x1 | Отправить на сервер управления данные о зараженной системе: — имя компьютера; — имя пользователя; — информация о CPU; — текущее использование памяти системой; — информация об операционной системе; — системные дата и время; — системная информация; — язык системы |

| 0x5 | Самоудалиться (удалить службу, очистить реестр) |

| 0x3 | Передать команды плагинам со сменой протокола взаимодействия |

| 0x6 | Отправить текущую конфигурацию PlugX на сервер управления |

| 0x7 | Получить с сервера управления новую конфигурацию и обновить текущую |

| 0x8 | Отправить список процессов с внедренным шелл-кодом |

| default | Передать команды плагинам |

nccTrojan

Один из обнаруженных нами бэкдоров найден в отчете VIRUS BULLETIN и назван авторами nccTrojan по константному значению в коде основного пейлоада. Характеристики попавшегося нам образца малвари приведены в табл. 5.

| Свойство | EXE | DLL |

|---|---|---|

| Имя файла | instsrv.exe | windowsreskits.dll |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) |

| Размер (в байтах) | 83 968 | 514 048 |

| Время компиляции | 18 декабря 2019 года 03:13:03 | 21 марта 2020 года 15:19:04 |

| MD5 | c999b26e4e3f15f94771326159c9b8f9 | 056078b1c424667e6a67f9867627f621 |

| SHA-1 | ec12c469463029861bd710aec3cb4a2c01907ad2 | 5bd080285a09c0abf742fb50957831310d9d9769 |

| SHA-256 | 07d728aa996d48415f64bac640f330a28e551cd565f1c5249195477ccf7ecfc5 | 3be516735bafbb02ba71d56d35aee8ce2ef403d08a4dc47b46d5be96ac342bc9 |

Запуск nccTrojan

Работа nccTrojan

nccTrojan расшифровывает конфигурацию, хранящуюся по определенному смещению в оверлее. Конфигурация зашифрована с помощью алгоритма AES-CFB-256, он же используется для шифрования взаимодействия с сервером управления. Пары «ключ шифрования + вектор инициализации» захардкоржены и различны для шифрования конфигурации и взаимодействия с сервером управления.

Расшифрованная конфигурация содержит информацию о сервере управления и выглядит следующим образом:

Если соединение установлено, то на сервер управления отправляется следующая информация:

При этом из собранных данных формируется строка, которая дальше зашифровывается и отправляется на сервер управления. Формат создаваемой строки:

Далее вредоносная программа переходит к взаимодействию с сервером управления и может исполнять команды, приведенные в табл. 6.

Табл. 6. Команды, исполняемые nccTrojan

| Команда | Назначение |

|---|---|

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Записать данные в файл |

| 0x5 | Получить информацию о дисках C-Z (тип, свободный объем памяти) |

| 0x6 | Получить информацию о файлах |

| 0x8 | Запустить процесс |

| 0xA | Удалить файл или директорию |

| 0xC | Прочитать файл |

| 0xF | Проверить наличие файла |

| 0x11 | Сохранить файл |

| 0x13 | Получить список запущенных процессов |

| 0x15 | Завершить процесс |

| 0x17 | Скопировать файл |

| 0x1A | Переместить файл |

| 0x1D | Запустить cmd-шелл с правами пользователя |

dnsTrojan

Следующий бэкдор мы обнаружили впервые: на момент расследования мы не нашли упоминаний о нем в отчетах других экспертов. Его отличительная особенность — общение с сервером управления через DNS. В остальном по своей функциональности вредоносная программа схожа с бэкдором nccTrojan. Чтобы сохранить единообразие в названиях найденной малвари, назвали ее dnsTrojan.

| Свойство | EXE |

|---|---|

| Имя | a.exe.ok |

| Тип файла | PE32 executable (EXE) |

| Размер (в байтах) | 417 280 |

| Время компиляции | 13 октября 2020 года 20:05:59 |

| MD5 | a3e41b04ed57201a3349fd42d0ed3253 |

| SHA-1 | 172d9317ca89d6d21f0094474a822720920eac02 |

| SHA-256 | 826df8013af53312e961838d8d92ba24de19f094f61bc452cd6ccb9b270edae5 |

Запуск dnsTrojan

После запуска вредоносная программа извлекает из ресурсов, распаковывает и сохраняет в рабочей директории два файла:

Работа dnsTrojan

Все свои действия вредоносная программа логирует в файл %ProgramData%\logD.dat, при этом записанные данные похожи на отладочную информацию для злоумышленников (рис. 7).

Рис. 7. Фрагмент файла logD.dat

Взаимодействие с сервером управления осуществляется с использованием DNS-туннелирования. Данные передаются серверу управления в виде DNS-запроса TXT-записи в зашифрованном виде.

Сразу после запуска на сервер управления отправляются следующие данные:

Из них формируется сообщение вида 8SDXCAXRZDJ;O0V2m0SImxhY;6.1.1;1;00-13-d2-e3-d6-2e;2020113052831619.

Все передаваемые на сервер управления данные преобразуются следующим образом:

При формировании домена, для которого запрашивается TXT-запись, после каждого 64-го символа ставится точка. Запросы, отправляемые вредоносной программой, можно увидеть на рис. 8.

В ответ на запрос, отправленный на предыдущем шаге из TXT-записей, dnsTrojan получает команды сервера и может исполнить их (табл. 8).

| Команда | Назначение |

|---|---|

| 0x1 | Получить онлайн-данные |

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Получить информацию о дисках C–Z (тип, свободный объем памяти) или файлах |

| 0x6 | Прочитать файл |

| 0x7 | Скопировать файл |

| 0x8 | Удалить файл |

| 0x9 | Проверить наличие файла |

| 0xA | Сохранить файл |

| 0xB | Установить время бездействия программы (в минутах) |

| 0xD | Самоудалиться (очистить реестр) |

dloTrojan

dloTrojan — еще одна обнаруженная в процессе расследования вредоносная программа, которую мы классифицировали как бэкдор. Эта малварь не относится ни к одному из известных семейств вредоносов.

Характеристики файлов исследуемого нами образца приведены в табл. 9.

| Свойство | EXE | DLL |

|---|---|---|

| Имя | ChromeFrameHelperSrv.exe | chrome_frame_helper.dll |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) |

| Размер (в байтах) | 82 896 | 240 128 |

| Время компиляции | 12 июля 2013 года 19:11:41 | 14 сентября 2020 года 16:34:44 |

| MD5 | 55a365b1b7c50887e1cb99010d7c140a | bd23a69c2afe591ae93d56166d5985e1 |

| SHA-1 | 6319b1c831d791f49d351bccb9e2ca559749293c | 3439cf6f9c451ee89d72d6871f54c06cb0e0f1d2 |

| SHA-256 | be174d2499f30c14fd488e87e9d7d27e0035700cb2ba4b9f46c409318a19fd97 | f0c07f742282dbd35519f7531259b1a36c86313e0a5a2cb5fe1dadcf1df9522d |

Запуск dloTrojan

На сцену опять выходит DLL hijacking.

Итак, вредоносная программа dloTrojan состоит из двух компонентов:

После запуска исполняемого EXE-файла подгружается код вредоносной DLL. При этом библиотека проверяет имя процесса, в который она загружена, и оно должно соответствовать имени ChromeFrameHelperSrv.exe. В противном случае, вредоносный код завершит свое исполнение.

Далее библиотека расшифровывает вредоносный исполняемый файл, код которого внедряется в еще один запущенный процесс ChromeFrameHelperSrv.exe с использованием техники Process Hollowing.

Работа dloTrojan

Вредоносная программа пытается получить данные значения с именем TID из одного из двух ключей реестра (это зависит от имеющихся привилегий в системе):

Если же значение в реестре отсутствует, создается один из указанных ключей реестра. В параметре TID прописывается строка из 16 произвольных символов, которую в дальнейшем можно рассматривать как ID зараженной системы.

Строки во вредоносной программе зашифрованы методом простого сложения по модулю двух с одним байтом (отличается для различных строк).

Затем малварь расшифровывает адрес сервера управления. В зависимости от конфигурации вредоносная программа может иметь несколько адресов, в текущей конфигурации адрес сервера управления один.

Теперь dloTrojan устанавливает соединение с сервером управления. Если подключиться к серверу не удалось, малварь пытается найти настроенные прокси-серверы одним из способов:

Далее на сервер управления отправляется следующая информация о зараженной системе:

Данные передаются на сервер управления в зашифрованном виде.

В конце концов вредоносная программа получает возможность исполнять команды сервера управления: запускать cmd-шелл, создавать и удалять файлы, собирать информацию о дисках.

Перечень возможных команд приведен в табл. 10.

Табл. 10. Команды, исполняемые dloTrojan

| Команда | Назначение |

|---|---|

| 0x1 | Получить количество миллисекунд, прошедших с момента запуска системы |

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Закрыть cmd-шелл |

| 0x5 | Проверить существование файла. Если файла нет, создать его |

| 0x6 | Создать файл |

| 0x7 | Получить данные файла (размер, временные метки) |

| 0x8 | Прочитать файл |

| 0x9 | Получить информацию о дисках C–Z (тип, объем свободной памяти) |

| 0xA | Перечислить файлы |

| 0xB | Удалить файл |

| 0xC | Переместить файл |

| 0xD | Запустить процесс |

| 0xE | Сделать скриншот |

| 0xF | Перечислить сервисы |

| 0x10 | Запустить сервис |

| 0x11 | Перечислить процессы и модули |

| 0x12 | Завершить процесс, затем перечислить процессы и модули |

| 0x13 | Закрыть сокет |

И еще несколько программ, которые мы раскопали в ходе расследования

Вернемся к общедоступным утилитам, найденным на зараженных системах. С их помощью можно залезть в систему, утащить конфиденциальные данные и выполнить другие вредоносные действия. Ловите краткое описание каждой.

GetPassword

GetPassword предназначена для получения паролей из зараженной системы. Раньше исходный код утилиты лежал в репозитории MimikatzLite, но сейчас его почему-то удалили. Можем только поделиться скриншотом на рис. 9.

Рис. 9. Скриншот работы утилиты GetPassword

Quarks PwDump

Еще одна утилита для извлечения паролей из ОС Windows.

Исходный код можно найти в репозитории 0daytool-quarkspwdump. Скриншот утилиты приведен на рис. 10.

Рис. 10. Скриншот работы утилиты Quarks PwDump

wpmd v 2.3 (beta)

wpmd (windows password and masterkey decrypt) также предназначена для получения паролей в ОС Windows. Увы, источник мы не нашли, поэтому можем только показать скриншот (рис. 11).

Рис. 11. Скриншот работы утилиты wpmd v 2.3 (beta)

os.exe

os.exe позволяет определить версию ОС Windows (рис. 12). Источник тоже не найден 🙁

Рис. 12. Скриншот работы утилиты os.exe

nbtscan 1.0.35

nbtscan — утилита командной строки, предназначенная для сканирования открытых серверов имен NETBIOS в локальной или удаленной TCP/IP-сети. Она обеспечивает поиск открытых общих ресурсов (рис. 13). Доступна на ресурсе Unixwiz.net.

Рис. 13. Скриншот работы утилиты nbtscan

Это расследование в очередной раз убедило нас, что даже заезженные и понятные техники способны доставить жертвам много неприятностей. Злоумышленники могут годами копаться в IT-инфраструктуре жертвы, которая и подозревать ничего не будет. Думаем, выводы вы сделаете сами 🙂

PlugX (SHA256: EXE, DLL, Shell-code)

PlugX-executor: (SHA256: EXE)

nccTrojan (SHA256: EXE, DLL)

dnsTrojan (SHA256: EXE)

dloTrojan (SHA256: EXE, DLL)