В настоящее время существует довольно большое количество протоколов, применяемых для создания VPN-соединений. Какое решение выбрать и на что следует обратить внимание для правильной настройки подключения? Попробуем кратко ответить на эти вопросы.

В настоящее время PPTP доступен как стандартный протокол VPN почти во всех операционных системах и коммуникационных устройствах, что позволяет использовать его без необходимости установки дополнительного программного обеспечения. Его преимущество также в том, что он использует небольшое количество вычислительных ресурсов, следовательно, обладает высокой скоростью работы.

PPTP работает, устанавливая обычную PPP сессию с противоположной стороной с помощью протокола Generic Routing Encapsulation. Для инициации и управления GRE-соединением используется второе соединение на TCP-порте 1723. Из-за необходимости установления двух сетевых сессий, могут возникнуть сложности при настройке PPTP-соединения за сетевым экраном. Кроме того, некоторые Интернет-провайдеры блокируют GRE-протокол, что делает невозможным использование PPTP.

PPTP опирается на различные методы аутентификации для обеспечения безопасности соединения, наиболее часто среди которых используется MS-CHAP v.2. Данные, передаваемые через PPTP, шифруются с помощью протокола MPPE, включающего в себя алгоритм шифрования RSA RC4 с ключом длиной максимум 128 бит.

За время своего существования, в реализации протокола PPTP были обнаружены различные уязвимости, наиболее серьезной из которых явилась уязвимость протокола аутентификации MS-CHAP v.2, позволяющая в течение суток восстановить ключ шифрования. Из-за наличия проблем с безопасностью, протокол PPTP может применяться только в решениях построения VPN, где отсутствуют требования к обеспечению конфиденциальности передаваемых данных.

Плюсы:

Минусы:

Вывод

Протокол PPTP небезопасен, поэтому следует избегать его использования для передачи важных данных. Однако, если VPN применяется только для смены текущего географического местоположения и сокрытия реального IP-адреса, PPTP может быть хорошим решением благодаря своей кроссплатформенности и высокой скорости работы.

Протокол туннелирования 2 уровня (Layer 2 Tunnel Protocol) – сетевой протокол, в качестве основы использующий протокол PPP канального уровня. Cоздан в 1999 году компаниями Cisco и Microsoft как дальнейшее развитие протокола PPTP, в настоящее время является промышленным стандартом (RFC2661).

Так как сам по себе L2TP не обеспечивает шифрование и конфиденциальность трафика, при построении VPN на основе L2TP для обеспечения безопасности передаваемых данных, как правило, используется протокол шифрования IPSec (IP Security). Комбинацию L2TP и IPSec называют L2TP/IPSec (RFC3193).

Для L2TP/IPSec в качестве транспорта применяется протокол UDP, где порт 1701 используется в качестве порта отправителя и получателя для инициализации туннеля, порт UDP-500 применяется для обмена ключами шифрования, порт UDP-4500 для NAT-операций, протокол 50 (ESP) для передачи зашифрованных данных через IPSec.

L2TP/IPsec встроен во все современные операционные системы и коммуникационные устройства, и может быть настроен так же легко, как и PPTP. Некоторые сложности с настройкой могут возникнуть для операционных систем семейства Linux, где может потребоваться установка дополнительных пакетов из состава ОС.

С точки зрения безопасности, VPN-подключения по протоколу L2TP/IPSec являются достаточно надёжными, так как обеспечивают конфиденциальность, целостность и проверку подлинности данных.

По сравнению с другими VPN-протоколами, L2TP/IPSec более «капризный» в плане обеспечения стабильной и надежной работы. Так, если VPN-клиент находится за сетевым устройством, выполняющим преобразование сетевых адресов (NAT), либо не пропускающим пакеты на UDP-порт 500, сеанс L2TP/IPSec установить не удастся. Кроме того, так как L2TP/IPSec инкапсулирует передаваемые данные дважды, это делает его менее эффективным и более медленным, чем другие VPN-протоколы.

Плюсы:

Минусы:

Вывод

Протокол L2TP/IPSec позволяет обеспечить высокую безопасность передаваемых данных, прост в настройке и поддерживается всеми современными операционными системами. Однако, по сравнению с другими VPN-протоколами, является менее производительным и стабильным.

IKEv2

Протокол обмена ключами (Internet Key Exchange) версии 2 — входящий в набор IPSec протокол туннелирования, разработанный совместно компаниями Microsoft и Cisco. Входит в состав Windows 7 и более поздних версий, поддерживается мобильными устройствами Blackberry и Apple. Имеются решения с открытым исходным кодом для Linux.

Передача данных производится через UDP порты 500 и/или 4500, с шифрованием данных криптоалгоритмами 3DES и AES. Использование UDP обеспечивает хорошую скорость работы и не создает проблем для работы за NAT и межсетевыми экранами.

Плюсы:

Минусы:

Вывод

Благодаря своей безопасности, стабильности и скорости работы, IKEv2 в настоящее время является лучшим решением VPN для мобильных пользователей.

OpenVPN

OpenVPN является полнофункциональным решением с открытым иcходным кодом для организации инфраструктуры VPN на основе библиотеки OpenSSL и протоколов SSL/TLS. Благодаря своей бесплатности и открытости, OpenVPN в настоящее время фактически является стандартом в VPN-технологиях, очень гибким в настройках и с богатыми функциональными возможностями.

В стандартной конфигурации OpenVPN использует для передачи данных UDP протокол и порт 1194. Однако, VPN-соединение может быть легко настроено для работы по протоколу TCP на любом порту, например на 443 TCP-порту, что позволяет маскировать трафик OpenVPN под обычный HTTPS, тем самым обходя блокировки на стороне межсетевых экранов.

Использование в качестве основы библиотеки OpenSSL позволяет обеспечить поддержку множества криптографических алгоритмов (например RSA, AES, Blowfish, 3DES и других) для надежной защиты передаваемых данных. Производительность OpenVPN зависит от выбранного алгоритма шифрования, но, как правило, работает быстрее, чем IPSec.

Возможность использования протокола TCP позволяет добиться стабильной и надежной работы в беспроводных, сотовых и других сетях с высокой общей нагрузкой и повышенным уровнем потери пакетов. Для увеличения скорости передачи, можно использовать сжатие данных на основе библиотеки LZO.

Плюсы:

Минусы:

Вывод

На сегодняшний день технология OpenVPN является наилучшим решением для организации VPN. Использование этого протокола позволит обеспечить надежное, быстрое и безопасное VPN-соединение. Настройка подключения не вызывает большой сложности, и фактически сводится к установке бесплатного приложения, доступного для любых платформ и операционных систем.

Подводя итог нашему обзору, коротко обобщим сделанные выводы:

Иными словами — при возможности используйте OpenVPN, для мобильных устройств хорошо подойдет IKEv2. Для быстрых решений, когда нужно только скрыть свой IP-адрес — можно ограничиться L2TP/IPSec или PPTP.

Udp 1194 что за порт

Наша компания арендует в офисе другой компании одну комнату, в которой стоит пару компьютеров. Поставил на одном из компьютеров OpenVPN для создания канала в нашу сеть. Админ той, другой сети просит описать то, что куда соединяется и что нужно открыть для OpenVPN. Вот конфиг клиента:

ca ca.crt

cert client.crt

key client.key

| 1. «Что нужно открыть для OpenVPN?» | + / – |  |

| Сообщение от ze6ra (ok), 27-Ноя-09, 12:46 | ||

| Ответить | Правка | Наверх | Cообщить модератору | ||

| 2. «Что нужно открыть для OpenVPN?» | + / – |  |

| Сообщение от ALex_hha (ok), 27-Ноя-09, 13:31 | ||

| ||

| Ответить | Правка | Наверх | Cообщить модератору | ||

| ||

| 3. «Что нужно открыть для OpenVPN?» | + / – |  |

| Сообщение от IvanSCW (ok), 01-Дек-09, 10:39 | ||

На серваке видно, что начинается соединение, появляется сообщение: Потом думает и отваливается TLS Error: TLS key negotiation failed to occur within 60 seconds (check your network connectivity). Я так понял админ в той сети еще ни чего не изменял, потому что все не может понять, что я от него хочу. Может проблема в другом. | ||

| Ответить | Правка | Наверх | Cообщить модератору | ||

| ||

| 4. «Что нужно открыть для OpenVPN?» | + / – |  |

| Сообщение от ze6ra (ok), 01-Дек-09, 11:53 | ||

| Логи у openvpn ведутся не только на сервере но и у клиента. | ||

| Ответить | Правка | Наверх | Cообщить модератору | ||

| ||

| 5. «Что нужно открыть для OpenVPN?» | + / – |  |

| Сообщение от IvanSCW (ok), 01-Дек-09, 11:58 | ||

OpenVPN 2.0.9 Win32-MinGW [SSL] [LZO] built on Oct 1 2006 IMPORTANT: OpenVPN’s default port number is now 1194, based on an official port number assignment by IANA. OpenVPN 2.0-beta16 and earlier used 5000 as the default port. | ||

| Ответить | Правка | Наверх | Cообщить модератору | ||

| ||

| 6. «Что нужно открыть для OpenVPN?» | + / – |  |

| Сообщение от ze6ra (ok), 01-Дек-09, 13:04 | ||

| Ответить | Правка | Наверх | Cообщить модератору | ||

| ||

| 7. «Что нужно открыть для OpenVPN?» | + / – |  |

| Сообщение от IvanSCW (ok), 01-Дек-09, 16:51 | ||

| ||

| Ответить | Правка | Наверх | Cообщить модератору | ||

| ||

| 8. «Что нужно открыть для OpenVPN?» | + / – |  |

| Сообщение от IvanSCW (ok), 01-Дек-09, 18:02 | ||

| ||

| Ответить | Правка | Наверх | Cообщить модератору | ||

| ||

| 9. «Что нужно открыть для OpenVPN?» | + / – |  |

| Сообщение от PavelR (??), 01-Дек-09, 18:06 | ||

Посольку по пути у вас есть неопределенный NAT, попробуйте настроить openvpn на работу по tcp (с обеих сторон). | ||

| Ответить | Правка | Наверх | Cообщить модератору | ||

| ||

| 10. «Что нужно открыть для OpenVPN?» | + / – |  |

| Сообщение от Алексей (??), 15-Июл-11, 13:49 | ||

Два дня боролся с этой проблемой, сменил протокол на TCP, все заработало.

У меня была та же серия ошибок (судя по вашим логам).

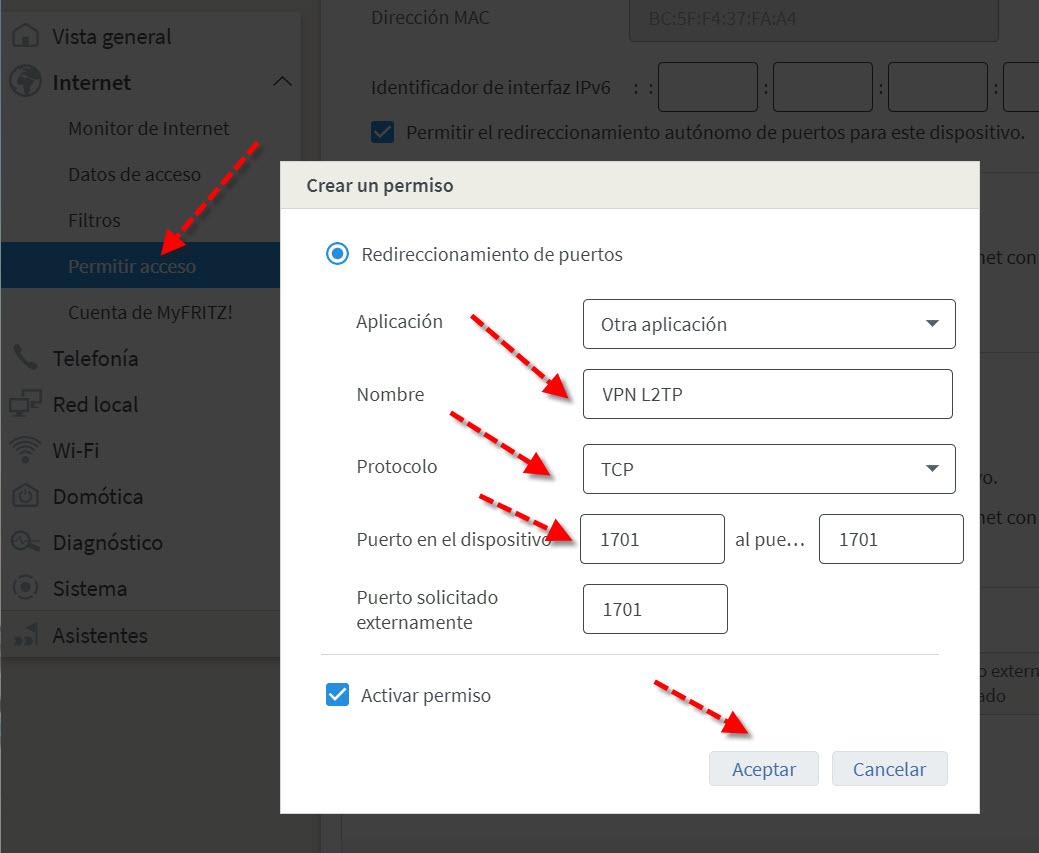

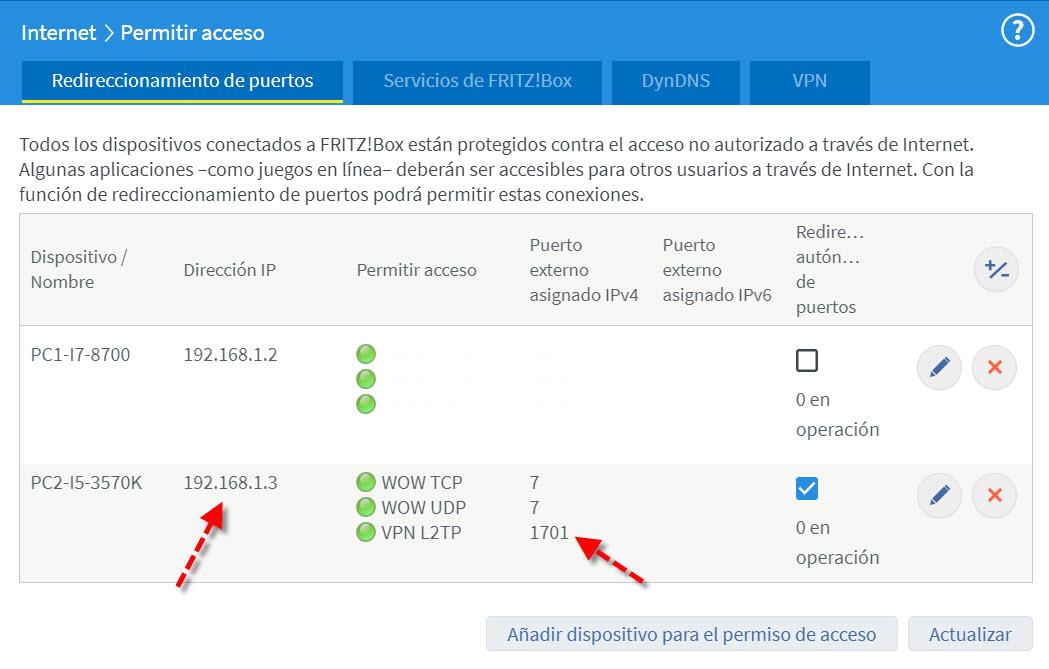

Спасибо! Сменила провайдера с ростелеком на мегафон, и сразу подключилось! Какие порты открывать для VPN PPTP, L2TP, IPsec, OpenVPN и WireGuardСегодня общественные сети Wi-Fi широко используются, их можно использовать, но это не значит, что нам не нужно принимать крайние меры предосторожности. В этом смысле мы никогда не должны забывать о нашей безопасности, и мы всегда должны иметь VPN связь. Иногда бывает такое время года, как летние каникулы, Пасха или длинные выходные, когда такая услуга очень необходима. Для дополнительного спокойствия мы должны выбрать платный VPN, потому что бесплатные иногда в конечном итоге продают часть наших данных. Другой безопасной и бесплатной альтернативой является создание VPN-сервера дома. В этом руководстве мы поговорим о том, какие порты открывать для VPN, если вы используете PPTP, L2TP, OpenVPN, IPsec и WireGuard протоколы. Во многих случаях, даже если мы хотим отключиться и расслабиться, будь то отпуск или досуг, наш смартфон всегда с нами. Таким образом, куда бы мы ни пошли, наверняка во многих случаях у нас есть доступная общедоступная сеть Wi-Fi, которую мы можем использовать. Либо для нашей собственной безопасности, либо для безопасности компании, в которой мы работаем, мы должны использовать их с осторожностью и быть защищенными. Первое, что мы собираемся сделать, это объяснить причины, по которым необходим собственный сервер. Затем мы увидим, какие порты для VPN я должен открыть на маршрутизаторе в зависимости от используемого протокола VPN. Причины иметь в нашем доме VPN-серверЗдесь мы должны поговорить о внешние VPN-серверы, Это те, которые позволяют нам подключаться к их сети, чтобы иметь возможность перемещаться с большей конфиденциальностью и безопасностью, зашифровывая наши данные. В этом случае это будет открытие портов для VPN, которые мы разместим в нашей домашней сети. Целью использования этого типа сервера является повышение безопасности и конфиденциальности нашего интернет-соединения, поскольку все наши зашифрованные данные передаются. Таким образом, наша информация выглядит так, как если бы она путешествовала в защищенном туннеле благодаря шифрованию, которое не позволяет киберпреступникам получить к ней доступ. Таким образом, наличие собственного VPN-сервера даст нам следующие преимущества. Еще один очень важный аспект, когда у нас есть VPN-сервер в нашем доме, заключается в том, что мы можем получить доступ ко всем общим ресурсам, как если бы мы были физически подключены, поэтому мы должны это учитывать. Какие порты мы должны открыть на нашем роутереЕсли мы хотим настроить VPN-сервер на компьютере, нам нужно будет открыть определенные порты TCP или UDP. У каждого маршрутизатора своя прошивка со своими опциями, как в случае с Raspberry Pi или NAS. Это делает процедуру для каждого из них уникальной. Если мы возьмем в качестве примера случай с сетевым хранилищем QNAP, процесс его настройки очень прост. С другой стороны, если мы посмотрим на Raspberry Pi, процедура обычно будет более сложной, потому что установка, настройка и запуск гораздо более «ручные». Как только мы узнаем, какие порты используют разные протоколы VPN, мы покажем вам практический пример открытия портов для сервера VPN. Практический пример открытия портов для VPNВ этом случае это будет обсуждаться в Разрешить доступ раздел, нам нужно будет назвать правило, выбрать протокол TCP и добавить порт 1701. Применительно к выбранному нами оборудованию, которому уже назначен локальный фиксированный IP-адрес, мы сможем увидеть полное правило, готовое к использованию нашим VPN-сервером. В настоящее время, если у нас есть наш VPN-сервер, правильно настроенный с использованием протокола L2TP и ему назначен локальный IP-адрес 192.168.1.3, мы можем начать работать с ним из-за границы, то есть из Интернета. Помните, что для правильного функционирования вашего VPN-сервера существуют разные типы протоколов в зависимости от используемой нами VPN, и что каждый из них использует свой порт TCP или UDP. Как найти открытые и заблокированные порты TCP / UDPВ любом случае, к концу этой части вы не только узнаете, что представляют собой эти порты для всех, но и как проверить ваш компьютер на наличие открытых или закрытых портов. Что такое сетевой порт?Первое, что вы должны знать, это то, что порты, о которых мы здесь говорим, виртуальный, Это не имеет никакого отношения к физическим сетевым аппаратным портам на вашем маршрутизаторе, телевизоре, консолях или компьютерах. Порты — это просто способ для сетевого и аппаратного обеспечения вашей сети организовать информационный трафик. Подумайте о зарезервированных полосах на дороге. Тротуар для пешеходов. Там может быть выделенная велосипедная дорожка. Автомобили и автобусы также имеют свои полосы движения. Порты выполняют ту же функцию. Один порт может использоваться для получения сообщений электронной почты, а другой — для запросов на передачу файлов или трафика веб-сайта. Существует два общих типа портов, которые требуют краткого объяснения, прежде чем мы перейдем к проверке того, какие порты в вашей системе открыты, а какие нет. Что такое порты TCP и UDP?Два современных типа портов в современных сетях известны как порты TCP и UDP. Это протокол управления передачей и протокол дейтаграмм пользователя соответственно. Таким образом, эти два типа портов используют разные сетевые протоколы. Которые вы можете считать отличительными наборами правил для того, как биты информации должны быть отправлены и получены. Оба типа портов построены на фундаментальном протокол Интернета (IP), который делает интернет и домашние сети, ну, Работа, Тем не менее, они подходят для различных применений. Большая разница в том, что когда вы отправляете информацию по UDP, отправителю не нужно сначала устанавливать соединение с получателем перед началом разговора. Это похоже на отправку письма. Вы не знаете, получил ли ваше сообщение другое лицо, и у вас нет гарантии, что вы получите какой-либо отзыв. TCP, с другой стороны, больше похож на телефонный звонок. Приемник должен «установить» соединение, и существует поток информации, пока кто-то намеренно не положит трубку. Сообщения UDP обычно передаются по сети любому, кто прослушивает указанный порт UDP. Это делает его идеальным для сообщений служебного типа, которые касаются работы самой сети. Он также идеально подходит для потоковой передачи голоса по IP, онлайн-видеоигр и потокового вещания. Почему? Эти приложения извлекают выгоду из низкой задержки UDP и постоянного потока информации, который не обязательно должен быть идеальным, чтобы быть полезным. В конце концов, небольшое искажение в вашем чате Skype гораздо менее важно, чем небольшое отставание. TCP гораздо более распространен, чем UDP, и он гарантирует, что все данные будут получены без ошибок. Почти все, что не нуждается в особых преимуществах UDP, использует вместо этого TCP. Какие порты обычно открыты по умолчанию?Есть много портов. Номер порта может быть любым от 0 до 65535! Это не означает, что любое приложение может просто выбрать любой порт. Существуют установленные стандарты и диапазоны, которые помогают нам разобраться с шумом. Порты 0-1023 связаны с некоторыми из наиболее важных и основных сетевых служб. Это имеет смысл, поскольку порты с меньшими номерами были назначены первыми. Например, протокол SMTP для электронной почты используется исключительно портом 25. Порты 1024-49151 известны как «зарегистрированные порты» и назначаются важным общим службам, таким как OpenVPN на порт 1194 или Microsoft SQL на портах 1433 и 1434. Остальные номера портов известны как «динамические» или «частные» порты. Эти порты не зарезервированы, и любой может использовать их в сети для поддержки определенного сервиса. Единственная проблема возникает, когда две или более службы в одной сети используют один и тот же порт. Хотя невозможно перечислить все важные порты, эти общие порты полезно знать наизусть: Поскольку существует много тысяч общих номеров портов, самый простой подход — запомнить диапазоны. Который скажет вам, если данный порт зарезервирован или нет. Благодаря Google вы также можете быстро узнать, какие службы используют определенный порт. Найти открытые порты в WindowsТеперь, когда мы получили все базовые знания о портах TCP и UDP, пришло время приступить к поиску, какие порты открыты и используются на вашем компьютере. Хорошей новостью является то, что в Windows встроена довольно полезная команда, которая покажет вам, какие порты в настоящее время используются на вашем компьютере различными приложениями и службами. Сканирование для заблокированных портовЭто позволяет определить, какие порты используются и каким приложением, но не сообщает нам, какие порты активно блокируются брандмауэром Windows. netsh firewall показать состояние Это отображение заблокированных и открытых портов согласно конфигурации вашего брандмауэра Windows. Вы увидите примечание об устаревании этой команды, но новая команда не показывает нам информацию, которую мы хотим. Так что на данный момент использование команды «show state» по-прежнему является самым быстрым и простым способом получения информации о порте. Просто потому, что брандмауэр Windows не блокирует порт, это не означает, что ваш маршрутизатор или интернет-провайдер этого не делают. Поэтому последнее, что мы хотим сделать, это проверить, не происходит ли какая-либо внешняя блокировка. Если в списке нет ни одного попадания, ничего не блокируется. Если некоторые порты указаны в списке, это означает, что они заблокированы. Если порт, не заблокированный Windows, отображается здесь, вы можете проверить свой маршрутизатор или отправить электронное письмо своему провайдеру, если переключение на другой порт не вариант. Полезные приложения для отображения статуса вашего портаВ то время как командная строка является хорошим быстрым и грязным инструментом, есть более усовершенствованные сторонние приложения, которые могут помочь вам получить представление о конфигурации вашего порта. Два выделенных здесь являются просто популярными примерами. SolarWinds требует, чтобы вы указали свое имя и данные, чтобы загрузить его, но вам решать, вносите ли вы свою реальную информацию в форму или нет. Мы опробовали несколько бесплатных инструментов, прежде чем остановиться на SolarWinds, но это был единственный инструмент, который работал правильно в Windows 10 и имел простой интерфейс. Он также был единственным, кто не вызвал ложный положительный вирусный флаг. Одна из больших проблем программного обеспечения для сканирования портов заключается в том, что компании по обеспечению безопасности склонны рассматривать их как вредоносные программы. Поэтому большинство пользователей игнорируют любые предупреждения о вирусах, которые приходят с такими инструментами. Это проблема, потому что вы не можете определить разницу между ложным срабатыванием и настоящим вирусом в этих приложениях. SolarWinds может поставляться с некоторыми прикрепленными строками, но на самом деле он работает так, как рекламируется, и прост в использовании. Как вы, вероятно, можете сказать, это скорее веб-сайт, чем приложение. Это хороший первый порт захода, чтобы посмотреть, могут ли внешние данные пройти через ваш локальный порт или нет. Он автоматически определяет ваш IP-адрес, и все, что вам нужно сделать, это указать, какой порт для тестирования. Затем он сообщит вам, заблокирован ли порт или нет, и вам нужно будет выяснить, находится ли блокировка на компьютере, маршрутизаторе или на уровне поставщика услуг. ВыводДля большинства пользователей порты — это не то, о чем вам нужно беспокоиться. Они управляются вашей операционной системой, приложениями и сетевым оборудованием. Однако, когда что-то идет не так, хорошо иметь инструмент под рукой, который позволит вам найти открытые порты, чтобы выявить подозрительные действия или выяснить, где именно ваша драгоценная информация попадает в кирпичную стену. | ||