Как настроить vlan на zyxel

Принцип работы и пример настройки VLAN в Ethernet-коммутаторах

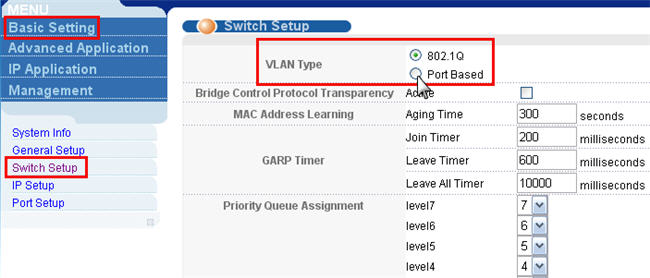

Ethernet-коммутатор ZyXEL может работать либо с VLAN на базе порта (Port-based), либо с VLAN на базе тега (802.1Q).

Виртуальная локальная сеть на базе порта (Port-based VLAN)

Для выбора типа VLAN зайдите в меню веб-конфигуратора Basic Settings > Switch Setup и установите VLAN Type = Port Based. Для дальнейшей настройки VLAN перейдите к меню Advanced Application > VLAN.

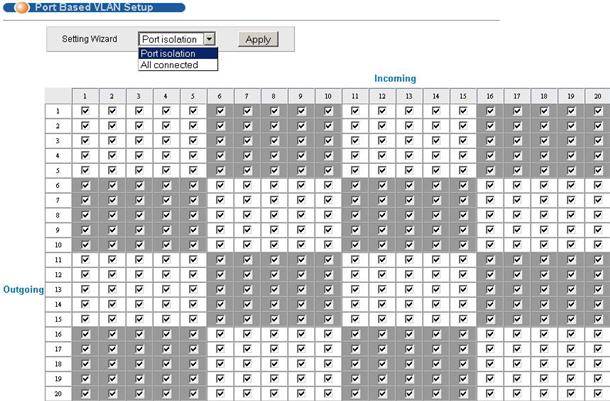

VLAN на базе порта настраивается следующим образом: требуется указать для каждого порта N коммутатора список портов, в которые разрешена передача данных из порта N.

C помощью VLAN на базе порта можно настраивать довольно сложные схемы «перекрывающихся» виртуальных сетей, однако у этого метода есть существенный недостаток: он не позволяет распространить VLAN на несколько коммутаторов. Для передачи информации о VLAN между коммутаторами используется тегирование кадров по стандарту 802.1Q.

Виртуальная локальная сеть на базе тега (Tag-based VLAN 802.1Q)

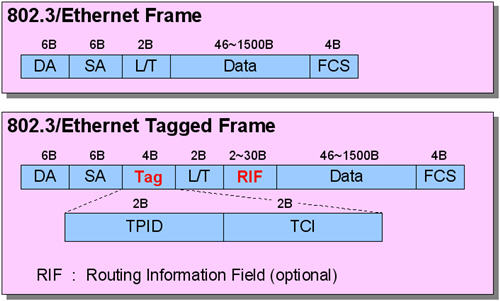

Стандарт IEEE 802.1Q определяет изменения в структуре кадра Ethernet, позволяющие передавать информацию о VLAN по сети. В кадр Ethernet вставляется тег (tag), в котором указывается идентификатор VLAN (VID). Поле VID занимает 12 бит, номер VLAN может принимать любое значение от 1 до 4094; номера 0 и 4095 зарезервированы для специальных целей. Кадр с тегом называется маркированным (тегированным, tagged).

Кроме VID в теге указывается 3-битный приоритет. Стандарт IEEE 802.1p предусматривает наличие этого поля.

Тег занимает 4 байта. Он состоит из TPID (Tag Protocol Identifier, 2 байта) и TCI (Tag Control rmation, 2 байта). Исходное поле типа кадра сдвигается вправо, на его место становится TPID, указывающий на новый тип кадра (802.1Q). В TCI содержится 12 бит VID и 3 бита Priority.

Добавление четырех байтов к максимальному размеру кадра Ethernet ведет к возникновению проблем в работе многих коммутаторов. Это связано с тем, что максимальный размер маркированного кадра составляет не 1518 байт, а 1522. Если невозможно заменить устаревшее оборудование, не поддерживающее увеличенные кадры, то можно на 4 байта уменьшить MTU в настройках сетевых устройств: с 1500 до 1496.

Untagged frame — Кадр, в котором не установлен признак 802.1Q.

Priority-tagged frame — Кадр, содержащий установленный признак VLAN, однако поле VID равно 0. Такой кадр не принадлежит никакому VLAN, в нем имеет значение только поле приоритета.

VLAN-tagged frame — Кадр с установленным полем 802.1Q и VID больше 0.

Поддержка VLAN в сети

Каждая группа VLAN имеет уникальную в сети идентификацию (уникальный VID). Хосты внутри одного VLAN могут передавать данные между собой.

Все сетевые устройства можно разделить на две группы:

VLAN Aware — устройства поддерживающие признак VLAN в соответствии с 802.1Q и могут принимать пакеты с учетом этого поля.

VLAN Unaware — устройства которые не могут обрабатывать пакеты с учетом VID и Priority. Иногда эти устройства даже не могут обрабатывать эти кадры (не пропускает через себя кадры с MTU — 1522 байт). При передаче кадра на VLAN-Unaware-устройство тег снимается, а после приема кадра с него — устанавливается тег по-умолчанию.

Ставит маркер. Если кадр с маркером, то он без изменений направляется в процесс пересылки, если без маркера, то на него ставится маркер согласно входному правилу.

Процесс пересылки (перенаправления):

Принимает решения о фильтрации или пересылке пакета в порт назначения согласно таблицам VLAN и MAC.

Определяет, оставлять ли признак VLAN в кадре. Если известно, что к порту подключено устройство VLAN-Unaware, то тег снимается.

Входное правило (VLAN на базе протокола)

VLAN-aware устройства могут принимать как тегированные, так и нетегированные кадры.

Если кадр тегированный

он без изменений передаётся дальше

Если кадр без тега или кадр с VID=0

кадру назначается Protocol VID

кадр передаётся дальше

VLAN ID, который зависит от поля Type входного кадра.

Поддерживается с микропрограммы версии 3.70

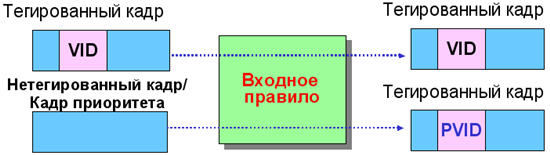

Входное правило (PVID)

VLAN-aware устройства могут принимать как тегированные, так и нетегированные кадры.

Если кадр тегированный

он без изменений передаётся дальше

Если кадр нетегированный или это кадр приоритета

он маркируется PVID по умолчанию

после этого кадр передаётся дальше

VLAN ID по умолчанию, который назначается на каждый порт.

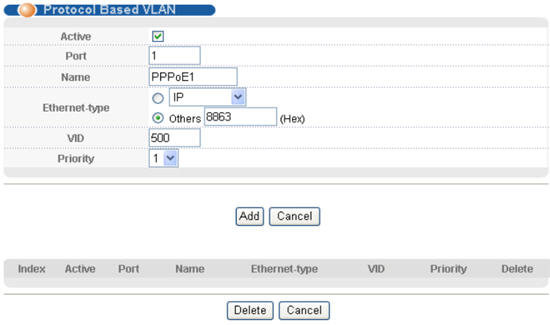

Настройка VLAN на базе протокола

Port: номер порта на котором будет применяться данное правило

Ethernet-type: значение поля type кадра Ethernet

VID: VLAN ID, которым будет маркироваться кадр

Priority: значение поля приоритета, которым будет маркироваться кадр

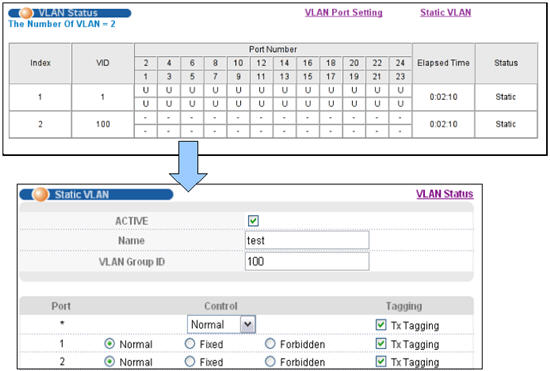

В меню VLAN отображается информация о текущих VLAN (статических и динамических). Динамические VLAN регистрируются по протоколу GVRP, а статические вводятся вручную администратором.

Статические VLAN настраиваются в меню ic VLAN. При настройке указывается имя, VID и состояния портов по отношению к данному VLAN:

Fixed — порт является выходным для данного VLAN;

Forbidden — в порт запрещено передавать кадры, принадлежащие VLAN;

Normal — в порт запрещено передавать кадры, принадлежащие VLAN, до тех пор, пока на этот порт не придет информация о данном VLAN по протоколу GVRP. Состояние normal при отключенном GVRP эквивалентно состоянию forbidden.

Флаг Tx Tagging указывает, нужно ли оставлять маркер при отправке кадра из порта.

С помощью статических таблиц VLAN регулируется только выдача маркированных кадров из коммутатора. Например, если порт находится в состоянии forbidden по отношению к некоторому VLAN то в порт запрещена выдача кадров с меткой 200. При этом получение на этот порт кадра с меткой 200 не запрещено. Проверку входящих кадров можно включить в меню Port Security.

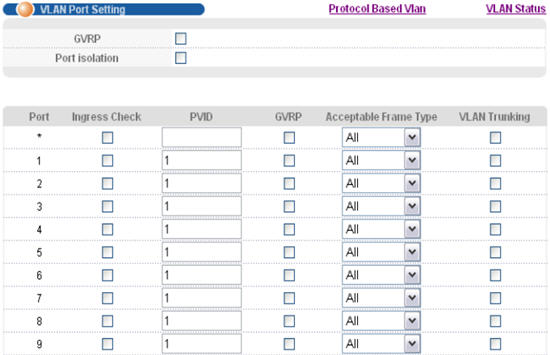

Параметры VLAN 802.1q на портах

У каждого порта имеется набор полей:

Acceptable Frame Type — типы принимаемых кадров: или любые, или только с тегами.

VLAN Trunking — если включено, то все VLAN выходят в этот порт с тегами, если явно не указано обратное. В коммутаторе, особенно если он работает где-то в центре сети, могут регистрироваться динамические VLAN, которые нужно «проводить» прозрачно в другие участки сети. В этом случае пригодится VLAN Trunking, иначе пришлось бы в явном виде вводить все возможные VLAN в таблицу.

Ingress check — если включено, то на порт принимаются только кадры с идентификаторами VLAN ID, для которых данный порт является выходным.

GVRP — протокол передачи информации о VLAN по сети с одного коммутатора на другой. Если требуется, его нужно включить как на всем коммутаторе, так и на отдельных портах.

Port Isolation (в настройках VLAN 802.1Q) — если включено, то данные не могут передаваться между клиентскими портами. Клиентским портам разрешен только обмен данными с Up-портами.

Port Isolation (в настройках Port-based VLAN) — если включено, то данные не могут передаваться с одного порта на другой. Разрешен только обмен данными между портами и коммутатором (CPU) для настройки.

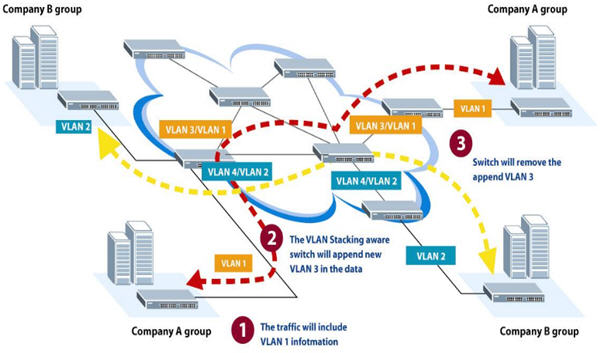

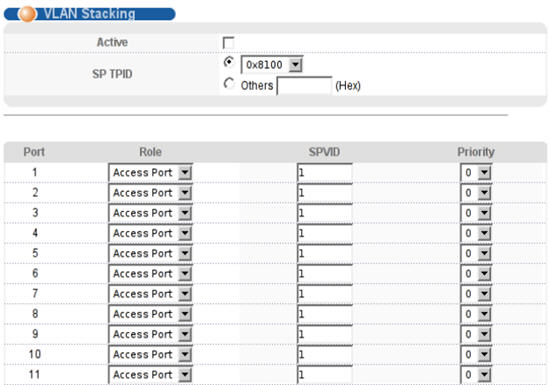

Провайдер сетевых услуг может использовать стекирование VLAN (VLAN Stacking) для того, чтобы разделять всех своих клиентов, которые при этом могут проводить через сеть провайдера свои собственные VLAN даже в том случае, когда идентификаторы VLAN одного клиента совпадают с идентификаторами других клиентов.

Делается это с помощью «двойного тегирования» — добавления еще одного (внешнего) маркера VLAN.

У каждого порта коммутатора может быть две роли (Port Role):

Access Port — входящий кадр считается «не маркированным» вторым тегом, поэтому на него при входе ставится второй (туннельный) тег. Такие порты обычно используются на границе сети провайдера.

Tunnel Port — функция доступна только на гигабитных портах. Входящий кадр обрабатывается так же, как и при настройке Access Port, только при условии, что поле типа (TPID) кадра не совпадает с SP TPID (Service Provider’s TPID), настроенным на коммутаторе (меню VLAN Stacking, вверху).

Помимо роли на порт устанавливается SP VID — «внешний» идентификатор VLAN — и внешний приоритет SP Priority.

Приведем пример создания и настройки VLAN на базе 802.1Q с помощью команд Ethernet-коммутатора. Создадим VLAN с номером 100 в который будут включены порты 5-8 и с которых будут отправляться кадры с признаком 802.1Q (тегированные кадры).

ES-4124# config — для создания и настройки VLAN необходимо войти в режим config

ES-4124(config)# vlan 100 — создаем VLAN с номером 100

ES-4124(config-vlan)# name vlan100 — имя статической таблицы VLAN

ES-4124(config-vlan)# fixed 5-8 — порты 5-8 включаем в VLAN 100

ES-4124(config-vlan)# no untagged 5-8 — указываем, что на портах 5-8 исходящие кадры коммутатор будет отправлять с установленным тегом 802.1Q

ES-4124(config-vlan)# exit — выход из режима config-vlan

ES-4124(config)# interface port-channel 5-8 — входим в режим config-interface для определения PVID на портах 5-8

ES-4124(config-interface)# pvid 100 — устанавливаем PVID = 100 на портах 5-8

ES-4124(config-interface)# exit — выход из режима config-interface

ES-4124(config)# exit — выход из режима config

ES-4124# wr mem — запись выполненных настроек в память коммутатора

Для настройки статической таблицы VLAN в режиме config-vlan используются следующие команды:

| vlan | команда для создания VLAN с номером | |

| name | команда устанавливающая название статической таблицы VLAN | |

| fixed | команда определяет порты , которые будут являться выходными для данного VLAN | |

| forbidden | команда указывает, что в порты запрещено передавать кадры принадлежащие данному VLAN | |

| normal | команда указывает порты которые не включены в определенный VLAN, но могут быть включены по протоколу GVRP | |

| untagged | команда указывает отправлять исходящие кадры с портов без тега 801.1Q | |

| no untagged | команда указывает отправлять исходящие кадры с портов | команда устанавливает настройки портов где = VLAN ID 1097, = имя записи SVLAN и = список портов коммутатора. При создании VLAN по умолчанию все порты находятся в режиме NORMAL. Информация по всем командам Ethernet-коммутатора находится в руководстве пользователя. Иногда сетевым администраторам необходимо настроить несколько подсетей на одном роутере zyxel keenetic: например, чтобы часть клиентов получала свободный доступ в интернет, а подключенные к другому порту пользователи имели только доступ к локальной сети. И в данной статье будет рассмотрен пример настройки vlan на роутере zyxel keenetic и создания нескольких подсетей на основе одного маршрутизатора. Настройка vlan для доступа в интернет на zyxelДля настройки vlan на zyxel keenetic вам понадобится доступ к маршрутизатору через консоль «Telnet». Если у вас операционная система Windows 7, то нужно активировать «Telnet клиент». Для этого зайдите в «Панель управления» через меню «Пуск» и кликните по вкладке «Программы и компоненты». В открывшемся окне «Удаление или изменение программ» зайдите на вкладку «Включение компонентов Windows» в левом верхнем углу и в открывшемся окне поставьте галочку на строке «клиент Telnet». Ваш telnet клиент активирован, теперь нужно зайти в программу и подключиться к маршрутизатору zyxel keenetic. Вновь заходим в меню «Пуск», в строке поиска пишем «cmd» и нажимаем «Enter»: отроется окно режима командной строки. Вводите команду «Telnet 192.168.1.1» и — если все сделано правильно — появится окно приглашения ввода логина и пароля маршрутизатора. Если вы еще не настраивали свой интернет центр, то пароль вводить не надо (желательно все-таки обезопасить соединение и потом поставить пароль). Если вы правильно авторизовались, то появится окно «Командной строки CLI»: иными словами вы зашли в режим управления и редактирования настроек вашего маршрутизатора. После проделанных действий, нужно правильно распределить ip адреса в вашей сети. В данном примере маршрутизатор zyxel keenetic будет иметь IP адрес 192.168.1.1, сегмент сети с доступом в интернет будет иметь IP адрес 192.168.0.124, а подсеть с доступом только к локальной сети будет иметь IP адрес 192.168.2.0.24 То есть порты 1.2.3 будут подключены к первой VLAN, а порт 4 будет подключен ко второй. Настройка сервера на zyxel keenetic для двух подсетейТеперь вам нужно создать виртуальную сеть для четвертого порта. Для этого нужно ввести команды: Теперь нужно задать IP вашей сети и добавить правило безопасности. Для этого вводим очередные команды. Задаем активацию интерфейса командами: Следующее наше действие — это объединение посредством моста Wi-Fi и интерфейса. Обратите внимание, что перед тем как настраивать zyxel keenetic в режиме моста и добавлять интерфейсы в «мост», следует удалить ваш Wi-Fi интерфейс, который именуется как Bridge0. Теперь можно создать для вашей виртуальной сети под номером три свой мост, так как она уже не связана ни с одним из интерфейсов. Теперь наш интерфейс надо привязать к диапазону IP адресов: для этого вводим следующие команды. Потом даем разрешение между нашими сетями. Теперь нужно, чтобы ваш роутер zyxel keenetic сохранил все ваши действия в памяти. Для этого введите команду: Как видно из примера доступ в интернет на роутере zyxel keenetic блокируется через отключение NAT в локальной сети под номером два, если же интернет станет необходим для данной сети, то вам нужно будет просто включить NAT После проделанных действий ваш маршрутизатор полностью настроен (не забудьте установить пароль, если он не установлен). Zyxel keenetic: настройка iptv ростелеком vlanЕще один пример настройки VLAN на Zyxel keenetic — это распределение портов для интернета и IP- телевидения. Вся настройка будет осуществляться через web интерфейс роутера. Для этого пишем в адресной строке браузера IP адрес для авторизации нашего маршрутизатора Затем кликните на вкладку «интернет», перейдите в окно «IPOE» и нажмите «добавить интерфейс» Далее обозначаем наше подключение как «интернет», затем прописываем настройки интернета, который вам выдал ваш провайдер в строке «Идентификатор сети (VLAN ID)». Обратите внимание, что данное подключение создаётся для нулевого разъёма. Теперь нужно создать следующее соединение. Для этого опять добавляем новый интерфейс и прописываем его соответственно настройкам вашего IP телевидения, ставим галочку напротив порта под номером четыре, что означает включение этого порта для цифрового вещания (именно к нему и будет подключаться тв приставка). И в завершении настроек кликните на вкладку «PPPoE/VPN», нажмите «добавить соединение» и внесите настройки. На этом настройка вашего роутера Zyxel keenetic окончена. (6 голосов, среднее: 4.2 из 5) Настройка коммутатора для разделения трафика клиентов по разным VLANВ данной статье описан сценарий настройки по которой можно разделить трафик разных отделов предприятия/офиса. Используя настройку ic VLAN, пользователи одного VLAN смогут общаться только между собой (иметь доступ к сетевым ресурсам только этого VLAN). Настройка VLAN для разделения трафика разных отделов Примечание: Все IP адреса и маски в данной статье используются в качестве примера. Замените их на реальные IP адреса и маски вашего сценария. Сценарий этой статьи был проверен на XGS4600-32 (с версией микропрограммы 4.50). Настройка коммутатора Switch-1 Настройте портам 1 и 2 тип «Normal» (предотвращает передачу широковещательных пакетов VLAN1 на порты 1 и 2). Войдите в веб-интерфейс устройства и перейдите в > Advanced Application > VLAN > VLAN Configuration > ic VLAN Setup > VID > 1. Выберите порты 1, 2 и установите для них флажок Normal. Нажмите «Add». Войдите в веб-интерфейс устройства и перейдите в > Advanced Application > VLAN > VLAN Configuration > ic VLAN Setup. Поставьте флажок у поля «ACTIVE». Введите имя (Name) и идентификатор группы VLAN (VLAN Group ID) = 10. Выберите порты 1, 5 и поставьте им тип «Fixed». Уберите флажок «Tx Tagging» (Untagged — нетегированный порт) для порта 1 и поставьте флажок «Tx Tagging» (Tagged — тегированный порт) для порта 5. Нажмите «Apply». Войдите в веб-интерфейс устройства и перейдите в > Advanced Application > VLAN > VLAN Configuration > ic VLAN Setup. Поставьте флажок у поля «ACTIVE». Введите имя (Name) и идентификатор группы VLAN (VLAN Group ID) = 20. Выберите порты 2, 5 и установите им тип «Fixed». Снимите флажок «Tx Tagging» (Untagged — нетегированный порт) для порта 2 и установите Tx Tagging (Tagged — тегированный порт) для порта 5. Нажмите «Apply». Перейдите в > Advanced Application > VLAN > VLAN Configuration > VLAN Port Setup. Настройте для порта 1 параметр PVID = 10 (VLAN 10) и для порта 2 PVID = 20 (VLAN 20). Настройка коммутатора Switch-2 Настройте портам 3 и 4 тип «Normal» (предотвращает передачу широковещательных пакетов VLAN1 на порты 3 и 4). Войдите в веб-интерфейс устройства и перейдите в > Advanced Application > VLAN > VLAN Configuration > ic VLAN Setup > VID > 1. Выберите порты 3, 4 и установите для них флажок Normal. Нажмите «Add. Войдите в веб-интерфейс устройства и перейдите в > Advanced Application > VLAN > VLAN Configuration > ic VLAN Setup. Поставьте флажок у поля «ACTIVE». Введите имя (Name) и идентификатор группы VLAN (VLAN Group ID) = 10. Выберите порты 3, 5 и поставьте им тип «Fixed». Уберите флажок «Tx Tagging» (Untagged — нетегированный порт) для порта 3 и поставьте флажок «Tx Tagging» (Tagged — тегированный порт) для порта 5. Нажмите «Apply». Войдите в веб-интерфейс устройства и перейдите в > Advanced Application > VLAN > VLAN Configuration > ic VLAN Setup. Поставьте флажок у поля «ACTIVE». Введите имя (Name) и идентификатор группы VLAN (VLAN Group ID) = 20. Выберите порты 4, 5 и установите им тип «Fixed». Снимите флажок «Tx Tagging» (Untagged — нетегированный порт) для порта 4 и установите Tx Tagging (Tagged — тегированный порт) для порта 5. Нажмите «Apply». Перейдите в > Advanced Application > VLAN > VLAN Configuration > VLAN Port Setup. Настройте для порта 3 параметр PVID = 10 (VLAN 10) и для порта 4 PVID = 20 (VLAN 20). Синхронизация точек доступа Wi-Fi для совместной работыЭтот рассказ стоит начать с одной интересной истории… У некой маленькой фирмы был совсем небольшой офис, состоящий из коридора, кухни с кофемашиной, переговорной, кабинета директора и открытого рабочего пространства (open space). Сотрудники в качестве рабочего компьютера получали корпоративные ноутбуки. И был замечен тот странный факт, что люди, которые приходили на работу вовремя, имели перебои со связью, а те, кто опаздывал, таких проблем не замечали. Прямо мистика какая-то. Разумеется, любители опаздывать с удовольствием поддразнивали своих более дисциплинированных коллег. Дело дошло до абсурда, когда некоторые сотрудники начали специально задерживаться, чтобы иметь лучшую связь. Оказалось, всё просто. В офисе было всего две автономные точки доступа. Одна была на входе сразу возле кухни, вторая — посреди open space. Сотрудники, которые приходили вовремя, вначале шли на кухню, чтобы выпить кофе и пообщаться на различные темы, а, чтобы начальство лишний раз не брюзжало, там же сразу включали ноутбуки, демонстрируя тем самым рабочий настрой. А опоздавшие сразу бежали на рабочее место. Получалось так, что приходившие вовремя подключались к «кухонной» точке доступа, а потом удалялись от своего источника сигнала на значительное расстояние. А опоздавшие на кухню не заходили и подключались уже в open space к точке, которая была значительно ближе и меньше загружена по сравнению с «кухонной». Вот и вам и «бонус для разгильдяев». Избежать подобных ситуаций и обеспечить качественную бесперебойную связь призвана технология «бесшовного роуминга». О терминологииПо идее, в названии статьи должно стоять что-то вроде «Решения Zyxel для бесшовного роуминга». Но дело в том, что роуминг в среде Wi-Fi и роуминг, например, для GSM — это различные понятия. Если речь идёт о сотовой связи, то красивое слово «роуминг» указывает на возможность принимать и передавать данные в «чужой» сети, но не возможность переподключения между станциями без потери связи и незаметно для пользователя. Применительно к сфере Wi-Fi термин «роуминг» используется в другом смысле. С английского «roaming», «roam» можно перевести как «бродить», «странствовать». По идее, клиент, который «бродит» между несколькими точками доступа Wi-Fi, требует обеспечения роуминга. Примечание. В некоторых источниках также упоминается термин «handover», в дословном переводе означающий «передача полномочий». Предполагается что при перемещении клиента от одной точки доступа к другой передаётся необходимая информация для аутентификации и обслуживания устройства потребителя. Дополнительную путаницу иногда вносит слово «бесшовный». Для каждого случая это понятие воспринимается по-своему. Поэтому остановимся на таком определении: «Бесшовный роуминг» позволяет клиентам работать без прерывания их основной деятельности». Проще говоря, будем считать «бесшовным» тот вариант роуминга, который «нам строить и жить помогает», а не когда требуется постоянно отвлекаться и выполнять какие-то действия. О стандартахК счастью или несчастью, но развивалось это направление с точки зрения современных технологий достаточно давно. Соответственно успели появиться несколько стандартных протоколов, так или иначе призванных помочь в обеспечения «бесшовного роуминга» 802.11k — помогает осуществить быстрое нахождение соседних точек доступа. При первом подключении к точке доступа клиент, который сам поддерживает 802.11k, принимает информацию о соответствии точки данному протоколу. Если 802.11k обоюдно поддерживается, то клиент посылает запрос выбранной точке на получение списка соседних точек доступа. При ослаблении сигнала клиент будет искать другие точки доступа из этого списка. Так как он сканирует только нужные каналы, поиск осуществляется значительно быстрее. После миграции клиент снова запрашивает обновлённый список соседних точек доступа. Использование оптимизированного списка сильно уменьшает время сканирования радиоэфира. 802.11v — Wireless Network Management (WNM) Главная цель этого стандарта — получить эффективное управление Wi-Fi средой передачи данных. Протокол решает вопрос обмена данными о среде между станциями, роуминга и балансировки. Часто рассматривают совместное применение вышеописанных стандартов, которое обозначают как 802.11k/v. Такое объединение усилий приносит успешные плоды, например, при организации домашних сетей и сетей для малых офисов. Также использование связки протоколов 802.11k/v рекомендуется при наличии большого числа устаревших устройств, не поддерживающих более поздний стандарт 802.11r. Там, где необходим более строгий подход к организации связи, рекомендуется использовать 802.11r — альтернативное название — FT (Fast Transition). Протокол позволяет реализовать технологию хранения ключей шифрования для точек доступа. Настройка параметров производится самостоятельно пользователем. Разумеется, нет смысла напоминать, что все идентификаторы и ключи мобильного домена на всех интернет-центрах сегмента локальной сети должны быть одинаковые. Примечание. При использовании режима FT для поддержания голосовой связи, например, SIP телефонии, могут возникать небольшие паузы при переключении между точками, это не приводит к разрыву соединений. При использовании 802.11r в случае перехода клиента к новой точке не нужно повторно выполнять согласование ключей шифрования. Существует два вида Fast Transition: более новый — Over the Air (OTA) и более заслуженный — Over the DS (OTD). OTA дословно означает — «по воздуху». Клиент взаимодействует с точкой доступа, к которой он хочет подключиться перед началом миграции посредством радиоэфира. OTD — клиент для общения с «новой» точкой доступа для переподключения общается через точку, к которой он подключён на текущий момент времени. Если поддерживаются и включены обе функции: и Over the DS, и Over the Air, клиент сам выбирает какую функцию задействовать. Более современные модели смартфонов поддерживают Over the Air и этот режим чаще выбирается для роуминга. Важно! Момент для переподключения выбирает именно клиентское устройство. Конкретные критерии задаёт его производитель. В стандартный «джентльменский набор» традиционно входит: низкий уровень RSSI, загруженность точки доступа, низкая скорость передачи данных, могут использоваться и другие параметры. Решения на любой случайРазные компании, разные условия требуют различных решений. И дело может быть не только в объёмах, но и бюджете, уровне подготовки персонала и так далее. Zyxel предлагает два варианта решений: экспресс-решение для небольших компаний и специализированное для более крупных организаций или для случаев, когда надёжный доступ к Wi-Fi достаточно важен для бизнеса. Экспресс-решение заключается в том, что Интернет шлюзы USG поддерживают протокол 802.11r, что называется «из коробки». Межсетевые экраны поддерживают только 802.11r (и более старые методы типа OKC), а также проприетарные алгоритмы Load Balancing и RSSI Threshold, которые могут отключать клиентов или не давать им подключаться в зависимости от уровня сигнала или загруженности точек. Например, шлюзы USG 40/40W/60/60W могут управлять от 2 точек доступа сразу после установки и до 18 точек после приобретения дополнительных лицензий. Рисунок 1. Универсальный межсетевой экран USG60W — не только защита сети, но и бесшовный роуминг для небольшой организации. Для шлюзов USG 1100/1900 эти числа составят 2 и 130 соответственно. Таким образом, если уже есть шлюз USG, то в принципе, есть возможность организовать Wi-Fi роуминг. Рисунок 2. Мощный межсетевой экран USG 1900 — с управлением до 130 точек доступа Wi-Fi. Этот вариант хорошо подходит для небольших организаций в период становления («стартапов»). Когда компания не так давно родилась, для работы пользователей приобретается оборудование (ноутбуки, корпоративные смартфоны), которое было выпущено сравнительно недавно, поэтому современный протокол 802.11r подойдёт как нельзя лучше. Серия USG изначально задумывалась как универсальное решение для небольших сетей, позволяющая сразу закрыть множество вопросов: от антивирусной защиты, VPN соединения и вплоть до управления Wi-Fi. При необходимости создания более крупных беспроводных сетей есть соответствующее решение на базе специализированных контроллеров серии NXC. Профессиональные контроллеры серии NXCЭта серия позволяет применить максимально гибкий и вдумчивый подход для управления Wi-Fi сетью. Во-первых, присутствует поддержка всех вышеперечисленных протоколов, что позволяет охватить широкий спектр клиентских устройств. Если ноутбук, планшет, смартфон и так далее способен работать в современных беспроводных сетях, скорее всего, он без проблем будет работать в сети под управлением Zyxel NXC. В то же время компания Zyxel продолжает заботиться о пользователях и их бизнесе, поэтому и здесь предлагает некую специализацию. На момент написания статьи выпущено две модели контроллеров: модель NXC5500 для более крупных сетей и модель NXC2500 для небольших ИТ-инфраструктур. В принципе, у обоих устройств одинаковый набор функций, отличие только в производительности, Общие черты NXC5500 и NXC2500 С помощью данной функции контроллер проверяет состояние соседних точек и автоматически подстраивает мощность сигнала. Если точки доступа работают нормально их уровень сигнала подбирается таким образом, чтобы они не мешали работе друг друга и не расходовали дополнительную энергию. Если одна из точек доступа выходит из строя, контроллер отдаёт указание соседним точкам на увеличение мощности сигнала, чтобы перекрыть образовавшуюся «мёртвую зону». Когда точка вернётся в строй, контроллер укажет на необходимость снизить уровень сигнала. Client Steering помогает двухдиапазонным устройствам выбрать диапазон 5 GHz в качестве приоритетного (priority), чтобы разгрузить диапазон 2.4 GHz, который часто используется устаревшими клиентами. Функция порогового значения сигнала клиентского устройства client signal threshold автоматически переключает устройство на точки доступа с более сильным сигналом. Эти две функции обеспечивают более эффективное использование сетевых ресурсов и максимальную скорость беспроводной сети. Функция ZyMesh служит для поддержки работы Wi-Fi в тех участках, где трудно провести кабель Ethernet. Помимо этого, у каждой точки доступа с функцией повторителя имеется набор альтернативных маршрутов для непрерывного доступа к Wi-Fi. ZyMesh способен самостоятельно предоставлять ресурсы сети. Данная функция служит для эффективного централизованное управления несколькими точками доступа. Комплексное управление учётными записями Аутентификация на базе MAC-адресов и настраиваемый портал аутентификации Captiva можно использовать для предприятий, отелей и общественных мест. Авторизация с использованием QR-кода позволяет легко настроить безопасный доступ в Интернет с мобильных устройств без использования клавиатуры. Эта функция позволяет обеспечить соединение через шлюз NAT между различными сетями для управления удалёнными точками и обеспечения доступа пользователей к нужным ресурсам. Secured Wireless Edge Применение данной функции позволяет избежать проблем безопасности, при использовании Wi-Fi на границе сети. Контроллер находит и изолирует неавторизованные точки доступа, которые могут представлять потенциальную угрозу. Поддержка стандартной аутентификации WPA/WPA2-Enterprise, различных реализаций Extensible Authentication Protocol (EAP) и встроенного межсетевого экрана помогает предотвратить действия злоумышленников. Zyxel Wireless Optimizer Устройства из семейства NXC способны работать с утилитой Zyxel Wireless Optimizer (ZWO). Применение данного программного обеспечения упрощает планирование, развёртывание и управление сетью Wi-Fi без дополнительных затрат, таких как приобретение дорогих инструментов обследования площадки и установка дополнительных датчиков или серверов локации. Поддержка всех стандартов бесшовного роуминга Хочется ещё раз подчеркнуть, что контроллеры NXC поддерживают все стандарты, необходимые для бесшовного роуминга – 802.11r/k/v, а также проприетарные Load Balancing и RSSI Threshold, которые сами разрешают подключение или отключение клиентов «без их спроса». Примечание. На межсетевых экранах Zyxel поддержка 802.1 k/v тоже появится, но спустя некоторое время. Особенности NXC5500Большое число поддерживаемых точек NXC5500 может централизованно поддерживать управление до 1024 точек доступа включительно. Это достаточно большое число устройств, для которых можно выполнить все необходимые настройки за несколько минут. Также стоит отметить, что NXC5500 имеет 6 встроенных портов Gigabit Ethernet, для обеспечения высокой пропускной способности и гибкой конфигурации беспроводной сети. Рисунок 3. Высокопроизводительный контроллер NXC5500 — управление до 1024 точек доступа включительно. Обследование площадки для развёртывания Wi-Fi и RTLS NXC5500 совместно с партнёром Zyxel — компанией Ekahau позволяет выполнить обследование площадки, и предоставляет сервис Real-Time Location Tracking Systems (RTLS) для выбора места и быстрого развёртывания беспроводной инфраструктуры. Примечание. Более подробную информацию об особенностях контроллера NXC5500 можно получить из технической спецификации. Особенности NXC2500Несмотря на то, что контроллер NXC2500 разрабатывался как «младшая модель», ему тоже есть чем гордиться по сравнению со своим старшим собратом — NXC5500 Рисунок 3. Контроллер доступа Wi-Fi NXC2500 — изящное и доступное решение для небольших и средних компаний. Большая наработка на отказ Для NXC2500 установлена верхняя граница наработки на отказ в 815464 часов, в пересчёте на годы это более 90 лет. Для NXC5500 это составляет несколько более скромную величину в 43800, что соответствует примерно 5 годам. Эта особенность возникла благодаря тому, что в NXC2500 применяется пассивное охлаждение, а значит нет необходимости заменять вентиляторы. Примечание. Более подробную информацию об особенностях контроллера NXC2500 можно получить из технической спецификации. ЗаключениеПодводя итоги, можно сказать, что организация бесперебойной работы сети Wi-Fi — дело не такое уж сложное и дорогостоящее. Правильно подобранное оборудование в совокупности с пониманием принципов работы позволяет создать эффективное решение, удовлетворяющее требованиям пользователей. |