Как удалить с компьютера вирус троян

Вредоносная программа, которую называют троян, создается и распространяется людьми. Внедряется она непосредственно в компьютерные системы. Активированная программа на вашем компьютере позволяет злоумышленникам украсть пароли, реквизиты или получить другие ресурсы с вашего технического устройства. Для того чтобы избежать подобной ситуации, на компьютере должен быть установлен надежный антивирус. Однако, и он не всегда срабатывает, в таком случае вам понадобится избавляться от вируса самостоятельно. Способы удаления вирусов с компьютера могут отличаться в зависимости от их видов.

Что представляет из себя троян

Перед тем, как удалить вирус троян win32, давайте рассмотрим, что представляет из себя данная программа. Свое название вирус получил от знаменитой легенды о Троянском коне. Обычно он маскируется под какую-либо полезную программу. Отличительной чертой трояна является то, что он активируется только после того, как вы сами запускаете его.

К примеру, вирус может представлять собой папку EXE, которая располагается на флешке или каком-либо ресурсе интернет-сети. Пользователь, который не обращает внимание на расширение, пытается открыть папку и кликает на нее. Естественно, зайти в нее не получается, а вирус начинает активно действовать. При этом он опасен не только для зараженного компьютера, но и всех других устройств, которые связаны сетью с ним. Чтобы не попасться на уловки мошенников, следует быть осторожным, не нажимать на все подряд ссылки, а также не открывать программы, присланные с неизвестных адресов.

Чистка автозагрузки

Но если вы все-таки подцепили вредоносную программу, то, как удалить вирус троян с компьютера, знать вам просто необходимо. Для начала следует попробовать избавиться от него с помощью антивируса. Для начало нужно проверить компьютер на вирусы при помощи антивирусов и по возможность программе найти и вылечить все зараженные объекты. Но следует знать, что в обычном режиме антивирус не сможет проверить те файлы, которые использует операционная система. Поэтому более эффективно запустить проверку, перейдя в Безопасный режим.

Чтобы сделать последнее действие, перезапускаем компьютер и нажимаем клавишу F8 до того, как загрузилась операционная система. В появившемся списке выбираем Безопасный режим. После этих действий WINDOWS загрузится, но многие драйвера и программы работать не будут, что позволяет антивирусу проверить все более тщательно, чем при обычной загрузке.

Нередко программа не видит вирус, поэтому приведенные выше рекомендации оказываются неэффективными. Тогда на помощь может прийти бесплатная утилита Dr.web Cureit. Установите ее на компьютер и проведите еще раз глубокую проверку. Чаще всего после этого проблема отпадает.

Если вы уверены в том, что подобные утилиты не установлены на вашем компьютере, то галочку рядом с ними нужно убрать, что деактивирует вредоносные программы. А добавляются программы необходимые вам немного по другому, об этой читайте здесь.

Следует отметить файл svchost.exe, который является вирусом. Его опасность состоит в том, что он часто шифруется под системные службы компьютера. Помните, что в автозагрузке этот файл не должен отображаться, поэтому если он здесь высветился, то можете смело его удалять.

Дальнейшие действия

Следующий шаг – это удаление файлов восстановления системы. Очень часто именно сюда в первую очередь попадает троян и другие вирусы. Кроме того, желательно просмотреть папку temp и очистить кэш-память браузера, которым вы пользуетесь. Для этих действий можно использовать специальные программы, например, эффективна Ccleaner, которая, кстати, применяется и для мобильных устройств или планшетов.

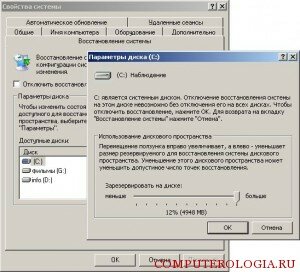

Также удалить файлы восстановления системы можно следующим образом. Заходим в Мой компьютер и переходим по ссылке Свойства. Здесь выбираем вкладку Восстановление системы. Кликаем по кнопке Параметры диска. Переводим ползунок до отметки 0 и нажимаем ОК. После того, как очистка закончится, можно поставить его на место.

Для поиска и обнаружения троянов эффективно использовать программу Trojan Remover. Утилита распространяется за определенную плату. Однако, в сети есть и демоверсия программы, которая полностью рабочая в течение первого месяца после установки. После запуска Trojan Remover проверяет на наличие трояна реестр операционной системы, сканирует все документы и файлы, в которых может быть вирус. Причем программа эффективна не только против троянов, но и против некоторых видов червей. Интерфейс антивируса довольно прост и интуитивно понятен даже для новичков, не часто сталкивающихся с техникой.

Если вы заподозрили, что на компьютере или ноутбуке появилась вредоносная программа, то незамедлительно следует заняться его “лечением”. Для этого можно использовать антивирусы. Кроме того, есть и другие способы, например, очистить компьютер от вредоносных программ вручную. На самом деле все не так сложно, а в результате можно оградить себя от значительных неприятностей, которые доставляют компьютерные вирусы.

HEUR:Trojan.Win32.Generic — что за вирус?

HEUR:Trojan.Win32.Generic — что это такое?

Тип угрозы троян, который способен отправлять хакеру ваши личные данные: логины/пароли, банковские данные, личные документы.

Также способен загружать другие вирусные компоненты и запускать их.

Обычно под этим названием имеется ввиду угроза, тип которой пока еще точно не определен, но предположительно относится к категории троянов.

HEUR это означает heuristic, скорее всего имеется ввиду что угроза найдена при эвристическом режиме. Что за режим? Интеллектуальный режим поиска угроз, технология анализирует поведение программы, смотрит что и как она делает и делает выводы, насколько поведение похоже на вирусное.

Например так может определить угрозу антивирус Kaspersky Internet Security, которую пока не знает как лечить, либо это вообще ложно срабатывание. При этом обьект может быть помещен в карантин. Сама компания Касперского рекомендует в таком случае:

Данная мини-инструкция применима не только к антивирусу Касперского, но и к другим тоже.

Ручная проверка файла

Вирустотал. Откройте VirusTotal, нажмите Choose file, выберите файл:

После чего он будет проверен десятками антивирусов, среди которых Каспер, NOD, Avast, Comodo и другие. Пример проверки файла — 4 из всех антивирусов заподозрили неладное:

На самом деле по факту — данный файл это моя утилита, которую написал сам, там нет никаких вирусов 200%, но как видите 4 срабатывания ложных. К сожалению это часто встречается, особенно у антивирусов-параноиков, поэтому лучше ориентироваться на известные.

Kaspersky VirusDesk. Аналогичный сервис, но уже от Каспера. Все также — выбираете файл (нажать нужно на скрепку):

После — выбрать файл и нажать кнопку Проверить. Результат появится ниже — смотреть нужно на результат проверки:

Таким образом можно вручную проверить файл, который определяется как HEUR:Trojan.Win32.Generic. Да, конечно если проверяете на Вирустотале, то можно и без Каспера, но для уверенности советую проверить на обоих сайтах.

Дополнительные действия

Обязательно рекомендую проверить ПК на наличие рекламного/шпионского хлама, а также на наличие серьезных вирусов.

При отсутствии нормального антивируса советую установить Kaspersky Free — бесплатная версия, которая отлично находит вирусы, не грузит ПК и нормально обновляет антивирусные базы. Было время — тестировал, глюков и тормозов не заметил, поэтому и советую.

990x.top

Простой компьютерный блог для души)

PDM:Trojan.Win32.Generic — что за вирус, как удалить?

Приветствую. Данный материал расскажет о угрозе PDM:Trojan.Win32.Generic, а также о способах удаления.

PDM:Trojan.Win32.Generic — что это такое? (вирус)

Угроза, обнаруженная проактивной защитой, предположительно может быть типом вируса троян, шифровальщик.

Важно понимать — приставка PDM означает результат работы проактивной защиты Касперского (эвристический анализ). Другими словами — действия приложения были подозрительные, поэтому сработала защита. Можно вручную проверить файл в Лаборатории Касперского или на VirusTotal.

Также под данным названием может обнаруживаться угроза WANNACRY (Wana Decrypt0r), которая распространяется через уязвимость SMB-сервера (Microsoft Security Bulletin MS17-010), используя которую устанавливается набор скриптов для запуска модуля шифровальщика. Лечение: установить специальный патч от Microsoft — MS17-010, а также активировать опцию Мониторинг системы в Касперском. Задача такого вируса — зашифровать файлы на ПК, используя уникальный ключ шифрования, который подходит только к одному персональному компьютеру. Расшифровка может быть платной, после которой — не факт что данные будут восстановлены.

Также под данным может быть вирусы Bad Rabbit, ExPetr.

Вышепредставленные вирусы — существуют давно, сегодня антивирусные продукты Касперского уже умеют обнаруживать данные угрозы и удалять.

Кстати чаще всего угрозы находятся в папке загрузок (Downloads):

PDM:Trojan.Win32.Generic — как удалить?

Не перезагружая ПК:

Данные утилиты позволяет провести комплексную проверку против опасных/рекламных угроз.

При отсутствии качественного антивируса — установить пробную версию Kaspersky Total Security, запустить глубокую проверку компьютера.

Мал, да удал: Trojan-Downloader.Win32.Tiny

Доброго дня всем.

В сегодняшнем выпуске много технических подробностей. Так что уж извините, если их слишком много 🙂

Письмо

Итак, начинаем. На входе у нас письмо с текстом «Journalist shot in Georgia! See attached video. Password is 123» и с приложенным файлом «Georgia.zip».

Для более или менее полного анализа нам понадобятся:

— Самый Лучший дизассемблер в мире IDA

— Неплохой Отладчик Windbg

— python 2.5 (строго говоря, подойдет любой, просто у меня 2.5)

— Visual Studio какая-нибудь и Microsoft SDK, чтобы собрать небольшую программу на с++.

— упаковщик программ upx

— ну и чего-то еще по мелочи.

Распаковываем присланный нам файл, и видим, что наши подозрения оправданы: видео там и рядом не ночевало.

Распаковка

Приступ первый. Сохраняем файл в безопасное место, снимаем с него права на выполнение, загружаем в ida. Сразу же ida ругается на IAT в нестандартной секции и предупреждает, что не все импортируемые функции будут видны, соглашаемся продолжать. После этого ida немного думает, произоводя дизассемблирование и анализ нашего файла, а, закончив, сама переходит в Entry Point.

Видим в окошке «Navigation» какие-то большие и сложные вычисления, а, нажав Ctrl-S, в открывшемся списке сегментов видим две записи: «UPX0» и «UPX1». И это отчетливо отдается у нас в могзу: «упакованно upx». Точнее, есть вероятность, что упакованно upx, и мы отправляемся эту возможность проверять.

После чего, открываем распакованный файл в ida и бегло просматриваем.

Основная функция выглядит довольно просто: сначала производится некоторая настройка с использованием LoadLibrary и GetProcAddress, чтобы не светить используемые функции в импорте. После идет вызов EnumResourceNames, которая перечисляет все имена ресурсов. Что ж, ресурсы, это интересно, посмотрим, что находится в ресурсах нашего файла.

Открываем редактор ресурсов (у меня это старенький ResourceExplorer), и видим среди прочего отличный бинарный ресурс под названием «LOADER.19B099.EXE». Исполняемый файл внутри ресурса! Ну что, очень похоже, что основной вирус экспортирует вложеннный и запускает каким-то образом. Предлагаю пока отложить первый файл и поковырять этот бинарный ресурс.

Троян в трояне

Экспортируем ресурс в файл, смотрим, что говорят антивирусы.

(Обратите внимание, кстати, что докторвеб маркирует этот файл также, как и joined.exe).

Ну, во-первых, размер. 1.6 килобайт. Значит основательно работали напильником, заставляли компилятор оптимизировать и вообще всячески старались. Во-вторых, такой код можно запросто инъектировать в какой-нибудь другой процесс — если этот код, конечно, правильно написан. В третьих, никаких импортов вообще — еще один плюс к гипотезе шелл-кода. Ну и, в четвертых, тело «зашифровано». Вот что у нас творится в точке входа:

Видим, что код вычисляет, где же он находится (получает EIP, используя fnstenv), пробегается от этого места назад до начала текущей страницы, то есть, грубо говоря, пока последные три знака адреса не станут равны нулю. Делается это потому, что код начинается со смещения 00001000h относительно начала образа файла в памяти. Алгоритм распаковки такой:

После чего управление передается куда-то в середину распакованного кода.

Распаковка-2

Ну что же, раз файл сам себя распаковывает, пусть сам это и делает. Нам лишь будет нужно остановиться в правильном месте, чтобы увидеть распакованный код. Запускаем Windbg, жмем Ctrl-E (Open executable file), после этого дебагер останавливается. Это еще не точка входа, а лишь начало процесса. Выясняем точку входа (если мы вдруг забыли ее, когда разглядывали дизассемблированный код):

Нас интересует конечный этап расшифровки: переход на расшифрованный код, который происходит в строке:

Жмем «g» (Go), и, не успеваем моргнуть глазом, как программа останавливается. Мы, кстати, можем увидеть прямо отсюда, как этот код выглядит теперь. По адресу, куда планируется переход, находится вот что:

Ну, вот и прекрасно. Запускаем какой-нибудь LordPE, делаем дамп файла, и код в дизассемблере выглядит теперь более удобочитаемым. Файл размером не изменился, он по-прежнему крошечный. В нем всего три функции. Займемся их изучением.

Основная функциональность

Вот что в точке входа.

Особый интерес представляет связка такого вида:

Через ECX передается параметр в функцию my_get_proc_address (это я ее так назвал. В оригинале она называлась sub_00401135 :), а то, что она возвращает — это ни что иное, как адрес некой функции, на которую передается управление инструкцией call.

Что же делает функция my_get_proc_address?

(Кода там довольно много, те, кому не лень, посмотрят сами, см. ниже). Вкратце:

1. Получает указатель на PEB:

Мы, кстати, тоже можем посмотреть, что там находится:

2. Получает из PEB список загруженных модулей и проходится по нему. Мы тоже знаем, где лежит этот список:

3. Для каждого из этих модулей функция находит таблицу экспорта, «получает список» экспортируемых функций. Для каждой экспортируемой функции вычисляется некий хэш, который и сравнивается с тем самым странным числом, которое передается в функцию как агрумент.

Между прочим, это классика жанра шелкода. Да, это работает немного медленнее обычной процедуры импорта, но имена используемых функций прячет неплохо. Как же нам найти те функции, которые реально используются? В принципе, есть вариант поставить точку останова куда надо и ждать. Но так как прогресс не стоит на месте, и нам отставать нельзя, то мы отвлечемся ненадолго от анализа и займемся программированием.

Вот, значит эта самая функция, довольно простая. Ее мы и запрограмируем. Как на чем, на питоне! Он теперь везде, и в гугле его, говорят, любят.

Значит вспоминаем, о чем мы говорили раньше: «для всех экспортируемых функций всех модулей». Но, постой-ка, скажут внимательные читатели. Ведь шелкод ничего не импортирует! Попался! и довольно потирают руки 🙂 Но есть в исполняемых файлах windows такая извечная русская печаль: создавая новый win32 процесс из PE-файла, загрузчик всегда загружает в него две стандартные библиотеки: ntdll и kernel32. Вот у нас уже и есть список из двух модулей.

Хорошая новость заключается в том, что мы тоже можем получить имена функций, которых экспортируются этими библиотеками! Старой-престарой утилитой dumpbin. И cygwin, конечно же, иметь под рукой будет неплохо.

Ну, и тоже самое для ntdll. Затем в редакторе убираем остатки заголовка и итога, который генерит dumpbin, получая список в итоге. Натравляем наш питон-скрипт на эти файлы, получаем, что например «0xd82afa6f» означает «LdrLoadDll» — о-очень слабо документированная функция, которой пользуется сам загрузчик. Однако, ее название говорит само за себя — она загружает библиотеку в адресное пространство процесса. Как мы уже видели раньше, в дизассемблированном коде фигурирует строка «ole32.dll», да, точно, это именно ее и загружает зловред функцией LdrLoadDll.

Проделываем пассы дампбином и над ol32.dll, находим нашим доморощенным брутфорсом все «секретные» функции (в порядке вызова).

0xd82afa6f — «LdrLoadDll»

0x872b8a64 — «GetTempPathW»

0x4b99cb08 — «CoInitializeEx»

0x938ed88c — «CoInitializeSecurity»

0x7279d017 — «CoCreateInstance»

0xbde95c09 — «GetTempFileNameW»

0x050798d0 — «Sleep»

0x4b09a52a — «CreateProcessW»

0x0f12e6f0 — «CoUninitialize»

0xe3db70a7 — «ExitProcess»

Делаем в уме небольшое описание этого процесса: «Загружаем ole32 (LdrLoadDll), инициализируем COM (CoInitialize*), создаем COM-объект (CoCreateInstance), полчаем название временного файла (GetTemp*), ждем у моря погоды (Sleep), создаем процесс (CreateProcessW), выходим (все остальное). Брр, аж мороз по коже, как методично и равномерно нас собираются заразить какой-то гадостью.

Вобщем, самая большая неприятность — это CoCreateInstance и последующий CreateProcess. Потому как вызовы методов ком-объекта делаются динамически, и эти методы совершенно не поименованы. То есть, мы, конечно, можем узнать, что там вызывается, но это будет геморрой… А что поделать.

Что же за объект создает этот гад? В CoCreateInstance передаются два Guid’а — в коде они выглядят так:

Из-за особенностей хранения данных, „user-friendly“ guid выглядит „перемешанным“ например, если в памяти массив <5CE34C0Dh, 4C1F0DC9h, 0A1DA7C89h, 7CEE8CB7h>, обозначает <5CE34C0D-0DC9-4C1F-897C-DAA1B78CEE7C>. Ну, уже кое-что. Автор шелкода включил захардкоданный guid, значит он уверен, что на большинстве машин это сработает. Ищем по своему реестру это идентификаторы и получаем:

Зловещая тень „разумного“ сервиса закачки файлов маячит за этими идентификаторами. Background Intelligent Transfer Service, или в просторечии, BITS, — это, кстати, та самая штука, которая качает из интернета апдейты для windows. Короче, есть подозрение, что таким образом создается ком-объект, который с помощью BITS качает к нам на машину другой, более опасный вирус. Но это пока только догадки, и мы отправляемся в мснд за документацией по BITS.

Покопавшись немного, находим небольшой пример кода в Connecting to the BITS Service.

Компилируем, дизассемблируем, смотрим, что получилось в нашей демо-программе:

Собственно, что и требовалось доказать. Те самые Guid’ы! Пытаясь выяснить, что имено скачивается в помошью BITS, видим, что имя файла „зашифровано“.

Опять быстренько пишем скрипт на питоне, который расшифровывает нам эту строку:

… и получаем результат, потрясающий нас до глубины души.

(Внимание! По указанному адрему до сих пор находится вирус. Попытка открыть этот файл может окончиться фатально для вас и вашей машины).

Название говорит само за себя. Это бяка, и еше какая!

Собственно, анализ этой бяки вы можете найти по ссылке xanalysis.blogspot.com, которую подсказали в комментариях.

Все, что происходит дальше, мы можем предсказать, даже не возвращаясь в дебагер. Создается задание (Job) для BITS, запускается закачка. Потом каждые 10 милисекунд проверяется статус задачи. Когда закачка завершается, скачанный файл запускается на выполнение. Фух, потора килобайта, а столько возни!

Итого

„Большой“ троянский конь внутри себя как ресурс содержит „маленького“ троянского жеребенка. Этот вирус, всего в полтора килобайта размером (это две страницы текста у меня в редакторе), умеет скачивать и запускать на выполнение другой, более опасный вирус. Сделан он в стиле шелкода, прямо „по учебнику“. Большая часть используемых техник подробно рассмотрена в статье Evolving Shell Code. Троян делает небольшой финт ушами, и вместо реализации сетевых соединений, http протокола, и проч., просто использует сервис windows под названием Background intelligent transfer service (именно это позволяет уменьшить размер кода). Системные функции вызываются не по прямым адресам, а функции, которые используются для работы с файлами, типа CreateFile, не вызываются вообще. Есть большое сомнение, что какой-либо из существующих антивирусов способен опознать такую зловредную функциональность одним только эвристическим анализом. Скачивает эта крошка файл с грациозным названем filebyaka.exe, что говорит о сам знаете каких корнях.

Файлы, использованные при анализе, можно найти по этому адресу

На этой оптимистичной ноте прощаюсь с вами. Не запускайте незнакомые файлы. Берегите себя!

heur trojan win32 generic что за вирус

Если у вас появилось всплывающее окошко HEUR: Trojan.Andro >

Что это за вирусы такие?

Но давайте начнем сначала. Зачастую, при использовании различных программ пользователь сталкивается с рядом проблем. В большинстве случаев это всплывающие окна, которые предупреждают об угрозах сторонних программ. Вот тут и возникают пресловутые вирусы от HEUR:Trojan. Это такие вирусы, о которых часто предупреждает Сбербанк Онлайн. Вы могли видеть и другое название, например, Win32.Banker или AndroidOS.Agent.EB – это все те же вирусы.

Какие это вирусы и какие угрозы они несут в себе? HEUR: Trojan объединяет в себе особо опасные вирусы на Андроид, iOS и Windows. Главной особенностью является достаточно широкий функционал, из-за которого вирус может достаточно глубоко проникнуть в систему. А значит, уровень угрозы достаточно высокий.

Такие вирусы способны проникать в системные файлы очень быстро, а еще они могут маскироваться под обычный файл или приложение. При этом не всегда антивирусы предупреждают о возможных угрозах. Даже обычное посещение самого безобидного сайта может привести к заражению троянами.

Что делает HEUR: Trojan?

Как и у любого вируса, у этого семейства троянов есть свои функции. Итак, с какой целью ваше устройство хотят заразить:

Звучит довольно опасно? К счастью, сегодня это семейство вирусов уже способны распознать множество антивирусных программ. Из самых популярных это Kaspersky, Dr.WEB, AVAST и пр.

Откуда можно заразиться вирусом?

Самой распространенной причиной появления вирусов является типичная неосторожность:

Какие трояны встречаются чаще всего:

Как удалять такие вирусы

Базовое приложение от Сбербанка может предложить вам удалить вирус. Однако, если система и видит вирус, предлагая его удалить, полного удаления не произойдет. Решить проблему поможет обычное сканирование таких антивирусов как Dr.Web, AVG или Kaspersky. Эти программы подходят и для телефона, и для компьютера.

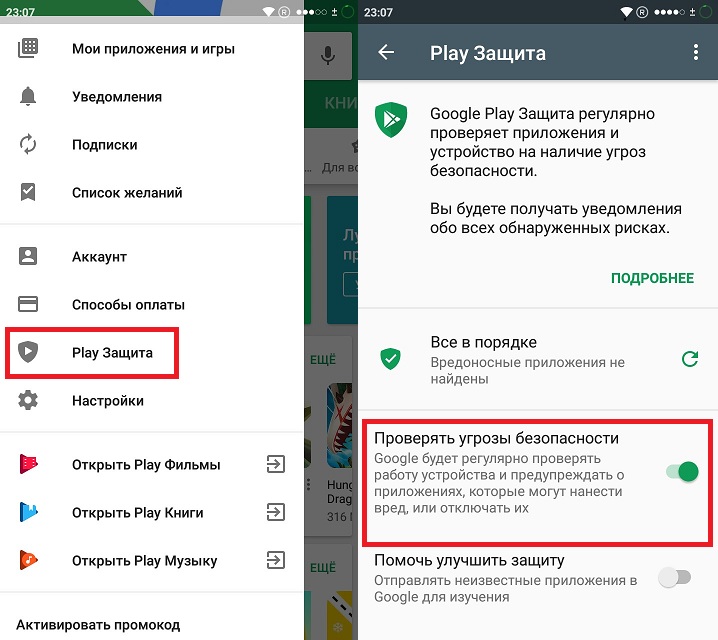

Итак, что нужно сделать:

Для пункта 4, если вдруг при удалении файлов появился отказ в доступе, то вам нужно зайти в «Настройки» — «Конфиденциальность» — «Администраторы устройства». Убираем все галочки и перезапускаем сканер, чтобы сканировать повторно.

Если угрозы были обнаружены, появится опасный файл. Можно открыть его и вручную самому удалить. В этом случае Total Commander послужит вам помощником и быстро справится с данной проблемой. Есть еще специальная программа, которая может заморозить любой вирус, — Titanium BackUp.

Если успешно справились, поздравляем. Также стоит изменить все пароли и активировать двойную аутентификацию для лучшей защиты гаджета.

С помощью описанного выше процесса и после завершения инфекции могут абсолютно удалить из компьютера.

—-Скачать —-Автоматическая HEUR.Trojan.Win32.Generic Removal Tool с веб-сайта —и установить программное обеспечение INRO компьютер после завершения процесса загрузки

Другие зараженные файлы DLL Pigeon два HEUR:Trojan.Win32.Generic

lsasrv.dll 5.1.2600.5755, ehepg.dll 5.1.2715.3011, rsca.dll 7.0.6000.16386, d3dxof.dll 0, NlsData000c.dll 6.1.7600.16385, tsbyuv.dll 6.0.6000.16986, System.Configuration.Install.dll 2.0.50727.1434, Microsoft.Transactions.Bridge.Dtc.dll 3.0.4506.4037, mshtml.dll 9.0.8112.16421, user32.dll 6.1.7600.16385, schedsvc.dll 5.1.2600.5512, viewprov.dll 6.0.6000.16386

Лучший способ стирать HEUR:Trojan.Win32.Generic Из зараженного OS

Знать о HEUR:Trojan.Win32.Generic

HEUR:Trojan.Win32.Generic определяется как OS угроза, предназначенная для нанесения вреда операциям OS. Угроза OS – опасный фрагмент кода, способный реплицироваться и распространяться от одного OS к другому. Наличие HEUR:Trojan.Win32.Generic прерывает текущие операции OS и вызывает регулярные помехи. Эта неприятная вредоносная программа может повредить или даже удалить стирать данные, включая изображения, аудио, видео, документы, файлы, сохраненные на вашем OS. Что еще хуже, это может также испортить ваш жесткий диск. Вредоносное ПО можно использовать прямо в вашей системе OS через Интернет. Важно то, что вы не сможете обнаружить его присутствие на OS. Они отвратительны по своей природе и молча начинают свое исполнение.

Отвратительный вирус очень рискован и опасен и может изменять внутренние настройки OS.