Trojan-Dropper.Win32. Agent.dvyh

Троянская программа, которая устанавливает и запускает другое программное обеспечение на зараженном компьютере без ведома пользователя.

Деструктивная активность

После запуска троянец расшифровывает и извлекает из своего тела во временный каталог текущего пользователя следующие файлы:

MD5: 5625FEE8B2A40614C60329EDC715121B

SHA1: A2745AA6ADDB38B2B41C52D6273E68514E533035

Данный файл имеет размер 479232 байта и детектируется Антивирусом Касперского как Trojan.Win32.VB.aaen.

MD5: 21AF98290B99AE6810940A22B1741A9B

SHA1: 06D78674771590A620C01E7E1102A239A1E06576 Данный файл имеет размер 2196545 байт и детектируется Антивирусом Касперского как Trojan-Dropper.Win32.Agent.dvyg.

Затем троянец запускает извлеченные файлы на выполнение и завершает свою работу.

Файл «KasKeygenRevised.exe», который детектируется как Trojan.Win32.VB.aaen выполняет имитацию генерации ключей для продуктов Лаборатории Касперского, таких как: Kaspersky Anti-Virus 2010, Kaspersky Internet Security 2010, Kaspersky Simple Scan 2010. Основные окна программы имеют следующий вид:

Файл «1234.exe», который детектируется как Trojan-Dropper.Win32.Agent.dvyg выполняет следующие деструктивніе действия: После запуска троянец расшифровывает и извлекает из своего тела во временный каталог текущего пользователя следующие файлы:

MD5: 1061DD99AC8AD010104CF04389CD0A21

SHA1: FB2C35AA9FFBE0A18CA7B2954E76C47BFB3B5CF8

Данный файл имеет размер 1116397 байт и детектируется Антивирусом Касперского как Trojan.MSIL.Agent.aor.

MD5: 02833F8FC9F6C06B4EEB71473E9E26E6

SHA1: 7768C1C168C558CA1F4DAEFD82A16ED5166CA246

Данный файл имеет размер 289792 байта и детектируется Антивирусом Касперского как Trojan.Win32.Llac.gfu.

Затем троянец запускает извлеченные файлы на выполнение и завершает свою работу.

Файл «instant.exe», который детектируется как Trojan.MSIL.Agent.aor выполняет следующие деструктивные действия:

Троянец реализует функционал, предотвращающий проявление его деструктивной активности при запуске в следующих виртуальных средах:

Троянская программа предназначена для похищения регистрационной информации пользователей следующих программных продуктов: В данном случае под регистрационной информацией подразумеваются значения параметров с именами: Собранные данные записываются в файл: и отправляются на почтовый ящик злоумышленника на сервере «@gmail.com». Для определения IP-адреса зараженного компьютера троянец обращается к сервису: В ходе своей работы троянец извлекает из своего тела следующие файлы: Файл «System.Data.SQLite.DLL» является сборкой библиотеки ADO.NET провайдера для работы с SQLite. В файл «melt.tmp» записывается строка: Троянец модифицирует файл: записывая в него следующие сроки:

Таким образом, доступ к указанным ресурсам блокируется. Файл «server.exe», который детектируется как Trojan.Win32.Llac.gfu выполняет следующие деструктивные действия:

Инсталляция:

После запуска троянец создает копию своего файла в системном каталоге Windows c именем

Для автоматического запуска при каждом следующем старте системы троянец добавляет ссылку на свой исполняемый файл в ключ автозапуска системного реестра:

Деструктивная активность:

При выполнении какого-либо из следующих условий троянец завершает свое выполнение:

Внедряемый в адресное пространство процессов файл предназначен для восстановления вредоносного файла троянца, а также для выполнения команд, получаемых с сервера злоумышленника:

Trojan-Dropper

Вредоносная программа, предназначенная для несанкционированной пользователем скрытой инсталляции на компьютер-жертву вредоносных программ, содержащихся в теле этого типа троянцев.

Данный тип вредоносных программ обычно без каких-либо сообщений (либо с ложными сообщениями об ошибке в архиве, неверной версии операционной системы и др.) сохраняют на диск жертвы (часто в каталог Windows, системный каталог Windows, временный каталог и т.д.) другие файлы и запускают их на выполнение.

В результате использования программ данного класса хакеры достигают двух целей:

Публикации на схожие темы

Пакер Loncom — от бэкдоров к Cobalt Strike

HQWar: падение черного дроппера

Привет, меня зовут Dtrack

Поиск

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель – сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Связаться с нами

Наша главная цель – обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

Trojan-Dropper.Win32.Agent.rek: «легальный» руткит

В заметке описывается драйвер, который загружается вирусом, рассмотренным в предыдущей части. Драйвер работает на уровне ядра операционной системы, и обеспечивает «привилегированное» прикрытие основной функциональности трояна, которая работает в режиме пользователя (авторское название компоненты — winnt32.dll. Подробнее о ней см. habrahabr.ru/blog/virus/43787.html).

Краткое описание.

Программа представляет собой nt-драйвер (так же известны, как legacy-драйвера, то есть не связанные ни с каким физическим устройством). Является руткитом: используя механизмы ядра ОС, лишает другие программы доступа к некоторым файлам и ключам реестра.

Детектируется касперским как Trojan-Dropper.Win32.Agent.rek. Размер 27548 байтов.

Лирическое отсутпление. «Обычный» руткит может использовать недостатки в реализации ОС для сокрытия объектов: файлов, сетевых соединений, и так далее вплоть до секторов жесткого диска. Для этого в простейшем случае делается перехват системного вызова. Системный вызов по сути — это вызов функции, а вызов функции — это передача управления по указанному адресу. Руткит записывает по этому адресу свой код, который трансформирует результат оригинальной функции. К примеру, проверяет, пытается ли кто-то открывать файл с телом вируса, и возвращает какой-нибудь код ошибки, например «доступ заперещен».

Справочник говорит следующее: The IoRegisterFsRegistrationChange routine registers a file system filter driver’s notification routine to be called whenever a file system registers or unregisters itself as an active file system.

В структуре DEVICE_OBJECT, описывающей устройство, драйвер заменяет обработчик запроса IRP_MJ_CREATE на свой. Запрос IRP_MJ_CREATE генерируется изнутри NtCreateFile при открытии файла. Новый обработчик сравнивает запрошенное имя с именем файла собственно драйвера (которое задается дроппером в форме Wwwdd.sys, например Jer24.sys), и, в случае совпадения, возвращает код ошибки STATUS_ACCESS_DENIED.

Ключи реестра

Обращение к ключам реестра реализованно не менее легально: используя функцию CmRegisterCallback, драйвер подписывается на уведомление о всех обращениях к реестру. Стоит ли говорить о том, как начинает тормозить компьютер?

A driver calls CmRegisterCallback to register a RegistryCallback routine, which is called every time a thread performs an operation on the registry.

При обращении к ключам реестра:

HKLM\System\CurrentControlSet\Sevices\DRIVER-NAME

HKLM\System\ControlSet001\Sevices\DRIVER-NAME

HKLM\System\ControlSet002\Sevices\DRIVER-NAME

HKLM\System\CurrentControlSet\Control\SafeBoot\Minimal\DRIVER-NAME

HKLM\System\CurrentControlSet\Control\SafeBoot\Network\DRIVER-NAME

HKLM\System\ControlSet001\Control\SafeBoot\Minimal\DRIVER-NAME

HKLM\System\ControlSet001\Control\SafeBoot\Minimal\DRIVER-NAME

HKLM\System\ControlSet002\Control\SafeBoot\Network\DRIVER-NAME

HKLM\System\ControlSet002\Control\SafeBoot\Network\DRIVER-NAME

драйвер возвращает код ошибки STATUS_ACCESS_DENIED.

Запрет на удаление файла:

Запрет на удаление ключа реестра:

Вот система передает руткиту информацию о CDFS:

Вывод.

В невидимой борьбе вирусов с антивирусами, когда все на свете перехватыватся и переперехватывается, используемый данным руткитом метод легален, а поэтому наиболее опасен. Со своей большой колокольни могу предположить, что снять такой хук на практике нереально. Либо перехватывать собственно процедуры регистрации таких уведомлений (типа CmRegisterCallback), запретив вызывать ее кому не попадя.

С другой стороны, грань, разделюящая вирусы и антивирусы, становится все тоньше и терерь едва заметна. Они используют одинаковые механизмы для сокрытия данных или отслеживания работы обычных программ. И, кстати, шаги к этому совершаются больше темной стороной.

Кот в мешке: рекламное ПО в смартфонах

В нашу службу поддержки все чаще приходят запросы, в которых пользователи жалуются на неизвестно откуда взявшуюся назойливую рекламу в своих смартфонах. В одних случаях решить проблему довольно просто. В других случаях задача по удалению рекламы оказывается гораздо сложнее: рекламная программа помещает себя в системный раздел, и попытки избавиться от нее могут привести к выходу устройства из строя. Кроме того, реклама может быть встроена в неудаляемые системные приложения и библиотеки на уровне кода. По нашим данным, 14,8% всех пользователей, атакованных каким-либо вредоносным или рекламным ПО за год, имеют дело именно с заражением системного раздела.

Почему так происходит? Мы наблюдаем две основных стратегии внедрения на устройство неудаляемой рекламы:

Модель безопасности ОС Android предполагает, что антивирус — обычное приложение, а потому, оставаясь в рамках этой концепции, он физически ничего не может сделать с рекламным или вредоносным ПО, расположившимся в системных директориях. Это делает такое ПО проблемой, даже если речь идет лишь о рекламных программах. Стоящие за ними злоумышленники не гнушаются рекламировать (а по сути — принудительно устанавливать) практически все, за что им заплатят деньги. В итоге на устройстве пользователя могут оказаться любые вредоносные приложения, например такие, как CookieStealer.

Как правило, доля тех, кто столкнулся с таким рекламным ПО, составляет 1–5% от общего количества пользователей наших защитных решений (в зависимости от конкретного бренда). В основном это владельцы смартфонов и планшетов определенных брендов из нижнего ценового сегмента. Однако у некоторых популярных производителей, предлагающих недорогие устройства, этот показатель может доходить до 27%.

Процент пользователей, столкнувшихся с вредоносным или рекламным ПО в системных разделах, от общего количества пользователей продуктов «Лаборатории Касперского» в стране май 2019 — май 2020 г.

Кто там?

Среди наиболее распространенных примеров вредоносного ПО, устанавливаемого в системный раздел смартфона, — троянцы Lezok и Triada. Второй примечателен тем, что рекламный код был встроен не куда-нибудь, а прямо в libandroid_runtime — ключевую библиотеку, которая используется практически всеми приложениями на устройстве. Несмотря на то, что эти угрозы были выявлены несколько лет назад, пользователи продолжают сталкиваться с ними.

Но Lezok и Triada — это только верхушка айсберга. Далее мы расскажем, с чем еще сталкиваются пользователи сегодня и в каких системных приложениях мы встречали «дополнительный» код.

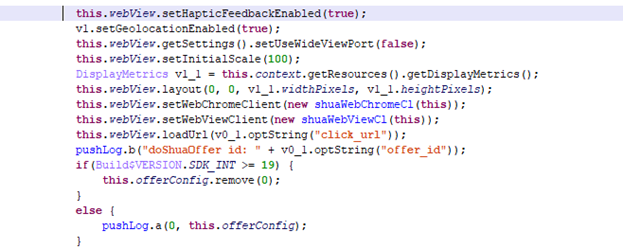

Trojan-Dropper.AndroidOS.Agent.pe

Этот обфусцированный троянец обычно прячется в приложении, которое отвечает за графический интерфейс системы, или в утилите настроек, без которых смартфон неработоспособен. Зловред выгружает из своих ресурсов полезную нагрузку, которая, в свою очередь, может скачивать и запускать на устройстве произвольные файлы.

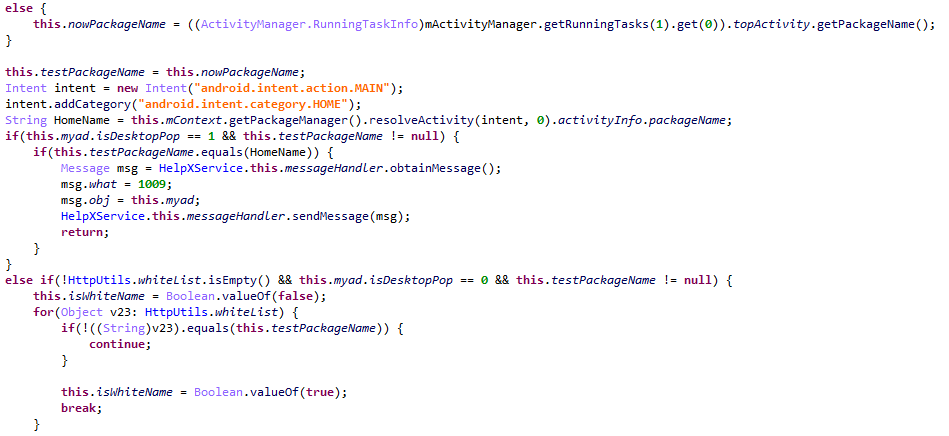

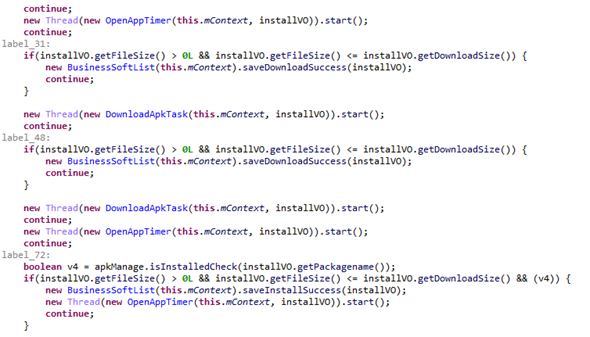

Функции из полезной нагрузки Trojan-Dropper.AndroidOS.Agent.pe

Интересное наблюдение: в некоторых случаях полезная нагрузка отсутствует, и троянец не может выполнить свою задачу.

Trojan.AndroidOS.Sivu.c

Троянец Sivu представляет собой дроппер, маскирующийся под приложение HTMLViewer. Зловред состоит из двух модулей и может использовать root-права на устройстве. Первый модуль имеет функции показа рекламы поверх других окон, а также в уведомлениях.

Троянец проверяет, можно ли показать рекламу поверх выведенного на экран приложения

Второй модуль является бэкдором для удаленного управления смартфоном. Среди его возможностей есть функции по установке, удалению и запуску приложений, что может быть использовано для скрытой установки как легитимных приложений, так и вредоносных, — все зависит от целей, преследуемых его хозяином.

Загрузка, установка и запуск приложений

AdWare.AndroidOS.Plague.f

Это рекламное приложение прикидывается системным сервисом и называет себя Android Services (com.android.syscore). Без ведома пользователя оно может скачивать и устанавливать приложения, а также демонстрировать рекламу в уведомлениях.

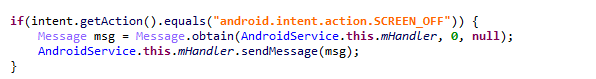

Незаметная установка приложений после выключения экрана

Кроме этого, Plague.f может показывать рекламу в SYSTEM_ALERT_WINDOW — всплывающем окне поверх всех приложений.

Trojan.AndroidOS.Agent.pac

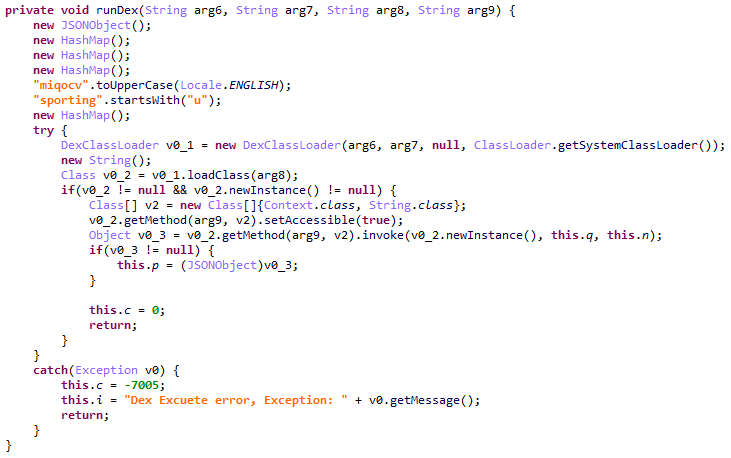

Agent.pac может выдавать себя за приложение CIT TEST, предназначенное для проверки правильности функционирования компонентов устройства. Позволяет по команде от C&C запускать приложения, открывать URL (также получаемые от командного сервера), скачивать и запускать произвольные DEX-файлы, устанавливать и удалять приложения, показывать уведомления, запускать сервисы.

Запуск загруженного DEX-файла

Trojan-Dropper.AndroidOS.Penguin.e

Этот троянец-дроппер скрывается в приложении под названием STS, которое не имеет никаких функций, кроме отображения рекламы. Загружаемый код обфусцирован. Умеет показывать Toast Window; в данном контексте это аналог SYSTEM_ALERT_WINDOW — окно поверх всех приложений.

Также умеет загружать и запускать код.

ToastWindow и запуск стороннего кода

Trojan-Downloader.AndroidOS.Necro.d

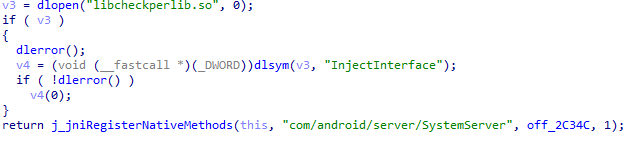

В отличие от предыдущих троянцев, Necro.d представляет собой нативную библиотеку, расположенную в системной директории. Его запуск встроен в другую системную библиотеку — libandroid_servers.so, отвечающую за работу сервисов Android.

Запуск троянца

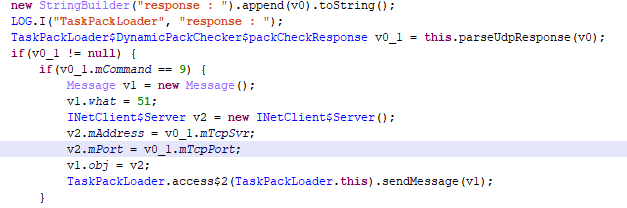

По команде управляющего сервера Necro.d может скачивать, устанавливать, удалять и запускать приложения. Помимо этого, разработчики решили оставить себе бэкдор для выполнения произвольных shell-команд.

Выполнение полученных команд

Также Necro.d может скачивать пакет получения прав суперпользователя kingroot — видимо, чтобы система безопасности ОС не путалась под ногами при доставке «крайне нужного» пользователю контента.

Скачивание Kingroot

Trojan-Downloader.AndroidOS.Facmod.a

Зловред Facmod.a мы встречали в приложениях, без которых нормальное функционирование смартфона невозможно: Settings, Factory Mode, SystemUI. Нам попадались устройства, на которых в SystemUI было встроено сразу два вредоносных модуля.

Расшифровка адреса C&C

Первый — com.android.systemui.assis — может получать с сервера ufz.doesxyz[.]com адрес для загрузки произвольного кода с названием DynamicPack, затем скачивать и запускать его:

Скачивание и запуск стороннего кода

Второй модуль — com.cash — загружает полезную нагрузку из зашифрованного файла в ресурсах приложения. Полезная нагрузка решает обычные для такого рода угроз задачи по установке и запуску приложений:

Незаметная установка приложений

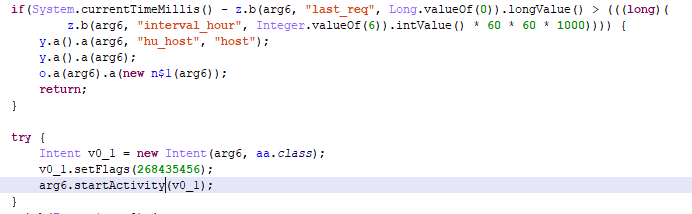

Кроме этого, у Facmod.a есть функции для периодического запуска браузера и открытия в нем страницы с рекламой.

Trojan-Dropper.AndroidOS.Guerrilla.i

Троянец Guerrilla.i встречается в системном приложении Launcher, которое отвечает за функционирование «рабочего стола» смартфона. Задачи троянца — периодический показ рекламы и открытие рекламных страниц в браузере. Конфигурационный файл Guerrilla.i получает после обращения по адресу htapi.getapiv8[.]com/api.php?rq=plug. В том же файле может содержаться и адрес для загрузки дополнительного модуля, расширяющего функциональность.

Trojan-Dropper.AndroidOS.Guerrilla.i, периодический показ рекламы

Trojan-Dropper.AndroidOS.Virtualinst.c

Этот дроппер может скрываться в приложении Theme (com.nbc.willcloud.themestore). Возможности Virtualinst.c не отличаются оригинальностью: скачивание, установка и запуск приложений без ведома пользователя.

Trojan-Dropper.AndroidOS.Virtualinst.c, установка приложений

AdWare.AndroidOS.Secretad.c

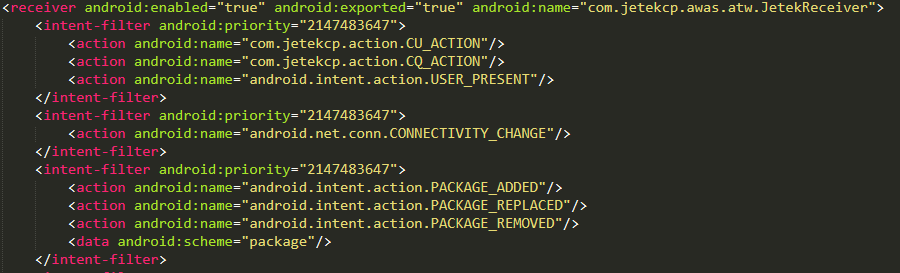

Еще одно рекламное ПО, которое мы обнаружили, было встроено в каталог обоев для рабочего стола. Полезная нагрузка Secretad.c содержится в файле kgallery.c1ass. Она распаковывается и запускается, например, по событиям включения экрана или установки приложений:

Распаковка полезной нагрузки

Secretad.c может демонстрировать рекламу в полноэкранном режиме, открывать нужную страницу в браузере или запускать само рекламируемое приложение. Как и многие другие рекламные программы, Secretad.c может устанавливать приложения незаметно от пользователя.

Скрытая установка приложений

Кроме того, в приложении есть еще один рекламный модуль:

Его полезная нагрузка зашифрована в файле assets/1498203975110.dat. В результате ее работы, например, может неожиданно открыться страница рекламируемого приложения в Google Play, запуститься какое-нибудь из установленных приложений, или откроется браузер.

Реклама от производителя

Существуют смартфоны с рекламными модулями, предустановленными самими производителями. Некоторые вендоры честно говорят о том, что встраивают рекламу в оболочки своих смартфонов, но одни при этом оставляют возможность отключать ее отображение, а другие, напротив, не дают такой возможности и называют свой подход бизнес-моделью, позволяющей снизить стоимость устройства для конечного пользователя.

При этом пользователю, как правило, не предоставляется выбор: купить устройство за полную цену или же чуть подешевле, но с пожизненной рекламой. Более того, ни в одном магазине электроники мы не увидели заметного и понятного предупреждения, что после покупки телефона пользователя будут заставлять смотреть рекламу. Иными словами, покупатели могут и не подозревать, что за собственные деньги покупают себе рекламный билборд.

Meizu

В Meizu не скрывают, что показывают рекламу в своих приложениях. Она довольно ненавязчивая, и ее даже можно выключить в настройках. Однако в предустановленном приложении AppStore (c4296581148a1a1a008f233d75f71821) мы выявили «скрытую рекламу»: она способна загружаться незаметно и отображаться в невидимых окнах (обычно такой подход используют для накрутки показов), расходуя трафик и заряд батареи:

Незаметная загрузка рекламы

Но это еще не все. Приложение может загружать сторонний JavaScript-код и выполнять его:

Загрузка и выполнение JS-кода

Кроме этого, предустановленный магазин приложений AppStore может отключать звук, получать доступ к SMS, копировать их содержимое и вставлять его в загруженные страницы.

Чтение SMS и использование их содержимого в веб-странице

Такой подход часто используется в откровенно вредоносных приложениях, служащих для оформления платных подписок без ведома пользователя. Остается верить в порядочность организаций, управляющих рекламным модулем, и надеяться, что доступ к нему не получат третьи лица.

Но AppStore — не единственное подозрительное приложение в аппаратах Meizu. Мы обнаружили, что Meizu Music (com.meizu.media.music 19e481d60c139af3d9881927a213ed88) содержит зашифрованный исполняемый файл, служащий для загрузки и исполнения некого Ginkgo SDK:

Скачивание Ginkgo SDK

О задачах этого SDK можно только догадываться: устройства Meizu далеко не всегда скачивают его, и нам не удалось получить актуальную версию. Однако те версии Ginkgo SDK, которые попадали нам из других источников, занимаются показом рекламы и установкой приложений без ведома пользователя.

Приложение com.vlife.mxlock.wallpaper (04fe069d7d638d55c796d7ec7ed794a6) также содержит зашифрованный исполняемый файл и в конечном итоге несет стандартные для «серых» рекламных модулей функции, в том числе и возможность скрытой установки приложений.

Скрытая установка приложений

Мы обращались в Meizu по поводу вышеперечисленных находок, однако ответа так и не получили.

Fotabinder

Помимо сомнительных файлов в устройствах конкретного вендора, мы обнаружили проблему, затрагивающую огромное количество смартфонов. В памяти многих устройств файл /bin/fotabinder (3fdd84b7136d5871afd170ab6dfde6ca), который может скачивать файлы на устройства пользователей и выполнять на них код, полученный от одного из удаленных серверов: adsunflower[.]com, adfuture[.]cn или mayitek[.]com

Скорее всего, данный файл является частью системы обновления или тестирования, но зашифрованные адреса C&C и функции, способные предоставить удаленный доступ к устройству, заставляют насторожиться.

И что все это значит?

Рассмотренные нами примеры демонстрируют, что фокус некоторых поставщиков мобильных устройств может быть смещен в сторону максимизации прибыли за счет всевозможных рекламных инструментов. Даже если эти инструменты причиняют определенные неудобства владельцу устройства. Если рекламные сети готовы платить деньги за просмотры, клики и установки, невзирая на их источник, у производителей появляется соблазн внедрять рекламные модули в устройства в принудительном порядке — это увеличит прибыль с каждого проданного устройства.

К сожалению, если пользователь приобрел устройство с такой предустановленной «рекламой», гарантированно удалить ее без риска повреждения системы зачастую невозможно. Остается надеяться на энтузиастов, создающих альтернативные прошивки для устройств. Но нужно понимать, что перепрошивка может привести к потере гарантии и даже вывести устройство из строя.

В случае же с теми рекламными модулями, которые пока не сделали ничего вредоносного, пользователю остается лишь надеяться, что разработчики случайно, сами того не подозревая, не добавят рекламу из какой-нибудь вредоносной партнерской сети.