Threat file sp что это вирус

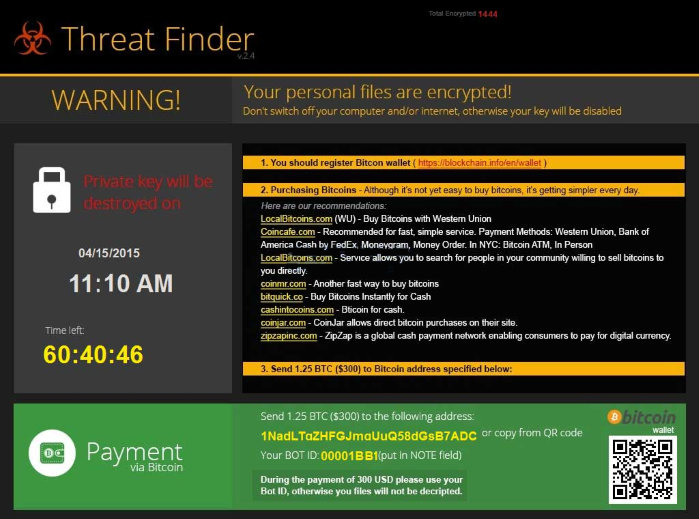

Что такое Threat Finder

Скачать утилиту для удаления Threat Finder

Удалить Threat Finder вручную

Получить проффесиональную тех поддержку

Читать комментарии

Описание угрозы

Имя исполняемого файла:

Win32 (Windows XP, Windows Vista, Windows Seven, Windows 8)

Threat Finder копирует свои файл(ы) на ваш жёсткий диск. Типичное имя файла (randomname).dll. Потом он создаёт ключ автозагрузки в реестре с именем Threat Finder и значением (randomname).dll. Вы также можете найти его в списке процессов с именем (randomname).dll или Threat Finder.

Если у вас есть дополнительные вопросы касательно Threat Finder, пожалуйста, заполните эту форму и мы вскоре свяжемся с вами.

Скачать утилиту для удаления

Скачайте эту программу и удалите Threat Finder and (randomname).dll (закачка начнется автоматически):

* SpyHunter был разработан американской компанией EnigmaSoftware и способен удалить удалить Threat Finder в автоматическом режиме. Программа тестировалась на Windows XP, Windows Vista, Windows 7 и Windows 8.

Функции

Удаляет все файлы, созданные Threat Finder.

Удаляет все записи реестра, созданные Threat Finder.

Программа способна защищать файлы и настройки от вредоносного кода.

Программа может исправить проблемы с браузером и защищает настройки браузера.

Антивирусная поддержка в режиме 24/7 входит в комплект поставки.

Скачайте утилиту для удаления Threat Finder от российской компании Security Stronghold

Если вы не уверены какие файлы удалять, используйте нашу программу Утилиту для удаления Threat Finder.. Утилита для удаления Threat Finder найдет и полностью удалит Threat Finder и все проблемы связанные с вирусом Threat Finder. Быстрая, легкая в использовании утилита для удаления Threat Finder защитит ваш компьютер от угрозы Threat Finder которая вредит вашему компьютеру и нарушает вашу частную жизнь. Утилита для удаления Threat Finder сканирует ваши жесткие диски и реестр и удаляет любое проявление Threat Finder. Обычное антивирусное ПО бессильно против вредоносных таких программ, как Threat Finder. Скачать эту упрощенное средство удаления специально разработанное для решения проблем с Threat Finder и (randomname).dll (закачка начнется автоматически):

Функции

Удаляет все файлы, созданные Threat Finder.

Удаляет все записи реестра, созданные Threat Finder.

Программа может исправить проблемы с браузером.

Иммунизирует систему.

Антивирусная поддержка в режиме 24/7 через систему GoToAssist входит в комплект поставки.

Оставьте подробное описание вашей проблемы с Threat Finder в разделе Техническая поддержка. Наша служба поддержки свяжется с вами и предоставит вам пошаговое решение проблемы с Threat Finder. Пожалуйста, опишите вашу проблему как можно точнее. Это поможет нам предоставит вам наиболее эффективный метод удаления Threat Finder.

Эта проблема может быть решена вручную, путём удаления ключей реестра и файлов связанных с Threat Finder, удалением его из списка автозагрузки и де-регистрацией всех связанных DLL файлов. Кроме того, отсутствующие DLL файлы должны быть восстановлены из дистрибутива ОС если они были повреждены Threat Finder.

Чтобы избавиться от Threat Finder, вам необходимо:

1. Завершить следующие процессы и удалить соответствующие файлы:

Предупреждение: вам необходимо удалить только файлы, контольные суммы которых, находятся в списке вредоносных. В вашей системе могут быть нужные файлы с такими же именами. Мы рекомендуем использовать Утилиту для удаления Threat Finder для безопасного решения проблемы.

2. Удалите следующие папки:

3. Удалите следующие ключи и\или значения ключей реестра:

Предупреждение: Если указаны значения ключей реестра, вы должны удалить только указанные значения и оставить сами ключи нетронутыми. Мы рекомендуем использовать Утилиту для удаления Threat Finder для безопасного решения проблемы.

Как предотвратить заражение рекламным ПО? Мы рекомендуем использовать Adguard:

4. Сбросить настройки браузеров

Threat Finder иногда может влиять на настройки вашего браузера, например подменять поиск и домашнюю страницу. Мы рекомендуем вам использовать бесплатную функцию «Сбросить настройки браузеров» в «Инструментах» в программе Spyhunter Remediation Tool для сброса настроек всех браузеров разом. Учтите, что перед этим вам надо удалить все файлы, папки и ключи реестра принадлежащие Threat Finder. Для сброса настроек браузеров вручную используйте данную инструкцию:

Если вы используете Windows XP, кликните Пуск, и Открыть. Введите следующее в поле Открыть без кавычек и нажмите Enter: «inetcpl.cpl».

Если вы используете Windows 7 или Windows Vista, кликните Пуск. Введите следующее в поле Искать без кавычек и нажмите Enter: «inetcpl.cpl».

Выберите вкладку Дополнительно

Выберите галочку Удалить личные настройки для удаления истории, восстановления поиска и домашней страницы.

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Найдите папку установки Google Chrome по адресу: C:\Users\»имя пользователя»\AppData\Local\Google\Chrome\Application\User Data.

В папке User Data, найдите файл Default и переименуйте его в DefaultBackup.

Запустите Google Chrome и будет создан новый файл Default.

Настройки Google Chrome сброшены

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Mozilla Firefox

В меню выберите Помощь > Информация для решения проблем.

Кликните кнопку Сбросить Firefox.

После того, как Firefox завершит, он покажет окно и создаст папку на рабочем столе. Нажмите Завершить.

Предупреждение: Так вы потеряте выши пароли! Рекомендуем использовать бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Один из явных признаков, помогающих отличить опытного пользователя от начинающего, это их отношение к расширениям файлов. Первые с одного взгляда могут сказать, какой файл является картинкой, какой программой, а какой вообще лучше не открывать без предварительной проверки антивирусом. Вторые обычно просто не понимают о чем идет речь и как эти самые расширения файлов выглядят. Именно для них в этой статье мы хотим осветить тот необходимый минимум, который понадобится им для безопасной работы на компьютере под управлением Windows.

Что такое расширения?

Как говорит нам Wikipedia, и у нас нет совершенно никаких оснований спорить с ней в этом вопросе, расширение файла — это последовательность символов, добавляемых к имени файла и предназначенных для идентификации типа (формата) файла. Это один из распространённых способов, с помощью которых пользователь или программное обеспечение компьютера может определить тип данных, хранящихся в файле.

Как их увидеть?

По умолчанию отображение файлов в Windows отключено. Мне не совсем понятна логика разработчиков, кроме как оградить неокрепшие умы пользователей от лишних (с их точки зрения) знаний. Взамен получаем широчайшую дыру в безопасности и юзеров, которые ориентируются только на названия файлов и кликают на все подряд.

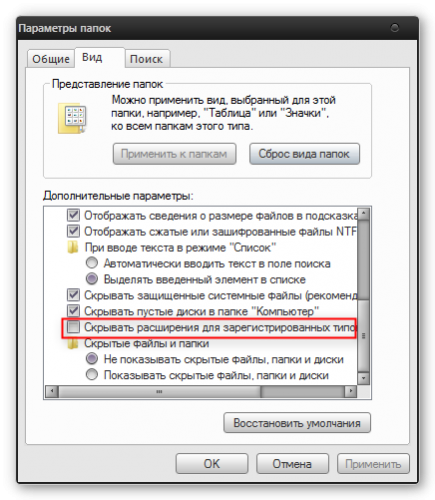

Для того, чтобы включить отображение расширений файлов, откройте Панель управления, найдите там иконку Параметры папок. В появившемся окошке на вкладке Вид снимите галку с опции Скрывать расширения для зарегистрированных типов файлов.

Не получается? Попросите своего продвинутого компьютерного товарища.

Каких расширений файлов следует опасаться?

Теоретически, исправная антивирусная программа со свежими базами может в значительной мере обезопасить вашу работу. Но любой, даже самый совершенный антивирус может ошибиться или не успеть внести заразу в свои фильтры. Поэтому дополнительным фактором защиты лучше включать свою голову вооруженную необходимыми знаниями.

Если вы получили файл из подозрительного источника, например по почте от незнакомого человека, то необходимо обратить внимание на его расширение и, если оно входит в предложенный нами список, то лучше его не открывать, а отослать на проверку в VirusTotal.

И это все мне надо запомнить?

Наша статья посвящена вирусу-шифровальщику, называемому File Spider, который заражает компьютеры по всему миру, но преимущественно в Сербии и Герцеговине. В статье вы найдете информацию о сути вредоносной программы и о том, как устранить вирус из вашей системы. Кроме того, мы расскажем вам, как восстановить зашифрованные файлы и возможно ли это

THIS WILL DECRYPT YOUR FILES

During encryption process a unique key has been generated, used to encrypt your files, and then destoyed. To decrypt your files you need that key. We call that key a Decryption Key. You can not use the key from other PC, it wont work, you need a key coresponding to your PC. Your Decryption Key, required for decryption process, can be generated only from something that we call a ID Code, you will find that code below.

This is your ID Code, copy it carefully.

THIS WILL DECRYPT YOUR FILES

Enter your Decryption Key and click Start Decrypting, seat back and relax, in few minutes you will have full access to all your files!

0 Files decrypted. [Start Decrypting]

Для большей части разновидностей подозрительных программ правильна одна аксиома: предотвратить значительно проще, чем вылечить. Для шифровальщика это наиболее актуально, ведь, в отличие от большинства вредоносных программ, после удаления File Spider с компьютера последствия его действий никуда не исчезают. Если вы намерены избежать подобных угроз, вы должны запомнить эти базовые правила:

Как удалить File Spider

Удаление шифровальщика является лишь первым шагом, крайне важным для бесперебойной работы системы. Избавившись от ransomware, вы не вернете файлы сразу же, для этого вам необходимо выполнить действия, описанные в разделе “Как восстановить закодированные данные”. Чтобы удалить ransomware, вам понадобится включить устройство в безопасном режиме и просканировать его антивирусом. Мы не рекомендуем пробовать удалить вирус в ручном режиме ввиду того, что File Spider оснащён различными механизмами защиты. В некоторых случаях вымогатели способны полностью удалить зашифрованные данные, если жертва попробует удалить вирус. Если вас не устраивает этот вариант – придерживайтесь нашей инструкции.

Проверьте следующие папки на предмет наличия в них файлов вируса:

Как восстановить зашифрованные файлы

После удаления вируса из системы, требуется лишь вернуть файлы. Стоит заметить, что никто не говорит о расшифровке, так как алгоритмы шифрования, которые используют мошенники, слишком сложны. Речь пойдёт именно о восстановлении данных с использованием специальных программ и служб. Зачастую, чтобы расшифровать свои файлы жертве следует обратиться за советом на тематические сайты, к опытным борцам с вирусами или к разработчикам установленного на компьютере антивируса. Если же вы полностью уверены в своих силах, и готовы взять на себя все риски ручного восстановления – в этой статье вы увидите полный список популярных методов и высококачественных утилит для этой цели. В общем их можно разделить на Восстановление резервных копий, либо вручную, либо с помощью программ Recuva и ShadowExplorer. Подробнее про программное восстановление можно прочитать здесь, при использовании стандартных средств Windows воспользуйтесь следующей инструкцией. Если вы являетесь пользователем MAC, воспользуйтесь этой инструкцией Восстановление файлов MAC.

Резюме файла SP

Файлы SP связаны с два типом (-ами) файлов, и их можно просматривать с помощью SignPlot, разработанного Buchanan Computing. В целом, этот формат связан с два существующим (-и) прикладным (-и) программным (-и) средством (-ами). Обычно они имеют формат SignPlot Traffic Sign File. Хотя, как правило, файлы SP относятся к Page Layout Files, они также иногда могут относиться кData Files.

Интересно узнать больше о расширении файла SP? Для того, чтобы узнать о программе, открывающей файлы SP, а также ознакомиться с другими советами по устранению неполадок, рекомендуется обратиться к подробной информации о файле, представленной ниже.

Типы файлов SP

| Формат файла: | .sp |

| Тип файла: | SignPlot Traffic Sign File |

Дорожный знак создан с SignPlot, он автоматизирует правила расстановки и расположение ДПФ дорожных знаков Правил. Он имеет текстовые и векторные изображения, которые для печати в большом размере, не влияя на качество.

| Создатель: | Buchanan Computing |

| Категория файла: | Файлы макета страницы |

| Ключ реестра: | HKEY_CLASSES_ROOT\.sp |

Программные обеспечения, открывающие SignPlot Traffic Sign File:

| Windows |

| Формат файла: | .sp |

| Тип файла: | Simplexety Parameters File |

Файл данных, созданный с помощью программы калькулятора; Simplexety. Она сохраняет список данных и функций; он также поддерживает хранение исходного кода VBScript. Он также может быть использован для хранения и обмениваться данными с математике другими.

| Создатель: | Dipl.-Phys.-Ing. Ralf Wirtz |

| Категория файла: | Файлы данных |

Программы, открывающие файлы Simplexety Parameters File :

| Windows |

В дополнение к продуктам, перечисленным выше, мы предлагаем вам попробовать универсальное средство для просмотра файлов типа FileViewPro. Данное средство может открывать более 200 различных типов файлов, предоставляя функции редактирования для большинства из них. Скачать FileViewPro можно здесь

Устранение неполадок при открытии файлов SP

Совет: Если вам извстна другая программа, которая может открыть файл SP, вы можете попробовать открыть данный файл, выбрав это приложение из списка возможных программ.

В некоторых случаях у вас может быть более новая (или более старая) версия файла SignPlot Traffic Sign File, не поддерживаемая установленной версией приложения. При отсутствии правильной версии ПО SignPlot (или любой из других программ, перечисленных выше), может потребоваться загрузить другую версию ПО или одного из других прикладных программных средств, перечисленных выше. Такая проблема чаще всего возникает при работе в более старой версии прикладного программного средства с файлом, созданным в более новой версии, который старая версия не может распознать.

Резюме: В любом случае, большинство проблем, возникающих во время открытия файлов SP, связаны с отсутствием на вашем компьютере установленного правильного прикладного программного средства.

Даже если на вашем компьютере уже установлено SignPlot или другое программное обеспечение, связанное с SP, вы все равно можете столкнуться с проблемами во время открытия файлов SignPlot Traffic Sign File. Если проблемы открытия файлов SP до сих пор не устранены, возможно, причина кроется в других проблемах, не позволяющих открыть эти файлы. Такие проблемы включают (представлены в порядке от наиболее до наименее распространенных):

PNGs только немного более популярным, чем файлы JPEG (74,5% против 72,8% веб-сайтов, использующих их) в соответствии с данными об использовании с W3Techs.com.

PNGs только немного более популярным, чем файлы JPEG (74,5% против 72,8% веб-сайтов, использующих их) в соответствии с данными об использовании с W3Techs.com.

| Windows | (82.33%) |

| Android | (11.56%) |

| iOS | (3.43%) |

| Macintosh | (1.71%) |

| Linux | (0.60%) |

В ответ на рост популярности аудиокниг Audible создал свой собственный формат файла, AA. Хотя формат идеально подходит для своих родных устройств, большинство других аудио проигрывателей не будут воспроизводить формат, и преобразование становится необходимым.

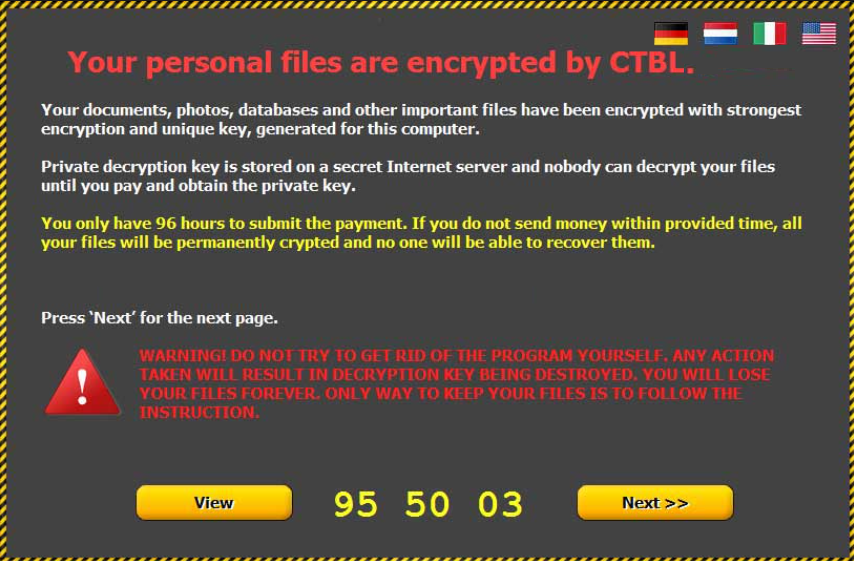

Если вы come across CTBL, знают, что инфекции кибер вторглись в вашу систему. И, не просто любой инфекции, но пожалуй самый худший, можно поймать. CTBL связано с инструментом вымогателей. И, в случае, если вы не знаете, вымогателей вполне катастрофические приложения. После того, как она скользит в вашей системе, он приступает к беспорядок все вверх и подвергать вас различных угроз. Досадные программа шифрует каждый отдельный файл, который вы сохранили на вашем PC и требует что вы заплатить выкуп, если вы хотите восстановить его. Не ошибитесь! Инструмент не украсть ваши данные в том смысле, о передаче его где-то, в неизвестное место. Ах нет. Файлы правильно, где вы их оставили.

Скачать утилиту чтобы удалить CTBL File Virus

Как я заразиться?

Ransomware не просто показать на вашем компьютере из ниоткуда. Для того, чтобы скользить в вашу систему вам нужно сначала разрешение на его установку. Если вы не согласны, чтобы установить его, он не может войти. Это так просто. Так, имея это в виду, вы являются основной причиной для вашего нынешнего затруднительного положения. Потому что в определенный момент, инструмент, спрашивает, согласны ли вы установить его или нет и вы, очевидно, дал положительный ответ. В противном случае ваши файлы и конфиденциальности не будет в опасности прямо сейчас. Но как вы Предположим, что вам разрешено установить такой опасной инструмент и даже не понимают, что это? Ну заведомо скрытую вымогателей средства. Они прибегают к всевозможные хитрости и обмана, чтобы обмануть вас в позволяя им в сохраняя вы не обращая внимания на это. Некоторые из наиболее часто используемых средств вторжения включают прятаться за вложения электронной почты спам, freeware, поврежденные ссылки или сайтов. Неприятную приложение может также претендовать на фиктивные обновления, как Java или Adobe Flash Player. Если вы хотите запретить вымогателей скользя свой путь в ваш компьютер, попробуйте быть более осторожным. Не бросить осторожностью к ветру и не дают в дистракции и доверчивость. Быть повышенную бдительность и всегда делать ваши должной осмотрительности. Даже немного дополнительного внимания может пойти длинный путь и сэкономить массу неприятностей.

Почему это опасно?

* SpyHunter сканер, опубликованные на этом сайте, предназначен для использования только в качестве средства обнаружения. более подробная информация о SpyHunter. Чтобы использовать функцию удаления, необходимо приобрести полную версию SpyHunter. Если вы хотите удалить SpyHunter, нажмите здесь.

Еще один [почти] неудаляемый троянец под Android

В конце прошлого года с помощью функции обнаружения изменений в системной области у некоторых наших пользователей было зафиксировано изменение системного файла /system/lib/libc.so. Это одна из главных библиотек операционных систем на базе Linux, которая отвечает за системные вызовы и основные функции. Подробное рассмотрение этого случая позволило выявить новые образцы из семейства троянцев Android.Xiny, известного нам с 2015 года.

У его представителей мы впервые увидели установку атрибута «неизменяемый» на файлы, что существенно усложняло удаление троянцев с устройств.

Выглядело это довольно занятно: на apk-файл установленного приложения ставился указанный атрибут, попытка удалить это приложение выглядела успешной, его данные удалялись, но сам apk-файл оставался на месте. После перезагрузки устройства приложение снова «появлялось». Об одном из таких троянцев мы рассказали в 2016 году. Для борьбы с подобными угрозами мы добавили в наш антивирус функцию сброса атрибутов у файлов, которая работает при условии, что пользователь предоставил антивирусу root-полномочия.

В этой статье мы рассмотрим еще один интересный метод самозащиты, применяемый новыми версиями Android.Xiny.

Android 5.1? В 2019 году?

Троянец, рассматриваемый в данной статье, работает под ОС Android до версии 5.1 включительно. Может показаться странным, что вредоносное ПО, рассчитанное на столь «древние» версии Android, всё ещё активно (версия 5.1 вышла в 2015 году). Но, несмотря на свой возраст, старые версии всё ещё используются. По данным корпорации Google на 7 мая 2019 года, 25.2% устройств работают под управлением Android 5.1 и ниже. Статистика по нашим пользователям даёт чуть большее число — около 26%. Это значит, что около четверти всех Android-устройств являются потенциальными целями, что не так уж и мало. Учитывая, что указанные устройства подвержены уязвимостям, которые никогда не будут исправлены, неудивительно, что старые версии ОС Android всё ещё представляют интерес для вирусописателей. Ведь права root, которые можно получить с помощью эксплуатации упомянутых уязвимостей, развязывают вирусописателям руки — с их помощью можно делать на устройстве всё что угодно. Хотя чаще всего это сводится к банальной установке приложений.

Основные функции троянца

Начиная с самых ранних версий, главная функция троянца Android.Xiny — установка на устройство произвольных приложений без разрешения пользователя. Таким образом злоумышленники могут зарабатывать, участвуя в партнёрских программах, которые платят за установку. Насколько можно судить, это один из основных источников дохода для создателей данного семейства. После запуска некоторых его представителей можно за несколько минут получить практически неработоспособное устройство, на котором будет установлено и запущено множество безвредных, но ненужных пользователю приложений. Кроме того, данные троянцы могут устанавливать и вредоносное ПО — всё зависит от команды, полученной с управляющего сервера.

Самое интересное, что выделяет новые версии троянца Android.Xiny — это защита от удаления. За неё отвечают два компонента. Рассмотрим их подробнее.

Установщик

sha1: f9f87a2d2f4d91cd450aa9734e09534929170c6c

детект: Android.Xiny.5261

Данный компонент запускается после получения прав root. Он подменяет собой системные файлы /system/bin/debuggerd и /system/bin/ddexe, чтобы обеспечить свой автоматический запуск, а оригиналы сохраняет под именами с суффиксом _server, действуя как классический вирус-компаньон. Также он копирует в системный раздел ещё несколько исполняемых файлов из папки, переданной в параметрах командной строки. Кроме того, троянец может обновлять компоненты, которые установил в системный раздел, если его запустить с особыми параметрами и указать папку, где лежат новые версии.

Android.Xiny.5261 содержит внушительный список файлов для удаления. В него входят пути, характерные для более старых представителей семейства, а также для конкурирующих семейств троянцев, устанавливающихся в системный раздел. Таких как, например, Triada.

Кроме того, Android.Xiny.5261 удаляет некоторые предустановленные приложения — возможно, чтобы освободить место. Наконец, он удаляет известные приложения для управления правами root – такие как SuperSU, KingRoot и другие. Таким образом, он лишает пользователя возможности использовать root-права, а значит, и удалить троянские компоненты, установленные в системный раздел.

Модифицированная системная библиотека libc.so

sha1: 171dba383d562bec235156f101879223bf7b32c7

детект: Android.Xiny.5260

Открываем файл в IDA и смотрим, что это за код.

Выясняется, что в данной библиотеке были изменены следующие функции: mount, execve, execv, execvp, execle, execl, execlp.

Код изменённой функции mount:

В начале тут происходит проверка параметра mountflags на наличие «волшебного» значения 0x7A3DC594. Если функции передано это значение, управление сразу передаётся настоящей функции mount. Далее проверяется, происходит ли попытка перемонтировать раздел /system на запись и завершена ли загрузка ОС. Если эти условия выполняются, настоящая функция mount не вызывается и возвращается ошибка. Таким образом, модифицированная троянцем функция mount не даёт перемонтировать системный раздел на запись никому, кроме самого троянца, который вызывает её с «волшебным» параметром.

Код изменённой функции execve (в остальных exec*-функциях всё аналогично):

Здесь проверяется, начинается ли путь к запускаемому файлу с «/data/» и содержит ли «/sdcard». Если одно из условий выполняется, запуск блокируется. Напомним, что по пути /data/data/ находятся директории приложений. Таким образом блокируется запуск исполняемых файлов из всех директорий, в которых обычное приложение может создать файл.

Изменения, внесённые в системную библиотеку libc.so, нарушают работу приложений, предназначенных для получения прав root. Из-за изменений в функциях exec* такое приложение не сможет запустить эксплойты для повышения привилегий в системе, поскольку обычно эксплойты представляют собой исполняемые файлы, которые скачиваются из сети в директорию приложения и запускаются. Если же повысить привилегии всё-таки удалось, изменённая функция mount не даст перемонтировать системный раздел на запись, а значит, и произвести в нём какие-либо изменения.

В итоге, самозащита троянца складывается из двух частей: его установщик удаляет приложения для управления root-правами, а модифицированная библиотека libc.so не даёт установить их снова. Кроме того, эта защита работает и от «конкурентов» — других троянцев, которые получают права root и устанавливаются в системный раздел, поскольку они работают по тому же принципу, что и «хорошие» приложения для получения прав root.

Как бороться с таким троянцем?

Чтобы избавиться от Android.Xiny.5260, устройство можно перепрошить – при условии, что в открытом доступе существует прошивка для него. Но можно ли удалить вредоносную программу другим способом? Сложно, но можно – есть несколько путей. Для получения прав root можно использовать эксплойты в виде so-библиотек. В отличие от исполняемых файлов, их загрузку троянец не заблокирует. Также можно воспользоваться компонентом самого троянца, который предназначен для предоставления root-прав другим его частям. Он получает команды через сокет по пути /dev/socket/hs_linux_work201908091350 (в разных модификациях путь может отличаться). Что касается обхода блокировки mount, можно использовать «волшебное» значение параметра mountflags, либо напрямую вызвать соответствующий syscall.

Реализовывать я это, конечно, не буду.

Если ваше устройство подхватит такого троянца, мы рекомендуем использовать официальный образ операционной системы для его перепрошивки. Однако не забывайте, что при этом удалятся все пользовательские файлы и программы, поэтому заранее позаботьтесь о создании резервных копий.