Как убрать тестовую страницу Apach

В DocumentRoot и лежит тестовая страница, если действительно этот конфиг используется.

Лол, на тестовой странице написано же

To prevent this page from ever being used, follow the instructions in the file /etc/httpd/conf.d/welcome.conf.

sudo /etc/init.d/apache2 restart Как-то так

У него цементос, так что не так.

Не больно знаток апача, но разве не reload?

Сайт на CMS или самописный? Тут без дополнительной информации мало кто скажет. Просто БД не видит.

жумла, похоже. и корень не задан или задан неверно

Не больно знаток апача, но разве не reload?

Да без разницы. Все равно конфиг перечитает.

А в чем профит от reload, не подскажете? Существующие подключения в даун не уйдут или что? И какие минусы/плюсы у restart/reload. Не знаток, интереса ради вопрошаю.

Права пофиксь, апач не может шаблоны прочитать. man chmod/chown.

Почему не открываются сайты?

Сегодня произошел какой-то глюк. Не отображаются сайты поисковых систем яндекс, гугл, рамблер, мэйлру. Вместо них появляется страница со следующим текстом

This page is used to test the proper operation of the Apache HTTP server after it has been installed. If you can read this page it means that the Apache HTTP server installed at this site is working properly.

If you are a member of the general public:

The fact that you are seeing this page indicates that the website you just visited is either experiencing problems or is undergoing routine maintenance.

If you would like to let the administrators of this website know that you’ve seen this page instead of the page you expected, you should send them e-mail. In general, mail sent to the name «webmaster» and directed to the website’s domain should reach the appropriate person.

For example, if you experienced problems while visiting www.example.com, you should send e-mail to «webmaster@example.com».

If you are the website administrator:

You may now add content to the directory /var/www/html/. Note that until you do so, people visiting your website will see this page and not your content. To prevent this page from ever being used, follow the instructions in the file /etc/httpd/conf.d/welcome.conf.

You are free to use the images below on Apache and CentOS Linux powered HTTP servers. Thanks for using Apache and CentOS!

About CentOS:

The Community ENTerprise Operating System (CentOS) is an Enterprise-class Linux Distribution derived from sources freely provided to the public by a prominent North American Enterprise Linux vendor. CentOS conforms fully with the upstream vendors redistribution policy and aims to be 100% binary compatible. (CentOS mainly changes packages to remove upstream vendor branding and artwork.) The CentOS Project is the organization that builds CentOS.

For information on CentOS please visit the CentOS website.

CentOS is an Operating System and it is used to power this website; however, the webserver is owned by the domain owner and not the CentOS Project. If you have issues with the content of this site, contact the owner of the domain, not the CentOS project.

Unless this server is on the CentOS.org domain, the CentOS Project doesn’t have anything to do with the content on this webserver or any e-mails that directed you to this site.

For example, if this website is www.example.com, you would find the owner of the example.com domain at the following WHOIS server:

При попытке зайти на сайт касперского и некоторые другие сайты появляется надпись Information

Account disabled by server administrator.

© ISPmanager control panel

Что это может быть? Как избавиться от этого и как начать полноценно пользоваться всеми ресурсами Интернета?

Мой MikroTik – моя цифровая крепость (часть 2)

6. Защита L2 (продолжение)

Проверяем, что все запустилось:

Настраиваем параметры RADIUS клиента, которым будет являться наше устройство MikroTik (соединение, разумеется, пускаем по шифрованному VPN туннелю, так как протокол RADIUS работает без шифрования):

Проверяем корректность работы RADIUS службы (в файле конфигурации /etc/freeradius/3.0/clients.conf указан пароль по умолчанию для клиента «testing123», при подключении по localhost):

Теперь настроим Dot1X клиент на оборудовании MikroTik:

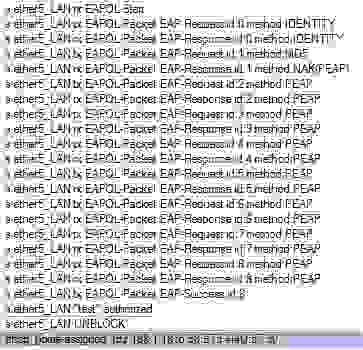

Настройки все прозрачны, поэтому на них не останавливаемся. Если всё сделано верно, то траблшутинг не понадобится. Просмотрим лог на наличие ошибок:

Теперь рассмотрим настройку клиентской части на базе операционной системы Windows. Первым делом запустим необходимую службу Dot3svc:

Далее требуется настроить соответствующий сетевой интерфейс на работу с протоколом Dot1X, как показано на скрине:

Если всё сделано верно, то обмен пакетами начнётся только после того, как устройство пройдёт необходимую процедуру:

Просмотрим пакеты, передающиеся службой RADIUS:

Если прошло корректно, то ваше устройство получит L2 доступ в локальную сеть:

Со стороны MikroTik это выглядит так:

Если нет, то будет примерно такая картина:

Для его установки выполним следующие действия:

Настроим базу данных:

Установим необходимые компоненты для работы web приложения и выполним необходимые настройки:

После этого показанная красивая web морда будет доступна по адресу IP_your_server/daloradius, логин и пароль соответственно administrator и radius. Для безопасности нужно обязательно настроить HTTPS для вашего веб сервера. Ну вот и все, что касается безопасности L2, настало время переходить на новый уровень. Поехали…

7. Защита L3

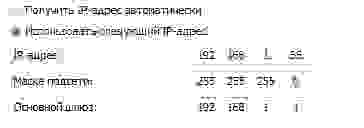

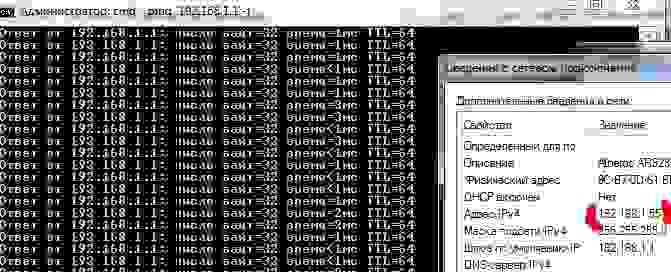

На рисунке приведено, как это выглядит, в том числе глазами MikroTik, когда DHCP сервер ему выдал адрес 192.168.1.2, а в ручном режиме был задан 192.168.1.55:

Для борьбы с этим необходимо выполнить настройки, знакомые из первой части статьи:

Таким образом, связанные и уже установленные соединения будут пролетать мимо firewall. Не валидные соединения отправляем в drop. Далее, как и в комментариях пользователя, упомянутого в первой части статьи, закрываем доступ из внешней сети к роутеру и LAN:

Это база. Остальные правила можно прикручивать под себя. Так, например, можно заблокировать попытки DOS маршрутизатора:

Списки большие и могут здорово загрузить маршрутизатор, при этом в своей большей массе угрозу вашему конкретному устройству представлять не будут. Кроме этого, они содержат белые IP адреса, а ведь атака может разворачиваться из-под NAT или даже внутренней сети. Поэтому не рекомендуем это в качестве эффективного способа защиты.

Поговорим теперь, каким способом можно силами firewall блокировать проходящий трафик по ключевым словам. Современный интернет работает по протоколу TLS, а значит это поле TLS SNI hostname, однако современные тенденции таковы, что в условиях международной борьбы за приватность частной жизни, этот способ будет становиться всё менее эффективным:

Для тех сайтов, которые до сих пор работают по HTTP можно в прямом смысле анализировать проходящий трафик на содержание, ну так себе способ:

В RouterOS ещё есть такая специфичная штука, как layer7-protocol, которая позволяет искать в первых 10 пакетах ICMP, TCP или UDP соединения (или 2 Кбайт) (потока) нешифрованного трафика совпадения с регулярными выражениями:

Ну очень специфическая штука, сильно грузит центральный процессор, но, говорят, может детектировать даже некоторые допотопные малвари: Code Red и Nimda (атаки на Microsoft IIS веб-сервер). В идеале можно с помощью указанных настроек вычленять зловредный трафик и дропать его. Метод не очень, все C2 сервера так не победить.

8. Заключение

На этом рассмотрение безопасности L2 и L3 закончим. Непосредственно возможности RouterOS подходят к концу, поэтому в третьей части статьи поговорим об интеграции с различными opensource решениями и покажем реализацию централизованного логирования.

помогите плиз это срочно!

когда я открываю google или rambler он мне выдает это:

Apache 2 Test Page

powered by CentOS

This page is used to test the proper operation of the Apache HTTP server after it has been installed. If you can read this page it means that the Apache HTTP server installed at this site is working properly.

If you are a member of the general public:

The fact that you are seeing this page indicates that the website you just visited is either experiencing problems or is undergoing routine maintenance.

If you would like to let the administrators of this website know that you’ve seen this page instead of the page you expected, you should send them e-mail. In general, mail sent to the name «webmaster» and directed to the website’s domain should reach the appropriate person.

For example, if you experienced problems while visiting [ссылка заблокирована по решению администрации проекта], you should send e-mail to «webmaster@example.com».

If you are the website administrator:

You may now add content to the directory /var/www/html/. Note that until you do so, people visiting your website will see this page and not your content. To prevent this page from ever being used, follow the instructions in the file /etc/httpd/conf.d/welcome.conf.

You are free to use the images below on Apache and CentOS Linux powered HTTP servers. Thanks for using Apache and CentOS!

The Community ENTerprise Operating System (CentOS) is an Enterprise-class Linux Distribution derived from sources freely provided to the public by a prominent North American Enterprise Linux vendor. CentOS conforms fully with the upstream vendors redistribution policy and aims to be 100% binary compatible. (CentOS mainly changes packages to remove upstream vendor branding and artwork.) The CentOS Project is the organization that builds CentOS.

For information on CentOS please visit the CentOS website.

CentOS is an Operating System and it is used to power this website; however, the webserver is owned by the domain owner and not the CentOS Project. If you have issues with the content of this site, contact the owner of the domain, not the CentOS project.

Unless this server is on the CentOS.org domain, the CentOS Project doesn’t have anything to do with the content on this webserver or any e-mails that directed you to this site.

For example, if this website is [ссылка заблокирована по решению администрации проекта], you would find the owner of the example.com domain at the following WHOIS server:

Вот перевод : » Апач 2 Испытательных Страницы, приведенные в действие CentOS, Эта страница используется, чтобы проверить правильное функционирование Апача сервер HTTP после того, как это было установлено. Если Вы можете прочитать эту страницу, это означает, что Апач сервер HTTP, установленный на этом участке, работает должным образом.

Факт, что Вы видите эту страницу, указывает, что вебсайт, который Вы только посетили, или испытывает проблемы или подвергается обычному обслуживанию.

Если Вы хотели бы позволить администраторам этого вебсайта знать, что Вы видели эту страницу вместо страницы, которую Вы ожидали, Вы должны послать им электронную почту. Вообще, почта, посланная в название «веб-мастер» и направленный к области вебсайта, должна достигнуть соответствующего человека.

Вы можете теперь добавить содержание к справочнику/var/www/html/. Отметьте, что, пока Вы не делаете так, люди, посещающие Ваш вебсайт, будут видеть эту страницу и не Ваше содержание. Чтобы предотвратить эту страницу от того, чтобы когда-либо быть используемым, следуйте за инструкциями в файле/etc/httpd/conf.d/welcome.conf.

Вы свободны использовать изображения ниже на Апаче, и CentOS Linux приводил серверы HTTP в действие. Спасибо за использование Апача и CentOS!

Если этот сервер не идет CentOS.org область, Проект CentOS не имеет какое-либо отношение к содержанию на этом webserver или любых электронных письмах, которые направили Вас к этому участку.

WordPress.org

Hi there, i have tried to set up Site Kit and during the initial set up Search Console was configured automatically through the plugin which was great, however Analytics will not work.

It keeps saying “You need to reauthenticate your Google account. Click here”

I go through the process of reauthenticating or continuing Analytics setup and it asks for permissions, the next page I see is an Apache HTTP Server Test Page

I have tried changing theme, disabling plugins, using private window, anything that I could find so far but i keep seeing this page

Could you also check if the default URL in the property admin of your Analytics account matches your site’s address (exactly)?

There are no error messages in the console

Also default url matches

Ive sucessfully added other websites to site kit with no issue

@woohew99 really appreciate the follow up.

If you haven’t already tried, could you deactivate, delete, and reinstall Site Kit to see if that helps?

If that doesn’t, could you tell me more about your setup for us to troubleshoot:

1) What is the WordPress Address and Site Address under Settings > General from the WordPress dashboard? (you can also format it as example.com if you prefer, but just checking if there are any subdomains or subfolders in those fields).

2) Is the site live/ publicly accessible and not behind a “coming soon” or maintenance page?

3) Who is your host?

4) Lastly, if you’d like to share your Site Health information it may help us with investigating the issue in a similar environment.

@woohew99 I’m following up on your support topic to see how things are and if you could provide the above information to help troubleshoot the issue.

Since you were able to get Site Kit running on other sites, there might be something in particular with this site that is conflicting. If you are able to deactivate your plugins temporarily on this site and let us know if that allows you to proceed (and which plugin could be involved) that would be great.

@woohew99 Just doing another follow up to see if this issue persists. A few other users where able to resolve something similar by temporarily disabling security measures (Modsecurity) at their host during the connection process. Could you check if this could be impacting the connection?

@woohew99 Since we have not heard from you, I have marked your support topic as resolved. If your issue isn’t resolved, please reply with any further information and we’d be happy to assist.

Hi Renee, apologies for not replying

I have successfully installed and configured Site Kit on all the websites that I host. This particular website is hosted by an external company which I will speak to about, as I think it is a host issue.

Many thanks for your help

@woohew99 thanks for the update! Feel free to keep us updated on what you find or reach out if you have any other inquiries.

@woohew99 Did you get a chance to test Site Kit setup with the latest version of the plugin?

@woohew99 As we didn’t receive a response I will mark this as resolved. Feel free to open a new support topic if you continue to encounter issues.