Уязвимость в протоколе SS7 уже несколько лет используют для перехвата SMS и обхода двухфакторной аутентификации

Схема атаки с перехватом SMS-сообщения. Иллюстрация: Positive Technologies

О критических уязвимостях в сигнальном протоколе SS7 известно уже несколько лет. Например, в 2014 году российские специалисты Positive Technologies Дмитрий Курбатов и Сергей Пузанков на одной из конференций по информационной безопасности наглядно показали, как происходят такие атаки. Злоумышленник может прослушать звонки, установить местоположение абонента и подделать его, провести DoS-атаку, перевести деньги со счёта, перехватывать SMS. Более подробно эти атаки описаны в исследовании «Уязвимости сетей мобильной связи на основе SS7» и в отчёте «Статистика основных угроз безопасности в сетях SS7 мобильной связи».

И вот сейчас появились первые свидетельства, что хакеры с 2014 года действительно используют эту технику для обхода двухфакторной авторизации и перевода денег со счетов клиентов банков. Своё расследование опубликовала немецкая газета Süddeutsche Zeitung.

Проблема в том, что сигнальную сеть SS7 разработали в 1975 году (для маршрутизации сообщений при роуминге) и в неё не были изначально заложены механизмы защиты от подобных атак. Подразумевалось, что эта система и так закрытая и защищена от подключения извне. На практике этой не так: к ней можно подключиться. Теоретически, к ней можно подключиться в каком-нибудь Конго или любой другой стране — и тогда вам будут доступны коммутаторы всех операторов в России, США, Европе и других странах. В том числе и перехват входящих SMS любого абонента осуществляется таким образом, как описали специалисты Positive Technologies. При этом атакующему не требуется сложное оборудование: достаточно компьютера под Linux с генератором пакетов SS7, какие можно найти в Интернете.

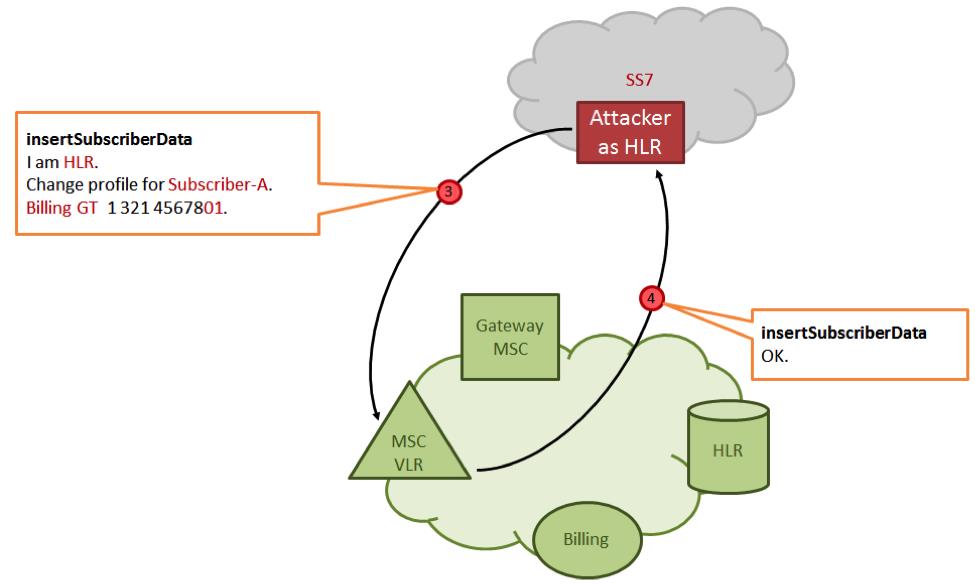

После проведения регистрации абонента на «фальшивом» адресе MSC/VLR все SMS-сообщения, предназначенные абоненту, будут приходить на узел атакующего.

Фактически, эту опцию раньше могли использовать только спецслужбы, ну а сейчас может использовать любой желающий, у которого есть компьютер под Linux. Газета Süddeutsche Zeitung пишет, что доступ к коммутатору SS7 кое-где можно купить за 1000 евро. С помощью взятки можно ещё добыть идентификатор global title (GT) мобильного оператора — это тоже возможно в некоторых бедных коррупционных странах, где чиновники иногда позволяют себе нарушать закон в целях личного обогащения.

Злоумышленники узнавали банковские реквизиты жертв с помощью фишинга или зловредов, а затем использовали уязвимость SS7, чтобы получить одноразовый код подтверждения транзакции (mTAN), который банк присылает по SMS.

Расследование немецкой газеты не просто рассказывает о фактах кражи денег с банковских счетов, а указывает на фундаментальную уязвимость SMS как фактора аутентификации: «Я не удивлён, что хакеры забрали деньги, которые лежали у них под руками. Я только удивлён, что ворам в онлайн-банкинге понадобилось так много времени, чтобы присоединиться к агентам шпионажа и тоже использовать уязвимости сети SS7», — говорит Карстен Ноль (Karsten Nohl), ещё один известный специалист по безопасности мобильных сетей и SS7. На той же конференции 2014 года в России он читал доклад об атаках на мобильные сети, а также неоднократно выступал на эту тему на других конференциях. В том числе он рассказывал об уязвимостях SS7 на хакерской конференции Chaos Communication Congress в 2014 году и даже прослушал звонки по мобильному телефону конгрессмена Теда Лью (Ted W. Lieu) (с его согласия) в демонстрационных целях. Сейчас этот конгрессмен обратился к Конгрессу с призывом организовать слушания по поводу критических уязвимостей в глобальной сигнальной сети SS7.

Очень важно, чтобы многочисленные онлайновые сервисы, банки и другие организации немедленно прекратили использовать SMS для аутентификации, потому что этот канал уже официально признан небезопасным (рекомендации NIST). Например, Google использует более надёжное мобильное приложение Google Authenticator, но по-прежнему присылает коды по SMS для входа в аккаунт, что полностью подрывает систему безопасности, учитывая активно эксплуатируемые уязвимости в SS7.

Атака на протокол SS7: как перехватить чужие звонки и SMS

И вот неожиданно настали неспокойные деньки и для пользователей SMS верификации. Уже сейчас есть возможность за небольшую сумму денег при наличии среднего уровня мастерства получить все ваши SMS так, что вы об этом никогда не узнаете!

Случился такой разрыв шаблона благодаря уязвимости протокола SS7 в сетях операторов сотовой связи.

Что такое SS7?

Протокол SS7, также известный как Сигнализационная система № 7, относится к сети передачи данных и к ряду технических протоколов или правил, которые регулируют обмен данными по ним. Он был разработан в 1970-х годах для отслеживания и подключения вызовов в разных сетях операторов связи, но теперь он обычно используется для расчета биллинга сотовой связи и отправки текстовых сообщений в дополнение к маршрутизации мобильных и стационарных вызовов между операторами и региональными коммутационными центрами.

История уязвимости

Как не удивительно, но стало известно о наличии этой уязвимости еще в далекие времена. Еще всем известный Стив Джобс в своем гараже осуществил первые атаки, сделав, так называемую, бесплатную сотовую связь, используя уязвимости. С того времени часть недочетов была закрыта, но по прежнему SS7 подвержена удачным атакам.

В феврале 2014 года посол США в Украине потерпел неприятную утечку. Секретный разговор между ним и помощником госсекретаря США Викторией Нуланд был опубликован на YouTube, в котором Нуланд говорил пренебрежительно о Европейском союзе.

Разговор произошел по незашифрованным телефонам, и официальные лица США сообщили журналистам, что они подозревают, что звонок был перехвачен в Украине, но не сказали, как это было сделано. Некоторые эксперты считают, что это произошло с использованием уязвимостей в мобильной сети передачи данных, известной как SS7, которая является частью базовой инфраструктуры.

Только в декабре 2014 года телекоммуникационные компании начали рассматривать инструменты пресечения атак SS7. Именно тогда Карстен Нол из Берлинских исследовательских лабораторий по безопасности и независимый исследователь по имени Тобиас Энгель выступили с сообщениями о SS7 на Конгрессе связи Хаоса в Германии, спустя несколько месяцев после обнаружения украинского инцидента. Энгель продемонстрировал SS7-метод для отслеживания телефонов в 2008 году, но этот метод не был настолько «кричащим», как те, которые он и Нол описали в 2014 году. Последнее побудило регулирующие органы в Северной Европе потребовать, чтобы операторы начали применять меры по предотвращению атак SS7 к концу 2015 года.

Как осуществить атаку на SS7?

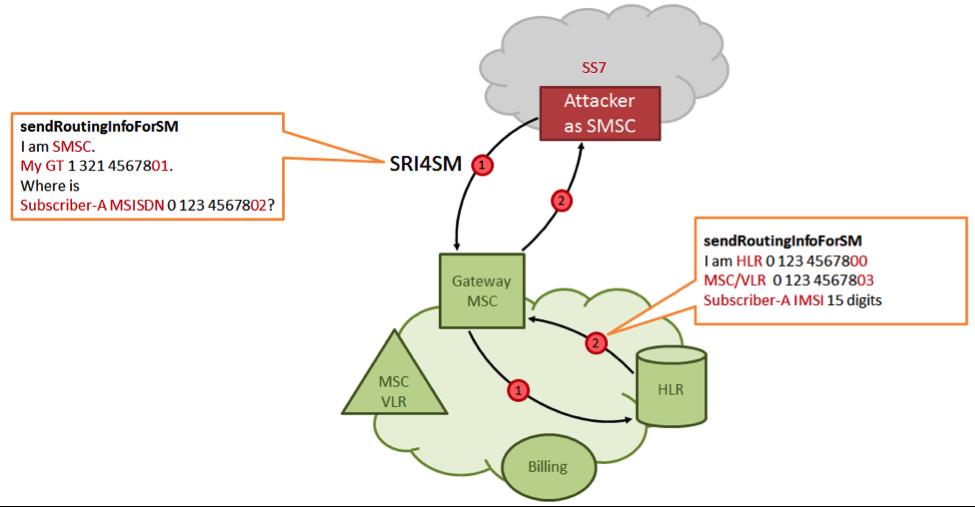

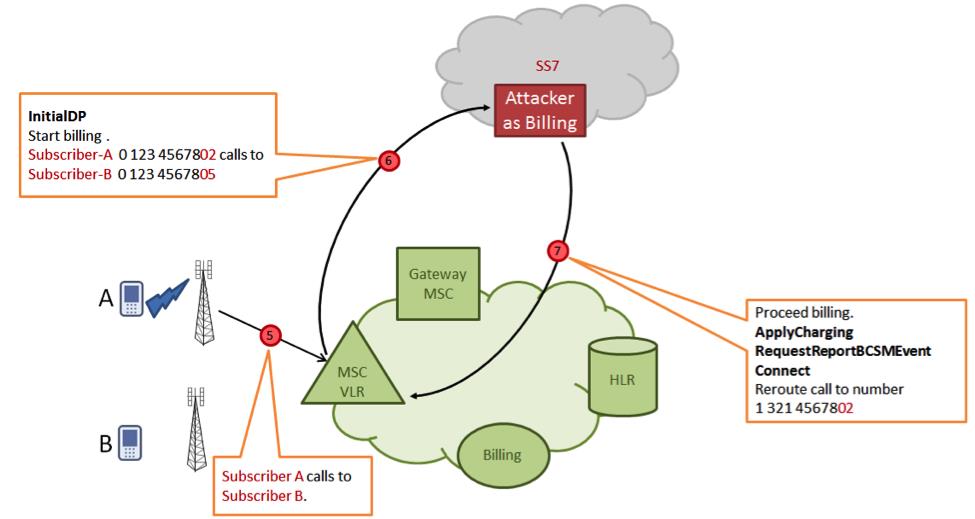

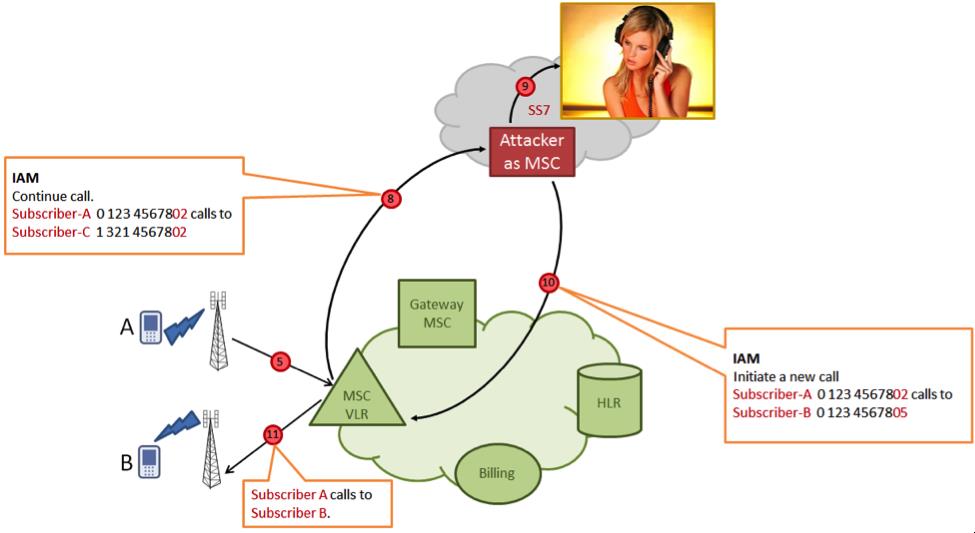

Злоумышленник подключается к сигнальной сети SS7 и отправляет служебную команду Send Routing Info для SM (SRI4SM) в сетевой канал, указывая номер телефона атакуемого абонента в качестве параметра. Домашняя абонентская сеть отправляет в ответ следующую техническую информацию: IMSI (International Mobile Subscriber Identity) и адрес MSC, по которому в настоящее время предоставляет услуги подписчику.

После этого злоумышленник изменяет адрес биллинговой системы в профиле подписчика на адрес своей собственной псевдобиллинговой системы (например, сообщает, что абонент прилетел на отдых и в роуминге зарегистрировался на новой биллинговой системе). Как известно, никакую проверку такая процедура не проходит. Далее атакующий вводит обновленный профиль в базу данных VLR через сообщение «Insert Subscriber Data» (ISD).

Когда атакуемый абонент совершает исходящий звонок, его коммутатор обращается к системе злоумышленника вместо фактической биллинговой системы. Система злоумышленника отправляет коммутатору команду, позволяющую перенаправить вызов третьей стороне, контролируемой злоумышленником.

В стороннем месте устанавливается конференц-связь с тремя подписчиками, две из них являются реальными (вызывающий абонент A и вызываемый B), а третий вводится злоумышленником незаконно и способен прослушивать и записывать разговор.

Соответствующим образом получаем и SMS атакуемого. Имея доступ к псевдобиллинговой системе, на которую уже зарегистрировался наш абонент, можно получить любую информацию, которая приходит или уходит с его телефона.

Как получить нелегальный доступ к SS7 сети?

Как мы увидели, имея доступ к SS7 сети, произвести атаку не составляется труда. Как же получить нелегальный доступ к сети?

Доступ продают в даркнете, а при желании можно найти и бесплатно. Такая доступность обусловлена тем, что в мало развитых государствах получить статус оператора очень просто, соответственно и получить доступ к SS7 хабам. Так же присутствуют недобросовестные работники у операторов.

Что предпринимают провайдеры и интернет ресурсы с SMS верификацией?

В данный момент операторы медленно закрывают многочисленные дыры в SS7, несмотря на то, что некоторые даже не признают их наличие. Кто-то обвиняет в разжигании паники вокруг этой проблемы, кто-то воздерживается от комментариев, кто-то говорит обтекаемые фразы, типа: «Безопасность наших клиентов стоит у нас в приоритете». Тем не менее, на сегодняшний день этому вопросу не уделяется должного внимания со стороны операторов, а доступность эксплуатации этой уязвимости, как никогда велика.

Как защититься от перехвата СМС и прослушки звонков?

Есть и хорошие новости. Представители интернет услуг, которые на самом деле заботят о своих клиентах, уже либо имеют, либо спешно готовят альтернативы SMS верификации. Например, vk.com, можно включить двухфакторную авторизацию с помощью Google Authenticator.

Компания Apple готовит новый механизм двухфакторной авторизации для защиты Apple ID. Напомним, что завладев учетными данными Apple ID можно ни много ни мало заблокировать и полностью стереть все ваши Apple устройства удаленно. К сожалению, на данный момент пароль можно восстановить через SMS, которое в свою очередь, как вы узнали, можно перехватить.

Хотелось бы выделить важный совет, который редко можно найти на просторах интернета. Он очень простой, но действенный.

Учитывая, что псевдобиллинговые системы злоумышленников в большинстве случаев представляются иностранными операторами (сообщают, что вы в международном роуминге), то достаточно просто отключить на телефоне возможность международного роуминга. Это можно сделать у вашего оператора сотовой связи бесплатно. Если вам нет острой необходимости именно с этого телефона общаться в роуминге, то это решение сильно обезопасит вас от тех неприятностей, которые были описаны в этой статье.

Заключение

Как же складываются подобные ситуации? Протокол SS7 был создан много лет тому назад. Его безопасности просто не уделяли должного внимания на протяжении всего этого времени. В тоже время в данный момент лидеры многих развитых стран делают акцент на «кибер вооружение». Развитие кибершпионажа развивается огромными темпами. Крохи с этого стола «кибер инструментов» попадают в руки злоумышленников и тогда страдают обычные люди.

Нужно не забывать об этом и поддерживать инструменты массового использования на актуальном уровне безопасности.

Вы будете шокированы, но даже в таких критически важных местах, как авиация, до сих пор используется небезопасные способы общения между самолетами и наземными станциями. Любой хакер среднего уровня может фальсифицировать сигналы от диспетчера или борта самолета.

Данный механизм мы опишем в последующих статьях.

Следите за публикациями и будьте бдительны!

Подписывайтесь на рассылку, делитесь статьями в соцсетях и задавайте вопросы в комментариях!

Signaling System #7 / Система сигнализации №7

Signaling System #7 / Система сигнализации №7 — это набор сетевых протоколов, обеспечивающих обмен служебными сообщениями между мобильными станциями (мобильными телефонами) и телефонными станциями, а также между самими телефонными станциями.

В настоящее время SS#7 используется, как стандарт сигнализации в телефонных сетях.

В данной статье будет описана структура и принцип действия SS#7.

Введение

Все телефонные звонки состоят из двух неотъемлемых компонентов. Первый и наиболее очевидный – это фактическое содержание – наши голоса, данные факса, модема и т.д. Второй компонент – это информация, которой обмениваются сетевые устройства для организации соединения и доставки данных предназначенному пункту назначения.

SS#7 – это стек протоколов, описывающий способы коммуникации между телефонными распределителями (switches) в открытых телефонных сетях. Используется телефонными компаниями для межстанционной сигнализации. В прошлом, внутри полосная (in-band) сигнализация использовала межстанционные магистрали. Данный способ сигнализации предусматривал один общий канал для использования обоих компонентов телефонных звонков. Данный метод не был эффективен и вскоре был заменён вне полосным.

Для правильного понимания Системы Сигнализации №7, в первую очередь необходимо понять основные недостатки предыдущих методов сигнализации, используемых в PSTN (Public Switched Telephone Network). До недавнего прошлого, все телефонные соединения осуществлялись множеством техник, основанных на внутри полосной общеканальной сигнализации.

Сеть, использующая внеполосную общеканальную сигнализацию, представляет собой совокупность двух сетей в одной:

SS#7 является основным межстанционным протоколом ISDN. Но с не меньшим успехом используется и за пределами ISDN.

Уровни протокола SS#7

Система сигнализации №7 является взаимозаменяемым набором сетевых элементов, используемых для обмена сообщениями для поддержки телекоммуникационных функций. Протокол SS#7 разработан с целью продвижения этих возможностей и обслуживания сети, на которой они предоставляются.

Рис. 1 Строение стека протоколов SS#7

Message Transfer Part

Подсистема передачи сообщений

На данном уровне выполняются функции электронно-оптического преобразования, обеспечение необходимой мощности сигнала передачи. MTP1 совместим с разными интерфейсами (E1, T1).

Выполняет следующие функции: кадровая синхронизация, проверка ошибок при передаче одного кадра, согласование скорости передачи, организация повторной передачи кадров, в которых обнаружены ошибки.

На этом уровне формируется 3 вида кадров.

MSU (Message Signaling Unit) — кадр передачи, который используется для передачи сигнальных сообщений (для организации, разрыва соединений и т.д.).

Рис. 2 Строение кадра MSU

Цифры — количество бит каждого поля. Назначение всех полей будет описано далее.

LSSU (Link Status Signal Unit) — кадр передачи, который несёт информацию о статусе сигнальных сообщений, о состоянии соединения сигнализации.

Рис. 3 Строение кадра LSSU

FISU (Fill In Signaling Unit) — данный тип кадра не несёт информации и называется «пустым». Применяется в случае однонаправленной передачи сигнальных сообщений принимающим узлом для сигнализации передающему узлу о наличии ошибок и организации повторной передачи.

Рис. 4 Строение кадра FISU

Уровень MTP2 формирует кадр передачи, дополняя к существующим полям (Info, SIO, SIF или SI) следующими полями — флаги F, контрольным полем FCS (Frame Check Sequence), индикатор длины LI (Lenght Indicator), указательный бит вперёд FIB (Forward Indicator Bit), указательный бит назад BIB (Backward Indicator Bit), номер последовательности вперёд FSN (Forward Sequnce Number), номер последовательности назад BSN (Backward Sequnce Number).

В поле BSN сообщения MSU в направлении от узла А к узлу В вписывается номер последнего кадра, полученного А от В. Если А получил от В ошибку, то А вписывает в поле BSN номер кадра с ошибкой и вставляет «1» в поле BIB. В, получив это сообщение, отправляет кадр повторно и вписывает «1» в поле FIB, что означает повторную передачу.

Поле FSN применяется для указания номера последовательности передающей стороной, а BSN применяется для указания номера последовательности последнего принятого кадра. Т.е., отправляя первый кадр MSU, узел А вписывает в поле FSN «0». Если узел В получил кадр успешно, формирует ответное сообщение и вписывает принятый в FSN номер «0» в своё поле FSN. А, получив ответ от В, считывает поле FSN, убеждается в том, что его первый кадр дошёл успешно, формирует второй кадр и вписывает «0» в BSN. Таким образом, при передаче второго кадра от А к В, узел В также получает и отчёт о том, что его ответ на первый кадр узел А получил без ошибок. И так далее.

Битом BIB можно заказать повторную передачу, если на приёме возникла ошибка. Вписывается «1», если была и «0», если всё прошло успешно.

Битом FIB передающая сторона информирует принимающую сторону о наличии повторной передачи.

Функции данного уровня совпадают с функциями сетевого уровня модели OSI. Выполняет адресацию в сети SS#7, маршрутизацию.

На MTP3 формируются поля SIO, SIF и SI.

Поле SIF (Signaling Information Field) применяется для указания ID кода сигнального узла, при этом, указывается код узла, который передаёт сообщение (OPC — Originating Point Code), как и код узла, которому назначено данное сообщение (DPC — Destination Point Code).

Поле CIC (Circuit Identity Code) применяется для указания временного интервала (time-slot’a), который применяется для передачи сигнальных сообщений и находится в одном из потоков E1, T1.

Поле SIO (Service Information Octet) применяется для идентификации типа услуги. NI (Network Indicator) — указатель сети, служит для указания типа сети (национальная или интернациональная сеть). Pri (Priority) — данное поле, обычно, является резервом, в отдельных случаях может применяться для указания приоритета. SI (Service Indicator) — указывает к какому типу услуг относится сигнальное сообщение, которое находится в информационном поле.

На третьем уровне формируются сигнальные соединения между узлами.

SL (Signaling Link) — это соединения между двумя узлами, через которые происходит обмен сигнальными сообщениями. Как правило, число SL больше 2-х.

Два SL, связывающие два узла сигнализации, обычно входят в набор сигнальных линий SLS (Signaling Link Set). Набор SLS может содержать 2, 3 и более SL, в зависимости от ёмкости соединительной линии между АТС.

В сети SS#7 различают три типа сигнальных узлов:

SSP (Signaling Switching Point) — узел, выполняющий коммутацию узлов.

SСP (Signaling Control Point) — контролирует работу SSP, содержит базу данных, управляя тем самым доступом к услугам, которые предоставляет SSP.

STP (Signaling Transfer Point) — узел, выполняющийй функции маршрутизации сигнальных сообщений.

Telephony User Part (TUP)

Данный уровень содержит набор протоколов, предоставляющий возможность применения SS#7 в аналоговой сети стационарной телефонии, адаптированный к системе сигнализации с совмещённым каналом, применяющейся в аналоговой абонентской линии. В настоящее время не используется.

ISDN User Part (ISUP)

Набор протоколов, позволяющий применение SS#7 в сетях ISDN. Поддерживает принцип работы всех интерфейсов ISDN, определяет алгоритм формирования соединений.

Sifnaling Connection Control Part (SCCP)

Система управления соединением каналов сигнализации

Выполняет функции контроля за соединениями в сети SS#7. Позволяет организовать 4 вида передачи данных. Каждый вид характеризуется классом от 0 до 3.

Class 0

Формирование соединений без согласования между терминалами.

Class 1

Формирование соединения с учётом номера последовательности при передаче. Не ориентировано на соединение.

Class 2

Формирование соединения с предварительным согласованием, после происходит передача.

Class 3

Формирование соединения с предварительным согласованием, после которого происходит передача данных с контролем скорости передачи.

Transanction Capability Application Part (TCAP)

Прикладная часть средств транзакций

Обеспечивает функции обработки данных для работы оборудования с удалённым доступом. TCAP применяется для обеспечения роаминга между сетями. В этом случае используется услуга «глобального переводчика», которая переводит код сигнального узла (SIF) в формат телефонного номера.

TCAP состоит из нескольких подуровней.

Mobile Application Part (MAP)

Набор протоколов, позволяющий применять SS#7 в мобильной сети. В этом случае, данные протоколы поддерживают все интерфейсы мобильной сети, определяют принцип hand-over’a, принципы формирования соединений.

IS 45

Набор протоколов, использующийся для обеспечения роаминга между сетями одного и того же стандарта, так и между сетями разных стандартов (GSM и CDMA, например).

Взлом мобильной связи через SS7: перехват SMS, слежка и прочее

Содержание статьи

Сегодня, наверное, нет человека, который не пользуется мобильной связью. И мобильная связь уже не ограничивается телефонными звонками, SMS и интернетом. Зачастую к телефонному номеру привязаны банковская карта, электронная почта, аккаунты в соцсетях и на сайтах госуслуг, а также личный кабинет абонента на сайте оператора. Когда говорят о безопасности мобильной связи, обычно упоминают защищенность радиотракта и крайне редко вспоминают о сети сигнализации SS7. До последнего времени защищенность сигнальных каналов сводилась к физической безопасности.

На самом деле попасть в сигнальную сеть в технологиях традиционной телефонии было практически невозможно. Но прогресс не стоит на месте, и с начала XXI века на смену традиционной стала постепенно приходить IP-телефония. На любой персональный компьютер теперь можно установить несколько бесплатных программ, и затем знание протоколов SS7 и умение программировать, умноженные на потраченное время, превращают этот компьютер в мощный инструмент преступника — была бы фантазия.

Немножко теории

Но прежде чем дать фантазии разгуляться, сделаем небольшое отступление и углубимся в технологию мобильной связи. В телефонных сетях, в том числе и мобильных, четко разделяются абонентский (голос или данные) и служебный трафик (например, для установления соединения). По сути, служебный трафик — это и есть та самая система сигнализации № 7, включающая в себя определенный набор протоколов, правил и сообщений.

Адресация узлов в мобильной связи при взаимодействии между операторами происходит не по IP-адресам, а по адресам Global Title, формат которых напоминает телефонные номера. Адреса Global Title в обязательном порядке должны входить в диапазон телефонных номеров, закрепленный за оператором связи, а если на национальном уровне диапазоны разбиваются по регионам, то и адреса Global Title узлов сети должны соответствовать региональным диапазонам.

Мы не станем здесь описывать весь стек протоколов SS7. Достаточно сказать, что для взаимодействия узлов ядра мобильного оператора используется протокол MAP — Mobile Application Part. Протокол MAP нацелен на реализацию функций, присущих именно сетям мобильной связи, таких как аутентификация и регистрация мобильного аппарата в сети, локализация абонента для совершения входящего вызова, поддержка безразрывного речевого канала связи при передвижении абонента. Каждой операции соответствуют определенные сообщения протокола MAP со своим набором параметров. Далее упоминаются различные сообщения, и по умолчанию все они будут принадлежать протоколу MAP.

Мы привыкли использовать для мобильных коммуникаций обычные телефонные номера. В технических терминах мобильной связи эти номера называются MSISDN — Mobile Subscriber Integrated Services Digital Network Number. Этот номер присваивается абоненту при заключении договора с мобильным оператором. Но в недрах сети связи абоненты адресуются по другому идентификатору — IMSI (International Mobile Subscriber Identity), который привязывается к конкретной SIM-карте. Подавляющее большинство операций требуют адресации абонента именно по IMSI, следовательно, для проведения большинства атак, направленных на конкретного абонента, злоумышленнику в первую очередь нужно узнать этот идентификатор.

Нужно также отметить, что в протоколах SS7 не заложены возможности для обеспечения таких функций, как аутентификация узлов, фильтрация сообщений по спискам доступа, динамическая маршрутизация новых узлов сети. Все это позволяет потенциальному злоумышленнику достигать поставленных целей.

Варианты атак

Прелюдия

Итак, мы предполагаем, что злоумышленник получил доступ к сети SS7 и желает провести на тебя, читатель, ряд атак. Полагаем, что злоумышленник знает телефонный номер абонента-жертвы. Как было сказано раньше, злоумышленнику первым делом нужно получить идентификатор IMSI, соответствующий телефонному номеру жертвы. Для лучшего понимания процесса предлагаю сейчас отвлечься от самой атаки и посмотреть сперва, как работает один из простейших сервисов в мобильной связи — Short Message Service, «эсэмэски».

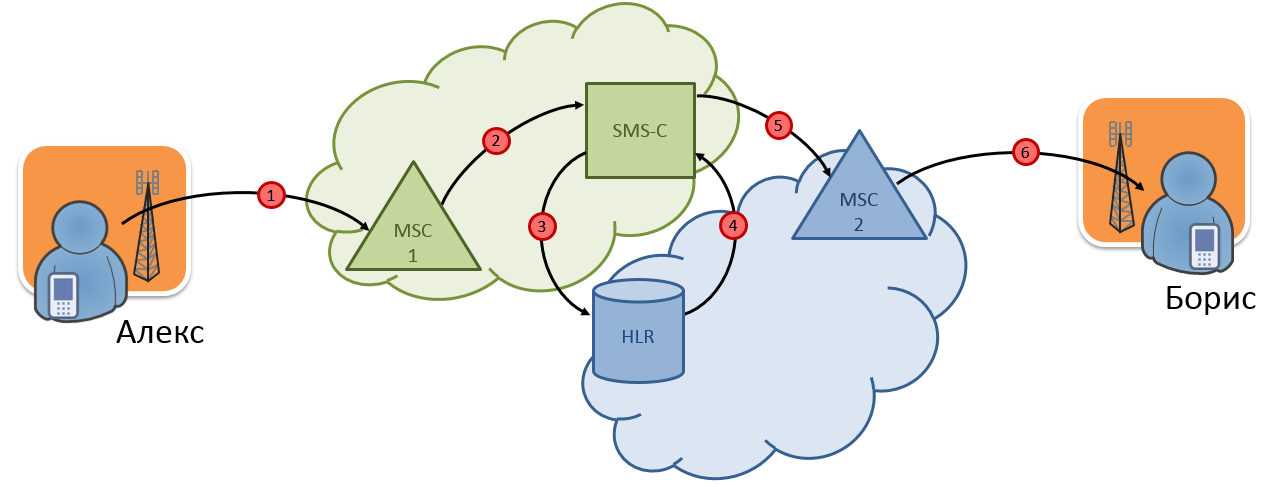

Как ходят SMS-сообщения

В первую очередь нужно отметить, что SMS-сообщения в мобильных сетях «ходят» по каналам сигнализации, совершенно не затрагивая каналы голосового и пакетного трафика. Для любой транзакции между двумя абонентами есть источник и получатель. Абонент, отправляя SMS-сообщение, указывает телефонный номер получателя и вводит текст. Однако в служебных полях сообщения содержится адрес SMS-центра: этот узел отвечает за маршрутизацию SMS-сообщений (и его адрес указан в каждом телефоне в настройках SMS-сообщений). Схема прохождения SMS-сообщения приведена на рис. 1.

Xakep #198. Случайностей не бывает

Получение IMSI и прочих прелестей

Итак, с помощью сообщения SendRoutingInfoForSM SMS-центр получает IMSI абонента и адрес обслуживающего коммутатора по телефонному номеру. Если принять, что в схеме прохождения SMS-сообщения Алекс и Борис являются абонентами разных сетей, то мы обнаружим, что сообщение SendRoutingInfoForSM ходит между сетями (рис. 2).

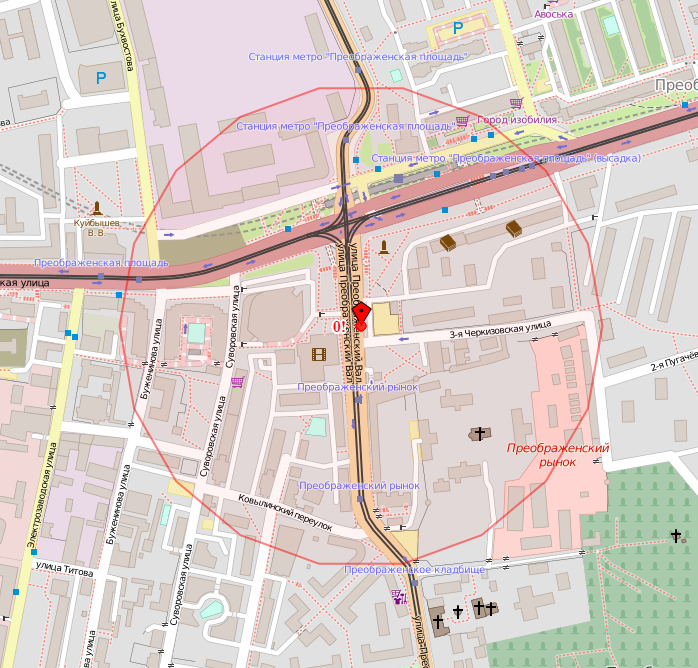

Определение местоположения абонента

А теперь перейдем к настоящим атакам. Первое, что приходит на ум, — определить, где находится абонент. Наверняка в недрах мобильной сети должна быть информация о текущем положении абонента. И на самом деле она там есть, правда точность ее не всегда одинакова. Чтобы прояснить этот вопрос, придется опять погрузиться в технологию связи.

Структура сотовых сетей

Каждый видел антенны базовых станций сотовой связи: в городах ими усеяны практически все высотные здания. За пределами городской застройки антенны базовых станций чаще всего устанавливают на специальных мачтовых сооружениях. Базовые станции обеспечивают радиопокрытие сети, которое в идеале, конечно, должно быть без белых пятен. Базовые станции подключаются к контроллерам — BSC (Base Station Controller) в стандарте GSM и RNC (Radio Network Controller) в стандарте UMTS. Контроллеры подключаются к коммутатору MSC.

На базовой станции, как правило, устанавливают несколько антенн, каждая из которых покрывает свой сектор, или соту. Каждая сота имеет идентификатор CID — Cell ID. Соты объединяются в группы, называемые Location Area, и определяются идентификатором LAC — Location Area Code. Часто в Location Area входят все сектора, базовые станции которых подключены к одному контроллеру.

Идентификатор соты, обслуживающей абонента в каждый момент времени, хранится в базе данных контроллера. Но контроллеры — и BSC, и RNC — подключаются напрямую к коммутатору и не имеют подключений к внешним сетям. Вытянуть оттуда информацию практически невозможно.

Каждый MSC тоже имеет свою базу — VLR (Visited Location Register), где хранится информация обо всех абонентах, попавших в зону действия этого коммутатора. Там даже есть данные LAC и CID для абонентов, но значение CID обновляется только в тот момент, когда абонент переходит через границы Location Area или совершает какое-либо другое активное действие. Хотя с точки зрения сети изменение информации о новом LAC — это такая же активность, как и телефонный звонок.

Коммутатор, в отличие от контроллеров, имеет соединение с внешними сетями, и злоумышленник с доступом к SS7 может получить из его базы данных информацию о местоположении абонентов.

Трехходовка

Теперь, когда мы знаем, как строятся сети мобильной связи, нам легко будет разобраться в технике атаки. Первый ход абсолютно повторяет действия для получения IMSI абонента и адреса обслуживающего его коммутатора. Повторим: это делается с помощью сообщения SendRoutingInfoForSM (злоумышленник эмулирует работу SMS-центра).

На этом этапе можно было бы сразу отправить запрос в базу данных коммутатора, но в таком случае мы рискуем получить не самую точную информацию, поскольку не можем быть уверены, совершал ли телефон известного абонента какие-либо активные действия в той соте, где он сейчас находится. Чтобы знать наверняка, нам нужно заставить телефон абонента произвести подобные действия, но сделать это нужно так, чтобы абонент ничего не заметил.

Стандарт для SMS-сообщений подразумевает возможность сформировать сообщение таким образом, что оно будет невидимым для абонента, так называемое Silent SMS. Телефон принимает сообщение, но не сигнализирует о его получении и не отображает его в списке принятых SMS.

Сообщение ProvideSubscriberInfo возвращает полный набор идентификаторов обслуживающей соты: MCC — Mobile Country Code, MNC — Mobile Network Code, LAC, CID. В интернете много сервисов, позволяющих по этим четырем параметрам определить географические координаты базовой станции и даже примерную зону покрытия соты. На рис. 3 показан результат определения моего местоположения в момент написания этой статьи. Точкой отмечена базовая станция, а здание, где я сижу, действительно находится в пределах указанного круга.

Нарушение доступности абонента (DoS)

Следующая атака — DoS абонента. Для понимания техники атаки снова погрузимся в принципы работы сетей мобильной связи.

Регистрация абонента в роуминге

Рассмотрим сигнальный обмен и основные процессы, происходящие в сетях мобильной связи, когда абонент уезжает в другую страну и регистрируется в сети роуминг-партнера оператора (схема на рис. 4).

После завершения этих действий абонент Алекс может совершать и принимать звонки в сети «Заграница». При входящем вызове в HLR будет приходить запрос о местоположении абонента, и он будет направлять вызовы на MSC Z сети «Заграница».

Проведение атаки

Что остается сделать злоумышленнику, чтобы отправить абонента в DoS для входящих вызовов? Просто послать в домашнюю сеть абонента сообщение UpdateLocation от имени MSC. Схема сигнального обмена показана на рис. 5.

Перехват SMS

Следствие предыдущей атаки

Мы уже привели всю теоретическую базу, необходимую для понимания методики перехвата SMS-сообщений. Фактически перехват SMS является следствием предыдущей атаки, если в качестве поддельного MSC злоумышленник укажет адрес своего оборудования. Рассмотрим на примере, как происходит перехват SMS-сообщений (рис. 6). Считаем, что злоумышленник получил все нужные идентификаторы абонента Бориса и провел на него успешную DoS-атаку, указав в качестве фальшивого MSC адрес своего узла.

Возможности для злоумышленника

Давай предположим, какую выгоду может получить злоумышленник, перехватывая входящие абоненту SMS. Думается, что эта атака неэффективна в целях вторжения в частную переписку: сейчас люди общаются в основном в приложениях-мессенджерах. Гораздо интереснее получить одноразовый пароль из банка для осуществления платежа. Преступным группировкам, которые специализируются на взломах счетов банковских карт, зачастую для вывода средств не хватает именно одноразовых паролей.

Еще один из сценариев атак, при котором может использоваться перехват SMS, — восстановление паролей для различных интернет-сервисов: для электронной почты, социальных сетей, порталов госуслуг. Во всех этих сервисах может содержаться конфиденциальная информация, и ценность ее тем выше, чем более громким именем обладает жертва.

Практически у всех мобильных операторов пароль для доступа в личный кабинет абонента запрашивается по SMS. Получив доступ в личный кабинет, злоумышленник может управлять услугами, переводить средства между счетами, в некоторых случаях — просматривать историю SMS-сообщений.

Подводя итоги

В завершение хотелось бы сказать пару слов о том, как операторы сотовой связи смотрят на безопасность SS7. Во-первых, они полагают (и небезосновательно), что невозможно получить абсолютно нелегальный доступ к сети SS7. Во-вторых, между всеми операторами есть соглашения на пропуск трафика, и даже если вдруг со стороны какого-то оператора будут замечены злонамеренные действия, то не составит труда провести блокировку по адресу источника. В-третьих, не так много известно случаев злоупотребления средствами SS7.

Все три утверждения совершенно справедливы. Однако для каждого из них есть свое но.

Первое но. Получить подключение к SS7 возможно, например, под прикрытием провайдера VAS-услуг. Скорее всего, это не получится сделать в России, однако есть страны с более лояльным законодательством в сфере телекоммуникаций (или с сильной коррупцией). Кроме того, не следует забывать, что в роли злоумышленника могут выступать и государственные спецслужбы — для своей страны, естественно, на стороне добра.

Второе но. Прежде чем пресечь зловредные действия, их надо заметить. Крайне малое число операторов проводит постоянный мониторинг сетей SS7 на предмет вторжений и атак. И даже если атака через сеть SS7 будет замечена и пресечена, никто не сможет сказать, когда она началась и как долго длилась.

Третье но. Широкий резонанс и огласку в СМИ получили несколько случаев злоупотреблений, связанных с SS7. Об одном из них сообщил Эдвард Сноуден, затем информация была опубликована в Washington Post. Речь идет о сервисе SkyLock, который позволяет вести слежку за мобильными абонентами, в том числе через сети SS7.

Как долго работал этот сервис? Сколько абонентов были «под колпаком» за время его работы? Как долго этот сервис еще проработал бы, не будь сообщения Сноудена? Вряд ли мы когда-нибудь получим ответы на эти вопросы.

Еще один нашумевший случай — прослушка мобильных абонентов Украины с территории России. Да-да, такое тоже реально благодаря возможностям SS7! С начала атак до их обнаружения и локализации прошло несколько месяцев. Атаки были пресечены административно-техническими методами, однако за то время, пока утечки информации оставались незамеченными, был нанесен значительный урон оператору и государству.