Кампании Spear-phishing. Все куда серьезнее, чем вы думаете!

Стоит признать, что даже самые опытные пользователи могут столкнуться с трудностями при определении кампаний направленного фишинга.

Стоит признать, что даже самые опытные пользователи могут столкнуться с трудностями при определении кампаний направленного фишинга. В отличие от традиционных фишинговых кампаний, в ходе которых используются «ковровые бомбардировки» по большим спискам адресов электронной почты в надежде на то, что хоть один пользователь клюнет на приманку, атаки направленного фишинга (spear-phishing) являются личными и целенаправленными, а следовательно, требуют куда большей подготовки.

А поскольку эти атаки настолько сфокусированы, то неоднократно страдают даже технически подготовленные менеджеры и руководители предприятий.

Попробуем разобраться как это работает и что можно предпринять чтобы защитить свою организацию.

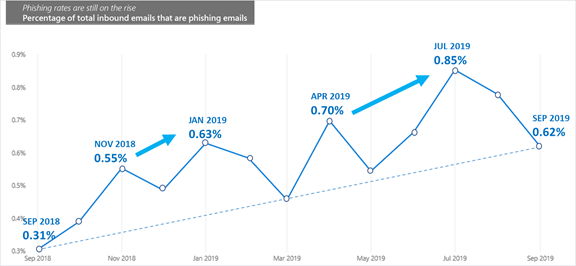

Рисунок 1 Процент входящих сообщений электронной почты, связанных с фишингом, в среднем увеличился за последний год, согласно исследованию безопасности Microsoft (источник: отчет Microsoft Security Intelligence Report ).

Шаг 1: Выбор жертв

Чтобы проиллюстрировать, насколько успешны некоторые из этих кампаний, представьте занятого рекрутера, который отвечает за заполнение нескольких должностей в области ИТ.

ИТ-директор отчаянно нуждается в хороших кандидатах. Рекрутер публикует открытые вакансии в социальных сетях, и просит людей помочь в розыске потенциальных кандидатов. Через несколько дней они получают электронное письмо от потенциального кандидата, который описывает роль в электронном письме. Рекрутер открывает приложенное резюме и случайно заражает свой компьютер вредоносным ПО. Они только что были обмануты spear-phishing.

Как это произошло?

Просмотр корпоративные веб-сайты, чтобы получить представление о процессах, отделах и местах.

Используют сценарии для сбора адресов электронной почты.

Следят за корпоративными учетными записями в социальных сетях, чтобы понять роли и отношения между разными людьми и отделами в компании.

Шаг 2: Определите достоверный источник

Теперь давайте рассмотрим нового руководителя, который поздно вечером получает электронное письмо от своего босса, генерального директора. Генеральный директор находится в поездке в Китай, где встречается с поставщиком, и в электронном письме генеральный директор указывает город, в котором он находится, и просит, чтобы руководитель немедленно перечислил 10 000 долларов, чтобы заплатить поставщику. Руководитель хочет произвести впечатление на нового босса, поэтому они сразу же просят об этом.

Как это произошло?

В схемах направленного фишинга злоумышленник должен определить надежный источник, чьи электронные письма жертва откроет и будет действовать. Это может быть кто-то, кто кажется внутренним для компании, друг или кто-то из партнерской организации. Исследование отношений жертвы информирует этот выбор. В первом примере мы представили потенциального соискателя, которого жертва не знает. Тем не менее, во многих фишинговых кампаниях, надежным источником является знакомый жертве отправитель.

Чтобы выполнить фишинговую атаку против компании, злоумышленники должны обнаружить следующее:

Выявить руководителей в компании, которые имеют полномочия подписывать крупные суммы денег.

Выбрать в качестве заслуживающего доверия источника генерального директора, который, скорее всего, попросит денег.

Найти подробности о предстоящей поездке генерального директора на основе сообщений в социальных сетях.

Почему это может сработать: ориентация на руководителей путем подражания генеральному директору становится все более распространенным явлением. Руководители имеют больше полномочий и доступа к информации и ресурсам, чем средний сотрудник. Люди склонны реагировать быстро, когда начальник посылает электронные письма, особенно если они говорят, что это срочно. Этот сценарий использует в своих интересах динамику человеческой психологии.

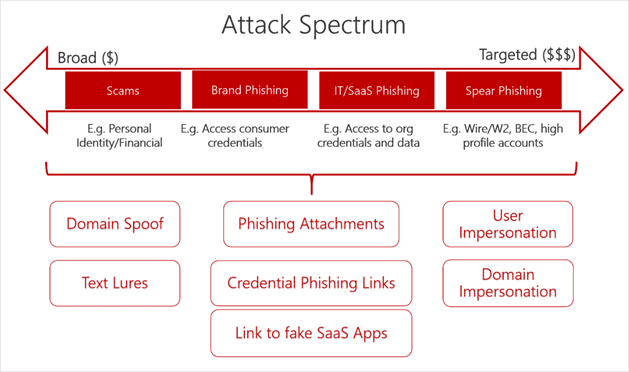

Рисунок 3 Чем более целенаправленна кампания, тем больше потенциальная отдача

Шаг 3: Жертва действует по заранее подготовленному для нее сценарию

Последний шаг в этом процессе заставить жертву действовать по заранее подготовленному для нее сценарию. В нашем первом примере сотрудник отдела кадров мог инициировать полезную работу, которая захватила бы его компьютер или предоставил бы атакующему туннель для доступа к информации. В нашем втором сценарии жертва могла отправить большие суммы денег мошеннику. Если жертва случайно откроет фишинговую электронную почту и ответит на призыв к действию, откроет вредоносное вложение или посетит зараженную веб-страницу, может произойти следующее:

Машина может быть заражена вредоносным ПО.

Конфиденциальная информация может быть передана злоумышленникам.

Злоумышленник может сделать мошеннический платеж.

Что делать?

Злоумышленники улучшили свои фишинговые кампании, чтобы лучше ориентировать своих пользователей, но есть шаги, которые вы можете предпринять, чтобы уменьшить вероятность того, что сотрудники ответят на призыв к действию. Мы рекомендуем вам сделать следующее:

Обучите пользователей тому, как обнаруживать фишинговые электронные письма. Копирование фишинговых электронных писем делает большую работу по эффективному подражанию надежному источнику; однако, часто есть мелкие детали, которые могут их выдать. Помогите пользователям определить фишинг с помощью обучающих инструментов, имитирующих настоящий фишинг. Вот несколько советов, которые вы можете включить в свое обучение:

Неверный адрес электронной почты или адрес, который похож на то, что вы ожидаете, но немного не совпадает.

Чувство срочности в сочетании с просьбой нарушить политику компании. Например, быстрое отслеживание платежей без обычных проверок и процедур.

Эмоциональный язык, чтобы вызвать сочувствие или страх. Например, выдавший себя за генеральный директор может сказать, что вы их подведете, если не делаете срочный платеж.

Непоследовательная формулировка или терминология. Соответствует ли бизнес-логика соглашениям компании? Источник обычно использует эти слова?

Поощряйте пользователей сообщать о потенциальных фишинговых письмах. Важно, чтобы пользователи отмечали фишинговые электронные письма для соответствующей команды. Это может быть сделано изначально во многих корпоративных почтовых системах. Также может быть полезно, если пользователи говорят со своими коллегами о фишинговых письмах, которые они получают.

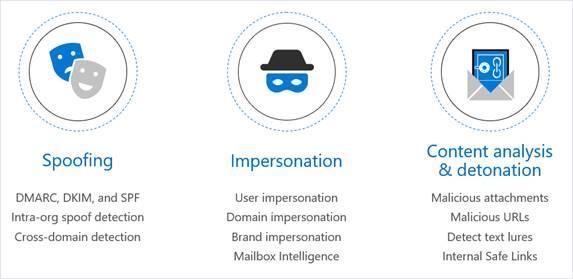

Рисунок 4 Расширенные возможности защиты от фишинга доступны в Microsoft Office 365.

Spear Phishing: объяснение, примеры и защита

Возможно, вы уже сталкивались с Spear Phishing. Используя эту технику, киберпреступники отправляют вам сообщение от лица, которого вы знаете. В сообщении запрашивается ваша личная и финансовая информация. Так как это происходит от известной сущности, вы просто отвечаете, не задумываясь.

Что такое Spear Phishing

Spear Phishing – это метод, при котором киберпреступники используют целевую технику, чтобы обмануть вас и заставить поверить в то, что вы получили законное письмо от известного лица с просьбой предоставить вашу информацию. Субъектом может быть человек или любая организация, с которой вы имеете дело.

В большинстве случаев киберпреступники следят за вашей деятельностью в Интернете, особенно в социальных сетях. Когда они получают любую информацию от вас на любом веб-сайте, они получают возможность получить информацию от вас.

Например, вы публикуете обновление, в котором говорится, что вы купили телефон у Amazon на любом сайте социальной сети. Затем вы получаете электронное письмо от Amazon, в котором говорится, что ваша карта заблокирована, и что вам необходимо подтвердить свою учетную запись, прежде чем делать какие-либо покупки. Поскольку идентификатор электронной почты выглядит как Amazon, вы с готовностью отдаете информацию, которую они запрашивают.

Spear Phishing Примеры

В то время как фишинг является повседневной вещью, и многие знакомы с ним достаточно, чтобы оставаться защищенным, некоторые все еще становятся жертвами этого.

В еще одном примере, касающемся фирмы по кибербезопасности, были письма от третьих лиц, которые обманывали менеджеров, заставляя их верить, что их сотрудники спрашивают подробности. Когда киберпреступники получили информацию, выдавая себя за сотрудников по электронной почте, они смогли перевести деньги из компании на оффшорные счета преступников. Говорят, что Ubiquity потерял более 47 миллионов долларов из-за фишинг-атаки.

Мошенничество с китобойным промыслом и копьем Фишинг – это возникающая проблема кибербезопасности. Существует тонкая грань различий между ними. Spear Phishing нацелен на группу людей – например, на электронную почту, предназначенную для сотрудников компании, клиентов компании или даже конкретного человека. Мошенничество с китобойным промыслом обычно предназначается для руководителей высшего звена

Защита от фишинга

Всегда помните, что ни одна компания электронной коммерции не будет запрашивать вашу личную информацию по электронной почте или телефону. Если вы получаете какое-либо сообщение в любой форме с просьбой сообщить подробности, которыми вы не можете поделиться, рассмотрите это как попытку фишинга и сразу же отключите его. Игнорируйте такие электронные письма, сообщения и отключайте такие звонки. Вы можете подтвердить с организацией или лицом, прежде чем ответить в будущем.

Среди других методов защиты от фишинг-атак – публиковать только столько, сколько необходимо на сайтах социальных сетей. Вы можете сказать, что это фотография вашего нового телефона, и публиковать его вместо того, чтобы добавить, что вы купили его в организации XYZ – в определенный день.

Вы должны научиться распознавать фишинговые атаки, чтобы узнать больше о защите от фишинга в целом. По сути, у вас должно быть хорошее защитное программное обеспечение, которое хорошо фильтрует вашу электронную почту. Вы можете добавить сертификаты электронной почты и шифрование для почтовых клиентов, которые вы используете, чтобы вы были лучше защищены.Многие из попыток фишинга могут быть обнаружены с помощью программ чтения сертификатов, встроенных или установленных в почтовом клиенте.

Будь в безопасности, будь осторожен, когда в сети!

Спирфишинг: разбираем методы атак и способы защиты от них

Фишинг (phishing) – вид интернет-мошенничества, использующий принципы социальной инженерии. Это письмо в электронной почте, звонок, SMS или сообщение в мессенджере или соц.сети, пытающееся обманом убедить пользователя передать свои конфиденциальные данные, скачать какой-то вредоносный файл или перевести деньги. Для этого отправитель представляется неким другим лицом, от которого подобная просьба вызывает меньше подозрений.

Целевой фишинг (spear phishing) – подвид фишинга, который нацелен на более узкий круг людей. Это может быть какая-то организация, группа ее сотрудников или отдельный человек, в зависимости от намерений атакующего. Получаемое сообщение в этом случае будет рассчитано именно на ограниченный круг лиц. В ходе такой атаки злоумышленник может попытаться:

Различия между фишингом и целевым фишингом

Рассмотрим ход атаки целевого фишинга на примере сообщения на электронной почте.

Сначала злоумышленник проводит большую предварительную работу по поиску информации о цели. Это может быть как адрес электронной почты и имена подрядчиков или коллег, так и увлечения цели, недавние покупки или другие вещи, которые можно узнать из социальных сетей – любая информация, которая поможет в теле письма сбить получателя с толку и заставить поверить в его правдивость.

Затем, вооружившись всеми полученными из доступных источников данными, атакующий составляет фишинговое письмо от лица кого-то, с кем знакома жертва (коллега, член семьи, друг, заказчик и т.п.). Отправляемое сообщение должно создать ощущение срочности и убедить получателя отправить личную информацию в ответе, ввести ее, перейдя по ссылке в письме, или же скачать ВПО из вложений к письму.

В некоторых случаях в идеальном для злоумышленника сценарии после того, как письмо “сработало”, на машину цели устанавливается бэкдор, позволяющий похитить необходимую информацию. Она собирается, шифруется и отправляется атакующему.

Технические средства защиты:

Какие бы технические меры защиты ни были предприняты, нежелательное письмо все равно может попасть в почтовый ящик. Поэтому стоит в письмах обращать внимание на вызывающие подозрение вещи:

Очевидно, недостаточно знать и следовать этим правилам. Необходимо также донести эту информацию до остальных людей в компании. Намного проще противостоять атаке, когда известно, что она может произойти. Важно обучать сотрудников и рассказать им о фишинговых атаках. Может быть также полезно проводить время от времени социотехническое тестирование, чтобы удостовериться, что информация была успешно усвоена.

Противостоять атакам социальной инженерии сложнее всего, поскольку конечным рубежом становится человек. Злоумышленнику тоже могут быть известны все технические способы защиты, поэтому он может изобрести способ их обойти. Однако осведомленность и выполнение несложных правил сильно снижает риск успешной атаки.

Хотите убедиться, что ваши системы надежно защищены? Или интересуетесь, как донести информацию до сотрудников? Обращайтесь, мы с радостью проведем социотехническое тестирование или поможем с обучением и расскажем о подобных атаках.

Spear Phishing: что это такое и как защитить себя

В Spear Phishing мошенники тщательно создают поддельные электронные письма и отправляют их целевой аудитории или организации. Намерение состоит в том, чтобы заставить вас предоставить информацию о банке или кредитной карте или загрузить файл, который заразит ваш компьютер.

Что такое копье фишинг?

Используя это исследование, мошенники настраивают электронные письма, используя имена или отделы компании, которые вы можете узнать и которым вы можете доверять. Это приводит к тому, что очень много сотрудников щелкают по этим электронным письмам и становятся жертвами мошенничества.

Мало того, что фишинговые атаки направлены против определенных компаний, они могут даже предназначаться для сотрудников, которые работают в отдельных отделах внутри этой компании.

Как работает Spear Phishing?

В стандартной кампании фишинга электронной почты преступники просто покупают список электронной почты или загружают список скомпрометированных адресов электронной почты, проданных хакерами.

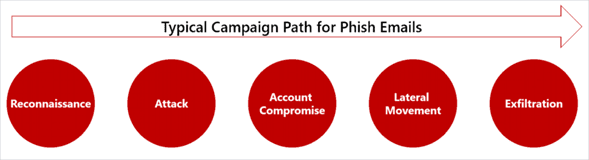

В случае с фишингом, преступники гораздо более осторожны и умны в отношении того, на кого они нацелены и как они нацелены на них. Процесс обычно следует за шагами, изложенными ниже.

Преступные организации выбирают компанию или организацию, на которую они хотят нацелиться. Причины разработки кампании фишинг-фишинга включают в себя любое из следующего:

Хакеры используют широкий ассортимент ресурсов для сбора информации о сотрудниках, на которых они хотят ориентироваться. Социальные медиа являются наиболее распространенным местом сбора. Например, преступники заглянут на страницу генерального директора LinkedIn, чтобы найти личные связи по всей компании. Они также будут просматривать сообщения Facebook и Twitter, сделанные сотрудниками компании, для сбора личной информации.

Эти преступники ищут конкретные события или информацию, которую может распознать любой сотрудник компании. Например, если кто-то из компании публикует информацию о предстоящем сборе средств для Habitat for Humanity, мошенники извлекут из этого выгоду, разработав и отправив электронное письмо сотрудникам компании с просьбой щелкнуть ссылку для отправки финансового пожертвования в Habitat for Humanity. Это делает электронную почту более актуальной и более правдоподобной.

Сами электронные письма тщательно структурированы. Отправитель электронного письма подделан, чтобы прийти от кого-то из компании, например, от генерального директора, отдела кадров или отдела ИТ. Информация, полученная из социальных сетей, используется, чтобы побудить сотрудников щелкнуть по электронной почте и посетить вредоносный веб-сайт.

Когда сотрудники нажимают на ссылку, может быть уже слишком поздно. Вредоносный файл может автоматически загрузить и запустить, или работник может неосознанно ввести свои данные сотрудников, как их ID сети и пароль. Используя любую из этих частей информации, хакеры могут получить доступ к корпоративной сети и начать сканирование сети на предмет секретов компании.

Поскольку они так хорошо спланированы и целенаправленны, фишинговая атака чрезвычайно успешна. В последние годы он также увеличивается, что вызвано не только постоянными хакерами, которые ищут финансовую выгоду, но и иностранными агентами, усердно работающими над кражей коммерческой тайны.

Направленный фишинг – современная угроза безопасности

В настоящее время растет процентная доля целевых фишинговых атак, организуемых через рассылку писем по электронной почте, в которых можно выделить конкретную организацию или группу лиц. Целевые пользователи получают тщательно разработанные фишинговые сообщения, заставляющие человека вводить конфиденциальные персональные сведения – типа логина и пароля, которые дают доступ к корпоративным сетям или базам данных с важнейшей информацией. Помимо запрашивания учетных данных, целевые фишинговые письма могут также содержать вредоносное ПО.

Направленный фишинг стал самым распространенным типом таргетированной атаки по одной простой причине: эта техника по-настоящему работает, вводя в заблуждение даже тех пользователей, которые серьезно подходят к вопросам безопасности. Она создает для хакеров опорный пункт для проникновения в корпоративную сеть. По данным исследования Check Point, проведенного среди более 10 тысяч организаций по всему миру, в 84% из них за последние 12 месяцев был скачан хотя бы один зараженный документ. Это происходит потому, что злоумышленнику достаточно просто получить представление о компании или о конкретных ее сотрудниках в сети Интернет, а затем написать такое письмо, которое побудит даже самого бдительного работника открыть вредоносное вложение и тем самым инициировать хакерскую атаку.

Для определения списка целей злоумышленники могут воспользоваться несколькими путями:

получить список сотрудников с сайта (уровень доверия информации — очень высокий);

получить список сотрудников с помощью социотехнических техник — звонок или обращение по почте (уровень доверия информации — очень высокий);

получить ФИО из метаданных документов, размещенных на сайте (уровень доверия информации — высокий);

linkedin (уровень доверия информации — средний);

пропарсить соцсети (уровень доверия информации — низкий).

Чем выше уровень доверия информации, тем выше вероятность того что этот субъект напрямую связан с интересующей организацией.

После предварительного сбора списка вероятных сотрудников организации производится сбор данных об их сфере деятельности, зонах ответственности и горизонтальных связях. Также производится поиск точки входа для проведения атаки на выбранных субъектов. После анализа полученной информации можно составлять сценарий атаки.

Нацеленная фишинговая атака всегда содержит проработанные социотехнические методы и приемы манипулирования человеческим сознанием.

С точки зрения психологии атака методами социальной инженерии всегда идет в обход аналитических инструментов разума. Она действует преимущественно на уровне эмоциональной сферы, привычно подавляемой у большинства людей, занятых умственным трудом. Именно поэтому приемы социальной инженерии часто завершаются успехом даже в том случае, когда интеллект атакующего заметно ниже, чем у жертвы.

Высокий IQ мало препятствует обману, поскольку методы СИ бьют по шаблонам поведения, глубинным страхам и выработанным под давлением микросоциума приспособительным рефлексам. Чтобы развитый блок критического восприятия жертвы не мешал атаке, его просто перегружают потоком данных, переключая на анализ второстепенной информации, или используют фактор срочности, чтобы отключить вовсе и заставить действовать необдуманно. Все это похоже на атаку ключевых узлов нейросети.

Один из базовых приемов социальной инженерии— создание дефицита времени, некое событие, на которое жертва должна среагировать немедленно. Срочные решения сложно принимать именно потому, что приходится действовать в условиях нехватки достоверной информации. В таких ситуациях некогда советоваться и проверять все сообщенные атакующим данные, поэтому жертва начинает действовать, руководствуясь сильными чувствами: желанием помочь, стремлением получить признание или поскорее отделаться от неожиданной проблемы. Также часто удается сыграть на жажде легкой наживы, страхе потерять деньги, работу, результаты труда или репутацию.

Жертве могут сказать в лоб, что ситуация срочная, или позволить ей самостоятельно прийти к такому выводу. Второе эффективнее, так как для человека это будет собственная мысль, которая не вызывает сомнений. Именно на нее он будет опираться в своих минимальных рассуждениях, все больше проникаясь доверием к услышанной легенде.

Объект атаки организация ООО «Ромашка». С сайта компании получены данные о руководителе компании, секретаре и системном администраторе. С помощью телефонного звонка было выяснено ФИО и email главного бухгалтера. Из базы данных ОГРН/ЕГРЮЛ были получены полные реквизиты компании.

Объектами атаки выбраны главный бухгалтер и секретарь, под которых были задействованы следующие сценарии атаки (вектор — электронная почта):

От: нейтральный адрес, типа %surname%%birthyear%@mail.ru

Тема письма: FWD акт сверки

Текст письма: Добрый день, ФИО. Согласно предварительной договоренности высылаю акт сверки.

Приложение: Акт сверки ООО Ромашка.xls

От: info@msk.arbitr.ru (поддельный адрес)

Тема письма: Исковое заявление о взыскании долга

В Арбитражный суд г. Москвы подано исковое заявление №23401-16 о взыскании долга с ООО «Ромашка», ЕГРЮЛ: ХХХХХХХХХХХХ, ИНН: ХХХХХХХХХХХ, Юридический адрес:, свидетельство о регистрации: ХХХХХХ на основании искового заявления контрагента по взысканию задолженности за оказанные услуги.

В соответствии со ст. 395 ГК РФ за пользование чужими денежными средствами вследствие их неправомерного удержания, уклонения от их возврата, иной просрочки в их уплате либо неосновательного получения или сбережения за счет другого лица подлежат уплате проценты на сумму этих средств.

Приложение: судебное решение 23401-16.docx

Атакующим средством может послужить т.н. офисный бэкдор. Системного администратора в момент атаки можно «занять» атакой на сетевой периметр, DoS/DDoS атакой сайта и т.д.

Во многих компаниях проводятся тренинги по повышению осведомленности персонала к социотехническим атакам.

Технические меры защиты от фишинга, такие как фильтрация и анализ почтового/веб трафика, ограничение программной среды, запрет запуска вложений — весьма эффективны, но они не могут противостоять новым угрозам и, что более важно, не могут противостоять человеческой глупости любознательности и лени. Бывали случаи, когда пользователь, будучи не в состоянии открыть/запустить вредоносное содержимое на рабочем месте пересылал его на свой домашний компьютер и запускал, со всеми вытекающими… Поэтому, какую бы основательной не была система технической защиты — не стоит забывать про такой важный фактор как обучение пользователя.

Периодические инструктажи и информационные рассылки являются важной составляющей обучения персонала, но, как показывает практика, их эффективность значительно ниже, нежели обучение сотрудников на собственных ошибках, учитывая фактор вовлеченности в процесс.

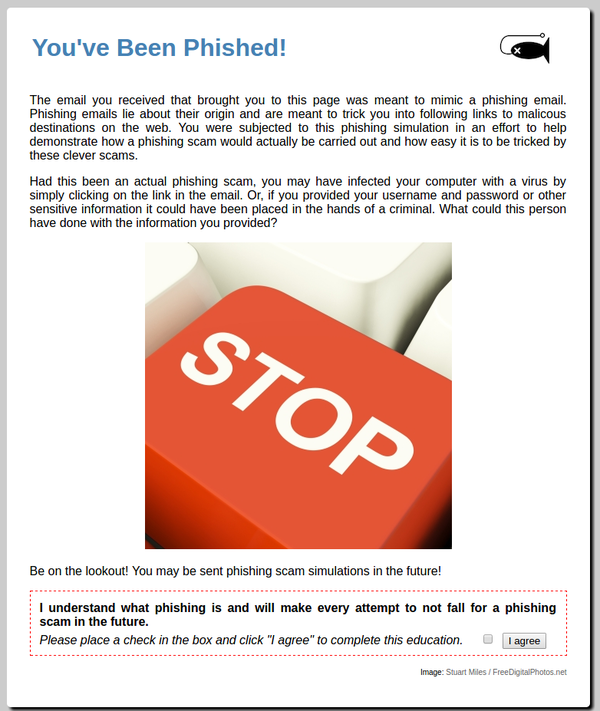

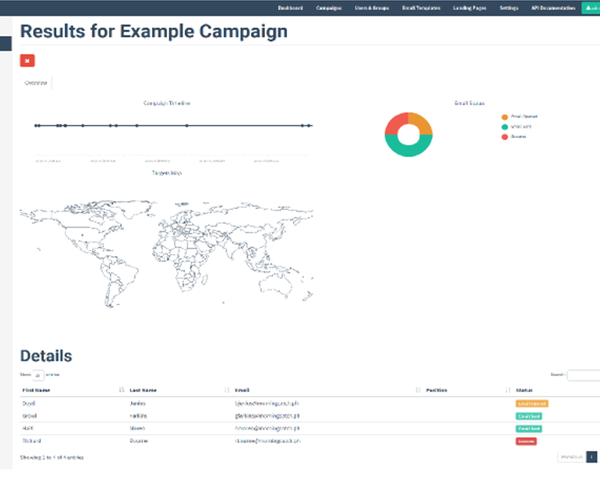

Простейшая система, позволяющая провести тестирование и тренинг персонала по выявлению фишинговых атак выглядит следующим образом:

Подготовка сценария и шаблонов писем;

Рассылка фишинговых писем пользователям;

Перенаправление отреагировавших пользователей на специализированную страницу с предупреждением;

Статистический учет эффективности атаки.

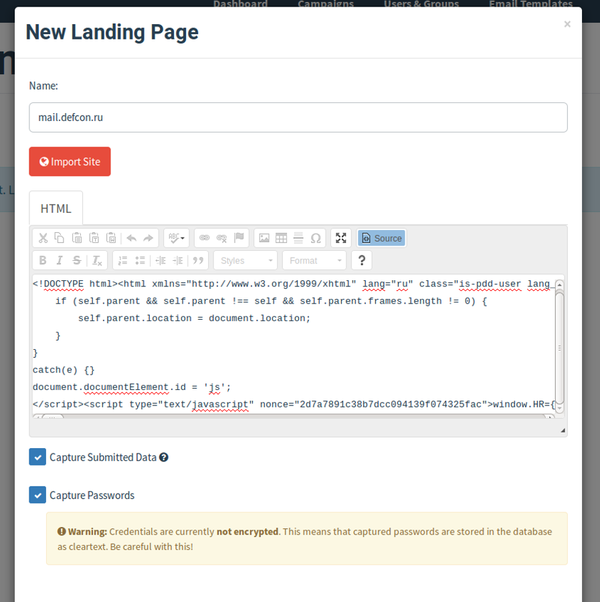

Скриншот «уведомляющей» страницы, сгенерированный фреймворком sptoolkit. В настоящий момент проект заморожен.

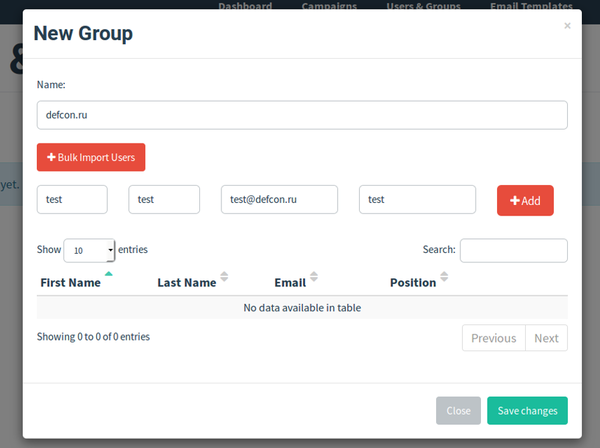

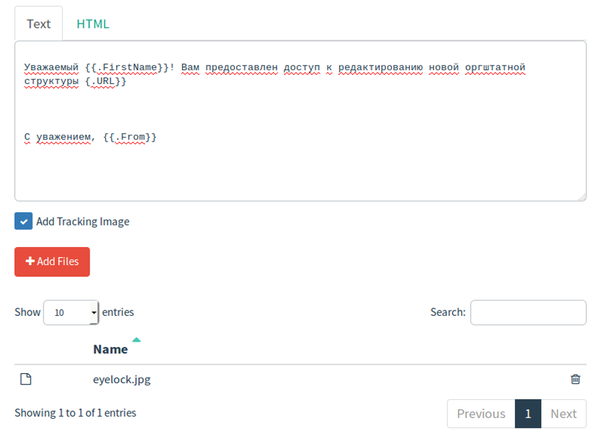

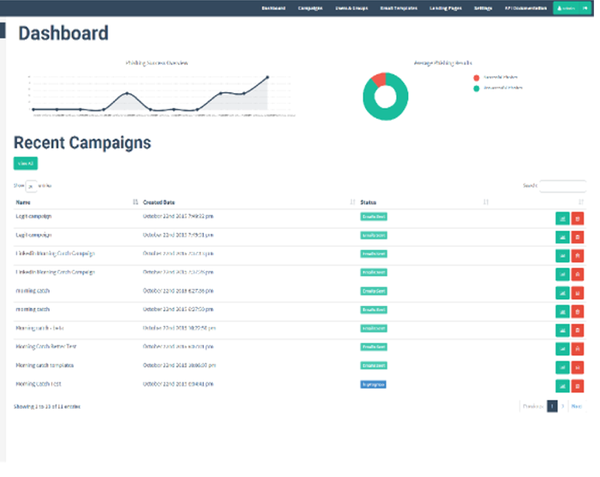

Для облегчения такого рода «учений» можно воспользоваться специализированным фреймворком gophish. Существуют и другие утилиты для облегчения задачи социоинженеру, например setoolkit, но они обладают избыточным функционалом и предназначены скорее для активной атаки. Также есть несколько онлайн сервисов, но они, в основном, англоязычные и не подходят для использования среди русскоговорящих целей фишинговой компании.

Gopgish — мультиплатформенный фреймворк с удобным веб-интерфейсом и простейшим развертыванием. Этот фреймворк разработан на Golang и вероятнее всего не заработает на шаред-хостинге, имейте это ввиду.

С его помощью можно создать фишинговую компанию для определенной группы пользователей:

На фишинговой странице можно «собирать» введенные пользователями данные:

В качестве мер защиты необходимо установить контроль за почтовыми вложениями и ссылками, проводить тренинги с персоналом о наличии новых угроз, соблюдать меры предосторожности и уведомлять о всех подозрительных случаях технический персонал.

да они с этими актами сверок [Роскомнадзор] уже!

Соотечественники исполняют

Вас взломали

Получил тут недавно странное письмо вконтакте, примерно такое:

«Вас взломали. Прошу меня понять, у каждого своя профессия, и каждый зарабатывает как может»

Далее идет следующее

— Извини, семиста долларов у меня нет, поэтому высылаю тебе фотку своего члена.

Фотку члена, само собой, приложил.

Обыски в Group-IB, задержан гендиректор Илья Сачков

Задержан гендиректор одной из крупнейших российских компаний в сфере кибербезопасности, в самой компании производятся обыски.

В московском офисе Group-IB идут обыски, рассказал RTVI источник близкий к правоохранительным органам. Другой источник добавил, что в офисе идут следственные действия по уголовному делу, в рамках которого задержан основатель и гендиректор компании Group-IB Илья Сачков. Бизнесмена задержали утром во вторник, 28 сентября, отметил собеседник RTVI.

По словам источника RTVI в другой крупной IT-компании, совладельцы Group-IB Сачков и Дмитрий Волков «пропали» и были недоступны даже для своих сотрудников. Во вторник вечером корреспондент RTVI не смог дозвониться по телефонам Сачкова и Волкова. Сообщения с вопросами о возможном уголовном деле также остались без ответа. Не отреагировали на сообщения и представители Group-IB.

Корреспонденты RTVI отправились к офису Group IB на Шарикоподшипниковой улице в Москве в ночь на среду. У входа в здание стояли пассажирский автобус и минивен с тонированными стеклами и включенными габаритами. Человек в штатском перетаскивал вещи из офиса в автобус, а на проходной в самом здании корреспондентов встретили двое вооруженных мужчин в тактической одежде расцветки мультикам и масках на лице. Они сказали корреспондентам, что не пустят внутрь и не будут комментировать происходящее в офисе.

«Журналисты? Извините, но внутрь мы вас не пустим», — вежливо объяснил один из них. На вопрос, идут ли в здании обыски, мужчина в маске отшутился: «Кино снимают. Утром приходите».

Group-IB — одна из ведущих российскими и мировых компаний в сфере кибербезопасности. В 2018 году компания открыла штаб-квартиру в Сингапуре, хотя большинство ее продуктов по-прежнему разрабатывается в России. По словам собеседника RTVI, большую часть времени Сачков проводит в Сингапуре.

Сачков участвует в экспертных комитетах при Госдуме, МИДе, Совете Европы и ОБСЕ в области киберпреступности. В последние годы бизнесмен активно участвовал в обсуждении мер по поддержке отечественного экспорта. Сачков трижды встречался с президентом Владимиром Путиным и участвовал во встречах премьер-министра Михаила Мишустина с представителями IT.

Весной 2020 года власти США опубликовали обвинения в адрес сотрудника Group-IB Никиты Кислицина. Ему вменяли заговор с целью продажи данных, украденных его сообщником у соцсети Formspring в 2012 году. Уголовное дело в отношении Никиты Кислицина было возбуждено в марте 2014 года. В Group-IB назвали обвинения бездоказательными и добавили, что предполагаемые преступления Кислицина произошли до его работы в компании. В Group-IB также сообщили, что в 2013 году ее представители, в том числе и Кислицин, по своей инициативе встретились с сотрудниками Минюста, чтобы сообщить им об исследовательской работе, которую Кислицин проводил в 2012 году.

В дальнейшем правоохранительные органы США обнародовали новые документы, внимание на которые обратила журналист «Медузы» (издание признано иностранным агентом) Мария Коломыченко. В них утверждается, что в 2014 году Кислицин дал показания ФБР в посольстве США в Москве. Кислицин рассказал о своих связях с российскими хакерами и добавил, что «хочет уладить ситуацию», чтобы получить возможность без боязни ездить в Америку. Кислицын уточнил, что давал показания с согласия Сачкова.

Авторы: Максим Солопов, Владимир Дергачев

«Белые хакеры» нашли сервис массовой разблокировки iPhone — он собирает пароли и «отвязывает» технику от iCloud

Им пользуется в том числе и московская фирма, уверены хакеры

«Фишеры» выстроили систему для кражи «десятков тысяч» аккаунтов iCloud по всему миру. Они обманом вынуждают пользователей раскрыть свои логины и пароли. О схеме vc.ru рассказал «белый хакер» Link, который находит уязвимости в сервисах компаний вроде PayPal, и его команда.

Как «белые хакеры» вышли на фишеров

В сообщении говорилось, что его iPhone нашёлся, его передадут в Apple Store. Чтобы получить устройство обратно, нужно заполнить форму возврата по ссылке.

Пример сообщения Скриншот одного из пользователей

«Кроме сообщений робот начинает названивать — мог позвонить несколько раз за день», — рассказывает собеседник. По ссылке — похожая на сайт Apple страница. Там пользователь должен ввести логин и пароль от своего iCloud, а затем код для двухфакторной аутентификации.

Как только вводишь код, система автоматически отвязывает iCloud от устройства, объясняет он. Пользователь не стал вводить свои данные, а вместо этого решил найти злоумышленников.

С помощью сервиса Whois ему удалось разыскать владельца домена — им оказался человек якобы из Ганы. «Написал ему, скинул ссылку на сайт и сказал, что хочу такой же для разблокировки iPhone, попросил помочь сделать», — рассказывает собеседник.

«Эти контакты легко найти в гугле», — говорит пользователь. Так он вышел на московскую фирму, которая занимается разблокировкой устройств для частных лиц и компаний. Собеседник уверен, что эта фирма связана с фишинговым сайтом, на который он попал в самом начале.

Как работает схема и сколько пострадавших

«Например, у меня оказался ваш смартфон с номером телефона и программа для его разблокировки. Я ввожу ваш номер, а вы получаете SMS о том, что ваше устройство нашли», — объясняет Link. После того, как пользователь перешёл на фейковый сайт из SMS, ввёл логин и пароль и прошёл двухфакторную аутентификацию, бот отвяжет аккаунт от iCloud.

После этого бот отправляет злоумышленнику сообщение в Telegram. В нём есть все данные пользователя: модель разблокированного устройства, страна, город, IMEI, IP и другие.

Понять, как работает бот, получилось благодаря уязвимости на фишинговом сайте, на который перешёл знакомый Link в самом начале. Она позволила обнаружить токен — ключ для доступа к общему аккаунту в Telegram, продолжает Link. С этого аккаунта боты и рассылали сообщения об успешном или неуспешном взломе устройства. Хакер с командой «слил» себе из него все сообщения — в дампе больше 50 тысяч записей.

Там же хакеры нашли группу в Telegram, в которой пользователи, купившие программу, обмениваются информацией. В ней «сидят» около 200 человек, в том числе продавец сервиса.

По словам Link, по миру может быть около 300 таких фейковых страниц, которые были созданы с помощью сервиса. По его прикидкам, пострадавших может быть больше 10 тысяч.

Хакер обратился в службу безопасности Apple, которая принимает отчёты об уязвимостях, чтобы рассказать о схеме и массовой утечке паролей. Но в компании отписывались «дежурными фразами» и вместо базы просили предоставить данные об уязвимости, говорит Link.

По его словам, после нескольких писем там всё-таки обещали провести проверку. Но какой-то дополнительной информацией компания делиться не будет, поскольку под программу bug bounty информация не попадает, добавил хакер.

Что делать при потере устройства

«Если вы нашли iPhone и не хотите его возвращать по каким-то причинам, вы можете сдать его в какой-нибудь ларёк на рынке перекупщикам и получить условные 5000 рублей или самому разблокировать с помощью такого сайта и получить при продаже “чистого” устройства гораздо больше», — говорит Link.

На сайте Apple сказано, что при потере устройства его можно удалённо заблокировать, чтобы помешать перепродать. Для активации понадобится Apple ID и пароль.

Также можно перевести устройство в режим пропажи: он активирует отслеживание геопозиции, отправляет уведомление при включении и устанавливает код-пароль. В этом режиме пользователь может указать свои контакты, чтобы нашедший смог с ним связаться. Но это не защитит от фишинга. По словам Link, при потере iPhone или любого другого устройства нужно обращаться в полицию.