Что такое Installer.exe? Это безопасно или вирус? Как удалить или исправить это

Что такое Installer.exe?

Installer.exe это исполняемый файл, который является частью PDFX 2011 Lite DE Программа, разработанная Tracker Software Products Ltd, Программное обеспечение обычно о 9.65 MB по размеру.

Это Installer.exe безопасно, или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, такой процесс, как Installer.exe, должен запускаться из C: \ Program Files \ Mitchell \ Support \ RC \ PDFX5LE_DE.exe, а не в другом месте.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Наиболее важные факты о Installer.exe:

Если у вас возникли какие-либо трудности с этим исполняемым файлом, вам следует определить, заслуживает ли он доверия, перед удалением Installer.exe. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение (оно должно быть в C: \ Program Files \ Mitchell \ Support \ RC \) и сравните размер и т. Д. С приведенными выше фактами.

Если вы подозреваете, что можете быть заражены вирусом, вы должны немедленно попытаться это исправить. Чтобы удалить вирус Installer.exe, необходимо Загрузите и установите приложение полной безопасности, например Malwarebytes., Обратите внимание, что не все инструменты могут обнаружить все типы вредоносных программ, поэтому вам может потребоваться попробовать несколько вариантов, прежде чем вы добьетесь успеха.

Могу ли я удалить или удалить Installer.exe?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл. Не забывайте регулярно обновлять программное обеспечение и программы, чтобы избежать будущих проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, проверяйте обновления драйверов и программного обеспечения чаще, чтобы избежать или вообще не возникало таких проблем.

Однако, если это не вирус и вам необходимо удалить Installer.exe, вы можете удалить PDFX 2011 Lite DE со своего компьютера с помощью программы удаления, которая должна находиться по адресу: «C: \ Program Files \ Mitchell \ Support \ RC. \ PDF-XChange Lite 5DE \ unins000.exe «. Если вы не можете найти его деинсталлятор, вам может потребоваться удалить PDFX 2011 Lite DE, чтобы полностью удалить Installer.exe. Вы можете использовать функцию «Добавить / удалить программу» в Панели управления Windows.

Распространенные сообщения об ошибках в Installer.exe

Наиболее распространенные ошибки Installer.exe, которые могут возникнуть:

• «Ошибка приложения Installer.exe».

• «Ошибка программы Installer.exe».

• «Installer.exe столкнулся с проблемой и будет закрыт. Приносим извинения за неудобства».

• «Installer.exe не является допустимым приложением Win32».

• «Installer.exe не запущен».

• «Installer.exe не найден».

• «Не удается найти Installer.exe».

• «Ошибка запуска программы: Installer.exe».

• «Неверный путь к приложению: Installer.exe».

Как исправить Installer.exe

Если у вас возникла более серьезная проблема, постарайтесь запомнить последнее, что вы сделали, или последнее, что вы установили перед проблемой. Использовать resmon Команда для определения процессов, вызывающих вашу проблему. Даже в случае серьезных проблем вместо переустановки Windows вы должны попытаться восстановить вашу установку или, в случае Windows 8, выполнив команду DISM.exe / Online / Очистка-изображение / Восстановить здоровье, Это позволяет восстановить операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс Installer.exe на вашем компьютере, вам могут пригодиться следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска. Единый рейтинг риска безопасности указывает на вероятность того, что это шпионское ПО, вредоносное ПО или потенциальный троянский конь. Это антивирус обнаруживает и удаляет со своего жесткого диска шпионское и рекламное ПО, трояны, кейлоггеры, вредоносное ПО и трекеры.

Мы рекомендуем вам попробовать это новое программное обеспечение, которое исправляет компьютерные ошибки, защищает их от вредоносных программ и оптимизирует производительность вашего ПК. Этот новый инструмент исправляет широкий спектр компьютерных ошибок, защищает от таких вещей, как потеря файлов, вредоносное ПО и сбои оборудования.

Загрузите или переустановите Installer.exe

Вход в музей Мадам Тюссо не рекомендуется загружать файлы замены exe с любых сайтов загрузки, так как они могут содержать вирусы и т. д. Если вам нужно скачать или переустановить Installer.exe, мы рекомендуем переустановить основное приложение, связанное с ним. PDFX 2011 Lite DE.

Информация об операционной системе

Ошибки Installer.exe могут появляться в любых из нижеперечисленных операционных систем Microsoft Windows:

TrustedInstaller: что это за служба и как ей управлять

При работе с системными фалами пользователи могут столкнуться с ситуацией, когда TrustedInstaller не разрешает удалять или редактировать файлы. Зачем такие ограничения нужны системе и как получить разрешение на управление компонентами, читайте в нашем материале.

Зачем нужна эта служба

Начиная с Windows 7, операционные системы Microsoft научились дополнительно защищаться от вирусов и не всегда разумных действий своих администраторов. Этот процесс осуществляется с помощью особого владельца прав – TrustedInstaller. Он, как правило, бывает у важных системных папок и файлов, и создан для того, чтобы сторонние программы и лица не нарушали работу компьютера. Но если вам как пользователю все-же нужно внести изменения в свойства файлов или удалить что-то, и у вас есть доступ к администраторской учетной записи компьютера, то вы сможете переписать права на себя.

TrustedInstaller, как сервис защиты даже от собственных администраторов, создана не случайно – ведь чаще всего именно они и вносят необдуманно разлады в работу системы. Поэтому, прежде чем поменять права на редактирование компонентов, подумайте о последствиях. Если вы уверены в правильности своих действий, а система выдает сообщение, что нужно «запросить разрешение от TrustedInstaller для изменения», то следуйте нашим подсказкам и вы получите все права на редактирование.

Как отключить и включить TrustedInstaller для Windows 7

Чтобы отключить сервис TrustedInstaller:

Но для безопасности системы, сразу после внесения изменений нужно вернуть права владельца TrustedInstaller. Для этого:

Запрос разрешений от TrustedInstaller для Windows 8.1 и 10

Принцип смены прав для Windows 8.1 и 10 такой же, как для Windows 7, но интерфейс немного различается. Поэтому мы подробно опишем этот процесс, чтобы вы ничего не упустили и у вас все правильно получилось.

Что делать, если TrustedInstaller.exe грузит процессор

Владелец прав для системных папок TrustedInstaller и файл TrustedInstaller.exe, который может сильно загрузить оперативную память вашей системы – это немного разные вещи. Но удаление всех прав TrustedInstaller, ровно, как и удаление одноименного системного файла, не приведут к ускорению работы системы, а напротив сделают ее беззащитной для вирусов. Проблема здесь кроется в другом – скорее всего есть какие-то поврежденные компоненты системы, которые пытаются восстановиться, но происходит ошибка. Эта ошибка может быт вызвана вирусом или сбоем в Центре обновлений Windows.

Попробуйте просканировать систему на вирусы, а также проверьте, не установлены ли на ПК несколько антивирусных программ. Также иногда помогает «Восстановление системы» — откат системных настроек к тому периоду, когда все компоненты работали слажено. Если эти действия не помогли – то нужно найти и восстановить из кэша поврежденные сектора системы. Для этого можно воспользоваться хорошей инструкцией от Microsoft.

Несмотря на то, что ОС Windows все же предоставляет доступ для Администраторов к своим системным файлам от TrustedInstaller, лучше не пользоваться этими правами. Такими необдуманными поступками неопытный пользователь может испортить работу системы. Это в свою очередь приведет к переустановке системы с загрузочного диска, а также потере всех персональных настроек. Действительно ли это вам нужно?

Что такое TrustedInstaller и как его отключить

Среди пользователей Windows бытует мнение, что администратор на компьютере может выполнять любые операции с файлами и папками, однако это не совсем так. В Windows существуют объекты и процессы, обладающие привилегиями более высокого уровня. К таковым, в частности, относятся встроенный скрытый Администратор, Система, Local Service и некоторые другие владельцы. Основной их задачей является управление ключевыми функциями Windows и как раз об одном из таких объектов, известном как TrustedInstaller, пойдет сегодня речь.

Для чего нужен TrustedInstaller

TrustedInstaller, что это такое и почему он не позволяет удалять и редактировать файлы? Это важная служба установки программных модулей, являющаяся также частью системы безопасности Windows. В первом случае она проявляет себя как процесс trustedinstaller.exe в Диспетчере задач, во втором — как владелец системных папок и файлов. В Windows 7/10 служба выполняет две основных задачи:

Как снять блокировку TrustedInstaller с файлов и папок

Нередко при попытке удаления или изменения системных файлов или директорий, пользователи Windows 7/10 получают уведомление «Запросите разрешение от TrustedInstaller на изменение этого файла».

Это означает, что владельцем объекта является процесс, обладающий более высокими правами, чем администратор. Удалить его из-под работающей системы нельзя, но можно изменить права доступа, сняв тем самым блокировку.

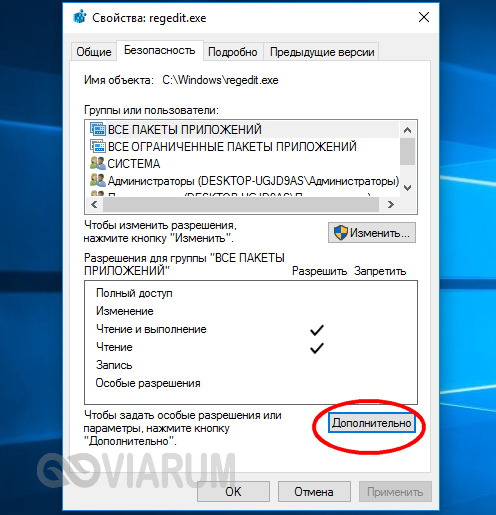

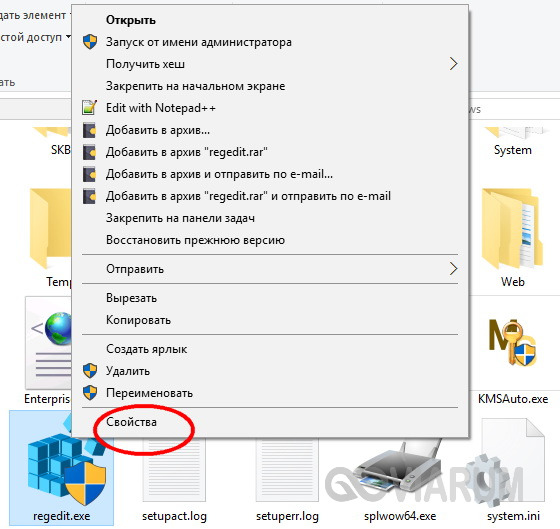

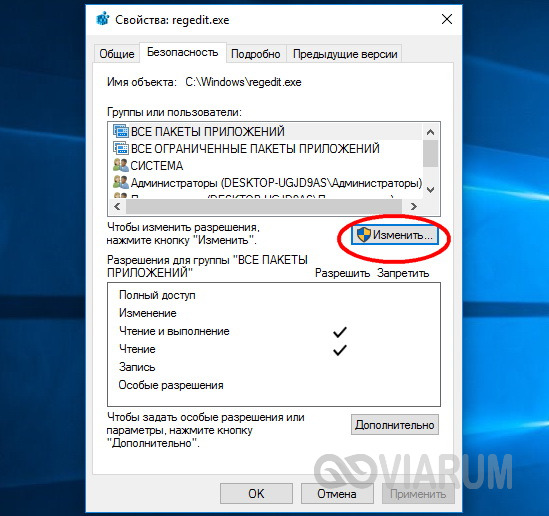

Сделать это можно с помощью специальных утилит, например, TakeOwnershipEx или вручную в свойствах объекта. Рассмотрим второй вариант. Снимем для примера блокировку с исполняемого файла редактора реестра regedit.exe. Кликните по файлу правой кнопкой мыши, выберите «Свойства».

Переключитесь в открывшемся окошке на вкладку «Безопасность» и нажмите внизу кнопку «Дополнительно».

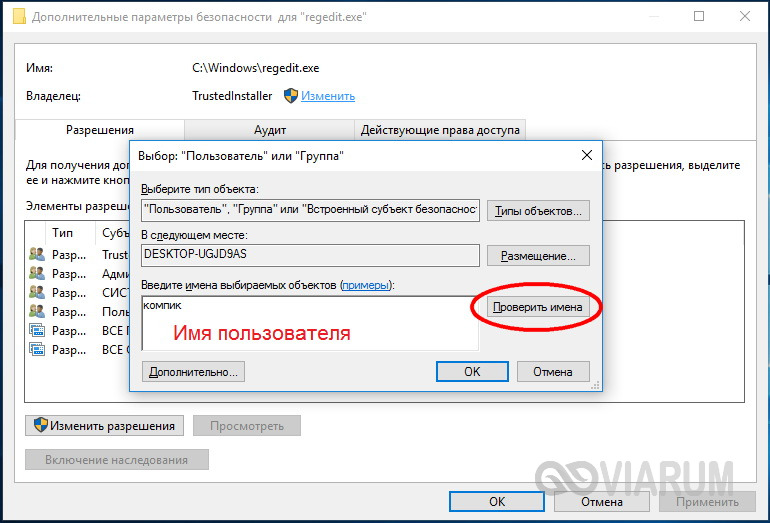

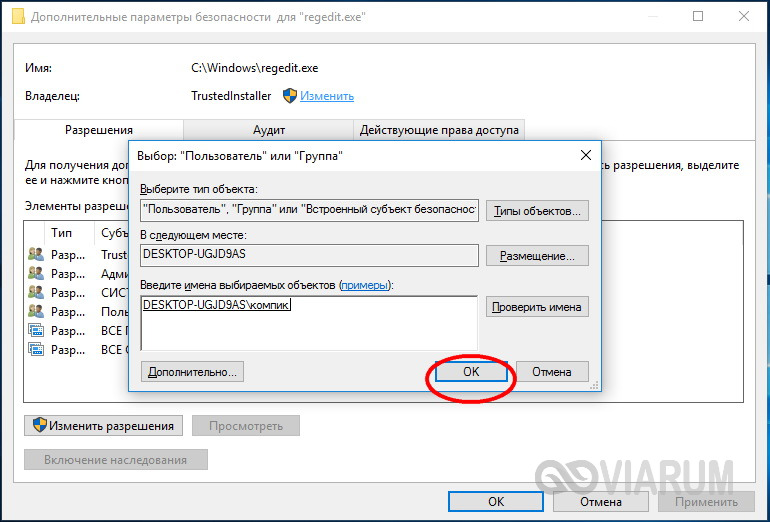

Введите в поле имен выбираемых объектов ваше имя пользователя и нажмите «Проверить имена».

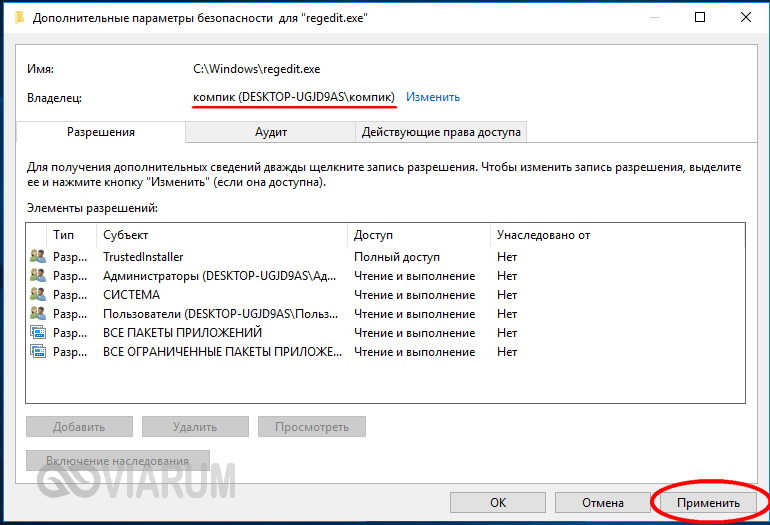

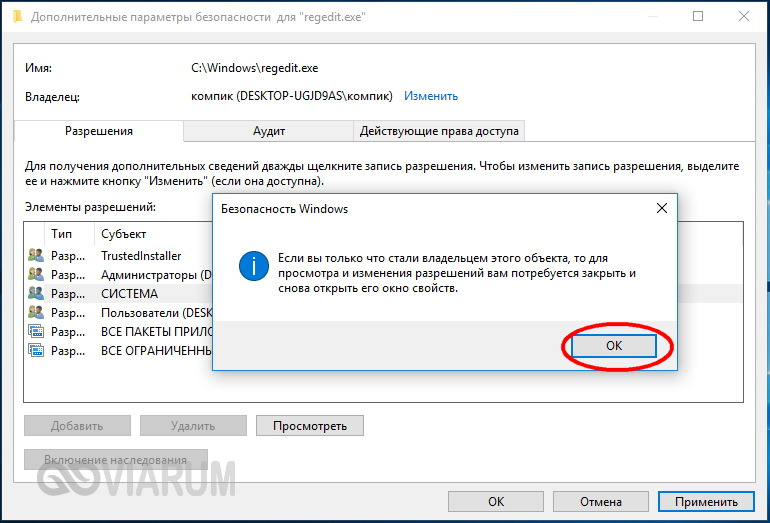

Далее жмем кнопку «OK» и видим, что владелец объекта сменился.

Возвратившись к окошку свойств, нажмите на этот раз кнопку «Изменить».

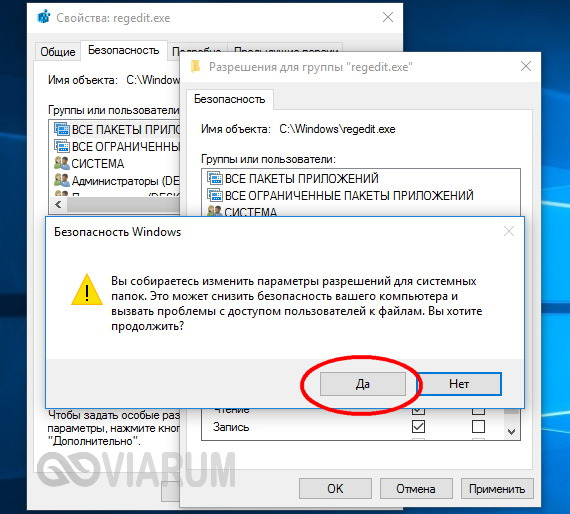

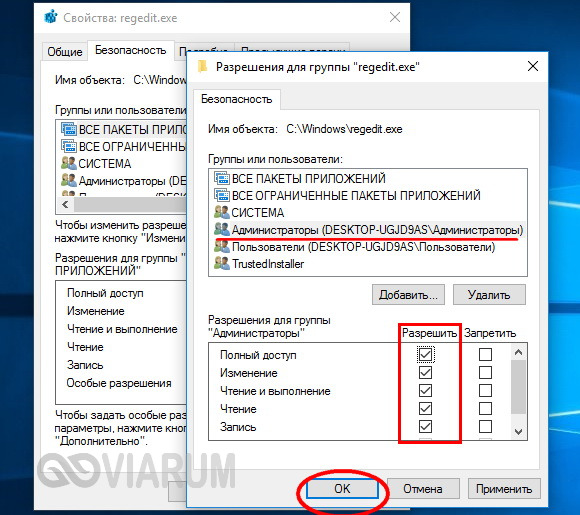

Выделите мышкой пользователя или администратора, которому хотите передать права на управление файлом, отметьте птичками все возможные пункты в столбце «Разрешить» и сохраните результат, подтвердив запрос на изменение.

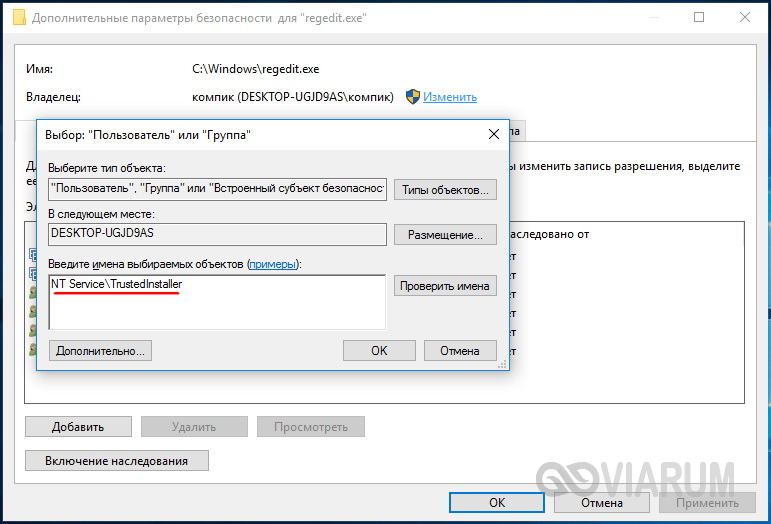

А теперь внимание. Передача прав доступа пользователю снижает уровень защиты системы, поэтому после работы с файлом или папкой права желательно восстановить. Восстанавливаются права точно так же, как и передаются, только в поле имен выбираемых объектов вместо имени пользователя необходимо ввести строку NT Service/TrustedInstaller.

Что делать, если trustedinstaller.exe загружает процессор

Что делать, если trustedinstaller.exe загружает процессор

С тем, как отключить TrustedInstaller при работе с заблокированными файлами и директориями мы разобрались, теперь рассмотрим еще один нюанс. Время от времени служба начинает проявлять чрезмерную активность, загружая процессор настолько, что система начинает подтормаживать. Это нормальное явление, если повышенная нагрузка наблюдается сравнительно недолго. Она вызвана тем, что, будучи ответственной за установку программных модулей, служба периодически сканирует компьютер на предмет обновлений, создавая тем самым дополнительную нагрузку на процессор.

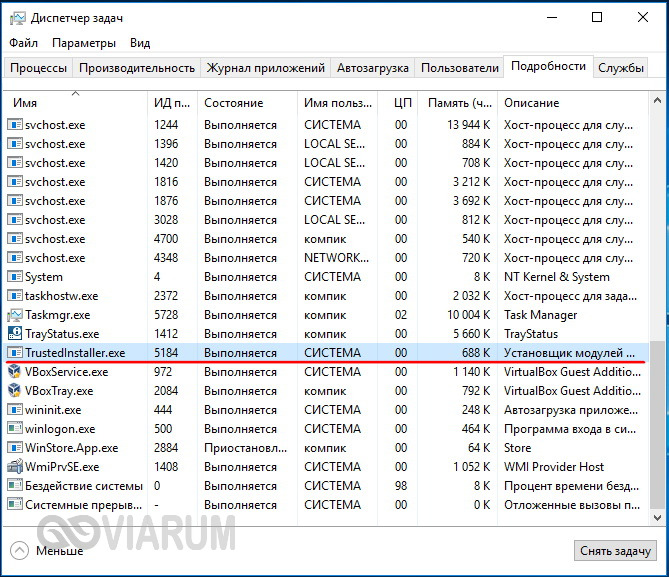

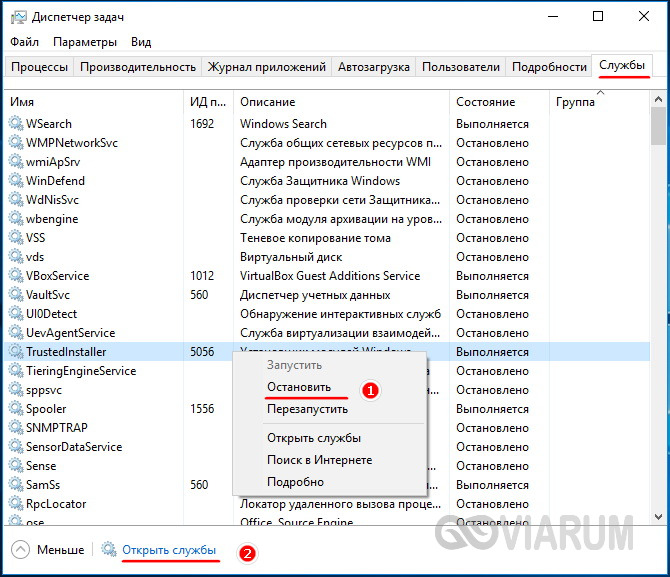

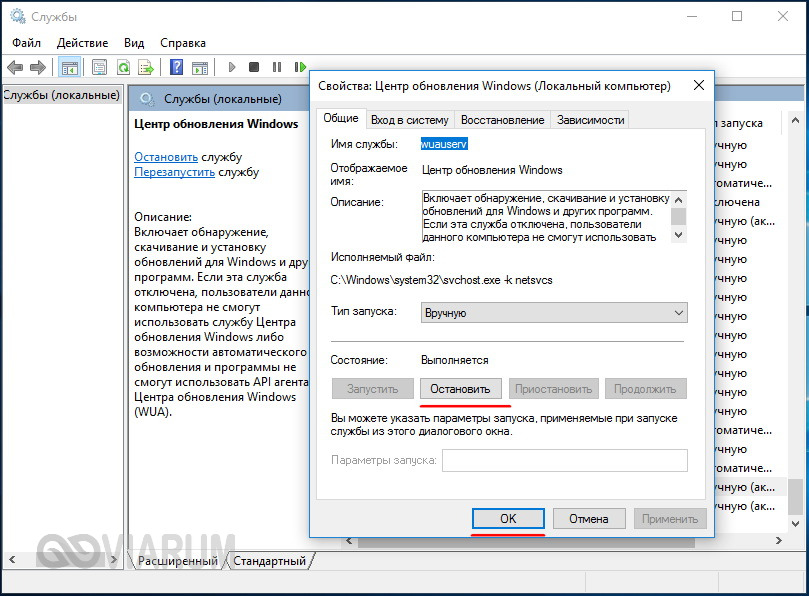

Если TrustedInstaller грузит процессор во время выполнения приоритетных для пользователя задач, его можно временно отключить. Для этого откройте Диспетчер задач, переключитесь на вкладку «Службы», найдите в списке TrustedInstaller, кликните по ней правой кнопкой мыши и выберите в меню опцию «Остановить». Затем кликом по ссылке «Открыть службы» запустите оснастку управления службами.

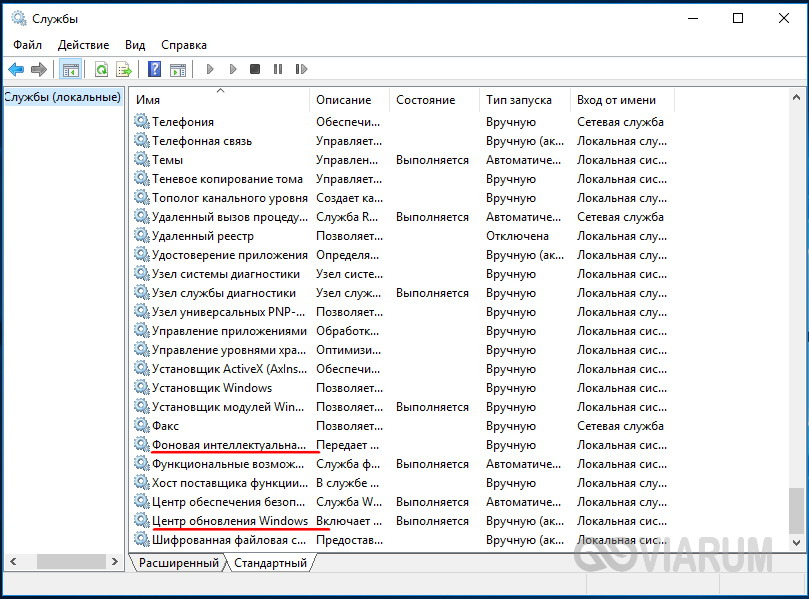

Найдите «Центр обновления Windows», двойным кликом откройте ее свойства и нажмите в открывшемся окошке кнопку «Остановить».

TrustedInstaller: что это такое, почему грузит процессор, как запросить разрешение

Разработчики программного обеспечения (ПО) внедряют все более надежные системы целостности и конфиденциальности пользовательских данных. Для этих целей и создавался герой сегодняшней статьи, которая является исчерпывающим ответом на вопрос: “TrustedInstaller что это такое?”.

TrustedInstaller — что это за служба и как её отключить

Это модуль безопасности операционной системы (ОС) Windows. Входит в состав пакета Windows Resource Protection, который дебютировал на Vista. Главная функция – сохранять системные файлы от непредвиденной модификации. Благодаря ей большинство вирусов не могут внедриться в системные компоненты. Во многом из-за этого их жертвой становятся отдельные, более уязвимые приложения, к примеру – браузер.

Не путайте службу TrustedInstaller с исполняемым файлом TrustedInstaller exe. У них общее название, но чуть разные функции. Файл предназначен для управления за процессами обновления компонентов ОС. TrustedInstaller.exe можно обнаружить в Диспетчере задач, иногда он способен сильно нагружать систему. Наиболее частая проблема при попытке изменить или запустить файлы выдается сообщение “Запросите разрешение от TrustedInstaller”, которое не позволяет закончить требуемые манипуляции. Более детально эти нюансы будут рассмотрены дальше по тексту.

Нельзя однозначно ответить на вопрос: “Службу TrustedInstaller как отключить?”. На самом глобальном уровне можно частично ограничить действие этого системного компонента. Можно сделать так, чтобы он не мешал выполнить требуемую вам операцию. Для отключения и бесповоротного удаления службы нужно приложить много усилий. Это особо и не нужно, так как в 99% случаев необходимо только избавиться от надоедливого оповещения на экране, не позволяющего запустить приложение или удалить файл.

Общая информация

Расположение компонента

Чтобы лучше понять, что такое TrustedInstaller в Windows 7, в которой он впервые появился, укажем его местоположение: C:\Windows\servicing. Удалять оттуда ничего не получится, так как система не даст.

Почему служба потребляет слишком много системных ресурсов

Разберемся – TrustedInstaller что это такое грузит процессор? Существует очень маленькая вероятность, что служба безопасности занимает всю свободную оперативную память и загружает ПК по полной. Другое дело, если это одноименный исполняемый файл, – есть сведения, что порой он ведет себя таким образом. Он также может создавать много лишних файлов. Особенно сильно увеличивается в размерах CBS.log. Такое поведение вызывается внутренним сбоем сервиса обновлений или постоянным повреждением загружаемых апдейтов. Для устранения неполадки применяйте универсальные подходы:

Учите, что службу или исполняемый файл TrustedInstaller не стоит и не надо удалять, так как от этого сильно пострадает безопасность ОС.

Как получить разрешение от TrustedInstaller на операции с папками и файлами?

Для этого нужно прописать себе больше прав в свойствах папки, в которой содержатся нужные вам файлы.

Установка разрешений

После этого требуется:

Почему ТрастедИнсталлер не даёт удалить папку

Потому что не предоставлен доступ на модификацию содержимого. Это вызвано тем, что данная папка содержит важные для Windows файлы. Без них система не сможет стабильно работать и скорее всего будет требовать недостающие драйвера, инструкции и всего остального, что могло быть удалено.

Чтобы получить у Trusted Installer разрешение на удаление каких-то компонентов, необходимо отключить эту службу в отношении папки, где находятся такие компоненты. Почему именно таким образом? Полное отключение ТрастедИнсталлер крайне нежелательно, так как сильно возрастает уязвимость системы перед вредоносным ПО.

Как удалить файлы защищенные TrustedInstaller

Чтобы обойти ситуацию, когда TrustedInstaller не дает удалить папку или отдельный файлы, выполняйте следующие действия:

После этих манипуляций “хозяином” папки или файла будет не Трастед Инсталер, а ваш системный аккаунт.

Насколько целесообразно отключение?

Не забывайте TrustedInstaller что это в первую очередь средство, обеспечивающее несанкционированный доступ к внутренним файлам Windows. Лучше всего после изменения нужных вам файлов вернуться к изначальному положению.

TrustedInstaller – способы отключения

Есть несколько подходов, но желательно после отключения все включить обратно.

Метод частичного отключения

Это предполагает замену ТрастедИнсталлер в качестве владельца на свой аккаунт и установку подходящих разрешений. Для этого выполняйте следующее:

Метод полного отключения

Включить все обратно нужно подобным образом: “Свойства” остановленной службы => “Запустить”.

Как включить службу обратно?

Включить все и вернуть к исходной позиции нетрудно. Если вы только отключили службу для некоторых файлов или директорий (установили их владельцем собственный аккаунт), то поступать нужно так:

Пока расследование не разлучит нас: малварь, которая может сидеть в сети компании годами

Недавно мы расследовали АРТ-атаку на одну российскую компанию и нашли много занятного софта. Сначала мы обнаружили продвинутый бэкдор PlugX, популярный у китайских группировок, АРТ-атаки которых обычно нацелены на похищение конфиденциальной информации, а не денег. Затем из скомпрометированной сети удалось вытащить несколько других схожих между собой бэкдоров (nccTrojan, dnsTrojan, dloTrojan) и даже общедоступных утилит.

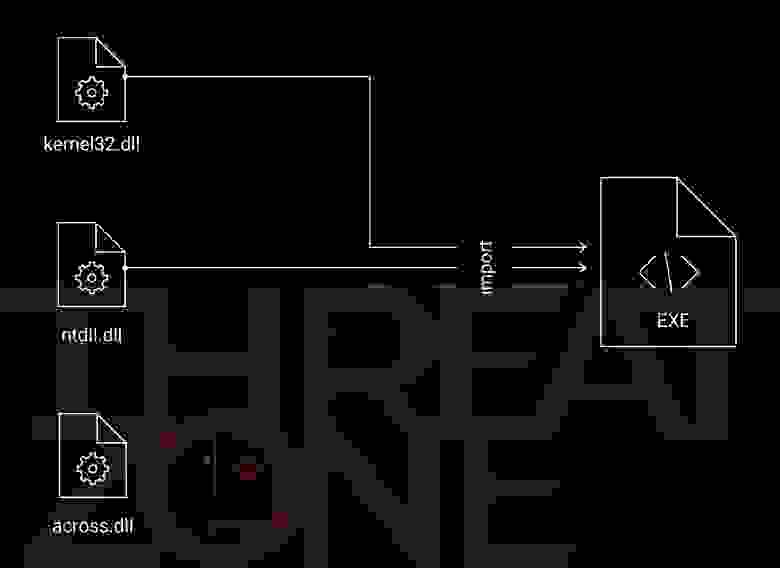

Программы, используемые в этой преступной кампании, не отличаются сложностью, за исключением, может быть, PlugX. К тому же три из четырех вредоносов использовали при запуске давно известную технику DLL hijacking. Тем не менее, как показало наше исследование, даже при таких условиях злоумышленники могут годами оставаться в скомпрометированных сетях.

Мы решили изучить обнаруженный софт и поделиться своими наблюдениями.

PlugX

PlugX — сложная вредоносная программа. Мы постараемся рассказать о ее основных функциях, а более подробное описание малвари можно найти в отчете Dr. Web.

Запуск PlugX

PlugX, как правило, распространяется в виде самораспаковывающихся архивов, содержащих:

Такой набор характерен для техники DLL hijacking, при которой злоумышленник заменяет легитимную DLL на вредоносную. При этом малварь получает возможность работать от имени легитимного процесса и обходить таким образом средства защиты (рис. 1).

Рис. 1. Наглядное представление техники DLL hijacking

Рассмотрим в качестве примера один из экземпляров PlugX, характеристики которого приведены в табл. 1.

| Свойство | EXE | DLL | Зашифрованная нагрузка |

|---|---|---|---|

| Имя файла | mcut.exe | mcutil.dll | mcutil.dll.bbc |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) | None |

| Размер (в байтах) | 140 576 | 4 096 | 180 358 |

| Время компиляции | 13 июня 2008 года 02:39:28 | 9 декабря 2014 года 10:06:14 | — |

| MD5 | 884d46c01c762ad6ddd2759fd921bf71 | e9a1482a159d32ae57b3a9548fe8edec | 2d66d86a28cd28bd98496327313b4343 |

| SHA-1 | d201b130232e0ea411daa23c1ba2892fe6468712 | a2a6f813e2276c8a789200c0e9a8c71c57a5f2d6 | 7bcf4f196578f2a43a2cd47f0b3c8d295120b646 |

| SHA-256 | 3124fcb79da0bdf9d0d1995e37b06f7929d83c1c4b60e38c104743be71170efe | 2f81cf43ef02a4170683307f99159c8e2e4014eded6aa5fc4ee82078228f6c3c | 0c831e5c3aecab14fe98ff4f3270d9ec1db237f075cd1fae85b7ffaf0eb2751 |

Вот что происходит при запуске невредоносного исполняемого файла (EXE) из пакета.

Сначала одна из импортируемых им библиотек (отдельная DLL) заменяется вредоносной. После загрузки в память процесса DLL открывает третий файл из пакета PlugX, который обходит средства защиты за счет отсутствия видимого исполняемого кода. Тем не менее он содержит шелл-код, после исполнения которого в памяти расшифровывается еще один дополнительный шелл-код. Он с помощью функции RtlDecompressBuffer() распаковывает PlugX (DLL). При открытии мы видим, что сигнатуры MZ и PE в исполняемом файле PlugX заменены на XV (рис. 2) — скорее всего, это тоже нужно, чтобы скрыть модуль от средств защиты.

Рис. 2. Исполняемый файл PlugX в распакованном виде с измененными сигнатурами MZ и PE

Наконец, запускается распакованная вредоносная библиотека, и управление передается ей.

В другом экземпляре PlugX мы обнаружили интересную особенность: малварь пыталась скрыть некоторые библиотечные вызовы от песочниц. При восстановлении импортов вместо адреса импортируемой функции сохранялся адрес тремя байтами ранее. Результат для функции SetFileAttributesW() виден на рис. 3.

Рис. 3. При получении адреса функции SetFileAttributesW() сохраняется адрес 0x7577D4F4

В табл. 2 приведены характеристики этого экземпляра.

| Свойство | EXE | DLL | Зашифрованная нагрузка |

|---|---|---|---|

| Имя файла | mcut.exe | mcutil.dll | mcutil.dll.bbc |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) | None |

| Размер | 140 576 | 4 096 | 179 906 |

| MD5 | 884d46c01c762ad6ddd2759fd921bf71 | 12ee1f96fb17e25e2305bd6a1ddc2de9 | e0ae93f9cebcba2cb44cec23993b8917 |

| SHA-1 | d201b130232e0ea411daa23c1ba2892fe6468712 | bf25f1585d521bfba0c42992a6df5ac48285d763 | f0efdb723a65e90afaebd56abe69d9f649ca094c |

| SHA-256 | 3124fcb79da0bdf9d0d1995e37b06f7929d83c1c4b60e38c104743be71170efe | 97ad6e95e219c22d71129285299c4717358844b90860bb7ab16c5178da3f1686 | 81e53c7d7c8aa8f98c951106a656dbe9c931de465022f6bafa780a6ba96751eb |

б)

Рис. 4. Фрагмент декомпилированного кода (а) и соответствующий ему фрагмент листинга перехваченных инструкций (б), где встречается вызов функции SetFileAttributesW()

Основная нагрузка PlugX не сохраняется в расшифрованном виде на диске.

Работа PlugX

После запуска вредоносная программа расшифровывает конфигурацию, которая содержит адреса серверов управления, а также информацию, необходимую для дальнейшего функционирования (например, способ закрепления в системе или путь, по которому копируются файлы малвари).

При этом данные для конфигурации могут браться из основного загрузчика или из отдельного файла в текущей рабочей директории. Из того же файла может быть подтянута новая конфигурация при ее обновлении в ходе взаимодействия с сервером управления.

То, как вредонос будет вести себя дальше, во многом определяет его конфигурация.

В зависимости от значения check_flag в конфигурации PlugX вредоносная программа может начать поиск в зараженной системе сетевого адаптера, MAC-адрес которого совпадает с адресом, заданным в самой малвари. В случае совпадения вредоносная программа завершит свое исполнение. Вероятно, таким образом она пытается обнаружить виртуальную среду.

Если значение mode_flag равно 0, вредоносная программа закрепляется в системе (подробнее в разделе «Закрепление в системе»). Затем она переходит к инициализации плагинов и взаимодействию с сервером управления (подробнее в разделе «Функциональность плагинов и исполнение команд»).

Если значение mode_flag равно 2, вредоносная программа сразу переходит к инициализации плагинов и взаимодействию с сервером управления.

Если значение mode_flag равно 3, вредоносная программа внедряет шелл-код в Internet Explorer. Передача управления вредоносному коду осуществляется с помощью функции CreateRemoteThread(). Также производится инициализация плагинов, и создается именованный пайп, через который вредоносная программа получает команды, предназначенные для исполнения плагинами.

Закрепление в системе

Если конфигурация PlugX предусматривает закрепление вредоноса в зараженной системе, то в ней прописан каталог, в который будут скопированы компоненты малвари.

Анализируемый образец выбирает одну из следующих директорий в зависимости от разрядности малвари:

В зависимости от persistence_flag PlugX может закрепляться:

Помним, что малварь может и не закрепляться вовсе.

В зависимости от конфигурации вредоносная программа может также попытаться создать процесс с повышенными привилегиями с последующим внедрением в него кода. В конфигурации могут быть перечислены до четырех целевых процессов.

Функциональность плагинов PlugX и исполняемые команды

Основная функциональность бэкдора реализована с помощью так называемых плагинов. Фрагмент функции, в которой производится инициализация плагинов, приведен на рис. 5.

Рис. 5. Фрагмент инициализации плагинов PlugX

PlugX может управлять процессами и службами, работать с файловой системой, вносить изменения в реестр. Он также имеет компоненты кейлоггера и скринлоггера и может получать удаленный доступ к зараженной системе — все это дает обширные возможности злоумышленникам в скомпрометированной сети.

Полный перечень функций вредоносной программы, доступной через плагины, приведен в табл. 3.

Табл. 3. Функциональность PlugX, доступная через плагины

| Плагин | Команда | Функциональные возможности |

| DISK | Собрать информацию по всем дискам (тип и свободное пространство) | |

| Перечислить файлы в директории | ||

| Перечислить файлы | ||

| Прочитать файл | ||

| Создать директорию и сохранить в нее файл | ||

| Создать директорию | ||

| Создать новый рабочий стол и запустить процесс | ||

| Копировать, переместить, переименовывать или удалить файл | ||

| Получить значение переменной окружения | ||

| KeyLogger | Отправить данные кейлоггера на сервер управления | |

| Nethood | Перечислить сетевые ресурсы | |

| Установить соединение с сетевым ресурсом | ||

| Netstat | Получить таблицу TCP | |

| Получить таблицу UDP | ||

| Установить состояние TCP | ||

| Option | Заблокировать экран компьютера | |

| Отключить компьютер (принудительно) | ||

| Перезагрузить компьютер | ||

| Отключить компьютер (безопасно) | ||

| Показать окно с сообщением | ||

| PortMap | Возможно, запустить маппинг портов | |

| Process | Получить информацию о процессах | |

| Получить информацию о процессе и модулях | ||

| Завершить процесс | ||

| Regedit | Перечислить подразделы ключа реестра | |

| Создать ключ реестра | ||

| Удалить ключ реестра | ||

| Скопировать ключ реестра | ||

| Перечислить значения ключа реестра | ||

| Задать значение ключа реестра | ||

| Удалить значение из ключа реестра | ||

| Получить значение из ключа реестра | ||

| Screen | Использовать удаленный рабочий стол | |

| Сделать скриншот | ||

| Найти скриншоты в системе | ||

| Service | Получить информацию о сервисах в системе | |

| Изменить конфигурацию сервиса | ||

| Запустить сервис | ||

| Управлять сервисом | ||

| Удалить сервис | ||

| Shell | Запустить cmd-шелл | |

| SQL | Получить список баз данных | |

| Получить список описаний драйверов | ||

| Выполнить SQL-команду | ||

| Telnet | Настроить Telnet |

Фрагмент функции обработки команд, полученных от сервера управления приведена на рис. 6.

Рис. 6. Команды сервера управления, которые получает PlugX

Описание команд приведено в табл. 4.

Табл. 4. Команды сервера управления, которые получает PlugX

| Команда | Описание |

|---|---|

| 0x1 | Отправить на сервер управления данные о зараженной системе: — имя компьютера; — имя пользователя; — информация о CPU; — текущее использование памяти системой; — информация об операционной системе; — системные дата и время; — системная информация; — язык системы |

| 0x5 | Самоудалиться (удалить службу, очистить реестр) |

| 0x3 | Передать команды плагинам со сменой протокола взаимодействия |

| 0x6 | Отправить текущую конфигурацию PlugX на сервер управления |

| 0x7 | Получить с сервера управления новую конфигурацию и обновить текущую |

| 0x8 | Отправить список процессов с внедренным шелл-кодом |

| default | Передать команды плагинам |

nccTrojan

Один из обнаруженных нами бэкдоров найден в отчете VIRUS BULLETIN и назван авторами nccTrojan по константному значению в коде основного пейлоада. Характеристики попавшегося нам образца малвари приведены в табл. 5.

| Свойство | EXE | DLL |

|---|---|---|

| Имя файла | instsrv.exe | windowsreskits.dll |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) |

| Размер (в байтах) | 83 968 | 514 048 |

| Время компиляции | 18 декабря 2019 года 03:13:03 | 21 марта 2020 года 15:19:04 |

| MD5 | c999b26e4e3f15f94771326159c9b8f9 | 056078b1c424667e6a67f9867627f621 |

| SHA-1 | ec12c469463029861bd710aec3cb4a2c01907ad2 | 5bd080285a09c0abf742fb50957831310d9d9769 |

| SHA-256 | 07d728aa996d48415f64bac640f330a28e551cd565f1c5249195477ccf7ecfc5 | 3be516735bafbb02ba71d56d35aee8ce2ef403d08a4dc47b46d5be96ac342bc9 |

Запуск nccTrojan

Работа nccTrojan

nccTrojan расшифровывает конфигурацию, хранящуюся по определенному смещению в оверлее. Конфигурация зашифрована с помощью алгоритма AES-CFB-256, он же используется для шифрования взаимодействия с сервером управления. Пары «ключ шифрования + вектор инициализации» захардкоржены и различны для шифрования конфигурации и взаимодействия с сервером управления.

Расшифрованная конфигурация содержит информацию о сервере управления и выглядит следующим образом:

Если соединение установлено, то на сервер управления отправляется следующая информация:

При этом из собранных данных формируется строка, которая дальше зашифровывается и отправляется на сервер управления. Формат создаваемой строки:

Далее вредоносная программа переходит к взаимодействию с сервером управления и может исполнять команды, приведенные в табл. 6.

Табл. 6. Команды, исполняемые nccTrojan

| Команда | Назначение |

|---|---|

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Записать данные в файл |

| 0x5 | Получить информацию о дисках C-Z (тип, свободный объем памяти) |

| 0x6 | Получить информацию о файлах |

| 0x8 | Запустить процесс |

| 0xA | Удалить файл или директорию |

| 0xC | Прочитать файл |

| 0xF | Проверить наличие файла |

| 0x11 | Сохранить файл |

| 0x13 | Получить список запущенных процессов |

| 0x15 | Завершить процесс |

| 0x17 | Скопировать файл |

| 0x1A | Переместить файл |

| 0x1D | Запустить cmd-шелл с правами пользователя |

dnsTrojan

Следующий бэкдор мы обнаружили впервые: на момент расследования мы не нашли упоминаний о нем в отчетах других экспертов. Его отличительная особенность — общение с сервером управления через DNS. В остальном по своей функциональности вредоносная программа схожа с бэкдором nccTrojan. Чтобы сохранить единообразие в названиях найденной малвари, назвали ее dnsTrojan.

| Свойство | EXE |

|---|---|

| Имя | a.exe.ok |

| Тип файла | PE32 executable (EXE) |

| Размер (в байтах) | 417 280 |

| Время компиляции | 13 октября 2020 года 20:05:59 |

| MD5 | a3e41b04ed57201a3349fd42d0ed3253 |

| SHA-1 | 172d9317ca89d6d21f0094474a822720920eac02 |

| SHA-256 | 826df8013af53312e961838d8d92ba24de19f094f61bc452cd6ccb9b270edae5 |

Запуск dnsTrojan

После запуска вредоносная программа извлекает из ресурсов, распаковывает и сохраняет в рабочей директории два файла:

Работа dnsTrojan

Все свои действия вредоносная программа логирует в файл %ProgramData%\logD.dat, при этом записанные данные похожи на отладочную информацию для злоумышленников (рис. 7).

Рис. 7. Фрагмент файла logD.dat

Взаимодействие с сервером управления осуществляется с использованием DNS-туннелирования. Данные передаются серверу управления в виде DNS-запроса TXT-записи в зашифрованном виде.

Сразу после запуска на сервер управления отправляются следующие данные:

Из них формируется сообщение вида 8SDXCAXRZDJ;O0V2m0SImxhY;6.1.1;1;00-13-d2-e3-d6-2e;2020113052831619.

Все передаваемые на сервер управления данные преобразуются следующим образом:

При формировании домена, для которого запрашивается TXT-запись, после каждого 64-го символа ставится точка. Запросы, отправляемые вредоносной программой, можно увидеть на рис. 8.

В ответ на запрос, отправленный на предыдущем шаге из TXT-записей, dnsTrojan получает команды сервера и может исполнить их (табл. 8).

| Команда | Назначение |

|---|---|

| 0x1 | Получить онлайн-данные |

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Получить информацию о дисках C–Z (тип, свободный объем памяти) или файлах |

| 0x6 | Прочитать файл |

| 0x7 | Скопировать файл |

| 0x8 | Удалить файл |

| 0x9 | Проверить наличие файла |

| 0xA | Сохранить файл |

| 0xB | Установить время бездействия программы (в минутах) |

| 0xD | Самоудалиться (очистить реестр) |

dloTrojan

dloTrojan — еще одна обнаруженная в процессе расследования вредоносная программа, которую мы классифицировали как бэкдор. Эта малварь не относится ни к одному из известных семейств вредоносов.

Характеристики файлов исследуемого нами образца приведены в табл. 9.

| Свойство | EXE | DLL |

|---|---|---|

| Имя | ChromeFrameHelperSrv.exe | chrome_frame_helper.dll |

| Тип файла | PE32 executable (EXE) | PE32 executable (DLL) |

| Размер (в байтах) | 82 896 | 240 128 |

| Время компиляции | 12 июля 2013 года 19:11:41 | 14 сентября 2020 года 16:34:44 |

| MD5 | 55a365b1b7c50887e1cb99010d7c140a | bd23a69c2afe591ae93d56166d5985e1 |

| SHA-1 | 6319b1c831d791f49d351bccb9e2ca559749293c | 3439cf6f9c451ee89d72d6871f54c06cb0e0f1d2 |

| SHA-256 | be174d2499f30c14fd488e87e9d7d27e0035700cb2ba4b9f46c409318a19fd97 | f0c07f742282dbd35519f7531259b1a36c86313e0a5a2cb5fe1dadcf1df9522d |

Запуск dloTrojan

На сцену опять выходит DLL hijacking.

Итак, вредоносная программа dloTrojan состоит из двух компонентов:

После запуска исполняемого EXE-файла подгружается код вредоносной DLL. При этом библиотека проверяет имя процесса, в который она загружена, и оно должно соответствовать имени ChromeFrameHelperSrv.exe. В противном случае, вредоносный код завершит свое исполнение.

Далее библиотека расшифровывает вредоносный исполняемый файл, код которого внедряется в еще один запущенный процесс ChromeFrameHelperSrv.exe с использованием техники Process Hollowing.

Работа dloTrojan

Вредоносная программа пытается получить данные значения с именем TID из одного из двух ключей реестра (это зависит от имеющихся привилегий в системе):

Если же значение в реестре отсутствует, создается один из указанных ключей реестра. В параметре TID прописывается строка из 16 произвольных символов, которую в дальнейшем можно рассматривать как ID зараженной системы.

Строки во вредоносной программе зашифрованы методом простого сложения по модулю двух с одним байтом (отличается для различных строк).

Затем малварь расшифровывает адрес сервера управления. В зависимости от конфигурации вредоносная программа может иметь несколько адресов, в текущей конфигурации адрес сервера управления один.

Теперь dloTrojan устанавливает соединение с сервером управления. Если подключиться к серверу не удалось, малварь пытается найти настроенные прокси-серверы одним из способов:

Далее на сервер управления отправляется следующая информация о зараженной системе:

Данные передаются на сервер управления в зашифрованном виде.

В конце концов вредоносная программа получает возможность исполнять команды сервера управления: запускать cmd-шелл, создавать и удалять файлы, собирать информацию о дисках.

Перечень возможных команд приведен в табл. 10.

Табл. 10. Команды, исполняемые dloTrojan

| Команда | Назначение |

|---|---|

| 0x1 | Получить количество миллисекунд, прошедших с момента запуска системы |

| 0x2 | Запустить сmd-шелл |

| 0x3 | Выполнить команду через cmd-шелл |

| 0x4 | Закрыть cmd-шелл |

| 0x5 | Проверить существование файла. Если файла нет, создать его |

| 0x6 | Создать файл |

| 0x7 | Получить данные файла (размер, временные метки) |

| 0x8 | Прочитать файл |

| 0x9 | Получить информацию о дисках C–Z (тип, объем свободной памяти) |

| 0xA | Перечислить файлы |

| 0xB | Удалить файл |

| 0xC | Переместить файл |

| 0xD | Запустить процесс |

| 0xE | Сделать скриншот |

| 0xF | Перечислить сервисы |

| 0x10 | Запустить сервис |

| 0x11 | Перечислить процессы и модули |

| 0x12 | Завершить процесс, затем перечислить процессы и модули |

| 0x13 | Закрыть сокет |

И еще несколько программ, которые мы раскопали в ходе расследования

Вернемся к общедоступным утилитам, найденным на зараженных системах. С их помощью можно залезть в систему, утащить конфиденциальные данные и выполнить другие вредоносные действия. Ловите краткое описание каждой.

GetPassword

GetPassword предназначена для получения паролей из зараженной системы. Раньше исходный код утилиты лежал в репозитории MimikatzLite, но сейчас его почему-то удалили. Можем только поделиться скриншотом на рис. 9.

Рис. 9. Скриншот работы утилиты GetPassword

Quarks PwDump

Еще одна утилита для извлечения паролей из ОС Windows.

Исходный код можно найти в репозитории 0daytool-quarkspwdump. Скриншот утилиты приведен на рис. 10.

Рис. 10. Скриншот работы утилиты Quarks PwDump

wpmd v 2.3 (beta)

wpmd (windows password and masterkey decrypt) также предназначена для получения паролей в ОС Windows. Увы, источник мы не нашли, поэтому можем только показать скриншот (рис. 11).

Рис. 11. Скриншот работы утилиты wpmd v 2.3 (beta)

os.exe

os.exe позволяет определить версию ОС Windows (рис. 12). Источник тоже не найден 🙁

Рис. 12. Скриншот работы утилиты os.exe

nbtscan 1.0.35

nbtscan — утилита командной строки, предназначенная для сканирования открытых серверов имен NETBIOS в локальной или удаленной TCP/IP-сети. Она обеспечивает поиск открытых общих ресурсов (рис. 13). Доступна на ресурсе Unixwiz.net.

Рис. 13. Скриншот работы утилиты nbtscan

Это расследование в очередной раз убедило нас, что даже заезженные и понятные техники способны доставить жертвам много неприятностей. Злоумышленники могут годами копаться в IT-инфраструктуре жертвы, которая и подозревать ничего не будет. Думаем, выводы вы сделаете сами 🙂

PlugX (SHA256: EXE, DLL, Shell-code)

PlugX-executor: (SHA256: EXE)

nccTrojan (SHA256: EXE, DLL)

dnsTrojan (SHA256: EXE)

dloTrojan (SHA256: EXE, DLL)

Что делать, если trustedinstaller.exe загружает процессор

Что делать, если trustedinstaller.exe загружает процессор