What is ‘SOSDataSource-ak’ in keychain

krishnaM

macrumors regular

My apple ID was linked with my yahoo mail account and yesterday I switched to my Gmail. Since then I have been getting apple popup messages to enter my admin password to access keychain.

I opened my keychain app today evening I noticed this ‘SOSDataSource-ak’ associated with strange accounts (engine state, engine peer states, engine-menfest-cache, engine coders). I am very sure I was not doing anything with macpro at 4.44 pm and do not understand why should it appear in keychain local user items list

I’ll really appreciate if you all can help me solve this situation.

bsbeamer

macrumors 601

krishnaM

macrumors regular

Thanks for the reply. Wow, so as per the link it is normal keychain function. But they didn’t explain why did it show up in the keychain list also why should it appear today in my computer?

I looked at the link https://discussions.apple.com/thread/7939336 and I notice now that I have the same ‘waldo entries’ my keychain ‘login list’ too which appeared today afternoon. I was trying to install ‘free Bitdefender vpn’ software that comes with antivirus software at that time.

Also about the popups for password for keychain, have I messed with keychain function? I only changed the ‘apple ID’ and kept the same old admin password. Does it cause any syncing issue between ‘keychain password’ and ‘admin password’

krishnaM

macrumors regular

Thanks for the reply. Wow, so as per the link it is normal keychain function. But they didn’t explain why did it show up in the keychain list also why should it appear today in my computer?

I looked at the link https://discussions.apple.com/thread/7939336 and I notice now that I have the same ‘waldo entries’ my keychain ‘login list’ too which appeared today afternoon. I was trying to install ‘free Bitdefender vpn’ software that comes with antivirus software at that time.

Also about the popups for password for keychain, have I messed with keychain function? I only changed the ‘apple ID’ and kept the same old admin password. Does it cause any syncing issue between ‘keychain password’ and ‘admin password’

View attachment 759588

Question: Q: Why SOSDataSource-ak in keychain?

Can anyone tell me what SOSDataSource-ak is or why it showed up in my keychain?

Posted on Jan 9, 2018 9:29 PM

Helpful answers

I’m seeing the same entries on the KeyChain. I was cheking all entries since I was looking at this thread about some other strange entries.

It will be nice if instead of contacting Apple Support, some actual interest in the matter is shown from this department, as some users are wondering if this is actually malicious activity, and it seems impossible to find any useful documentation about it.

Jan 17, 2018 9:23 AM

I had the same question and contacted Apple Support. They confirmed that the item is part of the software for the keychain function. It is part of your system and is not an issue at all.

Jan 23, 2018 10:04 PM

There’s more to the conversation

Loading page content

Page content loaded

Jan 11, 2018 1:04 PM

I’m seeing the same entries on the KeyChain. I was cheking all entries since I was looking at this thread about some other strange entries.

It will be nice if instead of contacting Apple Support, some actual interest in the matter is shown from this department, as some users are wondering if this is actually malicious activity, and it seems impossible to find any useful documentation about it.

Jan 17, 2018 9:23 AM

did you ever find what (SOSDataSource-ak) is.

I’m seeing it in keychain also.

Jan 22, 2018 3:32 PM

I had the same question and contacted Apple Support. They confirmed that the item is part of the software for the keychain function. It is part of your system and is not an issue at all.

Jan 23, 2018 10:04 PM

Not sure what it is, but I have five items in my iCloud keychain, all called SOSDataSource-ak, and all were created today. It occurred immediately after joining a new WiFi network, alongside an airport network password item. This has not happened to me before, and the only thing I can think of is that I have recently upgraded to High Sierra (most recently 10.13.2). All of these items are in an access group for «com.apple.security.sos».

Feb 3, 2018 11:55 AM

Not only that I have it too, but also on my SMTP list inside mail, I have a long list of old SMTP servers that are impossible to delete.

If I delete de «SOSDataSource-ak» the list is also gone, but after few seconds I got it back in my Keychain and the list reappears…

Feb 22, 2018 3:12 PM

Question: Q: Why SOSDataSource-ak in keychain? More Less

SSO на микросервисной архитектуре. Используем Keycloak. Часть №1

В любой крупной компании, и X5 Retail Group не исключение, по мере развития возрастает количество проектов, где требуется авторизация пользователей. С течением времени требуется бесшовный переход пользователей из одного приложения в другой и тогда возникает необходимость использования единого сервера Single-Sing-On (SSO). Но как быть, когда такие идентификационные провайдеры как AD или иные, не обладающие дополнительными атрибутами, уже используются в различных проектах. На помощь придет класс систем под названием «идентификационные брокеры». Наиболее функциональными являются его представители, такие как Keycloak, Gravitee Access management и пр. Чаще всего сценарии использования могут быть различны: машинное взаимодействие, участие пользователей и пр. Решение должно поддерживать гибкий и масштабируемый функционал, способный объединить все требования в одном, и такие решением в нашей компании сейчас является индикационный брокер – Keycloak.

Keycloak – это продукт с открытым исходным кодом, предназначенный для идентификации и контроля доступа и поддерживаемый компанией RedHat. Он является основой для продуктов компании использующих SSO – RH-SSO.

Основные понятия

Прежде чем начать разбираться с решениями и подходами следует определиться в терминах и последовательности процессов:

Идентификация — это процедура распознавания субъекта по его идентификатору (проще говоря, это определение имени, логина или номера).

Аутентификация – это процедура проверки подлинности (пользователя проверяют с помощью пароля, письмо проверяют по электронной подписи и т.д.)

Авторизация – это предоставление доступа к какому-либо ресурсу (например, к электронной почте).

Идентификационный брокер Keycloak

Keycloak — это решение для управления идентификацией и доступом с открытым исходным кодом, предназначенное для использования в ИС где могут использоваться паттерны микросервисной архитектуры.

Keycloak предлагает такие функции, как единый вход (SSO), брокерская идентификация и социальный вход в систему, федерация пользователей, клиентские адаптеры, консоль администратора и консоль управления учетными записями.

Базовый функционал, поддерживаемый в Keycloak:

Идентификационные провайдеры уровня предприятия (On-Premise)

Возможность аутентификации пользователей через User Federation сервисы.

Также может быть использована сквозная аутентификация — если пользователи проходят аутентификацию на рабочих станциях с Kerberos (LDAP или AD), то они могут быть автоматически аутентифицированы на Keycloak без необходимости снова указывать свое имя пользователя и пароль.

Для аутентификации и дальнейшей авторизации пользователей возможно использование реляционной СУБД, что наиболее применимо для сред разработки, так как не влечет длительных настроек и интеграций на ранних стадиях проектов. По умолчанию в Keycloak используется встроенная СУБД для хранения настроек и данных о пользователях.

Список поддерживаемых СУБД обширен и включает в себя: MS SQL, Oracle, PostgreSQL, MariaDB, Oracle и другие. Наиболее протестированными на данный момент являются Oracle 12C Release1 RAC и Galera 3.12 cluster для MariaDB 10.1.19.

Идентификационные провайдеры — social login

Возможно использование логина из социальных сетей. Для активации возможности аутентифицировать пользователей используется консоль администратора Keycloack. Изменений в коде приложений не требуется и данный функционал доступен «из коробки» и может быть активирован в любой стадии реализации проекта.

Для аутентификации пользователей возможно использование OpenID/SAML Identity провайдеров.

Типовые сценарии авторизации с использование OAuth2 в Keycloak

Authorization Code Flow — используется с серверными приложениями (server-side applications). Один из наиболее распространенных типов разрешения на авторизацию, поскольку он хорошо подходит для серверных приложений, в которых исходный код приложения и даные клиента не доступны посторонним. Процесс в данном случае строится на перенаправлении (redirection). Приложение должно быть в состоянии взаимодействовать с пользовательским агентом (user-agent), таким как веб-браузер — получать коды авторизации API перенаправляемые через пользовательский агент.

Implicit Flow — используется мобильными или веб-приложениями (приложения, работающие на устройстве пользователя).

Неявный тип разрешения на авторизацию используется мобильными и веб-приложениями, где конфиденциальность клиента не может быть гарантирована. Неявный тип разрешения также использует перенаправление пользовательского агента, при этом токен доступа передается пользовательскому агенту для дальнейшего использовании в приложении. Это делает токен доступным пользователю и другим приложениям на устройстве пользователя. При этом типе разрешения на авторизацию не осуществляется аутентификация подлинности приложения, а сам процесс полагается на URL перенаправления (зарегистрированный ранее в сервисе).

Implicit Flow не поддерживает токены обновления токена доступа (refresh tokens).

Client Credentials Grant Flow — используются при доступе приложения к API. Этот тип разрешения на авторизацию обычно используется для взаимодействий «сервер-сервер», которые должны выполняться в фоновом режиме без немедленного взаимодействия с пользователем. Поток предоставления учетных данных клиента позволяет веб-службе (конфиденциальному клиенту) использовать собственные учетные данные вместо олицетворения пользователя для проверки подлинности при вызове другой веб-службы. Для более высокого уровня безопасности возможно вызывающей службе использовать сертификат (вместо общего секрета) в качестве учетных данных.

JWT токен и его преимущества

JWT (JSON Web Token) — открытый стандарт (https://tools.ietf.org/html/rfc7519), который определяет компактный и автономный способ для защищенной передачи информации между сторонами в виде JSON-объекта.

Согласно стандарту, токен состоит из трех частей в base-64 формате, разделенных точками. Первая часть называется заголовком (header), в которой содержится тип токена и название хэш-алгоритма для получения цифровой подписи. Вторая часть хранит основную информацию (пользователь, атрибуты и т.д.). Третья часть – цифровая подпись.

Refresh-токен — это токен, позволяющий клиентам запрашивать новые access-токены по истечении их времени жизни. Данные токены обычно выдаются на длительный срок.

Основные преимущества применения в микросервисной архитектуре:

JWT токен — состав

Заголовок — по умолчанию, заголовок содержит только тип токена и алгоритм, используемый для шифрования.

Тип токена хранится в ключе «typ». Ключ «typ» игнорируется в JWT. Если ключ «typ» присутствует, его значение должно быть JWT, чтобы указать, что этот объект является JSON Web Token.

Второй ключ «alg» определяет алгоритм, используемый для шифрования токена. По умолчанию он должен быть установлен в HS256. Заголовок кодируется в base64.

< "alg": "HS256", "typ": "JWT">

Payload (содержимое) — в полезной нагрузке хранится любая информация, которую нужно проверить. Каждый ключ в полезной нагрузке известен как «заявление». К примеру, в приложение можно войти только по приглашению (закрытое промо). Когда мы хотим пригласить кого-то поучаствовать, мы отправляем ему письмо с приглашением. Важно проверить, что адрес электронной почты принадлежит человеку, который принимает приглашение, поэтому мы включим этот адрес в полезную нагрузку, для этого сохраним его в ключе «e-mail»

< "email": "example@x5.ru" >

Ключи в payload могут быть произвольными. Тем не менее, есть несколько зарезервированных:

Берутся закодированные в base64: заголовок и payload, они объединяются в строку через точку. Затем эта строка и секретный ключ поступает на вход алгоритма шифрования, указанного в заголовке (ключ «alg»). Ключом может быть любая строка. Более длинные строки будут наиболее предпочтительнее, поскольку потребуется больше времени на подбор.

Построение архитектуры отказоустойчивого кластера Keycloak

При использовании единого кластера для всех проектов возникают повышенные требования к решению для SSO. Когда количество проектов невелико эти требования не так ощутимы для всех проектов, однако с увеличением количества пользователей и интеграций повышаются требования к доступности и производительности.

Повышение рисков отказа единого SSO повышает требования к архитектуре решения и используемых методов резервирования компонентов и приводит к очень жесткому SLA. В связи с этим чаще при разработке или ранних стадиях внедрения решений проекты имеют собственную не отказоустойчивую инфраструктуру. По мере развития требуется заложить возможности развития и масштабирования. Наиболее гибко строить отказоустойчивый кластер с применением контейнерной виртуализации или гибридного подхода.

Для работы в режиме Active/Active и Active/Passive кластера требуется обеспечивать консистентность данных в реляционной базе данных — оба узла базы данных должны синхронно реплицироваться между различными геораспределенными ЦОД.

Самый простой пример отказоустойчивой инсталяции.

Какие преимущества дает использование единого кластера:

На что стоит обратить внимание при планировании кластера

Keycloak использует систему управления СУБД для сохранения: realms, clients, users и пр.

Поддерживается большой спектр СУБД: MS SQL, Oracle, MySQL, PostgreSQL. Keycloak поставляется с собственной встроенной реляционной базой данных. Рекомендуется использование для ненагруженных сред – такие как среды разработки.

Для работы в режиме Active/Active и Active/Passive кластера требуется обеспечивать консистентность данных в реляционной базе данных и оба узла кластера баз данных синхронно реплицируются между ЦОД.

Распределенный кеш (Infinspan)

Для корректной работы кластера требуется дополнительная синхронизация следующих типов кеша с использованием JBoss Data Grid:

Authentication sessions — используемый для сохранения данных при аутентификации конкретного пользователя. Запросы из этого кэша обычно включают только браузер и сервер Keycloak, а не приложение.

Action tokens — используются для сценариев, когда пользователю необходимо подтвердить действие асинхронно (по электронной почте). Например, во время потока forget password кэш actionTokens Infinispan используется для отслеживания метаданных о связанных маркерах действий, которые уже использовались, поэтому его нельзя использовать повторно.

Caching and invalidation of persistent data – используется для кэширования постоянных данных, чтобы избежать лишних запросов к базе данных. Когда какой-либо сервер Keycloak обновляет данные, все остальные серверы Keycloak во всех центрах обработки данных должны знать об этом.

Work — используется только для отправки сообщений о недействительности между узлами кластера и центрами обработки данных.

User sessions — используются для сохранения данных о сеансах пользователя, которые действительны в течение сеанса браузера пользователя. Кэш должен обрабатывать HTTP-запросы от конечного пользователя и приложения.

Brute force protection — используется для отслеживания данных о неудачных входах.

Балансировка нагрузки

Балансировщик нагрузки является единой точкой входа в keycloak и должен поддерживать sticky sessions.

Сервера приложений

Используются для контроля взаимодействия компонентов между собой и могут быть виртуализированы или контейнерезированы с применением имеющихся средств автоматизации и динамического масштабирования средств автоматизации инфраструктуры. Наиболее распространенные сценарии развертывания в OpenShift, Kubernetes, Rancher.

На этом первая часть – теоретическая — закончена. В следующих циклах статей будут разобраны примеры интеграций с различными идентификационными провайдерами и примеры настроек.

Solstarter: что такое токен SOS?

Критики экосистемы Solana утверждали, что Solana никогда не получит успеха или проекты Solana никогда не будут набирать обороты. Эти замечания небезосновательны, поскольку Ethereum в настоящее время является ведущим блокчейном в DeFi, обрабатывая большинство транзакций и получая наибольшее внимание средств массовой информации. Однако, хотя основное внимание сосредоточено на Ethereum, за кулисами экосистема Solana переживает стремительный рост, и проекты, запущенные на ней, становятся одними из проектов с самой высокой рыночной капитализацией в DeFi. Быть одним из первых участников экосистемы Solana было довольно прибыльным делом, и дальновидные, сообразительные инвесторы пожинали плоды.

В отличие от традиционных стартовых площадок, основанных на том, кто первым нажимает кнопку, в Solstarter создают платформу, которая будет равноправной и справедливой для всех, но при этом вознаграждает держателей токенов. Больше никаких белых списков на основе того, кто заполняет форму первым, и никаких высоких финансовых барьеров для входа. Solstarter создает справедливое, децентрализованное повышение ликвидности с помощью трехуровневой системы, которая предоставляет заинтересованным участникам многоуровневую гарантию на основе количества принадлежащих им токенов Solstarter.

I раунд

В первом раунде любой владелец, у которого есть минимальные требования в отношении токенов Solstarter, может участвовать в повышении стоимости данного первоначального предложения по распределению (IDO) для проекта. Через объединенную систему любой может участвовать в повышении в течение восьмичасового периода, а доля распределения, предоставляемая участнику, зависит от веса пула его уровня, который зависит исключительно от количества токенов Solstarter, которые они поставили.

II раунд

III раунд

В последнем раунде обмена любой пользователь платформы Solstarter сможет получить оставшиеся токены от продажи с неограниченным лимитом. Для третьего раунда продажи требований SOS по ставкам не будет. (Требования к продаже с точки зрения KYC определяются проектом IDO, а не Solstarter, чтобы соответствовать международным нормам).

Будущие планы Solstarter

Более того, Solstarter внедрит систему распределения прав, при которой пользователи, которые ставят SOS на платформу, получат репрезентативный токен (xSOS), который будет передаваться в соответствующий кошелек в течение 30 дней. В конце 30-дневного периода xSOS будет эквивалентен ставке SOS 1: 1, тем самым представляя полное распределение, доступное для отдельной ставки на платформе Solstarter. Чтобы принять решение о распределении, Solstarter проверит общую сумму xSOS в кошельке пользователя, которая представляет собой общую ставку в системе.

Благодаря функции линейного перехода пользователи действительно могут стать венчурными инвесторами, имея стимулы для более длительных периодов владения. Кроме того, Solstarter признает, что одной из очевидных проблем во многих экосистемах стартовых площадок является то, что входной барьер может быть слишком высоким для небольших игроков, чтобы они могли участвовать в запусках IDO. При многоуровневой модели потенциально может потребоваться значительный объем капитала для приобретения токенов SOS, которые будут размещены на уровне, в зависимости от рыночной цены токена SOS. Solstarter планирует и дальше внедрять инновации в многоуровневую модель стартовой площадки, создав уровень микростейкинга под названием Satellite.

Чтобы присоединиться к уровню Satellite, физическое лицо должно будет поставить минимальное количество токенов и участвовать в лотерее для каждого проекта IDO. Если они выиграют эту лотерею, этому человеку будет предоставлен доступ к распределению уровня Moon для этого повышения.

Мы планируем начать с фиксированного числа победителей лотереи для каждого повышения и итеративно развивать эту концепцию, чтобы со временем привлечь больше игроков. Опять же, подобные изменения будут добавлены вскоре после первоначального запуска, и как только мы увидим, как динамика рынка разыгрывается с фиксированной многоуровневой моделью повышения. Мы запланировали эти изменения, так как хотим, чтобы Solstarter был открыт для как можно большего числа участников, адаптирован для тех, кто давно верит, и был максимально справедливым.

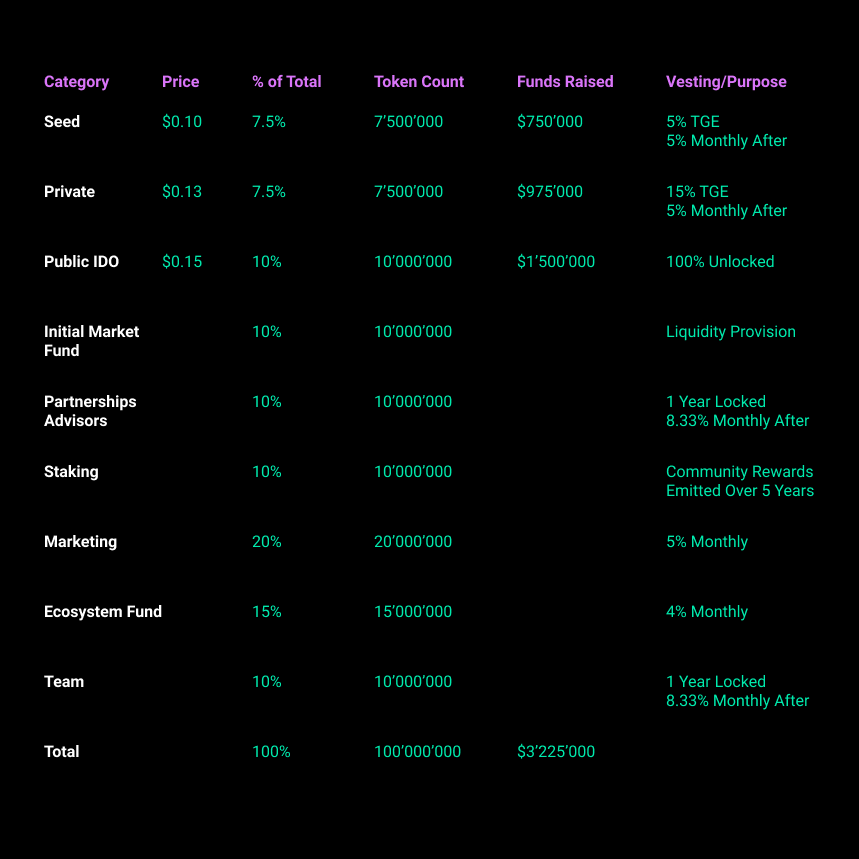

Токеномика Solstarter

Одной из наиболее важных частей любого проекта является распределение токенов, поскольку это создает структуры стимулов для долгосрочного роста платформы. При создании Solstarter разработчики хотели реализовать идею участия сообщества, выделив сообществу почти половину общего количества токенов через Public IDO, Initial Market Fund, Staking Rewards и Ecosystem Fund. Пятнадцать процентов токенов будут проданы через корпоративные первичные и частные продажи, которые будут осуществляться со стратегическими партнерами, чтобы помочь финансировать развитие и рост Solstarter и связать платформу с высококачественными проектами для будущих IDO. Последний транш токенов будет использован для маркетинга, разработки и распределения консультантов + команды.

Мост SOL-ETH

Solstarter будет запущен в сети Solana и будет продаваться на Serum DEX и Raydium. Однако, чтобы облегчить принятие Solstarter на начальном этапе, разработчики также запустят упакованную версию SOS в сети Ethereum, которой можно будет торговать на Uniswap и Sushiswap. Через Wormhole Solana участники смогут свободно перемещать токены SOS между обеими сетями. Этот процесс обеспечит наличие ликвидности на обоих блокчейнах, однако только SOS с установленными ставками на платформе Solana будет иметь право на участие в пулах IDO.

Проекты Launchpad за последние несколько месяцев стали рассматриваться как возможные альтернативы традиционным стартовым раундам венчурного капитала, поскольку они предлагают проектам возможность охватить более широкую аудиторию и повысить ликвидность на справедливой основе. Текущими игроками в сети Ethereum являются TrustSwap и Polkastarter, а BSCPad является основным игроком в сети Binance Smart Chain. Все три проекта получили высокую оценку благодаря спросу и качеству проектов, запущенных на соответствующих платформах. Solstarter является первым игроком в сети Solana и стремится захватить всю долю рынка для проектов, которые намереваются иметь децентрализованные предложения на Solana. Solstarter стремится привнести высококачественные и профессионально проверенные проекты в экосистему Solana. Благодаря наставничеству, маркетингу и комплексной проверке Solstarter стремится составить список лучших будущих блокчейн-проектов на платформе.

Заключение

Есть вопрос?

Получить дополнительную информацию и задать любые вопросы о Solstarter можно в русскоязычной группе Solstarter в Telegram.

Выбираем лучший ЦАП: старики, нахалы и нахальные старики (часть 3)

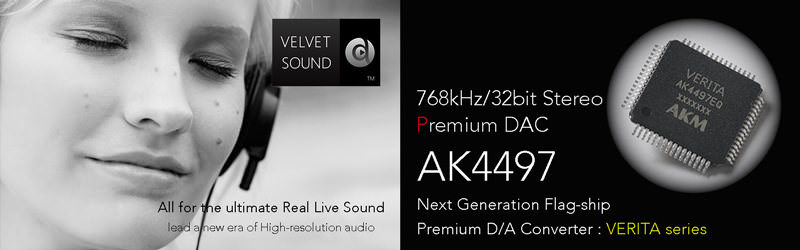

Продолжаем обзор актуальных производителей цифроаналоговых конверторов. Кто-то сходит с дистанции и уступает молодым да зубастым. Сегодня на арене Analog Devices, Sabre и Asahi Kasei.

Analog Devices

Некогда производитель изысканной AD1862 — отличной 20-битной модели R-2R, сейчас Analog Devices перепрофилировался на более доступные мультимедийные решения «все в одном». В частности, чипы AD можно было встретить в предыдущем поколении B&W Zeppelin Air (AD1936 + DSP ADAU1445). Считается, что компоненты на Analog Devices играют сообразно своему названию — более тепло и гладко, и не так резко по сравнению с конкурентами.

В роли хайфайного чипа в номенклатуре компании сегодня присутствует лишь одна модель AD1955 с поддержкой DSD. Из дорогих аппаратов ее можно было встретить в Esoteric X-01D2, а из дешевых – в ЦАПах Emotiva XDA-1 и Asus Essense 3.

Цена из партии в 1000 шт.: 6,86$. Динамический диапазон 123 дБ, коэффициент искажений 110 дБ.

Sabre

Поговорим о самом молодом и дерзком потомстве среди ЦАПов. Хотя на самом деле эта компания существует с 1984 года, но раньше больше была известна на рынке компьютерного мультимедиа. Повальный аудиохайп случился на переломе 2010-х. На рынок выкатились невиданные 8-канальные чипы с 32-битным исчислением, DSD-поддержкой и чумовыми характеристиками. Сейчас «камни» Sabre можно встретить практически везде — начиная от портатива и китайских DIY-китов до профессионального хай-энда.

Однако заслуги «Сябров» перед аудиофильским человечеством не абсолютны. Ряд взыскательных слушателей, включая недобитых, которые еще помнят разные R-2R мультибиты, высказывают претензии. Главная из них — при зашкаливающем разрешении и скорости нарастания импульса, фонограмма на Sabre может терять в слитности и распадаться на яркие паттерны. Так что при не очень удачной интеграции Sabre, «просто слушать музыку» будет утомительно. Видимо, не все звуковые богатства могут быть описаны стандартной спецификацией.

Актуальных моделей в высшей аудиолинейке Sabre сейчас три. ES9038PRO — флагманский чип с программируемым фильтром и рекордным значением динамического диапазона 140 дБ. Младшие ES9028PRO и ES9026PRO умеют то же самое, но с диапазоном 128/124 дБ и 120/110 дБ уровнем искажений соответственно. Как и прародители, все это 8-канальные процессоры, которые можно гибко настраивать. Компоненты с данными тремя ЦАПами на момент написания статьи еще не анонсированы, ведь обновление номенклатуры Sabre пришлось на начало 2016 года.

Цены на новейшие линейки Sabre пока неизвестны рядовым заказчикам, но например 9018Q2C предлагается за 22 доллара, причем объем заказа не должен быть менее 4-х или более 10 единиц.

Asahi Kasei

Вообще-то это большая японская корпорация с химическим прошлым, у которой нас интересует подразделение Asahi Kasei Microdevises. ЦАПы AKM нельзя назвать прямо уж новичками, но в среде аудиофилов долгое время они находились в тени Burr-Brown и Cirrus Logic. И это не было справедливым. Ведь не только ЦАПы, но и аналого-цифровые преобразователи у Asahi Kasei были вполне приличными и активно применялись в Pro технике высокого класса. В 90-х чипы АКМ стояли даже в Sony Playstation, который, к слову сказать, оказался весьма удачным аудиоисточником.

Разработчики утверждают, что начиная с модели AK4396, используется демодулятор, принципиально отличающийся от остальных дельта-сигм конкурентов. В его работе практически отсутствует высокочастотный шум квантования, — неизбежное зло дельта-сигмы, которое раньше приходилось задабривать набором фильтров. В общем, с тех пор как уважаемые имена сбавили обороты, а некоторые и вовсе вышли из этого бизнеса, Asahi Kasei вместе с Sabre делят рынок самых современных моделей.