Организация работы и настройка клиентской части Блокхост-Сеть

Планирование и организация групп и пользователей

После развертывания клиентской части на рабочих станциях существует возможность их группировки по различным организационным (логическим) принципам, например:

Разумеется это не полный список вариантов, конечный результат группировки определяется потребностями в каждом конкретном случае.

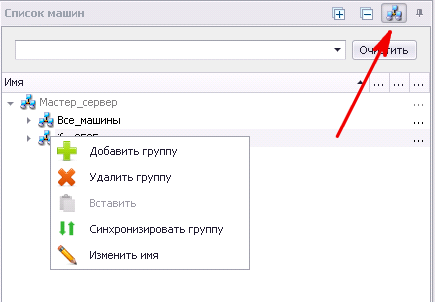

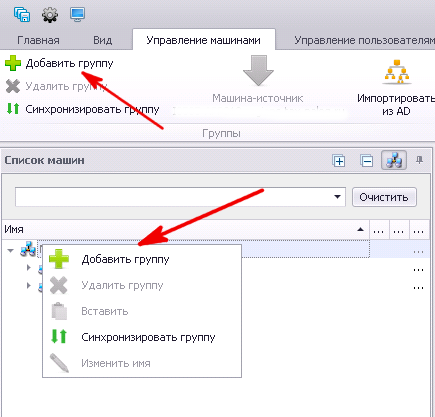

Для всех групп кроме группы по умолчанию Все_машины можно создавать вложенные группы.

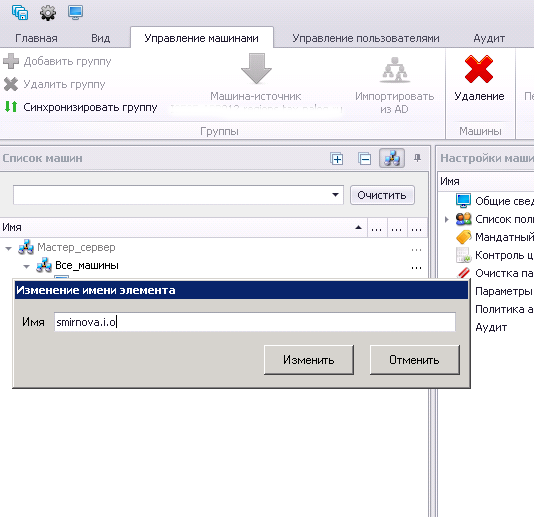

Точно также, как и в случае с группой, с помощью контекстного меню можно переименовать рабочую станцию, дав ей более содержательное имя, чем то, которое она получает после установки(имя компьютера + название домена) :

Пункт Удалить из настроек удаляет рабочую станцию из списка контролируемых текущим сервером СЗИ. Для работы с ней потребуется повторная установка клиента.

Саму группу Все_машины удалить нельзя.

Действуя таким образом мы создаем нужную нам структуру из групп, вложенных групп и рабочих станций на сервере администрирования СЗИ

Инициализация аппаратных ключей eToken

Может быть уже было озвучено, что в нашем случае СЗИ Блокхост-Сеть была использована только для организации двухфакторной аутентификации пользователей. В качестве аппаратных ключей использовались электронные ключи eToken Pro (Java) 72K. Кроме того, из-за нехватки электронных ключей примерно для трети рабочих станций для аутентификации были использованы флэшки пользователей.

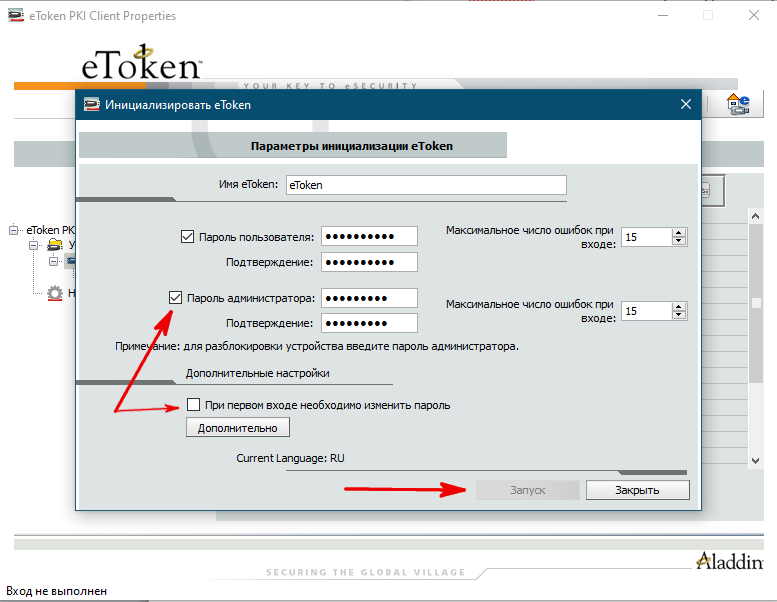

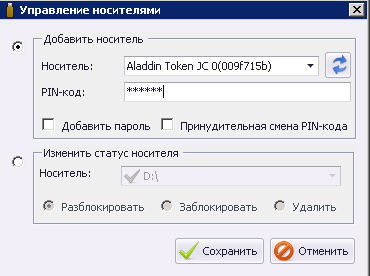

Для использования eToken в качества средства двухфакторной аутентификации необходимо выполнить его первоначальную инициализацию. Звучит страшно, но на самом деле нужно всего лишь задать пароль пользователя (он же пин-код) и пароль администратора. В принципе и этого можно не делать, используя стандартный пин-код носителя (в нашем случае это 1234567890 ). Однако, так сказать, для повышения уровня защиты информации было решено присвоить каждому носителю уникальный пин-код.

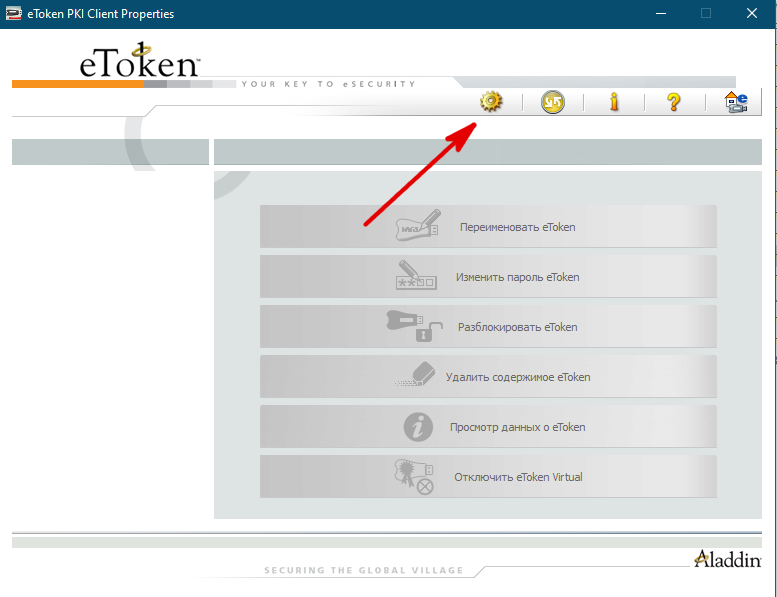

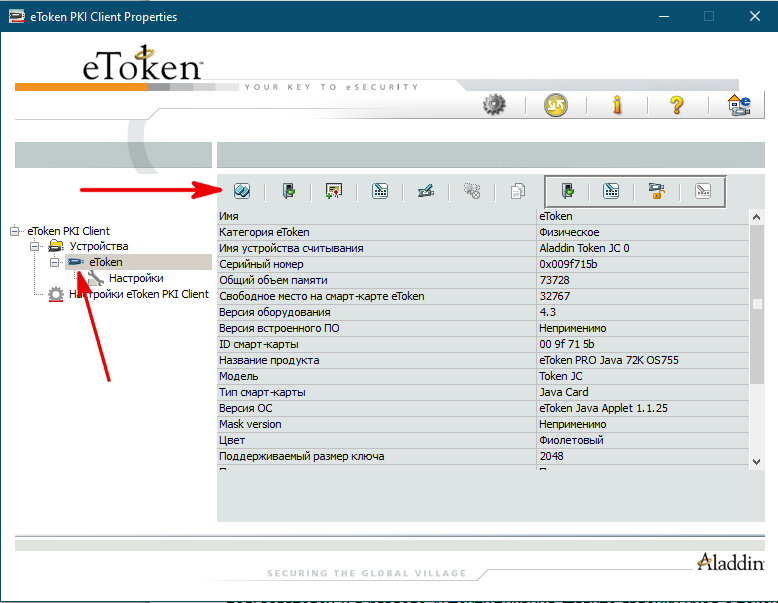

Для первоначальной (и не только) инициализации аппаратного ключа запускаем предварительно установленный PKIClient и жмем на кнопку в виде шестеренки Подробный вид :

Щелкаем на пиктограмме с изображением аппаратного ключа eToken и нажимаем кнопку Инициализировать eToken :

Готово. Для хранения реквизитов пользователей был сделан журнал учета выданных eToken вот такого вида:

Журнал регистрации и учета электронных ключевых носителей информации

для аутентификации/идентификации пользователей СЗИ НСД «Блокхост – Сеть 2.0»

Инвентарный/серийный номер электронного носителя

Отметка о получении

Ф.И.О. сотрудника, выдавшего электронный носитель eToken

Отметка о возврате электронного носителя eToken, дата, подпись

Фамилия И.О. сотрудника

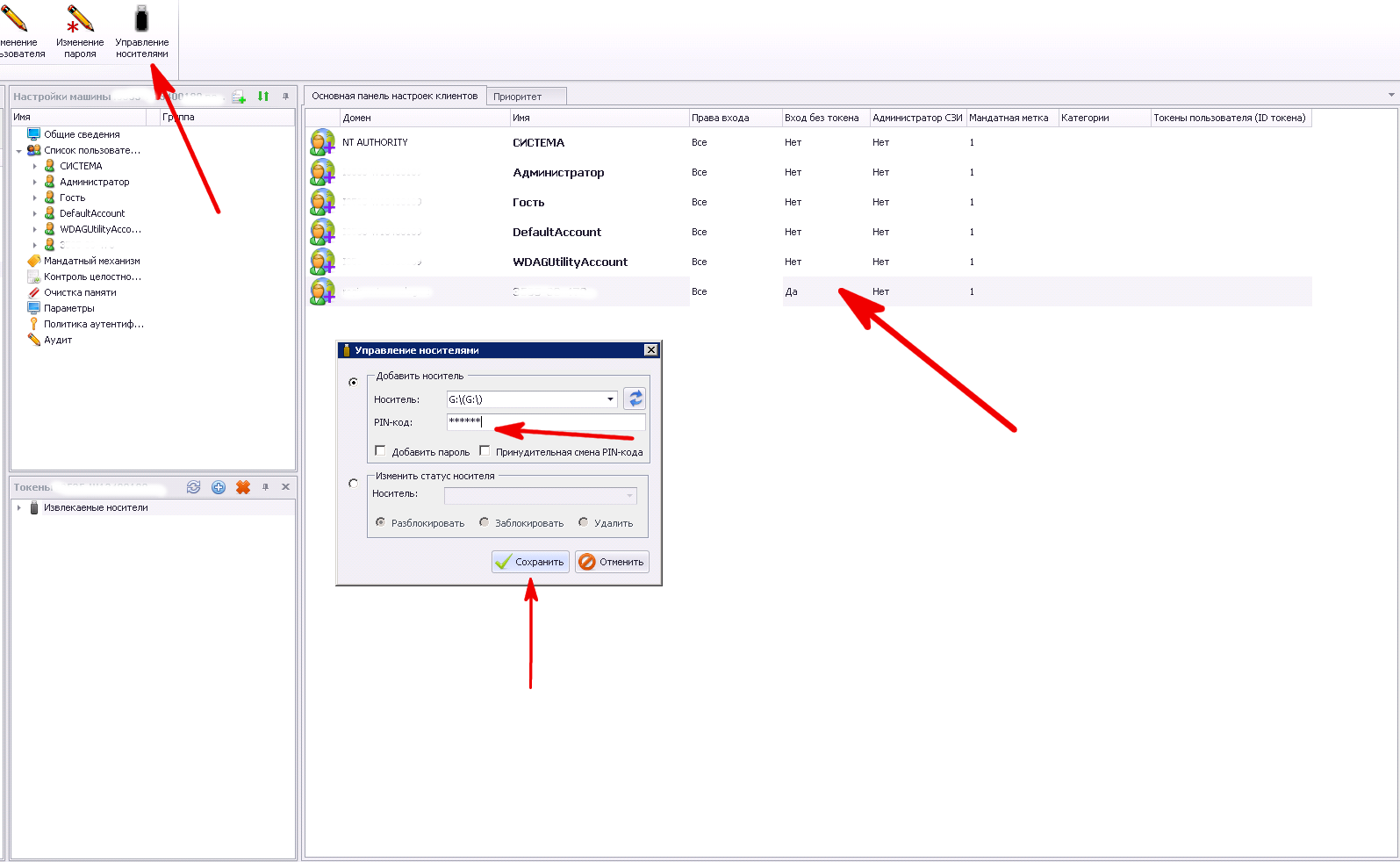

Для флэш-накопителей всех этих телодвижений совершать не нужно, их можно сразу прописывать пользователю в серверной консоли Блокхост-Сеть.

Настройка аутентификации пользователей

Привязка аппаратного ключа это единственный момент, когда может потребоваться (а может и нет) доступ в серверное помещение. Например Windows 7 не позволяла вставить eToken в рабочую станцию администратора безопасности, войти через удаленный рабочий стол на сервер Блокхоста, запустить там серверную консоль и прописать носитель. Приходилось идти и вставлять носитель непосредственно в сервер, ну и привязывать eToken тоже в серверной, раз уж пришли. Заморачиваться пробросом портов не стали, благо серверная недалеко. А вот в Windows 10 все получилось без походов в серверную.

Итак, запускаем серверную консоль на сервере, находим нужную рабочую станцию – вы ведь уже определили структуру групп и рабочих станций, верно?

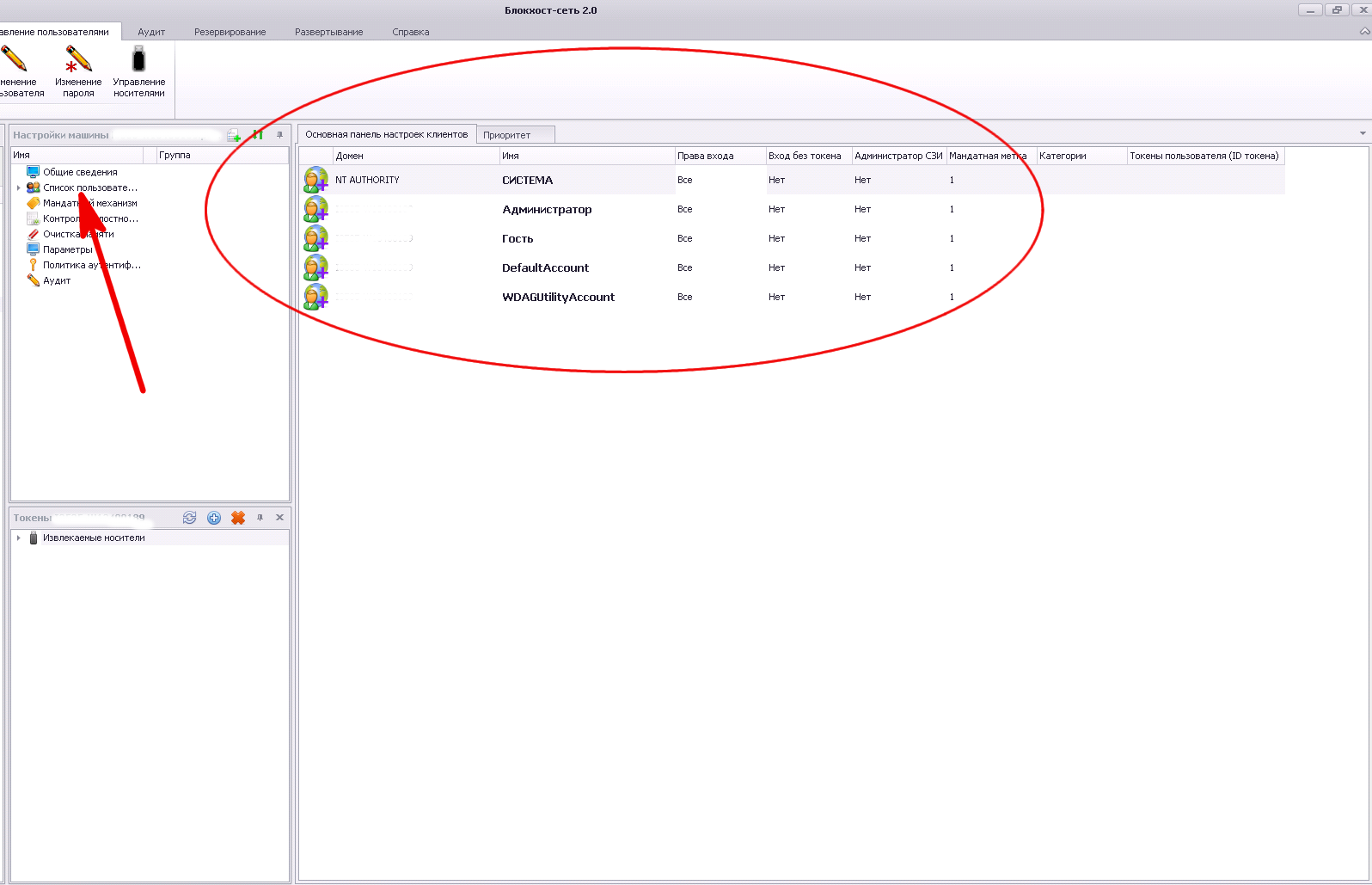

В среднем окне щелкаем по элементу списка Список пользователей – в правой части отобразится список пользователей настраиваемой рабочей станции:

Если учетная запись на клиенте отключена, в этот список она не попадет.

Заметим, что пользователь Гость в списке пользователей на клиенте Блокхост-Сеть это не то же самое, что и учетная запись Гость на клиентской машине. В нашем случае УЗ Гость на клиенте отключена. Пользователь Гость на клиенте Блокхост-Сеть – это служебная запись самого Блокхоста. Учтите, что разработчики категорически не рекомендуют удалять ее из настроек или отключать!

Это была картинка, когда пользователю прописывается флэшка. А вот eToken:

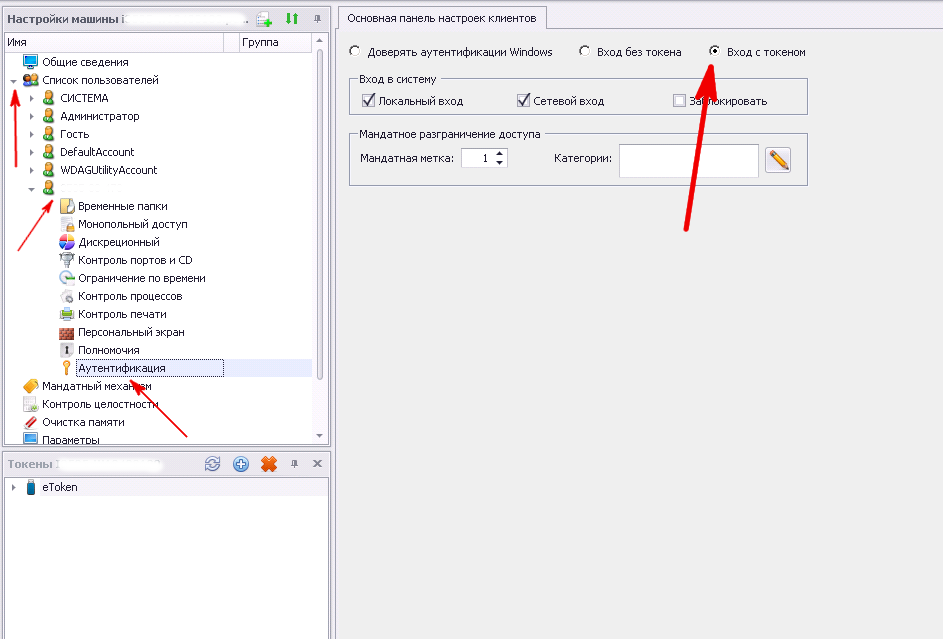

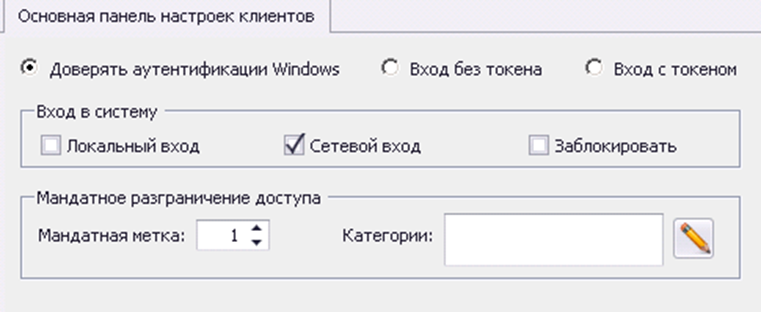

После прописывания носителя следует определить способ входа пользователя на компьютер.

Для этого раскрываем вниз список пользователей в средней части окна, раскрываем вниз нужного пользователя, выбираем раздел Аутентификация :

Не забываем сохранить изменения:

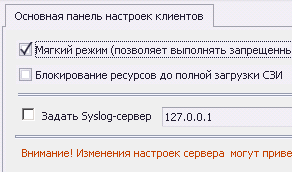

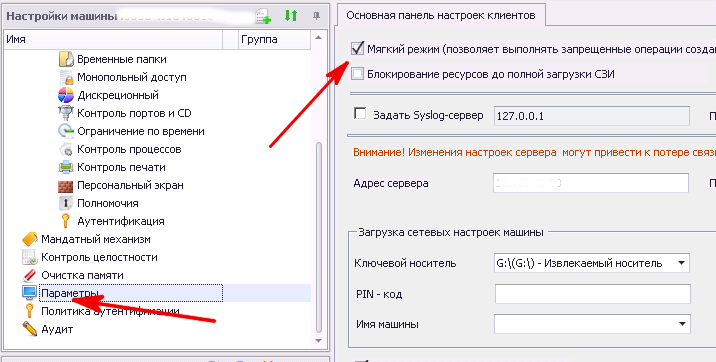

По умолчанию сразу после установки клиентской части для контролируемой машины устанавливается так называемый «мягкий режим», который в числе прочего позволяет входить в систему и при ошибках проверки аппаратного носителя:

После настройки аппаратного ключа и клиента пользователю под роспись в журнале выдавался eToken (флэшка) и проверялась возможность входа с ключом. При успешном входе мягкий режим необходимо снять:

Настройка сетевой печати и общего доступа к папкам и файлам

Для предоставления общего доступа к папкам и файлам рабочей станции нужно предоставить возможность сетевого входа на нее другим пользователям. Подобный случай – это печать на принтере, физического присоединенного к одному компьютеру, с другого компьютера.

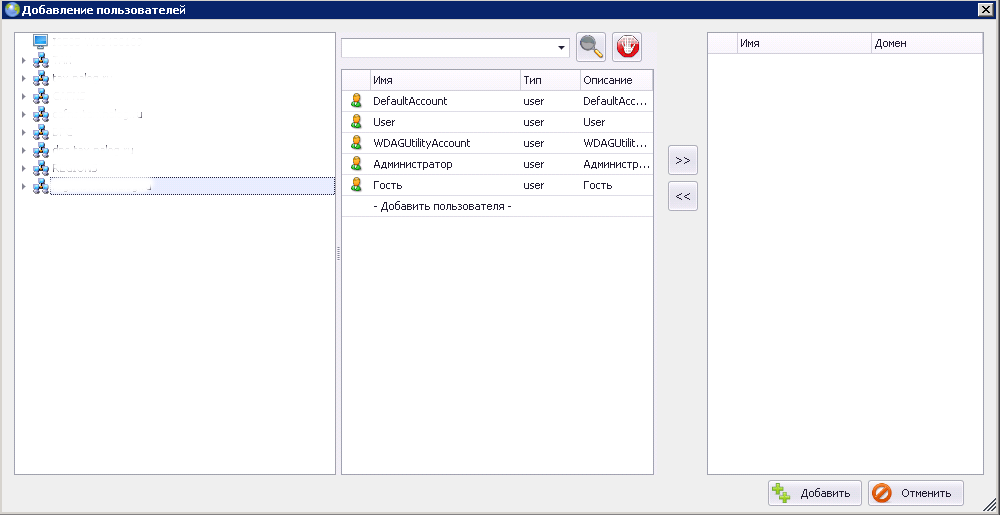

Для реализации этих возможностей запускаем серверную консоль Блокхост-Сеть и выбираем рабочую станцию, к которой необходимо предоставить доступ. Открываем список пользователей:

Область слева – источник или откуда берутся учетные записи – локальный компьютер, рабочая группа или домен

Область посередине – список учетных записей выбранной области. Здесь выбираем нужные учетные записи.

Теперь следует настроить параметры аутентификации добавленных учетных записей на рабочей станции. Как и в прошлом разделе, раскрываем вниз список пользователей в средней части окна, раскрываем вниз нужного пользователя, выбираем раздел Аутентификация и настраиваем как на рисунке:

Проделываем аналогичные действия для всех добавленных нами учетных записей.

Защищенный вход пользователей в систему

Аутентификации пользователей с применением СЗИ Блокхост-Сеть основана на совместном применении политики аутентификации, использующейся в домене Windows, и политики аутентификации, установленной для пользователя в СЗИ. Если идентификационные данные учетной записи пользователя не удовлетворяют хотя бы одной из этих политик, то попытка входа пользователя в ОС будет неудачной.

При входе пользователя в систему его идентификационные данные (имя учетной записи, пароль и аппаратный идентификатор пользователя и PIN-код доступа к нему) проверяются на контролере домена и в локальной базе данных клиента СЗИ.

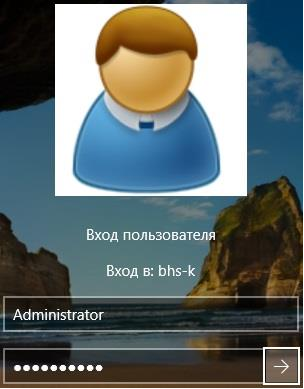

На практике для пользователя немного меняется внешний вид экрана для ввода реквизитов доступа в систему и порядок действий.

Для Windows 7: при первом входе в систему с установленным клиентом Блокхост-Сеть после ввода Ctrl+Alt+Del необходимо нажать кнопку Сменить пользователя, чтобы получить возможность выбора вида входа.

Примеры входа проиллюстрированы для ОС Windows 10: окно для входа примет следующий вид:

Дополнительно к имени учетной записи и паролю для аутентификации необходимо ввести пин-код, назначенный для носителя (естественно вставив сам носитель).

Окно для ввода реквизитов доступа примет следующий вид:

Естественно, этот вид входа должен быть доступен только для встроенной учетной записи локального администратора.

На этом настройку клиентской части для двухфакторной идентификации пользователе можно считать законченной. В следующей части будут разобраны проблемы эксплуатации СЗИ Блокхост-Сеть.

Назначение, возможности и условия применения программы

Назначение

Пришлось по указанию вышестоящих органов развернуть сей продукт в своем домене. Программно-техническое средство защиты информации (СЗИ) «Блокхост-Сеть 2.0» предназначено для защиты от несанкционированного доступа (НСД) в локальных вычислительных сетях (ЛВС) на базе персональных компьютеров (ПК), функционирующих под управлением операционных систем семейства Windows.

В актуальной версии СЗИ (2.2.16.1038) заявлена поддержка операционных систем, начиная с Windows 7 для клиентской части и Windows Server 2008R2 для серверной.

СЗИ «Блокхост-сеть 2.0» состоит из клиентской и серверной частей. Клиентская часть обеспечивает защиту компьютера пользователя от НСД к информации, и может работать как автономном компьютере, то есть без подключения к сети организации, так и на рабочей станции в составе сети – одноранговой (рабочая группа) или доменной.

Установка, настройка и управление СЗИ на сетевых компьютерах могут вестись как локально, так и под управлением серверной части СЗИ «Блокхост-сеть 2.0». Через серверную часть выполняется централизованное управление сетевыми рабочими станциями. Настройка серверной части выполняется через серверную консоль. Серверная часть или сервер безопасности по инструкции устанавливается «на автоматизированное рабочее место (АРМ) администратора безопасности».

Так как сервер безопасности может быть установлен только на серверную ОС Windows, начиная с Windows Server 2008R2, потребуется лицензия на ОС Windows Server и достаточно производительная рабочая станция с не менее чем 8 Гб оперативной памяти.

У нас таких возможностей не было, поэтому СЗИ было развернуто на существующем сервере. Установка «Блокхост-сеть 2.0» на компьютеры пользователей домена и настройка СЗИ выполнялись через удаленное подключение к серверу.

Возможности

Для нас от СЗИ требовалась только двухфакторная идентификация, поэтому про остальные возможности СЗИ буквально пару слов:

Регистрация всех фактов печати документов, маркировка документов штампом

Гарантированное уничтожение информации

Трехкратная запись информации на место удаляемого документа. Повторное считывание информации после удаления невозможно.

Запись нулей в освобождаемую область оперативной памяти.

Ограничение доступа для сменных физических носителей информации

Доступ только для чтения или полный запрет для CD, DVD и USB-устройств (флэшки, USB – диски)

Дискреционный контроль доступа:

— к объектам файловой системы;

— доступа к портам;

— на запуск процессов

Разграничение доступа (чтение, запись, полный доступ) пользователей к дискам, каталогам и файлам на компьютере;

разрешение или запрет использования портов (com, usb, lpt);

ограничение на запуск исполняемого файла:

— стандартный режим (черный список)

— режим замкнутой программной среды (белый список).

Мандатный контроль доступа

Разграничение доступа пользователей и процессов к дискам, папкам и файлам с помощью классификационных (мандатных) меток, которые определяют уровень допуска и уровень конфиденциальности.

Контроль целостности программ и данных;

Контроль неизменности файлов и их восстановление при нарушении целостности

Контроля целостности реестра

Проверка целостности разделов (ветвей), параметров (ключей) и значений параметров реестра ОС путём их сравнения с эталоном и при обнаружении ошибки информирование об этом пользователя.

Защита ПК, подключенного к сети, от несанкционированного доступа к его ресурсам из внешних источников, разграничение доступа пользователя ПК к ресурсам сети.

Аудит и регистрация доступа к информационным ресурсам;

Ведение журнала сообщений, полученных при срабатывании системы защиты и при обращении к защищаемым ресурсам.

Условия применения

Какие же аппаратные требования программы? Такие же, как минимальные системные требованиями используемой операционной системы, то есть СЗИ дополнительных требований по производительности компьютеров не выдвигает.

В комплекте поставки СЗИ присутствуют драйверы для eToken, JaCarta и ruToken. Драйверы для устройств ESMART Token и Avest Token в комплект поставки не входят.

СЗИ «Блокхост-сеть 2.0» имеет ряд ограничений в использовании:

Для проверки совместимости с другими антивирусными программами предлагается выполнить самостоятельное регламентное тестирование СЗИ и по его итогам сделать вывод в возможности совместного использования СЗИ и антивирусной программы.

Как видим, требования не из простых, некоторые из них выглядят просто странно в наше время. Для тех, кто еще не расхотел использовать СЗИ Блокхост-сеть 2.0, в следующей части материала речь пойдет о подготовке к установке СЗИ.

Обзор СЗИ Блокхост-Сеть 2.0

Средство защиты информации «Блокхост-Сеть 2.0» предназначено для защиты информационных ресурсов от несанкционированного доступа в локальных вычислительных сетях на базе персональных компьютеров под управлением Microsoft Windows. Решение дополняет и усиливает собственные возможности защиты операционной системы, создавая тем самым доверенную рабочую среду функционирования процессов.

Сертификат AM Test Lab

Номер сертификата: 228

Дата выдачи: 20.08.2018

Срок действия: 20.08.2023

Введение

Защита рабочих станций и серверов от несанкционированного доступа (НСД) является базисом при обеспечении информационной безопасности инфраструктуры компании. Угрозы НСД ведут к утечкам конфиденциальных данных и утрате их целостности, что в свою очередь приводит к целому ряду негативных последствий для организации: от репутационного ущерба и финансовых потерь до приостановки бизнес-процессов.

Для защиты серверов и рабочих станций по требованию регуляторов используются специализированные наложенные средства защиты информации (сокращенно СЗИ от НСД). Сегодня на российском рынке информационной безопасности представлено большое количество СЗИ от НСД. На нашем сайте уже публиковался «Обзор сертифицированных средств защиты информации от несанкционированного доступа (СЗИ от НСД)». В этом обзоре мы расскажем о подробно о продукте в линейке средств защиты информации компании «Газинформсервис» — «Блокхост-Сеть 2.0».

Архитектура «Блокхост-Сеть 2.0» и механизмы защиты

СЗИ от НСД «Блокхост-Сеть 2.0» состоит из клиентской и серверной части.

Клиентская часть обеспечивает защиту рабочей станции от НСД к информации и может работать как на автономной рабочей станции, так и на рабочей станции в составе сети. Настройка клиентской части может быть выполнена через локальную или серверную консоль администрирования СЗИ «Блокхост-Сеть 2.0».

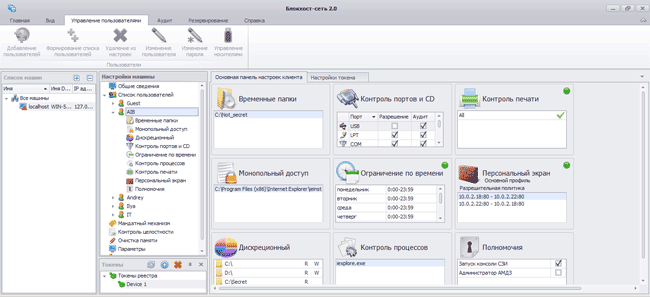

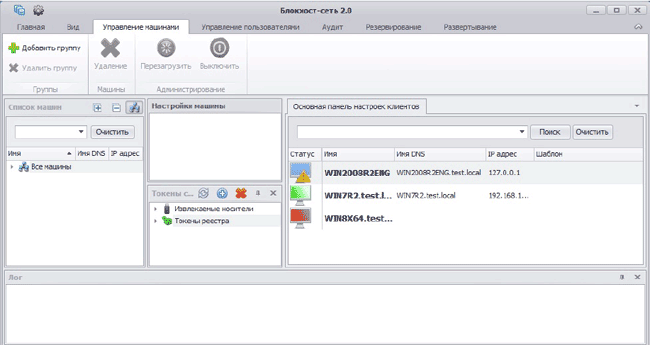

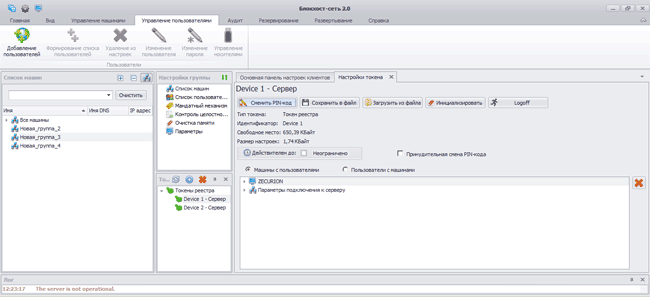

Рисунок 1. Локальная консоль администратора безопасности «Блокхост-Сеть 2.0»

Серверная часть СЗИ «Блокхост-Сеть2.0» выполняет функции централизованного управления удаленными рабочими станциями:

Рисунок 2. Серверная консоль администрирования СЗИ «Блокхост-Сеть 2.0»

В рамках клиентской части реализованы базовые механизмы защиты операционной системы. К ним относятся:

Системные требования и поддерживаемые технологии

Минимальные системные требования «Блокхост-Сеть 2.0» приведены в таблице ниже:

Таблица 1. Минимальные системные требования «Блокхост-Сеть 2.0»

| Характеристика | Клиентская часть «Блокхост-Сеть 2.0» | Серверная часть «Блокхост-Сеть 2.0» |

| Поддерживаемые ОС | Windows Server 2008R2, Windows Vista, Windows 7, Windows 8/8.1, Windows 10, Windows Server 2012/2012R2, Windows Server 2016 | Windows Server 2008R2,Windows Server 2012/2012R2, Windows Server 2016 |

| Аппаратные характеристики | Минимальные требования к производительности АРМ и серверов обусловлены требованиями используемых операционных систем | |

| Дополнительные программные модули | .NET Framework 3.5.NET Framework 4.0 с обновлением NDP40-KB2468871 или вышеДрайверы для работы со смарт-картами | |

| Поддерживаемые ключевые носители/смарт-карты | eToken,SafeNet,ruToken,JaCarta,ESMART Token,Avest,USB-накопители,дискеты 3,5”,персональный идентификатор пользователя в реестре Windows | |

Соответствие требованиям регуляторов

«Блокхост-Сеть 2.0» сертифицировано ФСТЭК России (сертификат № 3740 от 30 ноября 2016 года) на соответствие требованиям:

Таким образом, «Блокхост-Сеть 2.0» может использоваться для защиты государственных информационных систем и АСУ ТП до класса К1, защиты персональных данных до УЗ1, автоматизированных систем до класса 1Б включительно (государственная тайна с грифом «Совершенно секретно»).

Работа с «Блокхост-Сеть 2.0»

Подробно останавливаться на настройке всех реализованных механизмов защиты мы не будем. Описание всех возможностей СЗИ «Блокхост-Сеть 2.0» можно найти в «Руководстве администратора» на странице продукта. Расскажем лишь о некоторых наиболее интересных на наш взгляд функциях — централизованное развертывание системы, централизованное управление токенами с помощью панели администратора и групповое управление параметрами безопасности.

Централизованное развертывание системы «Блокхост-Сеть 2.0»

Серверная часть позволяет администратору со своего рабочего места устанавливать новые клиентские части на подчиненные рабочие станции и управлять настройками системы с помощью средств серверной консоли. Тем самым администратор получает инструмент для определения политик безопасности системы.

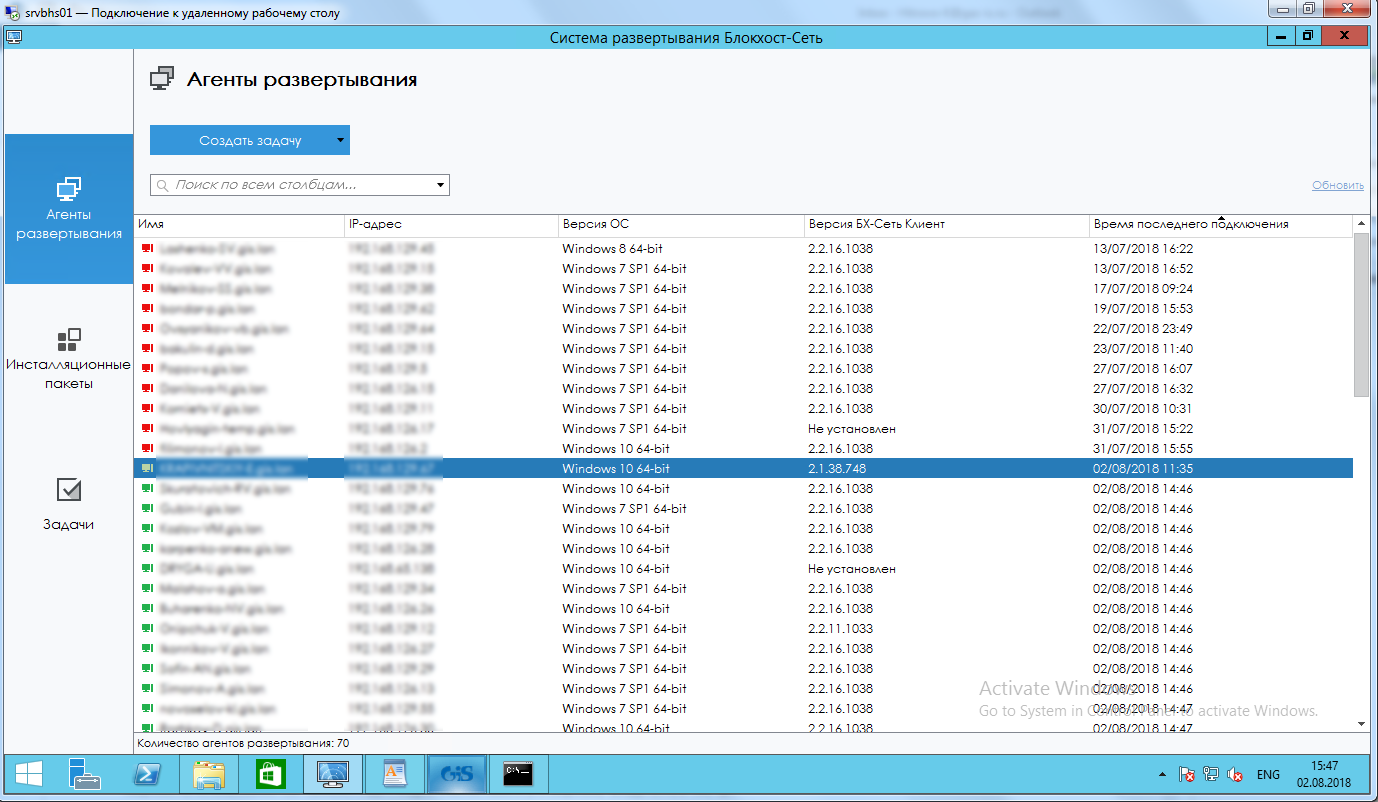

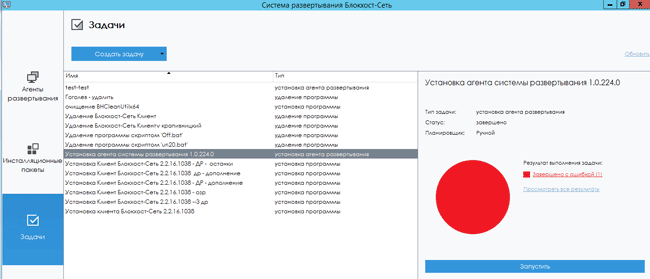

Централизованное развертывание системы может быть произведено как с использованием средств серверной консоли панели администратора, так и с помощью специально разработанной для решения этой задачи подсистемы развертывания. Подсистема позволяет назначать задачи по установке клиентских частей СЗИ, устанавливать расписание их выполнения, а также получать расширенную обратную связь об успехе установки и состоянии защищенности подчиненных рабочих станций. Те же функции доступны и при централизованной установке стороннего программного обеспечения.

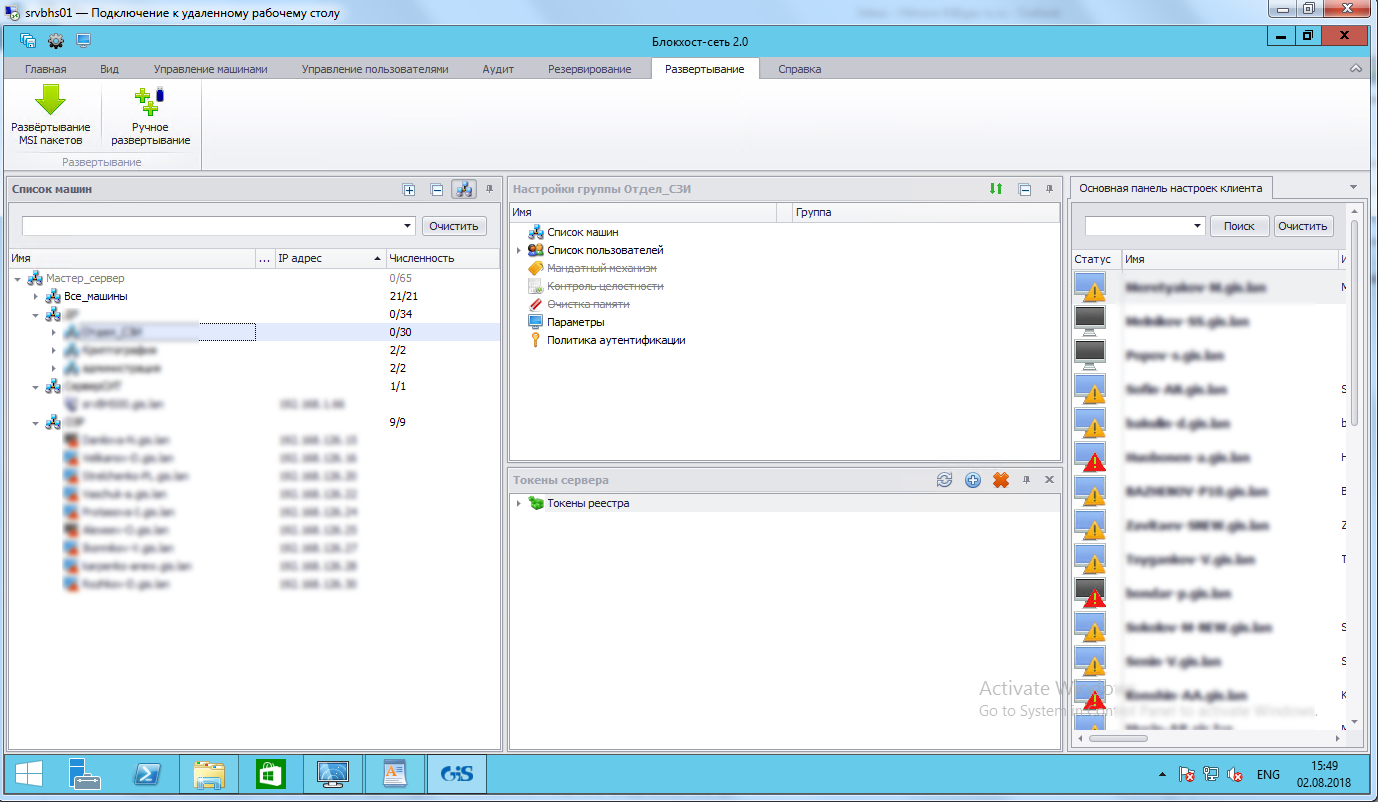

Рисунок 3. Развертывание «Блокхост-Сеть 2.0» с помощью агентов развертывания

Рисунок 4. Установка агентов развертывания «Блокхост–Сеть 2.0» при помощи назначения задачи по установке клиентских частей СЗИ

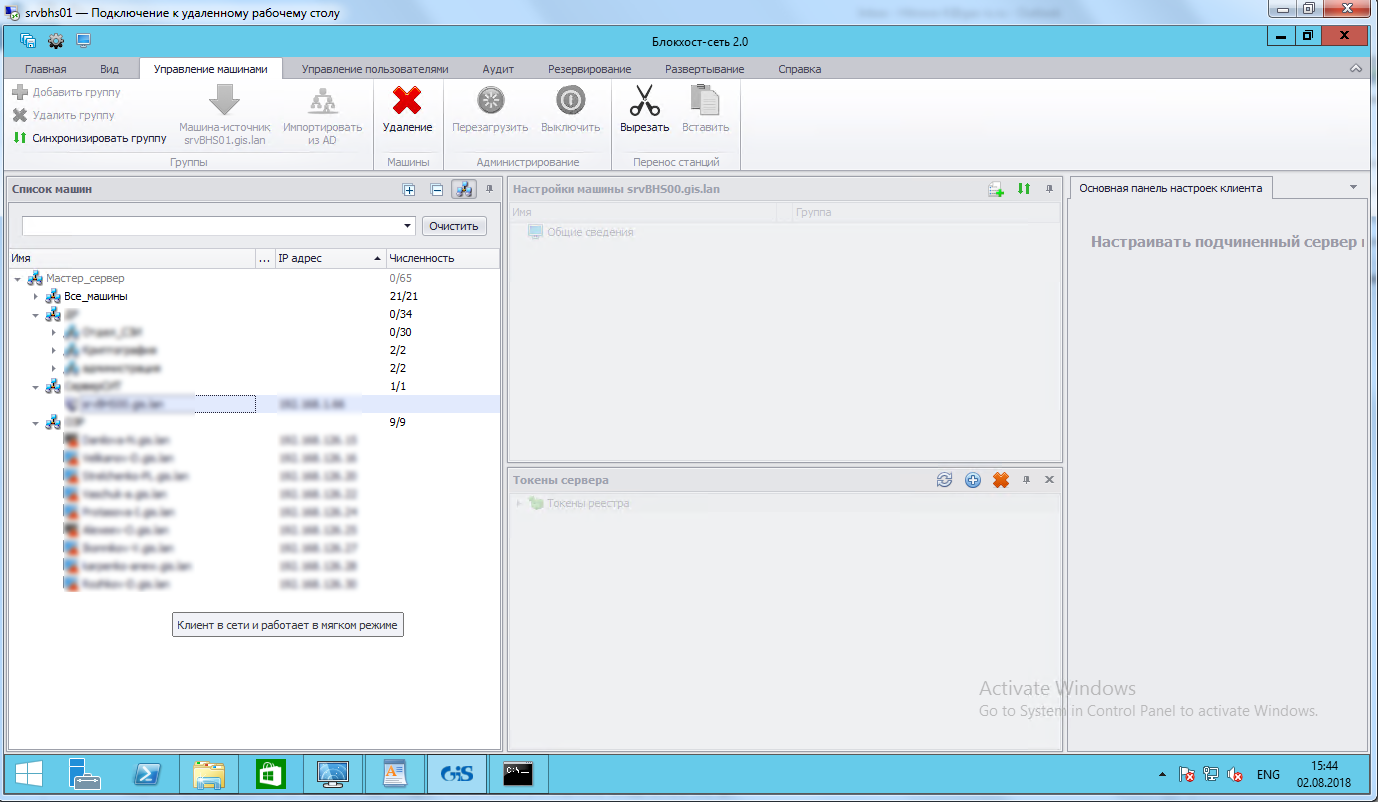

Помимо этого, из серверной консоли СЗИ от НСД «Блокхост-Сеть 2.0» возможно производить удаленное управление контролируемыми рабочими станциями и обновление СЗИ, перезагрузку и выключение рабочих станций, управление пользователями.

Рисунок 5. Удаленное управление контролируемыми рабочими станциями «Блокхост-Сеть 2.0»

Сервера СЗИ могут быть выстроены в многоуровневую систему с возможностью распространения политик безопасности по всей иерархии. Неограниченное количество уровней вложенности иерархии позволяет как распределить нагрузку по нескольким серверам «Блокхост-Сеть 2.0», сохраняя единую точку управления сетью безопасности, так и создать иерархическую структуру серверов «Блокхост-Сеть 2.0» в удаленных офисах или дочерних структурах компании.

Централизованное управление токенами в серверной консоли

Все токены в «Блокхост–Сеть 2.0» можно разделить на две категории: отчуждаемые токены и считыватели типа реестра (они же — виртуальные токены). Флэш-накопители и защищенные токены всех типов, такие как eToken, JaCarta, ruToken относятся к первой категории. Этот тип токенов используется для построения системы двухфакторной аутентификации. Как показала практика, использование отчуждаемых токенов для развертывания клиентов «Блокхост-Сеть 2.0» нецелесообразно. Их настройка приводила к существенному осложнению процесса установки, увеличению временных и эксплуатационных затрат на развертывание СЗИ.

Для этого в «Блокхост-Сеть 2.0» были введены так называемые виртуальные токены. Это области реестра, в которые в зашифрованном виде записывается информация, аналогичная той, что содержится на отчуждаемых токенах. При этом такие считыватели имеют ряд преимуществ перед отчуждаемыми токенами: они всегда присутствуют в машине при ее корректном запуске, а количество пользователей на одном считывателе, как и количество самих считывателей, ограниченно только размерами жесткого диска, в то время как для отчуждаемого токена такие ограничения составляют около 100 пользователей.

Серверная консоль «Блокхост-Сеть 2.0» предоставляет администратору безопасности широкие возможности по управлению и администрированию токенов сети безопасности СЗИ. Администратор безопасности имеет возможность просматривать подключенные к клиенту токены всех типов, удалить или добавить виртуальный считыватель для выбранного клиента, а также войти на токен и получить доступ к меню его управления.

Рисунок 6. Настройка токенов в серверной консоли «Блокхост-Сеть 2.0»

В окне управления токеном администратор имеет возможность произвести следующие действия: просматривать и редактировать список заведенных на токене пользователей и рабочих станций, произвести экспорт и импорт ключевого контейнера токена в зашифрованный файл, инициализировать токен, ограничить время жизни токена или заблокировать его, а также сменить пин-код данного токена.

В окне управления токенами все токены в списке доступны для добавления пользователю. Отвязать токен от пользователя можно с помощью пункта меню «Удалить» в меню «Изменить статус носителя». При этом важно понимать, что эта процедура не приведет к удалению или инициализации выбранного носителя. При выполнении операции выбранный носитель будет удален из конфигурационного файла «Блокхост-Сеть 2.0» для выбранного пользователя. На практике это означает, что выбранный пользователь больше не сможет осуществлять интерактивный вход с данным токеном. Функция блокировки (разблокировки) токена работает похожим образом, с той разницей, что возможность входа пользователя с данным токеном блокируется путем внесения отметки о блокировке в конфигурационный файл «Блокхост-Сеть 2.0». Пользователь с заблокированным токеном также не сможет выполнить интерактивный вход в операционную систему. Разблокировка делает токен опять доступным для входа выбранного пользователя.

Групповое управление параметрами безопасности в «Блокхост-Сеть 2.0»

Начиная со сборки 2.2.16.1038 в серверной консоли «Блокхост-Сеть 2.0» появились механизмы, позволяющие производить групповую настройку любых параметров безопасности СЗИ. Таких механизмов два: настройки параметров безопасности рабочей станции и настройки параметров ее пользователей.

Рисунок 7. Управление настройками группы в серверной консоли «Блокхост–Сеть 2.0»

Настройки пользовательских механизмов «Блокхост-Сеть 2.0» (контроль печати, дискреционный доступ, аутентификация, контроль портов, контроль процессов, полномочия администрирования) привязаны к доменным группам пользователей, настройки остальных механизмов задаются для всей станции. К настройкам машин относятся следующие параметры: мандатный механизм, контроль целостности, очистка памяти, политики аутентификации, включение или отключение мягкого режима, адрес и порт syslog-сервера.

Групповая настройка параметров производится в группах машин с помощью серверной консоли «Блокхост-Сеть 2.0». Настраивая параметры верхней группы, можно определять политику безопасности для всех вложенных групп и станций. В «Блокхост-Сеть 2.0» предусмотрена визуализация результирующей политики по любому механизму СЗИ на рабочих станциях до применения настройки. Групповые настройки параметров можно производить в том числе и по иерархии серверов.

Группа пользователей Active Directory с привязанными к ней настройками пользовательских механизмов «Блокхост-Сеть 2.0» называется «Политика групп пользователей» (сокращенно — ПГП). Один и тот же пользователь может входить в несколько групп одновременно, и на него будет распространятся действие нескольких ПГП. При этом заданные настройки буду браться из группы, обладающей наибольшим приоритетом.

Политики могут распространятся в двух режимах: «Задано» и «Замок». В режиме «Задано» настройки можно переопределить на любом нижнем уровне иерархии, так как они будут открыты для редактирования. Если у группы или сервера, где было выполнено переопределение, есть свои дочерние группы или сервера, то на них будут распространяться уже переопределенные настройки.

Если администратор безопасности хочет распространить по иерархии настройки без возможности их переопределения на уровнях ниже, то следует использовать так называемый режим «Замок». При этом администраторы нижних уровней иерархии не смогут отказаться или видоизменить параметры политик.

Выводы

СЗИ от НСД «Блокхост-Сеть 2.0» способно обеспечить безопасность рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования, дополняя и усиливая собственные возможности защиты операционной системы, создавая тем самым доверенную рабочую среду функционирования процессов. Наличие единой консоли управления упрощает администрирование СЗИ, а интегрированность защитных механизмов между собой исключает возможность нарушения функционирования защищаемой системы.

Необходимо отметить, что в продукте реализован целый ряд защитных механизмов, позволяющих выполнить различные требования законодательства Российской Федерации в части обеспечения безопасности информации. Наличие сертификата ФСТЭК России позволяет использовать продукт для защиты государственных информационных систем и АСУ ТП до класса К1, защиты персональных данных до УЗ1, автоматизированных систем до класса 1Б включительно (государственная тайна с грифом «Совершенно секретно»).

Из явных недостатков в настоящее время можно выделить следующее: отсутствие решения для операционных систем семейства Linux и macOS, а также сертификацию модуля межсетевого экранирования по старым требованиям ФСТЭК России (т. е. модуль межсетевого экранирования нельзя будет использовать как сертифицированное решение во вновь создаваемых ГИС, ИСПДн и т. д., где требования по сертификации являются обязательными. В уже существующих ГИС, ИСПДн и т. д. его применение допускается).

Преимущества:

Недостатки: