Целевые атаки: что такое APT и как защититься?

Злоумышленники уже могут находиться в сети: что такое APT-угрозы и как защититься

В этой статье мы расскажем о концепции и этапах APT-атак (Advanced Persistent Threat), об их обнаружении и защите, а также приведем примеры таких атак.

Что такое АРТ-атака?

APT-атака является разновидностью целевой (целенаправленной, таргетированной) атаки. Целевые атаки отличаются от массовых атак тем, что направлены на конкретную компанию или целую отрасль.

Что характеризует APT-атаку? Она хорошо спланирована, сильно распределена во времени (от нескольких дней до нескольких лет) и включает несколько этапов, сочетая в себе комбинацию методов: социальной инженерии, эксплуатации уязвимостей, применения ВПО и т. д.

Как правило, проводится преступными группами – так называемыми APT-группировками, у которых есть деньги, технологии и знания.

Мотивы APT-группировок:

После атак злоумышленники очень часто оставляют «бэкдоры» для повторного взлома. Эксперты FireEye опубликовали отчет, подтверждающий, что более половины компаний (64%) подвергаются повторной атаке в течение 19 месяцев после первой.

Как определить, что компания подверглась APT-атаке?

Как правило, крупные компании становятся объектами для APT-атак чаще, чем небольшие организации.

Некоторые признаки, указывающие на APT-атаку:

Постоянный аудит журналов сети поможет выявить аномалии в соединениях. Только благодаря осознанию «нормальной» сети можно выявить возможные аномалии. Например, сетевая активность, обнаруженная в нерабочие часы, может быть признаком атаки.

Необходимо проверять протоколы, используемые в соединениях, особенно если это соединения из внутренней сети. Например, злоумышленники могут использовать протокол HTTPS для подключения к внешней стороне, но при проверке содержимого там обнаружатся только данные HTTP. Часто атакующие могут выбирать протокол исходя из списка разрешенных в компании, поэтому важно изучать соединения, даже если на первый взгляд они выглядят нормальными.

Можно проверять почтовые журналы, чтобы увидеть, есть ли странные всплески активности для отдельных пользователей. Аномальная активность должна быть исследована, так как может быть признаком фишинговой атаки.

В ходе продвижения по сети злоумышленники могут найти Active Directory, почтовый или файловый сервер и получить к ним доступ через эксплойт. Либо, если этот способ не применим – попытаться взломать учетные записи администраторов. Проверка неудачных и успешных попыток входа может выявить попытки злоумышленников перемещаться по сети.

Злоумышленники могут использовать для решения своих задач не только специально разработанный хакерский инструментарий, но и легитимные инструменты (например, средства удаленного доступа). Некоторые решения безопасности помечают эти, казалось бы, не вредоносные инструменты как подозрительные. Если нет веских причин для использования подобного инструмента, это может быть признаком горизонтального передвижения злоумышленника.

Необходимо проверять неизвестные большие файлы, найденные в сети, так как они могут содержать ценные данные, подготовленные атакующими к отправке за пределы периметра. Злоумышленники хранят эти файлы в системах своих целей до этапа эксфильтрации, часто скрывая их «обычными» именами и типами файлов. ИТ-администраторы могут проверить это с помощью ПО для управления файлами.

Этапы целевой атаки APT

APT-атаки состоят из нескольких этапов – от разведки до окончательной эксфильтрации данных и последующих атак.

Злоумышленники начинают свою кампанию с разведки. Происходит сбор информации (поиск в открытых источниках, социальная инженерия для получения дополнительных данных, мониторинг данных о новых уязвимостях и т. п.). Ведется подготовка к взлому, подбор или даже разработка подходящих инструментов.

Используя знания и инструменты, собранные на первом этапе, злоумышленник проникает в сеть компании – через эксплуатацию уязвимостей, социальную инженерию, с помощью разных техник обхода защиты. Далее он может использовать внутреннюю разведку, чтобы узнать, где именно оказался, инвентаризировать сеть и продумать пути закрепления в инфраструктуре.

На этом этапе злоумышленник обеспечивает себе связь с командным центром, перемещается по сети в поисках доступов к целевым системам или машинам, а также повышает свои привилегии в сети.

Злоумышленник решает свою главную задачу – получает конкретные данные, нарушает бизнес-процессы и т. д. Наконец, злоумышленник переводит данные (или денежные средства) за пределы компании.

Если злоумышленник оставил бэкдор, то сможет вернуться к компании и атаковать ее еще раз в любое время.

Примеры APT-атак

Приведем несколько примеров атак APT:

Как защитить компанию от APT-атак

В целевых атаках злоумышленники используют комбинацию различных методов и инструментов, поэтому и подход к защите от них должен быть максимально комплексным. Ниже перечислен ряд мер, которые могут помочь с выстраиванием защиты от сложных атак, включая APT.

Сотрудники компании – самая уязвимая ее точка. Именно поэтому фишинг до сих пор является одним из наиболее популярных и эффективных методов атак. Необходимо проводить регулярное обучение и проверять его эффективность, повышать осведомленность персонала в вопросах информационной безопасности. Кроме того, ваши ИБ-специалисты должны иметь достаточную квалификацию и поддерживать актуальность собственных знаний, поскольку злоумышленники очень быстро развивают свои тактики, техники и инструментарий.

Сотрудникам ИБ необходимо четко понимать, как действовать в случае возникновения угрозы. Устранение угроз должно быть максимально оперативным, пока компании не нанесен ущерб. Не во всех организациях есть компетенции по расследованиям – в этом случае можно привлечь сторонних экспертов, которые не только грамотно проведут расследование, но и смогут дать рекомендации по исправлению недостатков защиты.

Скорость развития инструментов и тактик злоумышленников настолько высока, что рассчитывать только на предотвращение бессмысленно – нельзя заблокировать абсолютно все. Эффективнее переориентировать подход к защите от сложных атак с предотвращения на раннее обнаружение. При подобном раскладе компания сможет выявить атаку на самых ранних этапах.

Чем прозрачнее для вас происходящее в вашей сети, тем легче будет найти атаку и минимизировать риски. Защита на периметре будет бессильна, если хакер сумел проникнуть в инфраструктуру, но, если у вас есть понимание того, какая активность есть в вашей внутренней сети, вы найдете и устраните угрозу.

Решение Anti APT

APT – одна из самых сложных атак, от которой «быстро очиститься» не получится. Поэтому важно заниматься профилактикой и ранним выявлением угроз. Против целевых атак вам поможет расширенная защита от наших партнеров Positive Technologies, чьи инновационные решения позволяют выявлять, верифицировать и нейтрализовать бизнес-риски компаний, возникающие в IT-инфраструктурах.

Комплексное решение PT Anti-APT предназначено для выявления и предотвращения целевых атак. Оно быстро обнаруживает присутствие злоумышленника в сети и воссоздает полную картину атаки для детального расследования.

С помощью PT Anti-APT вы сможете увидеть, что происходит внутри вашей сети, и обнаружить взломы на самых ранних стадиях. Решение включает в себя систему глубокого анализа сетевого трафика PT Network Attack Discovery и песочницу PT Sandbox с возможностью гибкой кастомизации виртуальных сред.

Оставьте заявку на бесплатный пилот PT Anti-APT, чтобы обеспечить свой бизнес надежной защитой.

Что такое APT?

Целью такой атаки является компьютер с важнейшей информацией, но начаться все может с незначительного заражения рядовой машины.

APT это сокращение от Advanced Persistent Threat, то есть сложная постоянная угроза. Термин известен давно, но стал действительно популярен после разоблачительного материала в «Нью-Йорк таймс», где рассказывалось об атаке на эту газету, устроенной китайской военной структурой, теперь известной как APT 1. Атака также проводилась на многие корпоративные сети при помощи серии фишинговых посланий и специально написанных вредоносных программ.

Рассматривать APT можно с двух сторон: это и сама атака, и это люди, стоящие за ней. С одной стороны, сложная постоянная угроза (APT) является высокоточной кибератакой. С другой стороны, APT можно назвать группу, спонсируемую государством либо иным покровителем, оплачивающим целевую атаку.

На самом деле такие угрозы несколько контринтуитивны. Когда речь идет о киберпреступниках и распространителях вредоносных программ, принято считать, что их целью является заражение как можно большего числа компьютеров и хищение оттуда данных либо создание на их основе бот-сети для массовой атаки. Чем шире созданная сеть, тем больше возможностей для кражи денег, мощнее вычислительные ресурсы и серьезнее последствия. APT-атаки же направлены на заражение компьютера всего лишь нескольких конкретных людей.

Конечной целью APT-атаки является машина, на которой есть действительно ценная информация. Для атакующего будет прекрасным результатом, если получится загрузить кейлоггер или установить бэкдор на компьютер исполнительного директора или любого ответственного сотрудника. Однако чаще всего именно их компьютеры имеют наилучшую защиту, поэтому взломать их крайне сложно.

Таким образом, вместо прямой конечной цели в виде руководителя компании APT-группа выбирает целью атаки на компьютер простого копирайтера или дизайнера, где, как правило, нет ценной информации, однако он находится в одной сети с более интересным злоумышленникам компьютером, поэтому может стать ступенью к атаке на более ценный объект. Напомним, зараженные машины рядовых сотрудников использовались для отправки фишинговых писем генеральному директору.

Однако такая тактика тоже не всегда является эффективной, так как компании все чаще применяют серьезную корпоративную защиту и проводят тренинги и курсы безопасности для сотрудников. Поэтому APT-хакеры прибегают к более сложным и изощренным способам добычи информации. Например, ваш дядюшка является большой шишкой в Boeing или вы сами работаете инженером в компании, которая производит какое-то второстепенное оборудование для этого авиационного гиганта. В этом случае вы вполне можете стать отправной точкой для атаки APT-группой, вследствие чего будет украдена ценнейшая информация.

Ситуация такова, что вам не нужно быть генеральным директором, чтобы стать потенциальной мишенью для APT-атаки. Любой пользователь, подключившийся к Интернету, уже является потенциальной мишенью.

В начале июня аналитики «Лаборатории Касперского» рассказали на Securelist, как обнаружили шпионский APT-инструмент под названием NetTraveler, с помощью которого велась атака на крупнейших и известных военных и дипломатических работников, военных подрядчиков и государственные учреждения в 40 странах мира. Как и многие аналогичные атаки, эта началась с простого фишинг-письма, использовавшего пару известных уязвимостей Microsoft. В конце концов злоумышленники успешно установили на сотнях компьютеров инструмент, способный управлять клавиатурными шпионами, крадущий информацию из документов Word, Excel и PowerPoint, а также CorelDraw и AutoCAD-файлы и другие типы файлов, используемые в оборонной промышленности. Эта атака относится к долговременной сложной постоянной угрозе, так как хорошо видно, что целью ее являются конкретные компании и лица, компьютеры которых содержат секретную информацию. Как я уже говорил выше, APT может исходить как от одного хакера, так и от целой группы. В этом случае вышла довольно плодовитая атака. Возможно, не такая эффективная, как пресловутая APT 1, но исследователи «Лаборатории Касперского» утверждают, что тот, кто запустил NetTraveler, может быть ответственен за «Титановый Дождь» и GhostNet.

Модный тренд APT — беспечность и как с ней бороться

Компании делятся на две категории: те, которые знают, что они скомпрометированы, — и те, которые еще не в курсе.

Термин APT (advanced persistent threat) был введен Военно-воздушными силами США в 2006 году для описания нового вида атак. Тогда впервые была предпринята попытка проанализировать проведенную атаку, сделать выводы и попытаться противостоять новой угрозе. APT — это не какой-то навороченный эксплойт и не новомодный троян. APT — это парадигма атаки.

Я выделяю следующие основные этапы APT.

1) Сбор данных о жертве. Атакующим необходимо как можно лучше изучить используемые в компании системы и продукты, средства защиты, получить сведения о ее сотрудниках, клиентах и партнерах.

2) Вторжение. Вооруженные полученными данными, атакующие проникают во внутреннюю сеть, проводя социальную атаку, используя уязвимости системы и применяя эксплойты нулевого дня. Исследуются топология, инфраструктура, все информационные системы, представляющие ценность.

3) Закрепление влияния. Полученная информация используется для взлома и установления полного контроля над жертвой. Атакующие не ограничатся правами power users 🙂

4) Удержание влияния. Цель атакующих — как можно дольше оставаться незамеченными, сохраняя свои полномочия. Если вы назначите антивирусную проверку с эвристическим анализом —файлы, детектируемые как «зловреды», будут удалены. Если вы будете переносить серверы в новую подсеть — будут предприняты меры для получения к ним доступа на новом месте.

Шквал новостей об APT обрушился после успешно проведенной атаки на Google. Google был первой компанией, которая открыто заявила об атаке 12 января 2010 года. Эту APT впоследствии назвали Aurora, потому что это имя фигурировало в двух «бинарниках» как часть файлового пути на компьютере злоумышленника.

Операция «Аврора»

Из заявления Google сперва не было понятно, какой эксплойт был использован и на что он был направлен. Спустя неделю была экстренно выпущена заплатка для Internet Explorer (MS10-002).

Впоследствии выяснилось, что изначально интерес атакующих был направлен на китайских диссидентов. Были взломаны два аккаунта, один из которых принадлежал Ай Вэйвэю, известному борцу за права человека. Был получен доступ к его учетной записи и информации по счетам, однако данная информация оказалась не слишком ценной.

Как же удалось взломать Google — гиганта, который не жалеет бюджетов на защиту информации? Многие крупные компании выстраивают неприступный внешний периметр, который часто напоминает бочку без крышки: высоченные стенки кажутся абсолютно непробиваемыми, но если вам потребуется поместить внутрь, скажем, теннисный мяч, то всегда можно перебросить его сверху.

В случае с Google «перебросить мяч» позволила небольшая группа сотрудников, которые получили письма от заслуживающих доверия адресатов. Письма содержали ссылку на сайт, расположенный на Тайване и содержащий Java-сценарий, который эксплуатировал уязвимость. На компьютер пользователя устанавливался бэкдор, полностью контролирующий систему. Инфицированная система подключалась к порту 443 управляющего сервера (С&C, command and control) по HTTPS с шифрованием трафика — и ожидала команд от оператора. Шаг за шагом устанавливался контроль над другими внутренними ресурсами в этой сети (pivoting), которые также использовались операторами для достижения поставленных целей.

В марте 2011 года (прошел год!) об атаке Aurora заявили несколько других компаний, в числе которых были Adobe Systems, Dow Chemical, Intel, Juniper Networks, Morgan Stanley, Northrop Grumman, RSA, Symantec, Yahoo.

При осуществлении APT Aurora атакующие для закрепления своих полномочий во внутренней сети жертвы на протяжении многих месяцев использовали системы конфигурационного управления (SCM, software configuration management). Во-первых, SCM-серверы оказались стабильнее отдельно взятых рабочих станций. Во-вторых, они содержали множество уязвимостей, что позволяло атакующим без особых усилий скрывать свое присутствие долгое время.

Атака на RSA

Удар по тибетскому сообществу

В июне 2008 года аналитиками Information Warfare Monitor была обнаружена атака, направленная на тибетское сообщество. Жертвы атаки были расположены в Индии, Европе и Северной Америке. Жертвами оказались офис Далай-ламы и вся тибетская инфраструктура в Лондоне, Нью Йорке, Брюсселе; эксперты в режиме реального времени наблюдали, как в нее вгрызаются злоумышленники. Атака управлялась через веб-интерфейс с четырьмя C&C. Инфицированными оказались 1295 компьютеров в 103 странах. По данным экспертов, на 30% машин находилась важная информация. Как и в других случаях APT, атакующим нужно было «забросить мячик в бочку». Для этого использовалось фишинговое письмо якобы от адреса campaigns@freetibet.org. Письмо содержало либо ссылку, либо файл в формате *.doc с именем «Translation of Freedom Movement ID Book for Tibetans in Exile».

Следует отметить хитрость организаторов APT: при переходе по ссылке или открытии файла пользователь не должен ничего заподозрить. Страница сайта не будет содержать яркой рекламы или порнографических картинок; текстовый файл не будет пустым и не будет содержать посланий наподобие нигерийских писем. Это будет простое, нейтральное сообщение, обычный, ничем не примечательный текст. Пользователь прочтет, закроет — и забудет, не придав этому значения. Не будет предложений скачать бесплатный антивирус, курсор не станет скакать по экрану, не будет всплывающих баннеров: атакующим нельзя выдать свое присутствие, нельзя упустить жертву.

Операция «Shady RAT»

Shady RAT — такое название специалисты McAfee дали APT, которая продолжалась более пяти лет начиная с 2006 года. В 2009 году исследователями из Университета Торонто были обнаружены две большие сети кибершпионажа, названные GhostNet и ShadowNet, которые использовали троян Enfal. Примечательно, что отдельные версии Enfal были известны еще в 2002 году (тогда он был причастен к атакам «Byzantine Hades», «Byzantine Anchor», «Byzantine Candor», «Byzantine Foothold»). На тот момент McAfee уже целый год детектировал их как Generic Downloader.x и Generic BackDoor.t. Тем не менее к 2008 году, по мнению экспертов McAfee, лишь 11 из 34 антивирусов детектировали Enfal.

Эволюционируя, RAT перестал оставлять следы при установке. Следы трояна очищаются, и устанавливается обычное ПО для удаленного управления, не вызывающее реакции антивирусов.

Night Dragon

Эта APT была направлена на нефтегазовую отрасль; первые упоминания о ней появились в ноябре 2009 года. Была изменена тактика атаки. Изначально путем внедрения SQL-кода захватывались внешние веб-серверы компаний и ожидался вход на портал корпоративных пользователей с их паролями. Для взлома паролей и доступа к интрасети использовались распространенные утилиты gsecdump и Cain & Abel. Создавать удаленное соединение под именами пользователей, разумеется, рискованно. Поэтому была использована написанная на Delphi утилита zwShell для генерации уникального трояна — специально для текущей кампании — и далее жертва управлялась, как и обычно, посредством RAT.

Lurid

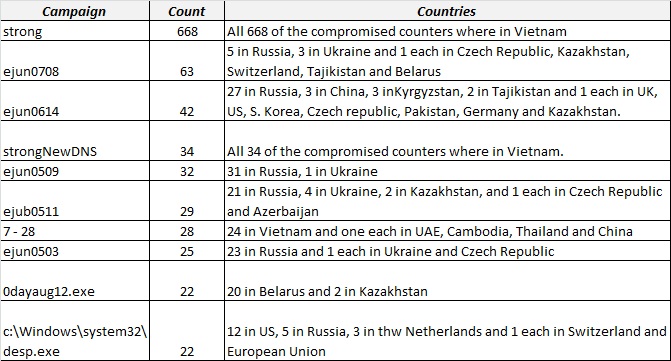

Казалось бы, кому мы здесь, в России, нужны? Но не тут-то было! В августе 2010 года обнаружилась новая атака, и в числе инфицированных оказались, среди прочих, компании России, Казахстана и Украины. По данным McAfee, атакующими была развернута C&C-инфраструктура из 15 доменов на 10 IP-адресах. Россия оказалась на первом месте по числу компаний-жертв: 1063 внешних IP-адреса.

Атака проводилась классическим способом — при помощи вложенного файла в формате *.pdf, который эксплуатировал уязвимости в Adobe Reader (CVE-2009-4324, CVE-2010-2883). Однако атакующие изменили тактику. Lurid, затронувшая 61 страну, была разбита на отдельные кампании. Для управления каждой из них был заведен отдельный URL, сформирован индивидуальный троян Enfal; атаки по каждому направлению осуществлялись различным персоналом. Команды на RAT передавались не через push: список команд для каждого узла хранился в отдельном файле на C&C-сервере.

Управляющие серверы находились в США и Англии, но доменные имена были зарегистрированы на владельцев из Китая.

Насколько все страшно

Кстати, как выяснилось, лишь немногие из тех, кто посетил конференцию «РусКрипто» в 2012 году, задавали себе все эти вопросы. В результате 15-минутного исследования удалось — простейшим перехватом трафика — выловить не только аутентификационные данные к таким обыденным службам, как Blogspot, Google, Facebook, Twitter, — но и пароли к удаленным соединениям! Увы, лишь единицы задумались о том, что подключаются к точке доступа с отключенным шифрованием. Мало кто из участников обратил внимание на тот факт, что сайт отеля, в котором проводилась конференция, взломан и пересылает мобильных пользователей на страницу с трояном…

Причем здесь APT? А вы подключались к точкам доступа? Вернитесь к началу статьи и перечитайте первую фразу! Что мешает использовать полученные данные для доступа в вашу корпоративную сеть — и дальше, для целевого доступа к криптографическим наработкам? Роль контрагента, ставшего «базой» для отдельной кампании атаки, вполне может выполнять и отель, в котором собрались ведущие российские специалисты по ИБ.

В следующей статье я на примере одного из действующих банков продемонстрирую атаку с использованием методов социальной инженерии как этап подготовки к APT. Проверим — насколько защищена наша банковская система 😉

WTF is APT? Продвинутые атаки, хитрости и методы защиты

Содержание статьи

Появление и эволюция APT

Примерно с 2004 года команда реагирования на компьютерные инциденты в Lockheed Martin (LM-CIRT) стала использовать термин APT (Advanced Persistent Threat) в своих исследованиях. Так стали называть сложные атаки, выполняемые преимущественно на ИТ-инфраструктуру военных и государственных объектов. Как правило, в их проведении подозревали спецслужбы других стран и отряды «правительственных хакеров». Затем с легкой руки журналистов понятие APT расширилось до многоуровневых атак, целью которых может быть сеть любой организации или группа устройств с общими признаками. Даже сейчас термин APT остается неоднозначным. Его переводят как «развитая устойчивая угроза» или «сложная постоянная угроза», подразумевая то многоэтапный сценарий атаки, то используемые в ней инструменты, а то и вовсе мощные хакерские группы.

В Sophos тоже отмечают, что до сих пор нет единых критериев, позволяющих относить ту или иную атаку именно к APT. Успешные целенаправленные атаки зачастую выполняются с использованием старых наборов эксплоитов, поэтому 0day-уязвимости — не обязательный атрибут APT.

Другой часто выделяемый критерий APT — рассылка фишинговых писем для компрометации учетной записи рядового сотрудника компании. Затем она используется как точка входа в локальную сеть и плацдарм для перехода на следующий уровень — к компьютерам руководителей и серверам компании. Однако методы социального инжиниринга и так сверхпопулярны, поэтому было бы странно выделять их как маркер «сложной постоянной угрозы». На что же стоит ориентироваться?

Признаки APT

Анализируя отчеты разных специалистов по безопасности, я сформулировал для себя следующие критерии APT (буду рад, если ты уточнишь и дополнишь их в комментариях):

По данным Sophos, в APT используются следующие техники (перечислены в порядке убывания частоты применения): фишинг и социальный инжиниринг, DDoS и ботнеты, уязвимости нулевого дня и использующие их продвинутые зловреды, традиционные зловреды, скомпрометированные устройства, атаки инсайдеров, атаки уровня приложений.

Этапы APT

В любой атаке уровня APT можно выделить семь ключевых этапов (иногда сокращают до пяти, объединяя шаги):

Злодей зиродей

Эффективность APT-атак существенно возрастает, когда используются уязвимости, для которых еще нет патча. К примеру, по данным специалистов компании 360 Core Security, в одной из недавних атак группа APT-C-06 использовала 0day-эксплоит CVE-2018-8174 для движка VBScript. Он затрагивает Internet Explorer в Windows 7–10 и серверных платформах любой разрядности, начиная с Windows Server 2012 R2.

Когда открывают фишинговую ссылку или документ MS Office c вредоносным элементом управления ActiveX, происходит сбой в работе VBScript, в результате чего подменяется тип объектов в памяти и права доступа к ним. Так у атакующего появляется возможность удаленно выполнить произвольный код в обход существующих систем защиты. Дополнительно APT-C-06 использовала одну из популярных техник обхода UAC.

Подробный анализ CVE-2018-8174 читай здесь.

Другая группа, APT37 (Reaper), использовала в своих атаках начала 2018 года эксплоит для уязвимости нулевого дня в Adobe Flash Player CVE-2018-4878. Она затрагивает версии до 28.0.0.161 и связана с некорректной обработкой указателя в SDK Primetime. Успешная атака приводит к выполнению произвольного кода через подмену объектов в памяти процесса флеш-проигрывателя.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Андрей Васильков

редактор, фронемофил, гик, к. м. н. и т. п.