«Антифрод-терминал»

Безопасная работа в недоверенной среде

«Антифрод-терминал» — Trust Screen-устройство для безопасной аутентификации и безопасного подтверждения операций/транзакций при работе пользователя в недоверенной среде

Проблемы работы в недоверенной среде

Сегодня нельзя гарантировать отсутствие вредоносного ПО на компьютере пользователя, особенно при постоянном подключении к Интернету. По этой причине компьютер пользователя, как правило, является недоверенной средой.

Вредоносное ПО, внедрённое на компьютер пользователя, может выполнять несанкционированные действия, направленные на:

Средства ЭП в виде USB-токенов и смарт-карт (далее — токены) с неизвлекаемым закрытым ключом надёжно защищают ключ ЭП от кражи. Тем не менее, злоумышленники научились подписывать поддельные электронные документы без кражи ключей ЭП. Для этого они применяют:

Основными областями применения «Антифрод-терминала» являются:

Сценарии использования устройства

«Антифрод-терминал» в зависимости от способа интеграции в прикладное ПО может использоваться:

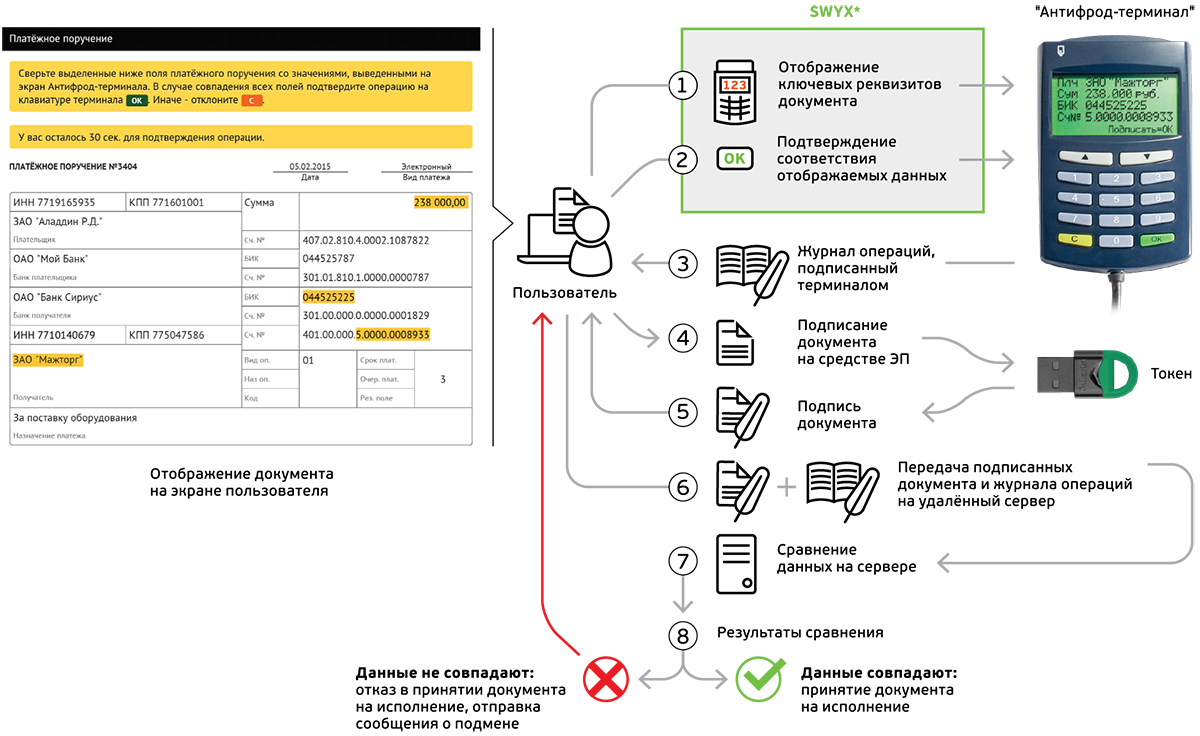

Сценарий работы совместно со средством ЭП

Исходные данные сценария:

* PIN-код может быть запрошен один раз для сессии работы пользователя, чтобы не требовалось вводить его при подтверждении каждого документа заново.

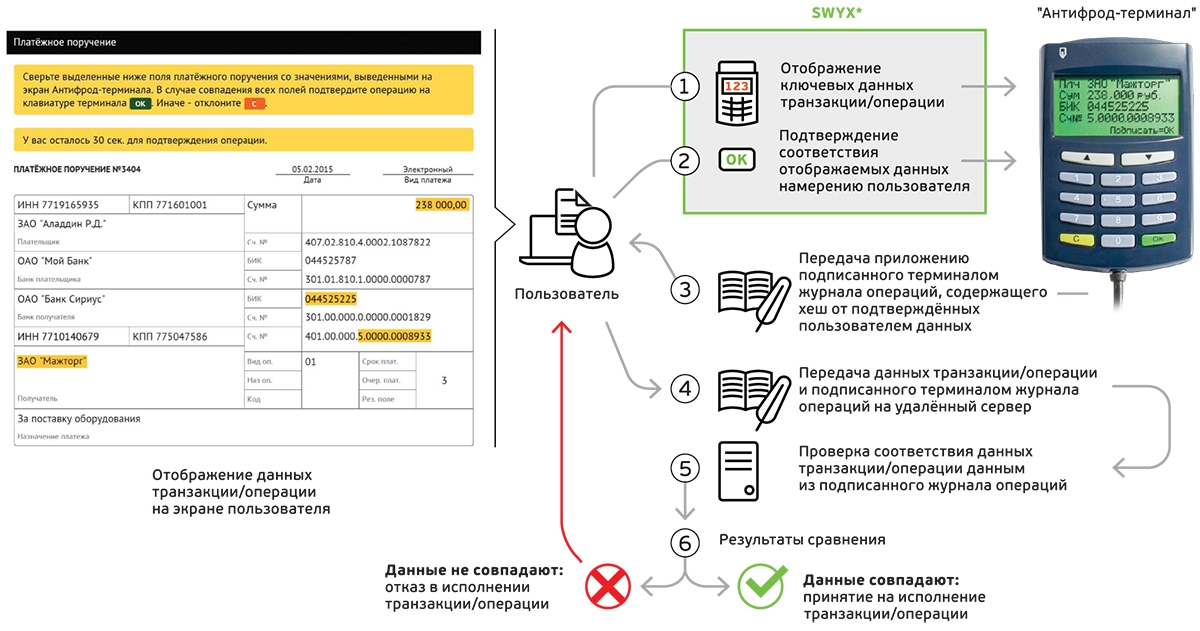

Сценарий работы в качестве самостоятельного устройства без использования средств ЭП

Исходные данные сценария:

Сохранённый на сервере подписанный журнал терминала может в дальнейшем использоваться в качестве доказательной базы при разборах конфликтных ситуаций и для расследования инцидентов.

Строгая аутентификация терминала на сервере

Сервер осуществляет проверку ЭП журнала операций «Антифрод-терминала», что позволяет гарантировать факт подтверждения операции на зарегистрированном доверенном устройстве. Тем самым обеспечивается защита от подмены терминала на клиентской стороне.

Контроль полноты подтверждаемых данных

Для защиты от недобросовестной (неполной) проверки ключевых реквизитов пользователем в «Антифрод-терминале» реализован дополнительный контроль того, что пользователь ознакомился со всеми данными, которые были отображены на экране терминала. Если данные не вместились на один экран, то терминал не позволит подтвердить операцию до тех пор, пока пользователь не прокрутит их до конца. Это также важно и с точки зрения доказательной базы, так как такая реализация позволяет при необходимости доказать, что пользователь собственноручно прокрутил все данные до конца, проверив все реквизиты, и подтвердил операцию, ознакомившись со всеми реквизитами.

Формирование доказательной базы

Журнал операций, формируемый «Антифрод-терминалом» и сохраняемый на сервере, может быть использован в качестве доказательной базы при расследовании инцидентов и разборе конфликтных ситуаций.

Возможность интеграции с любыми типами средств электронной подписи

«Антифрод-терминал» в сценариях работы со средствами ЭП может быть интегрирован с любыми типами средств ЭП: смарт-картами стандарта ISO 7816, USB-токенами, а также программными СКЗИ. При смене средства ЭП не требуется вносить какие-либо изменения в прошивку «Антифрод-терминала», что избавляет от проблем с совместимостью и удешевляет эксплуатацию устройства.

Подписание оригинального документа

Благодаря тому, что операция подписания документа с помощью средства ЭП логически отделена от операции подтверждения его ключевых реквизитов на «Антифрод-терминале», ЭП документа формируется непосредственно от самого документа, а не от некой структуры, содержащей этот документ (или его хэш) и прочие служебные данные. Это позволяет сохранить для пользователей возможность открывать подписанные документы в наиболее распространённых форматах (PDF, DOCX, TXT и др.) и с помощью любых (в том числе сторонних) средств ЭП убеждаться в том, что они или их контрагенты подписали именно этот документ.

Удобная реализация групповых операций в системах ДБО

Благодаря тому, что операция подписания платёжных документов на средстве ЭП логически отделена от операции подтверждения их ключевых реквизитов на «Антифрод-терминале», возможна реализация гибких сценариев подтверждения групповых операций. В частности, вместо того, чтобы заставлять пользователя подтверждать каждый подписываемый документ, архитектура «Антифрод-терминала» позволяет реализовать отложенный запрос подтверждения ключевых реквизитов только для тех транзакций, которые показались подозрительными серверной антифрод-системе.

При использовании «белых списков» доверенных контрагентов пользователю достаточно подтвердить:

Такая реализация групповых операций позволяет значительно сократить количество платёжных поручений, которые требуется подтверждать на «Антифрод-терминале».

Быстрое встраивание в прикладные системы

Согласно опыту наших партнёров, встраивание «Антифрод-терминала» занимает около 10 рабочих дней. Для интеграции «Антифрод-терминала» в прикладное ПО подготовлены два типа комплектов разработчика:

Как антифрод-системы защищают ваш бизнес от мошенников и какую из них выбрать

Покупатели могут использовать разные уловки, чтобы получить товар, но не платить за него. Или специальный софт, чтобы воровать деньги с карт ваших клиентов. В первом случае вы потеряете деньги, во втором еще и репутацию.

Мошенников останавливают антифрод-системы: они понимают, что с платежом что-то не так и не проводят его. Мы расскажем, что это такое и как они защищают ваши деньги, а еще предложим несколько популярных решений на выбор.

Антифрод: что это такое

Приведем пример. Антон забыл вовремя продлить лицензию на антивирус и посмотрел несколько видео на порносайтах. Его компьютер заразили вирусом, который умеет считывать данные банковской карты. Антон не подозревал об этом и зашел в интернет-магазин, чтобы купить болгарку. Вирус перехватил данные карты, а мошенники потом потратили все деньги с нее на покупки в других магазинах. Антифрод может такое предотвращать — он просто не даст мошенникам оплатить заказ, и Антон не потеряет деньги.

Еще пример. Чтобы привлечь новых покупателей, вы запустили акцию: скидку 50% на первый заказ. Кто-то решил нажиться на этом: создал кучу аккаунтов и заплатил за покупки одноразовыми картами. Из-за него вы не только не получили прибыль, но еще и ушли в минус. Антифрод-системы предотвращают и такое — они оценивают не только данные карты, но и поведение покупателей в целом.

Антифрод-системы защищают всех:

Еще есть антифрод-системы, которые выявляют не подозрительные транзакции, а другие обманные техники или фроды. Например, видят некачественные установки приложений, фейковые лиды и скликивания объявлений, как в Яндекс.Директе. Мы остановимся подробнее на антифроде для онлайн-продаж.

Как антифрод защищает ваш бизнес

Если коротко, то антифрод-сервис оценивает транзакцию, присваивает ей метку хорошо/плохо или с 3-DS / без 3-DS и сообщает платежной системе. Все это происходит за доли секунд — обычные покупатели ничего не замечают, а мошенникам приходится отказаться от своих планов.

1. Анализирует транзакции по сотням фильтров

Антифрод также смотрит на историю покупок с этой карты: если раньше транзакцию заблокировали, система более тщательно проверит текущую покупку. Всего в антифроде может быть от десятков до тысяч эвристик, причем каждая из них содержит массу условий и транзакцию проверяют по каждому из них.

2. Помечает каждую транзакцию: одобрить, проверить или заблокировать операцию

Условно все сообщения-метки можно разделить на три категории:

Красную метку получают подозрительные транзакции. Например, если раньше с этой карты платили в среднем по 1000 ₽ с IP-адреса России днем, а теперь совершают покупку за 15 000 ₽ ночью и с IP-адреса Франции.

3. Сообщает метку платежной системе, и она решает, что делать с платежом

В зависимости от присвоенной метки платежная система решает, что делать с транзакцией. Например:

При использовании 3-D Secure платеж проверяют, отправляя СМС на номер, привязанный к карте или кошельку. При покупке реальный владелец примет сообщение и введет одноразовый код из СМС. А вот мошенник такой код не получит, не сможет подтвердить покупку и уйдет грабить сайты без антифрод-систем.

Обзор популярных антифрод-систем: какую выбрать

Как работает антифрод-система ЮKassa

Это одно из самых популярных решений в Рунете: антифрод использует машинное обучение и базу данных ЮKassa. Он уже защищает пользователей ЮMoney, а это более 46 млн человек по всему миру.

Антифрод ЮKassa многофункционален. Он проверяет каждый платеж за доли секунды и блокирует подозрительные операции — это подходит всем, кто продает что-то в интернете. А еще антифрод ЮKassa подходит:

Те, кому ЮKassa доверяет, могут платить проще и быстрее даже картой зарубежного банка — дополнительных проверок не будет. Благодаря этому растет конверсия в покупки, повышается лояльность клиентов.

Антифрод бесплатен для всех пользователей ЮKassa. Его можно подключить вместе с ЮKassa и отдельно. Если подключаете отдельно, стоимость будет зависеть от объема данных, который вам нужно обрабатывать.

Как работает антифрод-система JuicyScore

У JuicyScore есть решения для разных отраслей:

Подключение и тестовый период бесплатны, дальше стоимость рассчитывают в зависимости от частоты операций. Установка, настройка и запуск антифрод-системы занимают в среднем 8 часов.

Как работает антифрод-система Payler

Этот антифрод создан специально для индустрии e-commerce:

Подключить антифрод можно по одному договору за пару дней. Систему легко настроить для любого типа бизнеса. Стоимость зависит от ниши и способа оплаты. Например, если покупатель заплатит с помощью системы CONTACT, а ваш ежемесячный оборот менее 500 000 ₽, вы заплатите 5% с транзакции.

Что сделать, чтобы защитить себя и клиентов

Выберите подходящий антифрод-сервис и установите его. Он будет проверять все платежи в режиме реального времени и сообщать о подозрительных. Мошенники не смогут обналичить деньги с украденных карт в вашем магазине, а постоянные покупатели будут платить быстрее и проще.

Подключите антифрод ЮKassa и не переживайте о платежах. Он легко выявляет сложные схемы мошенничества, запрещает подозрительные платежи, облегчает и ускоряет процесс покупки для проверенных и постоянных покупателей.

Как устроен антифрод и почему с мошенниками так сложно бороться

Антифрод: что это?

При оплате покупки онлайн вам наверняка приходилось вводить код из СМС, чтобы подтвердить, что это именно вы используете свою карту, а не злоумышленник крадет ваши средства.

Это пример того, как работает антифрод (от англ. anti-fraud — борьба с мошенничеством) — комплекс мер, направленный на предотвращение мошеннических транзакций.

Антифродом называют автоматизированные программы, которые оценивают банковские или онлайн-операции по определенным критериям. Если какая-то из транзакций им не соответствует, проводится более тщательная проверка, после чего принимается решение о разрешении или блокировке операции.

Антифрод-системы применяются для защиты любых денежных операций, в том числе в онлайне, и используются банками, крупными магазинами и платежными системами (Visa, MasterCard, PayPal). С 2003–2004 годов использование таких систем стало обязательным во всем мире.

Антифрод необходим, чтобы пресечь попытку использовать личную информацию в корыстных целях. Ваши данные могут оказаться под угрозой в результате нескольких видов мошенничества:

Как работает антифрод-проверка

Рассмотрим пример довольно обычного фрода. Мошенник захотел купить в интернет-магазине товары по акции и воспользоваться для этого данными украденных банковских карт. Кажется, все просто: ему нужно создать несколько аккаунтов и оплатить покупки по одному разу с каждой карты. В результате могут понести ущерб и настоящие держатели карт, и владельцы предприятия.

Первичная проверка и фильтры

Однако правила алгоритмов антифрода этому помешают, так как на их основе пройдет первичная проверка, где будут учитываться:

Даже если пользователь проводит транзакции сразу с нескольких IP-адресов или действительно находится в иной стране, чем та, где была выпущена карта, система это распознает и просигнализирует об аномалии. Однако это не повод блокировать платеж: операция пройдет еще несколько этапов проверки.

Кроме IP-адресов учитываются и такие фильтры как цифровой отпечаток, страна эмитента и соответствие данных о том, где была выпущена карта и откуда поступил платеж, а также история операций и наличие отклоненных транзакций.

Применение машинного обучения

Стоит учитывать, что антифрод-система — постоянно настраиваемый и обновляемый алгоритм, который начинает работать лучше, если его скорректировать. Для этого используется машинное обучение: искусственный интеллект (ИИ) формирует шаблоны (сценарии), опираясь на исторические данные о поведении пользователей, чтобы в дальнейшем делать прогнозы.

Обучение системы может проходить как под контролем специалиста (антифрод-аналитика), так и автономно, когда система самостоятельно распознает мошенничество и сигнализирует о нетипичных ситуациях.

Финальная проверка: метки

После проверки фильтрами, система устанавливает метки на каждую операцию:

Уязвимость антифрода

С тех пор как банки ввели новые средства защиты — бесконтактные платежи и систему многофакторной аутентификации (СМС-оповещения, push-уведомления, специальные вопросы и отпечатки пальцев), — количество возможностей для мошенничества должно было существенно снизиться.

Однако за 2020 год число правонарушений в сфере ИТ выросло на 73,4%, среди них наиболее популярными оказались фишинг и скам. Во втором квартале 2021 года в основном в результате того же фишинга с банковских счетов россиян было украдено более ₽3 млрд, при этом банки вернули только 7,4% украденных средств. Половину из них клиенты банков перевели мошенникам сами.

Ограничения антифрод-системы и решения

Существует множество ограничений, из-за которых банки не могут своевременно отреагировать на случаи мошенничества или вернуть украденные суммы. В их числе — отсутствие у банков права блокировать входящие платежи и задерживать транзакции, устаревшие данные карт злоумышленников (которые уже успели их поменять), использование подставных лиц, скорость вывода средств мошенниками, долгая проверка счетов и отсутствие поправок в законодательстве, касающихся блокировки и возврата похищенных средств. Кроме того, клиенты сами раскрывают данные карт, поддаваясь на провокацию мошенников.

Несмотря на это, банки продолжают заниматься улучшением своих систем безопасности и, например, начали учитывать различия в поведении молодых и пожилых пользователей.

Мошенники часто пользуются доверием пожилых людей и обманными путями убеждают их перевести свои деньги на некий «безопасный счет». Но для возрастных клиентов нехарактерно снимать деньги со вклада до выплаты процентов, в то время как среди молодежи такое поведение не вызовет подозрения систем безопасности.

Поэтому если антифрод-система сочтет поведение пожилого человека подозрительным, это станет поводом для сотрудника службы безопасности задать ему уточняющие вопросы и, возможно, предотвратить хищение.

Основные правила безопасности

Антифрод не может полностью гарантировать защиту пользователей, но без него вероятность столкновения с основными видами мошеннических схем гораздо выше. Ответственность лежит не только на сотрудниках службы безопасности, антифрод-аналитиках, владельцах предприятий, но и на держателях карт.

Необходимо повышать свою цифровую грамотность и придерживаться четких правил цифровой безопасности:

Почему традиционная защита от кражи денежных средств в системах ДБО уязвима

Банковские электронные сервисы напрямую или опосредованно оперируют деньгами. А там, где есть деньги, всегда найдутся те, кто захочет их украсть. Особый интерес у киберпреступников вызывают системы дистанционного банковского обслуживания для юридических лиц, так как на счетах последних аккумулируются значительные суммы денежных средств.

Для защиты от кражи денежных средств в таких системах, как правило, требуется решить следующие основные задачи: проверить подлинность пользователя, а также подлинность и целостность электронного документа, выражающего намерение пользователя. На практике, таким документом является платёжное поручение, в числе реквизитов которого задаются сумма денежных средств и счёт получателя.

Эти задачи традиционно решаются с использованием средств строгой двухфакторной аутентификации и электронной подписи, выполненных в виде USB-токенов или смарт-карт (далее – токены).

Токены, имеющиеся на нашем рынке, условно можно разделить на 2 типа.

При использовании токена первого типа кража ключа может быть реализована как минимум двумя способами.

После того, как ключ оказался “в руках” киберпреступника, последний получает возможность подписывать любые поддельные документы на этом ключе. Кража денежных средств в этом случае может быть реализована путём навязывания банковскому сервису подписанных на ключе легального клиента банка поддельных платёжных поручений, в которых в качестве счёта получателя денежных средств указан счёт киберпреступника или связанных с ним лиц. Особую опасность при взломе контейнера представляет возможность бесконтрольного тиражирования закрытого ключа. Подписывать транзакции с его помощью становится возможно с любого компьютера.

При использовании токена второго типа, с неизвлекаемым ключом электронной подписи, такой токен надёжно защищает ключ от кражи. Однако киберпреступники с помощью вредоносного ПО, сделанного с учётом специфики работы атакуемой системы, научились подписывать поддельные документы без кражи ключей.

Подробнее об аппаратной виртуализации читайте здесь.

Можно снизить риски подобных атак путём чёткого следования политикам безопасности:

Такой подход мог бы быть оправдан в закрытой корпоративной среде, контролируемой администраторами безопасности. Однако на массовом рынке пользователи вряд ли будут следовать всем этим правилам. Это дорого и требует наличия специальных знаний и навыков. Более того, даже выполнение всех этих правил всё равно не может дать гарантии защиты от атак киберпреступников.

Необходимость дополнительной защиты от мошенников известна и банкам, и регулятору. Данная проблема является достаточно актуальной. В частности, по информации «КоммерсантЪ» от 14 июля 2016 г. Минфин и ЦБ подготовили новые поправки по защите клиентов банков от несанкционированных операций. Поправки предлагают наделить банки правом приостанавливать транзакции, если есть подозрение, что операция совершается без согласия клиента, несмотря на правильно введённый PIN-код и использование реальной электронной подписи. Т.е. масштаб бедствия таков, что законодатель явно допускает фрод и готовит рекомендации по противодействию ему.

Что реально используется сегодня для защиты от кражи денежных средств

Для защиты от кражи денежных средств в системах ДБО банки внедряют дополнительные меры.

Серверные антифрод-системы

Серверные антифрод-системы, использующие те или иные математические модели, в том числе технологии машинного обучения, с учётом накопления данных позволяют со временем снижать вероятность возникновения ошибок первого (ложная тревога) и второго (пропуск реальной атаки) родов, что положительно сказывается на их эффективности. Плюсом таких антифрод-систем с точки зрения пользователей интернет-банкинга является то, что такие системы, как правило, не изменяют обычный для пользователя порядок вещей. Пользователь как работал с системой, так и продолжает работать, от него не требуется выполнять дополнительные действия. В случае выявления подозрительных транзакций на его денежном счету с ним связываются и запрашивают подтверждение. Тем не менее, риск пропуска атак сохраняется, так как киберпреступники придумывают всё более изощрённые способы атак. Более того, при целевой атаке, даже если антифрод-система выявит подозрительную транзакцию, киберпреступник может заранее узнать номер телефона клиента, на который будет звонить банк для подтверждения транзакции, и перенаправить вызов на свой телефон. О том, что перенаправление звонков вполне возможно и не является чем-то фантастическим, писалось тут. Если речь идёт о крупных суммах денежных средств, то такая атака становится вполне оправданной с точки зрения затрат.

Справедливости ради стоит отметить, что на рынке появляются решения, способные дополнительно идентифицировать людей по голосу. Более распространённый вариант названия этой технологии содержит в себе слово “идентификация”, а не “аутентификация”, на что намекает даже Google:

Идентификация, как правило, используется для представления своего идентификатора, а аутентификация – для доказательства, что субъект является тем, за кого себя выдаёт.

Голосовая идентификация не даёт гарантии того, что на том конце клиент банка. Существуют технологии и даже готовые решения для клонирования голоса. И вполне возможно, что киберпреступники уже умеют или в ближайшем будущем научатся подделывать голос “жертвы” так, чтобы успешно обманывать системы распознавания. Вместе с тем, распознавание голоса является ещё одним эшелоном, который позволяет снизить риск кражи денежных средств.

Trust Screen-устройства

Trust Screen-устройство, как правило, обладает небольшими размерами, снабжено экраном и (опционально) кнопками. Оно используется на клиентской стороне, его основная задача – дать пользователю возможность подтвердить (или отклонить) транзакцию в доверенной среде, отличной от среды компьютера, в котором создаются платёжные документы. Классический сценарий использования Trust Screen-устройства выглядит так:

Плюсом использования таких устройств является то, что при их корректной реализации и правильной интеграции в прикладное ПО существенно снижается риск кражи денежных средств.

Слабым звеном при корректной реализации остаётся пользователь. Возможность кражи денежных средств в этом случае определяется тем, насколько ответственно пользователь сверяет реквизиты на Trust Screen-устройстве. Если при интенсивной работе заставлять его ежедневно подтверждать сотни документов, пользователь может начать делать это машинально, не уделяя достаточного внимания тому, что именно выводится на экран устройства. В связи с этим сценарий интеграции таких устройств в банковские системы должен уделять особое внимание удобству их использования.

К счастью, есть хороший способ существенно снизить количество документов, которые потребуется подтверждать на Trust Screen-устройстве без ущерба для безопасности. Решение – использовать “белые списки” доверенных контрагентов. В такой список включаются те контрагенты, с которыми пользователь работает регулярно и которым доверяет. Чем больше доля таких контрагентов, тем меньше транзакций требуется дополнительно подтверждать. Если из 100 транзакций около 90 будут исходить в адрес доверенных контрагентов, то пользователю потребуется подтвердить только 10 из 100.

Многие банки уже давно практикуют использование таких списков и без использования Trust Screen-устройств для повышения доверия к транзакциям. В некоторых случаях такие списки банки создают сами для каждого клиента на основании истории его взаимодействия с контрагентами. В других случаях банки предоставляют пользователям возможность самим формировать такие списки.

Важным при работе с “белыми списками” является то, каким образом этот список создаётся и изменяется. Если киберпреступник сможет несанкционированно добавить себя в “белый список”, вся идея таких списков становится ничтожной. Например, если “белый список” подготавливается пользователем в недоверенной среде, то к такому списку не может быть доверия.

Антифрод-терминал

Некоторое время назад мы вывели на рынок Trust Screen-устройство Антифрод-терминал. Данный продукт разрабатывался нами совместно с компанией VASCO, был основан на хорошо зарекомендовавшем себя устройстве DIGIPASS 920, которое было продано по всему миру в количестве более миллиона штук. Именно поэтому Антифрод-терминал так похож на него внешне.

Особенность Антифрод-терминала заключается в том, что устройство:

Журнал операций не хранится в устройстве постоянно. Антифрод-терминал начинает вести журнал каждый раз заново при начале т.н. SWYX-режима работы устройства. SWYX означает Sign What You eXecuted – подписываю то, что выполняется. По окончании SWYX-режима терминал подписывает журнал собственной ЭП и возвращает его вместе с подписью в прикладное ПО. Для управления SWYX-режимом есть специальные команды, которые прикладное ПО отправляет на терминал.

Перед выдачей клиенту Антифрод-терминал регистрируется в учётной системе банка с привязкой к его открытому ключу. Соответствующий закрытый ключ терминала является неизвлекаемым и хранится на встроенном в терминал криптографическом чипе.

После подписания документа и подтверждения его ключевых реквизитов на Антифрод-терминале клиентское прикладное ПО отправляет на сервер не только подписанный документ, но и подписанный журнал операций. Сервер проверяет подпись документа и подпись журнала. Проверка подписи журнала позволяет убедиться в том, что пользователь работает с доверенным, зарегистрированным терминалом и защищает от подделки устройства на клиентской стороне. После аутентификации терминала сервер сверяет реквизиты из подписанного документа с реквизитами, подтверждёнными пользователем на Антифрод-терминале (из подписанного терминалом журнала), и при их совпадении принимает документ на исполнение.

Журнал операций сохраняется на сервере банка для возможности разбора конфликтных ситуаций и расследования инцидентов.

Наличие такого журнала является также дополнительной мотивацией для клиентов более внимательно относиться к процедуре подтверждения, так как журнал впоследствии может быть использован банком в качестве доказательной базы.

Для защиты от “лени клиентов” в Антифрод-терминале реализован дополнительный контроль того, что пользователь ознакомился со всеми данными, которые были отображены на экране терминала. Если данные не вместились на один экран, то терминал не позволит подтвердить операцию до тех пор, пока пользователь не прокрутит их до конца. Это также важно и с точки зрения доказательной базы, так как такая реализация позволяет при необходимости доказать, что пользователь собственноручно прокрутил все данные до конца, проверив все реквизиты, и подтвердил операцию, ознакомившись со всеми реквизитами.

Защита от повторной отправки журнала операций в банк

Журнал операций Антифрод-терминала содержит специальное поле Reference, предназначенное для хранения идентификатора платёжного документа. При создании и сохранении платёжного документа сервер присваивает ему идентификатор. При подтверждении реквизитов этого документа на Антифрод-терминале прикладное ПО на клиентской стороне вызывает команду, в составе параметров которой содержится этот идентификатор. Терминал вместе с данными, которые клиент подтвердил на устройстве, записывает в журнал в поле Reference этот идентификатор. Сервер при проверке журнала дополнительно проверяет соответствие идентификатора платёжного документа на сервере идентификатору из поля Reference журнала.

Такая реализация позволяет защититься от перехвата журнала и попыток его повторного навязывания вместе с копиями уже однажды одобренных документов. Такое навязывание могло бы привести к опустошению счета. Но идентификатор надёжно привязывает журнал к конкретному экземпляру платёжного документа.

Новая версия Антифрод-терминала поддерживает любые типы средств ЭП

Первая версия Антифрод-терминала в качестве средства ЭП умела работать только со смарт-картами, которые подключались непосредственно к устройству. Однако на российском рынке за много лет накопилось достаточно большая инсталляционная база средств ЭП, выполненных в виде программных СКЗИ и/или USB-токенов. А переход на новые типы средств ЭП требует времени и дополнительных затрат как для банков, так и для конечных клиентов.

В связи с этим нами была разработана новая версия Антифрод-терминала, которая не накладывает никаких ограничений на тип используемого средства ЭП. Это может быть и программное СКЗИ, хранящее ключ в реестре или на обычной флешке, и программное СКЗИ, хранящее ключ ЭП на отчуждаемом USB-токене, и USB-токен с неизвлекаемым ключом ЭП, и смарт-карта ISO 7816.

Как нам удалось достичь этого? Архитектура Антифрод-терминала позволила полностью отделить функцию подписания документа от функции подтверждения на Антифрод-терминале. Работа со средством ЭП осуществляется как бы независимо от Антифрод-терминала. Средство ЭП ничего не знает о наличии Антифрод-терминала, а Антифрод-терминал ничего не знает о типе используемого средства ЭП, ему это и не нужно.

Если в качестве средства ЭП используется USB-токен, то он подключается в один USB-порт ПК, а Антифрод-терминал – в другой. Прикладное ПО работает с USB-токеном как со средством ЭП, а с Антифрод-терминалом – как со средством доверенного подтверждения ключевых реквизитов документа.

Выполнение групповых операций

Для сокращения документов, которые нужно подтверждать на терминале, следует использовать “белые списки” доверенных контрагентов.

Важно то, что Антифрод-терминал позволяет безопасно создавать и изменять такие списки. Для этого достаточно все операции, связанные с изменением “белого списка”, в том числе его создание, подтверждать на Антифрод-терминале. Это защищает от несанкционированного внесения изменений в “белый список” киберпреступниками.

При выполнении групповой операции достаточно подтвердить сводное платёжное поручение в адрес всех контрагентов, попавших в “белый список”, и каждое поручение в адрес контрагентов, не попавших в “белый список”.

Сводное платёжное поручение может содержать:

Подтверждение такого сводного платёжного поручения позволяет защититься от атак, направленных на опустошение счёта компании в пользу доверенных контрагентов (например, в налоговую).

Клиент подписывает и подтверждает на терминале каждое из оставшихся платёжных поручений.

Подписание произвольных документов

Антифрод-терминал позволяет отображать на своем экране любые текстовые данные длиной до 400 символов.

Это позволяет подтверждать не только платёжные документы, но и операции подписания произвольных неструктурированных документов. Для таких документов следует отображать на Антифрод-терминале ключевые данные таких документов, которыми могут быть, например, существенные условия договоров, соглашений. Например:

Благодаря тому, что операция подписания логически отделена от операции подтверждения сохраняется возможность подписывать реальный документ, а не некую структуру, которая включает в себя этот документ или хеш от этого документа. Это позволяет пользователям после подписания документа в личном кабинете видеть реальный подписанный документ и отдельно подпись от этого реального документа.

Преимущества от совместного использования серверных антифрод-систем и Антифрод-терминала

При рассмотрении серверных антифрод-систем было отмечено, что в случае обнаружения подозрительных транзакций, совершённых с использованием, например, простой электронной подписи, возникает необходимость связаться с клиентом, чтобы он подтвердил или отклонил операцию. Как мы уже говорили, звонок клиенту по телефону не гарантирует, что операцию подтвердит сам клиент, так как киберпреступник может перенаправить вызов на свой телефон и даже попробовать склонировать голос клиента.

Описанную проблему доверенного подтверждения подозрительных транзакций может успешно решить Антифрод-терминал. Достаточно уведомить клиента о необходимости подтвердить операцию и запросить это подтверждение через Антифрод-терминал.

Особенность интеграции Антифрод-терминала в прикладное ПО

При интеграции терминала в прикладное ПО доработки выполняются на клиентской и на серверной сторонах.

Особенность интеграции заключается в том, что доработки не изменяют текущую реализацию подписания платёжных документов, а дополняют её.

Перед обычным подписанием документа прикладная программа дополнительно:

После обычного подписания документа прикладная программа дополнительно:

Сервер получает от клиента не только платёжный документ, но и подписанный журнал операций.

После обычной проверки подписи документа прикладная программа дополнительно:

В профиле клиента сохраняется журнал операций (нужен при разборе конфликтных ситуаций).

Тем самым на сервере дополнительно формируется юридически значимая доказательная база (с усиленной электронной подписью), что клиент получил именно этот документ, видел его и подтвердил подписание на своём (полученном в банке на своё имя) терминале.

Для интеграции Антифрод-терминала в прикладное ПО подготовлены два типа комплектов разработчика: